Спам: особенности квартала

Зашумление доменов

Мы уже подробно анализировали ситуацию с большим количеством новых доменных зон, а также массовым созданием в этих зонах спамерских доменов, предназначенных специально для проведения нелегитимных рассылок. Дальнейший анализ спам-рассылок показал, что спамеры делают ставку не только на огромное количество новых доменов, которые они могут менять внутри даже одной тематической рассылки, но также и на способы их текстовой реализации. Так, в прошлом квартале мы фиксировали различные случаи зашумления доменов в ссылках, использованных для перехода на спамерские ресурсы, а также случаи обфускации кода в HTML-структуре рассылаемых сообщений.

Во многих рассылках в записи ссылок на рекламные ресурсы вместо домена спамеры использовали IP-адреса сайтов. Но при этом давали не прямой, а видоизмененный IP-адрес: представляли его в восьмеричной или шестнадцатеричной системе счисления, добавляли в начало произвольное количество нулей. От этого сам IP-адрес не меняется, зато увеличивается количество возможных вариантов его записи (вариативность внутри одной спам-рассылки), что, как надеются спамеры, должно ввести в заблуждение антиспам-фильтр. Такие альтернативные способы записи IP-адресов спамеры использовали как в прямых ссылках, так и в зашумленных редиректами.

Зашумляли спамеры и имена доменов. Например, записывая имя с использованием одновременно заглавных и строчных символов (NEEDHosT.niNjA), а также используя несколько разных кодировок в HTML-структуре сообщений. Спамеры пытались скрывать свои домены, меняя один из символов в имени доменной зоны на тот же из другой кодировки, либо на похожий на него. Выглядело это, например, так — domainname.сom, domainname.cⓞ.

При этом нередко в одном письме использовалось сразу несколько методов зашумления: альтернативная запись IP-адреса или искажение названия домена, а также традиционное заполнение тела письма бессмысленным «мусорным» текстом с целью полностью завуалировать спамерскую тематику письма.

Мировые события в нигерийском спаме

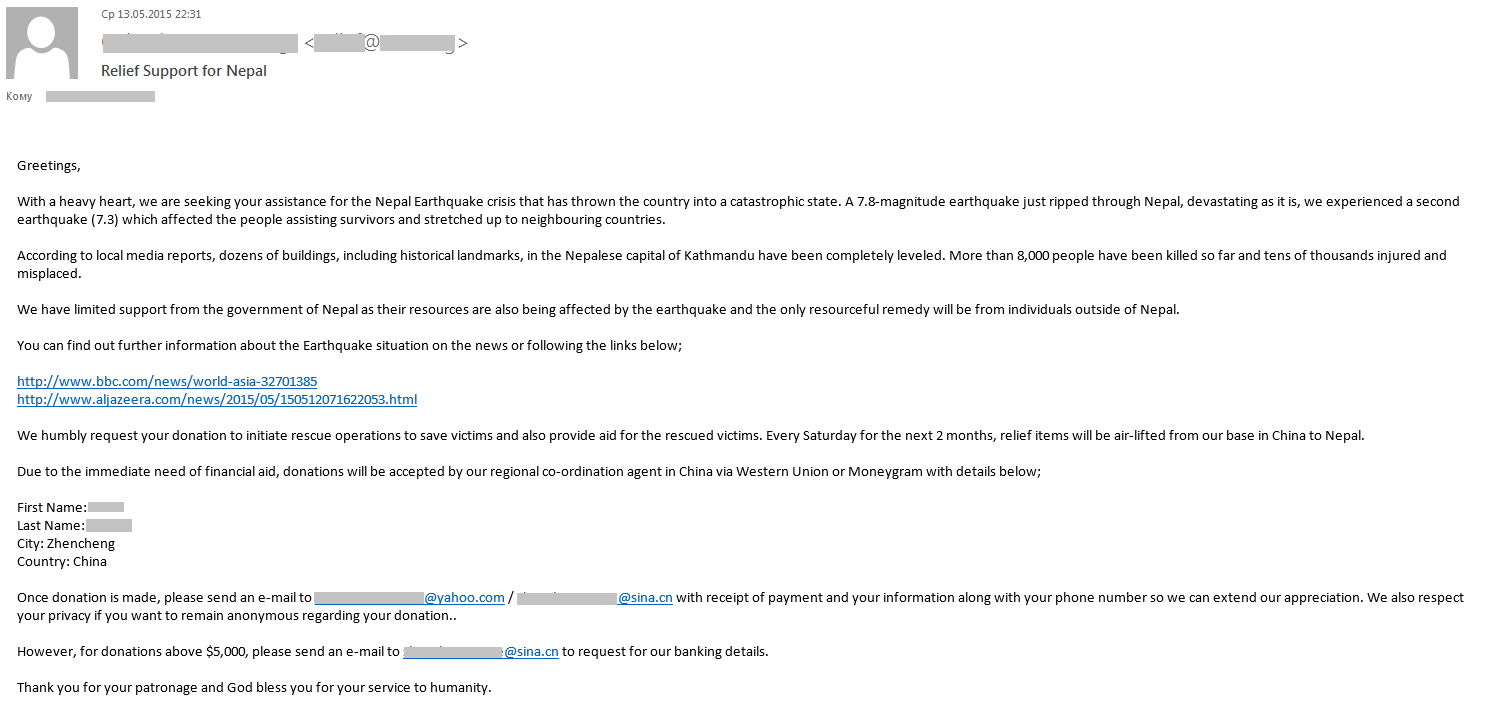

Во втором квартале нигерийские письма были посвящены землетрясению в Непале, выборам президента Нигерии и Олимпиаде в Рио-де-Жанейро. Трагические события, широко освещаемые в мировых СМИ, из в года в год используются мошенниками для обмана пользователей, а придуманные ими сюжеты практически не меняются.

В письме от имени адвоката, клиент которого якобы погиб в Непале, мошенники просят получателя сыграть роль родственника погибшего и за вознаграждение помочь в получении наследства. В других рассылках мошенники распространяли письма от имени различных организаций с просьбой оказать помощь пострадавшим от землетрясения. Например, в одном из писем «представитель Красного Креста» просил получателя помочь в размещении семьи беженцев, которая решила переехать в другую страну и там вложить имеющиеся у них средства.

В основном адреса отправителей нигерийских писем были зарегистрированы на бесплатных почтовых сервисах, даже если автором письма являлся представитель какой-либо организации, как в вышеописанном случае. Однако встречались и мошенники похитрее, которые стремились придать имени и адресу отправителя более легитимный вид. Они рассылали поддельные сообщения с просьбой сделать добровольное пожертвование для оказания помощи пострадавшим от землетрясения в Непале.

Политические события также не остались без внимания «нигерийцев». В одной из рассылок мошенники пытались заинтересовать получателя суммой в 2 млн долларов, которую новоизбранный президент Нигерии якобы готов перечислить пользователю в качестве компенсации за мошенничество, совершенное по отношению к получателю жителями его страны.

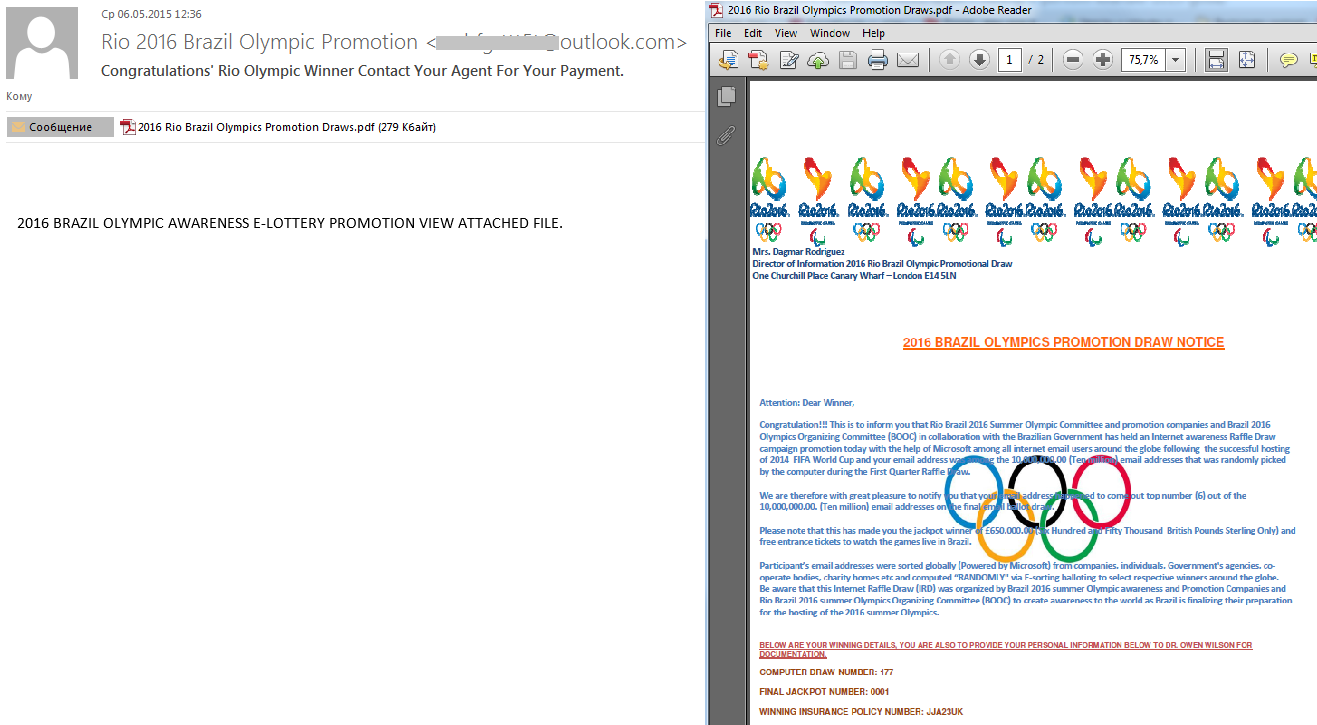

До следующих Олимпийских игр в Бразилии еще далеко, однако мы уже фиксируем мошеннические уведомления о выигрыше в лотерею, посвященную популярному спортивному событию. Отметим, что большое количество подобных писем рассылалось в преддверии Чемпионата мира по футболу, упоминание Олимпиады ранее практически не встречалось. Содержание писем стандартное: лотерея была проведена официальной организацией, адрес получателя был случайно выбран из миллионов электронных адресов, для получения выигрыша необходимо ответить на письмо и предоставить указанную персональную информацию.

Письма, в теле которых содержится только краткий текст, а подробная информация находится во вложенном файле .pdf или .doc, приобретают все большую популярность у спамеров. Это может быть связано с тем, что письмо с коротким текстом спам-фильтр с большей вероятностью может принять за легитимное. Письма с вложенными файлами особенно опасны, поскольку пользователю придется открыть вложение, чтобы узнать содержание письма, и это может привести к заражению компьютера.

Обновления алгоритма поиска Google

Еще одним информационным поводом квартала, так или иначе повлиявшим на тематику спама, стало очередное обновление алгоритма поиска Google Search. Оно изменило результаты мобильного поиска таким образом, что на верхние позиции стали выводиться сайты, адаптированные для мобильных телефонов.

В связи с этой новостью заметно выросло количество спама на тему SEO – поискового продвижения и раскрутки сайтов. Спамеры традиционно предлагали рекламу по созданию сайтов любой сложности и назначения, привлечению на них новых клиентов. Упор при этом зачастую делался именно на необходимость соответствия сайтов новым критериям популярной поисковой системы. Сомневающихся владельцев сайтов спамеры пугали позициями на последних страницах в результатах поиска и, как следствие, потерей большей части потенциальных клиентов.

Статистика

Доля спама в почтовом трафике

Доля спама в мировом почтовом трафике, январь – июнь 2015 года

Уменьшение доли спама в мировом почтовом трафике, наблюдавшееся c начала года, почти остановилось. Во втором квартале 2015 года показатель стабилизировался в районе 53,5%, от 53,63% в апреле до 53,23% в июне.

Доля спама в российском почтовом трафике, январь – июнь 2015 года

Ситуация со спамом в российском почтовом трафике в целом повторяет ситуацию в мире. На протяжении второго квартала доля спама уменьшалась примерно на 1 п.п. месяц. Таким образом, максимальное число спамовых писем во втором квартале было разослано в апреле (59,32%), минимальное – в июне (57,47%).

В среднем в России во втором квартале спам составил 58,45% почтового трафика (в первом квартале было 63,17%) – это выше, чем средний показатель по миру.

Страны – источники спама

Страны – источники спама в мире, второй квартал 2015 г.

Во втором квартале 2015 года среди стран-источников спама первые места по-прежнему занимали США (14,59%) и Россия (7,82%), а на третью строчку, вытеснив Украину, поднялся Китай (7,14% против 3,23% в первом квартале). Вслед за ними расположились Вьетнам (5,04% против 4,82% в первом квартале), Германия (4,13% против 4,39% в первом квартале) и Украина (3,90% против 5,56% в прошлом квартале).

Размеры спамовых писем

Размеры спамовых писем, первый и второй кварталы 2015 г.

Распределение спамовых писем по объему во втором квартале изменилось незначительно. Самыми популярными остаются очень маленькие письма размером менее 2 КБ (65,38%), но их доля понемногу уменьшается (с 73,99% в первом квартале). На 4,81 п.п. увеличилась доля писем объемом от 20 до 50 КБ (8,80%), и немного, примерно по 1 п.п. прибавили доли писем объемом от 2 до 5 КБ (17,16%), от 5 до 10 КБ (3,32%) и от 10 до 20 КБ (2,94%).

Вредоносные вложения в почте

TOP 10 вредоносных программ, распространенных в почте, второй квартал 2015 г.

Лидирует во втором квартале хорошо знакомый нам Trojan-Spy.HTML.Fraud.gen из семейства троянских программ, реализованных в виде поддельных HTML-страниц. Зловред рассылается по электронной почте под видом важного сообщения от крупных коммерческих банков, интернет-магазинов, софтверных компаний и т.д. На предложенной поддельной HTML-странице пользователь вводит свои конфиденциальные данные, после чего введённая информация отправляется киберпреступникам.

На второй и девятой позициях располагаются Trojan-Downloader.HTML.Agent.aax и Trojan-Downloader.HTML.Meta.as — зловреды, представляющие собой HTML-страницы с кодом для переадресации пользователя на сайт злоумышленника. Там жертву обычно ждет фишинговая страничка или предложение скачать распространённый в последнее время Binbot — приложение для работы с сервисом автоматической торговли бинарными опционами. Распространяются зловреды через почтовые вложения и различаются только ссылкой, перенаправляющей пользователя на сайт злоумышленников.

Замыкает первую тройку зловред Trojan.Win32.Fsysna.brtr, который представляет собой простой спам-бот. Он от имени инфицированной машины перенаправляет спам от командного центра на mail-сервер.

На четвёртой позиции расположился Trojan-Banker.Win32.ChePro.ink. Зловред выполнен в виде CPL-апплета (компонента панели управления) и занимается загрузкой на компьютер жертвы троянцев, предназначенных для кражи конфиденциальной финансовой информации. В основном зловреды этого типа нацелены на бразильские и португальские банки.

Далее следует Trojan-PSW.Win32.Fareit.auqm. Зловреды семейства Fareit крадут куки браузеров, пароли от FTP-клиентов и почтовых программ, а затем отсылают эти данные на удаленный сервер злоумышленников.

Седьмую и восьмую строки занимают троянцы-загрузчики семейства Upatre: Trojan-Downloader.Win32.Upatre.Vxd и Trojan-Downloader.Win32.Upatre.vwi. Их основная задача – загрузить, распаковать и запустить другую вредоносную программу. Зловред обычно маскируется под PDF- или RTF-документ.

Замыкает десятку Exploit.MSWord.CVE-2014-1761.k. Это документ Word, который содержит эксплойт и, при наличии соответствующей уязвимости, загружает на компьютер жертвы другие вредоносные программы, занимающиеся кражей персональных данных.

Семейства вредоносных программ

Если говорить о популярных во втором квартале семействах вредоносных программ, то, как и в первом квартале, возглавило этот список Upatre. Зловреды этого семейства обычно скачивают на компьютеры жертв троянца-банкера, известного как Dyre/Dyzap/Dyreza. Список атакуемых этим банкером финансовых учреждений зависит от файла конфигурации, который загружается из командного центра.

Набирают популярность и зловреды семейства MSWord.Agent, в первом квартале они были лишь третьими. Напомним, что эти представляют собой файл .doc со встроенным макросом, написанным на Visual Basic for Applications (VBA), который выполняется при открытии документа. Зловред загружает и запускает другое вредоносное ПО, например одного из представителей семейства Andromeda.

Снова вернулись в тройку лидеров банкеры ZeuS/Zbot. Представители этого семейства предназначены для атаки на серверы и пользовательские компьютеры, а также для перехвата данных. Хотя ZeuS/Zbot способен выполнять различные вредоносные действия, чаще всего он используется для кражи банковской информации. Также он может устанавливать CryptoLocker – вредоносную программу, вымогающую деньги за расшифровку данных пользователя.

Страны — мишени вредоносных рассылок

Распределение срабатываний почтового антивируса по странам, второй квартал 2015 г.

Тройка лидеров стран, на территорию которых рассылается наибольшее количество вредоносного спама, снова претерпела изменения. Германия (19,59%), которая в первом квартале была лишь четвёртой, поднялась на первую строчку: на территории этой страны мы зафиксировали пятую часть всех срабатываний антивируса. Великобритания (6,31%), занимавшая по итогам первого квартала лидирующую позицию, сместилась на второе место, на третьей строчке расположилась Бразилия (6,04%).

США (5,03%), на территорию которых традиционно рассылалось большое количество писем с вредоносными вложениями, в результате оказались лишь на четвёртой позиции.

Также стоит отметить, что Россия (4,74%), занимавшая по итогам первого квартала лишь 10-ю строку, во втором квартале поднялась на 5-е место.

Особенности вредоносного спама

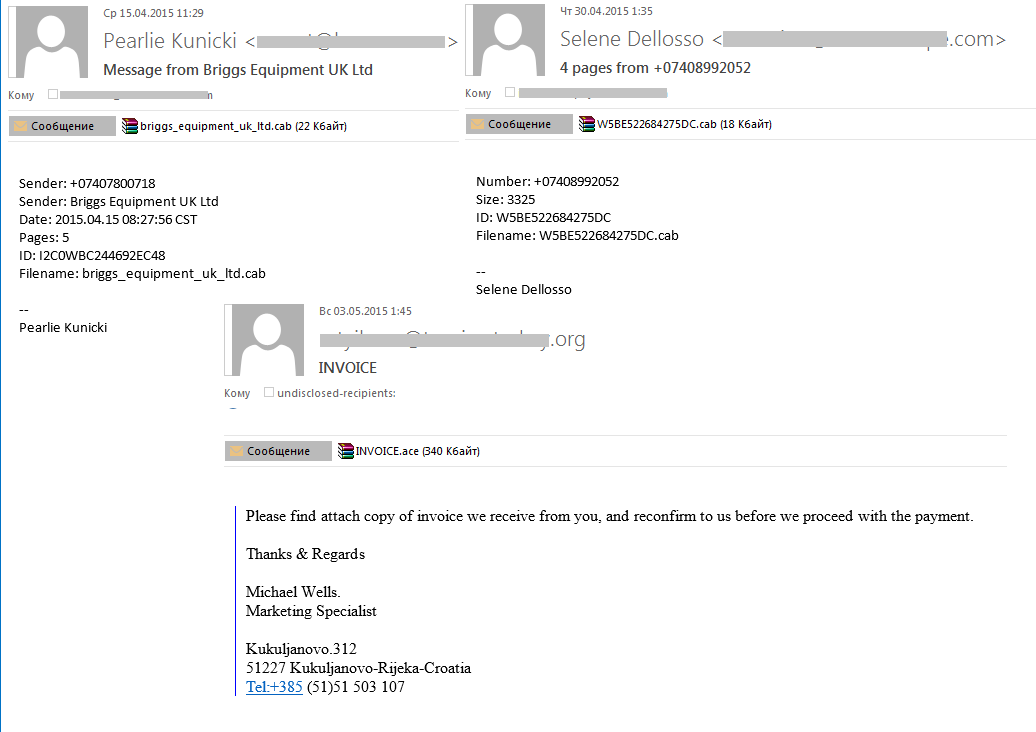

Во втором квартале в спам-трафике мы продолжали фиксировать вредоносные письма с макровирусами, пик рассылки которых пришелся на прошлый квартал. Отметим, что их количество снизилось, однако они по-прежнему представляют серьезную опасность: обнаруженные нами макровирусы принадлежали к категории троянцев-загрузчиков и предназначались для скачивания других зловреды. Мошенники, пытаясь убедить получателя в легитимности письма, маскировали сообщения под деловую переписку и выдавали вредоносные вложения за финансовые документы или заказы.

В некоторых письмах злоумышленники указывали подробные контактные данные отправителя, вставляли логотипы для придания письму официального вида, а указанные в письме электронные адреса брали из поля From. Перечисленное делало мошенническое письмо еще более убедительным для получателя.

Нам также встречались письма, которые имитировали официальные сообщения от реальных компаний, причем злоумышленники старались, чтобы содержание сообщения было связано со сферой деятельностью компании. Например, письма одной из обнаруженных рассылок выдавали себя за уведомления о получении текстового сообщения, написанные от имени компании, предоставляющей услуги в сфере телекоммуникаций. Текст сообщения получатель мог прочитать, открыв вложение в формате Microsoft Word, но в действительности вместо обещанной информации в сообщении содержался Trojan-Downloader.VBS.Agent.amj.

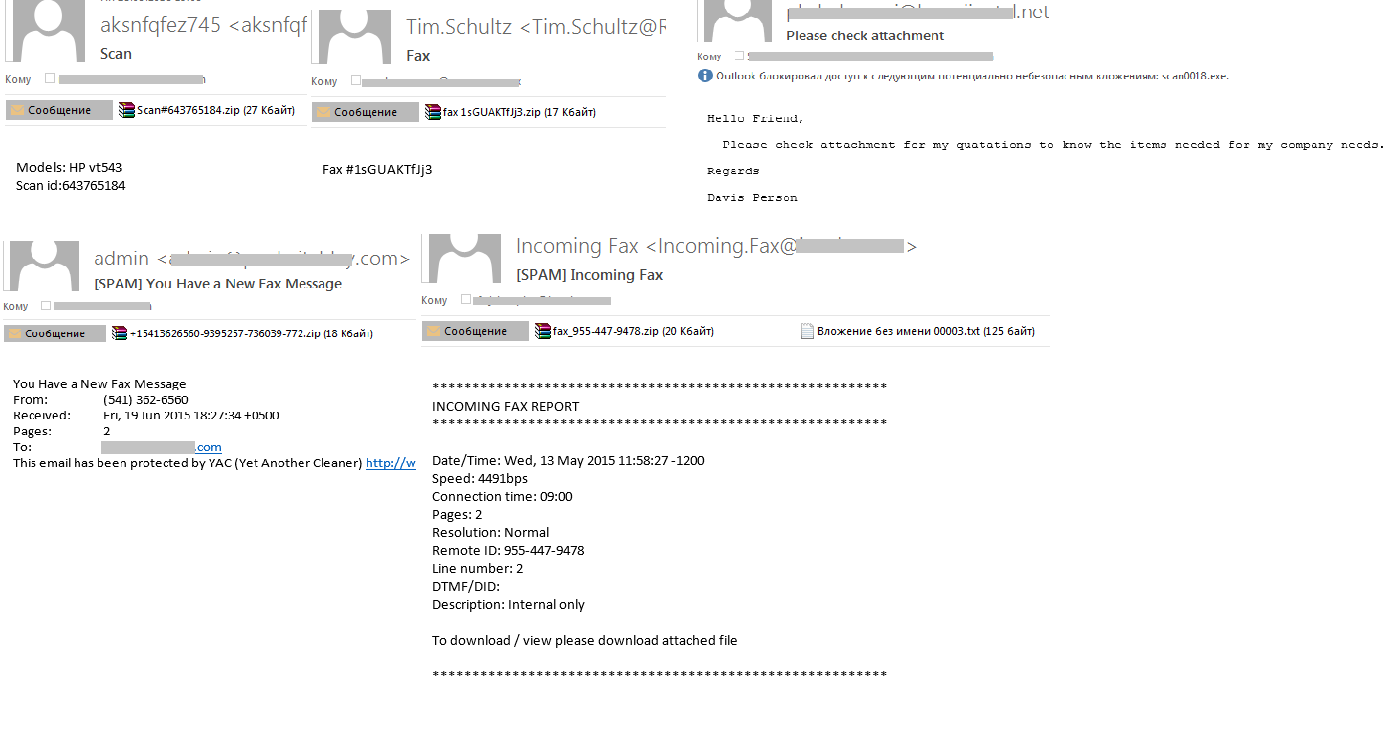

Еще одной не теряющей своей популярности тематикой для киберпреступников, рассылающих вредоносный спам, является маскировка писем под уведомления о получении факсов или сканов различных документов. Такие подделки рассылаются в основном на английском и немецком языках, а вложения, которые выдаются мошенниками за файлы с факсами и сканами, содержат различные виды зловредов: загрузчики Trojan.Upatre и Trojan.Downloader, а также кейлоггер HawkEyePHPLogger. Текст в теле подобных писем мог быть предельно кратким или, наоборот, содержать детальную информацию о полученном документе.

В сентябре 2014 года мы зафиксировали вредоносную рассылку с нетипичным для спама вложением – архивом в формате ARJ. В 2015 году мошенники продолжили использовать нетрадиционные архивы для распространения зловредов: в апреле и мае в спам-трафике рассылались письма с вложениями .cab и .ace, также являющимися файлами архивов непопулярного сейчас формата. В архивах содержались троянец Trojan-Downloader.Win32.Cabby и кейлоггер HawkEye Keylogger. В отличие от популярных в спаме расширений .zip и .rar, вложения .cab и .ace могут быть незнакомы пользователям и потому вызывать меньше подозрений.

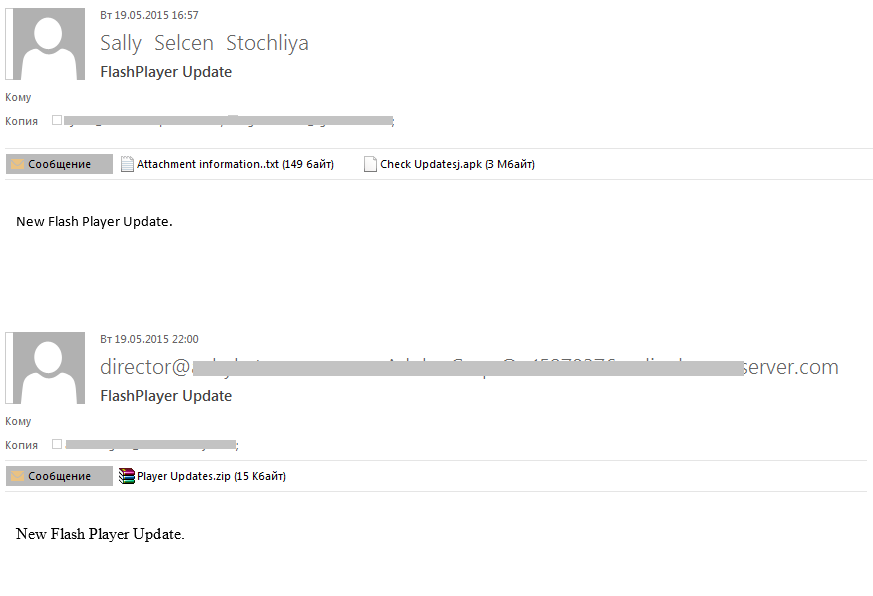

Во втором квартале 2015 года мошенники в рамках одной рассылки распространяли вредоносные файлы во вложениях в формате ZIP и APK. Если ZIP-архивы встречаются в подавляющем большинстве спам-сообщений, то вложения формата APK сравнительно редки, так как являются архивными исполняемыми файлами-приложениями для Android. В обнаруженных нами ZIP-архивах находился троянец семейства Upatre, а файл Check_Updatesj.apk детектировался как троянец-шифровальщик SLocker для системы Android, при запуске которого происходило шифрование изображений, документов и видеофайлов, находящихся на устройстве. После этого пользователю показывалось сообщение с требованием заплатить денежную сумму за расшифровку файлов. Рассылая зловреды во вложениях формата ZIP и APK в рамках одной рассылки, мошенники, возможно, рассчитывали, что их жертвами станут не только пользователи ПК, но и владельцы смартфонов и планшетов на Android, работающие с электронной почтой с этих устройств.

Фишинг

Во втором квартале 2015 года на компьютерах пользователей продуктов «Лаборатории Касперского» было зафиксировано 30 807 071 срабатываний системы «Антифишинг». В базы «Лаборатории» Касперского за этот период добавлено 509 905 масок фишинговых URL.

На протяжении уже нескольких кварталов наибольший процент атакованных фишерами пользователей наблюдается в Бразилии. Однако во втором квартале 2015 года этот показатель снизился почти в два раза по сравнению с предыдущим кварталом. То же самое произошло с показателями многих других стран.

TOP 10 стран по проценту атакованных пользователей:

| Страна | % пользователей | |

| 1 | Бразилия | 9,74% |

| 2 | Индия | 8,3% |

| 3 | Китай | 7,23% |

| 4 | Россия | 6,78% |

| 5 | Франция | 6,54% |

| 6 | Япония | 5,93% |

| 7 | Малайзия | 5,92% |

| 8 | Польша | 5,81% |

| 9 | Казахстан | 5,79% |

| 10 | ОАЭ | 5,75% |

Организации — мишени атак

Статистика по мишеням атак фишеров основана на срабатываниях эвристического компонента системы «Антифишинг». Эвристический компонент системы «Антифишинг» срабатывает, когда пользователь переходит по ссылке на фишинговую страницу, а информация об этой странице еще отсутствует в базах «Лаборатории Касперского». При этом неважно, каким образом совершается данный переход: в результате нажатия на ссылку в фишинговом письме, в сообщении в социальной сети или, например, в результате действия вредоносной программы. В результате срабатывания в браузере пользователь видит предупреждающий баннер о возможной угрозе.

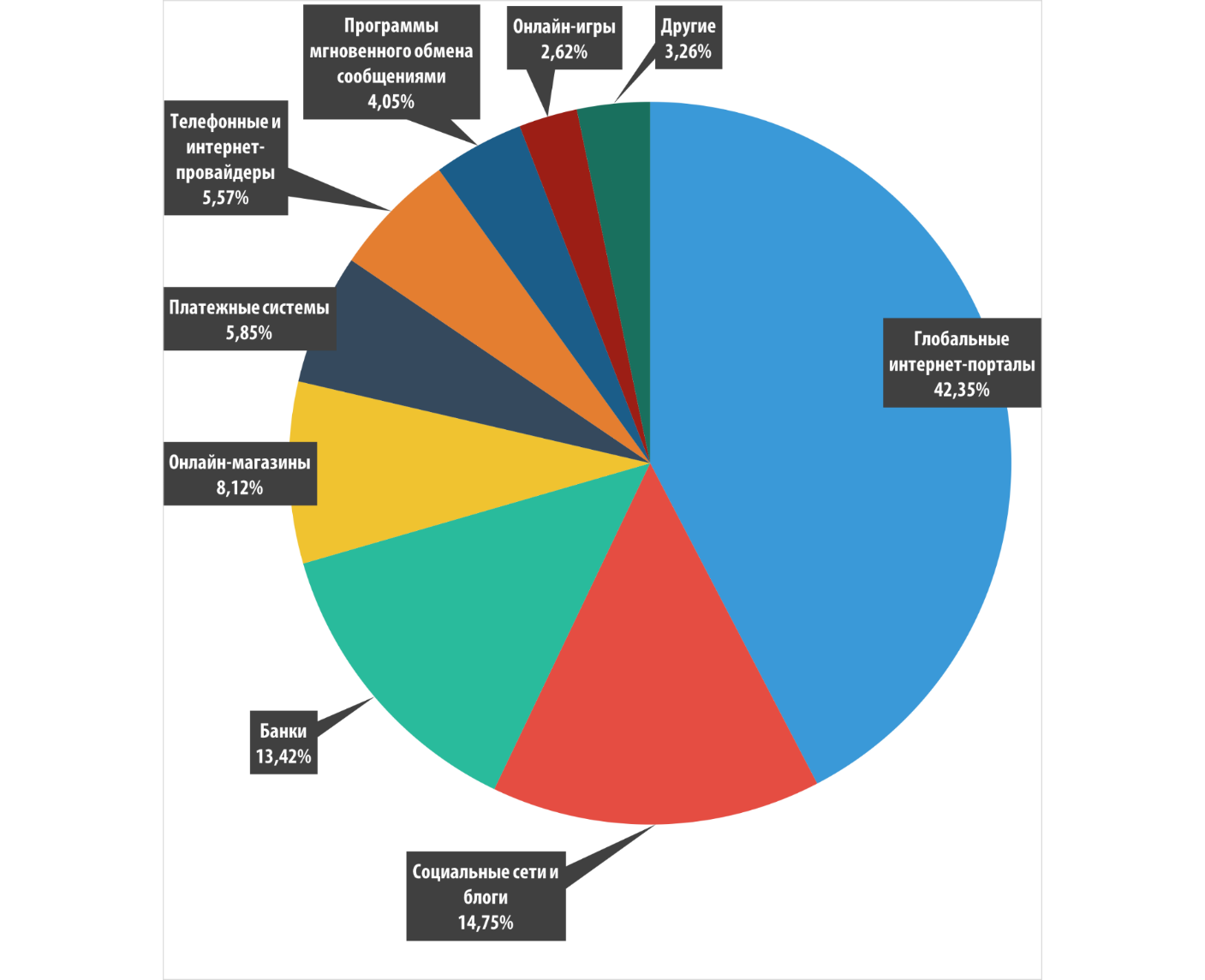

Категория «Глобальные порталы» вновь перетянула на себя большую долю срабатываний — во втором квартале 2015 года ей соответствовало 42,35%, что на 16,69 п.п. больше, чем в первом квартале. Также немного выросла (на 0,13 п.п.) доля категории «Программы мгновенного обмена сообщениями» (4,05%). Процент остальных категорий понизился: «Социальные сети и блоги» потеряли 2,6 п.п., «Банки» — 5,56 п.п., «Онлайн-магазины» — 1,56 п.п., «Платежные системы» — 2,84 п.п., «Телефонные и интернет провайдеры» — 1,33 п.п., «Онлайн-игры» — 0,78 п.п.

Распределение организаций, атакованных фишерами по категориям,

второй квартал 2015 г.

Программы мгновенного обмена сообщениями пользуются популярностью у мошенников по множеству причин. Например, киберпреступники часто используют украденные аккаунты для дальнейшей рассылки фишинговых сообщений или ссылок на вредоносные программы по списку контактов жертвы, рассылки спама, вымогания денег и других мошеннических схем.

Распределение фишинговых атак на пользователей программ мгновенного обмена сообщениями, второй квартал 2015 года

Большая часть срабатываний в данной категории приходится на популярный китайский сервис мгновенного обмена сообщениями QQ, поддерживаемый телекоммуникационной компанией Tencent.

Примеры фишинговых страниц, имитирующих страницы входа в сервисы QQ

На втором месте программа Skype (8,88%), принадлежащая Microsoft. Ее доля более чем на порядок меньше доли лидера.

Пример фишинговой страницы, предлагающей пользователям Skype верифицировать свой аккаунт.

TOP 3 атакуемых организаций

Как мы отмечали в предыдущих отчетах, основная часть нецелевого фишинга направлена на пользователей нескольких наиболее популярных компаний. Такие компании имеют множество клиентов по всему миру, благодаря чему у мошенников больше шансов попасть в цель, организуя очередную фишинговую атаку.

На ТОР 3 атакуемых фишерами организаций приходится 45,14% всех детектируемых фишинговых ссылок.

| Организация | % от всех детектируемых фишинговых ссылок | |

| 1 | Yahoo! | 29,03% |

| 2 | 10,44% | |

| 3 | 5,67% |

По сравнению с первым кварталом 2015 года состав первой тройки остался без изменений. В нее по-прежнему входят Yahoo! (+23,82 п.п.), Facebook (-0,53 п.п.) и Google (-2,44 п.п.). Значительное увеличение доли срабатываний на фальшивые страницы, маскируемые под Yahoo!, стало возможным благодаря общему снижению количества детектов; в численном выражении количество срабатываний на поддельные страницы Yahoo! выросло незначительно.

Во втором квартале 2015 года мы столкнулись с массой фишинговых страниц, которые имитировали публикацию на странице Facebook, содержащую откровенное YouTube-видео. При попытке запустить видео происходило скачивание вредоносной программы на компьютер жертвы.

Примеры имитирующих Facebook фальшивых страниц, распространяющих вредоносные файлы

Заключение

Доля спама в почтовом трафике по итогам второго квартала 2015 года составила 53,4%, что на 5,8 п.п. меньше, чем в предыдущем квартале.

Во втором квартале истории нигерийских писем основывались на реальных событиях: предстоящей Олимпиаде в Рио-де-Жанейро, прошедших в Нигерии выборах президента, а также землетрясении в Непале. Мошенники заманивали получателей не только обещанием вознаграждения или компенсации за нанесенный ущерб, но и упоминанием о выигрыше в лотерею, а также просили сделать безвозмездное пожертвование для пострадавших в Непале.

Информационным поводом к увеличению спама на тему SEO стал выпуск очередного обновления алгоритма поиска Google Search. Целью обновления был подъем сайтов, адаптированных для мобильных телефонов, на более высокие позиции в результатах мобильного поиска.

Тройка лидеров среди стран – источников спама, рассылаемого по всему миру, во втором квартале выглядит следующим образом: США (14,6%), Россия (7,8%), Китай (7,1%).

Рейтинг вредоносных программ, распространенных в почте, по итогам второго квартала возглавляет Trojan-Spy.HTML.Fraud.gen. Среди семейств вредоносных программ лидером стало семейство Upatre. Наиболее часто вредоносным атакам подвергались пользователи Германии – на их долю пришлось 19,6% срабатываний почтового антивируса.

Вредоносные файлы, вложенные в письма, злоумышленники выдавали за факсы и сканы, обновления Flash Player и деловую переписку. Также киберпреступники продолжили рассылать макровирусы в документах Word и Excel, плюс использовали не характерные для спама архивы (.cab и .ace) и файлы .apk.

Во втором квартале 2015 года мы зафиксировали более 30 млн срабатываний системы «Антифишинг» на компьютерах пользователей продуктов «Лаборатории Касперского». Наибольший процент атакованных фишерами пользователей наблюдался в Бразилии, несмотря на то что показатель страны снизился почти в два раза по сравнению с предыдущим кварталом.

Спам и фишинг во втором квартале 2015

Егор Юрьевич Андреев

По моему мнению доля спама присланного в E-mail сообщениях только увеличилась!