Особенности квартала

Купить билет и не прогореть

Фестиваль Burning Man — одно из самых ожидаемых событий среди поклонников зрелищных перфомансов и арт-инсталляций. Главное препятствие, с которым сталкиваются желающие его посетить, это покупка билетов. Вход на фестиваль стоит недешево — стандартный билет обойдется в $475, их количество ограничено, а покупка — сама по себе непростая задача. Процедура растянута на несколько этапов, регистрационные данные необходимо ввести в строго определенное время, а если что-то пойдет не так, второго шанса может не быть. Поэтому билеты, которые мошенники предлагали за половину цены на поддельном сайте, стали отличной приманкой.

Мошенники постарались максимально приблизить оформление ресурса к дизайну оригинала, даже страница с описанием билетов была похожа на страницу официального сайта.

Существенных отличий от оригинала было три: на поддельном сайте работала только главная страница и раздел с покупкой билетов, билеты продавались без прохождения поэтапной регистрации, а их цена заметно отличалась от указанной на официальном ресурсе ($225 против $475).

Оскароносные мошенники

В феврале 2020 года киноакадемики США в очередной раз вручили премии «Оскар». Однако еще до начала церемонии в сети появились сайты, предлагавшие бесплатно посмотреть фильмы из списка номинантов. Мошенники целились в пользователей, которые захотят познакомиться с работами из шорт-листа до начала вручения наград.

Для раскрутки этих ресурсов создали аккаунты в Twitter, каждый из которых был посвящен конкретному фильму-номинанту.

Заинтересовавшимся предлагали перейти на сайт для просмотра фильма, где им демонстрировали несколько первых минут, а затем просили зарегистрироваться для продолжения просмотра.

При регистрации от жертвы требовали ввести данные банковской карты — якобы для того, чтобы подтвердить регион проживания. Разумеется, после этого со счета безвозвратно исчезала некоторая сумма денег, а трансляция фильма не возобновлялась.

Пользователя могли насторожить короткие ссылки в постах в социальных сетях. Мошенники часто используют их: в своей деятельности, так как определить, куда ведет сокращенный URL, невозможно без перехода по нему.

Узнать, что скрывается за такой ссылкой, можно на специальных сервисах, где часто есть дополнительный бонус: клиент получает вердикт по безопасности сайта. Такая тщательная проверка важна при получении ссылок из ненадежного источника.

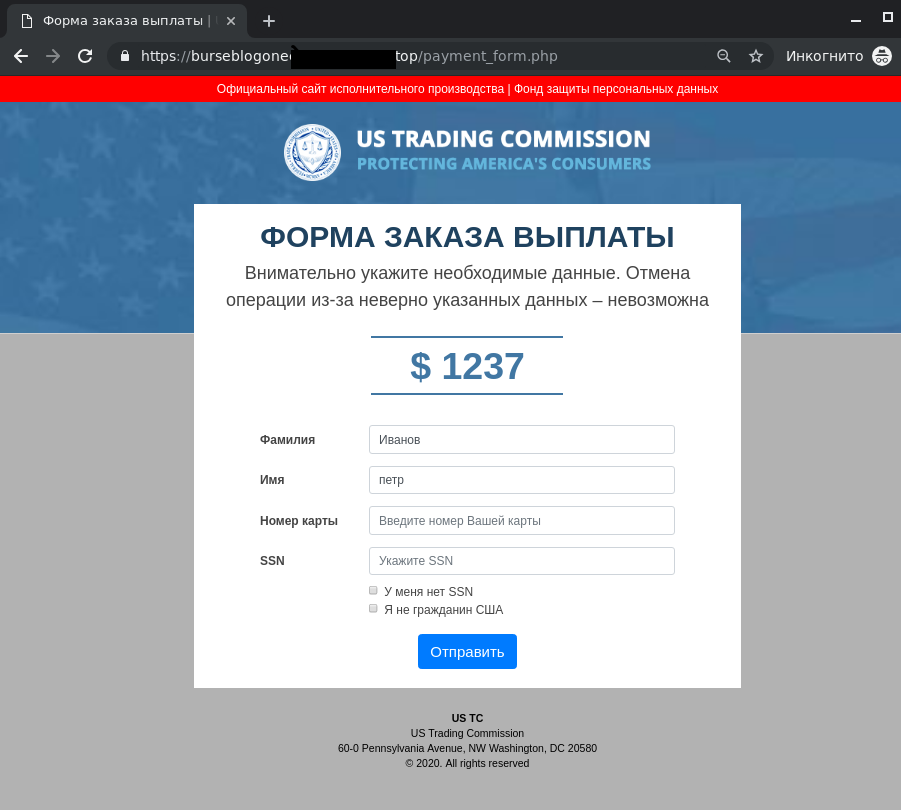

Удостоверение личности в аренду

Американские компании, допустившие утечку данных клиентов, могут получить штрафы от Федеральной торговой комиссии (FTC) на крупные суммы. К примеру, в случае с Facebook в 2019 году размер штрафа составил $5 млрд. Однако пользователи, чьи данные украли, никакой компенсации при этом не получают. На этом и решили сыграть мошенники, запустив рассылку с предложением компенсации от несуществующего Фонда защиты персональных данных (Personal Data Protection Fund), созданного фиктивной Американской торговой комиссией (US Trading Commission).

Злоумышленники, вдохновившись идеей сервисов, для проверки аккаунтов на утечки, создали собственный. Посетителю предлагали проверить, похитил ли кто-то данные его аккаунта, и если да (а другой вариант не предусмотрен, даже если ввести в форму абракадабру) — обещали компенсацию «за утечку персональных данных».

Гражданство жертвы значения не имеет, самое главное — имя, фамилия, телефон и аккаунты в социальных сетях. Для правдоподобности на странице навязчиво всплывает предупреждение о серьезных последствиях для тех, кто решит использовать чужие данные для получения компенсации.

Гражданину США нужно ввести номер социального страхования (Social Security Number, SSN). Всем прочим достаточно поставить галочку у пункта I’am don’t have SSN (подобные грамматические ошибки на «официальных» сайтах — верный индикатор подделки), после чего им предложат взять SSN в аренду за $9. Примечательно, что даже если пользователь введет SSN, ему все равно навязчиво предложат арендовать еще один.

После этого потенциальную жертву перенаправляют на страничку оплаты, которая отображает сумму в валюте, соответствующей местоположению пользователя. Так, для пользователей из России она указана в рублях.

Мошенники действовали по классической схеме (особенно распространенной в российском сегменте сети), когда жертве для получения большой суммы предлагают заплатить небольшую комиссию или первоначальный взнос. В I квартале мы заблокировали 14 725 643 попыток перехода пользователей на сайты с подобным скамом.

Катаклизмы и пандемия

Пожары в Австралии

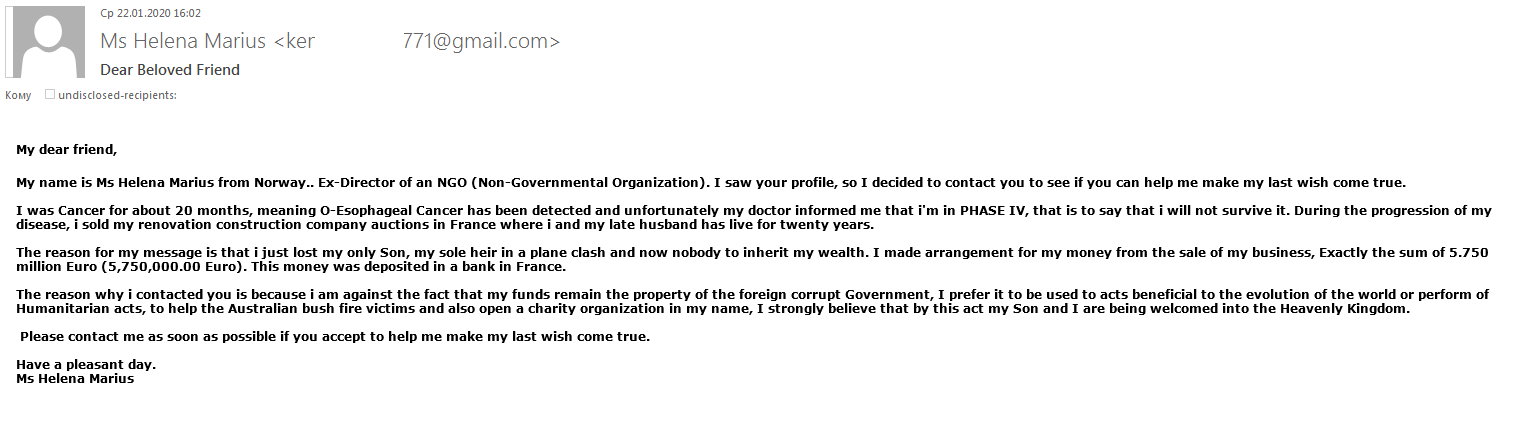

Стихийное бедствие, поразившее целый континент, стало для мошенников еще одним поводом обогатиться. К примеру, в одной из «нигерийских рассылок» сообщалось об умирающей от рака миллионерше, которая готова пожертвовать свой капитал на спасение австралийских лесов. Жертве предлагали помочь вывести со счетов умирающей ее накопления, оплатив небольшую комиссию или пожертвовав средства на услуги адвоката, чтобы через какое-то время получить круглую сумму в качестве вознаграждения.

Кроме миллионеров, вклад в борьбу со стихией хотели внести и другие любители природы, рассылавшие более лаконичные письма, суть которых сводилась к той же схеме с выводом средств.

COVID-19

Нигерийская схема

Разумеется, мошенники не могли оставить без внимания благодатную тему COVID-19: несуществующие филантропы и умирающие миллионеры предлагали вознаграждение за содействие выводу средств, которые пойдут на гуманитарную помощь. Кроме этого, получателям предлагали помочь с производством уже разработанной чудо-вакцины или поучаствовать в благотворительной лотерее, доход от которой пойдет на помощь беднякам, пострадавшим от пандемии.

Биткойны за коронавирус

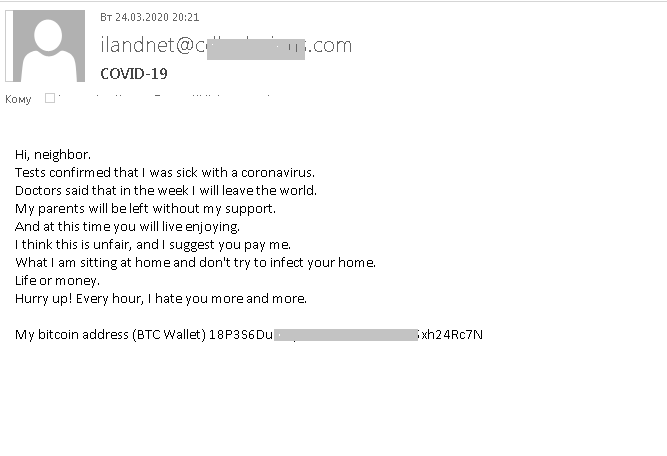

Представившись сотрудниками Центров по контролю и профилактике заболеваний США, мошенники предлагали перечислить на указанный биткойн-кошелек некоторую сумму. Пожертвование якобы должно было пойти на борьбу с коронавирусом и создание вакцины, а также на оказание помощи пострадавшим от пандемии.

В одной из рассылок злоумышленники пытались сыграть на страхе перед коронавирусом: в письме от имени безымянного соседа сообщалось, что тот умирает от COVID-19 и заразит получателя, если последний не заплатит выкуп (который обеспечит безбедную старость родителям вымогателя).

Опасные «рекомендации» ВОЗ

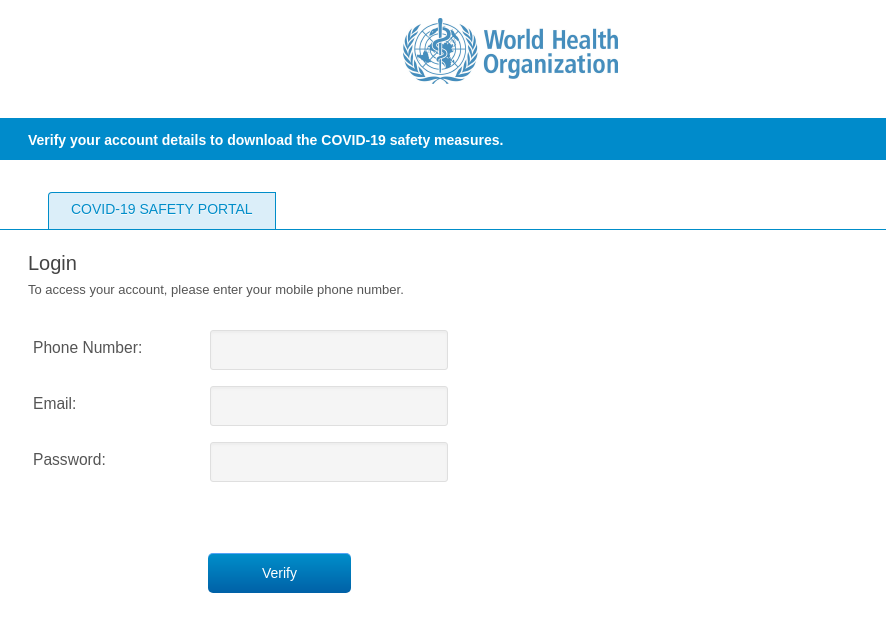

В одной из мошеннических рассылок, имитирующей бюллетень Всемирной организации здравоохранения, мошенники предлагали узнать о мерах, которые нужно предпринять, чтобы обезопасить себя от заражения COVID-19.

Чтобы получить информацию, следовало пройти по ссылке, которая вела на поддельный сайт ВОЗ, но догадаться об этом можно было, лишь посмотрев на адресную строку: дизайн подделки был максимально приближен к оригиналу. Целью злоумышленников были данные от аккаунтов на сайте ВОЗ. При этом если в первых рассылках для «аутентификации» требовались только логин и пароль, то в последующих просили ввести еще и номер телефона.

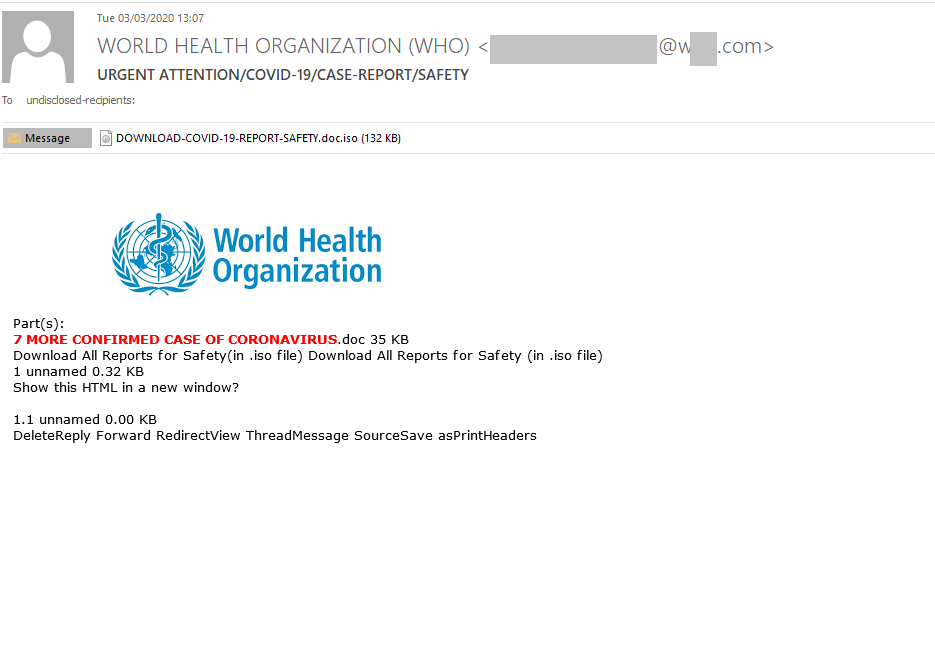

Мы также обнаружили несколько писем от имени ВОЗ, в которых содержались документы с вредоносным ПО. Получателю предлагали открыть DOC- или PDF-вложение и ознакомиться с мерами профилактики коронавируса. К примеру, в этом письме содержался Backdoor.Win32.Androm.tvmf:

Встречались и рассылки с опасными вложениями, оформленные проще, например с Trojan-Spy.Win32.Noon.gen:

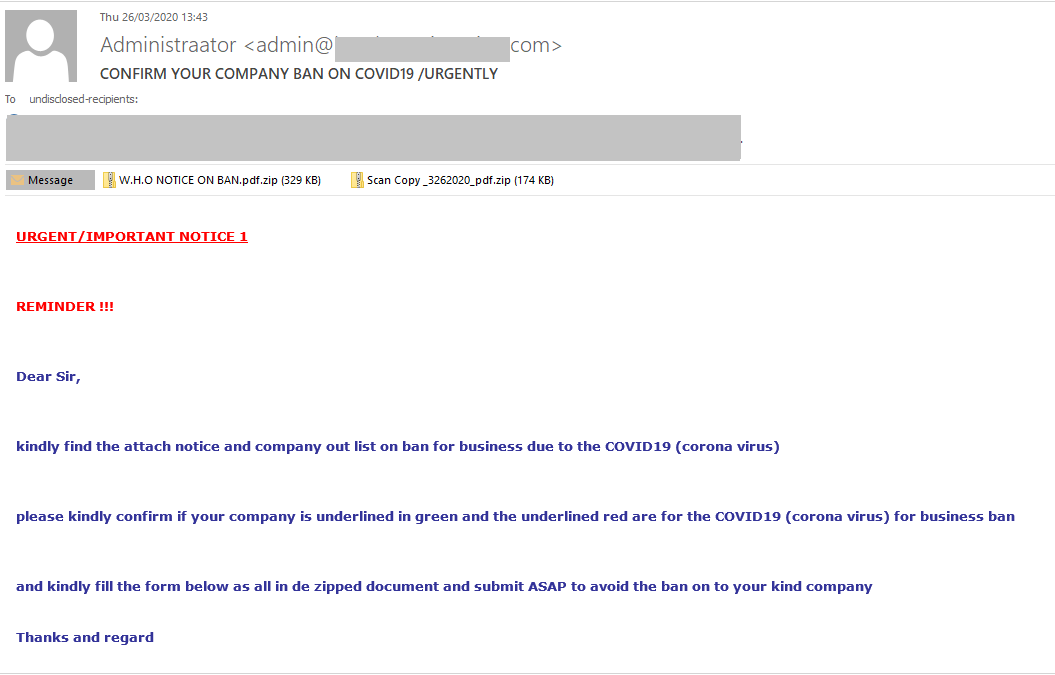

Корпоративный сегмент

Тему коронавируса использовали также в атаках на корпоративный сектор. К примеру, COVID-19 упоминался в мошеннических письмах как причина, по которой задерживается отправка грузов или из-за которой нужно переоформить заказ. Авторы писем требовали немедленно обработать прикрепленные файлы.

В другой рассылке предлагалось проверить, не входит ли компания в список фирм, чья деятельность прекращена из-за пандемии, и заполнить заявление, чтобы избежать закрытия фирмы. И список фирм, и заявление якобы можно было найти в приложенных к письму архивах. На деле в них содержался Trojan-PSW.MSIL.Agensla.a:

Также мы зафиксировали фишинговую атаку на корпоративных пользователей. На поддельной странице посетителям предлагали следить за мировой ситуацией с коронавирусом с помощью специального ресурса, где требовалось ввести логин и пароль от корпоративной почты.

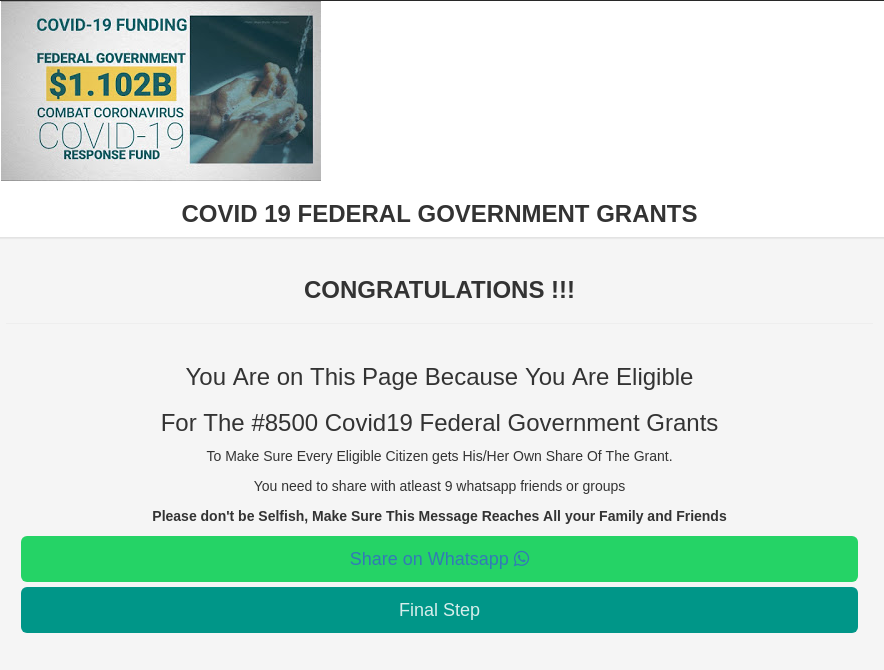

Государственные компенсации

Из-за мер по противодействию пандемии многие люди оказались в сложном финансовом положении. Остановка производств и вынужденный простой во многих отраслях оказали негативное влияние на их финансовое благополучие. В этой ситуации особую опасность представляют ресурсы, которые предлагают компенсацию от имени государства.

Так, некий «Портал здравоохранения граждан СНГ» сообщает о выделении 30 млрд рублей на помощь россиянам. Сведения об условиях выплат — «отправим на любые реквизиты», «примем заявление по любым каналам» — перемежаются с подробным описанием симптомов. Для придания достоверности на сайт добавили фотографию доктора Комаровского.

Тот, кто решит воспользоваться услугами «фонда», не получит помощи, а наоборот — потеряет деньги. При подаче заявления соискателя попросят подтвердить свое гражданство, для чего понадобится покрыть некоторые расходы. Традиционно сумма будем совсем небольшая в сравнении с той, которую обещают выплатить на портале.

О другой схеме, связанной с финансовой помощью пострадавшим от пандемии, рассказал наш коллега из Бразилии. Жертва получала WhatsApp-сообщение от имени супермаркета, банка или правительства, касающееся финансовой или продовольственной помощи. Для ее получения нужно было заполнить анкету и поделиться сообщением с определенным количеством контактов. Данные жертвы, которая заполнила анкету, отправлялись злоумышленникам, а ее перенаправляли либо на страницу с рекламой, либо на фишинговый сайт, либо на сайт оформления платной SMS-подписки и т. п.

Мы предполагаем, что количество мошеннических сайтов, предлагающих выплаты от лица государства, будет только расти, и призываем с осторожностью относиться к обещаниям компенсаций или материальной помощи.

Защита от вируса с доставкой на дом

В связи с тяжелой эпидемиологической обстановкой резко вырос спрос на антисептики и средства противовирусной защиты. Мы зафиксировали большое количество рассылок с предложением приобрести антибактериальные маски.

В Латинской Америке с помощью рассылок в WhatsApp пользователей приглашали к участию в розыгрыше наборов геля для обработки рук, созданного пивоваренной компанией Ambev. Она действительно начала выпускать антисептики, но предназначались они исключительно для государственных больниц, а лотерея среди пользователей мессенджера была мошенническим ходом.

Резко возросло количество мошеннических сайтов с предложениями народных средств для лечения коронавируса, препаратов для укрепления иммунитета, бесконтактных термометров и тестов. Большинство предлагаемых средств не имеют доказанной эффективности.

В среднем дневная доля писем с упоминанием COVID-19 составила в I квартале около 6% от всего мусорного трафика. Более 50% спама, связанного с коронавирусом, составлено на английском языке. Мы предполагаем, что количество фишинговых сайтов и мошеннических рассылок, связанных с пандемией, будет только расти, а киберпреступники будут использовать новые схемы в своих атаках.

Статистика: спам

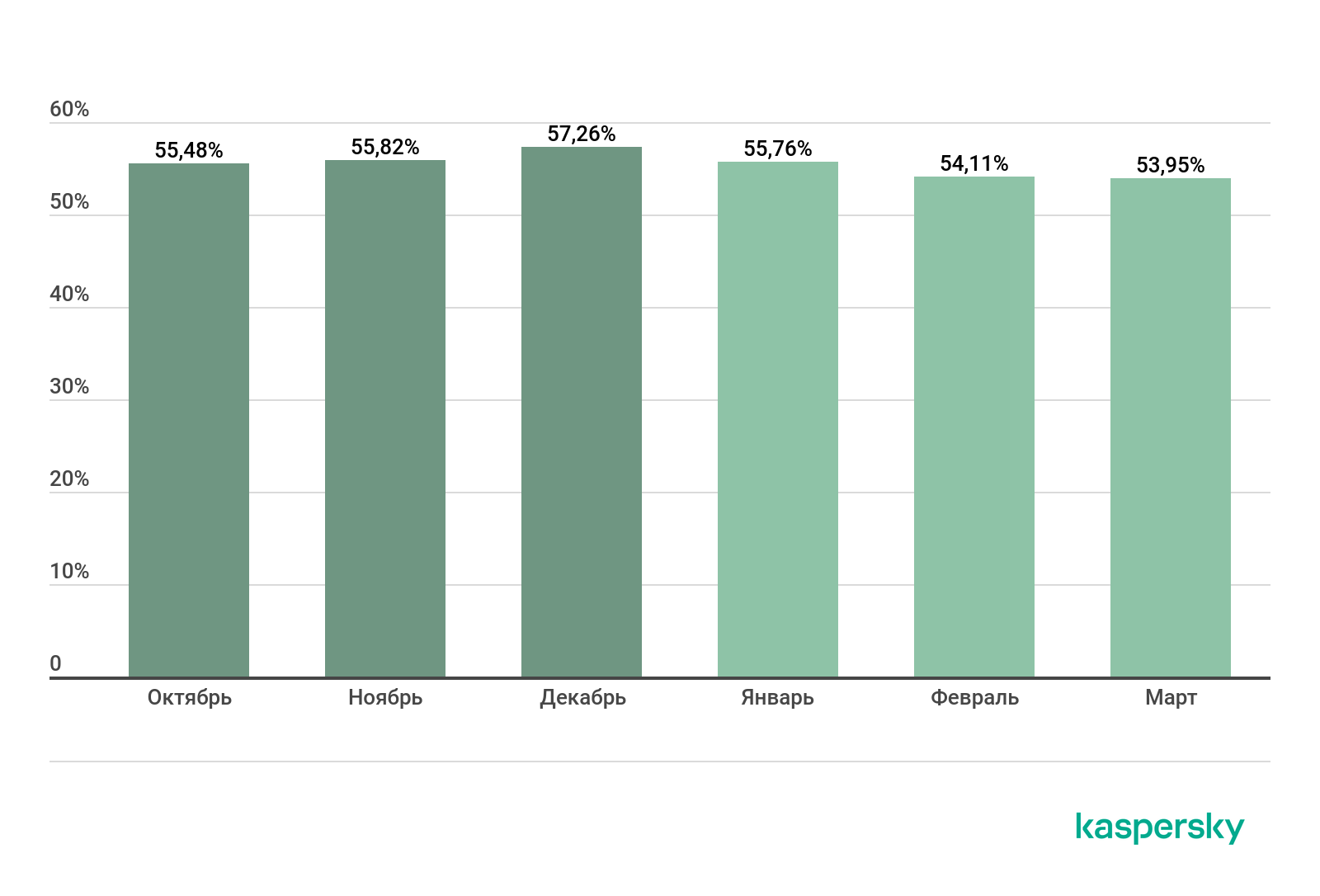

Доля спама в почтовом трафике

Доля спама в мировом почтовом трафике, Q4 2019 — Q1 2020 гг. (скачать)

В I квартале 2020 года наибольшая доля спама была зафиксирована в январе — 55,76%. Средняя доля спама в мировом почтовом трафике составила 54,61%, что на 1,58 п. п. ниже показателя предыдущего отчетного периода.

Доля спама в почтовом трафике Рунета, Q4 2019 — Q1 2020 гг. (скачать)

В I квартале доля спама в трафике российского сегмента интернета также достигла максимума в январе — 52,08%. При этом средний показатель, как и в IV квартале, остается немного ниже общемирового (на 3,2 п. п.).

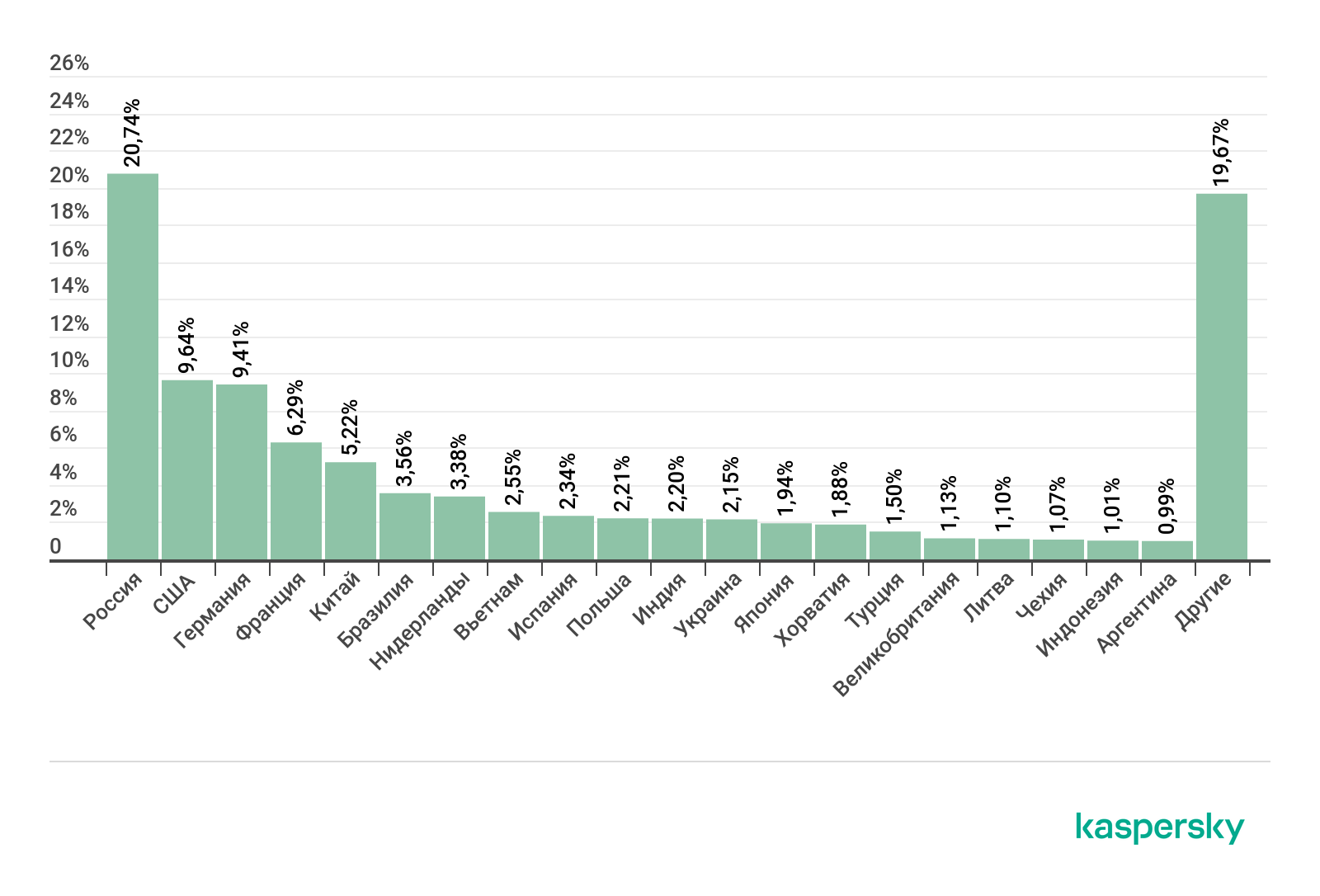

Страны — источники спама

Страны — источники спама в мире, Q1 2020 г. (скачать)

В I квартале 2020 года первую пятерку стран по количеству исходящего спама возглавила Россия. На ее долю пришлось 20,74% всего мусорного трафика. На втором месте расположились США (9,64%), на третьем, с отрывом всего 0,23 п. п, оказалась в этот раз Германия (9,41%). Четвертое место заняла Франция (6,29%), а замыкает пятерку Китай (5,22%), входящий обычно в ТОР 3 стран — источников спама.

Шестое место заняла Бразилия (3,56%), на седьмом расположились Нидерланды (3,38%), за ними следует Вьетнам (2,55%), и с небольшим отрывом от него на девятом и десятом местах оказались в этом квартале Испания (2,34%) и Польша (2,21%).

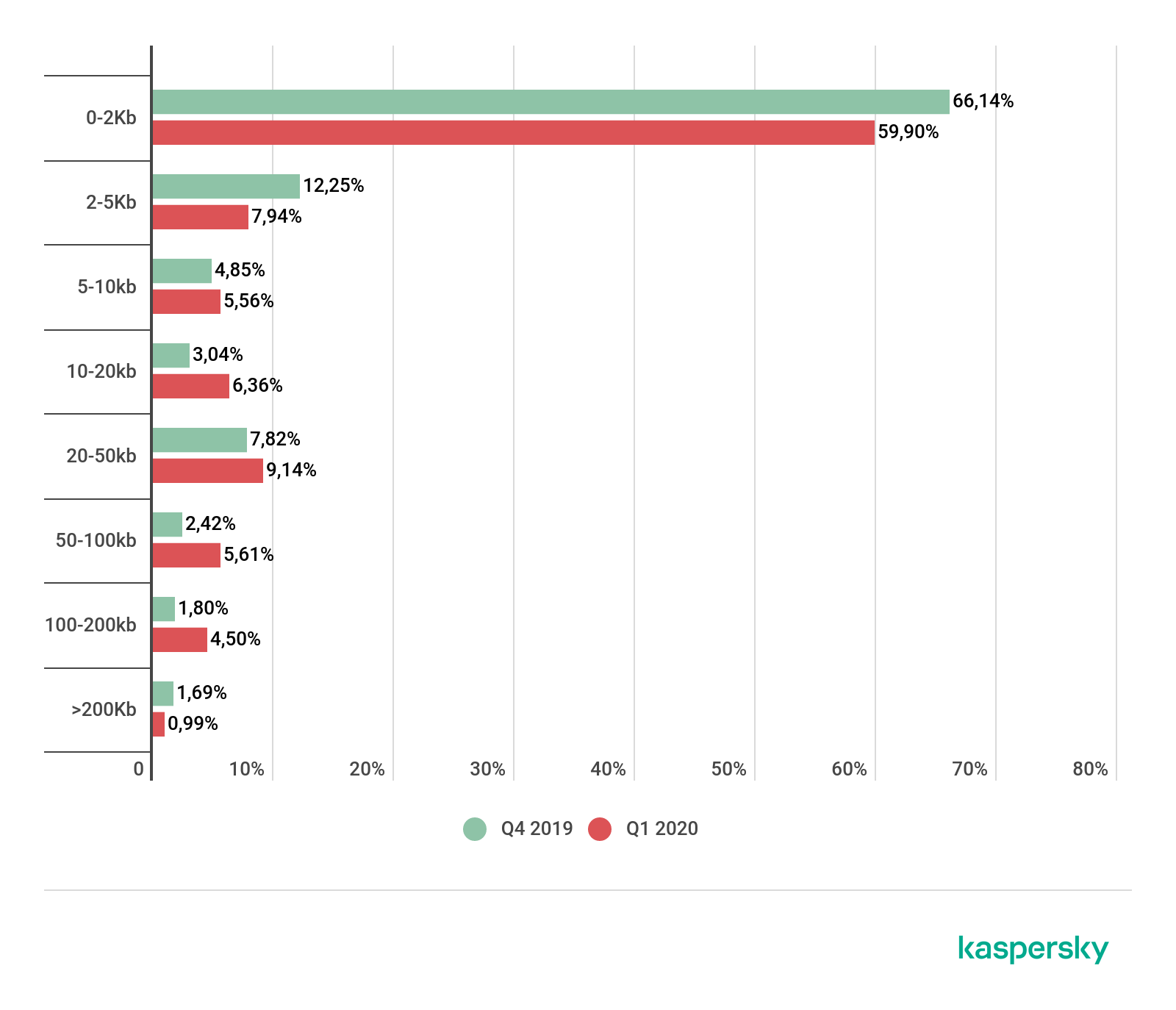

Размеры спамовых писем

Размеры спамовых писем, Q4 2019 — Q1 2020 гг. (скачать)

По сравнению с IV кварталом 2019 года в I квартале 2020 года доля очень маленьких писем (до 2 Кбайт) уменьшилась больше чем на шесть процентных пунктов и составила 59,9%. Процент писем размером от 5 до 10 Кбайт немного вырос (на 0,72 п. п.) по сравнению с прошлым кварталом и составил 5,56%.

Доля писем размером от 10 до 20 Кбайт также увеличилась (на 3,32 п. п.) и составила 6,36%. Вместе с этим выросло (плюс 2,70 п. п.) и количество больших писем от 100 до 200 Кбайт. Их показатель в I квартале 2020 года составил 4,5%.

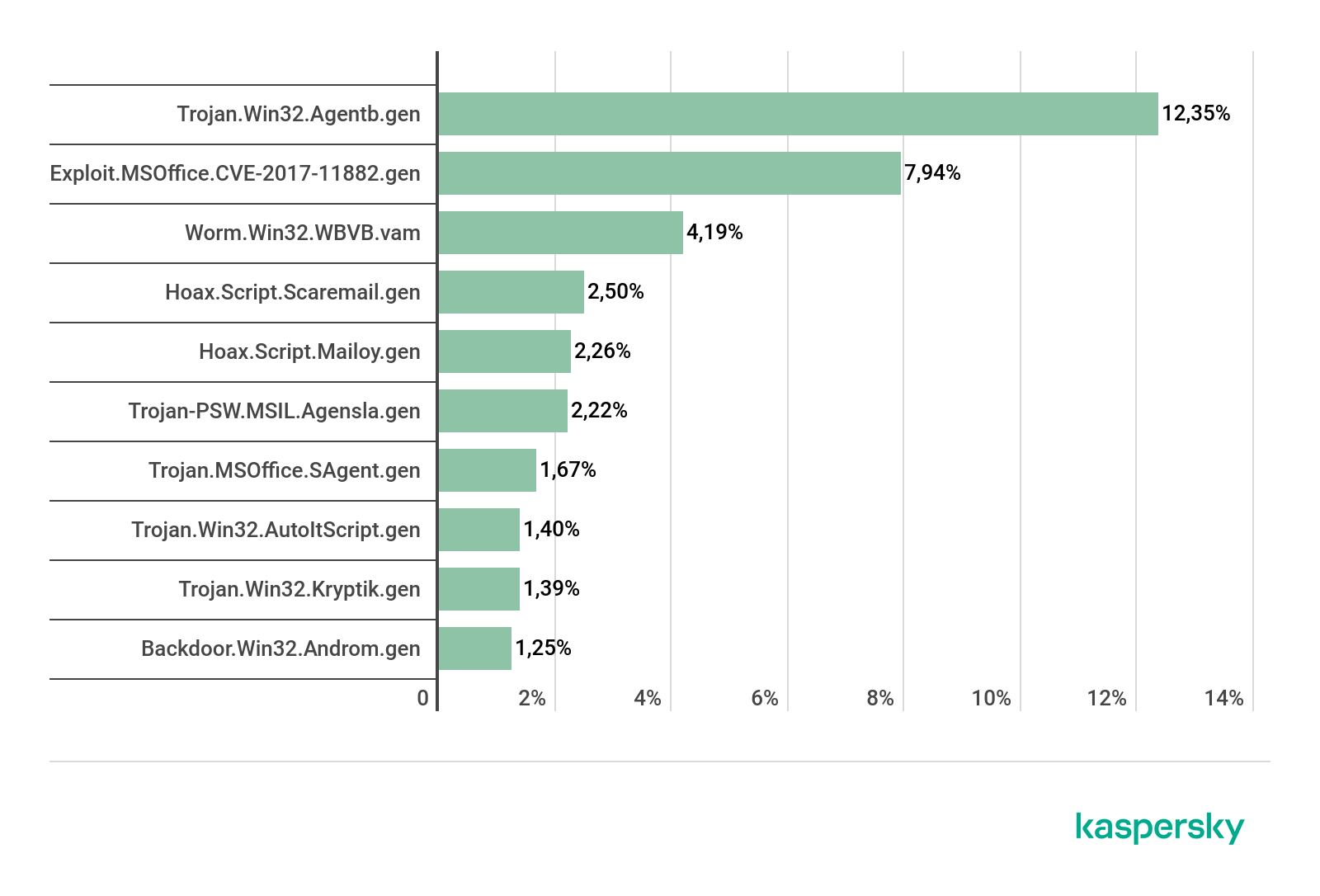

Вредоносные вложения: семейства вредоносных программ

Количество срабатываний почтового антивируса, Q4 2019 — Q1 2020 гг. (скачать)

Всего за I квартал 2020 года наши защитные решения обнаружили 49 562 670 вредоносных почтовых вложений, что практически идентично показателю прошлого отчетного периода: в IV квартале 2019 года было выявлено на 314 862 вредоносных вложения больше.

TOP 10 вредоносных вложений в почтовом трафике, Q1 2020 г. (скачать)

В I квартале на первом месте по распространенности в почтовом трафике оказался Trojan.Win32.Agentb.gen (12,35%), на втором — «офисный» зловред Exploit.MSOffice.CVE-2017-11882.gen (7,94%), а на третьем — червь Worm.Win32.WBVB.vam (4,19%).

TOP 10 вредоносных семейств в почтовом трафике, Q1 2020 г. (скачать)

Что касается семейств зловредов, то в этом квартале наиболее распространенным стало Trojan.Win32.Agentb (12,51%), на втором месте оказалось семейство Exploit.MSOffice.CVE-2017-11882 (7,98%), чьи представители эксплуатируют уязвимость в Microsoft Equation Editor, а на третьем — семейство Worm.Win32.wbvb (4,65%).

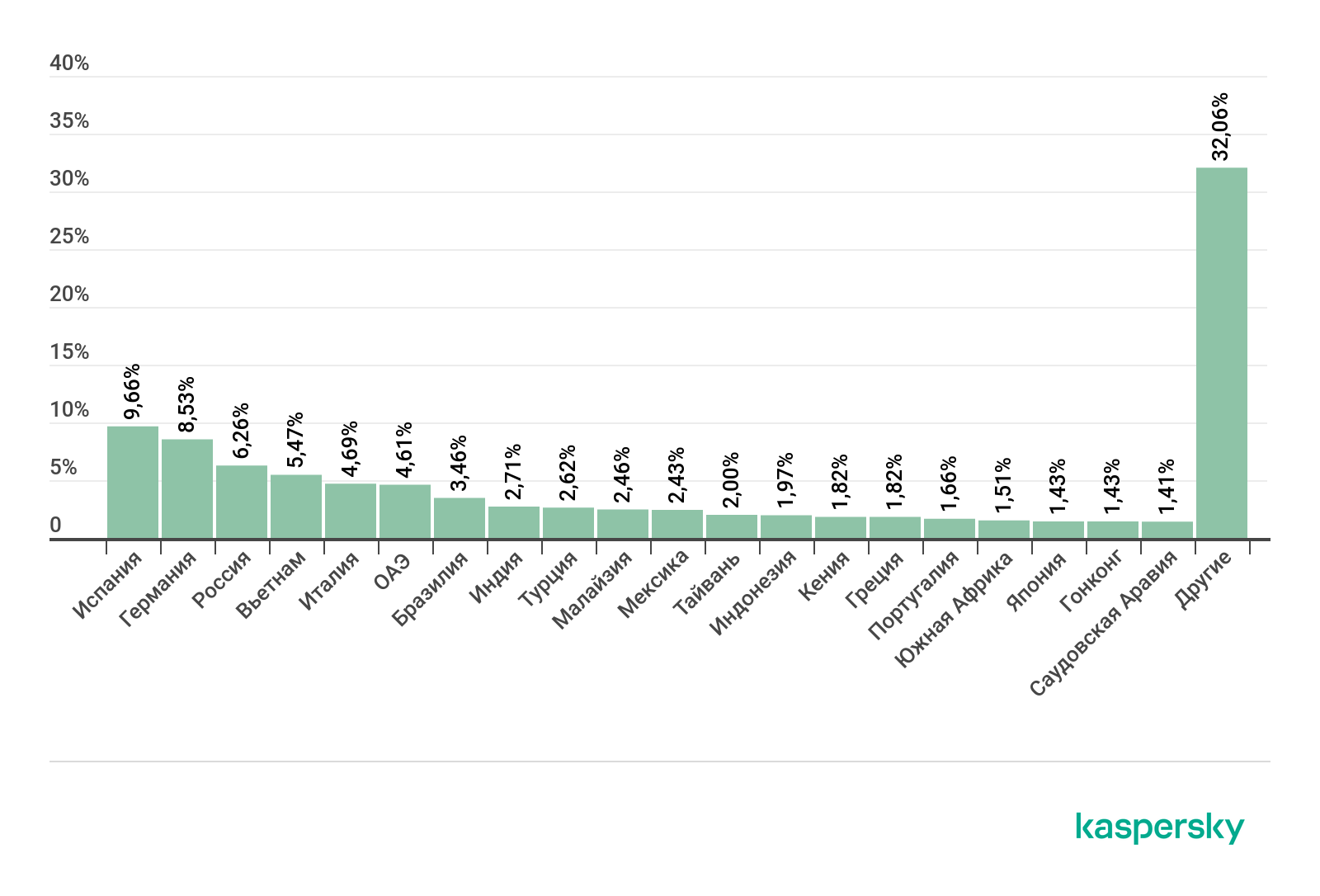

Страны — мишени вредоносных рассылок

Распределение срабатываний почтового антивируса по странам, Q1 2020 г. (скачать)

Первое место по количеству срабатываний почтового антивируса в I квартале 2020 года досталось Испании. В этой стране с вредоносным ПО в почте столкнулись 9,66% от всех пользователей защитных решений «Лаборатории Касперского» в мире. На втором месте оказалась Германия (8,53%), а на третьем расположилась Россия (6,26%).

Статистика: фишинг

В I квартале 2020 года с помощью системы «Антифишинг» предотвращено 119 115 577 попыток перехода пользователей на мошеннические страницы. Процент уникальных атакованных пользователей составил 8,8% от общего количества пользователей продуктов «Лаборатории Касперского» в мире.

География атак

Страной с наибольшей долей атакованных фишерами пользователей уже не в первый раз стала Венесуэла (20,53%).

На втором месте с отставанием 5,58 п. п. расположилась еще одна страна, часто попадающая в первую тройку, — Бразилия (14,95%). С небольшим отставанием в 1,24 п. п. за ней следует Австралия (13,71%).

| Страна | %* |

| Венесуэла | 20,53% |

| Бразилия | 14,95% |

| Австралия | 13,71% |

| Португалия | 12,98% |

| Алжир | 12,12% |

| Франция | 11,71% |

| Гондурас | 11,62% |

| Греция | 11,58% |

| Мьянма | 11,54% |

| Тунис | 11,53% |

* Доля пользователей, на компьютерах которых сработала система «Антифишинг», от всех пользователей продуктов «Лаборатории Касперского» в стране

Организации — мишени атак

Рейтинг категорий атакованных фишерами организаций основан на срабатываниях компонента системы «Антифишинг» на компьютерах пользователей. Этот компонент детектирует страницы с фишинговым контентом, на которые пользователь пытался перейти по ссылкам из письма или интернета. При этом неважно, каким образом совершается данный переход: в результате нажатия на ссылку в фишинговом письме, в сообщении в социальной сети или в результате действия вредоносной программы. После срабатывания компонента пользователь видит в браузере предупреждающий баннер о возможной угрозе.

Больше всего фишинговых атак в I квартале 2020 года пришлось на организации категории «Онлайн-магазины», ее доля составила 18,12%. Второе место досталось «Глобальным интернет-порталам» (16,44%), а категория «Социальные сети» оказалась на третьем месте (13,07%).

Распределение организаций, чьи пользователи были атакованы фишерами, по категориям, Q1 2020 г. (скачать)

А вот категория «Банки», до этого стабильно входившая в первую тройку, оказалась в этот раз на четвертом месте с показателем 10,95%.

Заключение

Глядя на итоги I квартала 2020 года, мы предполагаем, что киберпреступники и дальше будут активно использовать тему COVID-19. Для привлечения внимания потенциальных жертв пандемию будут упоминать даже на «стандартных» поддельных страничках и в спам-рассылках.

Кроме привлечения внимания, тему пандемии используют в мошеннических схемах с предложением разного рода компенсаций и материальной помощи. Высока вероятность, что подобный вид мошенничества будет встречаться все чаще.

Средняя доля спама в мировом почтовом трафике (54,61%,) в этом квартале уменьшилась на 1,58 п. п. по сравнению с прошлым отчетным периодом, а количество попыток перехода на фишинговые страницы составило почти 120 миллионов.

В этом квартале первое место в списке стран — источников спама заняла Россия с долей 20,74%. Наши защитные решения заблокировали 49 562 670 вредоносных почтовых вложений, при этом самым популярным «почтовым» вредоносным семейством стало Trojan.Win32.Agentb.gen — его доля в почтовом трафике составила 12,35%.

Спам и фишинг в I квартале 2020 года