Почтовые мошенники, как правило, сочетают социальную инженерию с техническими приемами, чтобы обойти спам-фильтры и убедить пользователя отреагировать на письмо. Но есть специфический класс атак, который в техническом плане застрял где-то на границе девяностых и нулевых, в эпоху «пузатых» мониторов и медленного интернета: речь о текстовом мошенничестве. В ходе таких атак злоумышленники не маскируют шаблоны писем под крупные организации, не перенаправляют получателя на мошенническую страницу, не обфусцируют и вообще не используют ссылки. Основной их инструмент и метод убеждения — текст. И он срабатывает чаще, чем кажется.

Виды текстового мошенничества

С точки зрения тематики и приемов, которыми пользуются мошенники, текстовый спам можно разделить на несколько видов:

- Мошенничество со знакомствами

- «Нигерийский» спам

- Шантаж и вымогательство

- Вишинг

Разберем, что характерно для этих типов мошенничества и почему они работают.

Мошенничество со знакомствами

К этому типу относятся письма от имени симпатичных женщин (реже мужчин), желающих «познакомиться для серьезных отношений». Для большей убедительности мошенники добавляют в письмо фрагменты биографии героя или героини, а также его или ее фотографии, в том числе откровенные. Последние, скорее всего, скачиваются из открытых источников.

Пример мошеннического письма с предложением познакомиться

Одновременно с рассылкой романтического спама по электронной почте злоумышленники могут создавать поддельные профили в социальных сетях и мессенджерах. В дальнейшем, если потенциальная жертва пошла на контакт, они добавляются к ней в друзья и начинают работать индивидуально. Общение может продолжаться от нескольких дней до нескольких месяцев и включать не только переписку, но и аудиозвонки и даже общение по видеосвязи.

«Монетизировать» партнера мошенники могут несколькими способами. Например, вскоре после начала переписки могут начать просить небольшие суммы денег и подарки — в знак подтверждения серьезности намерений. Другой вариант — после продолжительного виртуального общения злоумышленники просят значительную сумму денег на поездку в гости к жертве, срочную операцию и т. д. Еще одна довольно распространенная в последнее время схема: «партнер» якобы отправляет жертве из-за границы дорогостоящие подарки и наличные деньги курьером. Спустя некоторое время «курьер» выходит на связь и требует от жертвы оплатить доставку, таможенную пошлину и т. д.

Стоит отметить, что мошенники знакомятся с жертвами не только по почте. Столкнуться с упомянутыми схемами можно на сайтах знакомств, в социальных сетях и мессенджерах. Более того, соцсети и мессенджеры часто являются основным каналом для общения с жертвой вне зависимости от того, каким путем мошенники изначально вышли на связь. Однако массовые рассылки по-прежнему удобнее проводить по электронной почте, где аккаунты не так быстро блокируют за спам.

Статистика

Мошенничество со знакомствами — наименее распространенный тип почтового текстового скама. С марта по июнь 2022 года мы обнаружили 49 536 писем от имени людей в поисках отношений, а в июне их число упало до 1998 писем за весь месяц. Это может быть связано с тем, что мошенники активно используют другие каналы связи для знакомства с жертвой и установления доверительных отношений.

Количество обнаруженных писем с предложением познакомиться, март — июнь 2022 г. (скачать)

«Нигерийское» мошенничество: ковидные выплаты вместо «богатых дядюшек»

«Нигерийские» письма (или афера 419) — один из старейших видов почтового мошенничества. В классическом «нигерийском» письме адресату от имени адвоката или какого-либо другого исполнительного лица предлагают вступить в наследство и получить баснословное состояние покойного родственника или умирающего благодетеля. Нужно лишь заполнить небольшую анкету, оплатить комиссию за делопроизводство и другие мелкие хлопоты — и миллионы ваши. Часто мошенники не рассказывают про «комиссии» сразу, а предлагают вам связаться с ними в ответ на письмо, чтобы узнать подробности о «наследстве». В любом случае после оплаты комиссии переписка заканчивается.

Часто «нигерийские» письма изобилуют большим количеством грамматических и орфографических ошибок. Это может говорить о том, что злоумышленники маскируют слова и выражения, по которым их могут заблокировать спам-фильтры, или о том, что они не очень хорошо владеют языком.

«Нигерийский» скам с наследством

«Нигерийские» письма до сих пор популярны у злоумышленников: наши решения выявляют сотни тысяч таких сообщений ежемесячно. Нередко место богатых покойников в них занимают более актуальные темы, которыми можно заинтересовать получателей писем. Например, на фоне повышенного внимания СМИ к войне в Сирии злоумышленники рассылали письма от имени граждан этой страны, ищущих способ вывести крупную сумму денег за рубеж.

«Нигерийский» скам с транзакциями

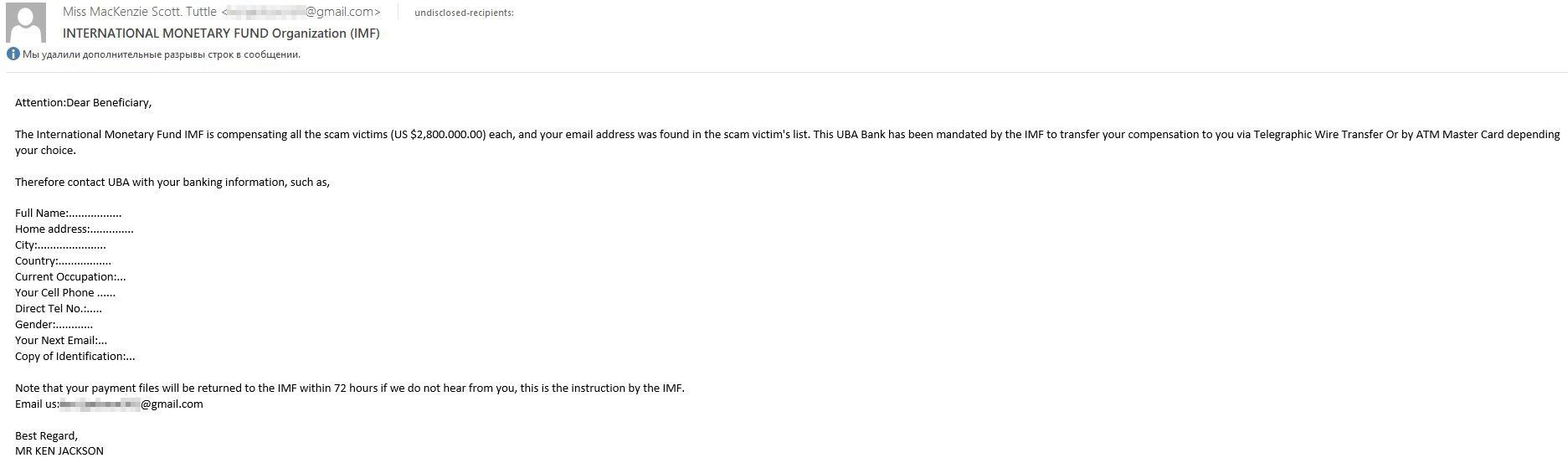

А в последнее время в ходу внезапные транзакции без каких-либо пояснений, а также выплаты пострадавшим — как от COVID-19 или украинского кризиса, так и от рук мошенников, что иронично.

«Нигерийский» скам с компенсациями

Еще один подвид «нигерийского» мошенничества — выигрыш в лотерее, в которой получатель не участвовал. Чтобы письмо выглядело убедительнее, мошенники обычно утверждают, что розыгрыш проводился, например, среди всех налогоплательщиков региона или страны, всех адресов электронной почты и т. д. В отличие от компенсаций в связи с COVID-19 такие рассылки не новы, однако не теряют актуальности.

Мошенничество с лотереей

В техническом плане за время существования «нигерийского» мошенничества изменилось не так много — письма в массе своей приходят с аккаунтов сервисов бесплатных почтовых служб (таких, как Google Mail, Yahoo Mail и т. д.).

Обратиться за подробностями, прислать анкету и т. д., как правило, можно ответным письмом. Учитывая, что почтовые сервисы могут блокировать адреса, с которых рассылается спам, злоумышленники нередко просят писать им на другой, не «засвеченный» адрес.

Статистика

С февраля по июнь наши решения обнаружили 1,8 миллиона «нигерийских» писем. С конца февраля их число начало расти и в марте достигло пика — 657 014 писем. В апреле активность спамеров, наоборот, снизилась более чем вдвое.

Количество обнаруженных «нигерийских писем», февраль — июнь 2022 г. (скачать)

Почтовое вымогательство (blackmail scam)

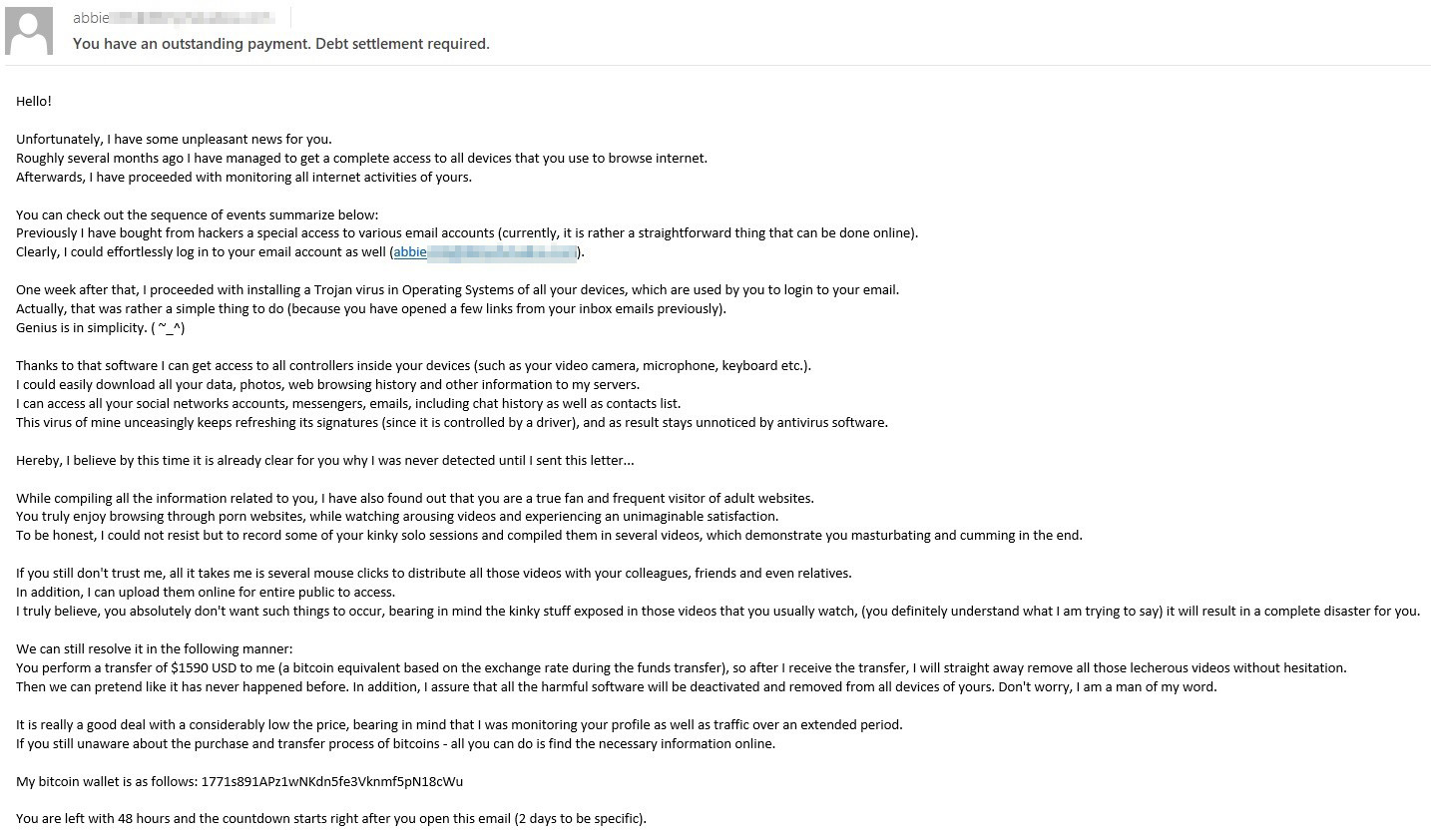

Если с помощью описанных выше приемов мошенники пытаются играть на жадности потенциальной жертвы, то вымогатели ожидаемо делают ставку на ее страх. Обычно они утверждают, что к ним в руки попала личная информация пользователя, и за скромную сумму они готовы гарантировать, что файлы не будут отправлены близким жертвы или опубликованы в интернете. Никаких доказательств кражи данных злоумышленники, как правило, не приводят, поскольку ничего на самом деле не крали — этим они отличаются от группировок вымогателей, которые действительно могут украсть или зашифровать файлы с помощью вредоносных программ.

Настоящий «рассвет» мошенников-вымогателей пришел вместе с популяризацией криптовалют: анонимность блокчейна избавляет преступников от необходимости использовать сложные цепочки отмывания денег.

Вымогательское письмо: злоумышленник утверждает, что взломал почтовый ящик получателя

Почтовые вымогатели атакуют как пользователей, так и организации, но подход при этом используют разный. Пользователям чаще всего угрожают публикацией личных данных, якобы украденных в результате взлома компьютера или почтового ящика жертвы. Также мошенники могут упомянуть интимные фото или видео, которое они якобы записали, воспользовавшись веб-камерой устройства. Можно предположить, что эту идею они подсмотрели в одном из эпизодов сериала «Черное зеркало».

Вымогательское письмо с угрозой опубликовать якобы украденный у пользователя «интимный» контент; в заголовок From подставлен почтовый адрес получателя

С технической точки зрения для этого вида мошенничества характерен спуфинг почтового адреса. Злоумышленники подставляют в заголовок From адрес получателя, якобы подтверждая этим факт взлома.

Также в рассылках, рассчитанных на пользователей, могут содержаться угрозы административного или уголовного преследования, однако такие письма встречаются гораздо реже, чем сообщения о взломе.

Организациям злоумышленники могут угрожать взрывом бомбы на территории офиса. Кроме того, в 2020 и 2021 годах вымогатели активно рассылали письма от имени известных группировок с обещанием устроить DDoS-атаку, если жертва не откупится. В отличие от большинства угроз, эту злоумышленники иногда воплощают в жизнь.

Статистика

Вымогательских писем в почтовом трафике значительно больше, чем другого текстового спама. Так, с марта по июнь мы обнаружили более 12 миллионов писем с различными угрозами.

Количество обнаруженных вымогательских писем, март — июнь 2022 г. (скачать)

Вишинг: горячая линия мошенников

Вишинг — это сокращение от английского voice phishing, т. е. голосовой фишинг. Как можно догадаться по названию, в этом случае злоумышленники выбирают общение с потенциальной жертвой по голосовой связи. Как это связано с текстовым мошенничеством? В последние несколько лет вишеры активно рассылают письма с просьбой перезвонить на их номер телефона, т. е. рассылка спама является первым этапом в их операциях.

Вишинг может быть нацелен как на пользователей, так и на организации. У первых мошенники пытаются выманить конфиденциальные данные, убедить установить на устройство ПО для удаленного управления или перевести деньги на реквизиты мошенников. Сотрудника атакуемой компании злоумышленники могут в телефонном разговоре убеждать перевести деньги на определенный счет или, например, дать доступ к корпоративному аккаунту.

Фальшивое уведомление от PayPal о транзакции на крупную сумму. Для отмены жертву просят срочно написать или перезвонить в службу поддержки

Чаще всего письма вишеров стилизованы под уведомление от какого-либо сервиса: это может быть крупный интернет-магазин, платежная система или, например, ПО, доступ к которому предоставляется по подписке.

Фальшивое уведомление от Geek Squad. Для получения дополнительной информации жертве предлагают позвонить по указанному номеру

Обычно письма составлены так, чтобы у пользователя складывалось впечатление, что они созданы автоматически. Скорее всего, это нужно, чтобы жертва не пыталась отвечать на письмо, а воспользовалась указанными в нем контактами вишеров.

Чтобы узнать, как именно злоумышленники переходят к сути — то есть выуживанию данных или денег, — я позвонил по паре номеров, оставленных в письмах. В обоих случаях после небольшого вступительного диалога уверенный голос на другом конце попросил меня открыть окно браузера и по буквам начал диктовать адрес, который нужно было там ввести: anydesk.com, откуда нужно было скачать программу для удаленного доступа Anydesk. На мой вопрос, зачем такая длинная цепочка для простой отмены подписки, первый мошенник, нисколько не растерявшись, ответил, что ему необходимо зайти в мой банковский аккаунт для подтверждения и последующей отмены транзакции. Я ответил, что не пользуюсь онлайн-банкингом, и мошенник повесил трубку. Второй оказался менее разговорчив и никаких интересных деталей не выдал.

С одной стороны, эта схема выглядит слишком громоздкой, чтобы получить широкое распространение. С другой — общение по разным каналам и имитация компетентности со стороны злоумышленников могут вызвать у пользователя больше доверия, чем просто письмо со ссылкой на фишинговый сайт.

Статистика

С марта по июнь 2022 года мы обнаружили 347 141 письмо с предложением перезвонить мошенникам по телефону. Мы наблюдали незначительный спад этого вида мошеннической активности в апреле, после чего число писем снова начало расти.

Количество обнаруженных писем с вишингом, март — июнь 2022 г. (скачать)

Вывод

Несмотря на то, что существуют мессенджеры, соцсети и видеочаты, злоумышленники продолжают использовать почту для первого контакта с потенциальной жертвой, даже если впоследствии предпочитают общаться по другим каналам. Меняется преимущественно тематика писем: злоумышленники часто используют актуальные события для привлечения внимания адресатов. Это говорит о том, что даже при общей осведомленности пользователей о базовых методах злоумышленников такие приемы, как запугивание, обещание легкого счастья или большой прибыли вкупе с готовностью атакующих тратить время на установление доверия продолжают приносить последним выгоду. Цель их писем — вывести пользователя из равновесия и заставить действовать необдуманно. Поэтому важно не просто быть осведомленными о приемах злоумышленников, но и взять за правило реагировать на письма в спокойном состоянии.

На стороне провайдера электронной почты фильтровать такой спам помогут решения, использующие машинное обучение и эвристические методы для распознавания мошеннических рассылок.

Почтовое текстовое мошенничество: от «нигерийских» писем до вишинга