В поддержку Международного дня борьбы с шифровальщиками, который отмечается 12 мая, эксперты «Лаборатории Касперского» публикуют ежегодный отчет с обзором глобальных и региональных изменений в ландшафте угроз, связанных с программами-вымогателями.

Атаки с целью вымогательства остаются одной из самых устойчивых и быстро адаптирующихся киберугроз. В 2026 году:

- продолжают появляться новые семейства, основанные на постквантовых криптографических шифрах;

- на фоне снижения вероятности получения выкупа некоторые группы переходят к атакам без шифрования данных, полагаясь на угрозы опубликовать конфиденциальную информацию;

- в постоянно меняющейся экосистеме киберпреступности особую нишу заняли брокеры первоначального доступа, которые все чаще предпочитают RDWeb в качестве основного метода удаленного доступа.

Количество атак вымогателей снижается, однако они по-прежнему остаются серьезной угрозой

По данным Kaspersky Security Network, в 2025 году доля организаций, столкнувшихся с программами-вымогателями, снизилась во всех регионах по сравнению с 2024 годом.

Доля организаций, столкнувшихся с атаками вымогателей, в разных регионах, 2025 г. (скачать)

Несмотря на формальное снижение числа инцидентов, организации во всех отраслях по-прежнему находятся в зоне высокого риска: операторы программ-вымогателей продолжают совершенствовать тактики и структуру атак, повышая их эффективность. По оценкам экспертов «Лаборатории Касперского» и VDC Research, за первые три квартала года только в производственном секторе атаки вымогателей привели к убыткам, превышающим 18 млрд долл. США.

Непрерывный рост популярности утилит для обхода защитных механизмов и отключения EDR-решений

В 2026 году операторы шифровальщиков все чаще стремятся нейтрализовать защиту конечных устройств до запуска основной вредоносной нагрузки. Класс инструментов, предназначенных для решения этой задачи, известен как EDR killer и фактически стал стандартным элементом цепочек атак. Это соответствует общей тенденции к более целенаправленным и методичным вторжениям.

Злоумышленники пытаются завершать процессы решений безопасности и отключать агенты мониторинга, зачастую через доверенные компоненты, например подписанные драйверы. Эта техника, известная как Bring Your Own Vulnerable Driver (BYOVD), позволяет атакующим маскироваться под легитимную системную активность и постепенно снижать свою заметность для механизмов защиты.

Таким образом, обход защитных механизмов больше не является второстепенной задачей, а представляет собой заранее спланированный и этап жизненного цикла большинства атак. В результате организациям необходимо уделять внимание не только выявлению шифровальщиков, но и сохранению контроля в средах, где средства безопасности и сами часто оказываются под прицелом злоумышленников.

Появление новых семейств на основе постквантовой криптографии

В прогнозах на 2025 год мы предсказали появление квантово-устойчивых шифровальщиков. И действительно, в прошлом году продвинутые операторы начали применять постквантовые алгоритмы шифрования, развивающиеся параллельно с квантовыми вычислениями. Методы, используемые квантово-устойчивыми шифровальщиками, могут обеспечить защиту от расшифровки как классическими, так и квантовыми компьютерами, что делает восстановление данных без уплаты выкупа практически невозможным.

Одним из примеров является семейство шифровальщиков PE32, в котором для защиты AES-ключей используется современный стандарт ML-KEM (Module-Lattice-Based Key Encapsulation Mechanism — механизм инкапсуляции ключей на основе модульных решеток). Этот криптографический стандарт недавно был выбран NIST в качестве основного стандарта постквантовой криптографической защиты.

В архитектуре шифровальщика PE32 этот стандарт представлен в виде алгоритма Kyber1024 — продуманного механизма, обеспечивающего пятый уровень безопасности и сопоставимого по стойкости с AES-256. Его основное назначение заключается в безопасной генерации и передаче общих секретов между сторонами с учетом устойчивости к потенциальным атакам с использованием квантовых вычислений. Подготовка к постквантовой эпохе отражает общую тенденцию в индустрии: например, в протоколы TLS 1.3 и QUIC уже внедрена гибридная модель X25519Kyber768, сочетающая классическое шифрование с квантово-устойчивыми алгоритмами защиты.

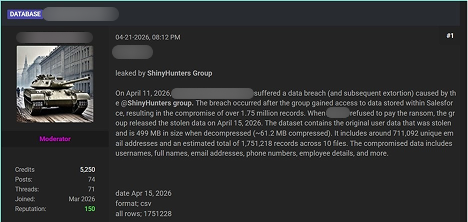

Переход к вымогательству без шифрования файлов

В 2025 году доля выплаченных выкупов снизилась до 28%. В ответ на это злоумышленники изменили тактику, и в 2026 году увеличилось число случаев вымогательства без шифрования данных. Вместо этого атакующие все чаще эксплуатируют человеческий фактор: они крадут конфиденциальные данные и угрожают их раскрытием в случае отказа от выплаты выкупа. ShinyHunters — пример такой группы, публикующей данные своих жертв на специализированных ресурсах.

Отказываясь от шифрования данных, атакующие намереваются снизить вероятность мгновенного обнаружения, сократить продолжительность атак, а также больше не полагаться на стабильную работу шифровальщиков. Часто такая модель сочетается с классическими тактиками в рамках схем двойного вымогательства, однако все больше кампаний полностью переходят к краже данных.

Для жертв характер угрозы существенно меняется. Шифрованию можно эффективно противостоять, создавая резервные копии, но они не спасут от утечек конфиденциальной информации, последствий нарушения нормативных требований и репутационных потерь. Если раньше основная угроза заключалась в прерывании бизнес-процессов, то сейчас это уже вопрос общей безопасности данных и соблюдения требований.

Первоначальный доступ за плату

Экосистема вымогательского ПО развивается в сторону профессиональных и специализированных услуг, при этом первоначальный доступ остается одной из наиболее востребованных и критически важных составляющих. В 2026 году многие операторы вымогательского ПО пользуются услугами брокеров первоначального доступа — сети посредников, предоставляющих доступ к уже скомпрометированным корпоративным сетям и не участвующих в последующих этапах атак.

Модель «первоначальный доступ как услуга» (Access-as-a-Service, AaaS) активно развивается за счет операций по краже учетных данных и доступности скомпрометированных аккаунтов, полученных с помощью стилеров и фишинговых кампаний.

Ключевые векторы первоначального доступа, предлагаемые за плату, не изменились: наибольшую популярность по-прежнему имеют RDP, VPN и RDWeb. Соответственно, основной поверхностью атаки для злоумышленников, использующих такие услуги, становится инфраструктура удаленного доступа. Учитывая, что доступ к RDP через интернет все чаще ограничивается, атакующие смещают фокус на порталы RDWeb, которые нередко остаются уязвимыми или недостаточно защищенными.

Как итог, раздобыть несанкционированный доступ становится все проще, а порог входа для организации вымогательских атак продолжает снижаться. Таким образом, предотвращение первоначальной компрометации — лишь часть задачи. Не менее важно выявлять аномальное использование легитимных учетных данных и ограничивать возможности дальнейшего распространения атак в уже скомпрометированных средах.

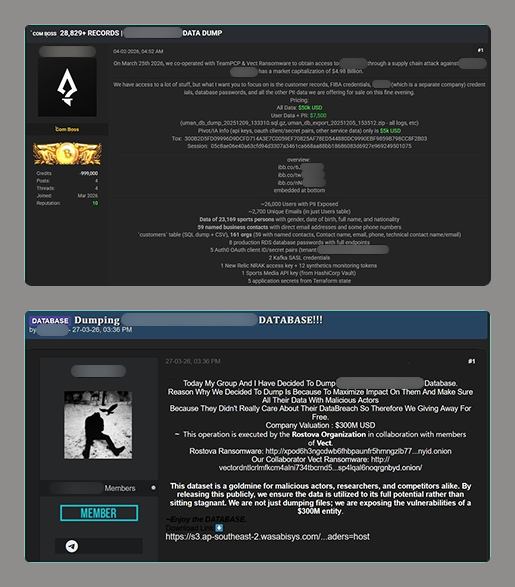

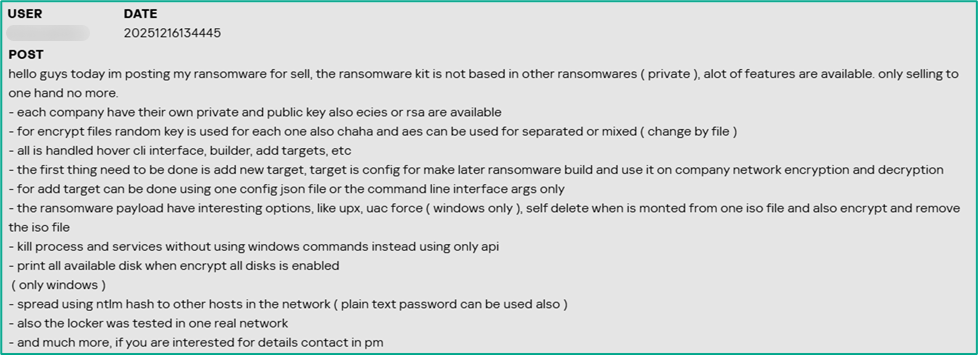

Проекты и наборы данных вымогателей в даркнете

Telegram-каналы и теневые форумы все чаще выступают в роли платформ для распространения и продажи скомпрометированных данных и учетных записей, в том числе полученных в ходе вымогательских атак.

В объявлениях на таких ресурсах обычно указываются тип доступа, описание эксфильтрованных или скомпрометированных данных, условия оплаты и контактная информация для потенциальных покупателей. Кроме того, некоторые злоумышленники заявляют о сотрудничестве с другими группами вымогателей. В отдельных случаях менее заметные участники используют репутацию более известных групп для продвижения своих предложений.

Многие злоумышленники, не связанные напрямую с вымогательскими группами, распространяют данные, опубликованные в блогах операторов вымогательского ПО, на теневых форумах и в Telegram-каналах. Повторно публикуя ссылки на загрузку и сами файлы, они способствуют дальнейшему распространению скомпрометированных данных и информации о произошедших атаках внутри киберпреступного сообщества.

Программы-вымогатели также продаются или предлагаются по подписке на площадках даркнета. Продавцы делают акцент на уникальности своих разработок, а также на используемых методах шифрования и обхода защитных механизмов.

Действия правоохранительных органов

Правоохранительные органы регулярно ликвидируют сайты, на которых публикуются эксфильтрованные вымогателями данные, и площадки в даркнете. Крупный теневой форум RAMP, служивший также площадкой для продвижения вымогательских услуг и публикации связанных новостей, был закрыт в январе 2026 года. Еще один форум — LeakBase, через который распространялись эксфильтрованные и скомпрометированные данные, — прекратил свое существование в марте 2026 года. В 2025 году правоохранительные органы закрыли ряд известных форумов, включая Nulled, Cracked и XSS. В том же году были ликвидированы сайты, на которых публиковались данные, похищенные группами BlackSuit и 8Base. Действия правоохранительных органов затрудняют координацию вымогательских операций, в частности, для брокеров первоначального доступа и их партнеров, однако со временем освободившуюся нишу займут другие аналогичные площадки.

Самые активные группы вымогателей в 2025 году

Неожиданное бездействие группы RansomHub в 2025 году привело к доминированию Qilin уже со второго квартала. Согласно исследованию «Лаборатории Касперского», в 2025 году наиболее активной группой, осуществлявшей целевые атаки, стала именно Qilin.

Доля жертв каждой группы, по данным их сайтов с эксфильтрованными данными (DLS), в процентном соотношении к общему числу известных жертв всех групп за рассматриваемый период (скачать)

Qilin выделяется как одна из самых быстрорастущих и доминирующих RaaS-платформ. Сочетание масштабности проводимых операций и структурированной партнерской модели делает эту группу одним из ключевых игроков в текущей экосистеме.

Clop, вторая по активности группа в 2025 году, известна своими крупномасштабными атаками на цепочки поставок: злоумышленники эксплуатируют распространенное корпоративное ПО и инструменты передачи файлов, что позволяет одновременно заражать сотни жертв. Подход, при котором одна компрометация приводит к множественным заражениям, выделяет операции этой группы на фоне традиционных кампаний, направленных на одну цель.

Третье место занимает Akira — группа, отличающаяся постоянством и стабильностью операций, что обеспечивает ей устойчивый поток жертв без значительных спадов. Подобные группы, способные поддерживать активность на протяжении длительного времени, служат надежным индикатором общего уровня угрозы со стороны вымогателей.

Стремительный подъем группы RansomHub и ее последующее внезапное исчезновение в 2025 году демонстрируют высокую волатильность рынка RaaS. Уход RansomHub создал вакуум, приведший к заметному перераспределению партнеров между другими группами.

Отдельно стоит отметить DragonForce — не только из-за ее операций, но и из-за влияния на экосистему: группа была замечена в конфликтах, связанных с инфраструктурой, и, вероятно, причастна к срыву операций конкурентов. Кроме того, ее представители утверждают, что RansomHub «перешла на их инфраструктуру». Из этого следует, что DragonForce можно считать оператором уровня экосистемы вымогателей.

Новые группы в 2026 году

Начинающие группы, как правило, действуют с ограниченным масштабом, однако позволяют понаблюдать за изменчивостью экосистемы вымогателей и снижением порога входа в нее.

В начале 2026 года наше внимание привлекла группа The Gentlemen, которой удалось охватить значительное число жертв за короткий период. Группа также примечательна тем, что соответствует общей тенденции к более профессиональным и управляемым операциям, наблюдаемой в экосистеме вымогателей. В отличие от многих новых групп, действующих эпизодически и несистемно, The Gentlemen придерживается более продуманного подхода: использует структурированные процессы в своих атаках, тщательно отбирает цели и стратегически выстраивает коммуникацию с жертвами. На примере этой группы виден переход от хаотичных кампаний, создающих много лишнего шума, к более предсказуемым и организованным моделям атак, которые легче масштабировать и сложнее отражать. Тактики, техники и процедуры (TTP) группы включают массовую эксплуатацию аппаратных решений, широко используемых в корпоративной среде, таких как FortiOS/FortiProxy, SonicWall VPN и Cisco ASA. Не исключено, что в состав группы входят опытные киберпреступники, ранее связанные с другими известными операторами.

Группа The Gentlemen также предпочитает стратегии вымогательства, основанные на краже данных: приоритет отдается эксфильтрации и анализу информации для поиска рычагов давления, а не ее шифрованию. Это соответствует одной из ключевых тенденций 2026 года — вымогатели эволюционируют в сторону монетизации утечек данных, а не нарушения операций жертвы. Используя контролируемое давление на жертв и репутационные риски вместо немедленного срыва бизнес-процессов, группа The Gentlemen демонстрирует, как злоумышленники адаптируются к снижению вероятности выплаты выкупов и более ответственному отношению к резервному копированию в организациях.

Кроме того, в 2026 году проявили себя следующие группы:

- Devman — по всей видимости, молодая группа с ограниченной, но растущей активностью; вероятно, пользуется существующими инструментами, а не разрабатывает собственные.

- MintEye — пока малозаметная группа: известно всего пять жертв, что указывает на оппортунистический характер кампаний и отсутствие операционной последовательности.

- DireWolf — группа проводит небольшие по масштабу целевые атаки, однако в целом их масштаб и частота значительно уступают более крупным RaaS-операторам.

- NightSpire — группа демонстрирует признаки низкой зрелости: допускает ошибки в ходе операций, использует нестандартные каналы связи с жертвами и иногда устанавливает слишком короткие сроки для оплаты выкупа. Хотя она применяет как шифрование, так и публикацию данных, ее приоритет смещен в сторону публикации.

- Vect — группа с низкой активностью; пока неясно, использует ли она полностью новую кодовую базу или это какая-то уже известная ранее группа под новым названием.

- Tengu — малозаметная группа, о которой доступно мало публичной информации. У нее отсутствуют выраженные тактики, выходящие за рамки стандартных моделей вымогательства.

- Kazu — по всей видимости, группа сформирована выходцами из других вымогательских групп. На текущем этапе она не выделяется ни масштабом операций, ни уникальными техническими приемами.

Хотя на момент подготовки отчета все эти группы можно назвать малопримечательными, каждая из них в дальнейшем может как полностью свернуть свою деятельность, так и развиться в серьезную угрозу. Поэтому важно отслеживать их активность на ранних этапах. Кроме того, в совокупности эти группы дают представление о том, насколько быстро изменяется и пополняется новыми участниками экосистема цифрового вымогательства.

Выводы и рекомендации по защите

Несмотря на все более масштабные усилия правоохранительных органов по всему миру, наносящие удар по даркнет-платформам и инфраструктуре злоумышленников, операции вымогателей остаются стабильными, а места ушедших в тень групп быстро занимают новые участники. В 2026 году наблюдается переход к моделям вымогательства без шифрования, и основной угрозой для целевых организаций становится утечка данных. Одновременно шифрование данных выходит на новый уровень с внедрением постквантовых алгоритмов во вредоносное ПО.

Для противодействия этой развивающейся угрозе специалисты «Лаборатории Касперского» рекомендуют организациям следующее.

Отдавайте приоритет проактивной профилактике, основанной на своевременных патчах и управлении уязвимостями. Поскольку многие атаки вымогателей эксплуатируют уязвимости в необновленных системах, организациям стоит внедрить автоматизированное управление обновлениями операционных систем, ПО и драйверов. Для среды Windows важно включать список запрещенных уязвимых драйверов Microsoft во избежание атак типа BYOVD. Также стоит регулярно сканировать системы на наличие уязвимостей и уделять особое внимание устранению критических, особенно в программном обеспечении, используемом массово.

Настройте строгие правила удаленного доступа. Подключения по RDP и RDWeb не должны быть доступны напрямую из интернета — доступ следует предоставлять только через VPN или сетевой доступ с нулевым доверием (Zero Trust Network Access, ZTNA). Настоятельно рекомендуется внедрить многофакторную аутентификацию для всех систем; в ряде случаев может требоваться непрерывная аутентификация, поскольку для взлома организации вполне достаточно захватить хотя бы одну действующую учетную запись. Проводите мониторинг даркнета на предмет появления украденных учетных данных сотрудников. Проверяйте открытые порты по всей поверхности атаки. Настоятельно рекомендуется внедрить принцип минимальных привилегий (Principle of Least Privilege, PoLP), при котором пользователям, системам и процессам предоставляются только минимально необходимые права доступа (например, чтение, запись или выполнение), требуемые для выполнения их рабочих функций.

Укрепляйте защиту конечных устройств и сетей с помощью передовых методов обнаружения и сегментации. Внедряйте надежные решения для обнаружения и реагирования на рабочих местах, к примеру Kaspersky EDR, чтобы отслеживать подозрительную активность, в том числе загрузку драйверов или завершение процессов. Не менее значимую роль играет сегментация сети — ограничивайте дальнейшее распространение угрозы, изолируя критические системы и контролируя трафик с помощью сетевых экранов. Полностью отключайте доступы для увольняемых сотрудников в день увольнения, а также регулярно проверяйте права действующих сотрудников и систем, автоматически отзывая неиспользуемые привилегии. Критически важно вести полное логирование сессий привилегированных учетных записей. Мониторинг аномалий в сетевом трафике при обращении к новым сайтам или даже к легитимным конечным устройствам может помочь команде безопасности выявлять потенциальные инсайдерские угрозы.

Инвестируйте в резервное копирование, обучение персонала и планирование реагирования на инциденты. Храните неизменяемые или автономные резервные копии и регулярно проверяйте их целостность, чтобы иметь возможность быстро восстановить данные без оплаты выкупа. Резервные копии должны охватывать критически важные данные и системы, а также храниться в изолированных средах для защиты от шифрования или удаления. Повышение осведомленности пользователей является важнейшим элементом в борьбе с фишингом, который остается основным вектором атак. Проводите симуляции фишинговых атак и обучайте сотрудников распознавать электронные письма, созданные с помощью ИИ. Глобальная команда экстренного реагирования на киберинциденты «Лаборатории Касперского» (GERT) может помочь в разработке и тестировании плана реагирования на инциденты, позволяющего минимизировать возможные простои и убытки.

Рекомендация не платить выкуп все еще актуальна, особенно с учетом риска утраты ключей из-за повреждения инфраструктуры, хаоса, который создают партнеры вымогателей, и их разрушительных намерений. Инвестируя в резервное копирование, реагирование на инциденты и такие превентивные меры, как установка патчей и обучение персонала, организации могут избежать финансирования преступников и минимизировать последствия атак.

«Лаборатория Касперского» также предлагает декрипторы для восстановления данных, пострадавших от отдельных семейств шифровальщиков. Если ваши данные были зашифрованы, проверьте, существует ли декриптор для семейства, с которым вы столкнулись.

Шифровальщики: обзор тенденций и прогнозов на 2026 год