Введение

Основная задача злоумышленников при проведении фишинговой атаки — обойти почтовую защиту и убедить потенциальную жертву раскрыть свои данные. Для этого мошенники применяют множество различных средств, начиная от ссылок-редиректов и заканчивая QR-кодами. Кроме того, в подобных кампаниях активно используется массовая отправка вредоносных писем через легитимные источники. В частности, в последнее время мы все чаще встречаем фишинговые атаки при помощи Amazon SES.

Особенности Amazon SES

Amazon Simple Email Service (Amazon SES) — это облачный сервис для отправки электронной почты, предназначенный для высоконадежной доставки транзакционных и маркетинговых сообщений, полностью интегрируемый с другими продуктами облачной экосистемы AWS (Amazon Web Services).

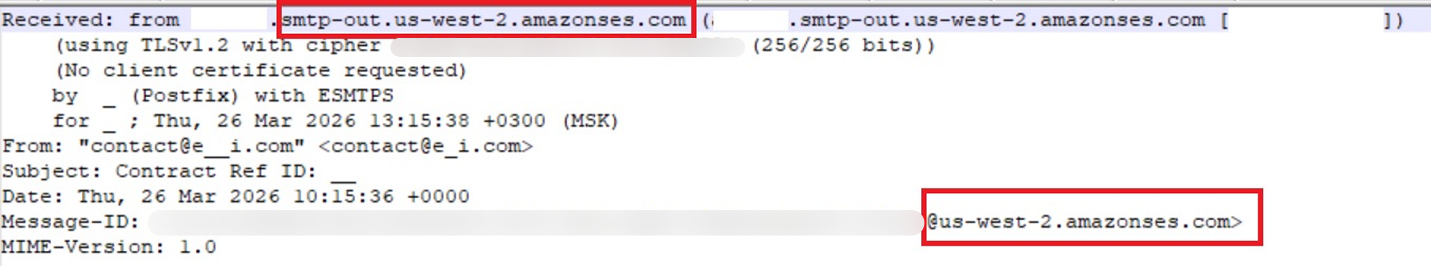

На первый взгляд кажется, что это лишь очередной канал доставки почтового фишинга, но это совсем не так. Коварная особенность атак через Amazon SES заключается в том, что злоумышленники используют не подозрительные или опасные домены, а инфраструктуру, которой привыкли доверять как пользователи, так и системы защиты. В таких письмах используются протоколы аутентификации SPF/DKIM/DMARC, они проходят все стандартные проверки почтовых провайдеров, а в заголовках Message-ID практически всегда содержится .amazonses.com. Таким образом, с технической точки зрения, все письма, отправленные через Amazon SES, даже фишинговые, выглядят абсолютно легитимно.

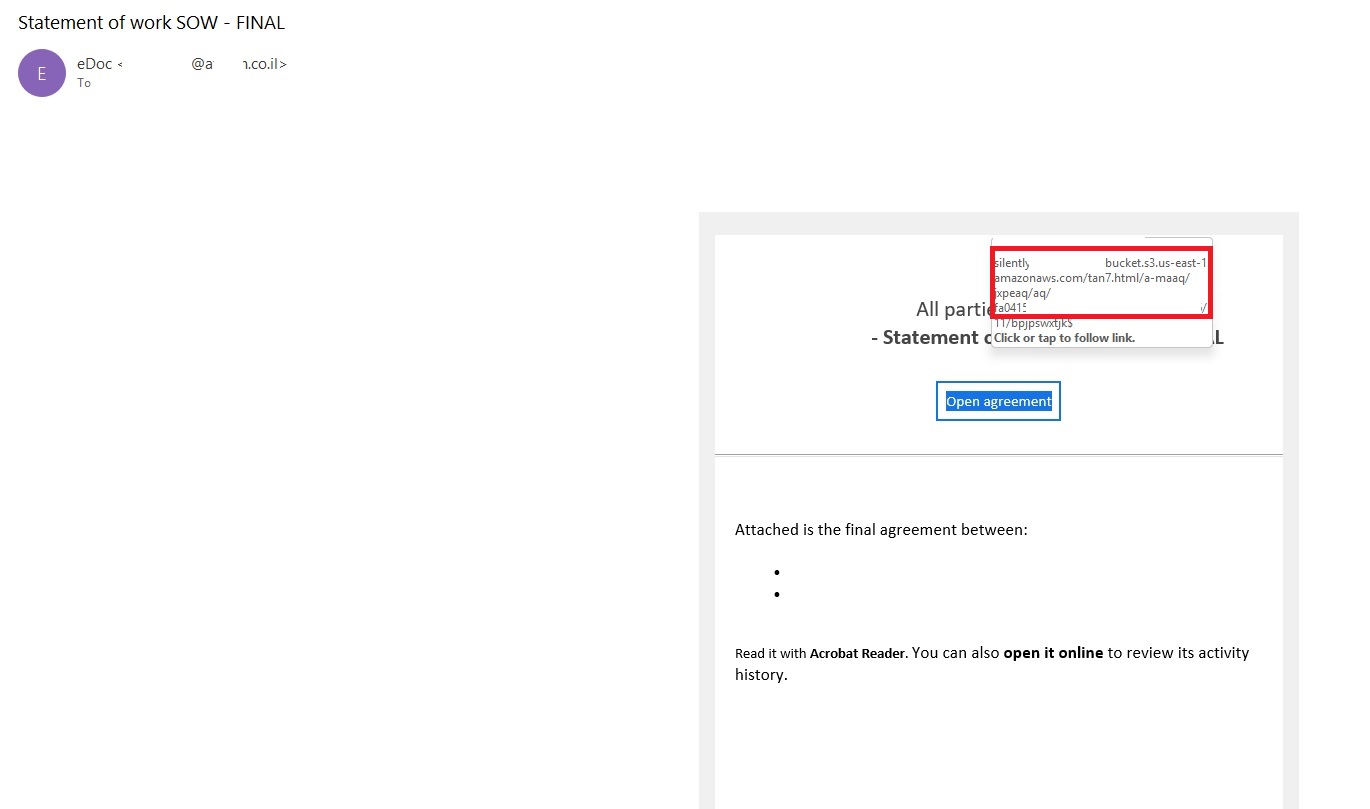

Фишинговые URL-адреса могут быть замаскированы при помощи редиректов, то есть пользователь видит в письме ссылку, например amazonaws.com, и смело переходит по ней, однако открывается не легитимный, а фишинговый ресурс. Также Amazon SES позволяет использовать собственные HTML-шаблоны, при помощи которых злоумышленники могут сверстать более убедительное письмо. Так как это легитимная инфраструктура, то IP-адрес отправителя не попадет в список блокировки адресов на основе их репутации. Его блокировка привела бы к ограничению всех входящих писем, отправленных через Amazon SES. Для таких крупных сервисов подобная мера неэффективна, поскольку работа пользователей была бы значительно затруднена из-за внушительного количества ложноположительных срабатываний.

Как происходит компрометация

Чаще всего злоумышленники получают доступ к Amazon SES в результате утечки ключей авторизации IAM Access Key (AWS Identity and Access Management). На практике разработчики часто оставляют эти ключи в открытом доступе: в публичных репозиториях GitHub, файлах .env, образах Docker, резервных копиях конфигураций или даже в общедоступных облачных хранилищах S3. Для поиска ключей IAM фишеры используют различные инструменты, например автоматизированные боты, написанные на базе утилиты с открытым исходным кодом TruffleHog для обнаружения утечек секретов. Проверив права ключа и лимиты отправки писем, злоумышленники получают возможность отправить большое количество фишинговых сообщений.

Примеры фишинга через Amazon SES

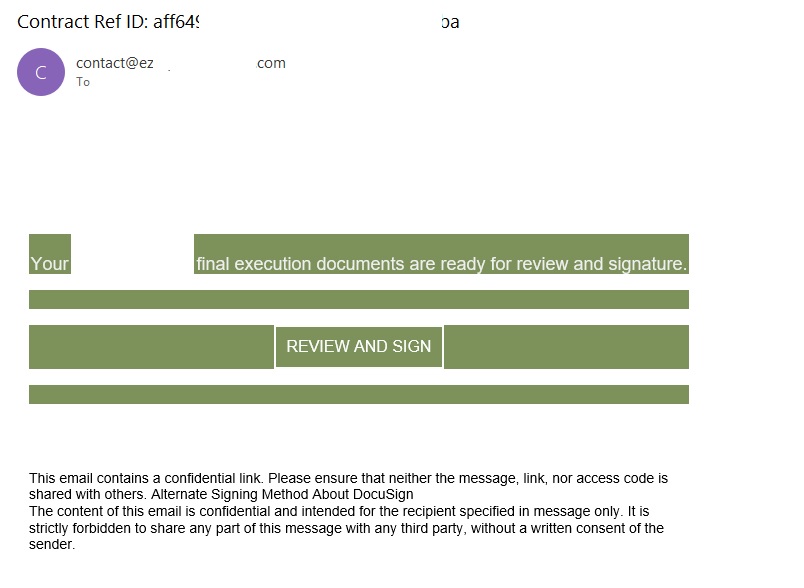

В начале 2026 года одной из самых популярных тем в фишинговых письмах, отправленных при помощи Amazon SES, являлись уведомления якобы от сервисов для управления электронными подписями и соглашениями.

Технические заголовки письма свидетельствуют о том, что оно было отправлено при помощи Amazon SES. На первый взгляд, все достаточно легитимно.

В таких письмах жертву обычно просят перейти по ссылке, чтобы изучить и подписать некий документ.

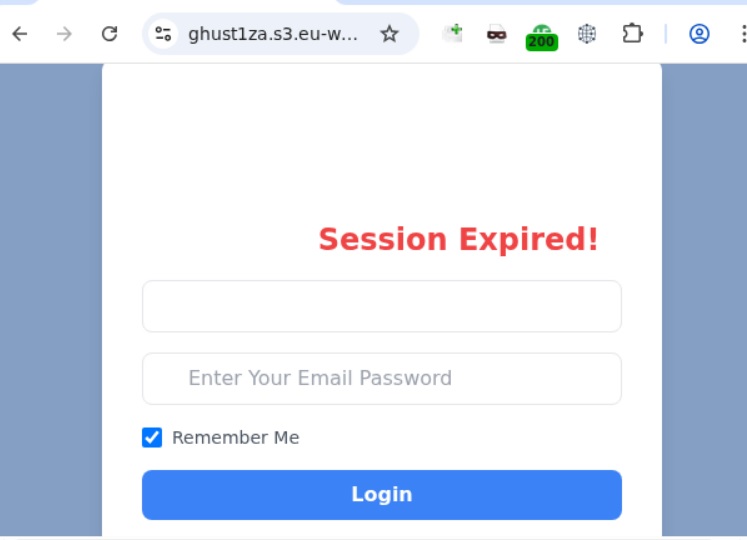

Открыв такую ссылку, пользователь попадает на форму авторизации, которая располагается на amazonaws.com, что может ввести жертву в заблуждение, убедив в безопасности осуществляемых действий.

Открывшаяся форма, разумеется, является фишинговой, и все введенные на ней данные отправляются злоумышленникам.

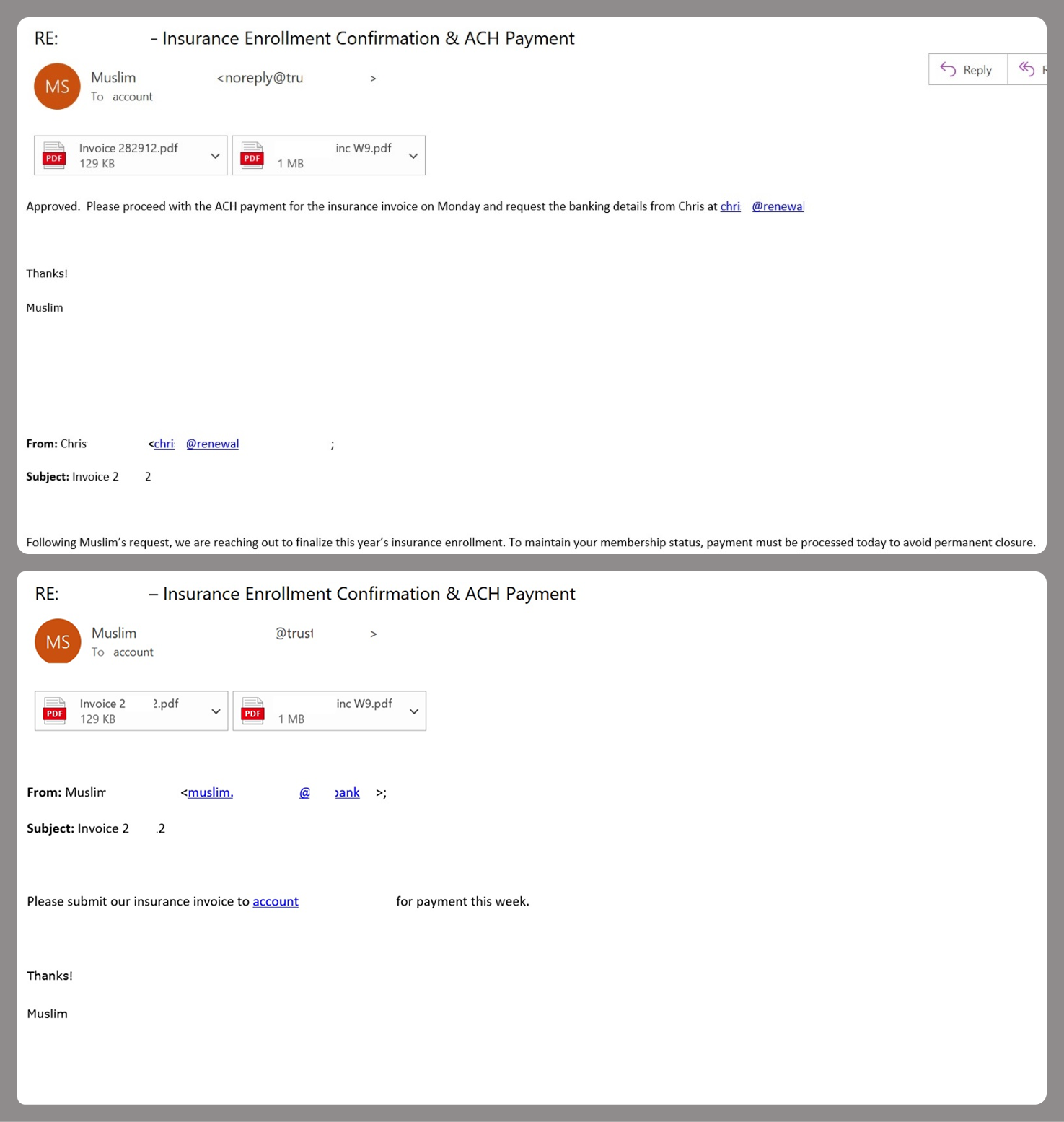

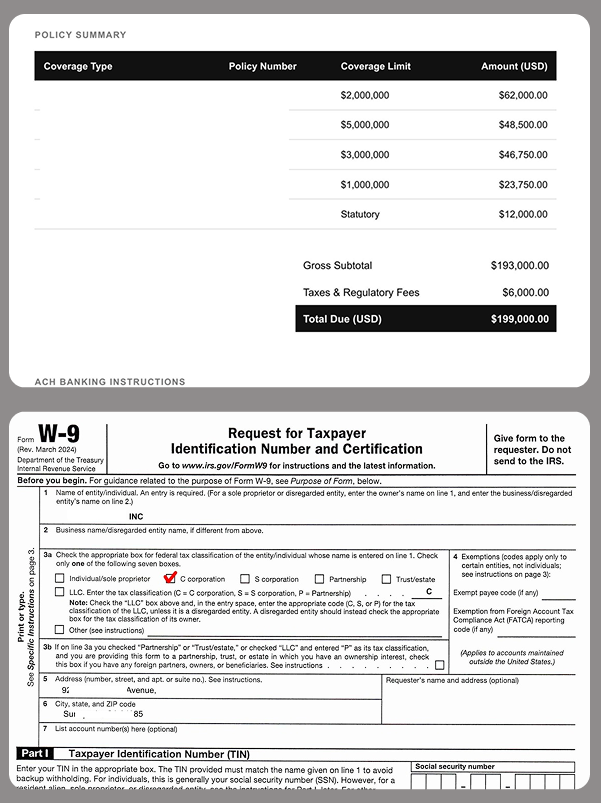

Amazon SES и BEC

Однако через Amazon SES проводят не только фишинговые атаки, но и весьма интересные BEC-кампании. Так, в одном из исследованных нами случаев в мошенническом письме содержалась якобы переписка между сотрудником целевой организации и компанией-поставщиком услуг о выставлении некого счета. Само письмо было направлено от имени сотрудника на адрес отдела финансов компании с просьбой срочно оплатить услуги.

В PDF-вложениях не содержались вредоносные фишинговые URL-адреса или QR-коды — только реквизиты для оплаты и сопроводительные документы.

Естественно, письмо было отправлено не от сотрудника организации, а от выдающего себя за него мошенника. Вся переписка, содержавшаяся в письме, на самом деле была сфальсифицирована: сообщения были оформлены таким образом, чтобы при беглом взгляде казалось, что получателю переслали реальную цепочку писем. Цель такой атаки — усыпить бдительность пользователя и убедить его перевести деньги на счет мошенников.

Выводы

В январе 2026 года мы зафиксировали рост случаев фишинга через Amazon SES. Количество таких атак сохранялось на стабильно высоком уровне на протяжении всего первого квартала. Используя этот сервис во вредоносных целях, злоумышленники не тратят силы на создание сомнительных доменов и почтовой инфраструктуры. Атакующие похищают ключи доступа к сервису, получая таким образом возможность отправки тысяч фишинговых писем. Эти письма проходят почтовую аутентификацию, отправляются с IP-адресов, которые с большой вероятностью не попадут в списки блокировки и содержат ссылки на фишинговые формы, которые выглядят абсолютно легитимными.

Поскольку причиной фишинговых атак через Amazon SES являются взлом или утечка учетных записей AWS, критически важно уделять внимание их защите. Для этого следует соблюдать следующие рекомендации:

- внедрить принцип минимальных привилегий при настройке ключей доступа IAM Access Keys и предоставлять повышенные права только тем пользователям, которым они нужны для решения рабочих задач;

- при настройке AWS перейти от ключей доступа к ролям — это профили со специально настроенными разрешениями, которые можно назначать одному или сразу нескольким пользователям;

- включить многофакторную аутентификацию — это всегда актуальная мера;

- настроить ограничения доступа по IP-адресам;

- настроить автоматическую ротацию ключей и регулярный аудит безопасности;

- подключить службу AWS Key Management Service, которая позволяет шифровать данные при помощи индивидуальных криптографических ключей, а также централизованно управлять ими.

Мы рекомендуем пользователям проявлять бдительность при работе с электронной почтой. Не принимайте решение о безопасности содержимого письма исключительно по строке «Отправитель». Если вы получили документы по электронной почте, которых не ожидали, в качестве разумной меры предосторожности советуем переспросить об этом отправителя по другому каналу связи. Всегда внимательно изучайте, куда ведут ссылки в теле письма. Дополнительную защиту помогут обеспечить надежные решения для электронной почты, гарантирующие безопасность корпоративной и личной переписки.

«Легитимный» фишинг: как злоумышленники превращают Amazon SES в инструмент обхода почтовой защиты