В прошлом году мы писали про троянец Triada, найденный внутри FMWhatsApp, одной из модифицированных сборок WhatsApp. Тогда мы обнаружили, что вместе с рекламным SDK внутрь дистрибутива попал дроппер. В этом году ситуация повторилась, но уже с другой модифицированной сборкой — YoWhatsApp, версия 2.22.11.75. Внутри нее оказался вредоносный модуль, который мы детектируем как Trojan.AndroidOS.Triada.eq.

Запуск встроенного в модификацию вредоносного модуля

Модуль расшифровывал и запускал на устройстве уже знакомую нам полезную нагрузку Trojan.AndroidOS.Triada.ef.

Расшифровка и запуск полезной нагрузки

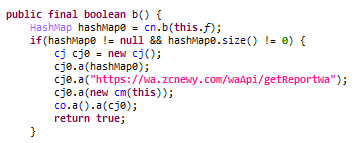

Помимо этого, вредоносный модуль крал различные ключи, необходимые для работы легитимного WhatsApp. Мы предполагаем, что для решения этой задачи злоумышленникам перед написанием новой версии пришлось разобраться во всех тонкостях мессенджера.

Троянец читает ключи WhatsApp…

… и отправляет собранные данные на управляющий сервер

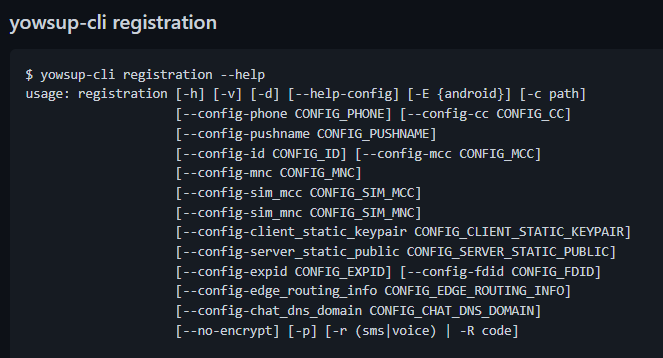

Интересующие злоумышленников ключи, как правило, используются в утилитах с открытым исходным кодом, которые позволяют пользоваться аккаунтом WhatsApp, не прибегая к загрузке приложения. Утечка этих ключей может привести к тому, что пользователь вредоносной модификации WhatsApp потеряет контроль над своим аккаунтом.

Для регистрации в yowsup нужны собранные ключи WhatsApp

Отметим, что в остальном зараженная сборка YoWhatsApp — это полностью рабочий мессенджер с рядом дополнительных функций, таких как настройка элементов интерфейса или блокировка доступа к отдельным чатам. При установке она запрашивает те же доступы, которые обычно требует предоставить оригинальный WhatsApp, например разрешение на чтение SMS. Эти же доступы получает и троянец Triada. С их помощью он и подобные зловреды могут, например, оформлять пользователю платные подписки без его ведома.

Как распространяется вредоносный YoWhatsApp

Обнаружив новую вредоносную модификацию WhatsApp, мы решили узнать, как она распространяется. Проанализировав статистику, мы пришли к выводу, что одним из основных источников оказалась реклама в популярном приложении Snaptube. Оказалось, что в официальном приложении Snaptube (MD5: C3B2982854814E537CD25D27E295CEFE) действительно можно встретить рекламу YoWhatsApp, при нажатии на которую пользователь получает предложение установить вредоносную сборку.

Это не первый раз, когда мы сталкиваемся с подобным способом распространения. Ранее аналогичная ситуация, например, произошла с приложением CamScanner, одна из версий которого, размещенная в Google Play Market, содержала рекламную библиотеку с вредоносным компонентом. Мы предупредили разработчиков Snaptube, что рекламой в их приложении решили воспользоваться злоумышленники.

Однако на этом наше расследование не закончилось. Позже мы обнаружили вредоносную версию сборки YoWhatsApp в популярном мобильном приложении Vidmate (MD5 CBA56F43C1EF32C43F7FC5E2AC368CDC), предназначенном для сохранения и просмотра видео с YouTube. В отличие от Snaptube, зараженное приложение располагается во внутреннем магазине, который является частью Vidmate. Модификация получила название Whatsapp Plus, но ее функции, легитимные и вредоносные, аналогичны найденной в Snaptube. Версии сборок YoWhatsApp и Whatsapp Plus также совпадают.

Модификация YoWhatsApp с вредоносным модулем, найденная в Vidmate под названием Whatsapp Plus

Заключение

Злоумышленники все чаще прибегают к возможностям легитимного ПО для распространения своих вредоносных приложений. Это приводит к тому, что пользователь, выбирающий популярные приложения и официальные источники для их установки, все равно может стать их жертвой. В частности, такие зловреды, как Triada, могут получить контроль над аккаунтом в мессенджере и, например, рассылать с его помощью спам, в том числе вредоносный. Деньги пользователя также находятся под угрозой, поскольку зловред может без труда оформлять на жертву платные подписки.

IOCs

MD5

AC6C42D2F312FE8E5FB48FE91C83656B

CAA640824B0E216FAB86402B14447953

72645469B04AF2D89BC24ADDA2705B68

DEAAFDD4B289443261E18B244EAFB577

F67A1866C962F870571587B833ADD47B

47674B2ADA8586ACAF34065FF4CF788A

8EE2DF87E75CC8AB1B77C54288D7A2D9

C&C

hxxps://wa.zcnewy[.]com

hxxp://av2wg.rt14v[.]com:13002

hxxps://g1790.rt14v[.]com:13001

Вредоносная модификация WhatsApp распространяется через легитимные приложения

Владимир

Здравствуйте, уважаемые! А чем вы посоветуете заменить whatsapp!?