Краткий обзор

- Подозрительный сайт — это веб-ресурс, который нельзя однозначно отнести к фишинговому, но его деятельность небезопасна: такие сайты манипулируют пользователями, заставляя их добровольно переводить деньги за несуществующие услуги, оформлять скрытые подписки или раскрывать персональные данные через специально составленные пользовательские соглашения. К ним относятся поддельные онлайн-магазины, сомнительные криптобиржи, инвестиционные платформы и сервисы с платными подписками.

- «Лаборатория Касперского» внедрила новую категорию веб-фильтрации «Сайты с неопределенным уровнем доверия» в свои защитные продукты (Kaspersky Premium, приложения для Android и iOS). Система анализирует имя и возраст домена, репутацию IP-адреса, конфигурацию DNS, HTTP-заголовки безопасности и SSL-сертификат для автоматического обнаружения подозрительных ресурсов.

- По данным «Лаборатории Касперского» за январь 2026 года, наиболее распространенной глобальной угрозой являются поддельные браузерные расширения, мимикрирующие под защитные продукты — они обнаружены в 9 из 10 анализируемых регионов мира. Такие расширения перехватывают данные браузера, отслеживают активность пользователя, подменяют поисковые системы и внедряют рекламу.

- Региональная статистика «Лаборатории Касперского» показывает специфику угроз: в Африке более 90% TOP-10 подозрительных сайтов составляют скам-платформы онлайн-трейдинга; в Латинской Америке преобладают поддельные беттинг-сервисы; в России лидируют поддельные брокеры бинарных опционов и «образовательные платформы» с мошенническими подписками; в странах СНГ — криптоскамы и боты для накрутки.

- Ключевые признаки подозрительного сайта для самостоятельной проверки: странное доменное имя с цифрами или случайными символами, дешевые домены верхнего уровня (.xyz, .top, .shop), недавняя регистрация домена (менее 6 месяцев по данным WHOIS), нереалистичные обещания («100% гарантированный доход», «до 300% прибыли»), отсутствие контактных данных компании и прием оплаты только через криптовалюту или необратимые банковские переводы.

Введение

В онлайн-пространстве пользователя подстерегает множество различных ловушек. Одна из них — сайты, которые нельзя однозначно отнести к фишинговым, однако их деятельность является небезопасной. Они часто выходят за рамки правового поля, хотя нарушение закона может происходить не напрямую. Иногда в качестве своеобразной лазейки для подобных нарушений выступает пользовательское соглашение, составленное особым образом. Например, в нем могут быть указаны такие пункты, как отказ от возврата средств или автоматическое продление подписки.

К подозрительным сайтам можно отнести поддельные онлайн-магазины, сомнительные финансовые платформы, разнообразные онлайн-сервисы, которые имитируют реальную деятельность. В отличие от фишинговых ресурсов, которые нацелены на кражу чувствительных данных, например банковских реквизитов или паролей, подозрительные сайты — это куда более хитрая ловушка для манипуляций пользователями. В таких схемах жертва добровольно переводит деньги за несуществующие услуги или товары либо оформляет подписку, от которой будет крайне сложно отказаться. Помимо финансовой выгоды, подозрительные сайты также могут охотиться за персональными данными пользователей для дальнейшей продажи этих данных на теневых площадках.

Подобные ресурсы классифицируются нашими продуктами как «Сайты с неопределенным уровнем доверия». В этой статье мы расскажем, что могут представлять собой такие ресурсы, как их выявить и что поможет защититься от них.

В чем опасность «серых» сайтов

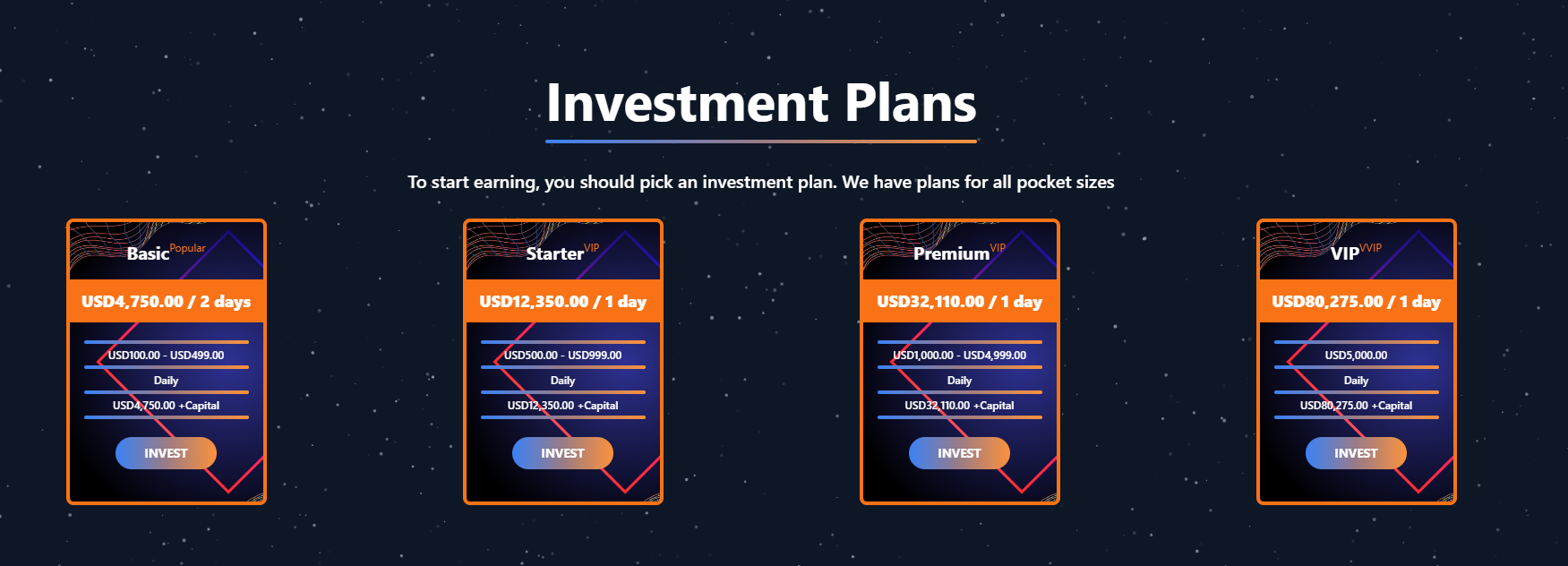

Совершая покупки в сомнительных интернет-магазинах, пользователи рискуют потерять деньги и стать жертвой мошенничества. Поддельные магазины привлекают покупателей заманчивыми предложениями, но после оплаты вы можете не увидеть свой заказ вовсе или получить вместо него дешевую безделушку. Программы инвестирования или «гарантированного дохода» — еще один классический вид мошенничества: они обещают быструю прибыль, но, как только жертва вкладывает деньги, организаторы бесследно исчезают.

Посещая подозрительные сайты и совершая на них покупки, пользователи подвергают себя различным рискам, которые выходят за рамки одной неудачной сделки. Мошеннические ресурсы часто собирают личную информацию, даже если пользователь ничего не купил. Заполняя формы или регистрируясь ради «бесплатного предложения», посетитель может предоставить мошенникам доступ к своим данным.

Сбор персональных данных может происходить достаточно простым и очевидным образом, например через заполнение формы для доставки заказа. В этом случае у злоумышленников оказывается такая чувствительная информация, как ФИО пользователя, адреса доставки и выставления счета, номер телефона, адрес электронной почты и, конечно же, платежные данные. Ранее мы уже рассказывали, что мошенники продают подобную информацию и существует множество сценариев ее дальнейшего использования. Например, эти данные могут применяться для рассылки спама или более серьезных угроз: сталкинга или целевых атак.

Некоторые виды подозрительных сайтов

Разберем подробнее, какие виды «серых» сайтов существуют и каким образом взаимодействие с ними может привести к финансовым потерям, утечке и нелегитимному использованию персональных данных и другим последствиям.

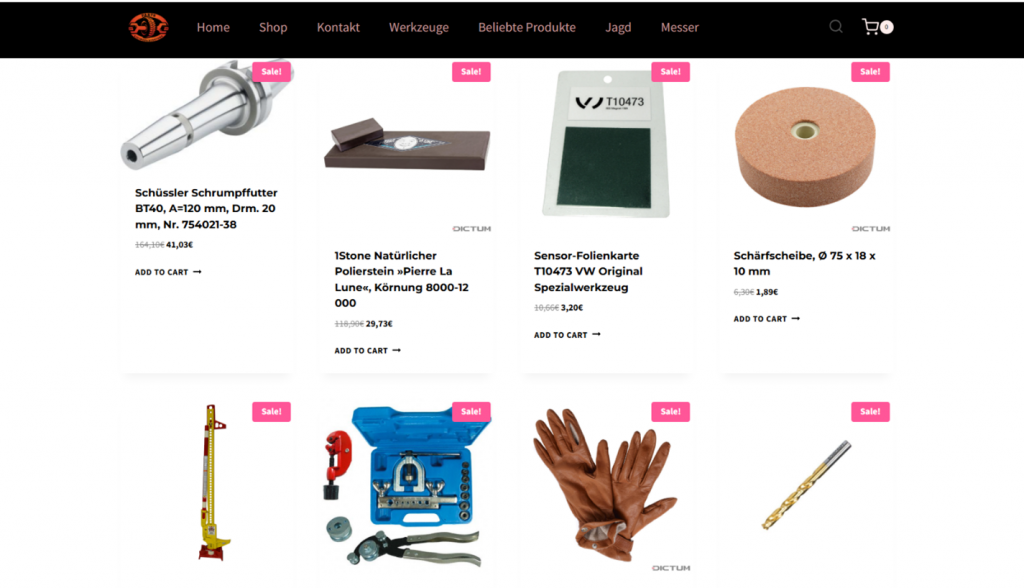

Стоит отметить, что недобросовестные онлайн-ресурсы могут маскироваться под легитимные практически в любой отрасли. Первый тип подобных сайтов, который мы рассмотрим, — это поддельные онлайн-магазины. Они могут представлять собой как копии веб-страниц реальных брендов, так и отдельные магазины. Существует два мошеннических сценария: покупатель либо получает товар ненадлежащего качества или подделку, либо не получает никакого товара. Такие сайты заманивают жертв подозрительно низкими ценами и «выгодными акциями». Нередко пользователь попадает под психологическое давление: время на принятие решения о покупке искусственно ограничивается, что провоцирует жертву, как и в любых других мошеннических схемах, быстро совершать необдуманные покупки.

Еще одним видом «серых» сайтов являются онлайн-биржи и обменники. В основном они нацелены на криптовалюту, так как в некоторых странах оборот цифровой валюты не регулируется на законодательном уровне, что привлекает мошенников. Часто подозрительные сайты используют для привлечения жертв якобы выгодные обменные курсы или другие заманивающие приемы. Если пользователь попытается обменять криптовалюту, его токены будут безвозвратно утеряны. Помимо обмена недобросовестные сайты предлагают услуги инвестирования и для большей достоверности демонстрируют рост баланса. Вывести средства не получится: при попытке получить заработок жертве предлагают оплатить «комиссию» или вымышленный налог.

Отдельно стоит отметить сайты-ловушки с платными подписками, которые предлагают различные услуги, — от психологических тестов до онлайн-кинотеатров. Особенность таких ресурсов заключается в том, что пользователю целенаправленно не разглашают важную информацию, например о регулярных платежах, и скрывают факт самого наличия таких данных. Обычно эта схема работает следующим образом: пользователю предлагают оформить подписку за 1 рубль. Сумма кажется привлекательной, однако следующее списание средств будет выполнено, например, через неделю и составит 500 рублей. Информация об этом умышленно сокрыта: указана мелким шрифтом или прописана в пользовательском соглашении, в котором ее сложнее найти. Добросовестные сервисы всегда открыто предупреждают об условиях подписки и дают возможность отменить ее до окончания пробного периода. Мошеннические же сервисы всячески стараются отвести внимание пользователя от реальных условий использования и подписки.

«Серые» сайты также могут маскироваться под сервисы, которые оказывают посреднические услуги, например юридические или риелторские. На самом деле услуга либо не оказывается вовсе, либо оказывается упрощенно и не в полном объеме. Так, пользователю могут предложить оплатить услугу, которая по умолчанию предоставляется бесплатно. Опасность этой схемы заключается не только в потере средств за неоказанные услуги, но и в серьезном риске раскрытия персональных данных, таких как детали удостоверения личности, идентификационный номер налогоплательщика, номер социального страхования, водительского удостоверения и др. Попав в руки злоумышленников, такие данные могут стать инструментом для реализации дальнейших мошеннических схем и целевых атак.

В целом подозрительные сайты достаточно сложно отличить от реальных добросовестных сервисов. Маскировка под легитимную деятельность — основная задача таких ресурсов, а используемые мошеннические схемы не всегда очевидны. Тем не менее существуют не только методы защиты, но и некоторые признаки, по которым можно заподозрить, что сайт не является безопасным для совершения покупок или финансовых операций.

Как распознать подозрительные или мошеннические сайты

Поддельные онлайн-магазины выглядят все убедительнее, но большинство из них по-прежнему уступает по качеству настоящим торговым площадкам, и существует множество признаков, по которым их можно распознать. Некоторые из них заметны невооруженным глазом, другие выявляются с помощью технических средств. Сочетая визуальный осмотр, технический анализ и использование проверенных онлайн-инструментов, можно защитить себя от потери денег и кражи данных.

Видимые признаки

Не нужно быть экспертом по кибербезопасности, чтобы заметить особенности, свойственные ненадежным веб-ресурсам. Подозрительными могут быть домен, оформление сайта, характер текстов и функциональность. К примеру, мошеннические сайты часто имеют странные названия с цифрами, подчеркиваниями, дефисами, бессмысленными словами или случайным набором символов (например, best-shop43.com). Кроме того, мошенники часто используют универсальные домены верхнего уровня, такие как .xyz, .top и .shop, поскольку они дешевы и просты в регистрации.

Большинство поддельных онлайн-магазинов выглядят непрофессионально: их отличают некачественная графика, пикселизация на изображениях, несочетающиеся шрифты и шаблонный дизайн. Многие «серые» сайты копируют макеты или логотипы других брендов либо основаны на бесплатных шаблонах, из-за чего они похожи один на другой и не внушают доверия.

Далее стоит присмотреться к наполнению сайта. Среди подозрительных признаков можно выделить слишком убедительный текст, нереалистичные обещания и эмоциональные триггеры, такие как «Без верификации», «Возврат без рисков», «100% гарантированный доход», «До 300% прибыли» и «Пассивный доход без усилий». Еще один повод насторожиться — слишком низкие цены. Если товары продаются по чрезмерно низкой цене, а на странице постоянно отображаются таймеры обратного отсчета и плашки «Ограниченное предложение», подталкивающие к спонтанной покупке, это может быть признаком мошеннического ресурса.

Легальный бизнес всегда предоставляет проверяемые реквизиты: физический адрес, название компании и контакты службы поддержки. На мошеннических сайтах, напротив, этой информации нет. Также на опасность или ненадежность сайта могут указывать неработающие элементы интерфейса и подозрительные ссылки, ведущие на отсутствующие страницы или сторонние ресурсы.

Еще одним важным критерием надежности является присутствие в социальных сетях. Настоящие интернет-компании обычно ведут хотя бы один активный аккаунт в соцсетях для продвижения товаров и взаимодействия с клиентами. В большинстве случаев у таких компаний есть давно созданные профили с регулярной историей публикаций и активностью реальных пользователей, при этом брендирование профилей соответствует веб-сайту (одинаковое название, логотип и ссылки). Ссылки на социальные сети на сайте обычно ведут напрямую на официальные аккаунты.

Напротив, мошеннические сайты часто либо вовсе не представлены в соцсетях, либо демонстрируют признаки поверхностной или искусственной активности. Аккаунтов может не быть совсем, или значки соцсетей могут вести на несуществующие, неактивные или посторонние страницы либо на свежие профили с небольшим количеством публикаций и минимальной активностью пользователей. В некоторых случаях разделы комментариев в таких аккаунтах отключены или заполнены спамом и автоматизированным контентом, что может указывать на попытку подавить реальную активность посетителей, а не на желание взаимодействовать с клиентами.

Наконец, предлагаемые сайтом способы оплаты также могут многое сказать о его легитимности. Будьте предельно осторожны, если сайт принимает только криптовалюту, банковские переводы или P2P-платежи через сторонние сервисы. Такие способы оплаты часто необратимы, поэтому их предпочитают мошенники. Легитимные платформы электронной коммерции обычно предлагают безопасные и возвратные варианты оплаты, такие как кредитные карты или проверенные платежные системы, у которых есть строгая политика защиты покупателей.

Тем не менее отсутствие или наличие любого из перечисленных признаков само по себе не обязательно указывает на мошеннический характер сайта. Их следует оценивать в совокупности с другими техническими, лингвистическими и функциональными характеристиками, а не рассматривать как единственный определяющий критерий подлинности.

Технические индикаторы

Анализ технических характеристик сайта может помочь определить, является ли он надежным или потенциально мошенническим.

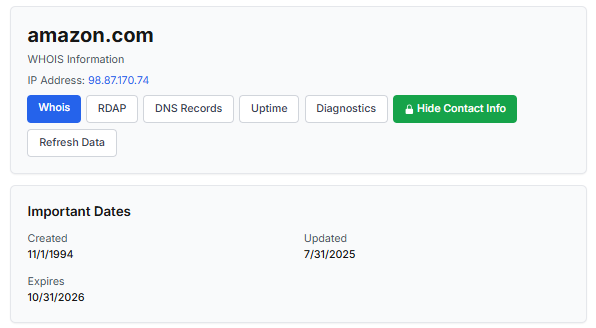

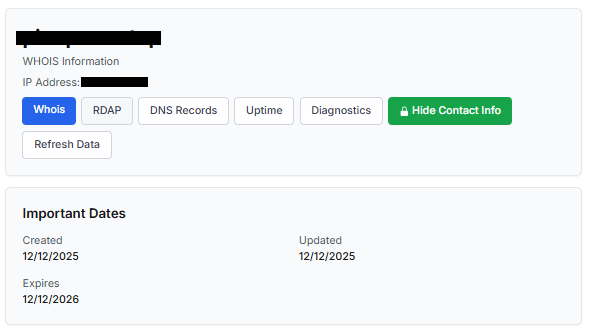

В первую очередь стоит узнать возраст домена. Мошеннические сайты часто недолговечны: они появляются на несколько недель или месяцев и сразу исчезают после первых жалоб пользователей. Узнать дату создания домена можно с помощью сервисов WHOIS. Если домену меньше шести месяцев, стоит быть настороже — особенно в случае интернет-магазинов или инвестиционных сайтов, где доверие обычно формируется годами.

В качестве примера рассмотрим сведения о регистрации крупного интернет-магазина Amazon. Согласно данным WHOIS, его домен был зарегистрирован в 1994 году.

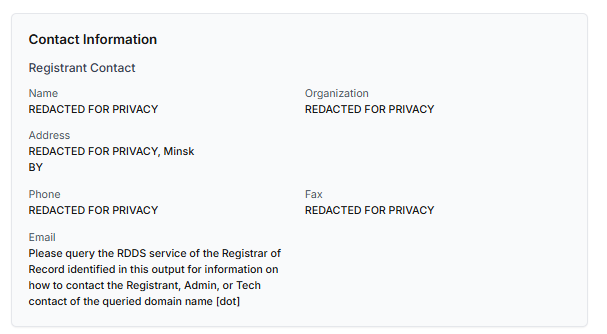

А вот данные подозрительного онлайн-магазина, на который поступили жалобы, — он создан всего несколько месяцев назад.

Легитимные веб-сайты обычно работают на стабильных хостинг-платформах и длительное время не меняют IP-адреса и подсети. Напротив, мошеннические сайты часто переходят с одного сервера на другой, зачастую полагаясь на дешевый общий хостинг, или повторно используют инфраструктуру, уже связанную с вредоносной активностью. Чтобы выяснить, был ли сайт или сервер ранее замечен в подозрительной деятельности, можно проверить репутацию его IP-адреса. Даже если сайт выглядит легитимным, его может выдать плохая репутация IP-адреса.

Кроме того, можно получить представление о легитимности инфраструктуры, проанализировав ее жизненный цикл. Сайты, связанные с мошенничеством, часто характеризуются коротким сроком существования, внезапными всплесками активности или быстрым появлением и исчезновением, что может указывать на скоординированную кампанию, а не на реальный бизнес.

Другой важный индикатор — скрытие сведений о владельце. Когда в данных WHOIS вместо некоторых полей указано Redacted for Privacy («Скрыто в целях конфиденциальности») или поле названия организации оставлено пустым, это может означать, что владелец сайта намеренно скрывает свою личность или иную информацию о себе.

Однако стоит отметить, что сокрытие данных владельца, хотя и повышает уровень подозрительности сайта в контексте более тщательного расследования, не является однозначным признаком махинаций. Многие реальные компании пользуются сервисами защиты конфиденциальности по обоснованным причинам. Например, публичные адреса электронной почты могут удаляться из баз данных WHOIS для защиты от спама и фишинга. Также владельцы малого бизнеса могут скрывать свои данные в целях личной безопасности, а другие предприниматели — для защиты бренда от конкурентов или злоумышленников. Таким образом, некоторые компании пользуются WHOIS Privacy Protection, Domains By Proxy, PrivacyGuardian.org и аналогичными сервисами, чтобы скрыть данные в WHOIS, но при этом прозрачно ведут бизнес через веб-сайты с рабочими контактными данными, каналами поддержки клиентов и юридической информацией (например, условиями использования).

Поэтому сокрытие владельца следует рассматривать как контекстный индикатор риска, который сам по себе не является доказательством мошенничества. Однако в сочетании с другими признаками, такими как недавняя регистрация домена и отсутствие юридической информации, это может вызывать серьезные подозрения.

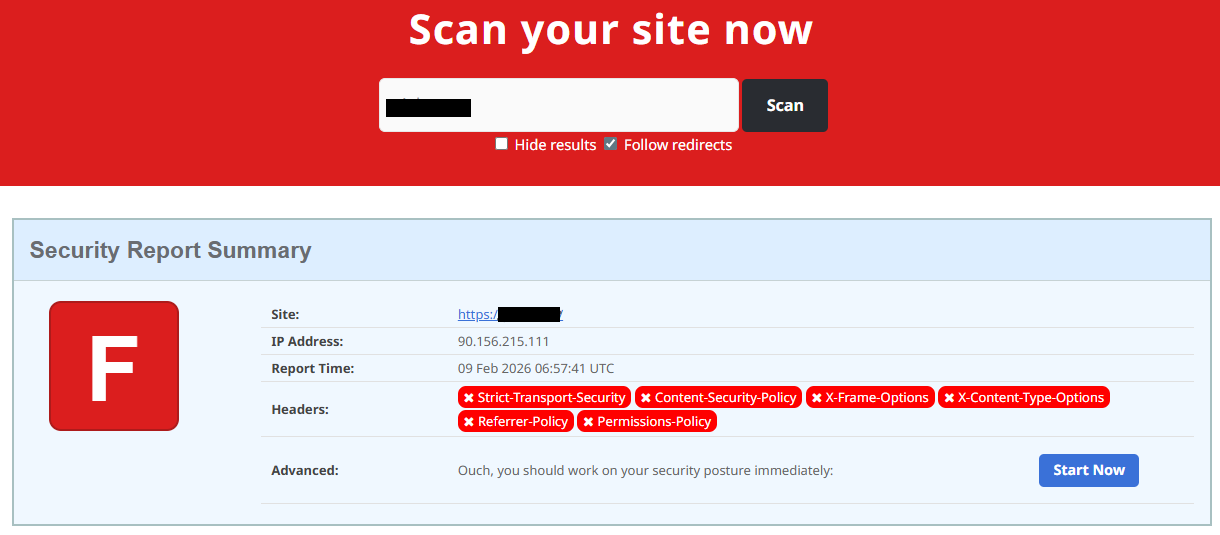

Далее можно проверить заголовки безопасности веб-сайта. Разработчики легитимных сайтов обычно поддерживают актуальность их кода и используют несколько ключевых HTTP-заголовков для обеспечения безопасности. Далее представлены несколько примеров:

- Content-Security-Policy (CSP) обеспечивает надежную защиту от атак межсайтового скриптинга (XSS), определяя, каким скриптам разрешено выполняться на сайте, и блокируя вредоносный код JavaScript, способный похищать учетные данные или внедрять поддельные формы.

- HTTP Strict-Transport-Security (HSTS) принудительно заставляет браузеры подключаться к сайту только по протоколу HTTPS. Этот механизм гарантирует шифрование всех соединений и предотвращает перенаправление пользователей на небезопасную (HTTP) версию сайта.

- X-Frame-Options предотвращает кликджекинг — атаки, при которых кнопка или ссылка на вредоносной странице может скрытно выполнять другое действие вместо ожидаемого.

- X-Content-Type-Options предотвращает атаки, связанные с подменой MIME-типов, запрещая браузерам некорректно интерпретировать типы файлов.

- Referrer-Policy определяет, какой объем информации об исходной странице (URL и др.) передается при переходе по ссылке.

Эти заголовки определяют уровень цифровой гигиены веб-сайта. Их отсутствие не всегда означает, что сайт мошеннический, но может указывать на низкий уровень безопасности или отсутствие профессиональной поддержки — в обоих случаях стоит проявить осторожность.

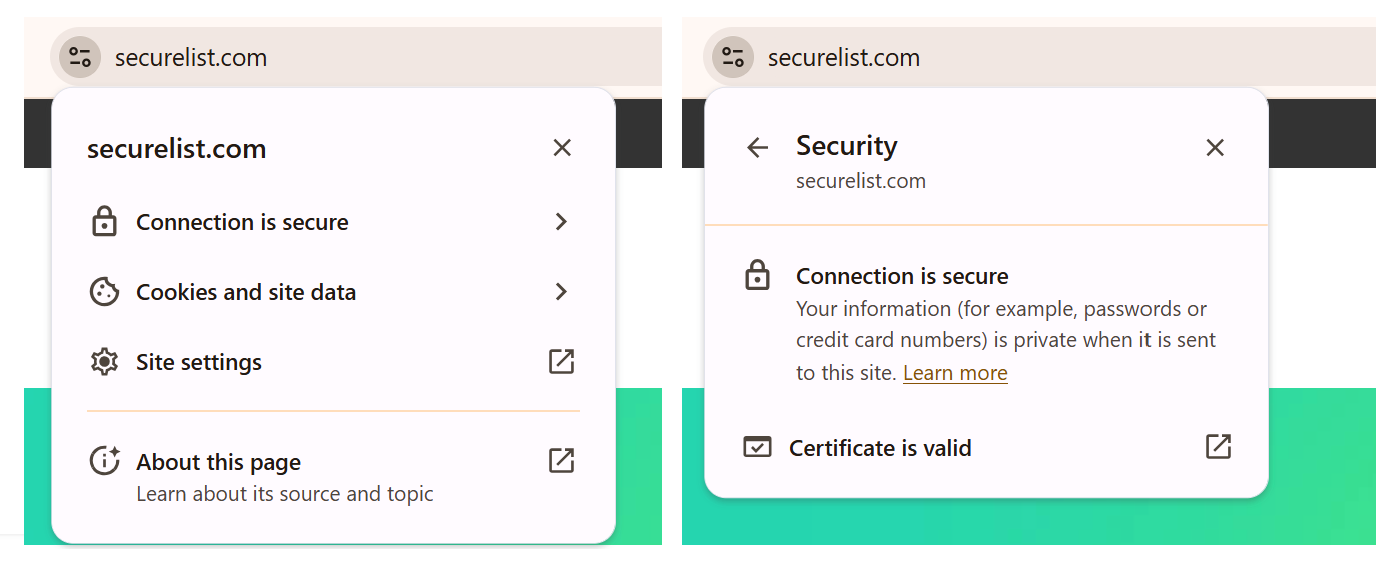

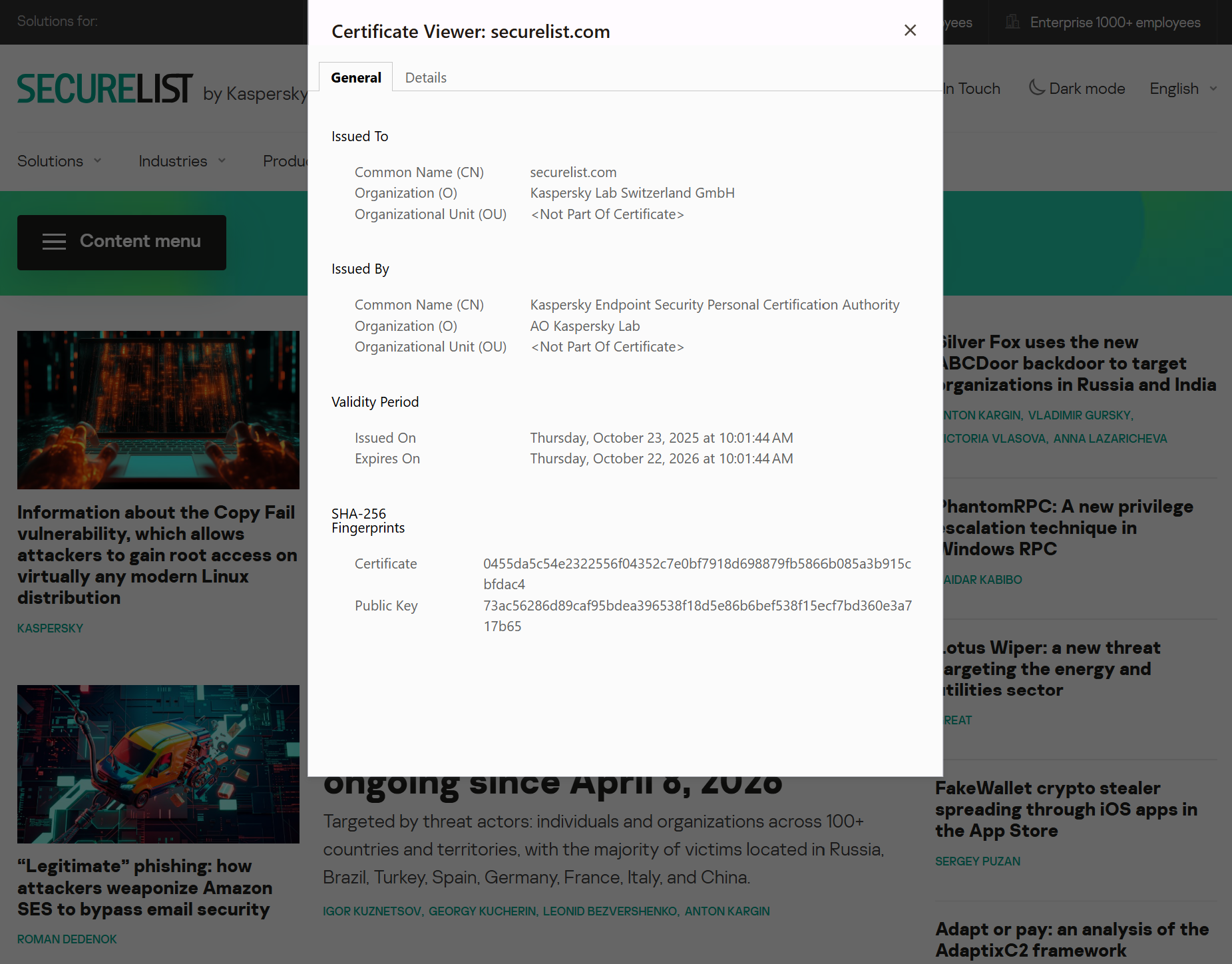

Также следует проверить SSL-сертификат. Мошеннические сайты могут использовать самоподписанные или краткосрочные сертификаты. Для проверки нажмите значок замка в адресной строке браузера: если там стоит пометка «не защищено» или указанное название центра сертификации не вызывает доверия, это повод насторожиться.

Чтобы проверить заголовки безопасности и SSL-сертификат, можно отправить HTTP-запрос программно или воспользоваться онлайн-сервисами.

Еще одним индикатором, позволяющим оценить качество сайта и уровень его администрирования, являются конфигурации DNS. Легитимные компании обычно используют надежных DNS-провайдеров и ведут надлежащие DNS-записи. Отсутствие записей сервера имен (NS) или почтового сервера (MX) может указывать на некорректную конфигурацию. Помимо NS и MX, ресурсы с надежной репутацией часто настраивают записи SPF и DMARC для защиты бренда от подделки электронной почты и фишинга. Создатели мошеннических сайтов, как правило, не тратят на это времени, поскольку не заинтересованы в формировании долгосрочной репутации.

Проверить конфигурацию DNS-записей можно программно или с помощью онлайн-сервисов.

Еще один совет — обращайте внимание на поведение сайта. Частые перенаправления, всплывающая реклама или фоновые запросы к неизвестным доменам могут указывать на наличие небезопасных скриптов или скрытого отслеживания.

Как защититься

Инструменты и базы данных для обнаружения подозрительных сайтов

Мы разработали интеллектуальную систему для обнаружения подозрительных веб-ресурсов и интегрировали ее во многие решения «Лаборатории Касперского», включая Kaspersky Premium, приложение Kaspersky для Android и iOS и другие. Наша модель детектирования основывается на множестве факторов, включая:

- имя и возраст домена;

- репутацию IP-адреса;

- стабильность используемой инфраструктуры;

- конфигурацию DNS;

- HTTP-заголовки безопасности;

- сертификат и популярность веб-ресурса.

Эффективность технологии «Лаборатории Касперского» для обнаружения поддельных онлайн-магазинов подтверждена независимой сертификацией.

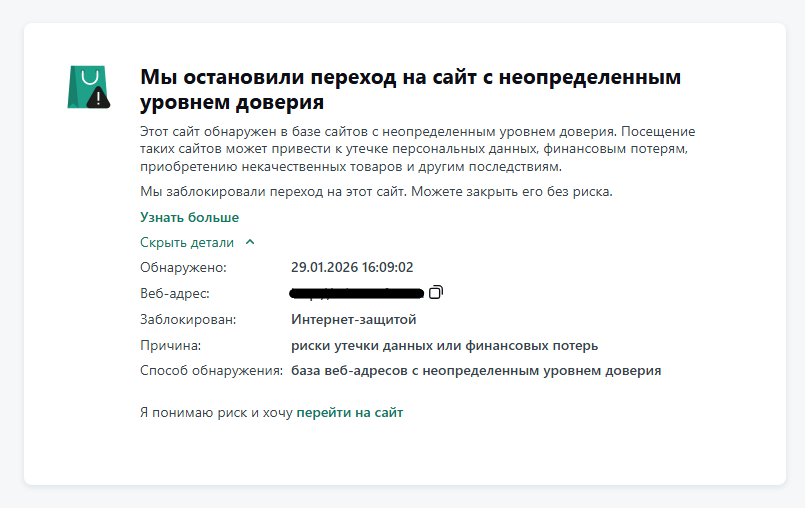

Когда пользователь пытается перейти на ресурс с неопределенным уровнем доверия, наши решения останавливают переход и отображают следующее предупреждение:

Таким образом мы защищаем пользователей от утечки персональных данных, финансовых потерь или неудачной покупки. Этот компонент включен в продуктах по умолчанию.

Кроме того, существует ряд онлайн-инструментов и баз данных, которые помогают оценить легитимность сайта:

- ScamAdviser — анализирует уровень доверия на основе данных WHOIS, местоположения сервера и веб-репутации.

- APIVoid — оценивает уровень риска на основе баз данных DNS, IP-адресов и репутации доменов.

- Государственные базы данных часто содержат официальные списки мошеннических или заблокированных доменов.

Профилактические меры

Чтобы защититься от подобных угроз, полезно принять ряд превентивных мер. Всегда проверяйте URL-адрес и доменное имя сайта, особенно перед переходом по ссылке или совершением платежа. Убедитесь, что сайт использует HTTPS и имеет действующий доверенный сертификат. Эту информацию можно проверить штатными инструментами браузера: например, в Google Chrome при нажатии кнопки «Сведения о сайте» отобразится информация о безопасности соединения и сертификате.

В разделе «Безопасность» можно проверить, поддерживает ли посещаемый ресурс протокол HTTPS («Подключение защищено»), а также просмотреть сертификат сайта.

Используйте надежное ПО с функцией защиты в реальном времени для блокирования доступа к опасным сайтам. Не загружайте файлы и не вводите личные данные на ресурсах, которые выглядят непрофессионально или подозрительно. И помните: если предложение кажется слишком выгодным, чтобы быть правдой, скорее всего, так оно и есть.

Если вы поняли, что находились на мошенническом сайте, важно оперативно выполнить несколько действий для защиты своих средств и данных. В первую очередь свяжитесь со своим банком или поставщиком платежных услуг, чтобы заблокировать транзакцию или карту. Затем смените пароли от сервисов, которые могли быть скомпрометированы, и выполните полное антивирусное сканирование устройства. По возможности сообщите о сайте в органы по борьбе с киберпреступностью или в службу защиты прав потребителей. Также вы можете предупредить других пользователей, оставив отзыв или комментарий в интернете.

Бдительность и своевременное реагирование позволяют снизить риски и обратить внимание пользователей на потенциальные угрозы.

Обзор статистики срабатывания категории «Сайты с неопределенным уровнем доверия»

Чтобы продемонстрировать типы подозрительных ресурсов, преобладающие в разных регионах мира, мы собрали анонимизированную статистику срабатываний категории «Сайты с неопределенным уровнем доверия» в продуктах «Лаборатории Касперского» за январь 2026 года. Для каждого региона мы составили TOP 10 наиболее часто встречающихся сайтов и посчитали долю каждого от TOP 10. В целях конфиденциальности домены не указаны напрямую, а описаны с учетом их функциональности и характеристик.

Самые популярные подозрительные ресурсы

В первую очередь рассмотрим ресурсы, которые повторяются в нескольких регионах, что указывает на их широкое распространение.

В 9 из 10 рассматриваемых регионов нам встретилась подозрительная платформа для обработки изображений (*a*o*.com). Этот ресурс позиционирует себя как инструмент для редактирования фото, но на самом деле используется как промежуточный сервер для загрузки изображений в фишинговых и прочих кампаниях. Взаимодействуя с таким ресурсом, пользователь рискует раскрыть личные данные под видом загрузки изображений или стать жертвой фишинговой атаки.

Доля домена *a*o*.com в каждом из регионов, январь 2026 г. (скачать)

Наибольшую долю срабатываний этот ресурс имеет в Российской Федерации: в этом регионе он находится на первом месте TOP 10 с долей 40,80%. Он также распространен в странах Латинской Америки (21,70%) и СНГ (14,64%) и реже всего встречается в Канаде — 0,24%.

Следующий ресурс мы встретили в 7 регионах. Он представляет собой страницу поддельного антивирусного решения в виде расширения для браузера (*n*s*.com). Это расширение перенаправляет пользователя на поддельную страницу поисковой системы, в результате чего получает возможность собирать данные и отслеживать действия пользователей, в частности поисковые запросы.

Доля домена *n*s*.com в каждом из регионов, январь 2026 г. (скачать)

Этот ресурс чаще всего встречается в Южной Азии с долей 33,31%. Он одинаково распространен в Канаде и странах Океании (15,47% и 15,09% соответственно). Наименьшее количество срабатываний мы фиксируем в африканском регионе — 2,99%.

Еще одно подозрительное расширение для браузера встретилось нам в TOP 10 шести регионов из десяти. Условно назовем его поддельным инструментом для повышения приватности (*w*a*.com). Вместо рекламируемой функциональности по обеспечению приватности это расширение несет высокий риск перехвата данных браузера. Оно может изменять настройки браузера, собирать данные пользователей и заменять поисковую систему на поддельную. Кроме того, оно полностью контролирует трафик браузера.

Доля домена *w*a*.com в каждом из регионов, январь 2026 г. (скачать)

Наибольшую долю, 22,25%, этот сервис имеет в странах Ближнего Востока и Северной Африки, он также довольно распространен в Канаде (16,26%). Реже всего он встречается в странах Латинской Америки (5,38%) и Восточной Азии (4,02%).

В пять региональных рейтингов попал ресурс *o*r*.com, который также представляет собой поддельный защитный сервис, обещающий обеспечить онлайн-безопасность, якобы предупреждая о вредоносных сайтах и опасных поисковых запросах. Это расширение потенциально может красть cookie-файлы, включая сессионные, внедрять рекламу, подменять формы входа, а также собирать историю браузера и поисковые запросы. Мы отмечаем, что этот ресурс попал в TOP 10 Африки (0,59%), стран MENA (4,57%), Европы (5,61%), Канады (7,21%) и Океании (1,93%).

В четырех из десяти регионов мы обнаружили еще несколько повторяющихся ресурсов. Один из них (*n*p*.xyz) мимикрирует под хранилище креативных промптов для генерации ИИ-изображений, в реальности захватывая данные браузера. Домен, на котором размещен этот ресурс, имеет некоторые признаки подозрительного: он был зарегистрирован недавно, а данные о его владельце скрыты. Этот ресурс попал в TOP 10 Африки (0,51%), стран MENA (7,04%), Латинской Америки (22,54% — первое место в регионе) и Южной Азии (5,91%).

Второй сервис (*i*s*.com) позиционирует себя как инструмент для безопасного поиска, защиты браузера от угроз и проверки расширений. Однако это такой же типичный перехватчик браузера, как и другие ресурсы, которые мы упомянули выше. Он попал в TOP 10 Южной Азии (8,03%), Океании (17,97%), Европы (3,90%) и Канады (14,35%).

Третий ресурс (*h*t*.com) выдает себя за расширение для приватного просмотра веб-страниц. Однако и оно тоже является потенциально нежелательным приложением для перехвата браузера: изменяет настройки, ворует конфиденциальные данные (cookies, историю браузера, запросы), а также может перенаправлять пользователя на фишинговые страницы. Пользователи особенно отмечают трудности, связанные с удалением расширения. Этот ресурс можно наблюдать в TOP 10 стран MENA (10,17%), Канады (7,06%), Европы (3,81%) и Океании (2,81%).

Еще один домен (*o*t*.com), попавший в TOP 10 четырех регионов, — это сервис, мимикрирующий под браузерное расширение для безопасного поиска и просмотра веб-страниц. Он опасен тем, что внедряет рекламу и крадет данные пользователя. Необходимо отметить, что подобные расширения могут устанавливаться без явного согласия пользователя, например, через ссылки в других программах. Этот сервис занимает первое место в двух регионах: Канаде (25,72%) и Океании (30,92%), а также попал в TOP 10 Восточной Азии (8,01%) и Африки (0,88%).

Таким образом, мы видим, что большинство задетектированных нашими решениями подозрительных сайтов во всех регионах мира — это перехватчики браузера, мимикрирующие под защитные продукты. Тем не менее в TOP 10 встречаются сайты и других категорий.

Далее мы рассмотрим каждый регион мира отдельно, концентрируясь на описании тех доменов, про которые еще не рассказывали. Для наглядности перечисленные выше ресурсы будут указаны с пометкой [Межрегиональный], а повторяющиеся в двух-трех регионах — с указанием соответствующих регионов. Мы увидим некоторые региональные пересечения и сходства, что позволит определить, какие виды подозрительных сайтов популярны как в отдельном регионе, так и во всем мире.

Африка

Распределение TOP 10 подозрительных веб-ресурсов в Африке, январь 2026 г. (скачать)

Три самых распространенных домена в странах Африки встречаются исключительно в этом регионе. Все они — *i*r*.world (60,27%), *m*a*.com (22,84%) и *e*p*.com (9,36%) — являются потенциальными скам-платформами в сфере онлайн-трейдинга и подозреваются в подделке лицензии. Отмечается, что на них реализуются классические мошеннические схемы с невозможностью вывода средств предполагаемого заработка. На пятом месте расположился домен, который мы увидим в TOP 10 европейского региона, *r*e*.com (1,46%): это платформа, представляемая как инструмент для розничных и полупрофессиональных трейдеров. На ней продаются услуги, которые можно получить бесплатно. Восьмое место занимает сайт, который мы встретим в TOP 10 России, — *a*c*.com (0,56%). Это сомнительный ИИ-инструмент, который предлагает якобы бесплатно оформить подписку на платный графический редактор. На девятой строчке разместился домен, который также появится в канадском TOP 10, — это уже знакомый нам тип браузерных расширений для «защиты веб-просмотра», *u*e*.com (0,53%).

Таким образом, мы видим, что в африканском регионе преобладают финансовые скамы в сфере онлайн-трейдинга и брокерских услуг. К ним относятся поддельные платформы с невозможностью вывода денег, которые используют фальшивые лицензии и классические схемы кражи средств пользователей. Кроме того, в Африке встречаются платные инструменты, которые дублируют бесплатные сервисы, и сомнительные ИИ-подписки. Основная угроза в этом регионе — потеря денег через фальшивые ресурсы на инвестиционную тематику.

Ближний Восток и Северная Африка

Распределение TOP 10 подозрительных веб-ресурсов в странах Ближнего Востока и Северной Африки, январь 2026 г. (скачать)

На первом месте в странах региона MENA с долей 28,64% находится сайт *a*v*.su, который также попал в TOP 10 России. Этот ресурс позиционирует себя как инструмент для создания собственной системы VoIP-АТС. При этом у него очень низкий уровень доверия, его ассоциируют с фишингом и скрытой переадресацией. Использование этого сервиса может привести к утечке данных и потере средств.

На седьмом месте находится ИИ-бот якобы для трейдинга — *a*r*.foundation (6,32%), который мы обнаружили и в TOP 10 Океании. Этот сервис признан мошенничеством с инвестициями по принципу пирамиды с признаками схемы Понци.

Замыкают рейтинг два домена, которые больше не встречаются ни в одном из регионов. Первый, *l*e*.pro (4,42%), — это подделка под популярный беттинг-сервис. Второй, *p*r*.group (2,21%), — клон известного брокера. Оба сайта являются скамом.

В странах Ближнего Востока и Северной Африки преобладают поддельные VoIP-сервисы, а также подделки под финансовые и беттинг-платформы, при помощи которых злоумышленники могут проводить фишинговые атаки и выполнять скрытую переадресацию. Значительную долю подозрительных сайтов составляют поддельные инструменты для обеспечения онлайн-приватности и перехватчики браузеров, мимикрирующие под защитные расширения. Также заметны схемы Понци и скамы с криптовалютой. Основные риски для региона MENA — кража данных и финансовые потери.

Латинская Америка

Распределение TOP 10 подозрительных веб-ресурсов в Латинской Америке, январь 2026 г. (скачать)

В Латинской Америке мы обнаружили пять специфичных для этого региона популярных подозрительных сайтов, что нехарактерно для других регионов: обычно в них наблюдается больше пересечений. На третьем месте с долей 10,81% располагается поддельная беттинг-платформа *b*e*.net. На пятой строчке — *r*e*.club, нелегитимный клон известного букмекера, с долей 7,82%.

Далее в списке локальных угроз следуют *a*a*.com.br (7,02%) — бразильский скам, работающий по принципу финансовой пирамиды, *s*a*.com (5,07%) — сомнительные программы инвестиций и *t*r*.com (4,53%) — потенциально опасная платформа для трейдинга.

В Латинской Америке самыми популярными подозрительными ресурсами являются скамы на тему ставок — как подделки под настоящие сайты, так и созданные с нуля. Также распространены финансовые пирамиды, «инвестиционные программы» и сомнительные онлайн-брокеры. Значительная доля ресурсов — это перехватчики браузеров под видом криптоплатформ и ИИ-ботов. Основная угроза в странах Латинской Америки — потеря средств через игровые и другие финансовые пирамиды, а также кража NFT и других токенов.

Восточная Азия

Распределение TOP 10 подозрительных веб-ресурсов в Восточной Азии, январь 2026 г. (скачать)

В восточноазиатском TOP 10 мы наблюдаем наибольшую концентрацию доменов, отсутствующих в остальных региональных рейтингах.

На первом месте с долей 18,77% находится поддельный брокер *r*x*.com, который может использоваться для кражи личных данных или денежных средств. На втором расположился ресурс криптовалютных игр (16,44%), который мы уже встречали в TOP 10 Латинской Америки. Посетители этого сайта рискуют лишиться NFT и других токенов. На третьем месте домен *u*h*.net (11,61%), который используется для переадресации и может похищать сессии. Далее следует *s*m*.com (9,98%) — домен, используемый в качестве типичного сервера для перехвата браузера. Кроме того, он применяется в фишинговых атаках, а потому опасен как часть цепочки заражения.

Завершают список локальных угроз в Восточной Азии домен *e*v*.com (9,37%), используемый в drive-by-атаках, *a*k*.com (9,16%) — API-подобный домен, связанный с подозрительными скриптами и расширениями, и *b*l*.com (4,38%) — домен, потенциально используемый в целях переадресации.

В Восточной Азии мы наблюдаем высокую концентрацию уникальных для региона поддельных брокеров, платформ для криптогейминга и торговли NFT. Основная угроза для этого региона — потеря финансовых данных, NFT и других токенов и кража сессий.

Южная Азия

Распределение TOP 10 подозрительных веб-ресурсов в Южной Азии, январь 2026 г. (скачать)

В странах Южной Азии мы также отмечаем концентрацию локальных подозрительных ресурсов, специфичных для региона.

Вторым по популярности в регионе является *a*s*.com (12,01%) — это типичный для Южной Азии сервис микрозаймов с плохой репутацией и высокими рисками. Взаимодействуя с подобными ресурсами, пользователь рискует не только лишиться значительной части средств, но и поставить под угрозу свою безопасность. Далее следуют *v*n*.com с долей 9,47% и *l*f*.com с долей 8,65%. Эти домены используются в различных мошеннических схемах, начиная с фишинга и заканчивая спамом.

В TOP также вошел *s*o*.com (4,80%), бесплатный сервис загрузки видео с высоким риском заражения при использовании. Последний из рассматриваемых нами сайтов в регионе Южная Азия — *c*o*.site с долей 1,89%, псевдоинструмент для локальной SEO-оптимизации, который опасен потерей данных и высоким риском финансового обмана при оформлении подписки.

В регионе доминируют поддельные антивирусные расширения, сервисы микрозаймов, сомнительные загрузчики видео и подделки под SEO-инструменты. Основные риски для Южной Азии: финансовый обман, рассылка фишинга и спама, а также кража данных.

СНГ

При анализе статистики по подозрительным ресурсам в странах СНГ Россию мы рассматриваем как отдельный регион в связи со спецификой онлайн-пространства, которая не встречается в других странах — членах СНГ. Тем не менее мы поместим эти два региона в один раздел, так как отмечаем между ними пересечения, которые не наблюдаются в других регионах мира.

Распределение TOP 10 подозрительных веб-ресурсов в СНГ, январь 2026 г. (скачать)

Первые два сайта в TOP 10 СНГ также встречаются в TOP 10 России. Находящийся на первом месте в СНГ домен *r*a*.bar (39,50%) занимает вторую строчку в России (15,93%) и является поддельным трейдинг-ресурсом. Стоит отметить, что сайты в доменной зоне .bar часто используются для скама. На втором месте в СНГ (15,29%) и на шестом в России (3,75%) находится домен *p*o*.ru, который часто ассоциируется с ботами для накрутки подписчиков и автоматизации управления сообществами.

С четвертого по восьмое места занимают домены, специфичные только для региона СНГ, не встречающиеся в TOP 10 России. Это следующие ресурсы:

- *a*e*.online (8,42%) — онлайн-редактор изображений, который опасен сбором данных;

- *n*a*.io (6,51%) — платформа для криптовалютного трейдинга с высоким уровнем риска;

- *e*r*.com (3,72%) — обещающий бесплатную криптовалюту сайт, посещение которого может привести к утечке приватных ключей и кошельков;

- *s*o*.ltd (3,70%) — домен с очень низким уровнем доверия;

- *s*.gg (3,49%) — скам-сайт под видом блокчейн-игры типа play-to-earn.

Замыкают рейтинг ресурсы, пересекающиеся с российским регионом. *a*.consulting (2,42%) — это поддельная копия ресурса бинарного опциона, а *a*.lol (2,32%) — домен, подозреваемый в сомнительной активности.

В СНГ преобладают поддельные платформы для трейдинга, в частности криптовалютного, обещания легкой прибыли, скамы play-to-earn и сомнительные инвестиционные проекты. Мы отмечаем множество ботов для накрутки и автоматизации, а также доменов для фишинга. Основная угроза в СНГ — кража приватных ключей, кошельков и средств через инвестиционные схемы и приманки в виде онлайн-продвижения.

Распределение TOP 10 подозрительных веб-ресурсов в России, январь 2026 г. (скачать)

В России в TOP 10 попало три уникальных домена, не встречавшихся в рейтингах других регионов. Первый из них, *n*m*.top, с долей 7,84% — это имитатор известного брокера бинарных опционов. Подозрительный ресурс был создан недавно и имеет показательно низкий рейтинг на сервисах проверки доменов. Второй, *t*e*.ru, — это якобы образовательная платформа с сомнительной системой подписок: высока вероятность мошенничества со сложностями при отмене подписки. На этот домен приходится 3,25%. Третий ресурс, *e*e*.org, с долей 3,14% позиционирует себя как инструмент для работы с известной медиаплатформой, однако является скамом и заявленные услуги не предоставляет.

В России преобладают поддельные брокеры бинарных опционов, «образовательные платформы» с мошенническими подписками и VoIP-сервисы, распространяющие фишинг. Также встречаются подделки под известные сервисы. Основные риски для России — это скам на инфобизнес-тематику, а также кража денег и данных.

Европа

Распределение TOP 10 подозрительных веб-ресурсов в Европе, январь 2026 г. (скачать)

В европейском регионе мы наблюдаем два уникальных домена. Первый из них, *c*r*.org, замечен в цепочке массовых фишинговых и спам-атак, а также других активностей злоумышленников. На него приходится 16,08% в TOP 10. Второй ресурс, *o*n*.de, — это неофициальный реселлер c плохой репутацией и высокой вероятностью скама. Этот домен находится в нашей статистике на предпоследнем месте с долей 5,95%.

Среди сайтов, про которые мы еще не рассказывали, в TOP 10 Европы присутствует один ресурс, который мы также увидим в TOP 10 Океании далее. Это классический криптоскам с обещаниями пассивного дохода — *o*i*.com с долей 6,61%.

Значительную долю подозрительных ресурсов в Европе составляют сайты-посредники для фишинга и спама, поддельные защитные расширения и криптоскамы. Дополняют список сервисы неофициальной продажи товаров и платные трейдинг-инструменты. Основные угрозы в европейском регионе — это кража сессий, данных, спам и инвестиционные обманы.

Канада

Распределение TOP 10 подозрительных веб-ресурсов в Канаде, январь 2026 г. (скачать)

Канаду мы также выделили в отдельный регион для демонстрации тенденций в Северной Америке. В TOP 10 Канады на первых четырех местах находятся распространенные во многих других регионах домены, про которые мы уже рассказывали. На пятом месте находится сайт *t*c*.com, и он также попал в TOP 10 Океании и Южной Азии. Это очередное расширение для браузера, мимикрирующее под защитное решение, с долей 10,88%. На последнем месте расположился домен *e*w*.com (0,17%), который распространен только в Канаде. Это скам на тему дропшиппинга (прямых поставок): товары предлагаются значительно дешевле рыночной стоимости. Заключив сделку, покупатель либо не получает товар, либо получает низкокачественную подделку.

В Канаде большую часть подозрительных сайтов составляют поддельные расширения, которые способны перехватывать данные браузера пользователя, отслеживать его действия, подменять поисковые запросы, собирать файлы cookie и внедрять рекламу. Дополняет список скам на тему дропшиппинга с поддельными товарами. Основные риски для Канады — это кража данных и денег при покупках товаров низкого качества.

Океания

Распределение TOP 10 подозрительных веб-ресурсов в Океании, январь 2026 г. (скачать)

Последний из рассматриваемых регионов — Океания. Мы не обнаружили ни одного специфичного для этого региона домена. Все ресурсы, попавшие в TOP 10, представляют собой глобальные угрозы, которые мы уже рассматривали ранее. Поэтому подведем итог по этому региону: основными угрозами являются поддельные защитные расширения и продукты для обеспечения приватности, нацеленные на перехват браузера, отслеживание активности пользователя, показ рекламы и кражу данных. В регионе наблюдается минимальное присутствие криптопирамид. Основной риск для Океании — это потеря приватности и конфиденциальности через нежелательные приложения.

Выводы

Подозрительные сайты особенно опасны из-за того, что зачастую достаточно убедительно маскируются под легитимные ресурсы. Они мимикрируют под онлайн-магазины, онлайн-кинотеатры с подписками, сервисы по оказанию ремонтных и прочих услуг. В отличие от фишинговых сайтов, они проводят более хитрые манипуляции, чтобы обмануть пользователей, заставляя добровольно отдавать свои данные и переводить деньги.

Изучив TOP 10 подозрительных ресурсов в крупнейших регионах мира, мы можем сделать ряд выводов. В среднем в мире наиболее распространены поддельные расширения, мимикрирующие под защитные продукты и сервисы обеспечения приватности. Их настоящей целью является перехват данных браузера, отслеживание активности пользователя и показ рекламы. Часто встречаются фишинговые платформы для обработки изображений и скамы на финансовую тематику: трейдинг, криптовалюты, ставки, микрозаймы. Наша статистика демонстрирует, что подобные ресурсы не только используют уже ставшие классическими схемы мошенничества на тему легкого заработка, но и адаптируются под современные запросы, рассчитанные на более молодую аудиторию, а также под региональные особенности. Основные риски для пользователей при взаимодействии с такими сайтами представляют собой комбинацию угроз приватности и финансовых потерь.

Для того чтобы помочь пользователям защититься от подобных «серых» ресурсов, в рамках веб-фильтрации в наших продуктах мы внедрили категорию «Сайты с неопределенным уровнем доверия». Однако стоит отметить, что значительную роль в обеспечении безопасного просмотра веб-страниц играет осведомленность и индивидуальная ответственность пользователей. Важно, чтобы они умели распознавать сомнительные ресурсы и относились с бдительностью к любым сайтам, которые вызывают недоверие.

Сайты с неопределенным уровнем доверия. Как не попасться в ловушку