Pinch – одна из легендарных вредоносных программ Рунета. С середины 2003 года этот троянец доставляет регулярные проблемы антивирусным компаниям. Его исходные коды модифицировали и правили многие начинающие злоумышленники, а базы паролей, украденные с его помощью, постоянно появлялись на черном рынке. Не удивительно, что именно этот троянец «всплыл» в одном из прошедших инцидентов, связанных с фотохостингом компании Google.

Логотип программы Picasa,

осуществляющей непосредственную работу

с фотохостингом компании Google

В процессе слежения за сайтами, используемыми злоумышленниками для взлома и распространения вредоносных программ, мы наткнулись на множество ресурсов, зараженных одинаковыми по коду скриптами. В начале заглавной страницы каждого такого сайта находится специальный зашифрованный скрипт. Анализируя браузер и набор дополнений к нему, скрипт формирует специальный запрос к серверу злоумышленника для выбора уязвимости, которая будет использоваться для проникновения на компьютер посетителя зараженного сайта.

Пример кода заглавной страницы зараженного сайта

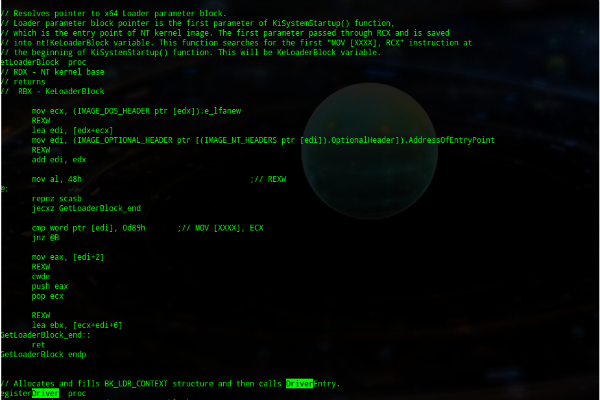

На момент исследования злоумышленники использовали уязвимости только в браузерах Internet Explorer 6, 7 и QuickTime. После их успешной эксплуатации загружался следующий код:

Код, отрабатывающий после успешной реализации уязвимостей

Цель этого кода – обращение к фотохостингу компании Google и загрузка специально сформированной картинки:

Картинка, размещенная на фотохостинге Google

После успешной загрузки данной картинки код расшифровывает специально сформированный «довесок» к ней, который оказалтся троянцем Trojan-Dropper.Win32.Dropirin.ah. При этом в коде картинки по циклически повторяющейся последовательности байт, не характерных для данных формата GIF, хорошо видно расположение данного троянца.

Содержимое кода картинки с данными, не характерными для формата GIF

После расшифровки и запуска троянца-дроппера, на компьютере жертвы устанавливается программа Backdoor.Win32.WinUOJ.pz, предназначенная, в том числе, для скрытой загрузки и установки других вредоносных программ. Работа бота с командным центром ведется с использование шифрования, при этом сами центры регулярно меняются и находятся в различных регионах мира – в США, Сингапуре, Москве и т.д.

Пример команды для загрузки дополнительных вредоносных программ, полученной Backdoor.Win32.WinUOJ.pz от контрольной панели

Одной из особенностей данного бота является загрузка дополнительных вредоносных программ, упакованных аналогичными способами в те же GIF-картинки.

Пример обновлений, рассылаемых контрольным центром для ботнета, с использованием GIF-картинок

Одной из вредоносных программ, установленной злоумышленниками на строящийся ботнет, стала программа Trojan-PSW.Win32.LdPinch, обладающая накопленными за свою почти семилетнюю историю развития и разработки обширными возможностями для кражи конфиденциальной информации с зараженного компьютера.

Итого:

Использование GIF-файлов для заражения пользователей и передачи данных в строящемся ботнете является одной из самых находчивых вредоносных техник за последнее время. При наблюдении за сетевым трафиком компьютера процесс заражения и работы вредоносной программ невозможно определить стандартными средствами, так как со стороны это выглядит как загрузка обычных картинок при посещении обычного сайта. Формат GIF-файла и отсутствие каких-либо специальных проверок на фотохостингах дают злоумышленникам прекрасные возможности: экономить на покупке или аренде обычно выделенных серверов и практически анонимно строить/обновлять свои ботнеты. В этих условиях проблему можно решить, например, использованием техники перекодирования пользовательских картинок, аналогично тому, как это происходит с видеороликами на том же youtube.com.

Зловредные картинки