Пока начинающие злоумышленники, подражая героям сериала Mr. Robot, разбрасывают USB-флэшки по парковкам в надежде, что кто-то из сотрудников атакуемой компании подберет носитель и откроет на рабочем месте, более опытные киберпреступники предпочитают действовать самостоятельно. В 2017-2018 годах специалисты «Лаборатории Касперского» были приглашены для изучения нескольких киберограблений. Общим в этой цепочке была стартовая точка атаки – каждый раз это было неизвестное устройство, напрямую подключенное к локальной сети компании. В одних случаях это был центральный офис, в других – региональное отделение, иногда находящееся в другой стране. Целями атак, получивших название DarkVishnya, были по крайней мере восемь банков в Восточной Европе, примерный ущерб от действий злоумышленников составил несколько десятков миллионов долларов.

Каждую атаку можно условно разделить на несколько идентичных этапов. На первом злоумышленник под благовидным предлогом (курьер, соискатель на вакансию и т.д.) проникал в здание организации и подключал устройство к локальной сети, например, в одной из переговорных комнат. По возможности, устройство пряталось или маскировалось под окружающую обстановку, чтобы не вызывать подозрений у сотрудников.

Использованные в DarkVishnya устройства могли варьироваться в зависимости от вкусов и возможностей злоумышленников. В изученных нами случаях это был один из трех инструментов:

- нетбук или недорогой ноутбук,

- одноплатный компьютер Raspberry Pi,

- Bash Bunny, специальный инструмент для проведения USB-атак.

Внутри локальной сети устройство могло выглядеть как неизвестный компьютер, внешний флэш-носитель или даже как клавиатура. В сочетании с реальными размерами – тот же Bash Bunny сопоставим по габаритам с USB-флэшкой – это серьезно осложняло поиск «точки входа». Для удаленного доступа к «подкидышу» использовался GPRS/3G/LTE-модем, встроенный в устройство или подключенный к нему через USB-порт.

На втором этапе злоумышленники удаленно подключались к своему устройству и сканировали локальную сеть в попытке получить доступ к папкам общего доступа, веб-серверам и любым другим открытым ресурсам. Целью был сбор информации о сети, в частности, поиск серверов и рабочий станций, задействованных в осуществлении платежей. Одновременно злоумышленники пытались подобрать перебором или же перехватить данные, которые можно использовать для авторизации на одной из подходящих машин. Чтобы обойти накладываемые брандмауэром ограничения, они размещали shell-коды с локальными TCP-серверами. Если брандмауэр блокировал доступ из одного сегмента сети в другой, но разрешал обратное подключение, атакующие использовали различную полезную нагрузку, чтобы проложить туннель.

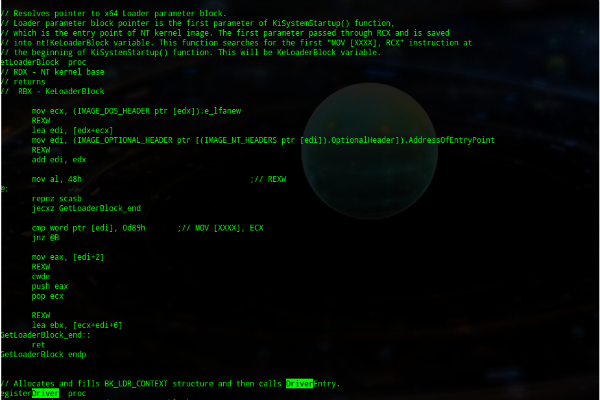

Когда поиски приносили плоды, злоумышленники переходили к третьему этапу. Они авторизовались в атакованной системе и использовали ПО для удаленного доступа, чтобы сохранить доступ к ней. Далее на захваченном компьютере запускались вредоносные сервисы, созданные с помощью msfvenom. Чтобы обойти списки разрешенных и доменные политики, кибервзломщики использовали бесфайловые методики и PowerShell. Если же списки разрешенных обойти не удавалось, а использование PowerShell на атакованном компьютере было отключено, злоумышленники использовали impacket, а также winexesvc.exe и psexec.exe для удаленного запуска исполняемых файлов.

Вердикты

not-a-virus.RemoteAdmin.Win32.DameWare

MEM:Trojan.Win32.Cometer

MEM:Trojan.Win32.Metasploit

Trojan.Multi.GenAutorunReg

HEUR:Trojan.Multi.Powecod

HEUR:Trojan.Win32.Betabanker.gen

not-a-virus:RemoteAdmin.Win64.WinExe

Trojan.Win32.Powershell

PDM:Trojan.Win32.CmdServ

Trojan.Win32.Agent.smbe

HEUR:Trojan.Multi.Powesta.b

HEUR:Trojan.Multi.Runner.j

not-a-virus.RemoteAdmin.Win32.PsExec

Shellcode listeners

tcp://0.0.0.0:5190

tcp://0.0.0.0:7900

Shellcode connects

tcp://10.**.*.***:4444

tcp://10.**.*.**:4445

tcp://10.**.*.**:31337

Shellcode pipes

\\.\xport

\\.\s-pipe

DarkVishnya: атаки на банки через скрытое подключение к локальной сети

Vladimir

tcp://10.**.*.**:31337

элита до сих пор актуальна? Но в общем это не новость. Обеспечение физической безопасности сети, это прямая обязанность администратора