Загрузчик вредоносной программы TDSS, о которой мы много писали (например, здесь и здесь), обзавелся «ногами» — механизмом самораспространения. TDSS — программа очень сложная, и метод распространения его загрузчика злоумышленники сделали весьма оригинальным.

Net-Worm.Win32.Rorpian – именно такое имя получила вредоносная программа, обеспечивающая установку TDSS на компьютеры — имеет два способа распространения:

-

1. Через сменные носители

2. Через локальную сеть

При первом способе распространения червь создает на сменных носителях помимо файла autorun.inf файлы setup.lnk, myporno.avi.lnk, pornmovs.lnk, ссылающиеся на файл rundll32.exe, в параметрах к которому указана динамическая библиотека червя. Данная техника является стандартной и используется во многих вредоносных программах.

При работе с локальной сетью червь использует следующую методику. При заражении компьютера пользователя червь проверяет, используется ли DHCP-сервер в сети. Если компьютер находится в сети, где используется протокол DHCP, червь начинает сканировать сеть на наличие в ней свободных IP-адресов. После этого червь запускает собственный DHCP-сервер и начинает слушать сеть. В случае обнаружения DHCP-запроса от компьютера из локальной сети, червь пытается первым ответить на него, указав при этом:

-

1. IP-адрес из сводного пула адресов

2. Основной шлюз, указанный на зараженном компьютере

3. Адрес DNS сервера злоумышленников

После такой манипуляции пользователь при попытке посещения любого сайта будет перенаправляться на сервер злоумышленников, где ему будет предложено обновить свой браузер.

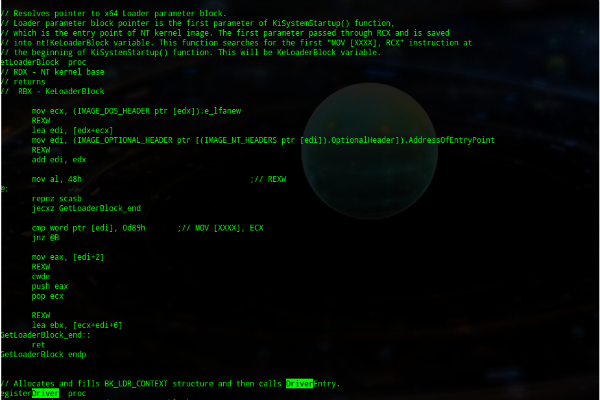

Часть кода вредоносной программы Net-Worm.Win32.Rorpian,

отвечающая за работу с DHCP-протоколом

До тех пор, пока пользователь не согласится установить «обновление», возможности посещения сайтов у него не будет. Если пользователь согласится запустить «обновление», он скачает на свой компьютер одну из модификаций червя Net-Worm.Win32.Rorpian. После заражения компьютера червь изменит настройки DNS на адрес сервера Google и выпустит пользователя в интернет.

Пример сайта злоумышленников, с которого распространяется червь

Таким образом, червь Net-Worm.Win32.Rorpian, устанавливающий одну из самых сложных и развитых вредоносных программ TDSS, для самораспространения через сеть использует самую опасную уязвимость при работе компьютера – пользователя.

ПС Огромное спасибо Жене Асееву за помощь в подготовке данного материала.

Загрузчик TDSS обзавелся «ногами»