Чтобы привлечь внимание пользователей к вредоносным ссылкам, киберпреступники используют горячие новости. Если еще недавно самой популярной у злоумышленников была тема землетрясения на Гаити, то сегодня это теракты в Москве. Какова бы ни была приманка, цель все та же — заразить вредоносными программами как можно больше пользователей.

Самыми популярными поисковыми запросами в Twitter 29 марта были:

#imfromTeamБ

#nowplaying

#musicmonday

#idoit2

Easter

Justin Bieber

Moscow

#MM

#TLS

I ♥

Для заражения компьютеров пользователей киберпреступники наиболее активно эксплуатируют тему «Москва». Множество фиктивных профилей в Twitter используются для распространения поддельных новостей на эту тему и содержат вредоносные ссылки:

Плохо то, что, судя по всему, киберпреступники добились кое-каких успехов. Заглянув в некоторые из фальшивых профилей в Twitter, я обнаружил, что у них уже появились легитимные подписчики. Это означает, что подписавшиеся пользователи не заметили, что новости были фальшивыми и, вероятно, уже заразились при их просмотре.

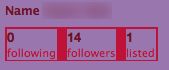

Вот пример вредоносного профиля в Twitter, на который подписались 14 пользователей:

Уважаемые пользователи, будьте очень осторожны! Не ходите по первым попавшимся ссылкам, особенно если новость злободневная — велика вероятность заражения.

С 29 марта Kaspersky Ant-Virus детектирует эту угрозу с помощью проактивных технологий как PDM.Trojan.Generic. В тот же день на сервисе VirusTotal этот же зловред детектировали 9 из 42 вендоров (21,43%).

Теракты в Москве и вирусная атака в Twitter