Статистика по всем угрозам

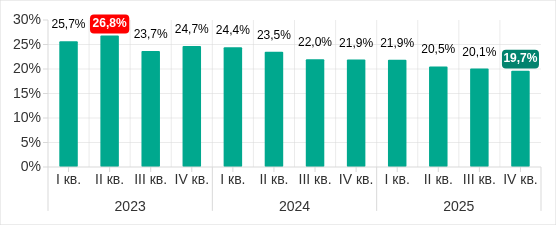

Доля компьютеров АСУ, на которых были заблокированы вредоносные объекты, снижается с начала 2024 года. В четвертом квартале 2025 года она составила 19,7%. За три года показатель уменьшился в 1,36 раза, с четвертого квартала 2023 года — в 1,25 раза.

Доля компьютеров АСУ, на которых были заблокированы вредоносные объекты, I квартал 2023 года — IV квартал 2025 года

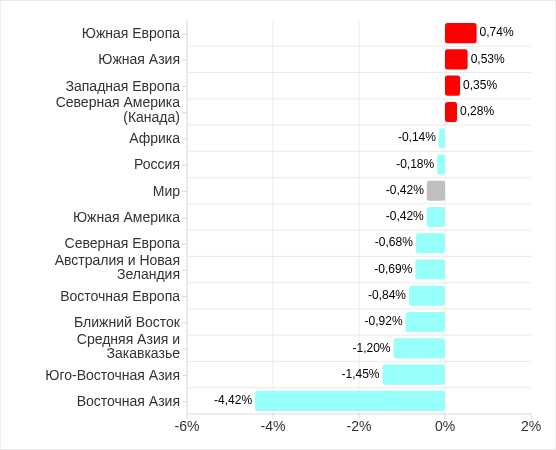

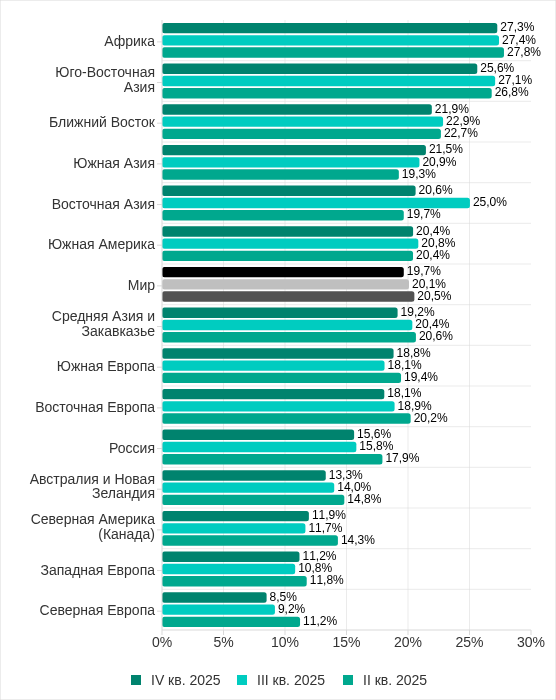

В регионах доля компьютеров АСУ, на которых в четвертом квартале 2025 года были заблокированы вредоносные объекты, варьируется от 8,5% в Северной Европе до 27,3% в Африке.

Показатель за квартал увеличился в четырех регионах, больше всего — в Южной Европе и Южной Азии. В Восточной Азии, где в третьем квартале 2025 года был отмечен резкий рост доли атакованных компьютеров АСУ, связанный с локальным распространением вредоносных скриптов, показатель вернулся к норме.

Изменение доли компьютеров АСУ, на которых были заблокированы вредоносные объекты, IV квартал 2025 года

Особенность квартала: черви в почте

В четвертом квартале 2025 года во всех регионах мира выросла доля компьютеров АСУ, на которых были заблокированы черви в почтовых вложениях.

Значительная доля заблокированных угроз относится к червю-бэкдору Backdoor.MSIL.XWorm. Это вредоносное ПО предназначено для закрепления в системе и последующего удаленного управления.

Примечательно, что эта угроза не встречалась на компьютерах АСУ в предшествующем квартале, но в четвертом квартале 2025 года появилась во всех регионах.

Как показало исследование, активное распространение Backdoor.MSIL.XWorm в фишинговых письмах, вероятно, связано с применением злоумышленниками очередной техники обфускации вредоносного ПО, которая в четвертом квартале 2025 года активно использовалась в ходе массовых фишинговых кампаний, известных с 2024 года под общим названием Curriculum-vitae-catalina.

В ходе атаки злоумышленники распространяли фишинговые письма, адресованные HR-менеджерам, рекрутерам и сотрудникам компаний, отвечающих за наем персонала. Сообщения якобы от соискателя с темой Resume или Attached Resume были замаскированы под отклики на вакансии и под видом резюме (Curriculum Vitae) содержали вредоносный исполняемый файл. Как правило, он назывался Curriculum Vitae-Catalina.exe. При запуске файла происходило заражение системы.

В четвертом квартале 2025 года угроза распространялась по регионам двумя волнами — в октябре и ноябре. В октябре были атакованы Россия, Западная Европа, Южная Америка, Северная Америка (Канада). В остальных регионах всплеск блокирования Backdoor.MSIL.XWorm был отмечен в ноябре. В декабре во всех регионах атака пошла на спад.

Самая высокая доля компьютеров АСУ, на которых блокировался Backdoor.MSIL.XWorm, отмечена в регионах, где компьютеры АСУ часто сталкиваются с угрозами из почты: в Южной Европе, Южной Америке и на Ближнем Востоке.

В то же время в Африке, где по-прежнему активно используются USB-носители, угроза была обнаружена и при подключении к компьютерам АСУ съемных устройств.

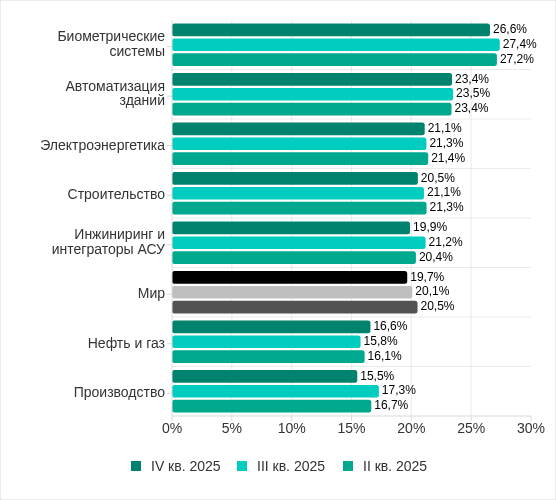

Исследуемые отрасли

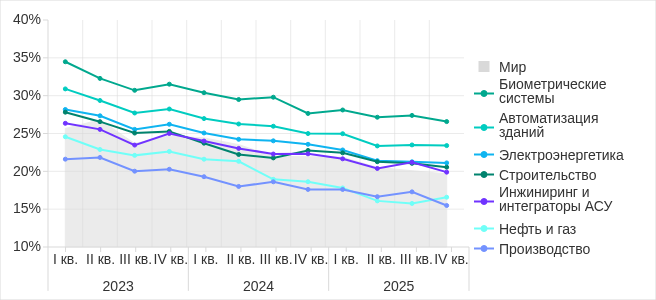

В четвертом квартале 2025 года рейтинг исследуемых отраслей и типов ОT-инфраструктур по доле компьютеров АСУ, на которых были заблокированы вредоносные объекты, традиционно возглавили биометрические системы.

Для этих систем характерны доступность интернета и доступность из интернета, а также минимальный контроль ИБ со стороны организации-потребителя.

Рейтинг исследуемых отраслей по доле компьютеров АСУ, на которых были заблокированы вредоносные объекты

Из всех исследуемых отраслей в четвертом квартале 2025 года доля компьютеров АСУ, на которых были заблокированы вредоносные объекты, увеличилась только в нефтегазовой отрасли. Соответствующие показатели выросли в двух регионах: в России, а также Средней Азии и Закавказье.

В целом во всех исследуемых отраслях наблюдается тенденция к уменьшению показателя.

Разнообразие обнаруженных вредоносных объектов

В четвертом квартале 2025 года защитные решения «Лаборатории Касперского» в системах промышленной автоматизации заблокировали вредоносное ПО из 10 142 семейств, относящихся к различным категориям.

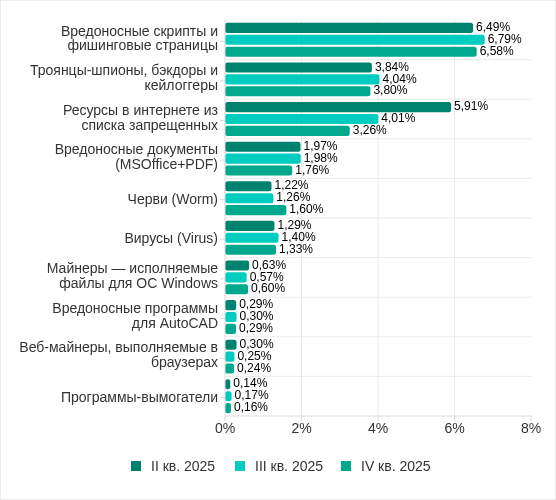

Доля компьютеров АСУ, на которых была предотвращена активность вредоносных объектов различных категорий

В четвертом квартале 2025 года показатель увеличился только у двух категорий: черви и майнеры — исполняемые файлы для ОС Windows.

Основные источники угроз

Источник угрозы не всегда удается точно определить, исходя из конкретного сценария ее обнаружения и блокировки. Косвенным признаком того или иного источника может быть вид (категория) заблокированной угрозы.

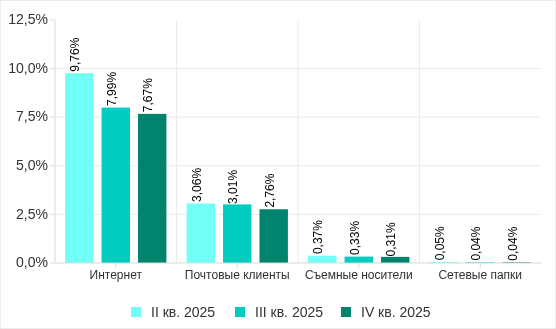

Основными источниками угроз для компьютеров в технологической инфраструктуре организаций остаются интернет (обращения к вредоносным или скомпрометированным интернет-ресурсам; вредоносный контент, распространяемый через мессенджеры; облачные сервисы хранения и обработки данных и CDN), почтовые клиенты (фишинговые рассылки) и съемные носители.

В четвертом квартале 2025 года показатели всех источников угроз в среднем по миру уменьшились. Показатели всех источников, кроме почтовых клиентов, были наименьшими за три года.

Напомним, что один и тот же компьютер в течение квартала может быть атакован несколькими категориями вредоносного ПО, которое распространяется из одного источника. Такой компьютер будет учтен при подсчете доли атакованных компьютеров для каждой категории угроз, но для источника угрозы будет учитываться лишь один раз (мы считаем уникальные атакованные компьютеры). К тому же однозначно определить источник первоначальной попытки заражения не всегда представляется возможным. Поэтому суммарная доля компьютеров АСУ, на которых были заблокированы различные категории угроз из определенного источника, может превышать долю компьютеров, столкнувшихся с любыми угрозами из этого источника.

- В четвертом квартале 2025 года доля компьютеров АСУ, на которых были заблокированы угрозы из интернета, уменьшилась до 7,67% — это наименьший показатель с начала 2023 года. Основные категории таких угроз в этом квартале: вредоносные скрипты и фишинговые страницы, а также ресурсы в интернете из списка запрещенных. Показатель этого источника угроз варьируется от 3,96% в Северной Европе до 11,33% в Южной Азии.

- Основные категории угроз из электронной почты, заблокированные на компьютерах АСУ в четвертом квартале 2025 года: вредоносные скрипты и фишинговые страницы, шпионское ПО и вредоносные документы. Большинство шпионских программ, обнаруженных в фишинговых письмах, доставлялось в форме архива с паролем или многослойного скрипта, встроенного в файлы офисных документов. Доля компьютеров АСУ, на которых были заблокированы угрозы, распространяемые через электронную почту, варьируется от 0,64% в Северной Европе до 6,34% в Южной Европе.

- Основные категории угроз, которые в четвертом квартале 2025 года были заблокированы при подключении съемных устройств к компьютерам АСУ: черви, вирусы и шпионскоеПО. Доля компьютеров АСУ, на которых угрозы были заблокированы при подключении съемных носителей, варьируется от 0,05% в Австралии и Новой Зеландии до 1,41% в Африке.

- Основные категории угроз, которые распространялись через сетевые папки в четвертом квартале 2025 года: вирусы, вредоносное ПО для AutoCAD, черви и шпионское ПО. Доля компьютеров АСУ, на которых угрозы были заблокированы в сетевых папках, варьируется от 0,01% в Северной Европе до 0,18% в Восточной Азии.

Категории вредоносных объектов

Типовые атаки, блокируемые в сети АСУ, представляют собой многошаговые последовательности вредоносных действий, где каждый последующий шаг злоумышленников направлен на сбор дополнительной информации, повышение привилегий и/или получение доступа к другим системам путем эксплуатации проблем безопасности промышленных предприятий, в том числе технологических инфраструктур.

Вредоносные объекты, используемые для первичного заражения

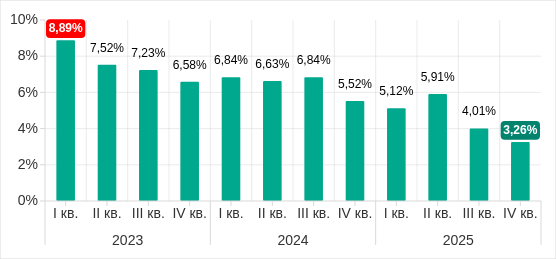

В четвертом квартале 2025 года доля компьютеров АСУ, на которых были заблокированы ресурсы в интернете из списка запрещенных, снизилась до 3,26%. Это наименьший квартальный показатель с начала 2022 года, со второго квартала 2025 года он уменьшился в 1,8 раза.

Доля компьютеров АСУ, на которых были заблокированы ресурсы в интернете из списка запрещенных, I квартал 2023 года — IV квартал 2025 года

В регионах доля компьютеров АСУ, на которых были заблокированы ресурсы в интернете из списка запрещенных, варьируется от 1,74% в Северной Европе до 3,93% в Юго-Восточной Азии, которая потеснила Африку с первого места в соответствующем рейтинге. Замыкает тройку лидеров по этому показателю Россия.

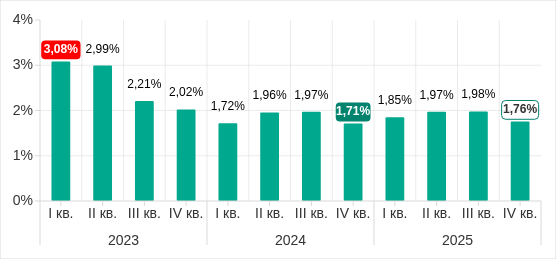

Доля компьютеров АСУ, на которых были обнаружены вредоносные документы, росла три квартала подряд, но в четвертом квартале уменьшилась на 0,22 п. п. — до 1,76%.

Доля компьютеров АСУ, на которых были заблокированы вредоносные документы, I квартал 2023 года — IV квартал 2025 года

Показатель варьируется от 0,46% в Северной Европе до 3,82% в Южной Европе. В четвертом квартале 2025 года он вырос в Восточной Европе, России и Западной Европе.

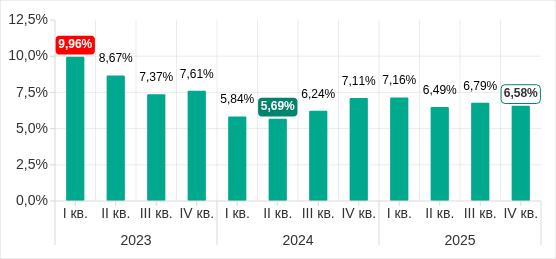

Уменьшилась и доля компьютеров АСУ, на которых были заблокированы вредоносные скрипты и фишинговые страницы, — в четвертом квартале 2025 года показатель составил 6,58%. Несмотря на снижение показателя, эта категория заняла первое место в рейтинге категорий угроз по доле компьютеров АСУ, на которых они были заблокированы.

Доля компьютеров АСУ, на которых были заблокированы вредоносные скрипты и фишинговые страницы, I квартал 2023 года — IV квартал 2025 года

В регионах показатель варьируется от 2,52% в Северной Европе до 10,50% в Южной Азии. За квартал он вырос в Южной Азии, Южной Америке, Южной Европе и Африке. Самое значительное изменение — на 3,47 п. п. — отмечено в Южной Азии.

Вредоносное ПО следующего этапа

Вредоносные объекты, которые используются для первичного заражения компьютеров, доставляют на компьютеры жертв вредоносное ПО следующего этапа. Как правило, это шпионское ПО, программы-вымогатели и майнеры. Обычно чем выше доля компьютеров АСУ, на которых блокируется вредоносное ПО первичного заражения, тем выше этот показатель и для вредоносного ПО следующего этапа.

В четвертом квартале 2025 года доля компьютеров АСУ, на которых были заблокированы шпионские программы, программы-вымогатели и веб-майнеры, уменьшилась и составила:

- шпионские программы — 3,80% (падение на 0,24 п. п.). При этом шпионские программы второй квартал подряд занимают второе место в рейтинге категорий угроз по доле атакованных компьютеров;

- программы-вымогатели — 0,16% (падение на 0,01 п. п.);

- веб-майнеры — 0,24% (падение на 0,01 п. п.), это минимальное значение за рассматриваемый период.

Показатель вырос только у майнеров в формате исполняемых файлов для Windows — до 0,60% (рост на 0,03 п. п.).

Самораспространяющееся вредоносное ПО

Это черви и вирусы. Изначально черви и зараженные вирусами файлы использовались для первичного заражения компьютеров, но позднее, с развитием функциональности ботнетов, приобрели черты угроз следующего этапа.

Вирусы и черви в основном распространяются в сетях АСУ через съемные носители и сетевые папки в форме зараженных файлов — архивов с бэкапами, офисными документами, пиратскими играми и взломанными приложениями. В более редких и опасных случаях зараженными оказываются веб-страницы с настройками сетевого оборудования, а также файлы, хранящиеся во внутренних системах документооборота, управления жизненным циклом продукта (PLM), управления ресурсами (ERP) и других интранет-сервисах.

Доля компьютеров АСУ, на которых были заблокированы черви, в четвертом квартале 2025 года увеличилась в 1,6 раза — до 1,60%. Как мы писали выше, этот рост связан с глобальной фишинговой атакой, в ходе которой по всем регионам мира распространялся червь-бэкдор Backdoor.MSIL.XWorm. Показатель вырос во всех регионах, больше всего — в 2,16 раза — в Южной Европе. Основным каналом распространения вредоносного ПО была электронная почта, а Южная Европа лидирует по доле компьютеров АСУ, на которых блокируются угрозы из почтовых клиентов.

Доля компьютеров АСУ, на которых были заблокированы вирусы, в четвертом квартале 2025 года уменьшилась до 1,33%.

Вредоносные программы для AutoCAD

Эта категория вредоносного ПО может распространяться по-разному, поэтому не относится к конкретной группе.

В четвертом квартале 2025 года доля компьютеров АСУ, на которых было заблокировано вредоносное ПО для AutoCAD, после роста в предыдущем квартале вновь уменьшилась до 0,29%.

Больше информации об индустриальных угрозах в четвертом квартале 2025 года — в полной версии отчета.

Ландшафт угроз для систем промышленной автоматизации. Четвертый квартал 2025 года