Журналисты новостного ресурса Neowin.net обнаружили регистрационные данные свыше 10 тыс. пользователей hotmail.com, msn.com и live.com, выложенные в открытом доступе на одном из веб-сайтов.

Аноним обнародовал идентификаторы реальных адресатов-европейцев, чьи логины начинались на А и В, что наводит на мысль о существовании более полного списка.

Microsoft отрицает версию взлома и полагает, что эта информация была, скорее всего, собрана фишерами в ходе целевой кибератаки. Специалисты компании начали расследование и проводят стандартную процедуру восстановления контроля над скомпрометированными аккаунтами.

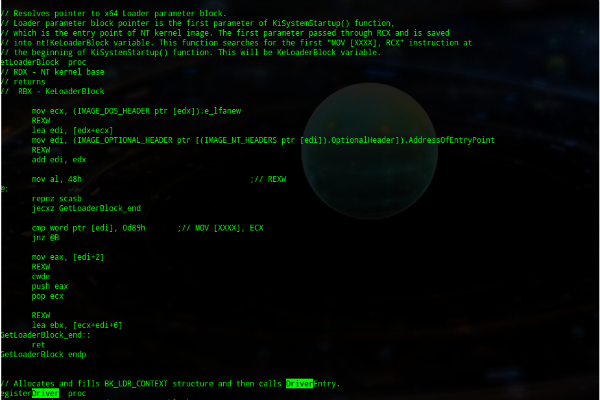

Между тем, по нашим предположениям, механизм кражи паролей, которым воспользовались злоумышленники, описан в этом блогпосте. В нем автор рассказывает о специальном сервисе msn-blocked.com, который предоставляет ряд «услуг» по поиску тех пользователей MSN, которые заблокировали определенный аккаунт. Ссылка на этот «сервис» приходит пользователю в сообщении с адреса одного из «друзей» либо по электронной почте, либо через MSN.

Для того чтобы воспользоваться услугами сервиса, естественно, нужно указать логин и пароль от учетной записи MSN, которую пользователь хотел проверить.

Предложение ввести логин/пароль для поиска списка запрещенных в контактах

После того как пользователь вводит логин/пароль, с «засвеченного» адреса тут же по адресам его контакт-листа распространяется сообщение c предложением воспользоваться все тем же «сервисом» и выяснить, у кого получатель сообщения находятся в списке запрещенных контактов.

Спам сообщение

http://windowslivehelp.com/community/t/119341.aspx

Спам в MSN

http://blog.nirsoft.net/category/internet-scams/

Пользователю, который решил воспользоваться услугами «сервиса», после введения логина и пароля показывают его список контактов, и через несколько секунд перебрасывают его на другой сайт (msnpass.info), где предлагают, отправив платное SMS-сообщение, купить специальную программу для просмотра паролей от MSN. На самом деле программа бесплатная, свободно распространяется на сайте производителя и предназначена для отображения паролей, сохранённых на компьютере пользователя. Не известно, меняют ли злоумышленники украденные пароли, чтобы спровоцировать пользователей на покупку этой программы.

Описание программы, за которую просят отправить SMS

Предложение отправить SMS, чтобы купить пароль

https://media.kasperskycontenthub.com/wp-content/uploads/sites/58/2009/10/09104409/msnpass1-705304.png

Опубликованная часть базы украденных паролей ~10 000 (всего ~200 000) могла быть собрана подобным способом. Но самым интересным является то, что злоумышленники смогли организовать:

- Самораспространяющуюся атаку с использованием доверительных отношений между пользователями.

- Кражу паролей без использования вредоносных программ.

- Монетизацию с использованием платных SMS.

PS. Детектирование сайта, предлагающего ввести свои пароли для проверки содержимого списка запрещенных контактов, добавлено в базы Антивируса Касперского как Trojan-PSW.HTML.Msnblock.a.

Не вводите пароли где попало!