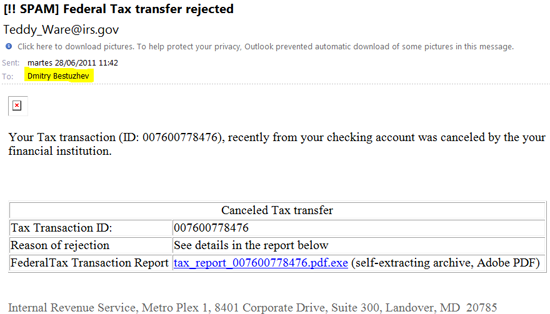

Знакомо ли вам такое?

Да, это Zeus (Zbot). Если на вашем компьютере установлены все необходимые обновления, то, кликнув по ссылке, вы не загрузите исполняемый файл: специальный PHP-скрипт на сайте sddghdskfgjr.cz.cc заблокирует его отправку, и вы получите только сообщение об ошибке. Это стандартная фильтрация, которую преступники применяют для защиты от автоматизированного сбора образцов вредоносного ПО антивирусными компаниями.

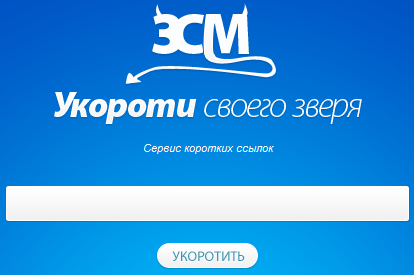

Для создания сокращенного варианта упомянутого выше адреса в домене .cc злоумышленники использовали два разных сервиса коротких ссылок. Один из них — это http://3cm.kz/. Несмотря на то что это совершенно легитимный сервис, у него странный девиз, очень напоминающий жаргон российских киберпреступников: «Укороти своего зверя»:

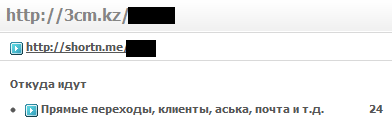

Я нашел во вредносном php-скрипте на упомянутом выше ресурсе в домене .cc интересную багу. Если в конце сокращенной ссылки добавить любой спецсимвол, то, даже если все патчи у вас установлены, вы сможете загрузить исполняемый файл. Например, вместо того, чтобы кликнуть по ссылке http://3cm.kz/example, напишите в адресной строке http://3cm.kz/example+ или http://3cm.kz/example* и т.д. Использовав новый спецсимвол, вы снова загрузите вредоносный исполняемый файл. Второй сервис сокращения ссылок, использованный злоумышленниками, — http://shortn.me.

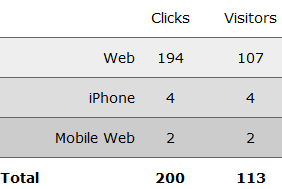

Если посмотреть статистику пользовательских кликов, обнаружится большая разница между первой сокращенной ссылкой и второй:

(по ссылке 3cm – только 24 кликов)

(по ссылке Shortn – 200 кликов)

Не так уж много кликов, но нужно помнить, что речь идет о целевой атаке, причем достаточно успешной. Тут важно не количество, а качество.

С другой стороны, разница в количестве кликов отражает тот факт, что ссылку, сокращенную сервисом Shortnme, киберпреступники используют как общую для нескольких жертв, в то время как короткая ссылка, созданная с помощью сервиса 3Cm, специально подготавливается отдельно для каждой компании-жертвы. Это, по-видимому, дает киберпреступникам возможность точнее отслеживать заражение каждой из компаний-жертв.

В момент загрузки вредоносного образца он детектировался с помощью UDS — «облачного» сервиса «Лаборатории Касперского», а теперь продукты компании детектируют его как Trojan-Spy.Win32.Zbot.bvmv.

Находим баги в кампаниях Zeus