- Развитие информационных угроз в первом квартале 2022 года

- Развитие информационных угроз в первом квартале 2022 года. Статистика по ПК

- Развитие информационных угроз в первом квартале 2022 года. Мобильная статистика

Представленная статистика основана на детектирующих вердиктах продуктов «Лаборатории Касперского», которые были предоставлены пользователями, подтвердившими свое согласие на передачу статистических данных.

Цифры квартала

По данным Kaspersky Security Network, в первом квартале 2022 года:

- Предотвращено 6 463 414 атак с использованием вредоносного, рекламного или нежелательного мобильного ПО.

- Наибольшую долю от всех обнаруженных угроз для мобильных устройств — 48,75% — составили потенциально нежелательные программы (RiskTool).

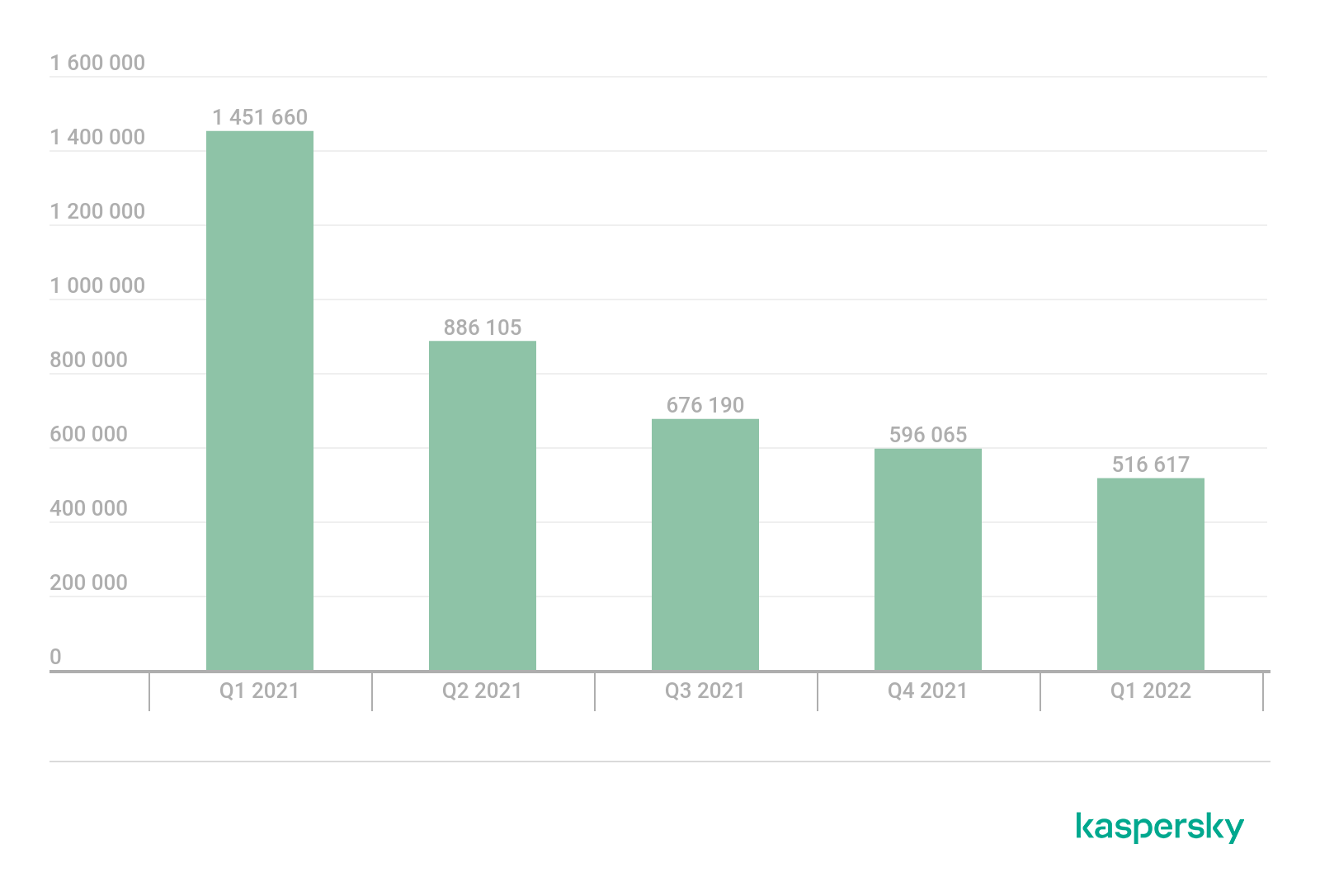

- Было обнаружено 516 617 вредоносных установочных пакетов, из которых:

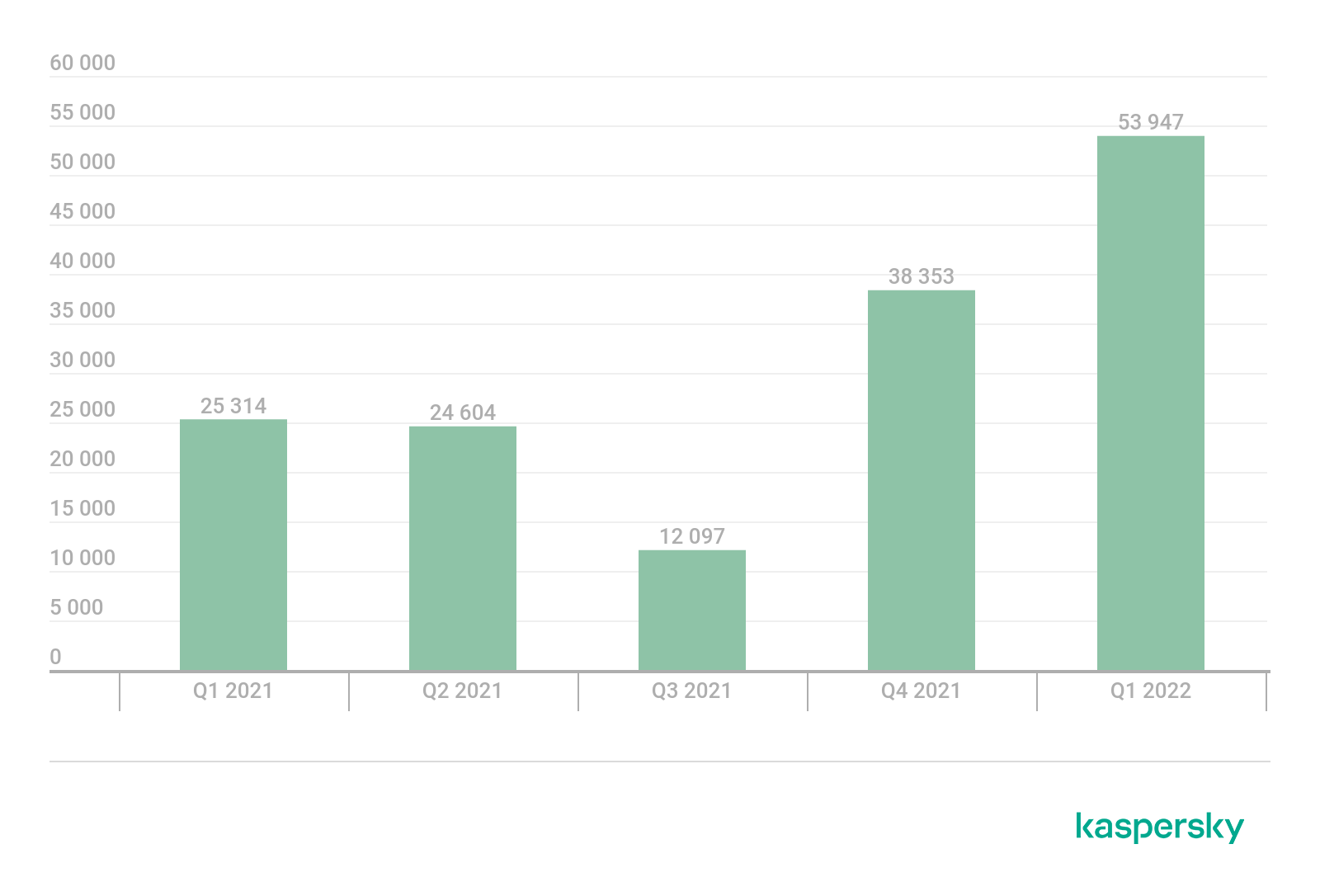

- 53 947 пакетов относились к мобильным банковским троянцам;

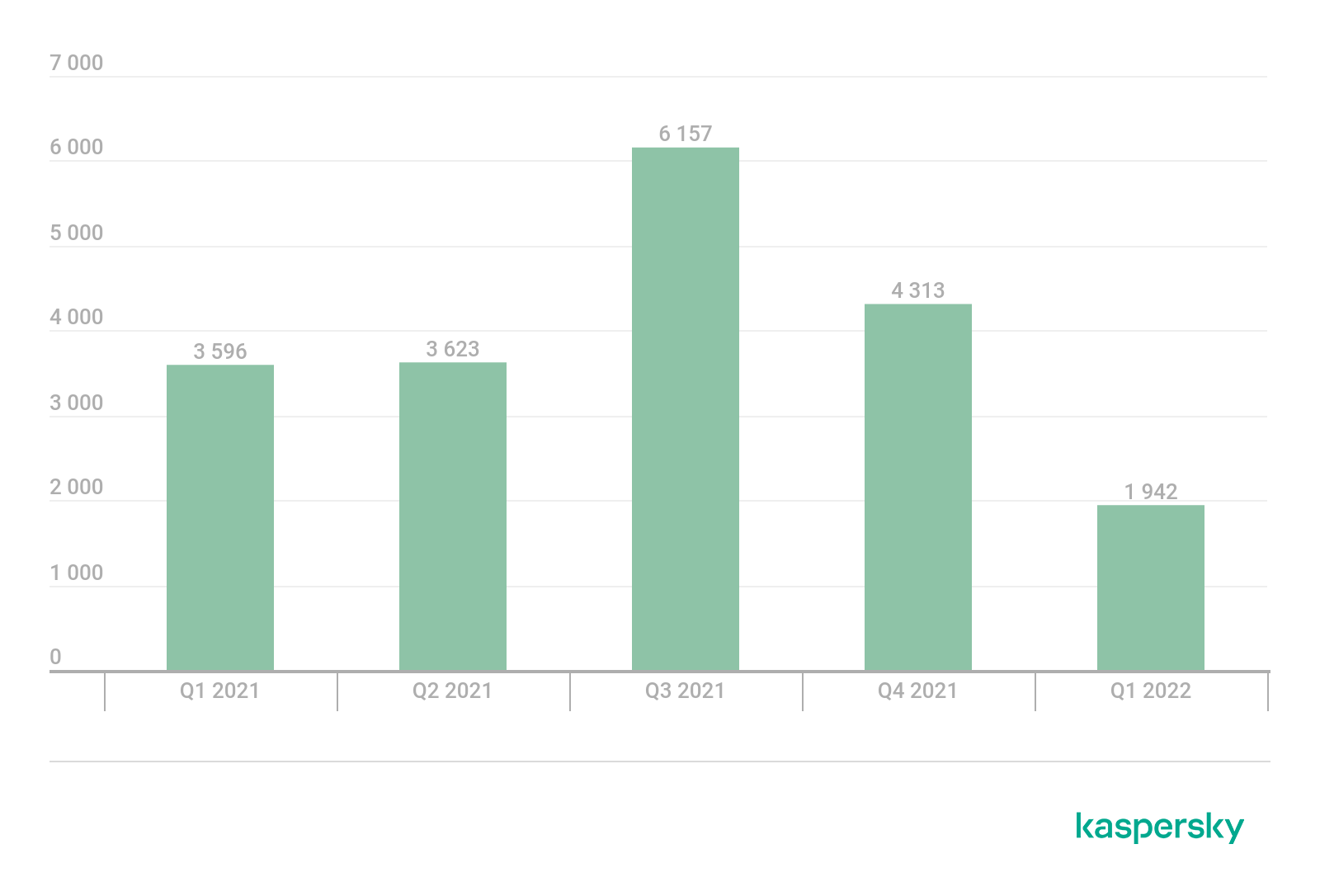

- 1942 пакета оказались мобильными троянцами-вымогателями.

Особенности квартала

В первом квартале 2022 года активность злоумышленников осталась примерно на уровне конца 2021 года, если судить по количеству атак на мобильные устройства. Но в целом тренд на снижение количества атак продолжился.

Количество атак на пользователей мобильных решений «Лаборатории Касперского», Q1 2020 — Q1 2022 (скачать)

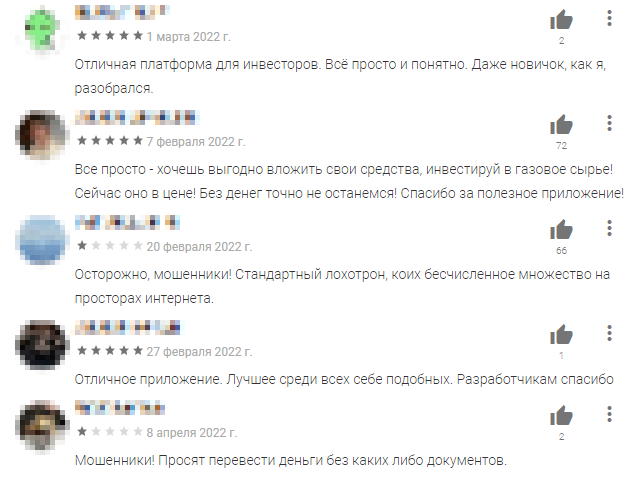

Интересная особенность этого квартала — большое число различных мошеннических приложений, распространяющихся через официальные магазины. Нередко их размещение сопровождалось накруткой рейтинга на странице в магазине и публикацией поддельных отзывов, естественно положительных. В нашем топе вредоносных программ за первый квартал такие приложения заняли семь позиций из двадцати.

Одна из мошеннических схем, набирающая популярность с прошлого года, — использование скамерских приложений для получения социальных выплат. Мобильное приложение перенаправляет пользователя на веб-страницу, где после ввода личных данных ему показывают крупную сумму якобы предназначенной ему компенсации, но для ее получения нужно оплатить комиссию за перевод или за юридические услуги. Задача приложения — выманить у пользователя деньги, поэтому он в итоге остается без компенсации.

|

|

|

|

Скамерские приложения, нацеленные на русскоязычных пользователей

Другая распространенная мошенническая схема — использование приложений, которые обеспечивают доступ к некой бирже для инвестиций в газовую отрасль. Приложение перенаправляет пользователя на поддельный сайт биржи, где можно «сформировать свой инвестиционный капитал». Само собой, все внесенные деньги сразу отправляются злоумышленникам.

|

|

|

|

Прочие варианты мошеннических приложений спустя несколько дней после установки подключают дорогостоящую еженедельную подписку или же оформляют на пользователя доступ к платным SMS-сервисам.

Приложение для подбора кето-диеты списывает деньги с банковской карты, не уведомляя пользователя

Другая находка квартала — различные приложения для оформления микрозаймов, нацеленные на пользователей из Мексики и Индии. Такие приложения — мы отнесли их к семейству потенциально нежелательного ПО RiskTool.AndroidOS.SpyLoan — запрашивают доступ к SMS, списку контактов, фотографиям пользователя. В случае просрочки платежа коллекторы могут начать обзванивать список контактов пользователя или шантажировать его разглашением личной информации.

Еще один похожий случай мы наблюдали в Бразилии — сервис микрозаймов предлагал пользователям для получения кредита установить на телефон приложение, которое в случае просрочки платежа блокирует телефон.

Статистика мобильных угроз

В первом квартале 2022 года «Лабораторией Касперского» было обнаружено 516 617 вредоносных установочных пакетов, что на 79 448 пакетов меньше, чем в предыдущем квартале, и на 935 043 меньше, чем в первом квартале 2021 года.

Количество обнаруженных вредоносных установочных пакетов, Q1 2021 — Q1 2022 (скачать)

Распределение детектируемых мобильных программ по типам

Распределение новых детектируемых мобильных программ по типам, Q<4 2021 и Q1 2022 (скачать)

Среди всех обнаруженных в первом квартале 2022 года угроз почти половину составили потенциально нежелательные приложения RiskTool (48,75%), их доля уменьшилась на 3,21 п. п. по сравнению с предыдущим кварталом. Традиционно большинство обнаруженных приложений этого типа относились к семейству SMSreg (61,37%).

Второе место заняли рекламные приложения AdWare (16,92%), чья доля также уменьшилась — на 10,01 п. п. Объекты семейства Ewind (28,89%) чаще других встречались нам среди всех обнаруженных угроз данного класса. За ними следуют семейства Adlo (19,84%) и HiddenAd (12,46%).

На третьем месте расположились различные троянцы — их доля выросла на 10,32 п. п. и составила 14,68%. Наибольший вклад внесли объекты семейств Mobtes (44,35%), Piom (32,61%) и Boogr (14,32%).

TOP 20 мобильных вредоносных программ

В приведенный ниже рейтинг вредоносных программ не входят потенциально опасные или нежелательные программы, такие как RiskTool и Adware.

| Вердикт | %* | |

| 1 | DangerousObject.Multi.Generic | 20,45 |

| 2 | Trojan.AndroidOS.Fakemoney.d | 10,73 |

| 3 | Trojan-SMS.AndroidOS.Fakeapp.d | 7,82 |

| 4 | Trojan-SMS.AndroidOS.Fakeapp.c | 5,36 |

| 5 | Trojan-Spy.AndroidOS.Agent.aas | 4,93 |

| 6 | Trojan.AndroidOS.Fakeapp.ed | 4,45 |

| 7 | Trojan.AndroidOS.Fakemoney.g | 3,28 |

| 8 | Trojan-Dropper.AndroidOS.Agent.sl | 2,94 |

| 9 | DangerousObject.AndroidOS.GenericML | 2,55 |

| 10 | Trojan.AndroidOS.Fakeapp.dw | 2,40 |

| 11 | Trojan-Ransom.AndroidOS.Pigetrl.a | 2,14 |

| 12 | Trojan.AndroidOS.Soceng.f | 2,14 |

| 13 | Trojan.AndroidOS.Fakemoney.i | 2,13 |

| 14 | Trojan-Downloader.AndroidOS.Agent.kx | 1,63 |

| 15 | Trojan-SMS.AndroidOS.Agent.ado | 1,62 |

| 16 | Trojan.AndroidOS.Fakeapp.ea | 1,55 |

| 17 | Trojan-Downloader.AndroidOS.Necro.d | 1,47 |

| 18 | Trojan-Dropper.AndroidOS.Hqwar.gen | 1,36 |

| 19 | Trojan.AndroidOS.GriftHorse.l | 1,26 |

| 20 | SMS-Flooder.AndroidOS.Dabom.c | 1,19 |

* Доля уникальных пользователей, столкнувшихся с данным зловредом, от всех атакованных пользователей мобильных решений «Лаборатории Касперского».

В первом квартале 2022 года в рейтинге вредоносных программ появилось много новичков, о которых мы рассказывали в разделе «Особенности квартале». Первое место традиционно занял вердикт DangerousObject.Multi.Generic (20,45%), который мы используем для вредоносных программ, обнаруженных с помощью облачных технологий. На второе место с третьего переместился троянец Trojan.AndroidOS.Fakemoney.d (10,73%). Другие представители этого семейства заняли также седьмое и тринадцатое места рейтинга. Это мошеннические приложения, предлагающие пользователям якобы оформить заявку на получение социальных выплат. Большинство атакованных зловредом пользователей — из России, Казахстана и Украины.

На третьем и четвертом местах — троянцы семейства Trojan-SMS.AndroidOS.Fakeapp (7,82 и 5,36%). Эти зловреды могут отправлять SMS и звонить на заданные номера, демонстрировать рекламу, а также скрывать свою иконку на устройстве. Пятую позицию занимает троянец Trojan-Spy.AndroidOS.Agent.aas (4,93%) — модификация популярного приложения WhatsApp, содержащая шпионский модуль.

На шестом месте — Trojan.AndroidOS.Fakeapp.ed (4,45%). Под этим вердиктом скрываются нацеленные на пользователей из России мошеннические приложения, с помощью которых якобы можно инвестировать в газовую отрасль.

Восьмое место занимает Trojan-Dropper.AndroidOS.Agent.sl (2,94%) — дроппер, распаковывающий и запускающий на устройстве банковский троянец. Большинство атакованных им пользователей находились в России, Германии и Турции.

Девятое место занял вердикт DangerousObject.AndroidOS.GenericML (2,55%). Его получают файлы, которые наши системы, основанные на машинном обучении, признали вредоносными. На десятом месте Trojan.AndroidOS.Fakeapp.dw (2,40%) — под этим вердиктом собраны различные скамерские приложения, например предлагающие дополнительный заработок.

Одиннадцатое место занял троянец Trojan-Ransom.AndroidOS.Pigetrl.a (2,14%), который блокирует экран устройства и предлагает ввести код для разблокировки. При этом никаких инструкций, как его получить, троянец не дает, в то время как код зашит в теле зловреда.

На двенадцатой позиции оказался троянец Trojan.AndroidOS.Soceng.f (2,14%), рассылающий SMS по списку контактов, удаляющий файлы с карты памяти и перекрывающий своим окном популярные приложения. На четырнадцатом месте расположился троянец Trojan-Downloader.AndroidOS.Agent.kx (1,63%), подгружающий рекламные приложения.

Троянец Trojan-SMS.AndroidOS.Agent.ado (1,62%), отправляющий SMS на короткие платные номера, занял пятнадцатое место. Ниже расположился Trojan.AndroidOS.Fakeapp.ea (1,55%) — еще одна вариация мошеннического приложения, предлагающая инвестировать в газовую отрасль.

На семнадцатом месте расположился троянец Trojan-Downloader.AndroidOS.Necro.d (1,47%), использующийся для скачивания и запуска на зараженном устройстве других вредоносных программ. Следом идет Trojan-Dropper.AndroidOS.Hqwar.gen (1,36%) — дроппер, использующийся для распаковки и запуска на устройстве различных банковских троянцев.

Девятнадцатое место у троянца Trojan.AndroidOS.GriftHorse.l (1,26%) — это еще одно мошенническое приложение, о котором мы упоминали в «Особенностях квартала». Этот троянец подписывает пользователя на платные SMS-сервисы. Последнюю строчку рейтинга занял SMS-Flooder.AndroidOS.Dabom.c (1,19%), главной задачей которого является массовая рассылка SMS.

География мобильных угроз

TOP 10 стран по доле пользователей, подвергшихся мобильным угрозам

| Страны* | %** | |

| 1 | Иран | 35,25 |

| 2 | Китай | 26,85 |

| 3 | Йемен | 21,23 |

| 4 | Оман | 19,01 |

| 5 | Саудовская Аравия | 15,81 |

| 6 | Алжир | 13,89 |

| 7 | Аргентина | 13,59 |

| 8 | Бразилия | 10,80 |

| 9 | Эквадор | 10,64 |

| 10 | Марокко | 10,56 |

* Из рейтинга мы исключили страны, где количество пользователей мобильных защитных решений «Лаборатории Касперского» относительно мало (менее 10 000).

** Доля уникальных атакованных пользователей по отношению ко всем пользователям мобильных защитных решений «Лаборатории Касперского» в стране.

В первом квартале 2022 года лидер рейтинга по доле заражения остался прежним — Иран (35,25%). Из всех угроз чаще всего в этой стране встречались назойливые рекламные модули семейств Notifyer и Fyben. На втором месте — Китай (26,85%), где пользователи чаще всего сталкивались с троянцами Trojan.AndroidOS.Boogr.gsh и Trojan.AndroidOS.Najin.a. На третьем месте — Йемен (21,23%), наибольшее распространение среди всех мобильных угроз в этой стране получил троянец-шпион Trojan-Spy.AndroidOS.Agent.aas.

Мобильные банковские троянцы

Число обнаруженных установочных пакетов мобильных банковских троянцев, значительно снизившееся к третьему кварталу 2021 года, продолжило расти: за отчетный период мы обнаружили 53 947 таких пакетов, что на 15 594 больше, чем в четвертом квартале 2021 года, и на 28 633 больше, чем годом ранее, в первом квартале 2021 года. Рост количества пакетов обеспечивает в основном семейство Trojan-Banker.AndroidOS.Bray — на его долю пришлось 80,89% от всех обнаруженных мобильных банковских троянцев. На втором месте по количеству обнаруженных пакетов — Trojan-Banker.AndroidOS.Fakecalls (8,75%), на третьем — Trojan-Banker.AndroidOS.Cebruser (2,52%).

Количество установочных пакетов мобильных банковских троянцев, обнаруженных «Лабораторией Касперского», Q1 2021 — Q1 2022 (скачать)

ТОР 10 мобильных банкеров

| Вердикт | %* | |

| 1 | Trojan-Banker.AndroidOS.Bian.h | 18,68 |

| 2 | Trojan-Banker.AndroidOS.Anubis.t | 12,52 |

| 3 | Trojan-Banker.AndroidOS.Svpeng.q | 8,63 |

| 4 | Trojan-Banker.AndroidOS.Agent.ep | 8,24 |

| 5 | Trojan-Banker.AndroidOS.Asacub.ce | 4,98 |

| 6 | Trojan-Banker.AndroidOS.Agent.eq | 4,56 |

| 7 | Trojan-Banker.AndroidOS.Sova.g | 2,75 |

| 8 | Trojan-Banker.AndroidOS.Gustuff.d | 2,62 |

| 9 | Trojan-Banker.AndroidOS.Agent.cf | 2,39 |

| 10 | Trojan-Banker.AndroidOS.Hqwar.t | 2,32 |

* Доля уникальных пользователей, столкнувшихся с данным зловредом, от всех атакованных банковскими троянцами пользователей мобильных защитных решений «Лаборатории Касперского».

TOP 10 стран по доле пользователей, атакованных мобильными банковскими троянцами

| Страны* | %** | |

| 1 | Испания | 1,80 |

| 2 | Турция | 1,07 |

| 3 | Австралия | 0,54 |

| 4 | Китай | 0,35 |

| 5 | Италия | 0,17 |

| 6 | Япония | 0,15 |

| 7 | Колумбия | 0,13 |

| 8 | Йемен | 0,09 |

| 9 | Южная Корея | 0,08 |

| 10 | Малайзия | 0,07 |

* Из рейтинга мы исключили страны, где количество пользователей мобильных защитных решений «Лаборатории Касперского» относительно мало (менее 10 000).

** Доля уникальных пользователей, атакованных мобильными банковскими троянцами, по отношению ко всем пользователям мобильных защитных решений «Лаборатории Касперского» в стране.

В первом квартале 2022 года лидирующее место по доле уникальных пользователей, атакованных мобильными финансовыми угрозами, заняла Испания (1,80%). В этой стране почти три четверти атак (74,58%) пришлось на долю троянца Trojan-Banker.AndroidOS.Bian.h, возглавляющего наш ТОР 10. Второе место у Турции (1,07%), где также чаще других встречался Trojan-Banker.AndroidOS.Bian.h (42,69%). На третьем месте Австралия (0,54%), где активнее других оказался троянец Trojan-Banker.AndroidOS.Gustuff.d (95,14%).

Мобильные троянцы-вымогатели

В первом квартале 2022 года мы обнаружили 1942 установочных пакета мобильных троянцев-вымогателей, это на 2371 меньше показателя предыдущего квартала и на 1654 меньше, чем в первом квартале 2021 года.

Количество установочных пакетов мобильных троянцев-вымогателей, обнаруженных «Лабораторией Касперского», Q1 2021 — Q1 2022 (скачать)

ТОР 10 мобильных вымогателей

| Вердикт | %* | |

| 1 | Trojan-Ransom.AndroidOS.Pigetrl.a | 78,77 |

| 2 | Trojan-Ransom.AndroidOS.Rkor.br | 5,68 |

| 3 | Trojan-Ransom.AndroidOS.Rkor.bs | 1,99 |

| 4 | Trojan-Ransom.AndroidOS.Small.as | 1,89 |

| 5 | Trojan-Ransom.AndroidOS.Rkor.bi | 1,59 |

| 6 | Trojan-Ransom.AndroidOS.Rkor.bt | 1,58 |

| 7 | Trojan-Ransom.AndroidOS.Rkor.bp | 1,41 |

| 8 | Trojan-Ransom.AndroidOS.Rkor.bh | 0,93 |

| 9 | Trojan-Ransom.AndroidOS.Rkor.bn | 0,88 |

| 10 | Trojan-Ransom.AndroidOS.Rkor.bl | 0,76 |

* Доля уникальных пользователей, столкнувшихся с данным зловредом, от всех атакованных троянцами-вымогателями пользователей мобильных решений «Лаборатории Касперского».

В первом квартале 2022 года лидер рейтинга среди троянцев-вымогателей не изменился — это Trojan-Ransom.AndroidOS.Pigetrl.a (78,77%). Примечательно, что 94% от общего числа атак с участием этого троянца приходятся на Россию. С большим отрывом от лидера далее идут два представителя семейства Trojan-Ransom.AndroidOS.Rkor: Rkor.br (5,68%) и Rkor.bs (1,99%).

TOP 10 стран по доле пользователей, атакованных мобильными троянцами-вымогателями

| Страны* | %** | |

| 1 | Йемен | 0,43 |

| 2 | Казахстан | 0,34 |

| 3 | Китай | 0,28 |

| 4 | Киргизская республика | 0,08 |

| 5 | Молдова | 0,03 |

| 6 | Саудовская Аравия | 0,02 |

| 7 | Россия | 0,02 |

| 8 | Египет | 0,02 |

| 9 | Украина | 0,02 |

| 10 | Литва | 0,02 |

* Из рейтинга мы исключили страны, где количество пользователей мобильных решений «Лаборатории Касперского» относительно мало (менее 10 000).

** Доля уникальных пользователей, атакованных мобильными троянцами-вымогателями, по отношению ко всем пользователям мобильных защитных решений «Лаборатории Касперского» в стране.

Среди стран по числу пользователей, атакованных мобильными троянцами-вымогателями, лидирует Йемен (0,43%). За ним идет Казахстан (0,34%), и замыкает первую тройку Китай (0,28%). В Йемене пользователи чаще всего сталкивались с троянцем Trojan-Ransom.AndroidOS.Pigetrl.a, а в Казахстане и Китае — с представителями семейства Trojan-Ransom.AndroidOS.Rkor.

Развитие информационных угроз в первом квартале 2022 года. Мобильная статистика