Пока о правовом статусе криптовалют продолжаются дискуссии и прорабатываются законы об их регулировании, мошенники вовсю пользуются ажиотажем вокруг цифровых денег. Кроме взлома криптовалютных бирж, эксплуатации уязвимостей в смарт-контрактах и использования зловредов-майнеров, преступники прибегают также к классическим методам социальной инженерии, приносящим им миллионы долларов. Их целью являются не только владельцы криптовалютных кошельков, но и все те, кто интересуется этой темой.

Чтобы понять, как именно мошенники могут получить доступ к деньгам жертвы, нужно вспомнить, как устроены криптовалюты, что такое адрес криптовалютного кошелька и его приватный ключ.

В основе работы криптовалют лежит ассиметричное шифрование с публичным и приватным ключами. Адрес кошелька, на который может перевести деньги любой желающий, можно сгенерировать из открытого ключа, который, в свою очередь, получается из закрытого (приватного). Приватный ключ требуется для совершения любых операций, и, разумеется, именно он интересует мошенников. Хотя надо сказать, что злоумышленники охотятся не только за приватным ключом жертвы: часто их цель — заставить пользователя собственноручно перевести средства на их счета. Но обо всем по порядку.

Классический фишинг

Аутентификация на сайтах бирж и онлайн-кошельков

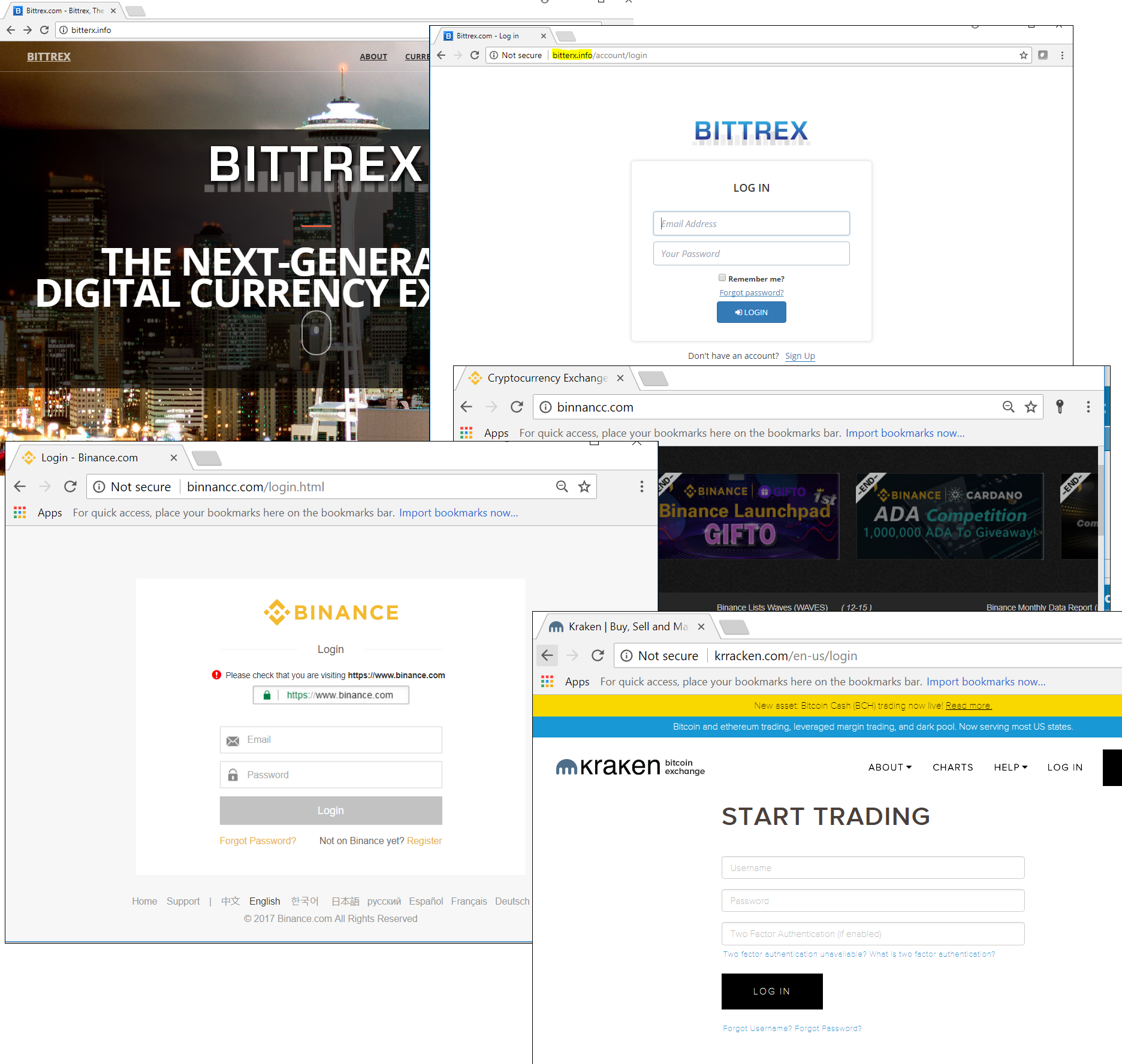

Для приобретения и обмена криптовалют используются специализированные сервисы — биржи. Они же предоставляют услуги по хранению цифровых денег, выдавая пользователю отдельный кошелек для каждой из валют и держа приватные ключи «у себя». Естественно, если мошеннику удастся заполучить аутентификационные данные от биржевого аккаунта, он получит доступ и к деньгам пользователя. Этим объясняется обилие фишинговых ресурсов, имитирующих страницы авторизации популярных криптовалютных бирж. Такие сайты обычно очень хорошо оформлены и практически неотличимы от оригинальных, если не считать URL-адрес. За первое полугодие нашими защитными решениями было предотвращено более ста тысяч попыток перехода пользователей на такие ресурсы.

Еще один риск потери денег — взлом самого сервиса с последующим похищением средств пользователей. Так, например, недавно проблемы возникли у крупнейшей южнокорейской биржи Bithumb: сервис остановил проведение всех операций, сообщив о краже $32 млн. А в конце прошлого года после похищения 17% всех активов свою деятельность прекратил другой криптовалютный биржевой сервис — Youbit.

Поэтому многие пользователи предпочитают хранить валюту в «собственных» кошельках, которые можно разделить на два вида: онлайн и офлайн (десктопные, аппаратные и бумажные). Использование онлайн-кошелька не безопаснее хранения активов в кошельке биржи: вы доверяете приватный ключ третьей стороне и не контролируете его. Самыми надежными считаются аппаратные криптокошельки, которые представляют собой физическое устройство, которое генерирует и хранит в своей памяти неизвлекаемый закрытый ключ. При проведении транзакции все необходимые операции происходят внутри кошелька, и наружу выдается только электронная подпись.

Фишинговое письмо, якобы от команды кошелька LUNO, предупреждает о подозрительной активности в аккаунте и просит перейти по указанной ссылке для обеспечения его безопасности

Способы получения доступа к онлайн-кошельку жертвы не отличаются от знакомого нам классического фишинга — мошенники создают страницы, имитирующие страницу аутентификации на сайте сервиса. Ссылки на поддельные ресурсы чаще всего распространяются по электронной почте со стандартными «пугалками» об угрозе блокировки аккаунта или о необычной активности в нем. Главное — пользователю нужно «пройти идентификацию» для предотвращения пропажи средств.

Примеры фишинговых страниц, имитирующих страницы аутентификации популярных криптовалютных онлайн-кошельков.

Если заглянуть поглубже в скрипты фишинговых сайтов, можно отметить, что помимо логинов и паролей мошенники также собирают информацию об IP-адресе и User Agent. Используя эти данные, преступники могут обманывать некоторые антифрод-системы, маскируясь под владельца аккаунта при обращении к сервису.

Пример фишинговой страницы, имитирующей кошелек BLOCKCHAIN.INFO, и фрагмент кода, формирующий письмо с данными, которые будут отправлены мошенникам

Поддельная регистрация

Для тех, кто еще не успел обзавестись своим кошельком, у мошенников есть отдельная схема: их пытаются заманить на поддельные страницы сервисов криптовалютных кошельков, обещая за регистрацию разнообразные «бонусы». Например, некоторое количество денег.

Самые простые фишинговые страницы просто собирают персональные данные пользователей, после чего перенаправляют их на настоящий сайт сервиса. Более опасные — по-настоящему регистрируют для жертвы кошелек с указанными ей данными. В результате жертва получает настоящее письмо с подтверждением на указанный адрес электронной почты и кабинет на оригинальном онлайн-ресурсе — все это хорошо усыпляет бдительность. Однако кошелек уже скомпрометирован, и мошенникам остается лишь дождаться появления в нем денег, чтобы перевести их на свои счета.

Поддельная форма регистрации кошелька BLOCKCHAIN.INFO, оригинальное письмо подтверждения регистрации на настоящем сервисе и поддельный личный кабинет, в который жертва перенаправляется после успешной регистрации

Может показаться, что только онлайн-кошельки и биржи могут стать целью фишеров, но это не так. К примеру, очень популярны подделки под сервис Myetherwallet, который помогает взаимодействовать с «монетами», находящимися на компьютере пользователя.

Процедура регистрации в точности повторяет оригинальную, в том числе скачивание Keystore file — файла кошелька, который необходим для получения доступа к средствам. Приватный ключ, который приходит жертве в результате такой регистрации, уже скомпрометирован, и после пополнения кошелька деньги отправятся в руки мошенников.

Поддельные мобильные приложения

Другой вектор атаки — поддельное ПО для хранения криптовалюты, которое распространяется через официальные магазины приложений. Такие программы нередко выходят в топы по скачиваниям, как в случае с фейковым мобильным приложением Myetherwallet, ставшим третьим по популярности в App Store в категории «Финансовые приложения».

This is NOT US. We have file reports and emailed and reported. Would appreciate the communities assistance in getting these scamtards out of our lives.

PS: We are #Foss4Lyfe https://t.co/SmI8cqNvxA

— MyEtherWallet | MEW (@myetherwallet) December 10, 2017

Инвестиции

Согласно статистике сайта CoinSchedule за 2018 год, на момент написания статьи было проведено 427 ICO (Initial coin offering — первичное размещение монет, форма инвестирования) и привлечено средств на общую сумму более $10 млрд. Естественно, что огромные деньги, ажиотаж и отсутствие законодательного регулирования процесса во многих странах делают ICO привлекательной для мошенников темой.

Один из распространенных способов кражи средств — рассылка фишинговых писем потенциальным инвесторам. При анонсировании проведения ICO проекты часто собирают адреса электронной почты заинтересованных лиц, чтобы оповестить их, например, о начале продажи токенов. Но собранная база контактов потенциальных инвесторов может попасть в руки мошенников. В таком случае незадолго до настоящего старта продаж злоумышленники рассылают письма с информацией, что продажи уже начались (или проводится предварительный раунд), и номером кошелька, на который нужно переводить средства.

ICO The Bee Token: мошенникам удалось заполучить список контактов потенциальных инвесторов и в нужный момент разослать приглашение с указанием электронного кошелька, на который следовало переводить инвестиции в криптовалюте Ethereum. На указанный кошелек поступило 123,3275 Ether (около $84162,37). Также мошенники создали несколько фишинговых сайтов, маскирующихся под официальный портал платформы

Другой распространенный способ — создание поддельных страниц, имитирующих официальные сайты проектов.

Поддельные страницы ICO-проектов: первая располагается на домене fantom.pub и имитирует fantom.foundation — настоящий сайт проекта FANTOM, вторая, размещенная на домене sparkster.be, является подделкой sparkster.me — сайта проекта SPARKSTER

Ссылки на такие ресурсы распространяются не только с помощью электронной почты, мессенджеров и социальных сетей, но и посредством рекламных объявлений в выдаче крупных поисковых систем.

Чем популярнее проект, тем больше мошеннической активности происходит вокруг запуска ICO и тем качественнее подделки. Так, ICO Telegram на данный момент является крупнейшим по количеству привлеченных средств. Что касается мошенников, эксплуатирующих данный инфоповод, мы обнаружили десятки фишинговых ресурсов, качество исполнения которых действительно внушало доверие, а адреса кошельков, куда жертве следовало перевести деньги, создавались индивидуально под каждого «инвестора», что затрудняло отслеживание движения средств.

Раздача монет

Airdrop

«AirDrop криптовалют» — это метод по популяризации новых «монет», которых еще нет на биржах. В его рамках некоторое количество новой криптовалюты может получить любой желающий в обмен за выполнение определенных действий, рекламирующих проект: например, от пользователя может потребоваться подписаться на аккаунт в Твиттере и сделать репост, опубликовать статью в блоге и т. п.

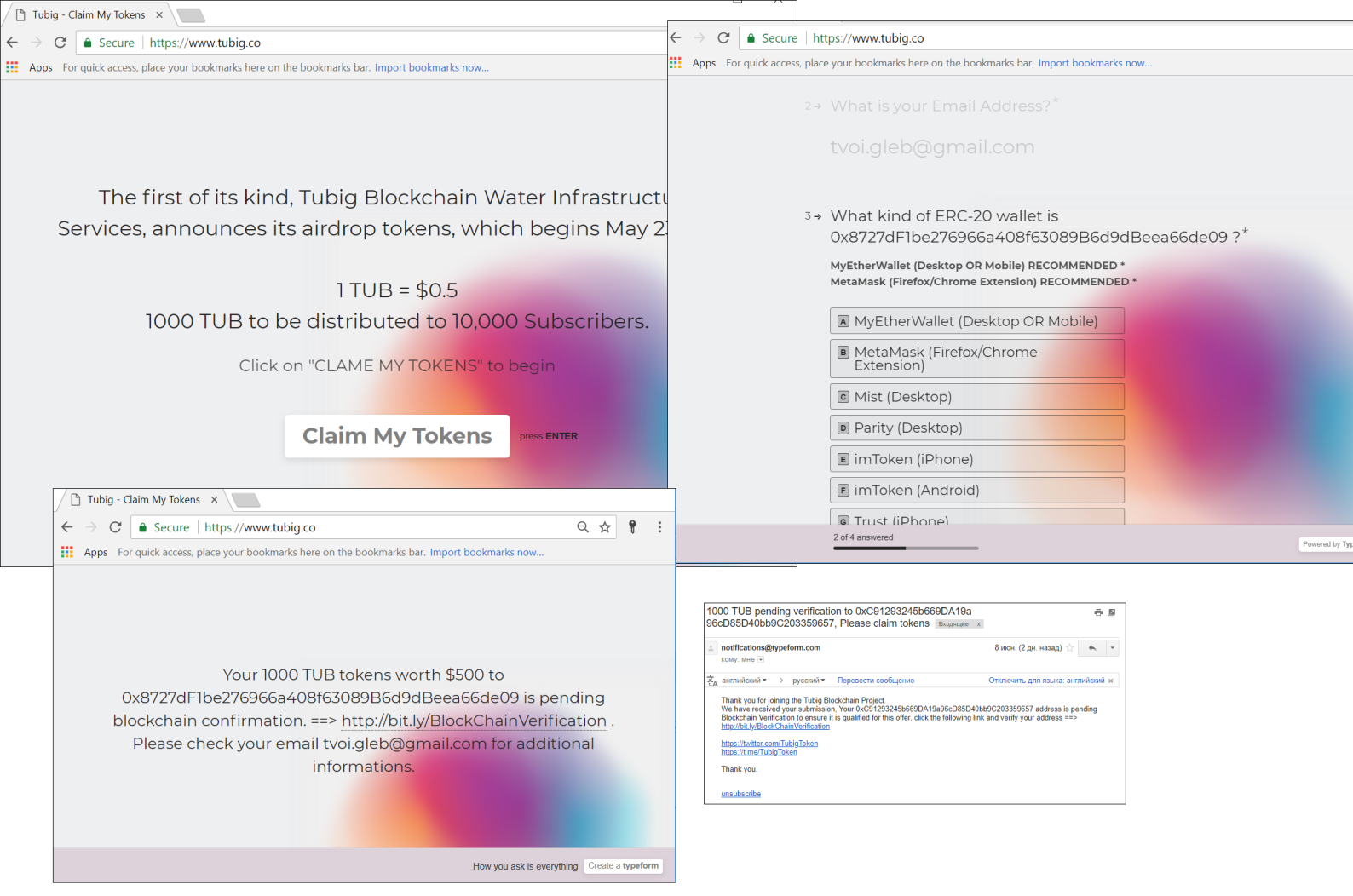

Проект Airdrop Tubig Blockchain Water после регистрации крадет средства с помощью фишинговой страницы, на которую отправляет для верификации кошелька

Этим и пользуются мошенники, завлекая пользователей на сайты несуществующих AirDrop. После прохождения регистрации на таком ресурсе жертву просят подтвердить свой кошелек, отправляя ее на фишинговую страницу, где требуется ввести приватный ключ или другую персональную информацию, которая поможет преступникам получить доступ к деньгам.

Фишинговая страница, имитирующая сайт кошелька. Обратите внимание, что за счет использования национальных символов мошенникам удалось создать доменное имя, с трудом отличимое от оригинального

Примечательно, что в распространении этой схемы мошенничества принимают участие сами жертвы, делающие репосты и подписывающиеся на аккаунты поддельных компаний в социальных сетях.

Giveaway

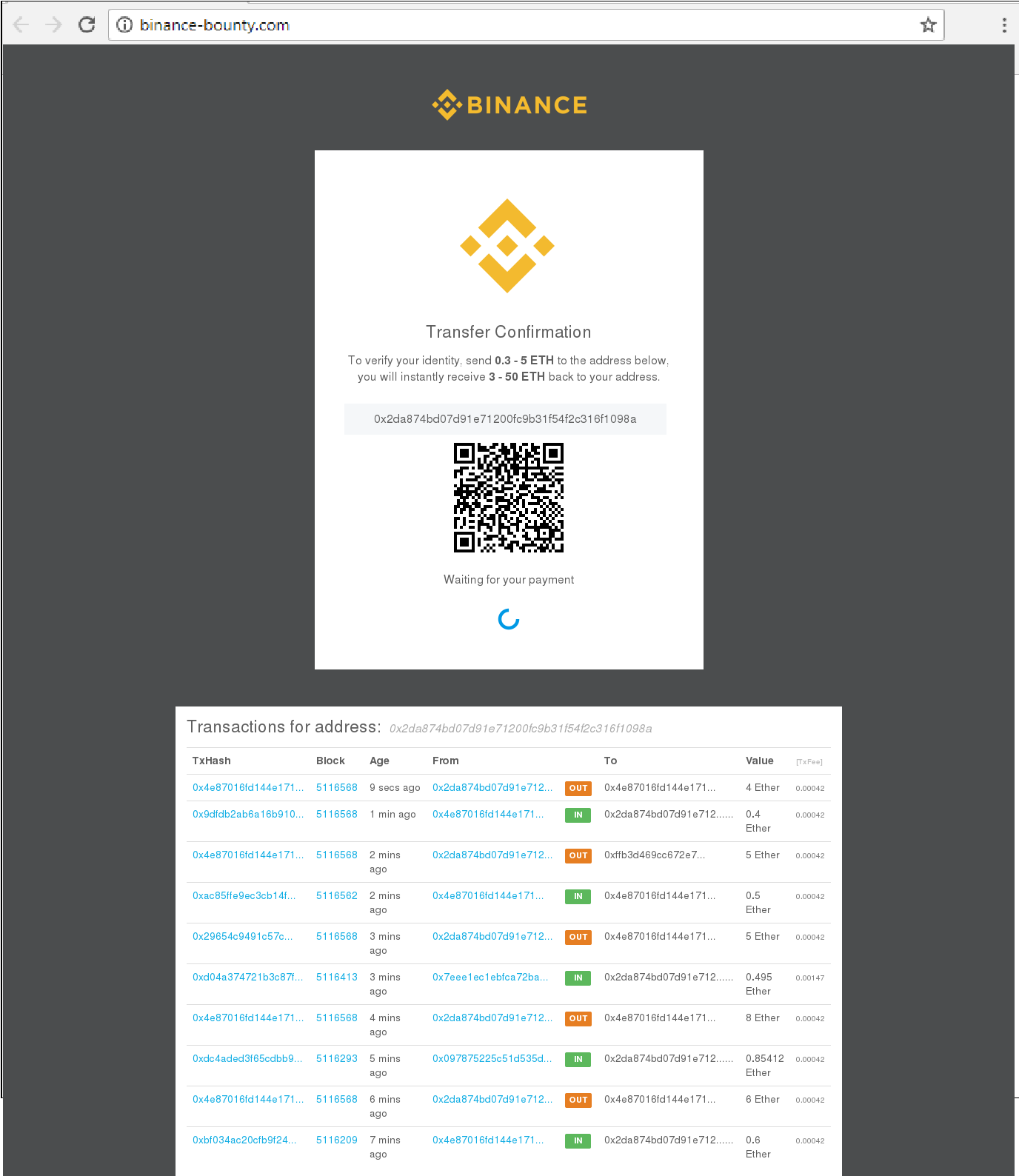

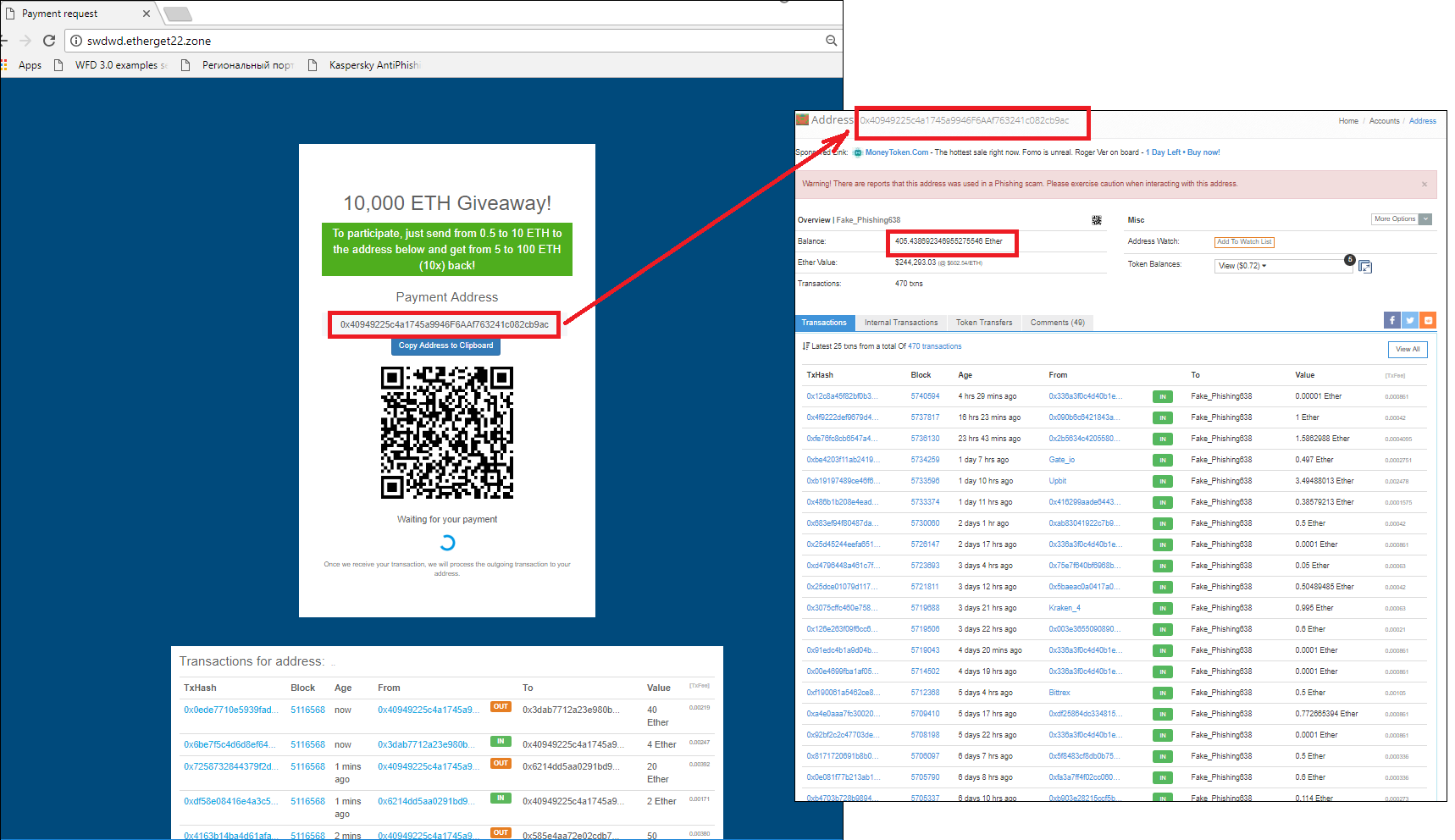

Одна из самых популярных приманок — безвозмездная раздача монет под соусом «переведи нам одну сумму, получишь обратно в X раз больше». Перевод нужен якобы для верификации кошелька. В подтверждение «легенды» на странице якобы отображаются все транзакции, демонстрирующие «преумножение» средств других пользователей сервиса, но на деле это просто красивая картинка.

По факту, все переведенные средства уходят мошенникам, простая проверка транзакций по номеру кошелька это подтверждает. Схема выглядит очень простой, но доверчивых пользователей — множество. Один лишь сайт со скриншота выше получил «взносов» на 405,43 ETH, что по текущему курсу составляет примерно $245 тысяч долларов (или 15 миллионов рублей).

Подобный прием киберпреступники часто маскируют под баунти-программы от лица известных крипто-кошельков, обменников или ICO:

Страница, предлагающая монеты от имени популярного обменника Binance под предлогом баунти-программы. Для получения вознаграждения нужно подтвердить личность, переведя со своего кошелька на указанный на сайте средства в размере от 0,3 до 5 ETH и получить десятикратную сумму обратно

Раздача монет может быть объявлена в качестве благодарности пользователям или в честь успеха компании, а поддельные комментарии на странице, говорящие о полученных деньгах, подталкивают жертву к необдуманному поступку.

На изображении выше ссылка, на первый взгляд, ведет на сайт Bitfinex, однако пользователь будет перенаправлен на фишинговую страницу:

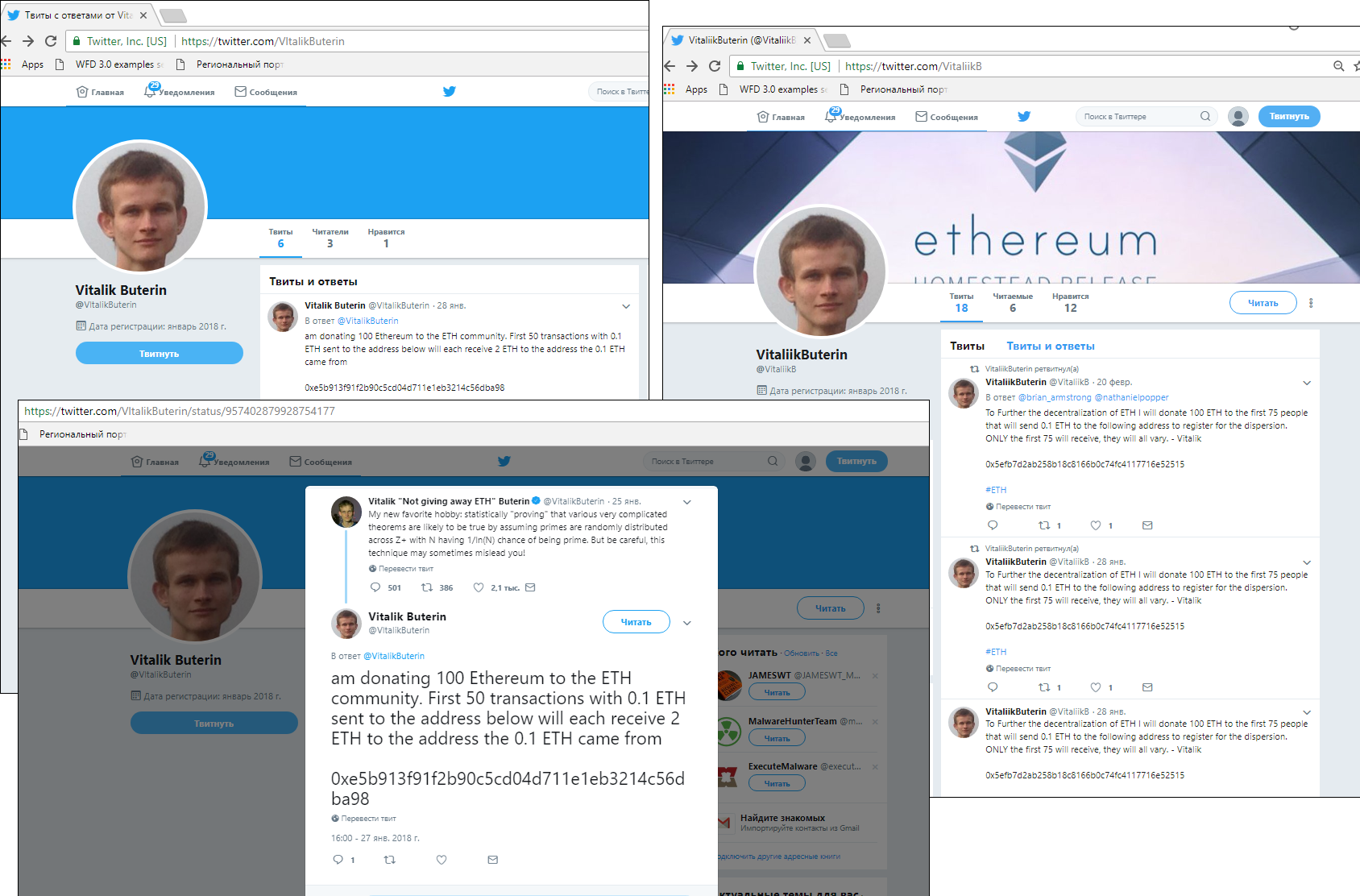

Раздачу» мошенники проводят также от имени известных личностей. Так, за последние пару лет Twitter стал рассадником поддельных аккаунтов, маскирующихся под профили известных компаний и людей, часто имеющих отношение к криптовалютной индустрии. Например, есть множество поддельных аккаунтов Виталика Бутерина (сооснователя проекта Ethereum) с информацией о раздаче 100 «эфиров» для ETH-комьюнити. Для получения денег нужно также отправить некоторую сумму на указанный кошелек. Часто мошенники размещают данную информацию в виде ответов на посты оригинального аккаунта:

Использование мошенниками имени Бутерина настолько распространено, что сам он сменил имя аккаунта на Vitalik «Not giving away ETH» Buterin.

Поддельный аккаунт выдают несколько деталей: отсутствие верифицирующей галочки рядом с именем (она ставится администрацией социальной сети), небольшое количество подписчиков и свежая дата регистрации. Но уповать на наличие галочки не стоит — были случаи, когда злоумышленники покупали верифицированные аккаунты и меняли имя, например, на Pavel Durov.

Атаки проходят успешнее, если есть информационный повод: когда произошел крупный сбой в работе мессенджера Telegram и Павел Дуров написал об этом твит, в ответах к нему мошенники от имени Павла предлагали читателям «компенсацию». Для ее получения нужно было перейти на сайт, где был указан номер кошелька, и перевести на него определенную сумму денег, чтобы в ответ получить от 5 до 100 ETH.

Довольно крупные суммы в различных криптовалютах регулярно предлагают в Twitter и поддельные Илоны Маски. Чтобы их получить, нужно всего лишь отправить на указанный кошелек 0,3-2 ETH, а в ответ якобы придет в десять раз больше. Ссылки в твитах ведут на сайты, аналогичные тем, о которых мы писали выше: на них указан номер кошелька и есть постоянно обновляющийся «список транзакций». С помощью ботов мошенники накручивают «лайки» сообщениям от поддельных аккаунтов и оставляют благодарные комментарии.

По некоторым подсчетам, суммарно различным киберпреступникам с помощью выманивания средств у доверчивых пользователей микроблога удалось собрать уже порядка $4,9M.

https://twitter.com/backus/status/1005352462625079296

Не стоит думать, что Twitter — единственная площадка, «окучиваемая» мошенниками. Поддельные аккаунты можно встретить в любой социальной сети. Вот, к примеру, «липовая» учетная запись Бутерина в Instagram:

Не стоит забывать, что иногда мошенники сами переводят некоторую сумму на свои кошельки, чтобы уменьшить сомнения в его легитимности. Однако на примерах выше видно, что обычно для этого достаточно «нарисовать» поддельные транзакции. В комментариях к адресу на популярном «обозревателе блоков» Etherscan, можно встретить жалобы то ли обманутых пользователей, то ли мошенников, рассчитывающих на дополнительные переводы от сочувствующих:

Как бы там ни было, случаев, когда неопытные пользователи отправляют злоумышленникам последние сбережения в расчете на моментальную прибыль — немало.

Как не попасться

Надеяться, что интерес мошенников к криптовалютам сойдет на нет, не приходится: слишком низок порог входа в «бизнес» и слишком высока прибыль. По нашим довольно грубым подсчетам (на основе данных, полученных с более чем тысячи ETH-кошельков, используемых злоумышленниками), за последний год им удалось заработать более 21 000 ETH (более 615 млн рублей по текущему курсу), и это даже без учета классического фишинга и примеров с генерацией индивидуальных адресов для каждой жертвы. Учитывая масштабы мошеннической деятельности, если вы решили попробовать себя в роли держателя «крипты» или инвестора, всегда следуйте простым правилам:

- Помните про бесплатный сыр, который можно найти только в мышеловке, и относитесь к заманчивым предложениям со здравым скептицизмом.

- Проверяйте информацию о розыгрышах и «благотворительных» акциях в официальных и независимых источниках.

- Проверяйте на стороннем ресурсе транзакции по кошельку, на который планируете перевести свои сбережения.

- Кошельки, замеченные в мошеннических схемах, часто уже имеют предупреждение в различных «обозревателях блоков» — онлайн-инструментах для просмотра подробной информации о любых транзакциях в соответствующих криптовалютах.

- Всегда проверяйте адреса гиперссылок и данные в адресной строке браузера.

- Сохраните адрес своего кошелька в закладках и переходите на него только оттуда.

Доверие как средство лишиться криптовалюты

Дмитрий

На платформе pantera.com с помощью знакомого я делал trade и на электронный кошелек вышеупомянутый кошелек были зачислены средства, но вывести их невозможно ввиду того , что они были замороженны по причине требования оплатить налог в соответствии закона об уплате налога в размере 25% . Как узнать если тут была замешана мошенническая схема? Средства я перечислял при помощи приложения Huobi через систему Simplex. Заранее благодарю вас за помощь

Securelist

Добрый день, Дмитрий!

По поводу налогов мы вас проконсультировать, к сожалению, не можем. Можем посоветовать:

— Обсудить проблему со знакомым, который вам помогал

— Поискать закон, на который ссылается платформа

— Обратиться к специалисту в области налогового законодательства

Больше информации про криптовалюты и мошенничество с ними можно поискать тут:

https://www.kaspersky.ru/blog/tag/kriptovalyuta/

Дмитрий

Спасибо вам за помощь

Anar

Здравствуйте,

Я скачал кошелек Coinbace Wallet в этот кошелек я отправил 4900 USDT но их из моего кошелька украли, вы можете подсказать куда надо обращаться как мне вернуть мои средства?

Как проверить эту ссылку hxxps://www[.]colnbaseminingpool.com?invite_id=5117 мошенники меня обманули и сказали что мои средства находятся на этой странице для майнинга и сейчас я не могу вывести свои средства, Пожалуйста помогите мне

Securelist

Здравствуйте, Анар!

Если ваши деньги уже украли, вам стоит обратиться в полицию с заявлением о мошенничестве.

Что касается ссылки, то можно отдать ее на анализ на нашем портале: https://opentip.kaspersky.com/?tab=web. Для этого нужно будет зарегистрироваться.

Почитать о том, как распознавать мошеннические страницы самостоятельно, можно здесь: https://www.kaspersky.ru/blog/how-to-protect-from-online-scam/32932/, а о криптовалюте и разводах с ней — здесь: https://www.kaspersky.ru/blog/tag/kriptovalyuta/

Венера

Ваша транзакция не может быть зачислена на ваш кошелёк. Так как эта транзакция была подозрительной для мониторинга Blockchain.

Ваши средства были выведены в пул памяти вашего кошелька из-за отсутствия оборота вашего кошелька.

Вам необходимо подтвердить оборот своего кошелька Blockchain в размере…. BTC, купив криптовалюту и отправив ее на свой кошелек Blockchain. Прокомментируйте пожалуйста

ALEKSANDRS

на платформе ефериума и атон брокера меня просторазвели мошеники

Виктор

Желающие помайнить на хорошую жизнь: предложения от ферм swapusdt[.]cc ,usdtswap[.]land навсегда помогут избавить вас от ваших активов в криптокошельках. Будьте внимательны. Это мошенники!

Александр

Здравствуйте! Украли деньги из кошелька safepal. Транзакция на отправку неизвестному адресату есть но это сделал не я. Подскажите мои дальнейшие действия буду очень благодарен

Securelist

Добрый день, Александр!

Попробуйте обратиться в поддержку кошелька и/или сервиса, на котором была сделана транзакция.

Я

Здравствуйте. Возможно вернуть криптовалюту без предоплаты ,так как лже юристов очень много и уже сталкивался несколько раз и всё безуспешно.

Здравствуйте. Как вернуть криптовалюту перевёл c байбита на разные адреса кошельков на компанию tixcount . После якобы открытых 2 сделок вместо одной и чтобы спасти счёт сказали надо ещё 6 т.$ чтобы разблокировать и вернуть средства с платформы.Уже много лже юристов попадалось и всё безуспешно,так как крипту не вернуть!!!

Securelist

Здравствуйте, Я!

К сожалению, если вы уже перевели средства мошенникам, вероятность их вернуть практически нулевая. Вы можете обратиться в поддержку биржи, через которую совершали перевод — если они не могут вам помочь, вряд ли сможет кто-то еще.

Платить юристам и прочим личностям, которые обещают вернуть вам деньги, не рекомендуем: вероятнее всего, вы просто потеряете еще больше.

Миша

Спасибо за ответ. Писал в байбит и Бинанс и тишина. Им не выгодно разбираться в потерях средств и возвращать клиентам крипту.Надеемся в ближайшее время поменяют закон по криптовалюте и мошенники будут наказаны по всей строгости закона