Угрозы для Олимпиады: хитрости мошенников

Вы собираетесь поехать в Бразилию во время Олимпийских игр? Или смотреть соревнования онлайн? В этом постинге мы расскажем об угрозах, актуальных для тех, кто планирует приехать на Олимпийские игры в Бразилию, и для тех, кто будет смотреть Игры онлайн. Первая часть посвящена фишинговым атакам, в том числе направленным против организаторов Игр, вторая – безопасности Wi-Fi соединений и результатам исследования состояния сетей беспроводной связи Wi-Fi (wardriving) на улицах Рио, в ходе которого мы побывали в местах, популярных среди туристов и спортсменов. В третьей, и последней части мы говорим о вопросах физической безопасности, связанных с использованием зарядных USB-терминалов в аэропортах, проблеме клонирования кредитных карт и скиммеров, устанавливаемых в банкоматы. Все эти проблемы напрямую коснутся зрителей Олимпийских игр, проводимых в Рио в этом году.

Очевидно, что олимпийская тема очень привлекательна для злоумышленников. В своих атаках киберпреступники постоянно используют популярные спортивные события как приманку. Они это делали, например, во время Чемпионата мира по футболу 2014 года – события, за которым мы внимательно наблюдали, потому что тогда было зарегистрировано очень много атак, прежде всего в Бразилии. Однако предстоящие Олимпийские игры – немного другая история. По сравнению с Чемпионатом мира число атак невелико. Этому есть несколько объяснений. В частности, очень активно работает Центр информационной безопасности (Security Operations Center, SOC) Международного олимпийского комитета (МОК). Центр занимается анализом и принятием мер в отношении инцидентов безопасности, сообщает о фишинговых и вредоносных кампаниях. В результате «в дикой среде» количество атак на пользователей сейчас невелико.

Однако надо помнить: что касается создания новых атак, злоумышленники не знают устали. Нам удалось отследить и заблокировать несколько таких атак, включая регистрацию вредоносных доменов, рекламу фальшивых распродаж в социальных сетях и, конечно, сайты, продающие фальшивые билеты и использующие всевозможные трюки, чтобы ввести пользователей в заблуждение.

Рост числа вредоносных доменов

Большинство атак начинается с регистрации доменных имен, которые ясно указывают на их вредоносное назначение. С начала года мы отслеживали появление новых доменов с именем города, в котором будет проводиться олимпиада. Мы обнаружили, что в начале каждой новой атаки злоумышленники постоянно регистрируют новые имена их. В наш список запрещенных включено более 230 таких вредоносных доменов.

Некоторые из этих доменов зарегистрированы на электронные адреса в бесплатных почтовых веб-сервисах; иногда использование таких доменов продиктовано желанием скрыть реальную личность владельца. Некоторые из зарегистрированных доменов находятся в «спящем» состоянии, в ожидании подходящего момента для начала атаки (это прежде всего касается имен тех доменов, которые киберпреступники будут использовать в рекламе бесплатных трансляций с олимпиады). Другие использованы для создания сайтов электронной коммерции, на которых продаются фальшивые билеты, размещаются фишинговые ресурсы и вредоносное ПО или фальшивые предложения о продаже билетов по низким ценам. Интересно, что для некоторых из этих доменов уже используются новые общие домены верхнего уровня (gTLD), утвержденные ICANN (такие как .tech и другие).

Феномен фишинга

Мишенями для фишинговых атак становятся не только обычные пользователи. Бразилия возглавляет список стран, в которых данный вид мошенничества наиболее распространен, и организаторы Олимпийских игр также подвергаются атакам, осуществляемым в попытках завладеть учетными данными их сотрудников. Эти данные могут принести злоумышленникам серьезный доход. В феврале наша система мониторинга доменных имен помогла нам обнаружить очень интересную серию целевых атак против МОК. В этих атаках использовался вредоносный домен, замаскированный под интранет-портал МОК. Целью злоумышленников было украсть учетные данные сотрудников МОК, работающих в Бразилии. Снимок экрана ниже показывает, как выглядел поддельный сайт, когда он был активен. Нам также известно о нескольких других аналогичных атаках.

Сотрудники МОК подвергались целевым фишинговым атакам, целью которых была кража учетных данных

Фишинговым атакам чаще всего подвергаются конечные пользователи: кража учетных данных – очень простая атака, которую под силу осуществить даже неопытному киберпреступнику. Мы столкнулись с фишинговыми схемами разных типов, имевшими разные цели. Атака, отраженная на скриншоте, была очень популярна в Бразилии. В ходе этой атаки злоумышленники пытаются клонировать кредитную карту жертвы, прикрываясь именем бразильской компании и обещая автомобиль по сниженной цене и билеты на Олимпийские игры:

Лживые обещания: бесплатные билеты и автомобиль в подарок

Фальшивые билеты, фальшивые распродажи, настоящий ущерб

Как было и во время последнего футбольного Чемпионата мира, в большинстве вредоносных писем, рассылаемых бразильскими киберпреступниками, в качестве приманки использовались бесплатные билеты на Олимпийские игры в Рио. Некоторые из этих сообщений также содержали ссылки на фальшивые сайты. Вот хороший пример отлично организованной кампании, в ходе которой пользователям обещали прямую продажу билетов без необходимости участвовать в местных лотереях, проводимых для тех, кто живет в Бразилии:

Зачем утруждать себя участием в официальной лотерее, если можно купить билет напрямую у мошенников?

Другие фальшивые сайты предлагали билеты по очень низким ценам, чтобы соблазнить людей на покупку билетов в последний момент. Сайт на скриншоте ниже, предназначенный для бразильских пользователей, выглядит неплохо, но при ближайшем рассмотрении оказывается, что португальский там плохой:

Задача в данном случае состояла в продаже фальшивых билетов, за которые люди платили бы, не получая ничего взамен. В качестве способа оплаты мошенник выбрал очень популярную бразильскую платежную систему boletos, которую используют в основном люди, не имеющие кредитных карт.

Приманка, с помощью которой привлекалось внимание, – очень низкие цены. За билет на церемонию открытия Игр просили 500 долларов США, за матч национальной сборной Бразилии по футболу – 50 долларов. Все эти предложения, конечно, были фальшивками:

«Смотрите матч мужской сборной по футболу всего за 50 долларов США»

Для продвижения своих атак киберпреступники использовали и социальные медиа. Наиболее активно в таких случаях использовалась социальная сеть Facebook – примером может служить показанная ниже мошенническая страница с объявлением о продаже (фальшивых) билетов по низким ценам. Эта страница до сих пор доступна в интернете:

Если вы хотите попасть на Олимпийские игры, сейчас уже поздно покупать билеты через официальные каналы. Но мы не рекомендуем делать это на неофициальных рынках, поскольку там вы покупаете кота в мешке. Чтобы не оказаться обманутым, лучше смотреть игры по телевизору или онлайн – но не забывайте про вредоносные сайты с потоковым видео, которые, несомненно, появятся, поскольку киберпреступники готовы на все, чтобы заразить ваш компьютер и украсть ваши данные.

Безопасность Wi-Fi

Путешествуя, мы, как правило, пользуемся интернетом больше, чем обычно, чтобы оставаться на связи: пишем твиты, обновляем свой статус в социальных сетях и выкладываем фотографии. Однако международный роуминг чаще всего очень дорог, поэтому мы ищем бесплатные точки доступа Wi-Fi. Киберпреступники знают об этом и каждый год устанавливают фальшивые точки доступа или взламывают легитимные сети Wi-Fi, чтобы перехватывать трафик жертв и манипулировать контентом, отображаемым в браузере. Атакующих больше всего интересуют пароли пользователей, реквизиты их платежных карт и другая конфиденциальная личная информация. Открытые и неправильно настроенные сети Wi-Fi – любимое средство атаки киберпреступников.

Чтобы определить масштаб этой проблемы в Бразилии, мы проехали по трем основным территориям, связанным с Олимпийскими играми, осуществляя пассивный мониторинг доступных сетей, которые туристы, вероятнее всего, будут пытаться использовать во время своего пребывания в стране. Это здание Олимпийского комитета Бразилии, Олимпийский парк и стадионы (Maracanã, Maracanãzinho и Engenhão).

Прекрасные пляжи, босса-нова и небезопасный Wi-Fi

В ходе занявшего два дня короткого исследования мы обнаружили на территориях, отмеченных на карте звездочками, около 4500 уникальных точек доступа.

Большая часть сетей использует стандарт 802.11n:

Это означает, что для организации точек доступа Wi-Fi использовано в основном новое оборудование, которое особенно хорошо подходит для передачи потоковых мультимедиа. Скорость передачи данных достигает 600 мегабит в секунду; используются не только частоты 2,4 ГГц и 2,5 ГГц, но и 5 ГГ.

При этом 18% всех доступных Wi-Fi сетей в данном районе являются незащищенными и открытыми. Это означает, что данные, отправляемые и получаемые через такие сети, не защищены шифрованием.

Кроме того, еще 7% всех сетей защищены шифрованием WPA-personal. На сегодняшний день этот алгоритм устарел, и для его взлома требуются минимальные усилия. Это вызывает у нас особые опасения, поскольку пользователи, подключающиеся к своим «доверенным» сетям, вероятно, считают, что они используют безопасную сеть, в то время как в действительности эта сеть может быть взломана злоумышленниками. И эти злоумышленники могут осуществлять самые разные атаки, позволяющие манипулировать сетевым трафиком, в составе которого передаются пользовательские данные.

Таким образом, около четверти всех Wi-Fi сетей в районах проведения Олимпиады являются незащищенными или используют слабые алгоритмы шифрования. Это означает, что атакующие могут сначала взломать протоколы шифрования, а затем обеспечить себе технические возможности для того, чтобы перехватить навигационные данные жертвы и украсть личные данные.

Возможно ли пользоваться открытой сетью Wi-Fi и при этом обеспечить безопасность интернет-соединения? Да, возможно, но только при условии использования VPN-соединения.

Мы настоятельно рекомендуем использовать VPN-соединение независимо от того, через какую Wi-Fi сеть вы выходите в интернет. В этом случае данные с вашего устройства будут передаваться в интернет через зашифрованный канал. При этом, даже если вы соединились с интернетом через взломанную Wi-Fi сеть, атакующим, возможно, не удастся получить доступ к вашим данным.

Однако в действительности не все провайдеры VPN обеспечивают одинаково высокое качество обслуживания. Некоторые из них уязвимы к атакам, вызывающим утечку DNS (DNS leak). Это означает, что даже если сами ваши секретные данные пересылаются через канал VPN, ваши DNS-запросы отправляются в текстовом формате на DNS-серверы, назначенные точкой доступа. В этом сценарии злоумышленник может как минимум узнать, какие серверы вы посещаете, работая в интернете. Если у него есть доступ точке доступа взломанной Wi-Fi сети, он может установить в настройках вредоносные DNS-серверы. По сути, это означает, что следующий раз, когда вы напечатаете в адресной строке браузера интернет-адрес вашего банка, браузер перейдет по вредоносному IP-адресу. В результате жертвами атаки могут стать даже некоторые опытные пользователи. Если злоумышленники управляют вашими настройками DNS, то их возможности, связанные с проведением атак на вас, практически ничем не ограничены.

Поэтому прежде чем воспользоваться VPN-соединением, убедитесь в том, что не возникнет проблема утечки DNS. Если ваш провайдер VPN не использует собственные DNS-серверы, вам стоит сменить провайдера или использовать сервис DNSCrypt, который шифрует DNS-запросы и отправляет их на внешние защищенные DNS-серверы. Помните: то, что начинается как небольшая проблема безопасности, может иметь большие негативные последствия.

Вот простой рецепт: к какой бы сети вы ни подключались, делайте это через VPN-соединение, использующее собственные DNS-серверы. Не рассчитывайте на локальные настройки, поскольку вы не можете знать, не взломана ли Wi-Fi точка доступа, к которой вы подключаетесь.

Физическая безопасность

Во время путешествий важно очень внимательно относиться и к вопросам физической безопасности: полезные на первый взгляд вещи могут быть не тем, чем кажутся. Злоумышленники часто используют тактику проведения вредоносных атак, используя средства, которые жертвы могут не связывать с риском. Рассмотрим некоторые распространенные ситуации.

Зарядный терминал с USB-портом

Как уже упоминалось, важность мобильного телефона в поездках трудно переоценить. Бывает трудно сделать так, чтобы уровень заряда был достаточным весь день. Чтобы помочь туристам, многие города устанавливают терминалы зарядки, которые легко найти в торговых центрах, аэропортах и такси. Большинство терминалов позволяют заряжать практические любые модели телефонов; кроме того, имеются USB-порты, к которым вы можете подключить свое устройство через ваш собственный кабель.

Зарядный терминал в бразильском такси

Некоторые модели зарядных терминалов, обычно размещаемые в торговых центрах, снабжены обычными электрическими розетками, в которые вы можете включить ваше собственное зарядное устройство.

Зарядный терминал в международном аэропорту Рио. Какое гнездо, на ваш взгляд, наиболее безопасное?

Когда ваше устройство подключено к USB-разъему, злоумышленник может выполнять команды, позволяющие получить информацию о нем, включая наименование модели, IMEI, номер телефона и состояние батареи. Имея эти сведения, можно провести атаку, рассчитанную на конкретную модель телефона, которая позволит заразить устройство и собрать хранящиеся на нем личные данные.

Это не значит, что не надо заряжать свои устройства в общественных местах. Применение простых правил позволит вам защититься от подобных атак:

- Всегда используйте собственное зарядное устройство; не покупайте устройства неизвестного происхождения.

- Если вам пришлось воспользоваться неизвестным зарядным терминалам, заряжайте устройства через электрическую розетку, а не USB-порт.

- Не используйте зарядные кабели, подключенные к публичным зарядным терминалам.

Скиммер карт, устанавливаемый в банкомат

Атака с установкой в банкомат скиммера, в Бразилии и других странах Латинской Америки известная также как Chupa-cabra, – это очень распространенный вид атаки, который по-прежнему широко практикуется бразильскими киберпреступниками. Время от времени в новостях появляется очередная банда, осуществившая атаку в том или ином районе страны. Как правило, такие атаки проводятся в местах, где бывает много туристов, таких как международный аэропорт Рио-де-Жанейро. В 2014 году одна из банд установила в аэропорту скиммеры в 14 банкоматов.

В Бразилии применяются скиммеры различных видов – чаще всего они состоят из устройства, считывающего данные с карт, и камеры, позволяющей записывать ввод паролей.

Скиммер для банкомата с камерой для записи ввода паролей

Защититься от подобного скиммера можно, прикрывая блок клавиатуры при вводе пароля. Это не позволит камере, установленной со скиммером, зафиксировать вводимый вами пароль.

К сожалению, данный метод эффективен не всегда: в некоторых случаях используется другой тип скиммера, при установке которого преступники заменяют весь банкомат, включая клавиатуру и экран. В этом случае введенный клиентом пароль сохраняется в фальшивом банкомате.

Скиммер, заменяющий собой банкомат

Чтобы избежать подобной атаки, важно обращать внимание на любое подозрительное поведение банкомата в процессе его использования.

- Проверьте, горит ли зеленая подсветка считывателя карт. Как правило, при замене считывателя преступниками подсветка отсутствует или выключена.

- Прежде чем начать работать с банкоматом, проверьте его на наличие подозрительных признаков, таких как отсутствующие или плохо прикрепленные части.

- Прикрывайте блок клавиш в процессе ввода пароля.

Клонирование кредитных карт

Бразилия печально известна клонированием кредитных карт, и нетрудно найти человека, чья карта была клонирована во время поездки в эту страну.

Кредитные и дебетовые карты широко используются в Бразилии. Они принимаются как платежное средство практически везде – в том числе и на уличных лотках. Большинство продавцов даже предпочитает оплату картами, поскольку это позволяет избежать проблем со сдачей.

Бразильские банки известны всему миру своей борьбой с клонированием кредитных карт, а также тем, что они стали пионерами внедрения чиповых карт, помогающих защитить клиентов от подобных атак: карту с чипом значительно сложнее клонировать, чем обычную. Однако для бразильских преступников найти способ клонировать карты с чипом было лишь делом времени – они научились использовать ошибки в реализации протокола, используемого в транзакциях с картами системы EMV.

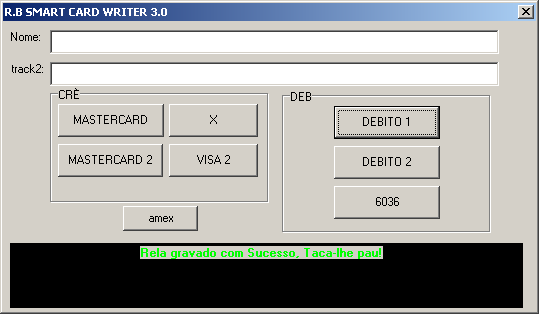

При изучении этой проблемы мы видели, что бразильские преступники обмениваются информацией о реализации атак на чиповые карты, позволяющих извлечь данные с одной карты и затем записать ее на другую карту с помощью специальных инструментов.

Инструмент для сохранения данных на смарт-карту

Защититься от подобных атак очень трудно, поскольку в кассовый терминал, как правило, вносятся изменения, позволяющие сохранять информацию, которую затем забирают преступники. Зачастую злоумышленникам даже не нужен физический доступ к устройству, чтобы загрузить с него украденную информацию: они подключаются к терминалу по bluetooth.

Эффективное решение, взятое на вооружение банками, – отправка SMS-сообщений по каждой транзакции с использованием карты. Это решение не предотвращает клонирование карт, но жертва сразу же получает уведомление в случае мошеннической транзакции и может обратиться в банк, чтобы блокировать все последующие транзакции.

Вот простые правила, следование которым уменьшит опасность клонирования вашей карты:

- Никогда не давайте свою карту продавцу. Если продавец по какой-то причине не может подать вам терминал для оплаты картой, вы сами можете подойти к терминалу.

- Если терминал для оплаты картой выглядит подозрительно, используйте другой способ оплаты. Всегда стоит на всякий случай носить с собой наличные деньги.

- Прежде чем ввести PIN-код, убедитесь, что вы видите верный экран оплаты, и что ваш PIN-код не будет показан на экране.

Всем, кто приедет в Бразилию на Олимпийские игры, желаем безопасно долететь и безопасно провести время в стране. Нашим читателям мы желаем безопасной работы в интернете, а что касается участников Олимпиады – пусть победит сильнейший!

Информационные угрозы во время Олимпийских игр 2016 года в Бразилии