2021 – второй год жизни и работы в условиях, осложненных пандемией. В отличие от 2020, в 2021 к пандемии привыкли – и сотрудники промышленных компаний, и специалисты по ИТ безопасности, и злоумышленники. Если рассматривать статистику за 2020 и 2021 годы, то год 2021 кажется более стабильным, особенно его вторая половина.

Второе полугодие 2021 – основные цифры

Полный текст отчета доступен на сайте Kaspersky ICS CERT.

Процент компьютеров АСУ, на которых были заблокированы вредоносные объекты

В 2021 году процент компьютеров АСУ, на которых были заблокированы вредоносные объекты, увеличился по сравнению с 2020 на 1 п.п.– с 38,6% до 39,6%.

Во втором полугодии 2021 года впервые за полтора года показатель снизился (на 1,4 п.п.).

Процент компьютеров АСУ, на которых были заблокированы вредоносные объекты (скачать)

На графике, отражающем динамику изменения процента атакованных компьютеров АСУ по месяцам, видно, что показатели второго полугодия 2021 были более стабильными, чем первого – с более низкими значениями и без резких перепадов.

Процент компьютеров АСУ, на которых были заблокированы вредоносные объекты, январь – декабрь 2018 – 2021 (скачать)

Вектор изменения показателя от месяца к месяцу (больше – меньше) в 2021 году чаще совпадает с изменениями аналогичных показателей за 2019 и особенно за 2018 год, чем за 2020. В частности, мы видим падение в июле и августе, связанное, как мы предполагаем, с наступлением традиционного времени отпусков. Однако по сравнению с 2018 и 2019 годами летнее понижение процента компьютеров АСУ, на которых были заблокированы вредоносные объекты, не так ярко выражено.

Некоторые индустрии

которых были заблокированы вредоносные объекты, в некоторых индустриях (скачать)

Вредоносные объекты

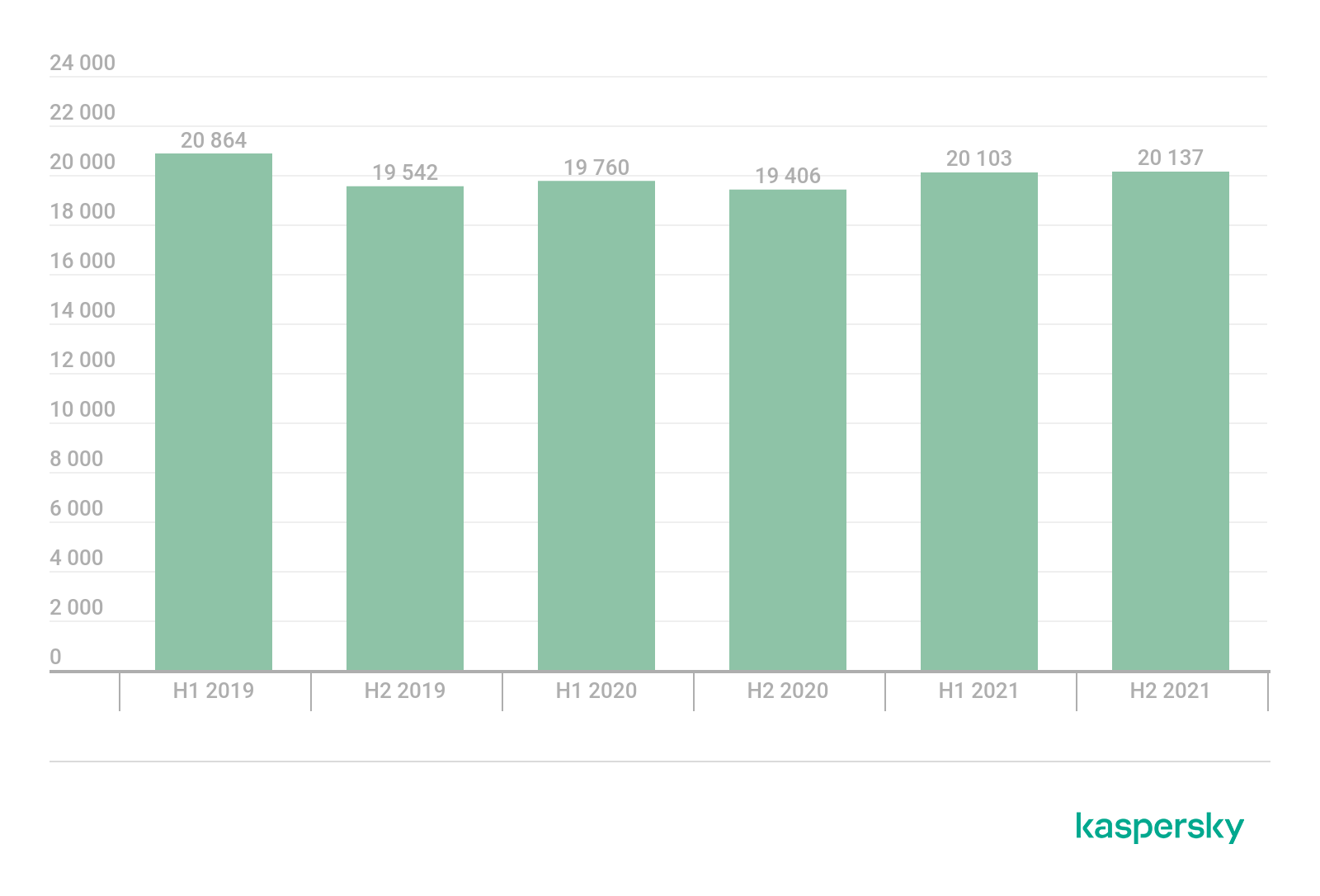

Во втором полугодии 2021 года защитными решениями «Лаборатории Касперского» на системах промышленной автоматизации было заблокировано более 20 тысяч модификаций вредоносного ПО из 5230 различных семейств.

Количество семейств вредоносного ПО, заблокированного на компьютерах АСУ (скачать)

Количество модификаций вредоносного ПО, заблокированного на компьютерах АСУ (скачать)

Результаты нашего анализа дали следующие оценки процента компьютеров АСУ, на которых была предотвращена активность вредоносных объектов различных категорий:

Процент компьютеров АСУ, на которых была предотвращена активность вредоносных объектов различных категорий (скачать)

С первого полугодия 2020 вырос процент компьютеров АСУ, на которых блокируется:

- Шпионское ПО – в 1,4 раза – с 5,6% до 8,1%.

Процент компьютеров АСУ, на которых было заблокировано шпионское ПО (скачать)

- Вредоносные скрипты и фишинговые страницы – в 1,4 раза – с 6,5% до 9,3%.

Процент компьютеров АСУ, на которых были заблокированы вредоносные скрипты и фишиновые страницы (JS и HTML) (скачать)

- Майнеры — исполняемые файлы для ОС Windows – более чем вдвое – с 0,9% до 2,1%.

Процент компьютеров АСУ, на которых были заблокированы майнеры – исполняемые файлы для ОС Windows (скачать)

Программы-вымогатели

Во втором полугодии 2021 года вредоносные программы-вымогатели были заблокированы на 0,50% компьютеров АСУ.

Процент компьютеров АСУ, на которых были заблокированы программы-вымогатели (скачать)

Процент атакованных вымогателями компьютеров АСУ вырос в половине регионов мира. Наиболее значительно – в Юго-Восточной и Восточной Азии и в Африке, которые и возглавили рейтинг регионов по этому показателю.

Рейтинг регионов по проценту компьютеров АСУ, на которых были заблокированы программы-вымогатели, второе полугодие 2021 (скачать)

Основные источники угроз

Основные источники угроз – интернет, съемные носители и электронная почта.

Процент компьютеров АСУ, на которых были заблокированы вредоносные объекты из различных источников (скачать)

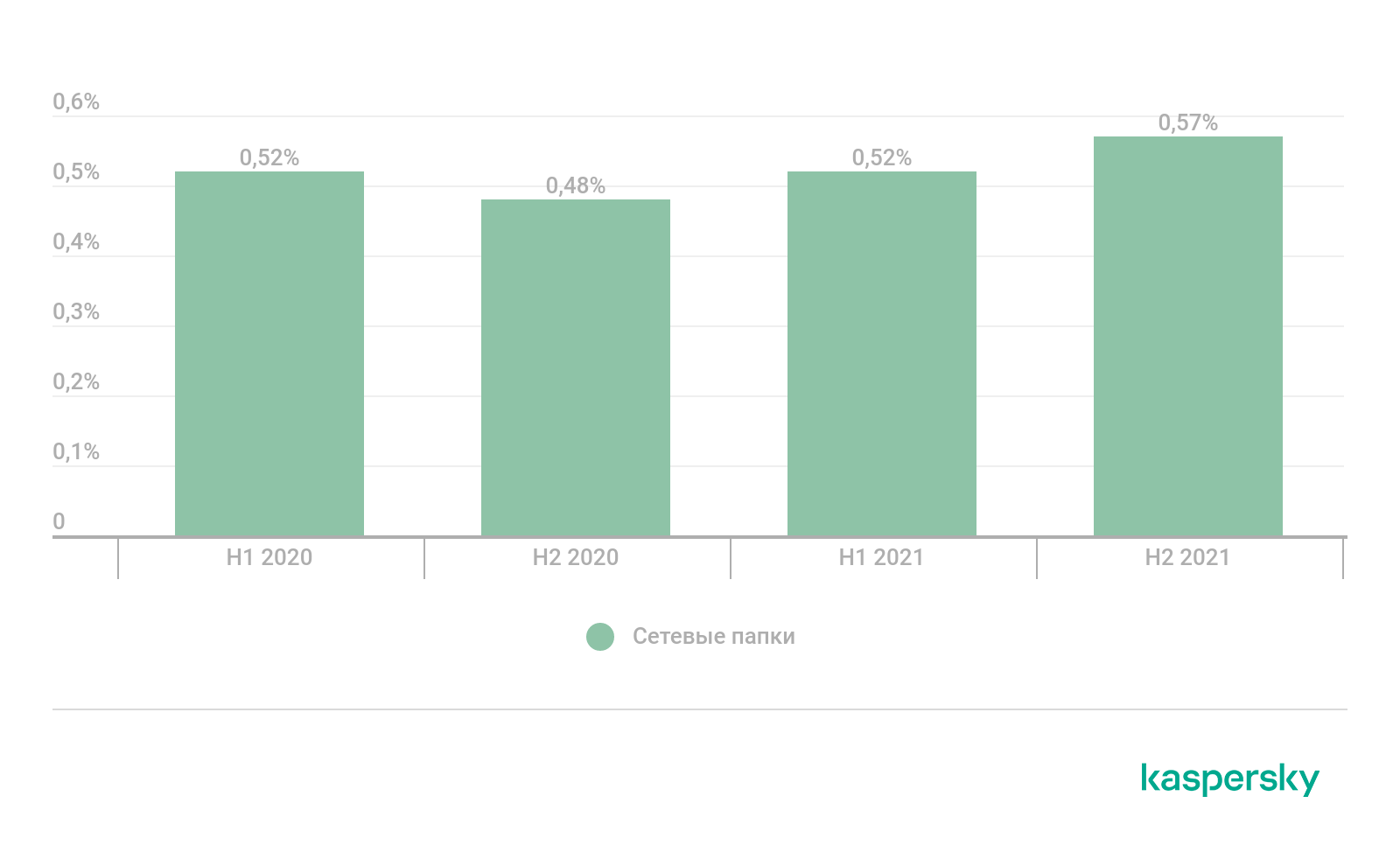

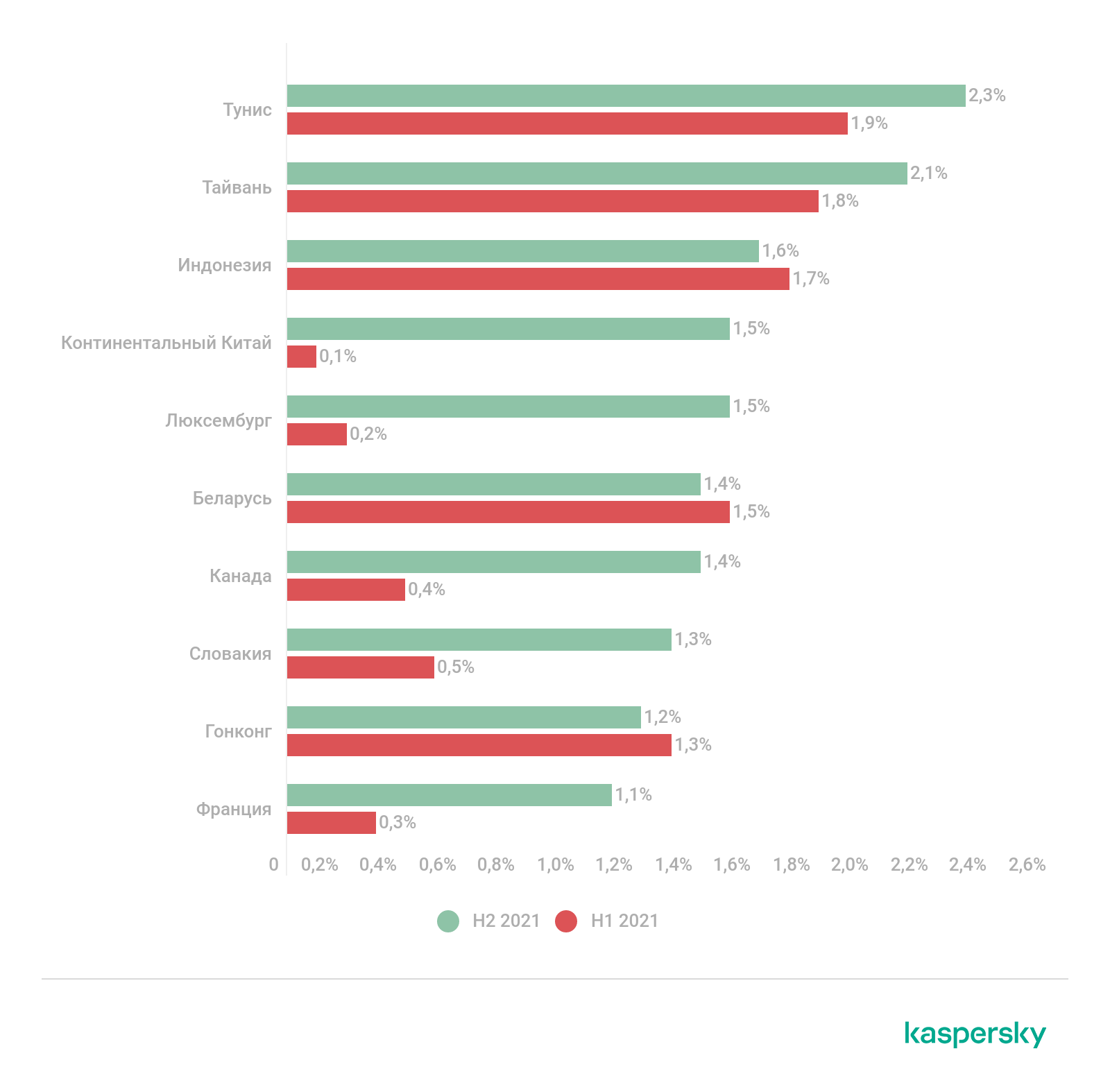

Сетевые папки – один из минорных источников угроз. На компьютеры АСУ, где вредоносные объекты были заблокированы в сетевых папках, в 2021 году пришлось всего 0,75%, однако этот показатель потихоньку растет и в некоторых странах и территориях по итогам второго полугодия 2021 уже превышает 1%.

Процент компьютеров АСУ, на которых вредоносные объекты были заблокированы в сетевых папках (скачать)

Страны и территории с максимальным процентом компьютеров АСУ, на которых вредоносные объекты были заблокированы в сетевых папках, второе полугодие 2021 года (скачать)

Россия

В России во втором полугодии 2021 года вредоносные объекты были заблокированы на 30% компьютеров АСУ – на 9,4 п.п. меньше, чем в предыдущем полугодии. Столь заметное снижение наблюдается в России впервые за полтора года.

Россия. Процент компьютеров АСУ, на которых были заблокированы вредоносные объекты (скачать)

Уменьшение в России процента компьютеров АСУ, на которых были заблокированы вредоносные объекты, обусловлено резким снижением процента компьютеров АСУ, на которых были заблокированы угрозы из интернета. Этот показатель рос с 2020 года, но во втором полугодии 2021 вернулся к значениям, близким к показателю первой половины 2020.

Россия. Процент компьютеров АСУ, на которых были заблокированы вредоносные объекты из различных источников (скачать)

Такое значительное изменение ландшафта угроз связано с рядом факторов, в частности:

- с проактивным блокированием скриптов, встраиваемых в расширения для веб-браузеров и позволяющих удаленно загружать и выполнять произвольный код JS;

- с уменьшением количества веб-ресурсов, которые прямо или косвенно (например, через рекламные модули, которые также способны загружать произвольный JS код из недоверенных источников) распространяли вредоносные скрипты.

Топ таких ресурсов и связанные с ними вредоносные скрипты были в значительной мере распространены на территории России и в странах СНГ.

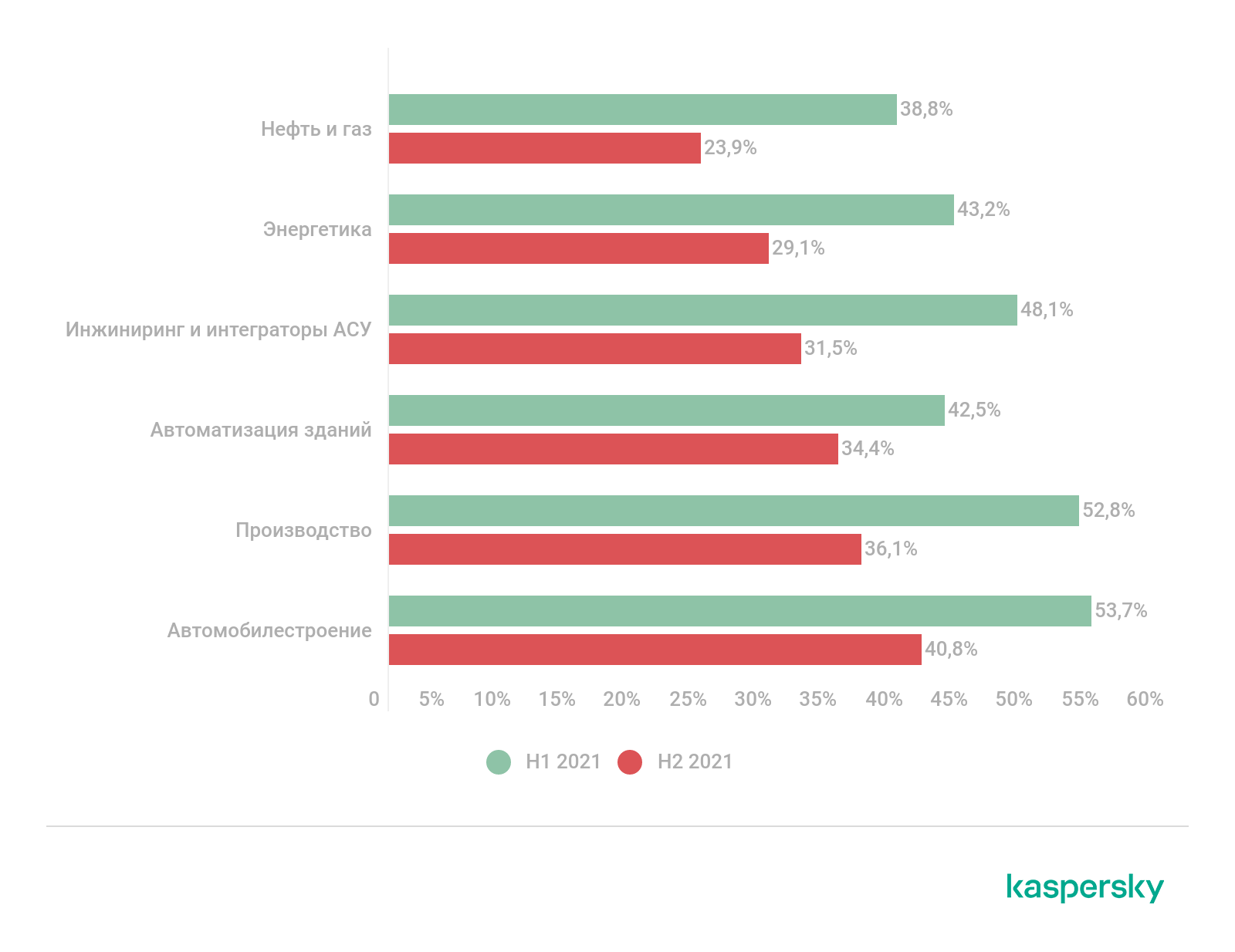

По тем же причинам во втором полугодии 2021 в России уменьшились показатели исследуемых индустрий.

Россия. Процент компьютеров АСУ, на которых были заблокированы вредоносные объекты, в некоторых индустриях, первое и второе полугодия 2021 (скачать)

2021 – цифры

| Показатель | H1 2021 | H2 2021 | 2021 |

| Процент атакованных компьютеров АСУ в мире | 33,8% | 31,4% | 39,6% |

| Процент атакованных компьютеров АСУ в регионах | |||

| Северная Европа | 11,1% | 10,4% | 12,1% |

| США и Канада | 16,5% | 17,2% | 19,7% |

| Западная Европа | 15,3% | 15,8% | 20,2% |

| Австралия и Новая Зеландия | 23,7% | 21,4% | 26,5% |

| Восточная Европа | 29,5% | 28,4% | 32,4% |

| Южная Европа | 29,4% | 25,1% | 33,0% |

| Латинская Америка | 32,8% | 32,5% | 38,7% |

| Южная Азия | 35,2% | 35,6% | 41,0% |

| Ближний Восток | 37,3% | 34,3% | 42,0% |

| Россия | 39,4% | 30,0% | 42,3% |

| Центральная Азия | 42,0% | 37,9% | 44,7% |

| Восточная Азия | 43,2% | 40,5% | 48,1% |

| Африка | 46,1% | 43,4% | 50,9% |

| Юго-Восточная Азия | 44,2% | 47,6% | 51,2% |

| Основные источники угроз в мире | |||

| Интернет | 18,3% | 16,5% | 22,2% |

| Съемные носители | 5,2% | 4,8% | 6,7% |

| Почтовые клиенты | 3,5% | 3,7% | 4,2% |

Больше информации – на сайте Kaspersky ICS CERT

Ландшафт угроз для систем промышленной автоматизации, второе полугодие 2021