Вступление

В этом исследовании мы проанализировали продолжительность жизни фишинговых страниц, а также признаки, сопровождающие прекращение фишинговой активности на этих страницах. Помимо обобщенных данных, мы привели несколько вариантов классификации страниц по формальным критериям и анализ результатов для каждого из них.

Полученные данные и выводы могут быть полезны как для улучшения механизмов повторного сканирования страниц, внесенных в антифишинговые базы, так и для определения времени реагирования на новые случаи фишинга, а также в других целях.

Методика получения данных

Для исследования мы отобрали сайты, которым наш сигнатурный антифишинговый движок присвоил вердикт «фишинг» в период с 19 июля по 2 августа 2021 года. Мониторинг базы движка осуществлялся раз в минуту, чтобы гарантировать отсутствие задержки между выставлением вердикта и загрузкой ссылки в базу для исследования. Чтобы обеспечить максимальную широту выборки и исключить выбросы, с каждого поддомена отбиралось по одной ссылке. Всего было собрано 5310 ссылок. Подавляющее большинство ссылок (5307) вели на фишинговые страницы, остальные — на скам-страницы.

На протяжении 30 дней с момента присвоения странице вердикта «фишинг» программа-анализатор раз в два часа переходила по каждой ссылке и сохраняла код ответа сервера и текст полученной HTML-страницы (или лог ошибки в случае невозможности загрузить страницу). Затем содержимое каждой страницы сравнивалось с ее предыдущей версией по нескольким параметрам: MD5-хэш страницы, заголовок страницы, а также размер страницы. Детальный процесс анализа представлен на блок-схеме ниже:

Схема работы анализатора фишинговых страниц

Методика обработки данных

По прошествии 30 дней для каждой ссылки были сохранены следующие данные:

- вердикты анализатора, работающего по блок-схеме выше;

- коды ответа сервера;

- логи ошибок;

- заголовки страниц с вручную проставленными на основе аналитики пометками:

- страница содержит фишинг или скам;

- страница представляет собой заглушку хостинга;

- страница не найдена или не загружается.

Каждой сущности из этого списка была присвоена временная метка, представляющая собой число секунд, прошедших с начала наблюдения за ссылкой. В соответствии с временными метками мы объединили данные в таблицу, на основе которой сформировали график жизни каждой ссылки, позволяющий отследить, когда на странице была фишинговая активность.

Пример графика жизни ссылки. На рисунке отмечены заголовки страницы (синим цветом) и ошибки (красным цветом). По оси X расположены дни наблюдения.

Кроме того, просуммировав результаты анализа, соответствующие каждой временной метке, мы получили число страниц, активных по прошествии определенного времени с начала наблюдения, число страниц, которые за это время перестали быть активными, и ошибки, возвращенные в последний период неактивности этих страниц (далее «признаки неактивности»).

Общие результаты

Время жизни фишинговых страниц

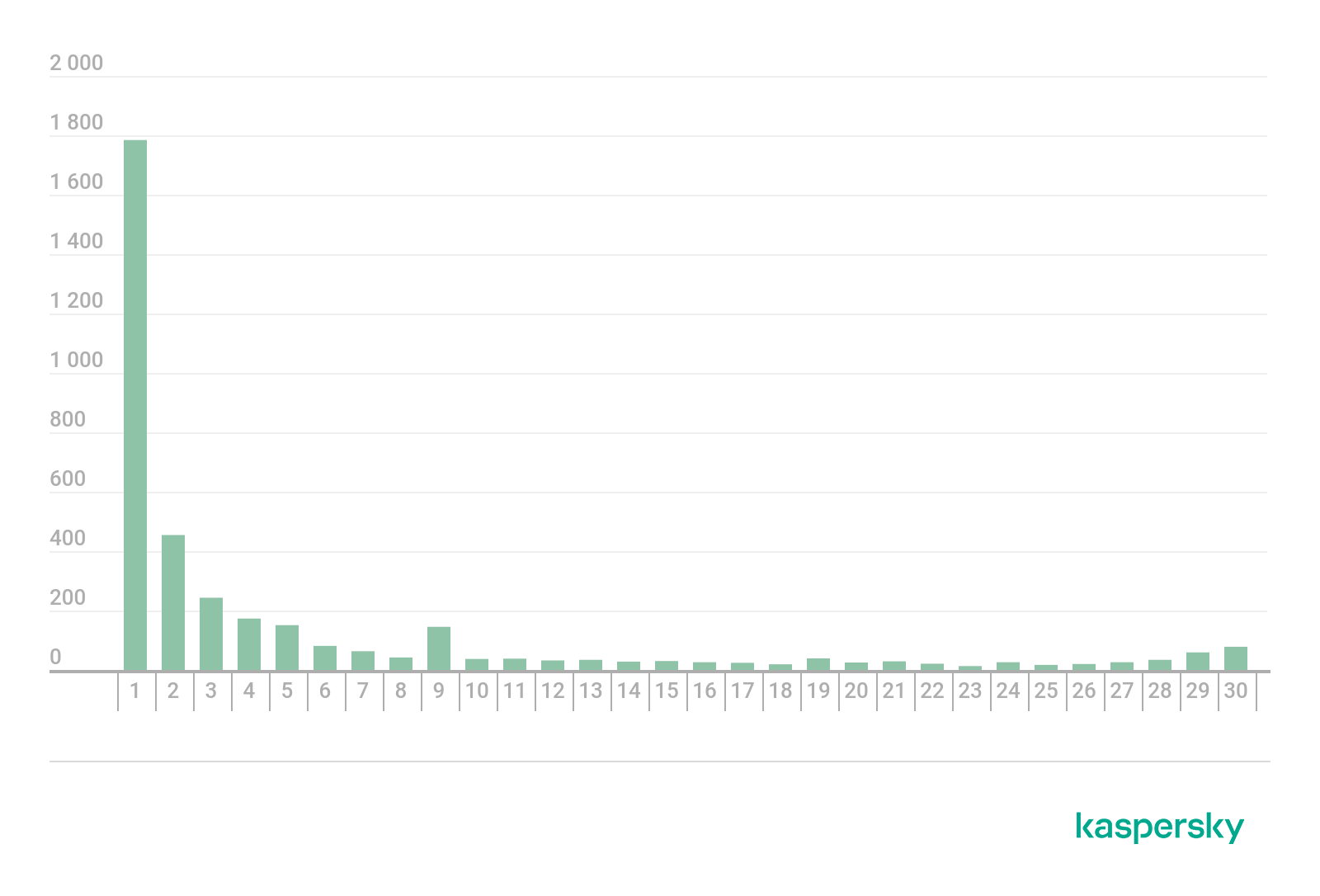

На графике ниже показана продолжительность жизни (в днях) фишинговых ссылок, прекративших активность в период наблюдения (30 дней). Поскольку ссылки попадали в программу постепенно, на графике указано относительное время, соответствующее количеству дней, когда ссылка находилась под наблюдением. Значительная часть ссылок — 1784 — перестала быть активной уже после первого дня наблюдения.

Распределение фишинговых ссылок по количеству активных дней (скачать)

Распределение ссылок по количеству прожитых часов наглядно показывает, что основная масса фишинговых страничек была активна менее суток. Больше всего случаев прекращения активности пришлось на первые несколько часов жизни страницы.

Распределение фишинговых ссылок по количеству активных часов. На графике представлены данные за первые пять дней жизни ссылок (скачать)

Всего за 30 дней 3791 (71,4%) страниц перестали проявлять фишинговую активность. При этом четверть всех страниц была неактивна уже через 13 часов после начала наблюдения, а половина страниц прожила не более 94 часов.

Признаки прекращения фишинговой активности

В ходе исследования мы выделили следующие признаки прекращения фишинговой активности на странице:

- Тайм-аут — домен успешно преобразовался в IP-адрес, но не удалось дождаться ответа от веб-сервера.

- Ошибка разрешения доменного имени — домен не смог преобразоваться в IP-адрес.

- Отсутствие контента — фишинговое содержимое заменено на заглушку «страница не найдена», или же при попытке открыть ссылку отправляется ошибка 404.

- Заглушка хостинга — вместо фишингового содержимого получена страница, явно указывающая на принадлежность домена к хостингу (к примеру, «аккаунт заблокирован», «сайт в процессе реконструкции» и т. д.).

- Другое — редкие признаки неактивности (например, ошибка сертификата) или ошибки, которые не позволяют определить, что именно произошло.

Диаграмма ниже показывает, какие признаки прекращения активности чаще всего наблюдались у исследованных ссылок.

Признаки прекращения фишинговой активности (скачать)

Изменение фишинговой страницы во время ее жизни

В период активности фишинговая страница может оставаться неизменной (самый распространенный случай) или же меняться. Например, фишеры могут поменять организацию, бренд которой используется в качестве приманки. Изменение организации-цели фишинга мы отслеживали при помощи анализа заголовка страницы, так как именно его изменение чаще всего говорит о смене цели.

Другой вариант — изменение кода страницы, его мы выявляли при помощи анализа размера страницы. Этот более оптимальный способ, чем посимвольный анализ кода, поскольку позволяет отфильтровать страницы, содержащие в своем коде случайные переменные. Злоумышленники часто их используют, чтобы избежать блокировки: при любом небольшом изменении меняется хэш-сумма всей страницы, которую антифишинговые движки используют для определения похожих страниц. Также анализ размера страницы позволяет быстро проанализировать большое количество пар веб-страниц.

Изменения, которые претерпели фишинговые страницы в течение жизни (скачать)

Ни на одной из наблюдаемых страниц мы не заметили изменения цели в течение жизни. Это может быть связано с тем, что многие фишинговые сайты в URL-адресе содержат последовательность символов, напоминающую название организации-цели (к примеру, amaz0n). Такой фишинг сложно переориентировать на другую организацию, поэтому злоумышленникам проще создать новую фишинговую страницу, чем изменять существующую.

Распределение фишинговых страниц, менявших свое содержание в течение жизни, по целям (скачать)

Среди страниц, которые изменили свое содержание, выделяются фишинговые страницы, имитирующие розыгрыш призов в игре PUBG. Это может быть связано с тем, что в PUBG бывают временные события (т. н. «сезоны»), сменяющие друг друга. Поскольку злоумышленники хотят сделать свои фишинговые страницы максимально актуальными, они своевременно меняют наполнение страницы, чтобы оно соответствовало новому сезону. Пример имитации розыгрыша в PUBG:

|

|

Разделение ссылок на группы по различным критериям

Представленные выше данные позволяют сделать выводы о жизненном цикле современных фишинговых страниц в целом, без разделения на какие-либо категории. Однако можно получить больше данных о поведении фишинговых страниц, если разделить их на группы по определенным параметрам и изучить особенности жизненного цикла страниц из разных групп.

Мы разделили фишинговые страницы на группы по следующим формальным критериям:

- Дата создания домена.

- Домен верхнего уровня (top level domain, TLD). Например, .com или .ru.

- Расположение фишинговой страницы в корне сайта или в отдельной директории.

- Уровень домена, на котором расположена фишинговая страница.

Дата создания домена

Информация о дате создания домена получена из открытых WHOIS-данных. На основе этих данных мы разделили все домены на пять категорий:

- созданные в июне 2021 года и позже;

- созданные в период с июня 2020 года по июнь 2021 года;

- созданные с июня 2015 года по июнь 2020 года;

- созданные до июня 2015 года;

- хостинги.

Таблица распределения собранных нами доменов по дате их создания

| Период создания домена | Количество страниц | Активны спустя 30 дней | Время прекращения активности | Признаки неактивности | |||||

| Q1* | Q2** | Тайм-аут | Ошибка разрешения доменного имени | Отсутствие контента | Заглушка | Другое | |||

| Июнь 2021 г. и позже | 1011 | 367 | 11 | 195 | 213 | 278 | 43 | 76 | 34 |

| С июня 2020 по июнь 2021 гг. | 993 | 310 | 40 | 208 | 357 | 145 | 117 | 21 | 43 |

| С июня 2015 по июнь 2020 гг. | 622 | 154 | 17 | 87 | 185 | 37 | 168 | 44 | 34 |

| Ранее июня 2015 г. | 836 | 382 | 45 | 688 | 194 | 34 | 157 | 45 | 24 |

| Хостинг | 1337 | 165 | 8 | 24 | 613 | 181 | 55 | 275 | 48 |

* Количество часов, по прошествии которого четверть доменов в данной категории перестала быть активной.

** Количество часов, по прошествии которого половина доменов в данной категории перестала быть активной.

Выбор временных периодов обусловлен тем, что срок жизни фишинговых страниц на новых доменах в большей степени зависит от точного времени их создания, чем срок жизни фишинговых страниц на старых ресурсах, поэтому шаг диапазонов отличается. В категорию «хостинг» мы объединили страницы на доменах, считающихся хостингами в антифишинговой базе «Лаборатории Касперского». Они выделены в отдельную категорию, поскольку в WHOIS-сервисах указывается дата создания домена второго уровня, в то время как на хостингах фишинговые страницы обычно располагаются на поддоменах, информацию о создании которых собрать нельзя. Кроме того, мы не смогли найти данные о дате создания для 511 доменов, не относящихся к хостингам, поэтому они не учитываются в этом разделе.

Распределение фишинговых страниц по дате создания (скачать)

На основании собранных данных мы сделали несколько наблюдений, вот основные из них:

- Фишинговые страницы на хостингах прекращают активность быстрее, чем все остальные. Четверть страниц прожила не больше 8 часов, а спустя 30 дней всего 12,3% всех страниц оставались активными. Это связано с тем, что для создания фишингового сайта на хостинге требуется меньше всего усилий и денег: хостинги предлагают бесплатный пробный период, которого обычно достаточно для воплощения всех планов злоумышленников и по истечении которого они могут просто создать очередную страницу, перестав поддерживать предыдущую.

- Самыми «стойкими», в свою очередь, оказались страницы на доменах, созданных раньше июня 2015 года: спустя 30 дней 45,7% страниц все еще оставались активными. Преимущественно это старые сайты, которые были взломаны злоумышленниками, поместившими туда фишинговое содержимое. Вероятно, эти страницы подолгу остаются активными, так как они заброшены своими изначальными создателями или расположены на серверах с устаревшим ПО, хуже защищающим от атак и их последствий.

- Что касается признаков прекращения активности, то для молодых сайтов ошибка разрешения доменного имени является более популярным вариантом, чем для старых, где чаще всего завершение фишинговой кампании можно отследить по страницам «контент не найден» и ошибкам 404.

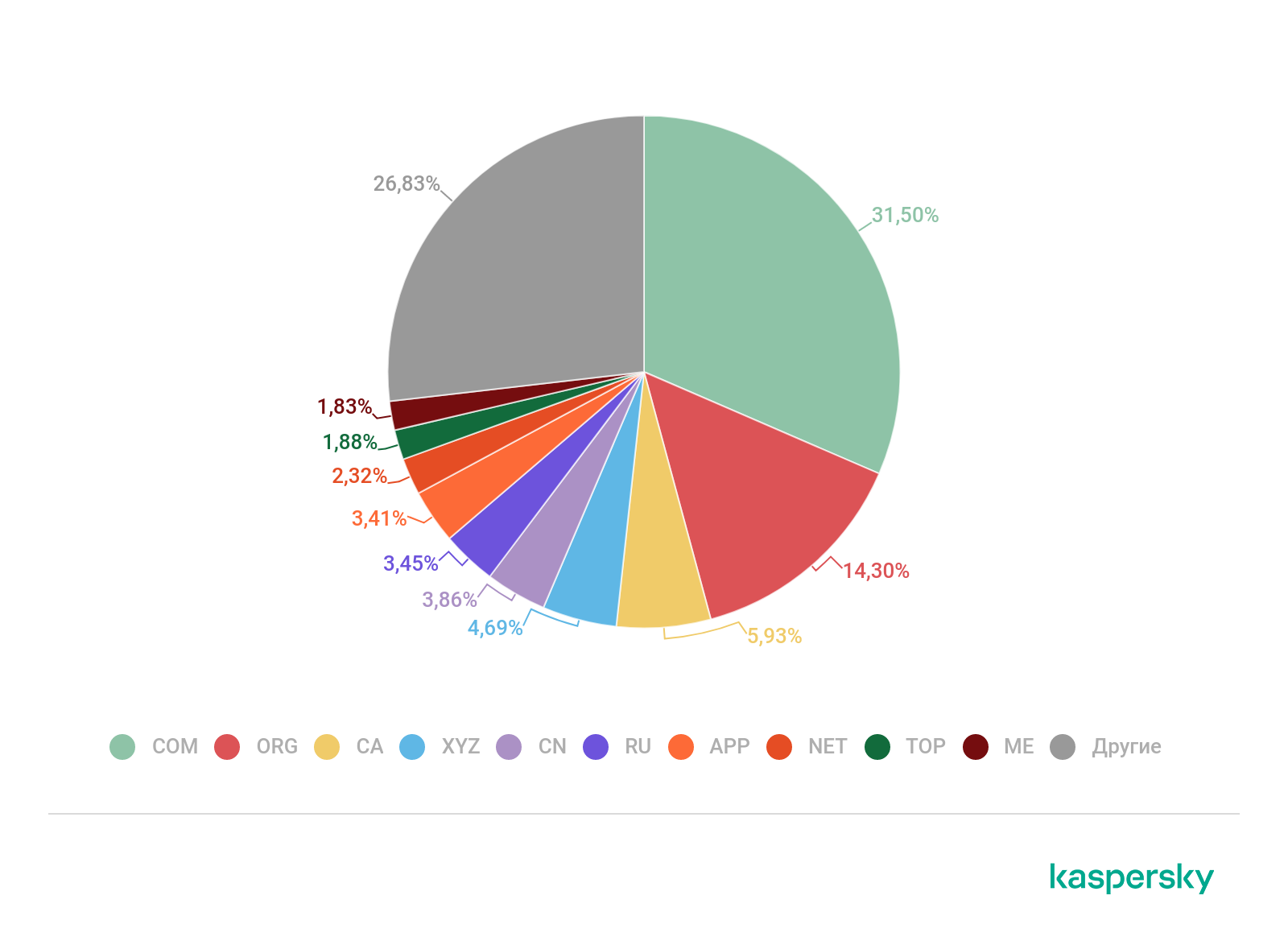

Домен верхнего уровня (TLD)

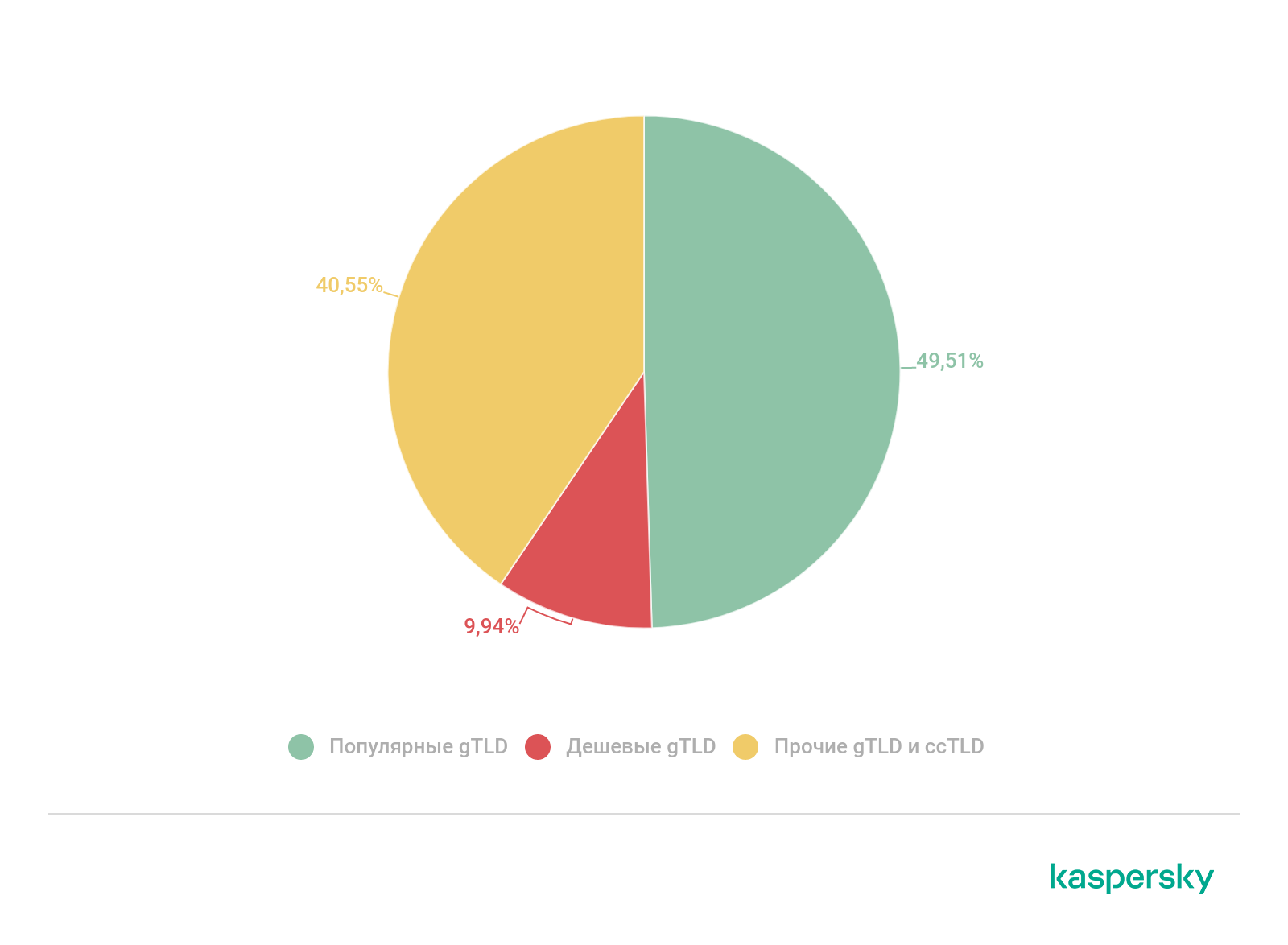

Для разделения результатов на категории в этой главе мы объединили все использованные домены верхнего уровня в три группы: популярные gTLD (домены общего пользования: .com, .org, .net и другие), дешевые gTLD (.xyz, .top) и ccTLD (домены, включающие в себя коды стран: .cn, .ru и другие), к которым также было решено присоединить gTLD, не попавшие в первые две категории (.live, .app и другие).

Таблица распределения доменов верхнего уровня

| Домен верхнего уровня | Количество страниц | Активны спустя 30 дней | Время прекращения активности | Признаки неактивности | |||||

| Q1* | Q2** | Тайм-аут | Ошибка разрешения доменного имени | Отсутствие контента | Заглушка | Другое | |||

| Популярные gTLD | 2629 | 599 | 13 | 56 | 986 | 404 | 318 | 205 | 117 |

| Дешевые gTLD | 528 | 200 | 11 | 87 | 71 | 207 | 22 | 11 | 17 |

| ccTLD и прочие gTLD | 2153 | 720 | 17 | 213 | 516 | 183 | 269 | 302 | 64 |

* Количество часов, по прошествии которого четверть доменов в данной категории перестала быть активной.

** Количество часов, по прошествии которого половина доменов в данной категории перестала быть активной.

Фишинговые страницы чаще всего размещают на старых известных доменах, таких как .org и .com. В то же время среди киберпреступников популярен домен .xyz — один из доменов верхнего уровня, позволяющих за небольшие деньги или вовсе бесплатно зарегистрировать новый домен, что делает его удобным для создания «сайтов-однодневок».

Распределение фишинговых страниц по доменам верхнего уровня (скачать)

TOP 10 доменов верхнего уровня, на которых чаще всего размещают фишинговые страницы (скачать)

После 30 дней наименьший процент активности (22,8%) демонстрировали фишинговые страницы на старых популярных TLD. Здесь велико влияние сайтов, «расположенных» на домене duckdns.org, который является динамическим сервисом доменных имен, то есть владелец любого сервера может бесплатно привязать к IP-адресу своего сервера доменное имя на duckdns.org, чем и пользуются злоумышленники для быстрого создания сайта.

Наибольший процент неразрешенных доменных имен (целых 63,1%) встречается на сайтах, расположенных на дешевых доменах. Это вызвано тем, что на этих доменах проще всего зарегистрировать новый домен, который представляет ценность только для фишинговых целей, например домен, содержащий название популярного бренда с опечаткой. Когда сайт перестает быть нужным, владелец забрасывает его и не продлевает регистрацию. В результате сайт пропадает из интернета навсегда.

Расположение фишинговой страницы на сайте

По месту расположения на сервере фишинговые страницы можно разделить на две категории:

- страницы, чьи файлы находятся в корне сервера, например https://example.com/;

- страницы, чьи файлы находятся в папке (директории), например https://example.com/phishing.

Таблица распределения фишинговых страниц по их расположению

| Расположение страницы | Количество страниц | Активны спустя 30 дней | Время прекращения активности | Признаки неактивности | |||||

| Q1* | Q2** | Тайм-аут | Ошибка разрешения доменного имени | Отсутствие контента | Заглушка | Другое | |||

| В директории | 3818 | 1206 | 15 | 157 | 1024 | 497 | 592 | 364 | 135 |

| В корне | 1492 | 313 | 12 | 39 | 648 | 297 | 17 | 154 | 63 |

* Количество часов, по прошествии которого четверть доменов в данной категории перестала быть активной.

** Количество часов, по прошествии которого половина доменов в данной категории перестала быть активной.

Информация о местоположении файлов фишинговой страницы может помочь определить, создали злоумышленники сайт специально для фишинга или взломали его: для помещения фишинговой страницы в корень легитимного сайта может потребоваться изменить структуру файлов на сервере и удалить легитимный контент сайта, что бывает проблематично в отличие от создания новой папки на сервере, которая не влияет на прочие информационные ресурсы сайта.

Распределение фишинговых страниц по месту расположения на сервере (скачать)

Результаты подтверждают высказанное выше предположение о том, что на взломанном сайте злоумышленникам проще создавать отдельные директории под свои нужды: среди страниц с ошибкой «отсутствие контента» более 97% располагались в директории. Отсутствие контента указывает на то, что файл удалили с сервера. Чаще всего это происходит, когда законный владелец восстанавливает доступ к сайту или просто обнаруживает заражение и очищает его от сомнительного контента.

Расположенные в директориях фишинговые страницы оказались более стойкими, чем страницы в корне: за 30 дней активными осталось около 30% ссылок (против 20% для страниц в корне), к тому же половина фишинговых ссылок в директории перестала быть активной только через 157 часов, что в 4 раза больше, чем в случае страниц в корне.

Уровень домена

Таблица распределения доменов по уровню

| Уровень домена | Количество страниц | Активны спустя 30 дней | Время прекращения активности | Признаки неактивности | |||||

| Q1* | Q2** | Тайм-аут | Ошибка разрешения доменного имени | Отсутствие контента | Заглушка | Другое | |||

| 2 | 2279 | 569 | 13 | 87 | 641 | 343 | 438 | 181 | 107 |

| 3 | 2248 | 667 | 15 | 99 | 810 | 285 | 144 | 281 | 61 |

| 4+ | 783 | 283 | 15 | 114 | 221 | 166 | 27 | 56 | 30 |

* Количество часов, по прошествии которого четверть доменов в данной категории перестала быть активной.

** Количество часов, по прошествии которого половина доменов в данной категории перестала быть активной.

Уровень домена может подсказать, является ли сайт частью крупной сети (например, хостинга) или самостоятельной сущностью в интернете. При подсчете уровня домена составные домены верхнего уровня (например, .co.uk) считались за один уровень.

Домены выше шестого уровня являются редкостью и обычно создаются для введения пользователя в заблуждение с помощью имитации написания настоящего адреса сайта. В качестве примера рассмотрим несуществующий сайт https://www.google.com.secure.domain.phishing[.]xyz. Быстро взглянув на эту ссылку, пользователь увидит google.com и может не заметить, что это не полное имя домена и сайт не имеет к Google никакого отношения.

Распределение фишинговых страниц по уровню домена (скачать)

На базе собранных данных мы сделали несколько наблюдений, вот основные из них:

- С увеличением уровня домена растет стойкость страниц. Это выражается как в доле активных страниц по прошествии 30 дней, так и во времени, затраченном на прекращение активности половины ссылок.

- На прекративших активность страницах на доменах третьего уровня и ниже встречаются ошибки «контент не найден». Это в очередной раз подтверждает, что не любая фишинговая ссылка на домене ниже второго уровня размещена на хостинге.

- Также верно и обратное: не каждая страница на домене второго уровня расположена на собственном сервере — заглушки хостинга встречаются и на этом уровне. Это связано с тем, что при регистрации сайта на хостинге можно привязать к нему заранее зарегистрированный домен второго уровня.

Какие комбинации параметров чаще всего встречаются в фишинге?

Мы рассмотрели разные варианты классификации фишинговых страниц по формальным признакам. Теперь на основе этих данных рассмотрим наиболее популярные комбинации параметров, чтобы выяснить, какие фишинговые сайты встречаются чаще всего.

Таблица всех комбинаций признаков и их распределение по популярности

| Дата создания | Место | Уровень домена | TLD | Количество | Доля страниц, активных через 30 дней | Время прекращения активности | ||

| Q1* | Q2** | Q3*** | ||||||

| Хостинг | В корне | 3 | Популярные gTLD | 568 | 6% | 7,33 | 19,51 | 51,91 |

| Ранее июня 2015 г. | В директории | 3 | Прочие gTLD и ccTLD | 346 | 75% | |||

| С июня 2015 по июнь 2020 гг. | В директории | 2 | Популярные gTLD | 302 | 19% | 16,44 | 64,00 | 547,88 |

| Июнь 2021 г. и позже | В корне | 2 | Популярные gTLD | 280 | 29% | 108,03 | 378,69 | |

| С июня 2020 по июнь 2021 гг. | В директории | 2 | Популярные gTLD | 231 | 19% | 10,85 | 57,24 | 468,23 |

| Хостинг | В директории | 3 | Прочие gTLD и ccTLD | 228 | 16% | 15,14 | 61,97 | 385,16 |

| Ранее июня 2015 г. | В директории | 2 | Популярные gTLD | 228 | 16% | 4,67 | 28,97 | 516,28 |

| С июня 2020 по июнь 2021 гг. | В директории | 3 | Прочие gTLD и ccTLD | 204 | 14% | 208,31 | 212,98 | 446,42 |

| Июнь 2021 г. и позже | В директории | 2 | Популярные gTLD | 189 | 42% | 14,60 | 228,22 | |

| Хостинг | В директории | 3 | Популярные gTLD | 154 | 14% | 6,87 | 22,64 | 143,15 |

| Хостинг | В директории | 4+ | Прочие gTLD и ccTLD | 148 | 14% | 6,58 | 39,23 | 311,31 |

| С июня 2020 по июнь 2021 гг. | В директории | 2 | Дешевые gTLD | 130 | 42% | 43,47 | 666,60 | |

| С июня 2020 по июнь 2021 гг. | В директории | 2 | Прочие gTLD и ccTLD | 121 | 29% | 13,28 | 102,46 | |

| Июнь 2021 г. и позже | В директории | 2 | Дешевые gTLD | 118 | 37% | 4,17 | 29,19 | |

| Хостинг | В корне | 3 | Прочие gTLD и ccTLD | 116 | 25% | 18,12 | 58,30 | |

| С июня 2015 по июнь 2020 гг. | В директории | 2 | Прочие gTLD и ccTLD | 101 | 15% | 8,33 | 49,97 | 381,56 |

| С июня 2020 по июнь 2021 гг. | В директории | 4+ | Популярные gTLD | 91 | 57% | 89,99 | ||

| Ранее июня 2015 г. | В директории | 2 | Прочие gTLD и ccTLD | 91 | 23% | 15,11 | 82,52 | 685,70 |

| С июня 2020 по июнь 2021 гг. | В директории | 3 | Популярные gTLD | 86 | 56% | 89,93 | ||

| С июня 2015 по июнь 2020 гг. | В директории | 3 | Популярные gTLD | 83 | 30% | 19,47 | 98,56 | |

| Июнь 2021 г. и позже | В корне | 4+ | Дешевые gTLD | 77 | 47% | 10,72 | 25,99 | |

| С июня 2015 по июнь 2020 гг. | В директории | 3 | Прочие gTLD и ccTLD | 73 | 58% | 306,02 | ||

| Хостинг | В корне | 4+ | Популярные gTLD | 65 | 5% | 6,63 | 19,57 | 59,16 |

| Ранее июня 2015 г. | В директории | 3 | Популярные gTLD | 63 | 17% | 19,01 | 64,99 | 462,00 |

| Ранее июня 2015 г. | В директории | 4+ | Прочие gTLD и ccTLD | 60 | 60% | 211,41 | ||

| Июнь 2021 г. и позже | В директории | 4+ | Популярные gTLD | 54 | 46% | 8,73 | 198,33 | |

| Июнь 2021 г. и позже | В директории | 3 | Популярные gTLD | 53 | 36% | 6,26 | 145,73 | |

| Июнь 2021 г. и позже | В директории | 2 | Прочие gTLD и ccTLD | 51 | 31% | 5,38 | 34,63 | |

| Июнь 2021 г. и позже | В директории | 4+ | Дешевые gTLD | 37 | 46% | 17,44 | 50,01 | |

| Июнь 2021 г. и позже | В корне | 2 | Дешевые gTLD | 36 | 19% | 13,90 | 51,05 | 531,54 |

| Хостинг | В директории | 4+ | Популярные gTLD | 32 | 25% | 11,04 | 49,51 | |

| С июня 2020 по июнь 2021 гг. | В корне | 3 | Прочие gTLD и ccTLD | 29 | 31% | 32,24 | 51,85 | |

| Ранее июня 2015 г. | В корне | 3 | Популярные gTLD | 27 | 44% | 18,99 | 324,53 | |

| С июня 2020 по июнь 2021 гг. | В директории | 4+ | Прочие gTLD и ccTLD | 26 | 46% | 48,05 | 521,60 | |

| Хостинг | В корне | 4+ | Прочие gTLD и ccTLD | 25 | 52% | 21,30 | ||

| С июня 2020 по июнь 2021 гг. | В директории | 3 | Дешевые gTLD | 25 | 44% | 167,61 | 296,23 | |

| Июнь 2021 г. и позже | В корне | 2 | Прочие gTLD и ccTLD | 22 | 45% | 7,27 | 11,87 | |

| Июнь 2021 г. и позже | В корне | 3 | Дешевые gTLD | 22 | 27% | 7,05 | 31,89 | |

| С июня 2020 по июнь 2021 гг. | В корне | 4+ | Прочие gTLD и ccTLD | 20 | 40% | 15,14 | 31,68 | |

| Июнь 2021 г. и позже | В корне | 3 | Популярные gTLD | 19 | 37% | 34,78 | 154,85 | |

| Июнь 2021 г. и позже | В директории | 3 | Дешевые gTLD | 18 | 28% | 7,64 | 36,86 | |

| Июнь 2021 г. и позже | В директории | 3 | Прочие gTLD и ccTLD | 15 | 40% | 11,24 | 243,49 | |

| С июня 2015 по июнь 2020 гг. | В директории | 4+ | Прочие gTLD и ccTLD | 11 | 73% | |||

| С июня 2015 по июнь 2020 гг. | В директории | 4+ | Популярные gTLD | 10 | 10% | 2,74 | 25,56 | 158,22 |

| С июня 2015 по июнь 2020 | В корне | 3 | Популярные gTLD | 9 | 22% | 43,02 | 76,00 | 123,16 |

| С июня 2020 по июнь 2021 гг. | В корне | 2 | Популярные gTLD | 9 | 22% | 7,33 | 22,25 | 182,08 |

| Ранее июня 2015 г. | В корне | 4+ | Популярные gTLD | 9 | 22% | 118,93 | 238,08 | 455,16 |

| Июнь 2021 г. и позже | В директории | 4+ | Прочие gTLD и ccTLD | 8 | 63% | 98,25 | ||

| С июня 2015 по июнь 2020 гг. | В корне | 2 | Популярные gTLD | 8 | 38% | 19,54 | 19,58 | |

| С июня 2015 по июнь 2020 гг. | В корне | 4+ | Дешевые gTLD | 8 | 13% | 58,43 | 193,22 | 667,15 |

| С июня 2015 по июнь 2020 гг. | В директории | 2 | Дешевые gTLD | 6 | 50% | 26,95 | ||

| С июня 2015 по июнь 2020 гг. | В директории | 3 | Дешевые gTLD | 6 | 33% | 25,21 | 95,27 | |

| С июня 2020 по июнь 2021 гг. | В корне | 3 | Популярные gTLD | 6 | 0% | 68,50 | 80,72 | 112,21 |

| Ранее июня 2015 г. | В директории | 4+ | Популярные gTLD | 6 | 0% | 4,26 | 42,06 | 101,38 |

| Июнь 2021 г. и позже | В корне | 4+ | Популярные gTLD | 5 | 20% | 20,85 | 124,47 | 125,83 |

| Июнь 2021 г. и позже | В корне | 3 | Прочие gTLD и ccTLD | 4 | 50% | 25,01 | ||

| С июня 2020 по июнь 2021 гг. | В корне | 2 | Прочие gTLD и ccTLD | 4 | 25% | 17,24 | 368,73 | |

| Июнь 2021 г. и позже | В корне | 4+ | Прочие gTLD и ccTLD | 3 | 0% | 5,43 | 8,43 | 8,58 |

| С июня 2020 по июнь 2021 гг. | В директории | 4+ | Дешевые gTLD | 3 | 0% | 6,26 | 6,26 | 169,68 |

| Ранее июня 2015 г. | В корне | 4+ | Прочие gTLD и ccTLD | 3 | 0% | 103,34 | 111,88 | 130,09 |

| С июня 2015 по июнь 2020 гг. | В корне | 4+ | Прочие gTLD и ccTLD | 2 | 50% | |||

| С июня 2020 по июнь 2021 гг. | В корне | 2 | Дешевые gTLD | 2 | 50% | |||

| С июня 2020 по июнь 2021 гг. | В корне | 3 | Дешевые gTLD | 2 | 0% | 193,85 | 195,71 | 197,58 |

| С июня 2020 по июнь 2021 гг. | В корне | 4+ | Популярные gTLD | 2 | 0% | 39,72 | 60,07 | 80,43 |

| С июня 2020 по июнь 2021 гг. | В корне | 4+ | Дешевые gTLD | 2 | 0% | 14,58 | 15,39 | 16,20 |

| Ранее июня 2015 г. | В корне | 2 | Популярные gTLD | 2 | 0% | 60,89 | 115,05 | 169,21 |

| Хостинг | В директории | 2 | Прочие gTLD и ccTLD | 1 | 100% | |||

| С июня 2015 по июнь 2020 гг. | В корне | 3 | Дешевые gTLD | 1 | 100% | |||

| С июня 2015 по июнь 2020 гг. | В корне | 3 | Прочие gTLD и ccTLD | 1 | 100% | |||

| С июня 2015 по июнь 2020 гг. | В корне | 4+ | Популярные gTLD | 1 | 0% | 61,91 | 61,91 | 61,91 |

| Ранее июня 2015 г. | В корне | 2 | Прочие gTLD и ccTLD | 1 | 0% | 389,37 | 389,37 | 389,37 |

| Хостинг | В директории | 2 | Популярные gTLD | 0 | 0% | |||

| Хостинг | В директории | 2 | Дешевые gTLD | 0 | 0% | |||

| Хостинг | В директории | 3 | Дешевые gTLD | 0 | 0% | |||

| Хостинг | В директории | 4+ | Дешевые gTLD | 0 | 0% | |||

| Хостинг | В корне | 2 | Популярные gTLD | 0 | 0% | |||

| Хостинг | В корне | 2 | Дешевые gTLD | 0 | 0% | |||

| Хостинг | В корне | 2 | Прочие gTLD и ccTLD | 0 | 0% | |||

| Хостинг | В корне | 3 | Дешевые gTLD | 0 | 0% | |||

| Хостинг | В корне | 4+ | Дешевые gTLD | 0 | 0% | |||

| С июня 2015 по июнь 2020 гг. | В директории | 4+ | Дешевые gTLD | 0 | 0% | |||

| С июня 2015 по июнь 2020 гг. | В корне | 2 | Дешевые gTLD | 0 | 0% | |||

| С июня 2015 по июнь 2020 гг. | В корне | 2 | Прочие gTLD и ccTLD | 0 | 0% | |||

| Ранее июня 2015 г. | В директории | 2 | Дешевые gTLD | 0 | 0% | |||

| Ранее июня 2015 г. | В директории | 3 | Дешевые gTLD | 0 | 0% | |||

| Ранее июня 2015 г. | В директории | 4+ | Дешевые gTLD | 0 | 0% | |||

| Ранее июня 2015 г. | В корне | 2 | Дешевые gTLD | 0 | 0% | |||

| Ранее июня 2015 г. | В корне | 3 | Дешевые gTLD | 0 | 0% | |||

| Ранее июня 2015 г. | В корне | 3 | Прочие gTLD и ccTLD | 0 | 0% | |||

| Ранее июня 2015 г. | В корне | 4+ | Дешевые gTLD | 0 | 0% | |||

* Количество часов, по прошествии которого четверть доменов в данной категории перестала быть активной. Графа пустая, если за 30 дней нужное количество доменов не прекратило активность.

** Количество часов, по прошествии которого половина доменов в данной категории перестала быть активной. Графа пустая, если за 30 дней нужное количество доменов не прекратило активность.

*** Количество часов, по прошествии которого три четверти доменов в данной категории перестали быть активными. Графа пустая, если за 30 дней нужное количество доменов не прекратило активность.

Чаще всего фишинговые страницы размещены в корне домена третьего уровня на хостинге, расположенном на популярном домене верхнего уровня (более 11% всех ссылок), причем корреляция между признаками внутри комбинации высока (т. е. если мы видим фишинговую страницу, находящуюся в корне домена, то это более чем в половине случаев сайт на хостинге и с третьим уровнем домена). Такие страницы, как правило, активны в течение крайне короткого времени — уже через два дня 75% ссылок становятся неактивными.

Большинство сайтов, созданных с июня 2020 по июнь 2021 гг., расположены на доменах .com, .org, .net и .info. В этой категории встречаются не только новые сайты, которые были взломаны, но и сайты, специально созданные злоумышленниками. Среди них особенно выделяются страницы, представляющие собой поддельные формы оплаты, нацеленные на сбор данных банковских карт. Такие страницы могут быть частью мошеннического сайта или самостоятельными сайтами. На некоторые такие «страницы оплаты» ссылается столько мошеннических сайтов, что они попадают в рейтинг популярности Alexa top 1 Million. Пример сайта «оплаты»:

Среди доменов, созданных летом 2021 года, преобладают домены второго уровня. Обычно свежие сайты, заблокированные продуктами «Лаборатории Касперского», специально созданы для фишинга. Поскольку у таких «сайтов-однодневок» обычно нет разветвленной системы устройств в сети, им не требуются поддомены, поэтому злоумышленники ограничиваются доменом второго уровня.

Вторая по популярности комбинация — фишинговая страница, расположенная в директории на домене третьего уровня, созданном раньше июня 2015 года, — является самой стойкой: за 30 дней только чуть меньше четверти страниц перестали проявлять фишинговую активность, что значительно меньше среднего значения.

При подробном исследовании ссылок из этой категории выяснилось, что почти все они ведут на один и тот же домен второго уровня и имеют одинаковый вид сгенерированного случайным образом имени домена третьего уровня. Предположительно сайт стал жертвой хакерской атаки, в процессе которой злоумышленники получили к нему доступ и создали множество поддоменов, не трогая содержимое основного сайта.

Заключение

Мы рассмотрели основные компоненты жизненного цикла фишинговых страниц: создание, изменение контента и прекращение активности. В результате исследования мы пришли к следующим выводам:

- Большинство фишинговых страниц активно в короткий промежуток времени: уже меньше чем через неделю после обнаружения половина ссылок перестала быть активной.

- Современный фишинг меняется редко: ни на одной из наблюдаемых страниц за время ее жизни не менялась организация-цель, а содержимое сильно изменялось преимущественно на страницах, нацеленных на онлайн-игру, в которой проводятся временные акции и розыгрыши. Злоумышленникам приходится адаптировать фишинговую страницу под эти акции, чтобы она была как можно более убедительной.

- В среднем чуть меньше половины страниц имеют в качестве признака неактивности тайм-аут. В числе других популярных признаков — ошибка разрешения доменного имени страницы, отсутствие контента и заглушка хостинга.

- Почти треть ссылок пришлась на сайты, размещенные на хостингах — именно у этой категории ссылок срок активности самый короткий. В некоторых случаях такие сайты могут существовать всего несколько часов.

Жизненный цикл фишинговых страниц