«Лаборатория Касперского» предоставляет различные услуги организациям, пострадавшим от кибератак. В числе таких услуг — реагирование на инциденты, цифровая криминалистика, анализ вредоносных программ и другие. В ежегодном отчете по реагированию на инциденты мы предоставляем информацию об атаках, которые расследовали за прошедший год. Данные, используемые в отчете, получены из практики работы с организациями по всему миру, которые обращались к нам за помощью или проводили экспертные мероприятия для своих внутренних групп реагирования на инциденты.

Скачать полную версию отчета в формате PDF

Kaspersky Incident Response в различных регионах и отраслях

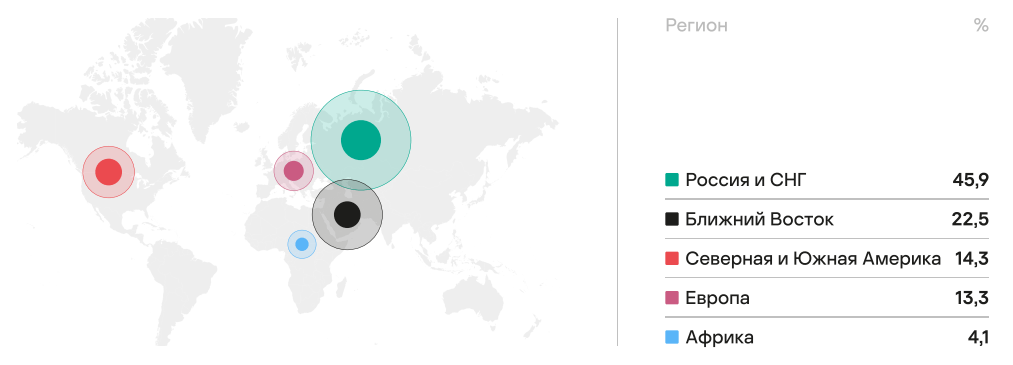

В 2022 году 45,9% организаций, обратившихся к сервису Kaspersky Incident Response, находились в России и СНГ. На втором месте — Ближний Восток (22,5%), за ним следуют Северная и Южная Америка (14,3%) и Европа (13,3%).

Если смотреть по отраслям, то чаще всего наш сервис приходил на помощь госучреждениям (19,39%), финансовым (18,37%) и промышленным организациям (17,35%).

Тренды 2022 года: векторы проникновения и последствия

В 2022 году злоумышленники чаще всего проникали в инфраструктуру организаций при помощи эксплуатации уязвимостей в публично доступных приложениях (42,9%). Однако по сравнению с 2021 годом доля этого вектора снизилась на 10,7 п. п., а доля случаев проникновения через скомпрометированные учетные записи (23,8%), напротив, возросла. Доля атак, начинающихся с вредоносных писем, продолжает сокращаться: в 2022 году она составила 11,9%.

В 39,8% случаев речь шла об атаках программ-вымогателей. Зашифрованные данные третий год подряд остаются основной проблемой, с которой сталкиваются наши клиенты. При этом относительно 2021 года доля таких инцидентов снизилась. Кроме того, вымогательство не всегда было целью атак шифровальщиков. В некоторых случаях эти зловреды использовались для того, чтобы скрыть следы атаки и затруднить ее расследование.

Рекомендации

Для эффективной защиты организации от кибератак эксперты «Лаборатории Касперского» рекомендуют:

- внедрять надежную парольную политику и многофакторную аутентификацию;

- закрывать порты управления от доступа извне;

- устанавливать обновления ПО или использовать дополнительные меры защиты для сервисов на периметре сети;

- повышать уровень осведомленности сотрудников в вопросах информационной безопасности;

- использовать решения класса EDR и правила обнаружения легитимных инструментов, применяемых в кибератаках;

- регулярно проводить киберучения с применением распространенных тактик и техник злоумышленников;

- регулярно выполнять резервное копирование данных;

- оформить подписку на сервисы реагирования на инциденты с SLA;

Больше информации о киберинцидентах, в том числе тепловая карта тактик и техник по MITRE ATT&CK, распределение причин обращения к сервису по реагированию на инциденты по регионам и отраслям и другие данные — в полной версии отчета (PDF).

Подробный анализ наиболее распространенных уязвимостей можно найти в приложении к отчету (PDF).

Природа инцидентов информационной безопасности — отчет за 2022 год