Прошло уже три года со времени публикации у нас в блоге статьи «В стаде банкеров прибыло«, описывающей первую вредоносную программу, которая атакует пользователей программного обеспечения для электронного банкинга компании «БИФИТ«. В настоящее время аналогичным функционалом обладает несколько вредоносных программ, в том числе:

- Trojan-Spy.Win32.Lurk

- Trojan-Banker.Win32.iBank

- Trojan-Banker.Win32.Oris

- Trojan-Spy.Win32.Carberp

- Trojan-Banker.Win32.BifiBank

- Trojan-Banker.Win32.BifitAgent

Несмотря на уже не уникальный функционал, последняя программа из этого списка все-таки привлекла наше внимание.

Слова и строки, используемые во время работы программы Trojan-Banker.Win32.BifitAgent

Данный зловред обладает рядом особенностей, которые отличают его от остальных подобных программ.

Архитектура

Вредоносная программа присутствует на компьютере жертвы в виде двух основных модулей: исполняемого файла и JAVA-архива. Во время установки вредоносная программа создаёт папку C:DOCUMENTS AND SETTINGSADMINISTRATORAPPLICATION DATABIFIT_A, в которую помещаются следующие файлы:

- AGENT.EXE — основной исполняемый модуль, отвечающий за связь с сервером управления. Данный модуль способен по команде обновляться, управлять процессами, исполнять команды CMD.exe и загружать и запускать произвольные файлы.

- ALL.POLICY — конфигурационный файл JAVA, снимающий любые ограничения по безопасности с JAVA.

- BIFIT_A.CFG — конфигурационный файл вредоносной программы, содержащий идентификационный номер зараженной системы и адрес сервера управления.

- BIFIT_AGENT.JAR — JAVA-архив, содержащий код для работы с системами «БИФИТ».

- JAVASSIST.JAR — JAVA-архив, содержащий дополнительные функции, необходимые для работы BIFIT_AGENT.JAR.

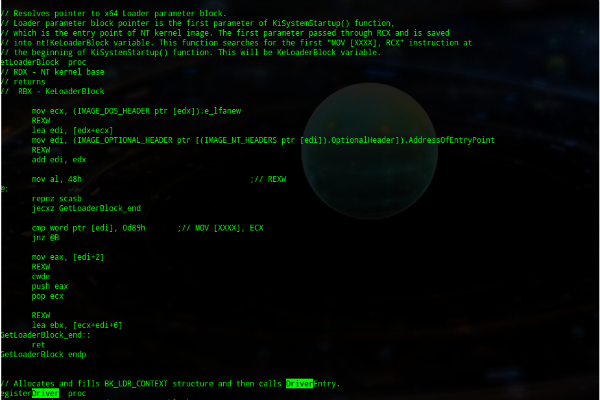

Часть кода вредоносной программы Trojan-Banker.Win32.BifitAgent,

отвечающий за установку модулей на зараженной системе и их автозапуск

Во время своей работы вредоносная программа создает также несколько PIPE (именованных каналов).

- .pipe10c86ecd42 — используется для идентификации.

- .pipe10c86ecd51 — используется для ведения журналов собственной деятельности.

- .pipe10c86ecd52 — используется для связи с BIFIT_AGENT.JAR.

Таким образом, во время работы вредоносной программы основной исполняемый модуль, отвечающий за связь с сервером управления, и вредоносные JAR-файлы функционируют одновременно, что позволяет злоумышленникам во время проведения банковских транзакций мгновенно модифицировать любой код, работающий под JAVA.

BIFIT_AGENT.JAR

По умолчанию файл BIFIT_AGENT.JAR, содержащий код для работы с системами «БИФИТ», сильно обфусцирован, а все содержащиеся в нём классы разбиты на 156 файлов, которые случайным образом расположены по подкаталогам.

Пример обфусцированного содержимого файла BIFIT_AGENT.JAR

Обфускация значительно усложняет анализ взаимодействия данного файла с системами «БИФИТ», однако восстановить действия вредоносной программы все-таки можно — благодаря наличию в файле развитого функционала журналирования своей деятельности.

Часть функционала BIFIT_AGENT.JAR, отвечающего за перехват банковских транзакций,

совершенных через системы «БИФИТ»

Анализ функционала BIFIT_AGENT.JAR показал, что основная задача данного JAR файла — подменна данных банковских транзакций, совершаемых пользователями с зараженных компьютеров. Данная подмена осуществляется абсолютно незаметно для пользователя, так как подменяются данные, передаваемые в банк, но не отображаемые пользователю. Наличие USB-Токена при проведении транзакции никак не останавливает злоумышленников, так как токен подписывает транзакцию с уже подмененными данными.

Подпись

К отличительным особенностям вредоносной программы Trojan-Banker.Win32.BifitAgent можно также отнести наличие у неё подписи. На сегодняшний день (16 апреля 2013 года) в вирусной коллекции «Лаборатории Касперского» присутствует около 10 версий данной программы, и все они имеют действующую подпись, выданную на компанию «Accurate CNC».

Пример цифровой подписи вредоносной программы Trojan-Banker.Win32.BifitAgent

Компания «Accurate CNC» существует, имеет собственный сайт http://www.accuratecnc.com/ и предлагает своим клиентам оборудование и программы для проектирования электронного оборудования. При этом доступная демонстрационная версия их программы «PhCNC Demo v3.26.4» подписана тем же ключом, что и вредоносная программа.

Пример цифровой подписи программы PhCNC Demo v3.26.4 компании Accurate CNC

Таким образом, мы имеем дело с украденной цифровой подписью, которая используется злоумышленниками для подписи вредоносных программ.

Сравнение сертификатов вредоносной программы

Trojan-Banker.Win32.BifitAgent и PhCNC Demo v3.26.4 компании Accurate CNC

Мы связались с представителями компании GlobalSign, и подпись была отозвана.

Заключение

В настоящее время мы фиксируем установки вредоносной программы Trojan-Banker.Win32.BifitAgent на некоторые компьютеры ботнетов, функционирующих под такими зловредами как Trojan.Win32.DNSChanger, Backdoor.Win32.Shiz, Virus.Win32.Sality и т.д. Распространения через эксплойты не зафиксировано.

Учитывая избирательные установки вредоносной программы, можно предположить, что злоумышленники «продают» зараженные компьютеры, на которых зафиксирована работа с банковскими системами «БИФИТ», для установки на них Trojan-Banker.Win32.BifitAgent.

По данным KSN с начала апреля данной вредоносной программой были атакованы около 100 пользователей «Лаборатории Касперского». При этом среднее количество атак, приходящихся на одного пользователя, ежедневно растёт.

Таким образом, благодаря архитектурному решению вредоносной программы, использованию краденой подписи и таргетированным атакам, злоумышленники постепенной увеличивают число зараженных пользователей. Как следствие, растут и суммы на банковских счетах киберпреступников.

В стаде банкеров прибыло 2