Мы уже почти 20 лет пользуемся USB-устройствами — удобным и простым способом хранить и передавать файлы между компьютерами. К этому способу обращаются и киберпреступники. Самый известный пример — червь Stuxnet, проникший на USB-устройстве в сети ядерных объектов Ирана, а самый недавний — кампания Dark Tequila. В новом отчете «Лаборатории Касперского» представлен обзор текущей картины киберугроз, распространяемых через съемные носители и приведены рекомендации по защите самих устройств и данных на них.

Отчет основан на данных об угрозах, обнаруженных с помощью технологий защиты «Лаборатории Касперского» с применением специальных фильтров и алгоритмов и добровольно переданных пользователями Kaspersky Security Network (KSN).

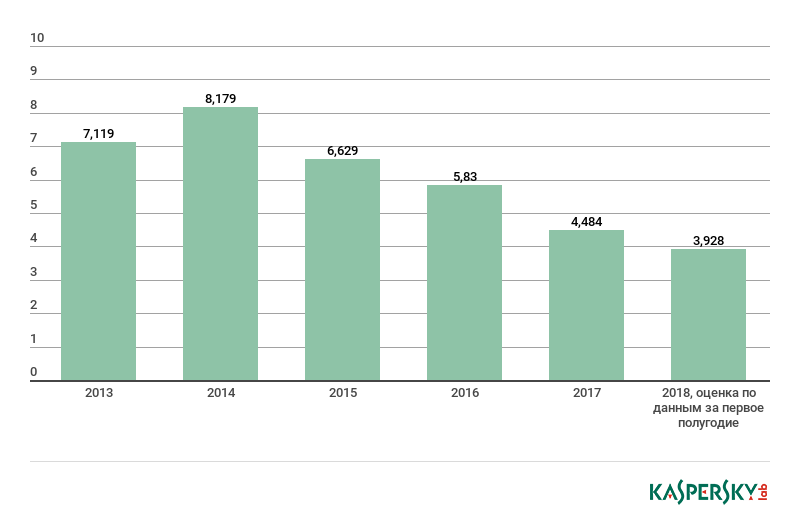

Статистика показывает, что в целом количество вредоносного ПО, обнаруженного на съемных носителях (в корневых каталогах на компьютере), а также количество зараженных пользователей начиная с 2014 года постоянно снижается.

Количество уникальных пользователей (в миллионах), на компьютерах которых было обнаружено вредоносное ПО в корневых каталогах, что является основным признаком заражения через съемные носители, 2013–2018 гг. Источник — KSN.

Основные результаты исследования

- USB-устройства и другие съемные носители используются для распространения ПО для майнинга криптовалют как минимум с 2015 года.

- Процент обнаружений популярного биткойн-майнера Trojan.Win64.Miner.all, ежегодно растет примерно на 1/6. В 2018-м каждый десятый пользователь, пострадавший от зловредов, передаваемых через съемные носители, был жертвой именно этого майнера (приблизительно 9,22%; для сравнения, в 2017 году этот показатель составил 6,7%, а в 2016-м — 4,2%).

- Некоторые из вредоносных программ, обнаруженных в 2018 году, попали на компьютеры жертв несколько лет назад. Это свидетельствует о длительном заражении, которое, вероятно, негативно влияло на производительность устройств.

- В число зловредов, распространяемых через съемные носители, входит семейство Windows LNK (троянцы, содержащие ссылки на загрузку вредоносных файлов или пути для запуска вредоносных исполняемых файлов). Оно сохраняет место в тройке лидирующих угроз как минимум с 2016 года.

- Эксплойт CVE-2010-2568 (Stuxnet) остается одним из десяти эксплойтов, наиболее активно распространяющихся через съемные носители.

- USB-зловреды наиболее распространены на развивающихся рынках: больше всего страдают Азия, Африка и Южная Америка, но отдельные атаки были зафиксированы в Европе и Северной Америке.

- От эксплойта LNK в 2018 году сильнее всего пострадали Вьетнам (18,8% пользователей), Алжир (11,2%) и Индия (10,9%). Заражения также были замечены в других странах Азии, в России и Бразилии; кроме того, несколько атак имели место в Европе (в Испании, Германии, Франции, Великобритании и Италии), США и Японии.

- География майнеров еще шире. Trojan.Win32.Miner.ays/Trojan.Win.64.Miner.all был обнаружен в Индии (23,7%), России (18,45%) и Казахстане (14,38%), но отдельные случаи зафиксированы также в странах Азии и Африки, в Европе (в Великобритании, Германии, Нидерландах, Швейцарии, Испании, Бельгии, Австрии, Италии, Дании и Швеции), США, Канаде и Японии.

USB-устройства, хранящиеся на них данные и компьютеры, к которым они подключаются, уязвимы для киберугроз. Поэтому рекомендуем принять меры для безопасного использования устройств.

Советы всем пользователям USB-устройств:

- Будьте осторожны с устройствами, которые вы подключаете к своему компьютеру. Вы точно знаете, откуда они?

- Приобретайте USB-устройства с шифрованием. Так вы будете уверены, что ваши данные в безопасности, даже если вы потеряете съемный носитель.

- Убедитесь, что все данные на USB-устройстве хранятся в зашифрованном виде.

- Используйте защитное решение, проверяющее все съемные носители на наличие вредоносных программ. Даже устройства от проверенных производителей могут быть скомпрометированы с помощью слабого звена в цепочке поставок (supply chain attack).

Дополнительные советы компаниям:

- Контролируйте использование USB-устройств внутри компании: определите, кто, для чего и какие USB-устройства может использовать.

- Обучите сотрудников правилам безопасного использования USB-устройств, в особенности если они подключают съемный носитель и к домашнему, и к рабочему компьютеру.

- Не оставляйте корпоративные USB-устройства без присмотра.

Решения «Лаборатории Касперского», такие как Kaspersky Endpoint Security для Windows, обеспечивают защиту и шифрование всех съемных носителей, включая USB-устройства.

От зловреда до майнера: эволюция «USB-угроз»