Пользователям порядком приелось читать сообщения с предложениями реплик часов или сумок известных брендов, испамерам приходится идти на всяческие уловки для того, чтобы убедитьполучателя такого письма пройти по нужной ссылке.

Не так давно мы обнаружили одну из таких уловок – маскировку незапрошенного сообщения под личное письмо, содержащее ссылку на страницу известной социальной сети.

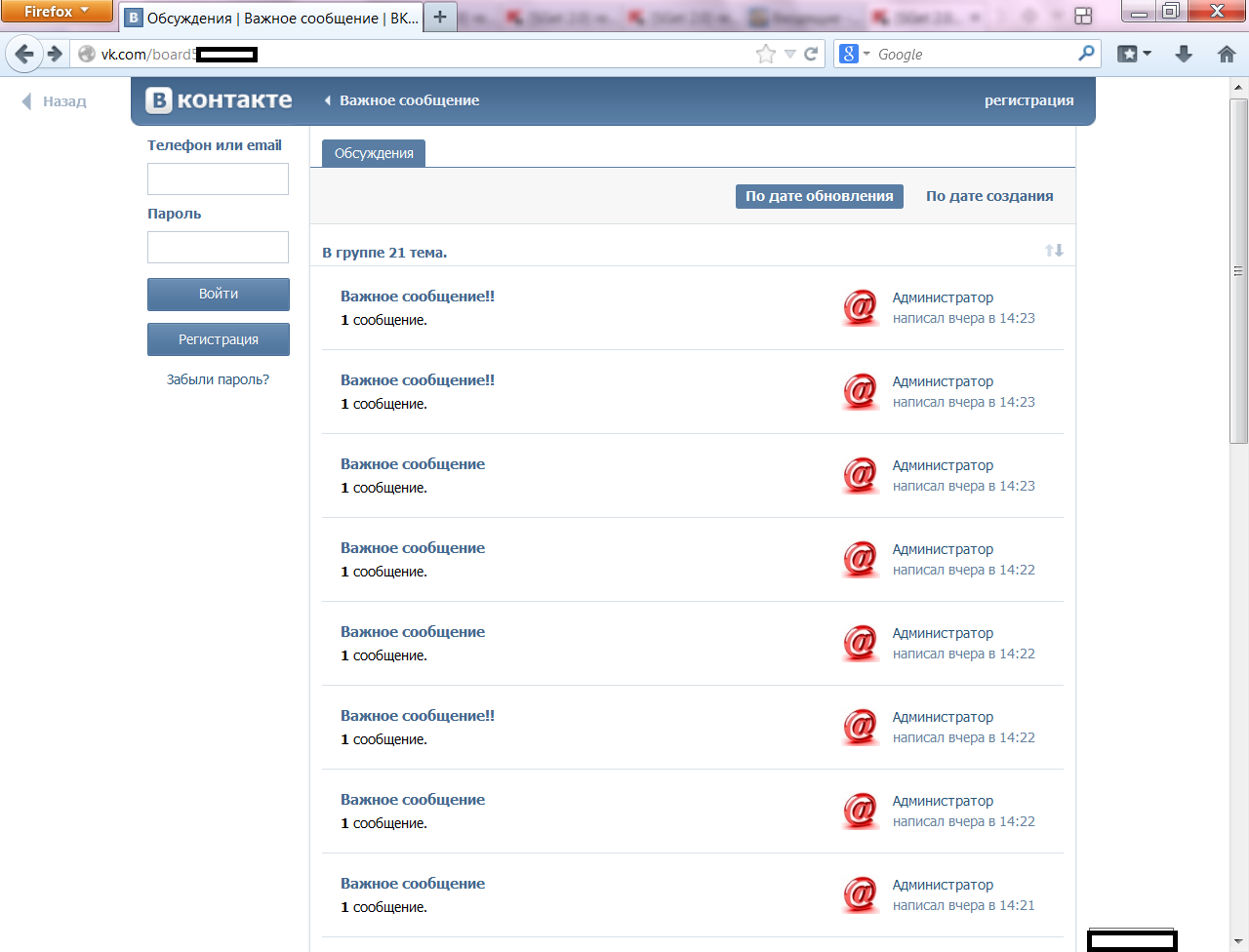

Обнаруженное сообщение напоминает привычное послание от друга, в которомон из-за нехватки времени указывает только ссылку на свою страничку с каким-то новым и интересным содержимым. Однако, если кликнуть по ссылке и пройти на сайт социальной сети, там не обнаружится ничего, кроме неких «важных сообщений» от «администрации».

На самом деле это не личные сообщения, а темы в недавно созданной группе. Каждая тема содержит ссылки для просмотра упомянутогов заголовке «важного сообщения» на персональном компьютере или мобильном устройстве. Данный спам явно ориентирован на тех, кто использует планшет или смартфон для входа в интернет – обычно в подобных сообщениях нет дифференциации ссылок.Однако по сути это различие – лишь прием социальный инженерии, мнимое доказательство того, что пользователь имеет дело с реальными сообщениями от администрации социальной сети.И какую ссылку выбрал получатель «важного сообщения», она приведет его на страницу с рекламой «точных копий престижных товаров».

Так как спамерам необходимо донести свою информацию до как можно большего количества пользователей, то свою страницу в социальной сети они сделали доступной для просмотра всем желающим. Для прочтения «важного сообщения» даже не нужно быть зарегистрированным членом социальной сети.

Хочется напомнить, что ссылки в письме без каких-либо пояснений сразу же должны настораживать. Не стоит переходить по такой ссылке, опасаясь пропустить важные известия от друзей, даже если она ведет на сайт популярной социальной сети. В итоге вы можете оказаться на сайте, где может находиться не только реклама, но и вредоносное ПО, способное нанести существенный вред вашему компьютеру.

Сошлемся на реплики