Цифры квартала

- По данным KSN, во втором квартале 2012 года продукты «Лаборатории Касперского» обнаружили и обезвредили более 1 млрд вредоносных объектов.

- Зафиксировано распространение вредоносных программ с 89,5 миллионов URL.

- Обнаружено 14 900 файлов вредоносных программ под Android.

Обзор ситуации

Вредоносное ПО для мобильных устройств

Во втором квартале 2012 г. по сравнению с показателями первого квартала практически втрое увеличилось количество Android-троянцев. За три месяца в нашу коллекцию было добавлено более 14 900 вредоносных программ.

Количество обнаруженных модификаций вредоносного ПО для Android OS

Столь активное развитие Android-зловредов говорит о том, что все больше вирусописателей переключаются на разработку вредоносных программ под мобильные устройства. Как и в случае с windows-зловредами, развитие мобильных вредоносных программ привело к формированию черного рынка услуг по их распространению. Основными каналами распространения являются неофициальные магазины приложений и партнерские программы. Нельзя не отметить, что мобильные вредоносные программы становятся все сложнее: злоумышленники активно развивают технологию обфускации и защиты кода, усложняющие анализ зловредов.

Практически половина (49%) обработанных «Лабораторией Касперского» во втором квартале 2012 вредоносных файлов — это различные многофункциональные троянцы, которые крадут с телефона данные (имена контактов, почтовые адреса, телефоны и т.д.), а также могут загружать дополнительные модули с серверов злоумышленников.

Четверть обнаруженных вредоносных программ для Android OS приходится на SMS-троянцев. Эти зловреды выкачивают деньги со счетов жертв, отправляя без ведома хозяев мобильных устройств SMS на платные номера. Пару лет назад такие программы можно было встретить лишь в республиках бывшего СССР, в Юго-Восточной Азии и Китае. Сейчас же они расползаются по всему миру: во втором квартале 2012 г. мы защитили от SMS-зловредов пользователей в 47 странах.

18% обнаруженных во втором квартале Android-зловредов — бэкдоры, дающие злоумышленникам возможность полного контроля над зараженным устройством. На основе таких программ создаются мобильные ботнеты.

Распределение обнаруженных в Q2 вредоносных программ под Android OS по поведениям

Пока что среди вредоносных программ под Android доля Trojan-Spy невелика – лишь два процента. Однако именно эти программы представляют наибольшую опасность для пользователей. Ведь они охотятся за самой ценной информацией, открывающей злоумышленникам доступ к банковским счетам пользователей.

В июне эксперты «Лаборатории Касперского» обнаружили новую версию мобильной вредоносной программы, занимающейся кражей входящих SMS. Программа маскировалась под Android Security Suite Premium. Однако примечателен этот троянец по другой причине: все серверы управления этой вредоносной программой были зарегистрированы на одного человека. Конечно, это были фальшивые данные, но точно такие же данные были использованы и для регистрации ряда управляющих доменов Zbot (ZeuS). Отсюда можно сделать вывод, что кража SMS нацелена именно на получение кодов авторизации банковских транзакций и зловред относится к семейству Trojan-Spy.AndroidOS.Zitmo.

Мас-зловреды

Количество обнаруженных Mac-зловредов по сравнению с первым кварталом 2012 г. уменьшилось: в наши антивирусные базы были добавлены записи, детектирующие 50 вредоносных программ для Mac OS X.

После обнаружения в прошлом квартале ботнета FlashFake, состоявшего более чем из 700 000 Mаc-компьютеров, компания Apple активнее занялась вопросами безопасности своей операционной системы. Примерами могут служить и выпуски критических патчей для Oracle Java одновременно с их windows-версиями, и анонсированные функции защиты следующей версии Mac OS X: настроенная по умолчанию установка программ только из официального магазина плюс использование песочницы для программ, загруженных из магазина, автоматическая установка обновлений и т.д.

Количество новых записей для платформы Mac OS X, добавленных в антивирусные базы ЛК.

Второй квартал 2012

Прогноз, согласно которому атаки на Mac-пользователей продолжатся во втором квартале, оправдался. В конце июня 2012 года наши антивирусные радары зафиксировали новую целевую атаку, направленную против уйгурских Mac-пользователей в Китае. В отличие от предыдущей атаки злоумышленники не использовали для доставки зловреда на атакуемые компьютеры никаких эксплойтов. На этот раз определенному кругу лиц были разосланы письма с zip-архивом. Архив содержал jpg-файл и приложение для Mac, имеющее иконку текстового документа. Это классический пример социальной инженерии. Основным компонентом атаки стал исполняемый файл, замаскированный под текстовый документ, — бэкдор для Mac OS Х, работающий как на архитектуре i386, так и на PowerPC, и детектируемый нашими продуктами как Backdoor.OSX.MaControl.b. Был обнаружен также Windows-бэкдор, который использовался в этой же атаке.

Бэкдор выполняет множество функций, в частности позволяет получать файлы с зараженной машины. Данные с конфигурацией серверов управления зашифрованы достаточно простым способом, поэтому удалось установить, что сервер управления находится в Китае.

Продукты компании Apple пользуются популярностью у многих влиятельных политических деятелей и крупных бизнесменов, и информация, хранящаяся на устройствах этих людей, представляет интерес для определенной категории злоумышленников. Это означает, что APT-атаки, нацеленные на Mac-пользователей, продолжатся. Эволюция целевых атак может пойти по пути развития кроссплатформенных зловредов, которые будут иметь похожий код и работать под несколькими наиболее распространенными операционными системами.

Утечка данных LinkedIn и пароли

Во втором квартале в заголовки новостей в связи с утечкой базы хешей паролей попали несколько популярных онлайн-сервисов. Одной из самых громких стала новость о том, что часть базы (6,5 миллионов хешей паролей) популярной социальной сети LinkedIn, попала в открытый доступ. 6 июня, через день после публикации этой информации, компания подтвердила утечку и сообщила, что в результате быстро принятых мер опубликованные пароли от учетных записей были аннулированы и пользователи должны были создать новые пароли.

К сожалению, к моменту публикации этого заявления больше половины паролей уже были извлечены из базы хешей. Почему так быстро? Все дело в том, что LinkedIn почему-то хранила хеши без так называемой соли – строки случайных символов, добавляемой к исходному паролю перед хешированием. Так как эта технология не использовалась, то SHA-1 хеши были очень быстро подобраны с помощью перебора по предварительно посчитанным хешам популярных паролей из словарей. Столь быстрый подбор паролей стал возможен еще и потому, что пароли более половины пользователей были очень простыми, и подобрать их не составило большого труда. После инцидента LinkedIn сообщила, что теперь для хранения паролей используется хеш и соль.

Для того чтобы не стать жертвой подобной атаки, пользователям в первую очередь стоит использовать действительно длинные и сложные пароли, которые затруднительно подобрать по словарю. И нельзя забывать, использование одного и того же пароля для разных сервисов резко увеличивает возможный ущерб при его краже.

Администраторам сайтов мы советуем для хранения паролей использовать как минимум хеш и соль. Однако использование быстрого алгоритма хеширования (например, SHA-1 или MD5) и соли при тех мощностях, которые сейчас при подборе паролей дают GPU, может не спасти от легкого взлома. Более эффективным решением будет использование таких алгоритмов, как PBKDF2 (Password-Based Key Derivation Function 2) или bcrypt, которые не только используют соль по умолчанию, но и позволяют замедлить процесс подбора паролей.

Flame – продолжение истории о кибершпионаже

Наиболее заметным событием, связанным с кибершпионажем, стало обнаружение червя Flame.

«Лаборатория Касперского» проводила исследование по запросу Международного союза электросвязи (МСЭ) о содействии в поиске неизвестной вредоносной программы, которая удаляла конфиденциальные данные с компьютеров, расположенных в странах Ближнего Востока. В процессе поиска мы и обнаружили новый образец вредоносного ПО, который был назван нами Worm.Win32.Flame.

Хотя Flame имеет иной функционал, чем уже известные образцы кибероружия Duqu и Stuxnet, у этих вредоносных программ много общего: география атак, узкая целевая направленность в сочетании с использованием специфических уязвимостей в ПО. Это ставит Flame в один ряд с ними и другим кибернетическим супероружием, развертываемым на Ближнем Востоке неизвестными злоумышленниками.

Flame значительно превосходит по сложности Duqu и представляет собой весьма хитрый набор инструментов для проведения атак. Размер зловреда — почти 20 мегабайт. Это троянская программа-бэкдор, имеющая также черты, свойственные червям: она может распространяться по локальной сети и через съемные носители при получении соответствующего приказа хозяина. Самым опасным способом распространения Flame является репликация в уже зараженной локальной сети под видом обновлений Windows. При этом код был подписан сертификатами, которые изначально были выписаны компанией Microsoft. Нелегитимное использование цифровой подписи было обнаружено Microsoft, после чего сертификат был немедленно отозван. Компания сразу же опубликовала информационное сообщение об угрозе (security advisory) и выпустила обновление KB2718704.

С зараженных компьютеров, расположенных на Ближнем Востоке (в Иране, Судане, Сирии и т.д.) Flame крадет различную информацию, в том числе видео- и аудиофайлы, а также чертежи AutoCAD.

На сегодняшний день Flame является одной из самых сложных киберугроз. Программа имеет большой размер и невероятно сложную структуру и очень хорошо показывает, как могут проводиться шпионские операции в XXI веке.

Статистика

Все статистические данные, использованные в отчете, получены с помощью распределенной антивирусной сети Kaspersky Security Network (KSN) как результат работы различных компонентов защиты от вредоносных программ. Данные получены от тех пользователей KSN, которые подтвердили свое согласие на их передачу. В глобальном обмене информацией о вредоносной активности принимают участие миллионы пользователей продуктов «Лаборатории Касперского» из 213 стран и территорий мира.

Угрозы в интернете

Статистические данные, рассматриваемые в этой главе, получены на основе работы веб-антивируса, который защищает пользователей в момент загрузки вредоносного кода с зараженной веб-страницы. Зараженными могут быть сайты, специально созданные злоумышленниками, веб-ресурсы, контент которых создается пользователями (например, форумы), и взломанные легитимные ресурсы.

Детектируемые объекты в интернете

Во втором квартале 2012 года было отражено 434 143 004 атак, проводившихся с интернет-ресурсов, размещенных в разных странах мира. Всего в данных инцидентах было зафиксировано 145 007 уникальных модификаций вредоносных и потенциально нежелательных программ.

TOP 20 детектируемых объектов в интернете

| Место | Название* | % от всех атак** |

| 1 | Malicious URL | 85,80% |

| 2 | Trojan.Script.Iframer | 3,90% |

| 3 | Trojan.Script.Generic | 2,70% |

| 4 | Exploit.Script.Blocker | 0,60% |

| 5 | Trojan.JS.Popupper.aw | 0,40% |

| 6 | Trojan.Win32.Generic | 0,40% |

| 7 | Trojan-Downloader.JS.Iframe.cxk | 0,30% |

| 8 | Trojan-Downloader.JS.Expack.sn | 0,20% |

| 9 | Exploit.Script.Generic | 0,20% |

| 10 | Trojan-Downloader.Script.Generic | 0,20% |

| 11 | Trojan-Downloader.JS.Agent.gqu | 0,20% |

| 12 | Trojan-Downloader.Win32.Generic | 0,20% |

| 13 | Hoax.HTML.FraudLoad.h | 0,10% |

| 14 | Trojan-Downloader.SWF.FameGake.a | 0,10% |

| 15 | Trojan.JS.Iframe.aaw | 0,10% |

| 16 | Trojan.JS.Agent.bxw | 0,10% |

| 17 | AdWare.Win32.IBryte.x | 0,10% |

| 18 | AdWare.Win32.ScreenSaver.i | 0,10% |

| 19 | Trojan-Downloader.JS.Agent.grd | 0,10% |

| 20 | Trojan-Downloader.JS.JScript.ag | 0,10% |

* Детектирующие вердикты модуля веб-антивируса. Информация предоставлена пользователями продуктов ЛК, подтвердившими свое согласие на передачу статистических данных.

** Процент от всех веб-атак, которые были зафиксированы на компьютерах уникальных пользователей.

Первую строчку в рейтинге неизменно занимают вредоносные ссылки из списка запрещенных. По сравнению с предыдущим кварталом их доля выросла на 1,5% и в итоге они составляют 85,8% от всех детектов. В список в первую очередь попадают различные сайты, на которые перенаправляются пользователи. Напомним, что чаще всего на вредоносные сайты пользователи попадают со взломанных легитимных ресурсов с внедренными вредоносными скриптами (drive-by атака). Кроме того, пользователи сами переходят по опасным ссылкам, например при поиске различного пиратского контента. Значительная часть обнаруженных Malicious URL по-прежнему приходится на сайты, связанные с эксплойт-паками.

13 позиций в рейтинге занимают вредоносные программы, которые эксплуатируют бреши в программном обеспечении и используются для доставки вредоносных программ на компьютер пользователя, в их числе две программы, обнаруженные эвристиками: Exploit.Script.Blocker и Exploit.Script.Generic.

Продолжает уменьшаться в рейтинге количество рекламных программ, детектируемых как AdWare: во втором квартале таких программ только две. Эти программы работают как расширения для браузеров: добавляют новую поисковую панель и меняют начальную страницу. Сами по себе они являются легальными программами, за установку которых их создатели платят деньги партнерам-распространителям. Однако находятся распространители, которые готовы получать таким образом деньги, не спрашивая разрешения пользователя на установку.

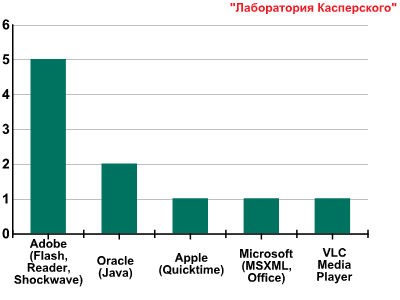

Приложения, в которых злоумышленники используют уязвимости

Большинство атак через интернет осуществляется с помощью эксплойтов, которые используют ошибки в ПО, – для того чтобы запуск вредоносной программы произошел без ведома пользователя.

Какие же приложения чаще всего используют эксплойты? Ответ представлен на диаграмме: это Adobe Acrobat Reader, Java, Android Root и Adobe Flash Player. Пользователям в первую очередь стоит обновить именно эти программы, а еще лучше — озаботиться их автоматическим обновлением.

Приложения, уязвимости в которых использовали веб-эксплойты

Второй квартал 2012

Страны, на ресурсах которых размещены вредоносные программы

Для определения географического положения источника веб-атак использовалась методика сопоставления доменного имени с реальным IP-адресом, на котором размещен данный домен, и установление географического положения данного IP-адреса (GEOIP).

85% веб-ресурсов (на 1% больше, чем в прошлом квартале), используемых для распространения вредоносных программ, во втором квартале 2012 года были размещены в десяти странах мира.

Распределение веб-ресурсов, на которых размещены вредоносные программы, по странам.

Второй квартал 2012

Состав TOP 10 не претерпел изменений, в него вошли те же страны, что и в прошлом квартале. За прошедшие три месяца заметно выросла доля хостингов, расположенных в США (+7%). Это произошло в первую очередь за счет уменьшения доли остальных стран десятки: России (-1,5%), Германии (-1,9%), Голландии (-1,2%), Англии (-1%) и Франции (-1,7%). Россия заняла в этом рейтинге второе место (14%), вытеснив на третью позицию Голландию (12%).

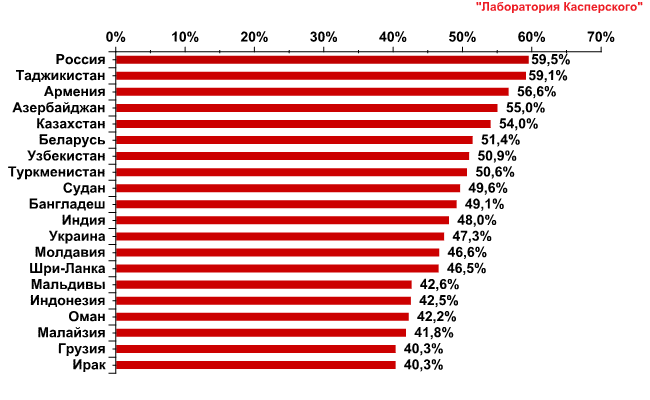

Страны, в которых пользователи подвергались наибольшему риску заражения через интернет

Чтобы оценить степень риска заражения через интернет, которому подвергаются компьютеры пользователей в разных странах мира, мы подсчитали, насколько часто в течение квартала пользователи в каждой стране сталкивались со срабатыванием веб-антивируса.

20 стран, где пользователи подвергаются наибольшему риску заражения через интернет*. Второй квартал 2012 г.

*При расчетах мы исключили страны, в которых число пользователей ЛК относительно мало (меньше 10 тысяч).

** Процент уникальных пользователей, подвергшихся веб-атакам, от всех уникальных пользователей продуктов ЛК в стране.

В TOP 20 преобладают страны — республики бывшего СССР, а также страны Африки и Юго-Восточной Азии.

Все страны можно разбить на несколько групп.

- Группа повышенного риска. В эту группу с результатом 41-60% вошли 18 стран из TOP 20, в том числе Россия (59,5%), Казахстан (54%), Украина (47,3%), Индия (48%), Индонезия (42,2%) и Малайзия (41,8%).

- Группа риска. В эту группу с показателями 21-40% попали 103 страны, в том числе Испания (37,8%), Италия (34,8%), Канада (36%), США (35,7%) и Англия (31,6%).

- Группа самых безопасных при серфинге в интернете стран. В эту группу вошли 16 стран с показателями 12,3-20%.

Меньше всего процент пользователей, атакованных при просмотре страниц в интернете, на Тайване (15,2%), в Японии (18,1%), Дании (18,9%), Люксембурге (19,7%) и Чехии (20%). Отметим, что в эту группу входят и страны Южной Африки, однако в них не все благополучно с точки зрения локальных заражений.

В среднем 39,7% компьютеров всех пользователей KSN, т.е. четыре из десяти компьютеров в мире, в течение квартала хотя бы раз подвергались атаке при серфинге в интернете. Отметим, что средний процент атакованных машин по сравнению с предыдущим кварталом увеличился на 11 процентных пунктов.

Локальные угрозы

Здесь мы анализируем статистические данные, полученные на основе работы модуля антивируса, сканирующего файлы на жестком диске в момент их создания или при обращении к ним, и статистику по сканированию различных съемных носителей информации.

Объекты, обнаруженные на компьютерах пользователей

Во втором квартале 2012 года наши антивирусные решения успешно заблокировали 1 041 194 194 попыток локального заражения на компьютерах пользователей, участвующих в Kaspersky Security Network.

Всего при попытке запуска на компьютерах пользователей с помощью on-access scanner было зафиксировано 383 667 уникальных модификаций вредоносных и потенциально нежелательных программ.

Объекты, обнаруженные на компьютерах пользователей: TOP 20

| Место | Название | % уникальных атакованных пользователей* |

| 1 | Trojan.Win32.AutoRun.gen | 17,80% |

| 2 | Trojan.Win32.Generic | 17,.40% |

| 3 | DangerousObject.Multi.Generic | 16,10% |

| 4 | Trojan.Win32.Starter.yy | 7,40% |

| 5 | Virus.Win32.Sality.bh | 6,70% |

| 6 | Virus.Win32.Virut.ce | 5,40% |

| 7 | Net-Worm.Win32.Kido.ih | 5,10% |

| 8 | Virus.Win32.Sality.aa | 4,20% |

| 9 | HiddenObject.Multi.Generic | 3,60% |

| 10 | Virus.Win32.Nimnul.a | 3,10% |

| 11 | Trojan.WinLNK.Runner.bl | 2,20% |

| 12 | Worm.Win32.AutoRun.hxw | 2,00% |

| 13 | Trojan.Win32.Hosts2.gen | 1,40% |

| 14 | Virus.Win32.Sality.ag | 1,40% |

| 15 | Worm.Win32.Mabezat.b | 1,00% |

| 16 | AdWare.Win32.GoonSearch.b | 0,80% |

| 17 | AdWare.Win32.BHO.aqbp | 070% |

| 18 | Trojan-Dropper.Script.Generic | 0,50% |

| 19 | AdWare.Win32.HotBar.dh | 0,30% |

| 20 | Trojan-Downloader.WMA.Wimad.ag | 0,30% |

Данная статистика представляет собой детектирующие вердикты модулей OAS и ODSантивируса, которые были предоставлены пользователями продуктов ЛК, подтвердившими свое согласие на передачу статистических данных.

* Процент уникальных пользователей, на компьютерах которых антивирус детектировал данный объект, от всех уникальных пользователей продуктов ЛК, у которых происходило срабатывание антивируса.

Первую строчку в рейтинге с показателем 17,8% занял обновленный эвристический детект зловредов, распространяющихся через съемные носители информации, чаще всего флешки. Появление этого вердикта на первой строке говорит о том, что количество съемных носителей информации, на которых были обнаружены следы работы вредоносных программ, очень велико.

Вторую строчку рейтинга занимает вердикт, выдаваемый эвристическим анализатором при проактивном детектировании множества вредоносных программ, — Trojan.Win32.Generic (17,4%).

Вредоносные программы, обнаруженные с помощью «облачных» технологий (16,1%) спустились с первой на третью строчку рейтинга. Эти технологии работают, когда в антивирусных базах еще нет ни сигнатуры, ни эвристики для детектирования вредоносной программы, зато у антивирусной компании «в облаке» уже есть информация об объекте. В этом случае детектируемому объекту присваивается имя DangerousObject.Multi.Generic.

16-е, 17-е и 20-е место заняли рекламные программы. Здесь появился один новичок – семейство AdWare.Win32.GoonSearch (0,8%). Эти программы являются надстройкой для IE, однако зафиксированы случаи их появления на компьютерах без согласия пользователей, при этом программы противодействуют антивирусным средствам.

Net-Worm.Win32.Kido (5,1%) продолжает терять свои позиции в рейтинге. В то же время рейтинг пополнился еще одним представителем файловых инфекторов: во втором квартале помимо вирусов Virus.Win32.Sality.bh, Virus.Win32.Sality.аа, Virus.Win32.Nimnul.a и Trojan.Win32.Starter.yy в рейтинг попал и небезызвестный Virus.Win32.Virut.ce (5,4%), создающий из зараженных машин крупный ботнет, через который распространяются другие вредоносные программы.

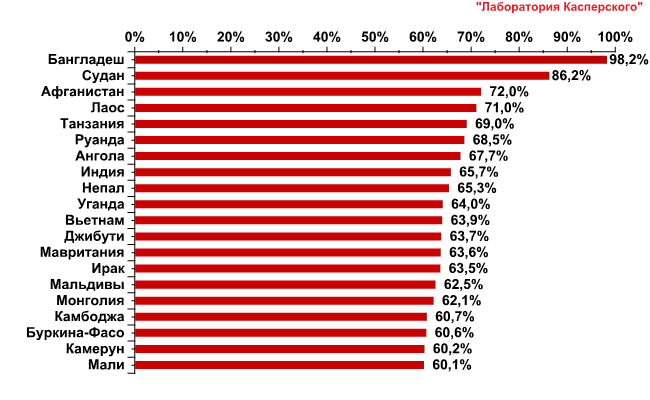

Страны, в которых компьютеры пользователей подвергались наибольшему риску локального заражения

Полученные цифры отражают, насколько в среднем заражены компьютеры в той или иной стране мира. На 36,5% компьютеров всех пользователей KSN в мире, предоставляющих нам информацию, хотя бы раз был найден вредоносный файл (на компьютере или на съемном носителе, подключенном к нему) – по сравнению с прошлым кварталом на 5,7% меньше.

TOP 20: процент компьютеров пользователей, на которых были обнаружены вредоносные программы, от общего количества пользователей ЛК в стране*. Второй квартал 2012 г.

* При расчетах мы исключили страны, в которых число пользователей ЛК относительно мало (меньше 10 тысяч).

** Процент уникальных пользователей, на компьютерах которых были заблокированы локальные угрозы, от всех уникальных пользователей продуктов ЛК в стране.

Первая двадцатка практически полностью состоит из стран Африки и Юго-Восточной Азии. В Бангладеш наши продукты столкнулись с вредоносными программами на 98 из 100 компьютеров, на которых они установлены.

В случае с локальными заражениями мы также можем сгруппировать все страны по уровню зараженности:

- Максимальный уровень заражения (более 60%): 20 стран, преимущественно и из азиатского региона (Индия, Вьетнам, Монголия и др.), Ближнего Востока (Ирак, Афганистан) и Африки (Судан, Ангола, Нигерия, Камерун и др.).

- Высокий уровень заражения (41-60%): 51 страна, в том числе Индонезия (58,3%), Казахстан (46,1%), Китай(43,9%), Эквадор (43,8%), Россия (42,6%) и ОАЭ (42,3%).

- Средний уровень заражения (21-40%): 43 страны, в том числе Турция, Мексика, Израиль, Латвия, Португалия, Италия, США, Австралия, Франция.

- Наименьший уровень заражения: 23 страны, среди которых Канада, Новая Зеландия, Пуэрто-Рико, 13 европейских стран (в том числе Норвегия, Финляндия, Голландия, Ирландия, Германия, Эстония), а также Япония и Гонконг.

Второй квартал 2012 г.

В десятку стран, самых безопасных по уровню локального заражения, попали:

| Место | Страна | % уникальных пользователей |

| 1 | Дания | 12% |

| 2 | Реюньон | 13,4% |

| 3 | Чехия | 13,6% |

| 4 | Япония | 14,6% |

| 5 | Люксембург | 15% |

| 6 | Швеция | 15% |

| 7 | Швейцария | 16,2% |

| 8 | Финляндия | 16,3% |

| 9 | Германия | 17,2% |

| 10 | Голландия | 17,7% |

Дания, Люксембург, Чехия и Япония одновременно находятся в списке самых безопасных стран при серфинге в интернете. Но даже в Дании мы обнаружили вредоносные объекты на 12 компьютерах из 100.

Уязвимости

Во втором квартале 2012 года на компьютерах пользователей KSN было обнаружено 31 687 277 уязвимых приложений и файлов. В среднем на каждом уязвимом компьютере мы обнаруживали 9 различных уязвимостей.

TOP 10 уязвимостей представлена в таблице ниже.

| № | Secunia ID уникальный идентификатор уязвимости |

Название и ссылка на описание уязвимости |

Возможности, которые дает использование уязвимости злоумышленникам |

Процент пользо- вателей, у которых была обнаружена уязвимость* |

Дата публи- кации |

Уро- вень опас- ности уязви- мости |

| 1 | SA 48009 | Oracle Java JDK / JRE / SDK Multiple Vulnerabilities | «Получение доступа к системе и выполнение произвольного кода с привилегиями локального пользователя. Получение доступа к конфиденциальным данным. Манипулирование данными. DoS-атака « | 31,40% | 4/10/2012 | Highly Critical |

| 2 | SA 48281 | Adobe Flash Player Two Vulnerabilities | «Получение доступа к системе и выполнение произвольного кода с привилегиями локального пользователя. Получение доступа к конфиденциальным данным. « | 20,90% | 4/10/2012 | Highly Critical |

| 3 | SA 48500 | VLC Media Player Multiple Vulnerabilities | Получение доступа к системе и выполнение произвольного кода с привилегиями локального пользователя. | 19,30% | 3/21/2012 | Highly Critical |

| 4 | SA 49472 | Oracle Java Multiple Vulnerabilities | «DoS-атака. Получение доступа к системе и выполнение произвольного кода с привилегиями локального пользователя. Cross-Site Scripting. Получение доступа к конфиденциальным данным. Манипулирование данными. « | 16,50% | 7/18/2012 | Highly Critical |

| 5 | SA 47133 | Adobe Reader/Acrobat Multiple Vulnerabilities | Получение доступа к системе и выполнение произвольного кода с привилегиями локального пользователя. | 14,40% | 1/11/2012 | Extremely Critical |

| 6 | SA 23655 | Microsoft XML Core Services Multiple Vulnerabilities | «Получение доступа к системе и выполнение произвольного кода с привилегиями локального пользователя. DoS –атака (отказ в обслуживании). XSS. « | 13,50% | 7/13/2011 | Highly Critical |

| 7 | SA 49086 | Adobe Shockwave Player Multiple Vulnerabilities | Получение доступа к системе и выполнение произвольного кода с привилегиями локального пользователя | 11,40% | 5/10/2012 | Highly Critical |

| 8 | SA 47447 | Apple QuickTime Multiple Vulnerabilities | Получение доступа к системе и выполнение произвольного кода с привилегиями локального пользователя | 11,30% | 6/29/2012 | Highly Critical |

| 9 | SA 47932 | Adobe Shockwave Player Multiple Vulnerabilities | Получение доступа к системе и выполнение произвольного кода с привилегиями локального пользователя | 9,80% | 2/15/2012 | Highly Critical |

| 10 | SA 49388 | Adobe Flash Player Multiple Vulnerabilities | «Получение доступа к системе и выполнение произвольного кода с привилегиями локального пользователя. Обход системы защиты. « | 9,20% | 6/18/2012 | Highly Critical |

* За 100% взяты пользователи, на компьютерах которых была обнаружена хотя бы одна уязвимость

На первом месте, как и в прошлом квартале, находится уязвимость в продукте Java от компании Oracle. Она была обнаружена на 31% уязвимых компьютеров. Всего же в нашем рейтинге присутствуют 2 уязвимости в Java.

Пять из 10 позиций рейтинга по-прежнему занимают продукты компании Adobe: проигрыватели Flash Playerи Shockwave и популярное приложение для чтения pdf-документов Reader.

Единственным новичком рейтинга стала уязвимость в бесплатном медиаплеере VLC.

Производители уязвимых продуктов из TOP 10 уязвимостей.

Второй квартал 2012

Все уязвимости из TOP10 дают возможность злоумышленнику с помощью эксплойтов получить полный контроль над системой. Три уязвимости позволяют проводить атаки типа «отказ в обслуживании», а также предоставляют злоумышленнику возможность получить доступ к конфиденциальной информации. В рейтинг также попали уязвимости, которые дают возможность манипулировать данными, обходить систему защиты и проводить XSS-атаки.

Распределение уязвимостей из TOP 10 по типу воздействия на систему.

Второй квартал 2012 г.

Заключение

Во втором квартале 2012 года продолжился стремительный рост количества Android-зловредов. За три месяца в нашу коллекцию было добавлено почти 15 тысяч вредоносных dex-файлов. Зловреды для Andoid OS эволюционируют и на качественном уровне: вирусописатели придумывают различные приемы, чтобы усложнить их анализ и детектирование. Это говорит о росте числа вирусописателей, которые переключаются на разработку вредоносных программ для мобильных устройств. К тому же развивается черный рынок услуг по распространению мобильных вредоносных программ, что в ближайшем будущем приведет к увеличению числа атак на пользователей мобильных устройств, при этом атаки станут более изощренными.

Утечки данных крупных сервисов, которые в результате деятельности различных хактивистов стали регулярными, в прошедшем квартале привели к раскрытию паролей миллионов пользователей. К сожалению, огромное количество пользователей использует одну и ту же комбинацию логина и пароля ко многим сайтам, что увеличивает риск потери ценных данных. Однако стоит заметить, что в быстрой расшифровке хранящихся в базах паролей при таких атаках повинны как сами пользователи, которые любят простые пароли, так и администраторы сайтов, использующие простые техники шифрования. Проблема не нова, и существует несколько способов ее решения. Хочется надеяться, что из-за регулярных взломов администраторы все же станут использовать более надежные алгоритмы хранения паролей.

В следующем квартале нас ждут две крупные хакерские конференции — BlackHat и Defcon, где по традиции демонстрируется ряд новых техник атак, которые достаточно оперативно находят практическое применение в киберпреступном мире. Так что можно ожидать использования злоумышленниками новых техник уже в третьем квартале.

Основной же темой второго квартала 2012 стало обнаружение кибершпионской программы Flame. Помимо огромного размера и широкого спектра инструментов по извлечению информации с зараженных машин, Flame использует интересный способ распространения в локальной сети через создание поддельного сервера обновлений Windows. К тому же код, аналогичный части коду Flame, был обнаружен в одной из версий нашумевшего червя Stuxnet, датированной 2009 годом. Это говорит о том, что разработчики этих программ связаны друг с другом.

Ситуация с кибероружием напоминает ящик пандоры, который уже невозможно закрыть. Многие страны мира официально заявили о том, что будут разрабатывать доктрины, касающиеся действий в киберпространстве, и создавать специальные подразделения. Следовательно, история кибероружия не ограничится Duqu и Flame. Главной же сложностью в этой ситуации является отсутствие какого-либо сдерживающего фактора в виде международного регулирования в этой сфере.

Развитие информационных угроз во втором квартале 2012 года