В течение всей этой недели продолжается рассылка спам-сообщений с темой «Outlook Setup Notification», «Outlook Express Setup Notifacation» и «TheBat Setup Notification»:

Пример спам письма

В аттаче данных писем содержится файл update_6556.zip. Данный файл содержит в себе вредоносную программу Trojan-Downloader.Win32.Murlo.bdc, устанавливающую на компьютер пользователя для кражи конфиденциальной информации троян Trojan-Spy.Win32.Zbot.wau и фальшивый антивирус из семейства FraudTool.Win32.PrivacyCenter, предлагающего «удаление» вредоносных программ за $60.

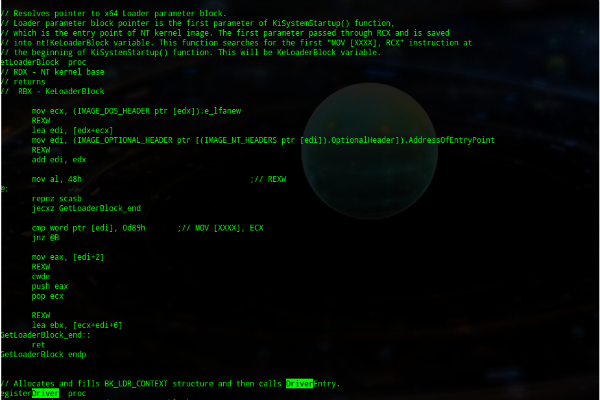

Часть дампа памяти Trojan-Spy.Win32.Zbot.wau

Главное окно фальшивого антивируса FraudTool.Win32.PrivacyCenter

Эта спам рассылка интересна по двум причинам:

- Остроумная тема сообщения предлагающая настроить почтовый клиент, видимо рассчитанная на то, что пользователь примет это письмо за сообщение от почтового клиента.

- Связка двух разных по поведению вредоносных программ. Обычно авторы фальшивых антивирусов избегают связи с троянскими программами, так как первое характеризуется как мошенничество, а второе как откровенный криминал.

Данная спам рассылка ведётся через ботнет Pushdo (Cutwail), построенного злоумышленниками с использованием вредоносных программ семейства Email-Worm.Win32.Agent. По предварительной информации этот же ботнет рассылает спам сообщения, описанные в предыдущем блог посте.

Почтовый клиент предлагает обновиться?