В конце января мы обнаружили интересную спам-рассылку – письма были написаны на разных языках, но по единому шаблону. В них сообщалось, что пользователь получил некий купон, и теперь, чтобы воспользоваться им, ему необходимо лишь скачать вложенный в письмо архив. Пояснения, откуда взялся купон и для чего он нужен, в письмах отсутствовали.

Текст и тема были практически одинаковыми во всех письмах, отличался только язык написания. При этом в рамках рассылки на одном языке, например, немецком, текст мог немного меняться, однако на суть сообщения это не влияло.

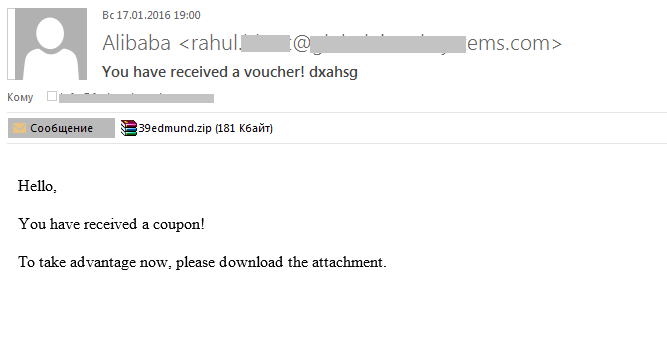

В качестве имени отправителя злоумышленники использовали названия известных платформ онлайн-торговли, адреса отправителей менялись от письма к письму. При ближайшем рассмотрении оказывалось, что электронные адреса в поле From не имеют ничего общего с упоминаемыми организациями.

Название вложенного архива, в котором находился вредоносный файл, также менялось от письма к письму и состояло из слова и произвольной последовательности цифр в начале или конце названия. Во всех вложениях мы обнаружили исполняемый файл, детектируемый как Trojan.Win32.Bayrob, он же Nivdort или Backdoor.Win32.SoxGrave. Зловреды этого семейства могут скачивать с C&C и запускать дополнительные модули, а также работать как прокси-сервер, использоваться для рассылки спама и кражи персональных данных.

Кто возьмет купонов пачку, тот получит… вредокачку!