Последнее время в интернете широко обсуждается безопасность публичных облачных сервисов. Провайдеры услуг уверяют, что нет ничего надежней облака, секьюрити-компании уже находят различные угрозы в облаках.

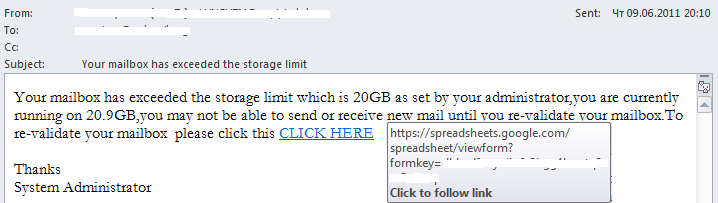

Тем временем спамеры не отстают, и тоже начинают активней использовать бесплатные удаленные ресурсы. Так, недавно мы обнаружили вот такой фишинг для сбора почтовых паролей:

Внимательный пользователь легко заметит, что это подделка, по различным формальным признакам:

— безличное обращение;

— в поле From один домен, а ссылка в теле письма ведет на другой;

— опечатки («Clickhere» слитно);

— безличная подпись («System Administrator center»);

— обычные для фишинга угрозы закрыть аккаунт, если пользователь не пройдет по ссылке за определенный срок.

Что интересней, ссылка ведет на страницу фишеров, расположенную не где-нибудь, а на spreadsheets.google.docs – бесплатном сервисе для создания таблиц на удаленных серверах Google. Пользователя просят заполнить форму, включающую в себя такие поля, как почтовый адрес и пароль. Нажав кнопку «Submit», он отправит эти данные прямо в руки фишерам.

Использование такого сервиса дает злоумышленникам бесплатное пространство для размещения своих поддельных страниц. Что еще хуже, такая страница будет выглядеть более доверительно в глазах пользователя: во-первых, она находится на известном ресурсе, и, во-вторых, соединение происходит через поддерживающий шифрование протокол https.

Конечно, я, где могла, нажимала «Report Abuse», и сейчас некоторые (не все) подобные странички уже закрыты. Но это не решает проблему глобально: злоумышленники, конечно, будут продолжать пользоваться удобными для них бесплатными облачными сервисами.

Поэтому хочется в очередной раз призвать пользователей быть внимательными и не ходить по подозрительным ссылкам.

Фишинг в облаках