Последние несколько десятилетий технологии развивались с головокружительной скоростью, с каждым годом связь между физическим и виртуальным миром становилась прочнее. В результате сегодня ваше поведение в cети может иметь последствия в реальной жизни — как хорошие, так и плохие.

Существенно изменился формат общения и обмена информацией, особенно личной. Посиделки в тесном кругу единомышленников — это не про интернет, публикация контента в cети скорее сродни выступлению перед сотнями зрителей. Из-за особенностей онлайн-общения появилось много уникальных угроз: от кибербуллинга и незамысловатого финансового мошенничества до целевого фишинга и даже атак на руководителей корпораций и государственных деятелей с использованием социальной инженерии. И хотя в последнее время все чаще говорится о необходимости защищать личные данные в cети, мало кто действительно понимает, почему их безопасность так важна, и еще меньше пользователей представляют себе масштаб угрозы.

К сожалению, даже если мы будем бережно относиться к личным данным и не станем делиться ими с кем попало, то все равно не будем застрахованы от утечек. Злоумышленники далеко не всегда довольствуются общедоступной информацией — они прибегают к услугам черного рынка, где можно купить личные данные, например логин и пароль от аккаунта в социальной сети. А с их помощью преступник сможет причинить серьезный ущерб владельцу этого аккаунта. В этой статье мы подробно рассмотрим основные последствия продажи персональных данных в даркнете и доксинга — намеренного или случайного раскрытия персональных данных, то есть деанонимизации человека в Сети, и попробуем развести эти понятия. Мы также расскажем, как эти явления влияют на нашу жизнь.

О главном

- Доксинг опасен не только для уязвимых групп населения или представителей определенных профессий (например, журналистов или работников сферы сексуальных услуг). Каждый раз, высказывая свое мнение в сети, вы становитесь потенциальной жертвой доксинга.

- Для доксинга и кибербуллинга подойдет практически любая публичная информация, а способов навредить человеку с помощью его же данных существует огромное количество.

- Цифровые технологии проникают во все сферы нашей жизни, все больше организаций работает с персональными данными, которые могут затем оказаться в руках злоумышленников. Под угрозой даже медицинские карты и селфи с паспортом или водительским удостоверением.

- Личные данные могут стоить недорого — от 50 центов за удостоверение личности. Цена зависит от объема и степени детализации данных.

- Некоторые персональные данные пользуются таким же спросом, как и десять лет назад, например данные банковских карт и информация для доступа к личному кабинету банка или электронным платежным системам. Их стоимость по-прежнему высока и вряд ли когда-нибудь упадет.

- Преступники могут использовать купленные в даркнете данные для вымогательства, мошенничества, фишинга или обычной кражи денег. Некоторые типы данных, например для доступа к учетным записям, могут использоваться не только ради финансовой выгоды, но и для причинения репутационного вреда или иного ущерба, в том числе для доксинга.

Нежелательное внимание: доксинг

Нестабильная социальная и политическая обстановка во многих странах мира в сочетании с мнимой анонимностью усугубляет некоторые интернет-угрозы, например троллинг и кибербуллинг. На стыке этих явлений появляется новое веяние: доксинг.

Что такое доксинг?

Изначально под словом «доксинг» (от англ. doxing или doxxing) понималась деанонимизация человека в интернете. Это было на заре киберпреступности, когда пользователи знали друг друга только по никнейму, Со временем значение этого слова стало шире.

Отчасти доксинг — это метод кибербуллинга, раскрытие личной информации другого человека без его согласия с целью доставить ему неприятности, причинить вред или поставить в опасное положение. Доксингом может считаться распространение:

- личных фотографий или видео, которые могут поставить человека в неловкое положение;

- фрагментов личной переписки, как правило, вырванных из контекста;

- адреса проживания, номера телефона, личного адреса электронной почты и иных контактных данных;

- данных о работе и роде деятельности;

- медицинской или финансовой информации, сведений о судимости.

ПРИМЕР. Одним из примеров доксинга в традиционном понимании может служить история создателя блога Slate Star Codex: ему пришлось удалить свой блог из-за того, что журналист New York Times хотел опубликовать статью с указанием его настоящего имени. К счастью, газета отказалась от этой затеи.

Доксингом также считаются случаи, когда злоумышленник использует уже опубликованные данные жертвы против нее или призывает к этому других. Например, в соцсети идет бурное обсуждение спорного вопроса. Если кто-то публикует номер телефона другого человека в комментариях с призывами звонить ему ночью с угрозами — это доксинг, даже если этот номер есть в общедоступной базе данных или другой социальной сети.

ПРИМЕР. После того как журналистка из американского музыкального журнала Pitchfork опубликовала недостаточно положительный обзор нового альбома Тейлор Свифт, фанаты певицы начали закидывать ее угрозами в Twitter, ее адрес и телефонный номер опубликовали, появились предложения «сжечь ее дом».

Чем опасен доксинг?

В отличие от физического мира, информация в виртуальном пространстве распространяется в мгновение ока, и после первой публикации удалить ее из сети практически невозможно. Это лишь усугубляет опасность доксинга.

Цель у доксеров чаще всего одна — вызвать чувство дискомфорта, страха, стыда или беспомощности. Если вы ведете перепалку в Twitter и кто-то постит ваш домашний адрес и предлагает всем желающим прийти и проучить вас, вы определенно начнете нервничать. Угрожать могут и вашим близким. Реальная опасность возникает, если кто-то действительно намерен осуществить свои угрозы, и случается это гораздо чаще, чем вы думаете.

Дело не всегда ограничивается публикацией данных в соцсетях. Злоумышленники могут передать информацию о жертве ее родственникам, друзьям или работодателю. Это может не только испортить отношения с близкими, но и поставить крест на карьере.

ПРИМЕР. После того как сервис распознавания лиц набрал популярность в социальной сети «ВКонтакте», его начали использовать для разоблачения женщин, которые снимались в порнофильмах или работали в сфере сексуальных услуг. Злоумышленники намеренно рассылали эту информацию их родственникам. Одной из жертв была школьная учительница, которая в итоге потеряла работу.

Сценарии доксинга

Как работают доксеры? Рассмотрим несколько сценариев и расскажем о вреде, который они могут причинить жертве.

- Установление личности пользователя и передача информации о нем его работодателю. В результате из-за социального давления человек может потерять работу.

- Публикация интимных фотографий или видео в открытом доступе. Это распространенный способ вторжения в личную жизнь со злым умыслом, который может иметь серьезные последствия для жертвы, его еще называют «порноместью».

- Раскрытие личности анонимных блогеров, интернет-пользователей, лидеров мнений и творческих деятелей может представлять реальную опасность, если жертва находится во враждебной среде. Это касается, например, оппозиционных блогеров в некоторых странах или тех, кто поддерживает нетрадиционные взгляды.

- Разоблачение человека и передача его персональных данных СМИ, если эта информация не служит общественным интересам и может быть использована для причинения вреда.

- Сбор данных конкретного человека (потенциальной жертвы), которые содержатся в конфиденциальных или сомнительных материалах, и их передача враждебно настроенным группам или лицам, которые могут использовать эти данные с целью информационного или даже физического насилия.

Социальные последствия

В условиях современной социальной и политической обстановки проблема доксинга становится все острее. Доксинг, равно как и угроза доксинга, ограничивает свободу слова и демотивирует людей. Становится сложно высказывать мнение, которое противоречит общественной политике государства, и принимать участие в конструктивных общественных дискуссиях.

Некоторые люди оказываются жертвами доксинга чаще других, например журналисты, блогеры, активисты, юристы и адвокаты, работники сферы сексуальных услуг, сотрудники правоохранительных органов. Для женщин доксинг часто связан с оскорблениями и угрозами сексуального характера. Он может представлять прямую угрозу физической безопасности сотрудников правоохранительных органов, особенно тех, кто работает под прикрытием. Некоторые жертвы доксинга теряют работу.

Чем выше популярность человека в сети, тем выше риск привлечь внимание доксера. Это не значит, что «обычные» пользователи застрахованы от этой киберугрозы. Любые высказывания в сети или заснятые на видео действия, которые «не нравятся» большой группе людей, могут привлечь чрезмерное внимание интернет-толпы и превратить вашу жизнь в кошмар — даже если вы не имели в виду ничего особенного.

ПРИМЕР. Тухина Сингх (Tuhina Singh), генеральный директор сингапурской компании, стала жертвой доксинга: в сети опубликовали ее номер телефона и личную электронную почту, и в ее адрес посыпались оскорбления и угрозы. Почему? В интернете появилось вирусное видео, на котором женщина, которую приняли за Тухину Сингх, отказывалась надевать маску на фоне пандемии коронавируса.

Данные, доступные в даркнете. Что почем?

Мы не только публикуем личную информацию в интернете (где ее может использовать в своих целях кто угодно), но и делимся ей с разными организациями. А они не всегда ответственно подходят к хранению конфиденциальных данных. Однако многие уверены, что такая информация останется конфиденциальной, а если она и попадет в общий доступ, ничего страшного не случится. По данным последнего исследования, проведенного «Лабораторией Касперского», 37% молодых людей думают, что они-то уж точно ничем не заинтересуют киберпреступников.

В этом году количество крупных утечек данных бьет рекорды. Теперь уже никого не удивишь новостью о взломе системы очередной компании, краже клиентской информации и требовании выкупа. Правительства разных стран пытаются повысить уровень безопасности информации — разрабатывают новые директивы, которые обеспечивают защиту данных и предусматривают ответственность за нарушение требований к их обработке. Новое законодательство о защите персональных данных, например Общий регламент по защите данных (GDPR), действующий в ЕС, и Общий закон о защите данных (LGPD), принятый в Бразилии, а также повышенное внимание клиентов к методам обработки их информации заставляют организации усилить меры защиты данных, чтобы не допустить их утечки.

Но и это не гарантирует полную безопасность. Мы видим, что украденные данные используются для шантажа и получения выкупа, а иногда публикуются в открытом доступе. В некоторых схемах задействуются оба подхода: создатели шифровальщика Maze публиковали скомпрометированную информацию, если жертва отказывалась платить выкуп. Однако большинство данных становятся товаром, причем довольно доступным. На форумах и рынках даркнета, особенно на коммерческих площадках для незаконной реализации физических и цифровых товаров, киберпреступники продают разные услуги и продукты — от вредоносного ПО до личной информации.

Мы выяснили, какие персональные данные пользуются спросом в даркнете, для чего их покупают и сколько они стоят.

Методология

В ходе исследования мы проанализировали активные предложения на 10 международных форумах и коммерческих площадках даркнета, которые поддерживают английский или русский язык. В выборку вошли посты, опубликованные в третьем квартале 2020 года и до сих пор не потерявшие актуальности.

Результаты исследования. Что почем?

Мы не будем рассматривать все типы данных, которые продаются в даркнете, потому что для этого пришлось бы написать небольшую книгу. Сосредоточимся на самых популярных категориях. Отметим, что в даркнете продаются самые разные типы баз данных, и это неудивительно, ведь их крадут из разных организаций. Некоторые содержат перекрестные ссылки на другие базы, что позволяет получить более полную информацию о жертве и еще больше повышает их ценность. А теперь давайте посмотрим, что обитатели «темного» интернета могли накопать на вас.

Документ, удостоверяющий личность: от 50 центов до 10 долларов

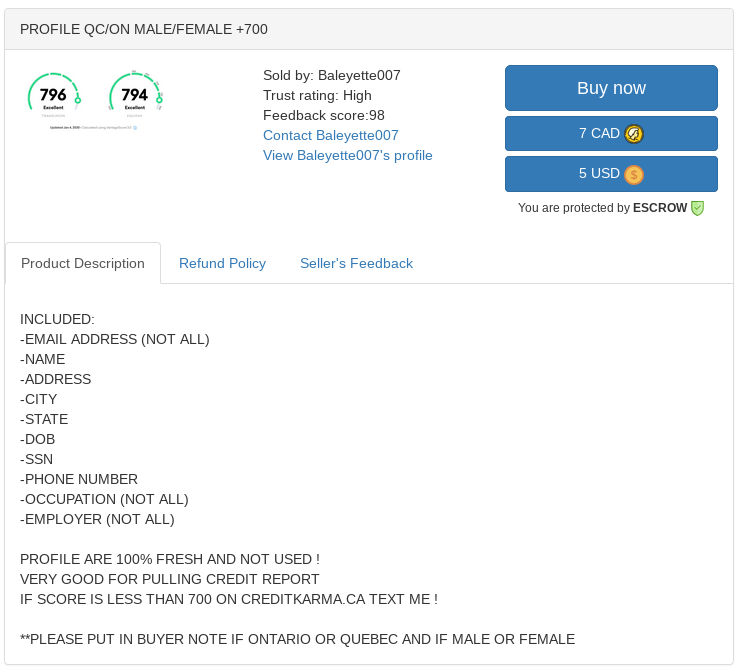

В США, Европе и большинстве других стран это идентификационная карта (ID-карта). Она обычно привязана к самым важным сервисам и содержит конфиденциальную информацию, например номер социальной страховки (SSN) в США. Несмотря на значимость удостоверения личности, его цена на черном рынке не очень высока и зависит от полноты информации. Например, полное имя и страховой номер одного человека можно купить всего за 50 центов, а стоимость «комплексного пакета» информации на одного человека, который включает идентификационный номер, полное имя, номер социальной страховки, дату рождения, адрес электронной почты и номер мобильного телефона, может достигать 10 долларов. Цена зависит и от размера покупки — оптом дешевле.

При покупке 150 ID-карт стоимость одной составит всего 50 центов

Данные идентификационных карт могут использоваться в самых разных мошеннических схемах, например для заполнения документов при приобретении некоторых услуг и для получения доступа к другой конфиденциальной информации, которая впоследствии может быть использована в преступных целях.

Иногда в украденных базах данных содержится куда более ценная информация, чем просто идентификационные данные

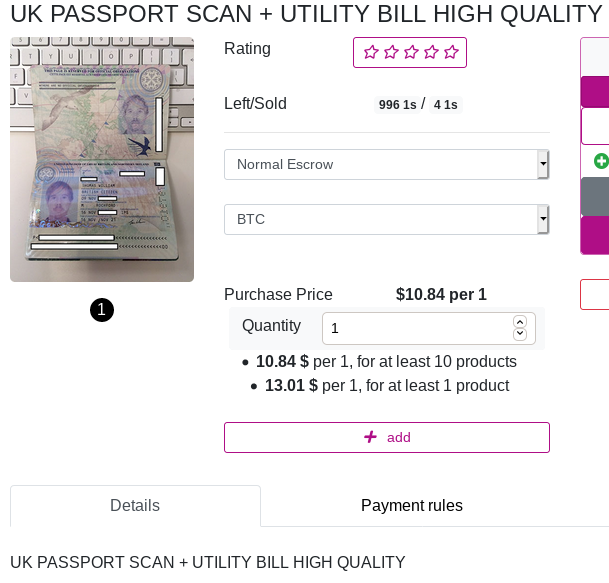

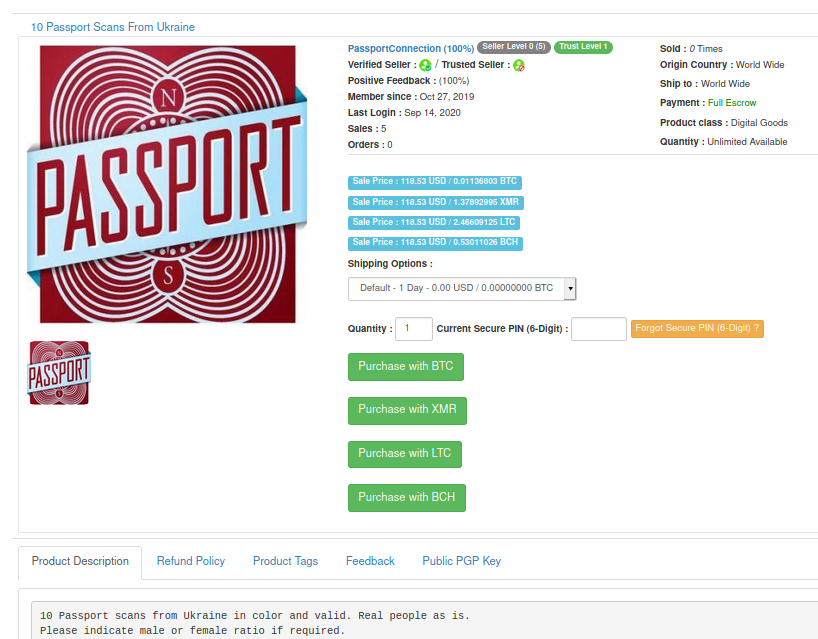

Сканы паспорта: от 6 до 15 долларов

Паспорт — еще один вид документа, удостоверяющего личность, который популярен среди киберпреступников. На постсоветском пространстве, например в России и Украине, паспорта используются вместо идентификационных карт и необходимы для получения большинства государственных и финансовых услуг — от написания жалобы в магазине до оформления кредита. В других странах паспорта используются также для идентификации на международных платформах, например на биржах криптовалюты, — или для международного мошенничества.

Именно по этой причине скан-копии паспортов часто появляются в сети. Вспомните, сколько раз вы загружали копию паспорта в онлайн-сервисы, отправляли ее в какую-нибудь организацию или позволяли сотрудникам компании копировать ваш документ.

Сканы паспортов стоят дороже, чем идентификационные данные, — от 6 до 15 долларов в зависимости от качества скана и страны происхождения. Сканы на рынке обычно делятся на два типа: скан первой страницы паспорта и скан всего паспорта. Разумеется, одна страница стоит дешевле.

При необходимости паспорта при покупке можно отобрать по половому признаку их владельца

Сканы водительского удостоверения: от 5 до 25 долларов

Водительское удостоверение — еще один документ, который пользуется большим спросом в даркнете. Дело в том, что появляется все больше сервисов, где можно зарегистрироваться с его помощью. На форумах обычно продается скан удостоверения со всей информацией, и его стоимость составляет от 5 до 25 долларов. Киберпреступники используют чужие водительские удостоверения для аренды автомобилей, получения услуг в местных компаниях или мошенничества со страховкой.

Селфи с документами: от 40 до 60 долларов

Вы когда-нибудь делали селфи с паспортом или идентификационной картой? С распространением программы «знай своего клиента», которая предусматривает проверку личности для проведения некоторых операций, компании стали серьезнее относиться к идентификации пользователей. Эта практика применяется, например, на биржах криптовалют для предотвращения отмывания денег: прежде чем вывести средства, человек должен подтвердить свою личность. Социальные сети требуют загрузить селфи с паспортом для восстановления доступа к учетной записи, а банковские сотрудники фотографируют клиента с документом, когда доставляют кредитную карту на дом.

Используя украденное селфи с паспортом или идентификационной картой, мошенники могут обойти систему «знай своего клиента» и спокойно продолжить отмывание денег. Эти документы могут использоваться для получения широкого спектра услуг — от аренды автомобиля до оформления микрозаймов или мошенничества со страховкой. Преступники смогут получить доступ к счетам, реализовать мошеннические схемы и даже шантажировать жертву. Поэтому такой товар стоит достаточно дорого — от 40 до 60 долларов за данные одного человека.

Селфи с документами, удостоверяющими личность, могут использоваться для обхода системы безопасности сервиса

Медицинские карты: от 1 до 30 долларов

Цифровые технологии распространились настолько широко, что теперь используются даже там, где мы не ожидали. Например, для регистрации медицинских данных. Теперь киберпреступники могут добраться и до ваших медицинских карт. Еще в 2012 году, когда мы анализировали типы данных, доступных на рынках даркнета, на медицинские карты не было ни намека. А сейчас они в ходу: используются в разных мошеннических схемах — от получения страховых услуг до покупки регулируемых лекарственных препаратов. Завладев картой, мошенники могут потребовать у жертвы выкуп. Например, недавно была взломана сеть финской психотерапевтической клиники Vastaamo. Данные как минимум двух тысяч пациентов (среди которых были дети) были украдены и выставлены на продажу на черных рынках. Сначала преступники требовали выкуп с клиники за удаление записей, а потом стали связываться с пациентами напрямую.

Утечка медицинских данных — дело очень неприятное. Пациенты, и без того уязвимые, оказываются в еще более трудном положении. В даркнете продаются как медицинские формы, в которых указаны только полное имя, адрес электронной почты, страховой номер и наименование медицинской организации, так и документы, где содержатся сведения о перенесенных заболеваниях, назначенном лечении и так далее.

На форумах даркнета можно купить как полную медицинскую информацию о человеке, так и регистрационные данные пациентов разных медицинских организаций

Данные банковских карт: от 6 до 20 долларов

Данные банковских карт — это основные сведения, которые крадут и используют злоумышленники. Стоимость полной информации о банковской карте (имя владельца, номер карты и CVV-код), которая может использоваться для вывода средств или оплаты покупок в интернет-магазинах, составляет от 6 до 20 долларов. В 2012 году такая информация стоила 10 долларов, то есть средние расценки не сильно изменились. Цена зависит от страны происхождения, банка и, самое главное, от размера покупки — здесь тоже выгоднее покупать оптом. Конечно, новые системы защиты от мошенничества осложняют киберпреступникам жизнь, заставляя их постоянно изобретать новые способы вывода чужих денег. Однако данные банковских карт — это отправная точка в большинстве схем, поэтому они никогда не потеряют актуальности.

Учетные данные интернет-банков и PayPal: от 50 до 500 долларов

Еще один тип финансовой информации, который интересует мошенников, — это учетные данные интернет-банков и платежной системы PayPal. И те, и другие открывают прямой доступ к денежным средствам жертвы. При этом PayPal привлекает киберпреступников как средство для отмывания денег и их вывода без проверок безопасности. Как правило, стоимость данных для доступа к учетным записям интернет-банков составляет от 1 до 10 процентов от суммы остатка по счету, а к PayPal — от 50 до 500 долларов в зависимости от суммы на счете и истории операций.

Данные для доступа к сервисам по подписке: от 50 центов до 8 долларов

Сейчас почти все развлечения в мире можно получить по подписке, поэтому учетные данные популярных стриминговых, игровых и контент-платформ пользуются большим спросом. Преступники не получают с них практически никаких персональных данных, но перспектива потерять доступ к Netflix, Twitch или PornHub не радует. Данные подписки продаются не только в даркнете, их можно купить и на некоторых полулегальных форумах на обычных сайтах. В даркнете часто встречаются оптовые предложения: вы можете купить пакет данных для доступа к подписке, а потом продавать их отдельным клиентам. Стоимость таких данных составляет от 50 центов до 8 долларов.

|

Сколько стоят ваши данные? Данные банковских карт: от 6 до 20 долл. |

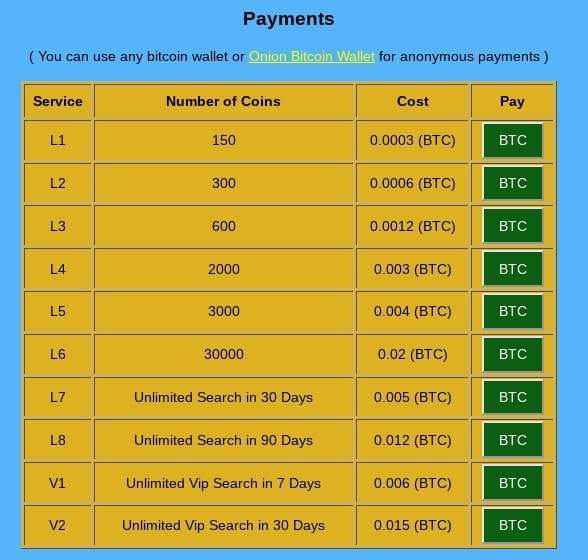

Базы паролей

Пароли — вид данных, которые утекают чаще всего. В базе паролей может содержаться самая разная информация — от номеров карт постоянного покупателя до учетных данных в интернет-банках. Они продаются в даркнете и даже на обычных сайтах уже не один год. Зачастую продавцы просят символическую плату или даже раздают их бесплатно. В большинстве случаев эти базы устарели, но риск, связанный с их утечкой, не исчез, поскольку пользователи часто используют одни и те же пароли для разных учетных записей на разных платформах и привязывают их к одному электронному адресу. В результате, чтобы подобрать пароль к вашей электронной почте, учетной записи в социальной сети или на сайте для взрослых, злоумышленникам нужно лишь время и немного усилий. Впоследствии они могут продать действующие комбинации логина и пароля (как в случае с доступом к службам подписки), использовать их для мошенничества или шантажа.

Некоторые сервисы формируют базы украденных паролей и предоставляют пользователям платный доступ к базе однократно или по подписке. В этом сервисе однократная проверка по базе данных стоит 30 монет

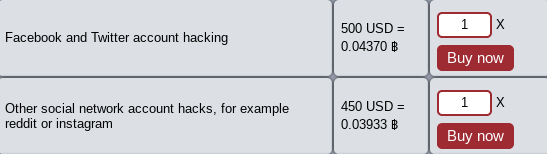

Несанкционированный доступ к электронной почте и социальным сетям: от 400 до 800 долларов

Если в даркнете можно купить даже сканы паспортов, то каковы шансы найти и купить чьи-нибудь логин и пароль от электронной почты или социальной сети? Услуги по взлому конкретных учетных записей действительно предлагают — за 400 долларов и выше. Однако преступники будут использовать примитивные методы, чтобы получить нужное: попытаются подобрать пароль, проверят данные по украденным базам или применят методы социальной инженерии. Сейчас социальные сети и почтовые службы используют двухфакторную аутентификацию и другие меры защиты учетных записей, поэтому взломать их становится все сложнее, даже если у вас есть нужные данные. То есть в большинстве случаев продавцы таких услуг просто разводят тех, кто тоже хочет кого-то развести, — довольно иронично.

Объявления на форуме с предложением взломать электронную почту или учетную запись в социальной сети

Все же нельзя полностью исключать возможность настоящего целенаправленного взлома учетной записи. В этом случае взломщики используют технически сложные методы и действуют незаметно. Например, злоумышленник может отправить потенциальной жертве фишинговое письмо, которое составлено специально для нее. Если жертва клюнет на приманку и запустит вредоносную программу, преступник получит все, что ему нужно для работы. Обычно такими вещами занимаются специалисты по продвинутым атакам. Однако их услуги стоят безумно дорого и требуют много времени, поэтому к ним обращаются те, кому надо взломать аккаунт с очень ценными данными.

Основные выводы

В ходе исследования мы выявили несколько тенденций в сфере кражи личных данных. В частности, некоторые виды данных — данные банковских карт и информация для доступа к интернет-банку или электронным платежным системам — пользуются таким же спросом, как и десять лет назад. Их стоимость по-прежнему высока и вряд ли когда-нибудь упадет.

Произошли перемены на черном рынке: на продажу выставляют новые виды данных, например данные медицинских карт. Цифровая трансформация медицинских учреждений привела к тому, что карты пациентов, содержащие строго конфиденциальную информацию, появились в даркнете, и киберпреступники стали использовать их для получения финансовой выгоды. С распространением телемедицины эта тенденция будет только усиливаться, но мы все же надеемся, что после взлома психотерапевтической клиники Vastaamo медицинские организации будут ответственнее относиться к хранению и защите данных своих пациентов.

Появилась новая тенденция развития киберторговли: продажа фотографий людей с документом в руках и использование этих снимков в мошеннических схемах. Последствия кражи таких данных могут быть абсолютно реальными: жертвам придется выплачивать заем, выданный на их имя, или оплачивать услуги, оказанные по их паспорту.

Есть и хорошие новости: учетные данные в социальных сетях и почтовых службах теперь защищены в соответствии с отраслевыми стандартами, поэтому целенаправленный взлом конкретных аккаунтов — затея дорогая и в большинстве случаев невыполнимая. Здесь наблюдается интересная тенденция: одни киберпреступники обманывают других, потому что чаще всего рекламируемую услугу оказать невозможно. Но риск все равно остается, ведь если у злоумышленников есть деньги и крупный заказ, они, скорее всего, найдут того, кто сможет им помочь.

Как показало наше исследование, на черном рынке данных появляются предложения, которые могут заинтересовать решительно настроенных доксеров. Мы надеемся, что мало кто из них сможет воспользоваться этими предложениями из-за дороговизны. Однако расслабляться не следует: обязательно найдется особо настойчивый доксер, который за ценой не постоит.

Как защитить свои данные и себя

Чем больше времени мы проводим в сети, оставляя повсюду свои цифровые следы, тем сложнее сохранять анонимность. Настойчивый пользователь без труда найдет в интернете хотя бы какую-то информацию о вас, если он хоть немного разбирается в технологиях. И особенно если он имеет доступ к закрытой информации — например, является частным детективом или сотрудником правоохранительных органов.

ПРИМЕР. В книге «Искусство быть невидимым» Кевин Митник рассказывает о том, как ему удалось узнать (разумеется, с согласия цели) номер социальной страховки, город рождения и девичью фамилию матери репортера, которая считала, что ее присутствие в сети минимально. Для этого он воспользовался специализированным ресурсом для частных детективов, к которому имел доступ. Даже если вы делаете все, чтобы сохранить свою анонимность в интернете, при наличии доступа к соответствующим данным можно отследить вас до самого дома. Так, данные геолокации, которые издание New York Times получило от маркетинговой компании в 2019 году, позволили определить местонахождение и перемещения высших должностных лиц США, полицейских и даже знакомых Джонни Деппа и Арнольда Шварценеггера.

Получается, что ваша приватность всегда под угрозой, главное — уметь правильно оценить риски и принять элементарные меры защиты. Если вы думаете, что ваш твит может разозлить троллей, скройте адрес электронной почты в настройках соцсети на всякий случай. Особенно осторожны должны быть политические журналисты, освещающие деятельность экстремистских организаций. Но если вы обычный пользователь, вам нужно просто быть слегка бдительнее. Мы составили несколько основных правил безопасности: соблюдайте их, чтобы не стать жертвой доксинга.

Знайте то, что знают они

Если вы хотите защититься от доксинга, первым делом нужно найти в интернете всю доступную информацию о себе. Поищите свое имя, в том числе в комбинации с другими персональными данными, например местом жительства или годом рождения, чтобы получить более точные результаты. Попробуйте поискать свои ники и адреса электронной почты. Если у вас редкое имя, вы можете подписаться на получение уведомлений от Google в случае его упоминания в сети.

Помимо Google, есть еще так называемые сервисы поиска людей, например BeenVerified, которые позволяют проверить биографию пользователей по общедоступным данным или документам, выданным государственными органами. В некоторых странах публикация таких данных в сети незаконна, поэтому сайты, оказывающие подобные услуги, доступны не везде.

Если ваш профиль в социальной сети открыт, проверьте свои посты. Они не должны содержать геометок с координатами вашего дома, офиса или других мест, где вы часто бываете, а также фотографий, позволяющих вычислить их адрес. Конечно, не все фотографии таят в себе опасность, но чем больше в них отличительных признаков, тем выше риск. Проверьте, нет ли в ваших старых публикациях других персональных данных, например имен ваших родственников. Если у вас закрытый профиль, пересмотрите список друзей: действительно ли вы знаете этих людей?

Не забывайте, что помимо социальных сетей есть и другие приложения с социальным компонентом, которые могут выдать практически любую информацию о вас: от языков, которые вы изучаете, до вашей сексуальной активности. Обратите особое внимание на приложения, которые регистрируют геоданные, например фитнес-трекеры. В таких приложениях лучше иметь закрытую учетную запись.

ПРИМЕР. В 2018 году специалисты по безопасности заметили на Ближнем Востоке зоны с высоким уровнем пользовательской активности в фитнес-приложении Strava. Сопоставив эти зоны с Google Картами, эксперты узнали расположение военных баз США.

Проверьте, не попала ли информация о вас в чужие руки в результате утечки данных. В менеджерах паролей и браузерах обычно есть встроенная функция мониторинга утечек, но можно воспользоваться и отдельным сервисом, например HaveIBeenPwned. Если адрес вашей электронной почты будет обнаружен среди украденных данных, считайте, что все сведения, которые вы хранили во взломанном сервисе, доступны злоумышленникам: например, ваш домашний адрес, если данные утекли из интернет-магазина, или ваши любимые беговые маршруты, если взломали фитнес-трекер.

Удаляйте все, что можете

Если вы думаете, что информация, доступная в интернете, может быть использована против вас, постарайтесь удалить ее. В соцсетях это относительно просто: вы можете либо удалить публикации, которые содержат личные данные, либо закрыть профиль.

На других сайтах попробуйте удалить информацию или деактивировать свою учетную запись. Если такие возможности не предусмотрены, поищите форму для подачи жалобы или запроса на удаление информации. Если и этого нет, попробуйте связаться с администратором напрямую. Если в вашей стране действуют законы, устанавливающие строгие нормы по защите данных, например GDPR (Общий регламент по защите данных) или CCPA (Закон Калифорнии о защите персональных данных потребителей), владельцу сервиса проще удалить данные, чем иметь дело с регулирующими органами и платить огромные штрафы.

Если невозможно удалить информацию из источника, воспользуйтесь правом на забвение и потребуйте удаления своих данных из доступа через поисковые системы (то есть удаления ссылок на сайты, содержащие ваши персональные данные). Отметим, однако, что возможность реализации этого права зависит от поисковой системы и юрисдикции.

ПРИМЕР. Один из наших специалистов установил на смарт-часы приложение, которое отслеживает его физическую активность и помогает ему контролировать свои успехи в беговых тренировках. Однажды к нему подошел незнакомый человек, который тоже занимался бегом. Оказалось, что этот парень знает его имя и беговые маршруты — все благодаря этому приложению, которое не только отслеживало его активность, но и распространяло эти данные в собственной социальной сети. Хотя этот странный случай не повлек негативных последствий, а функция приложения была предназначена лишь для того, чтобы спортсмены могли встретиться друг с другом, совершенно очевидно, что информация о местоположении человека и его привычных беговых маршрутах может быть использована против него, и не исключено, что незнакомцы будут менее дружелюбными.

Защитите себя

Доксинг может иметь катастрофические последствия, если злоумышленник публикует личные данные, которые невозможно найти в интернете. Он может получить их, взломав учетные записи сервисов, которыми вы пользуетесь. Вы сможете снизить риск взлома, следуя этим простым правилам:

- Не используйте одни и те же пароли. Создавайте уникальные пароли для каждой учетной записи и храните их в менеджере паролей.

- Защитите доступ к устройству с помощью PIN-кода, пароля или функции распознавания лиц или отпечатков пальцев.

- Пользуйтесь двухфакторной аутентификацией. Вместо получения пароля по SMS лучше воспользоваться приложением для генерации одноразовых кодов. Если вам нужен дополнительный уровень защиты, подумайте о приобретении физического ключа для двухфакторной аутентификации.

- Научитесь распознавать фишинговые письма и сайты.

Если вы готовы приложить чуть больше усилий для защиты собственной конфиденциальности, мы предлагаем еще несколько способов повысить безопасность личной информации или проверить, не оказались ли ваши пароли и другие данные в открытом доступе без вашего ведома.

- Подумайте дважды, прежде чем разместить публикацию в социальной сети. Может ли выражение вашего мнения вызвать непредвиденную реакцию? Могут ли материалы публикации быть использованы для причинения вам вреда сейчас или в будущем?

- У людей, с которыми вы тесно общаетесь – родственников, друзей и коллег, – не должно быть доступа к вашим устройствам или учетным записям. Поэтому никогда не сообщайте им пароли, даже если вам кажется, что это отличная идея. Записать пароль на стикере и приклеить его к монитору, конечно, удобно, но им смогут воспользоваться и те, кому вы не готовы раскрывать свои секреты.

- Всегда настраивайте разрешения приложений так, чтобы снизить риск передачи данных третьим лицам и их хранения на сторонних платформах без вашего ведома. В некоторых случаях использование приложений и сервисов расценивается как согласие на обработку данных, поэтому стоит сначала проверить все разрешения.

- Сложные пароли никто не отменял. Используйте надежное защитное решение, например Kaspersky Password Manager, для генерации и безопасного хранения уникальных паролей. Не поддавайтесь искушению упростить себе жизнь и использовать один и тот же пароль для входа в разные сервисы.

- Менеджеры паролей позволяют хранить данные в зашифрованном персональном хранилище: вы можете загрузить туда копии водительского удостоверения, паспорта/идентификационной карты, банковских карт, страховок и других важных документов и быть уверенными в их безопасности.

- С помощью таких инструментов, как Kaspersky Security Cloud, вы можете выяснить, были ли скомпрометированы ваши учетные записи. Используйте функцию проверки аккаунтов, чтобы проверить учетные записи на предмет возможной утечки данных. В случае обнаружения утечки Kaspersky Security Cloud предоставит информацию о категориях данных, которые могли попасть в открытый доступ, и вы сможете принять необходимые меры.

Если уже поздно

Если вы стали жертвой доксинга, попытайтесь связаться с модераторами сайта, на котором опубликовали ваши данные, или пожалуйтесь на посты с вашими данными администрации соцсети, чтобы не допустить дальнейшего распространения информации.

Помните, что чаще всего доксеры хотят заставить свою жертву нервничать и причинить ей психологический дискомфорт. Не отвечайте троллям, закройте свою страницу, общайтесь с друзьями и родственниками и наслаждайтесь реальным миром. Если вы не будете подливать масла в огонь, разъяренная интернет-толпа быстро успокоится и направит свою активность в другое русло.

Но если в ваш адрес посыпались угрозы и вы по-настоящему обеспокоены своей физической безопасностью, возможно, стоит обратиться в правоохранительные органы. В этом случае нужно зафиксировать угрозы, например сделать скриншот, который будет служить для полиции доказательством при рассмотрении вашего заявления.

Вместо заключения: позаботьтесь о себе и своих данных

Цифровые технологии открывают нам безграничные возможности для выражения индивидуальности и общения с людьми, но это все же лучше делать в безопасной среде. Как показывает это исследование, наши данные нужны не только нам, но и другим пользователям не с самыми лучшими намерениями. Это могут быть как те, кто просто хочет выразить свое недовольство нашими действиями, так и киберпреступники, которые желают обогатиться за наш счет. Поэтому крайне важно уметь защищать свои данные.

Не забывайте, что использовать личную информацию для причинения вреда могут не только киберпреступники. С распространением новых тенденций, таких как доксинг, неприятный сюрприз может поджидать вас в самом неожиданном месте. В наше время каждый должен знать, как защитить свои данные. Это поможет нам сделать неспокойное цифровое пространство чуть-чуть безопаснее.

Доксинг: что случается с вашими личными данными

Таня

Классная статья, спасибо!