Два года назад, 18 января 2004, антивирусная индустрия впервые столкнулась с представителем семейства Bagle. Это был Email-Worm.Win32.Bagle.a. Два года… Много это или мало? За этот срок Bagle успел вырасти из одинокого червя в целую криминальную инфраструктуру для поиска и инфицирования новых жертв. Этот, с позволения сказать, «бизнес» приносит преступникам немалые деньги, так что стимул для «работы» у них серьезный. Находясь в постоянном развитии, Bagle не уставал совершенствовать свои попытки противодействия своему главному врагу — антивирусным компаниям: за два года был пройден немалый путь от создания примитивного полиморфного кода и сохранения паролей к инфицированным архивам в виде изображений (Email-Worm.Win32.Bagle.n) до ведения списка запрещенных, в который попадают пользователи, пытающиеся чаще других обращаться по вредоносным ссылкам из тела червя с целью получения последних модификаций Bagle. В этот список уже успели попасть большинство антивирусных компаний и ведущих информационных центров по изучению сетевой активности. В случае обращения по вредоносной ссылке с адресов, которые попали в список запрещенных, вместо вредоносного файла назад отсылается сообщение об ошибке.

За два года нашими экспертами было обнаружено более 400 (!) НОВЫХ модификаций Bagle (Trojan-Proxy, Email-Worm, Trojan-Downloader, SpamTool, etc.), которые нацелены на кражу виртуальной собственности с зараженных компьютеров, рассылку спама и другие криминальные действия.

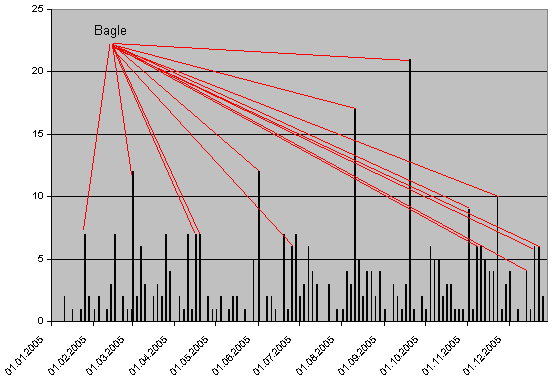

Как вы знаете, у нас есть антивирусные обновления двух видов — обычные и urgent. Целью последних является максимально быстрая защита пользователей от возможной эпидемии или спам-рассылки вредоносных программ. Если представить количество (ось Y) выпускаемых urgent-обновлений в трехдневные интервалы (трехдневные интервалы взяты чтобы более ярко выделить вирусные атаки) в течение всего 2005 года (ось X), то мы получим гистограмму, приведенную ниже.

Из рисунка видно, что подавляющее большинство пиков приходится на моменты активизации Bagle. Отмечены атаки, на протяжении которых была перехвачена 21 (!) новая модификация.

Все это говорит о том, что пользователям необходимо относиться со всей серьезностью к собственной безопасности.

День рождения Bagle