Особенности месяца

- Доля спама в почтовом трафике по сравнению с августом увеличилась на 1,2% и составила в среднем 86,3%.

- Ссылки на фишинговые сайты находились в 0,84% всех электронных писем, что на 0,25%, меньше чем в августе.

- Вредоносные файлы содержались в 1,22% электронных сообщений, что на 1,17% больше, чем в прошлом месяце.

- Доля саморекламы спамеров продолжает уменьшаться.

- Для обхода антиспам фильтров спамеры вставляли в электронные адреса лишние цифры, которые пользователь должен был самостоятельно из них убрать.

Доля спама в почтовом трафике

Доля спама в почтовом трафике в сентябре 2009 года в среднем составила 86,3%. Самый низкий показатель месяца был зафиксирован 18 сентября — 83,3%; больше всего спама было получено пользователями рунета 27 числа — 91,3%. Заметим, что в течение сентября количество полученного пользователями спама не опускалось ниже 83%, что наблюдается нами впервые.

Доля спама в Рунете в сентябре 2009

Вредоносные вложения в спаме

Вредоносные программы, содержавшиеся в спамерских

сообщениях в сентябре 2009

Вредоносные файлы содержались в 1,22% электронных сообщений. Это значительно больше чем показатели прошлых месяцев (+1,17% по сравнению с августом).

В сентябре десятка лидеров среди зловредов, распространенных в спаме, сильно изменилась. Черви семейства NetSky, лидеры прошлого месяца, сдали свои позиции. Если в августе треть всех зараженных сообщений были разносчиками именно этого семeйства, то в сентябре лишь одна разновидность червя (Email-Worm.Win32.NetSky.q) сумела удержаться в десятке — на последнем месте.

Явные лидеры этого месяца — троянцы семейства FraudLoad. Почти половина инфицированных писем содержала троянцев именно этого семейства. Как видно из названия, троянец инсталлирует на компьютер жертвы хит сезона — поддельный антивирус, призванный вымогать деньги.

Первое место в десятке неожиданно занял Trojan-Downloader.Win32.Murlo.cba — довольно древний экземпляр, распространенный в 28,5% спамерских писем, содержавших вредоносные вложения.

Троянцы семейства Zbot вопреки ожиданиям довольно бедно представлены в десятке в этом месяце. На девятом месте находится модификация Trojan-Spy.Win32.Zbot.gen, распространенная в 0,81% инфицированных писем. Trojan-Spy.Win32.Zbot.gen — это троянская программа-шпион, предназначенная для похищения конфиденциальной информации пользователя.

Необходимо также заметить, что бэкдоры семейства Bredolab, широко представленные в десятке вредоносов в августе, в сентябре не попали в нее вовсе.

Для распространения вредоносных вложений спамеры использовали не новый, но, по всей видимости, эффективный трюк. Вредоносное вложение, запакованное в zip-архив, находилось в письмах, которые выглядели как уведомления от уважаемых почтовых компаний — DHL и UPS.

Рассылка подобного спама началась еще в конце мая — начале июня, о чем мы писали на нашем веблоге, однако в сентябре она сильно активизировалась. Интересно отметить то, что сентябрьский спам «от DHL» существенно отличается от июньского. Во-первых, июньский DHL-спам был нацелен на немецкоговорящую публику — он весь был написан по-немецки. Во-вторых, в июне зловред не был приложен к письму в заархивированном виде, а находился на веб-страничке, на которую вела ссылка, предусмотрительно вставленная злоумышленниками в письмо.

В сентябре картина изменилась: рассылка от DHL стала как две капли воды похожа на рассылку от UPS, которая, к слову сказать, практически не претерпела изменений. Это говорит о том, что рассыльщики спама перенимают друг у друга приемы и технологии.

Отметим также, что зловреды, распространенные с помощью таких писем, были разнообразны. Среди прочих был замечен и Bredolab.

Этот же бэкдор распространялся и в письмах якобы от Western Union. Тут прием социальной инженерии был на лицо: пользователю сообщалось, что на его имя был получен довольно крупный денежный перевод, а в приложении можно найти контрольный номер денежного перевода (MTCN =Money Transfer Control Number), который необходим для получения средств. Приложение, понятно, никакого ключа не содержало.

Еще одна крупная рассылка, содержавшая вредоносное вложение, что характерно, также запакованное в zip-архив, тоже мимикрировала под легитимное уведомление — на этот раз от интернет-магазина. Сделано оно, правда, было довольно невнятно: ни названия магазина, ни обращения к адресату, ни координат для обратной связи:

Фишинг

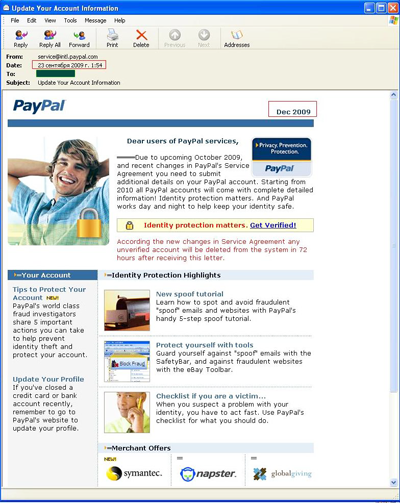

Ссылки на фишинговые сайты находились в 0,84% всех электронных писем, что на 0,25%, меньше чем в августе. В сентябре на первое место рейтинга самых атакованных организаций снова вернулся PayPal, количество атак на который возросло по сравнению с августом в два раза (+18,68%) и почти достигло июльского показателя (40,19% в июле, 37,33% в сентябре). Интернет-аукцион eBay практически не изменил своего августовского показателя (+0,45%) и занял третью строчку рейтинга. На второй строчке рейтинга находится американская организация, занимающаяся налоговыми сборами IRS, на которую было совершено 11,08% всех фишинговых атак в сентябре. На самом деле это не были фишинговые атаки в классическом понимании. С помощью поддельных писем от IRS злоумышленниками распространялся Zbot (Trojan-Spy.Win32.Zbot). Банк CHASE, так стремительно вырвавшийся на первое место десятки в августе, в сентябре не попал в нее вовсе, оставшись на 11-м месте. В сентябре на него было совершено всего около 2% атак, что на 28% меньше, чем в августе.

Организации, подвергнувшиеся фишинговым атакам в сентябре 2009

В конце сентября злоумышленники разослали фишинговые письма, умело подделанные под легитимную рассылку PayPal.

Фишеры сохранили логотипы платежной системы и общий вид письма, кроме того поле From вполне ассоциируется с оригинальным. Однако внимательный пользователь сразу заметил бы нестыковки. Во-первых, все ссылки, по которым в оригинальном письме, или на сайте PayPal легко можно попасть в нужное место, в письме спамеров превратились просто в голубые надписи, а единственная настоящая ссылка — это та, по которой предлагается щелкнуть мышью, чтобы пройти верификацию. Во-вторых «новостная рассылка» датирована декабрем 2009 года, а в самом тексте упоминается «грядущий октябрь». В третьих, фраза «According the new changes in Service Agreement any unverified account will be deleted from the system in 72 hours after receiving this letter.» («Согласно последним изменениям в пользовательском соглашении все учетные записи, не прошедшие верификацию, будут удалены из системы через 72 часа после получения данного письма.») сама по себе наводит на мысли о фишинге.

Фишинг этот интересен еще и тем, что в погоне за оформлением, которое должно вызвать доверие пользователя, фишеры допустили еще одну оплошность. Они пропустили букву «h» в начале адреса («ttp» вместо «http»), в результате чего браузер не может распознать протокол и поэтому не перенаправляет пользователя на фишинговый сайт. Таким образом, даже самый невнимательный пользователь, к счастью, не сможет передать свои регистрационные данные преступникам.

Еще одна интересная фишинговая рассылка была нацелена на клиентов банка Alliance & Leicester. Пользователи получали письмо следующего содержания:

Естественно, по ссылке в письме находится фишерский сайт, который попросит вас ввести логин и пароль для прочтения полученного сообщения. Замечательна эта рассылка тем, что фишеры не смогли или не захотели скрывать ее массовость. Если вы обратите внимание на поле «TO», то заметите, что все получатели, которым было направлено это письмо, имеют адрес, начинающийся с такого «редкого» имени, как «Alexander».

Страны — источники спама

В сентябре США снова вернулись на лидирующую позицию в рейтинге стран — источников спама. Почти треть всего спама отправлялась именно из этой страны (32,47%, что на 28,67% больше августовского показателя). Бразилия сместилась в рейтинге на второе место, распространив вдвое меньше спама, чем в прошлом месяце (5,97%, против августовских 11,8%). В десятке снова широко представлены азиатские государства: Вьетнам (снизивший свой показатель на 2,61% по сравнению с августовским, но сохранивший третью позицию в рейтинге), Корея (также снизившая свой августовский показатель (-1,3%), но поднявшаяся на одну строчку), Китай (+0,3% по сравнению с августом) и Индия (-3%). Польша, занимавшая в десятке августа второе место, вернулась к своим июльским показателям, распространив 3,25% спама (-4,75%). Россия в сентябре занимает 6-е место в рейтинге стран-источников спама, заняв 3,86% всего спам-трафика (-0,04%).

Тематический состав спама

Распределение тематик спама в Рунете в сентябре 2009

Пятерка лидирующих спам-тематик сентября:

- Образование — 27,52% (+13,23%)

- Медикаменты; товары/услуги для здоровья — 12,74% (-1,03%)

- Реплики элитных товаров — 11,28% (+0,9%)

- Отдых и путешествия — 7,42%(-1,54%)

- Компьютерное мошенничество — 7,25% (-0,25)

В сентябре в пятерке лидирующих спам-тематик не наблюдается сильных изменений. Рубрика «Образование» заметно укрепила свои позиции. Доля таких писем по сравнению с августом увеличилась вдвое. Что, очевидно, говорит о востребованности такого спама в начале делового сезона.

Доля рубрик «Реплики элитных товаров» и «Медикаменты; товары/услуги для здоровья» практически не изменилась.

Распространители виагры в сентябре попробовали пойти новым путем, подделав спам-рассылку с предложением о покупке «мужских» таблеток под рассылку медицинских новостей.

Однако по любой ссылке в этом «новостном письме» открывался уже хорошо знакомый нам сайт с контрафактной виагрой.

В сентябре кроме традиционных рассылок, предлагающих виагру или таблетки для похудения, наблюдались и другие рассылки медицинской тематики:

Рубрика «Отдых и путешествия», хотя и осталась в пятерке и даже поднялась на одну позицию, была представлена меньше чем в прошлом месяце. Следует заметить, что доля ее была довольно высока в первые две недели сентября и достигала 9%, однако уже с середины этого месяца она стала уменьшаться. Связано это, по всей видимости, с тем, что если в сентябре количество отпускников еще довольно велико, то с приближением октября оно идет на убыль, и популярные в августе-сентябре туристические сервисы становятся невостребованными.

Рубрика «Компьютерное мошенничество», доля которой резко увеличилась в августе, вошла в этом месяце в первую пятерку. Доля ее, однако, практически не изменилась и даже слегка снизилась (-0,25%).

Нигерийцы в сентябре старались заработать свои деньги нетрадиционными схемами: в некоторых своих письмах они ссылались на актуальные события последних месяцев. Так, в ниже представленном письме мошенники используют нашумевшую тему сомалийских пиратов и просят помочь перевести конфискованные у них деньги.

Доля рубрики «Другие товары и услуги» снизилась в сентябре на 2,7%, оставшись, однако, довольно внушительной. Так, например, в сентябре спамеры продолжили распространение спама, предлагающего приобщиться к звуковым наркотикам:

При этом важно отметить продолжающееся уменьшение доли писем рубрики «Реклама спамерских услуг», которая составила в сентябре всего 4,98%, что вдвое (- 4,91%) меньше чем в августе. Спамеры продолжают рассылать наиболее удачные из летних картинок, однако куда менее активно, чем они делали это раньше:

Оригинальный спам

Вам когда-нибудь не отдавали долг?

Среди людей, или организаций, желающих взять средства в долг или получить кредит, тоже встречаются такие, которые забудут, не захотят, или не смогут вернуть полученные деньги. Об этом рассказывает одна из спамерских рассылок, полученных нами в сентябре.

Как видите, спамерская рассылка призывает посетить сайт, обличающий недобросовестных должников. Хочу заметить, что whois знает указанный в письме сайт и сообщает что это не однодневка. Вопрос возникает один: может ли это быть черным пиаром? И если это черный пиар, то черный пиар чего? Людей и организаций, указанных в списке должников, или самого сайта, который, возможно, честно собирает подобные отзывы и сам не рассылает никакого спама?

Спамерские методы и трюки

В сентябре спамеры использовали трюк, который можно назвать эффективным для обхода фильтров, но неэффективным для распространения своих товаров и услуг. Пользователи получали письма следующего содержания:

Текст от письма к письму сильно менялся. Так же как менялось количество цифр и их расположение между буквами адреса. Сами цифры, разумеется, тоже менялись. Однако, как и в случае с html-таблицами, активно использованными спамерами в прошлом месяце, такая реклама не для ленивого пользователя. Необходимо не только самостоятельно скопировать предложенный адрес в адресную строчку браузера, но и вручную убрать из него лишние цифры, постаравшись при этом убрать только ненужные (зачастую в самом адресе должны были остаться только цифры «5» и «0»).

Среди англоязычного спама по-прежнему встречались рассылки с определенным способом закрашенными ячейками html-таблиц. В сентябре они, однако, были выполнены далеко не так умело, как в прошлом месяце:

Заключение

В сентябре укрепились тенденции, обозначившееся в августе: продолжается уменьшение доли рубрики «Реклама спамерских услуг», стабильно велика доля писем «Другие товары и услуги», заметно увеличивается доля рубрики «Образование» — все это подтверждает наши августовские прогнозы: все больше клиентов из реального сектора экономики обращаются к спамерам.

Самой заметной тенденцией сентября в спаме стал существенный рост количества инфицированных писем. Стоит обратить внимание на не новый, но очень действенный трюк, который спамеры используют для их распространения, а именно — подделку писем под уведомления от крупных организаций и интернет-магазинов.

Cпам в сентябре 2009 года