До чемпионата мира по футболу осталась всего пара недель. Это событие привлекло внимание миллионов людей по всему миру, не остались в стороне и киберпреступники: задолго до мундиаля в почтовом трафике начало расти количество нежелательных сообщений с упоминанием спортивного мероприятия, а мошенники стали активно эксплуатировать эту тему в рассылках и создавать под нее фишинговые страницы.

Согласно нашей статистике, заметный рост количества фишинговых ресурсов происходил в периоды продажи билетов на матчи чемпионата. С началом каждого из этапов мошенники запускали спам-рассылки и активировали сайты-заготовки, копирующие билетные сервисы, имитирующие акции и розыгрыши от компаний-партнеров, а также страницу входа в личный кабинет FIFA. Чем ближе к событию, тем больше киберзлодеев вовлекалось в «игру», росло разнообразие мошеннических схем, связанных с этим мероприятием. Результатами наших наблюдений мы поделимся ниже.

Поддельные уведомления о выигрыше в лотерею

Одним из основных видов «почтового мошенничества», использующего тему Чемпионата мира по футболу 2018, стали рассылки-уведомления о денежных выигрышах в лотереях, которые якобы проводили официальные партнеры и спонсоры мероприятия (Visa, Coca-Cola, Microsoft и др.), а также сама FIFA.

Такие сообщения содержат вложения (как правило, документы PDF или DOCX), в которых пользователя поздравляют с крупным выигрышем и сообщают, что для его получения необходимо отправить в ответ подробные контактные данные (ФИО, дата рождения, адрес проживания, электронная почта, телефон). Иногда «победителя» просят также оплатить часть расходов за почтовый или банковский перевод.

Подобные рассылки нацелены прежде всего на сбор пользовательских данных, в том числе финансовых, и сопутствующее получение небольшой прибыли. Кроме этого, они могут содержать и вредоносные вложения, например банковские троянцы.

Еще один распространенный в спаме вид мошенничества — предложение принять участие в розыгрыше бесплатных билетов или поездок на матчи чемпионата. Для получения приза от пользователя требуется либо перейти на страницу «акции» и зарегистрироваться, указав свой почтовый адрес, либо, как и в случае с письмами-лотереями, отправить «организаторам» свои контактные данные. Сообщения рассылаются от имени FIFA, как правило, с адресов на недавно зарегистрированных доменах. В основном такие схемы применяются для актуализации базы электронных адресов с целью дальнейшей рассылки спама.

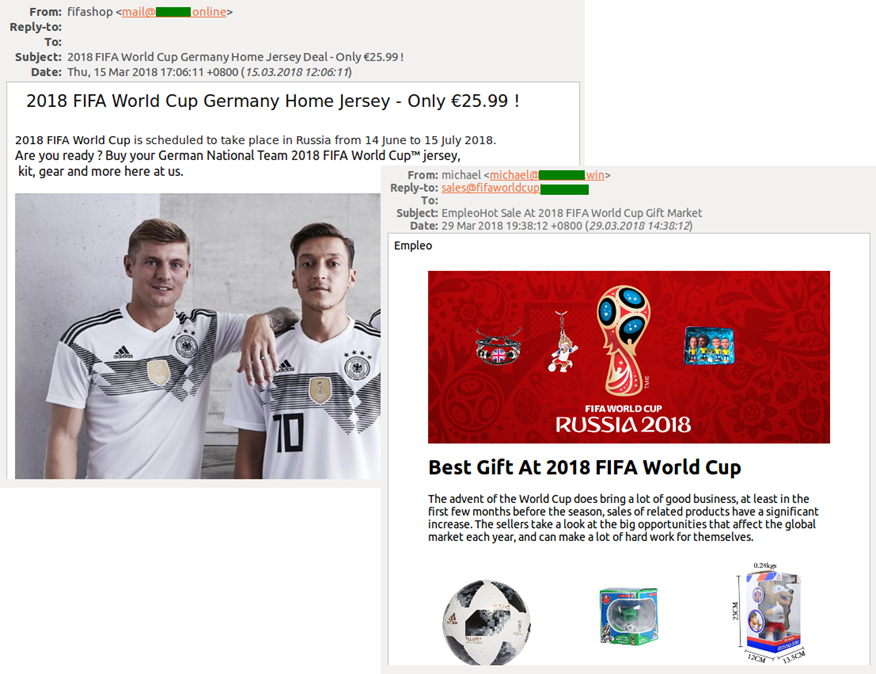

Рекламный спам

На протяжении всего периода подготовки к чемпионату мы фиксировали множество рекламных рассылок с предложениями футбольной атрибутики, услуг транспорта и проживания, а также туристических пакетов от различных агентств. Атрибутику, как правило, распространяют мелкие онлайн-ритейлеры. В продаже есть канцелярские товары, сувениры, игрушки с официальной символикой чемпионата, а также футбольная форма с логотипами любой национальной сборной. При этом некоторые письма оформлены в стиле рассылок официального магазина FIFA.

Встречалась нам и реклама, никак не связанная с футболом. Например, классический спам с предложением лекарственных препаратов, использующий предстоящий чемпионат мира только для привлечения внимания. Интересно, что поле «Тема» письма отсылало к финалу первенства 2006 года. Возможно, спамеры нашли и использовали старый шаблон для рассылки.

Торговля билетами

Помимо магазинов с атрибутикой, в Сети можно встретить магазины, торгующие билетами на футбольные матчи — как поддельными, так и настоящими. Если опасность приобретения первых очевидна, то со вторыми все немного сложнее — их распространяют спекулянты, сумевшие воспользоваться лазейкой в правилах FIFA и купившие большое количество билетов с целью перепродажи.

Легально приобрести билеты можно только на официальном сайте FIFA, а за их незаконную реализацию (перепродажу) предусмотрены крупные штрафы. А тех, кто решит воспользоваться услугами спекулянтов, могут просто не пустить на стадион: билеты персонализированы, и в случае несовпадения данных предъявителя с информацией, указанной в документе, представители FIFA вправе его аннулировать.

Поддельные сайты и письма от партнеров

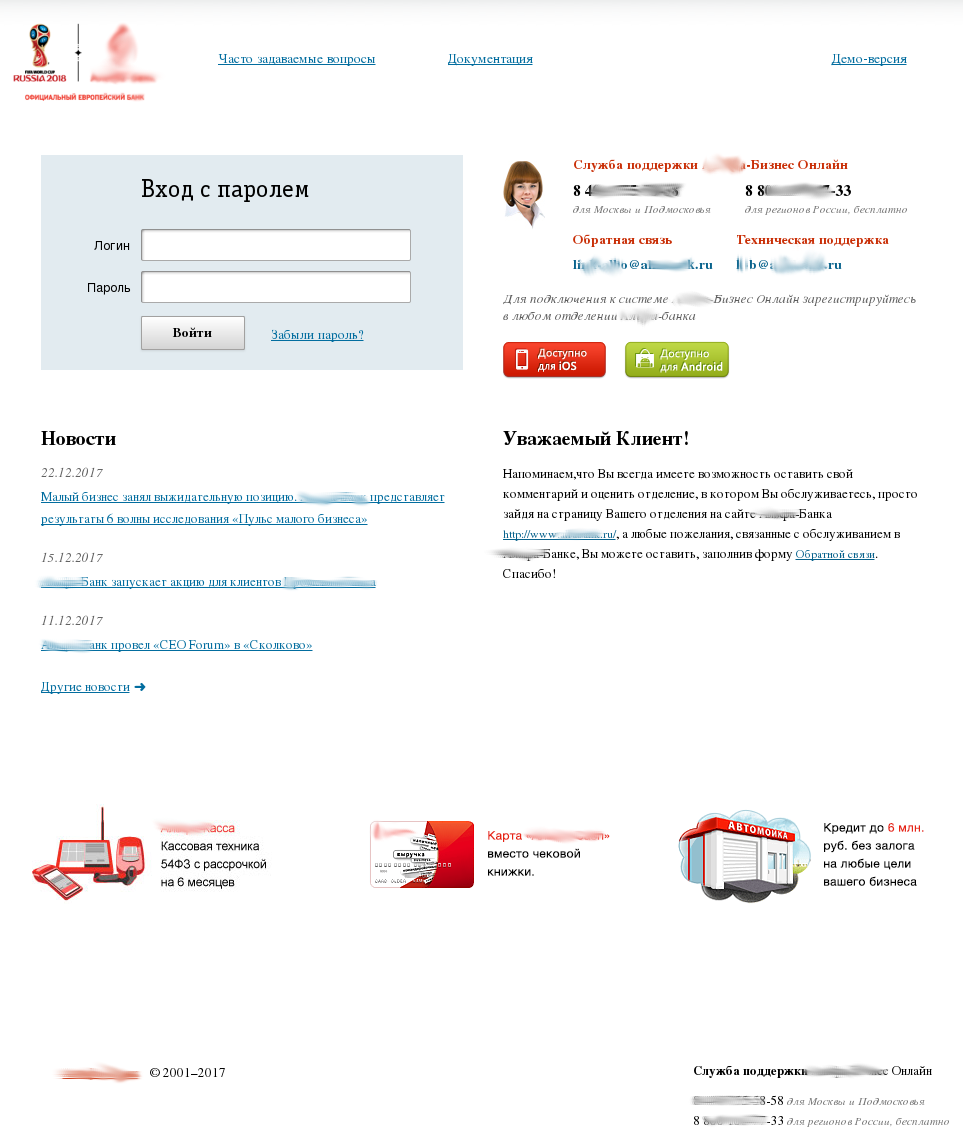

Создание поддельного сайта одного из официальных партнеров чемпионата — один из популярных способов вытянуть из пользователя данные для доступа к его банковским аккаунтам и счетам. Организации-партнеры часто устраивают среди своих клиентов розыгрыш билетов, чем и пользуются злоумышленники, предлагая авторизоваться на поддельной странице для участия в акции. Такие страницы очень похожи на настоящие: качественно проработаны, их интерфейс полностью функционирует, и выявить подделку довольно сложно.

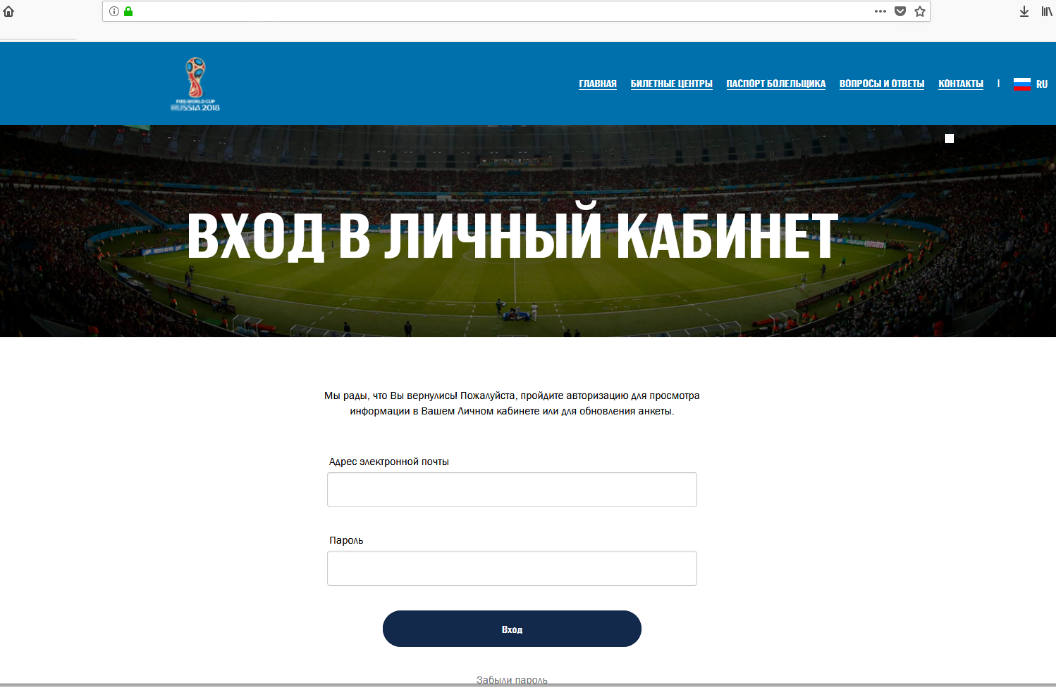

Попытка получить доступ к ученой записи на сайте компании-партнера под видом выигрыша бесплатного билета

Выманить данные мошенники пытаются, имитируя также уведомления официального сайта FIFA. Жертве сообщают, что была обновлена система безопасности, и по этой причине (под угрозой блокировки аккаунта) требуется заново ввести все данные о себе. Ссылка из письма, по которой авторы просят перейти потенциальную жертву, не имеет никакого отношения к ресурсам FIFA и ведет в поддельный личный кабинет. Разумеется, вся указанная там информация «утекает» напрямую к мошенникам.

Особый интерес для злоумышленников представляют клиенты компании Visa — коммерческого партнера чемпионата. От имени крупнейшей международной платежной системы они предлагают пользователям принять участие в акции с розыгрышем ценных призов. Для этого нужно перейти по ссылке, которая ведет, разумеется, на фишинговый сайт (домен зарегистрирован пару месяцев назад и не имеет никакого отношения к платежной системе), где пользователя просят ввести данные своей банковской карты, включая CVV/CVC-код.

Мошенническое ассорти

Помимо приемов социальной инженерии, фишеры в своих попытках завладеть конфиденциальными данными и деньгами пользователей обращаются и к вредоносным программам. К примеру, поддельный сайт, предлагающий онлайн-трансляции, может подсунуть жертве зловред под видом обновления Flash-плеера, необходимого для просмотра матча.

В некоторых случаях фишеров интересуют вовсе не банковские аккаунты и платежные данные жертв. Так, под предлогом получения тематического обновления для футбольного симулятора FIFA злоумышленники предлагают ввести на поддельной странице входа аутентификационные данные от аккаунта на игровой платформе Origin. Если в профиле жертвы есть представляющие интерес игры, мошенники меняют логин/пароль и привязывают учетную запись к новому почтовому адресу с целью последующей продажи.

В конце мая, незадолго до старта чемпионата, был очень распространен фишинг с предложениями дешевых авиаперелетов от ведущих авиакомпаний. Кроме того, в дополнение к поддельным розыгрышам билетов на футбольные матчи появились розыгрыши от имени перевозчиков, предлагающие бесплатные авиабилеты.

Приемы злоумышленников

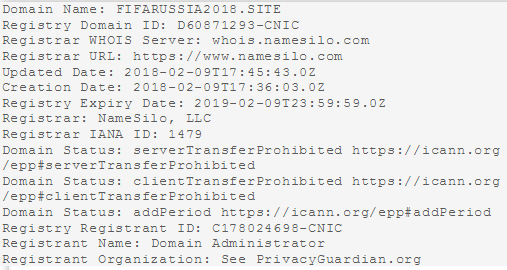

Чтобы придать своим сайтам убедительности, злоумышленники регистрируют доменные имена, состоящие из разных комбинаций слов world, worldcup, FIFA, Russia и т. п. (worldcup2018, russia2018, fifarussia). При этом, как правило, хотя и не всегда, такие домены выглядят неестественно (например, fifa.ucozx.site) и располагаются в нестандартной доменной зоне. Потому в большинстве случаев достаточно внимательно изучить ссылку в письме или адрес открытого сайта, чтобы не попасться в ловушку мошенников.

С той же целью усыпления бдительности злоумышленники приобретают самые дешевые SSL-сертификаты: центры сертификации часто не проверяют реальность организации, которой выдается сертификат, и в результате мошенники получают желанное упоминание протокола HTTPS в начале адресной строки. Чтобы выявить подделку, достаточно посмотреть WHOIS-данные домена. Как правило, мошеннические ресурсы зарегистрированы недавно и на короткий срок, а их владельцы — частные лица. Причем детальная информация об этих людях часто скрыта.

Кроме «активных» доменных имен, мы зафиксировали большое количество доменов, находящихся в так называемом «спящем» состоянии: в лучшем случае на них можно найти только «заглушку». Мошенникам они нужны для резерва: когда блокируют один домен, сайт «переезжает» на следующий.

Заключение

Описанное нами выше — лишь самые популярные схемы злоумышленников, использующих тематику чемпионата мира. Однако на их основе можно составить достаточно полное представление о том, как действуют мошенники и что является их целью. Добавим лишь, что в дополнение к перечисленному мы ожидаем в ближайшее время появление большого количества фишинговых сайтов, предлагающих дешевые авиабилеты в города проведения чемпионата, а также поддельных рассылок от имени популярных сервисов бронирования жилья с «выгодными предложениями».

Чтобы не стать жертвой мошенников, следует соблюдать несколько несложных правил:

- Покупайте билеты только на официальном сайте FIFA или в официальных кассах.

- Для онлайн-покупок (не только на время чемпионата) заведите отдельную банковскую карту и активируйте лимиты расходов.

- Не открывайте ссылки и вложения из писем неизвестных отправителей, даже если на первый взгляд они кажутся легитимными.

- Проверяйте адреса ссылок в оповещениях от известных вам сервисов, в случае даже малейших подозрений не переходите по ссылке, а откройте сайт сервиса в браузере «вручную».

- Не приобретайте товары, рекламируемые посредством спама, это сбережет деньги и нервы.

- Используйте современные защитные решения по защите от киберугроз с актуальными базами.

Чемпионат мира по обману 2018