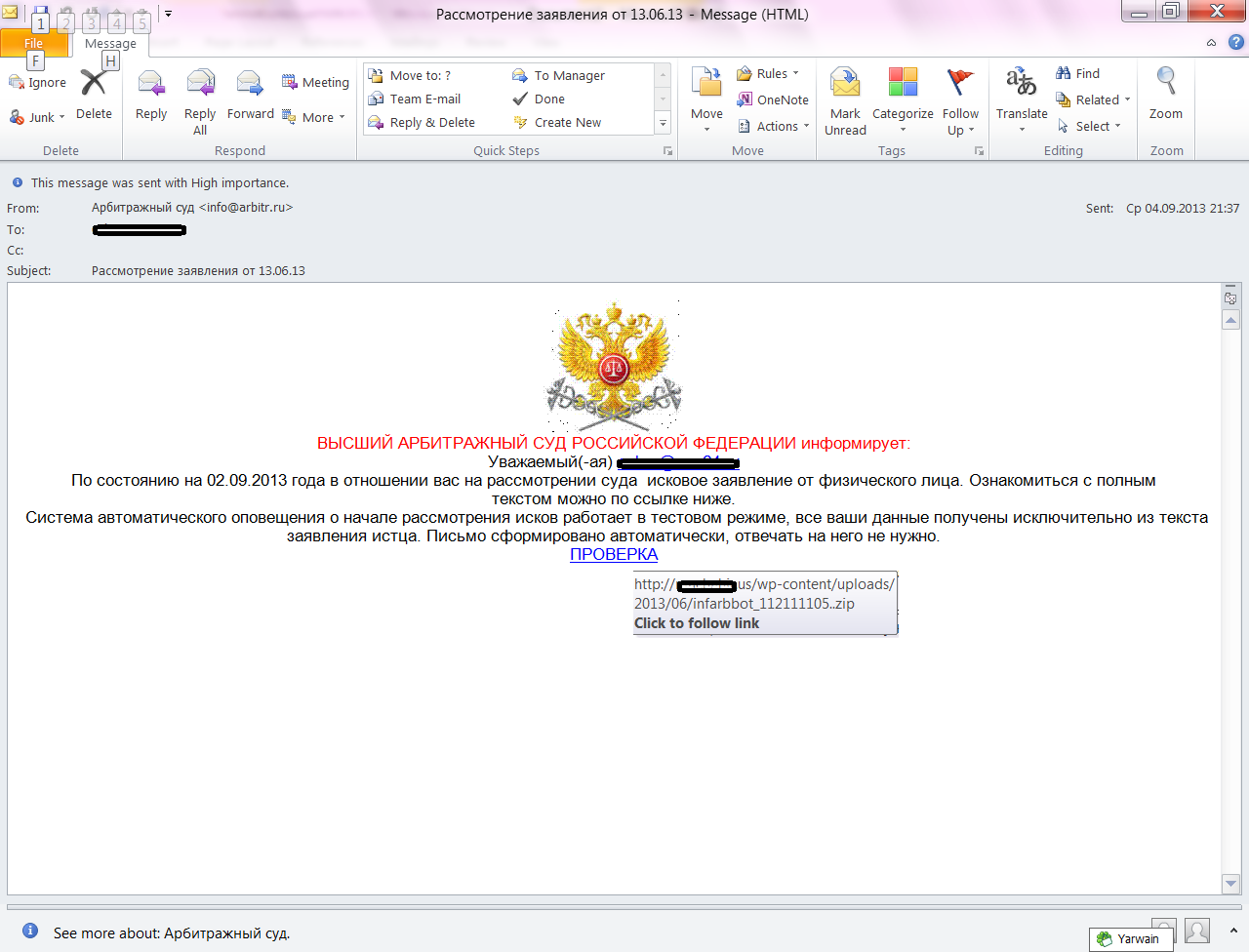

В последнее время мы встречаем все больше сообщений-подделок под уведомления от различных государственных органов. Недавно нами была зафиксирована рассылка подобных писем, на этот раз от имени Высшего Арбитражного Суда РФ. Текст сообщения был выдержан в официальном стиле, а для оформления использовалась эмблема государственного учреждения. Кроме того, мошенники подделали поле “From”, чтобы убедить потенциальную жертву в легитимности отправителя.

В письме сообщалось о том, что в отношении получателя было подано некое исковое заявление от физического лица, и ознакомиться с ним можно, перейдя по ссылке. На самом деле ссылка вела на ZIP-архив с вредоносным файлом, на поверку оказавшимся трояном-шифровальщиком.

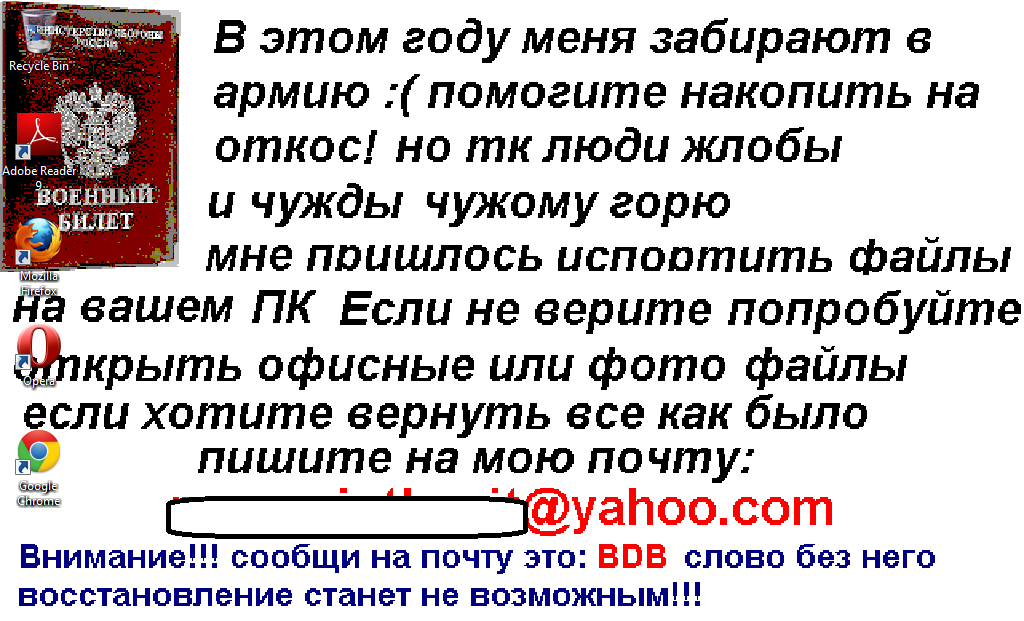

Обнаруженный зловред шифрует документы и картинки на компьютере пользователя, а затем помещает на Рабочий стол картинку-послание от своих хозяев. В нашем случае преступник жалуется на скорый призыв в армию, людскую жадность и невозможность собрать деньги на «откос» иначе как вымогательством. Тема военной службы, несомненно, актуальна, так как приближается срок осеннего призыва (1 октября). Для восстановления зашифрованных файлов «призывник» предлагает связаться с ним по электронной почте. При этом в письме обязательно должно содержаться слово BDB.

Судя по тексту письма, злоумышленник собирается потребовать деньги за восстановление работоспособности файлов. Однако не факт, что, получив их, он поможет расшифровать поврежденные документы. Поэтому, чтобы избежать неприятных инцидентов, мы рекомендуем внимательно изучать присланные ссылки, даже если письмо приходит от серьезной инстанции. В данном случае о том, что ссылка является подозрительной, говорил домен в доменной зоне us — крайне маловероятно, что российское государственное учреждение будет использовать подобные домены. Кроме того, в подобных случаях мы настоятельно рекомендуем связаться с государственным органом по официальным каналам, указанным на его сайте, и уточнить содержащуюся в полученном письме информацию.

Осенний призыв или иск, которого не было