Цифры полугодия

Все статистические данные, использованные в отчете, получены с помощью распределенной антивирусной сети Kaspersky Security Network (KSN). Данные получены от тех пользователей KSN, которые подтвердили свое согласие на их анонимную передачу. В силу ограничений продукта и законодательных ограничений мы не идентифицируем конкретную компанию/организацию, от которой KSN получает статистические данные.

Во втором полугодии 2018 года:

- Продукты «Лаборатории Касперского» предотвратили вредоносную активность на 40,8% компьютеров АСУ.

- Защитными решениями «Лаборатории Касперского» на системах промышленной автоматизации было задетектировано более 19,1 тысяч модификаций вредоносного ПО из 2,7 тысяч различных семейств. По-прежнему в подавляющем большинстве случаев попытки заражения компьютеров АСУ носят случайный характер, а не происходят в ходе целевой атаки.

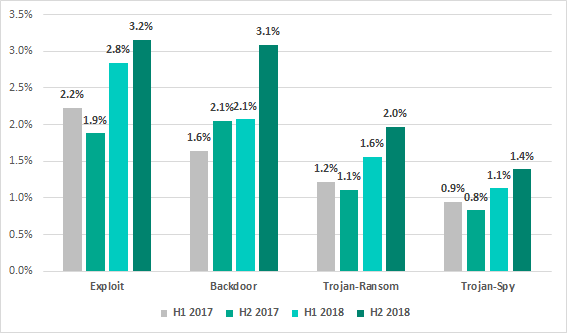

- Актуальными угрозами для компьютеров АСУ остаются вредоносные программы класса Trojan. Такие вредоносные объекты были задетектированы на 27,1% компьютеров АСУ. На 3,2% компьютеров АСУ была предотвращена вредоносная активность эксплойтов,

на 3,1% были заблокированы бэкдоры,

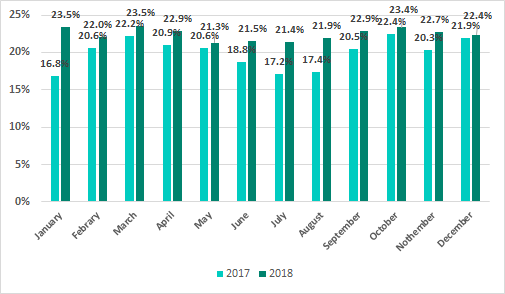

на 2% – программы-вымогатели. - Доля компьютеров АСУ, на которых была предотвращена вредоносная активность, в 2018 году превышает аналогичный показатель 2017 года по всем месяцам.

- Больше всего процент компьютеров АСУ, на которых в течение полугодия были задетектированы вредоносные объекты, во Вьетнаме (70,1%), Алжире (69,9%) и в Тунисе (64,6%).

- В России в течение второго полугодия 2018 года хотя бы один раз вредоносные объекты были задетектированы на 45,3% компьютеров АСУ.

- Наиболее благополучные страны – Ирландия (11,7%), Швейцария (14,9%), Дания (15,2%), Гонконг (15,3%), Великобритания (15,7%), Нидерланды (15,7%).

- Основными источниками угроз для компьютеров в технологической инфраструктуре организаций остаются интернет (26,1%), съемные носители (8,3%) и электронная почта (4,9%).

Процент компьютеров АСУ, на которых были задетектированы вредоносные объекты из различных источников

- Практически во всех регионах мира вырос процент компьютеров АСУ, на которых были заблокированы вредоносные почтовые вложения. Вероятно, такая динамика отражает рост количества фишинговых атак на промышленные предприятия во втором полугодии 2018.

Процент компьютеров АСУ, на которых были заблокированы вредоносные почтовые вложения, в регионах мира

- Фишинговые атаки – основной вектор направленных атак на промышленные компании. Вредоносные вложения из фишинговых писем представляют угрозу не только для офисных компьютеров, но и для части машин технологической инфраструктуры промышленных компаний: как минимум на 4,3% компьютеров АСУ в мире были заблокированы троянцы-шпионы, бэкдоры и кейлоггеры, которые массово встречаются в фишинговых письмах, рассылаемых индустриальным компаниям.

- В TOP 3 регионов по проценту компьютеров АСУ, на которых были заблокированы вредоносные почтовые вложения, неожиданно вошла Западная Европа (5,1%) – в основном, благодаря тому, что в Германии этот показатель увеличился почти в 2 раза (с 3,6 до 6,5%).

Уязвимости, обнаруженные Kaspersky Lab ICS CERT в 2018 году

Эксперты Kaspersky Lab ICS CERT продолжили начатые в прошлом году исследования проблем безопасности в сторонних программных и программно-аппаратных решениях, широко применяемых в системах промышленной автоматизации. Особе внимание было уделено продуктам с открытым исходным кодом, которые используются различными производителями в своих решениях. Новым направлением исследований стал поиск уязвимостей в программном обеспечении автомобилей.

- В 2018 году Kaspersky Lab ICS CERT была выявлена 61 уязвимость в промышленных системах и системах IIoT/IoT. 29 из них было устранено вендорами в течение года.

Распределение уязвимостей, найденных Kaspersky Lab ICS CERT в 2018 году, по типам исследованных компонентов

- Эксплуатация 46% выявленных уязвимостей может привести к удаленному выполнению произвольного кода в целевой системе или отказу в обслуживании (DoS); 21% – позволить злоумышленнику обойти аутентификацию.

Распределение уязвимостей, найденных Kaspersky Lab ICS CERT в 2018 году, по возможным последствиям эксплуатации

- В течение 2018 года на основании информации об уязвимостях, обнаруженных Kaspersky Lab ICS CERT, было опубликовано 37 CVE (информацию о 15 закрытых в 2018 году уязвимостях вендоры получили еще в 2017 году).

- Абсолютное большинство обнаруженных Kaspersky Lab ICS CERT уязвимостей, для которых в 2018 году были опубликованы CVE, по шкале CVSS v.3 имеют вес не менее 7.0 и относятся к группе наиболее критичных. При этом 7 уязвимостей получили максимальную оценку критичности 10 баллов. В их числе – уязвимости в стороннем программном обеспечении, кроссплатформенных решениях LibVNCServer и LibVNCClient.

Информацию об основных событиях полугодия, обзор опубликованных в течение года уязвимостей и подробную статистику вы можете найти в полной версии отчета на сайте Kaspersky Lab ICS CERT.

Ландшафт угроз для систем промышленной автоматизации во втором полугодии 2018 года