Мы уже писали про вредоносные программы, которые шифруют файлы, а затем требуют оплатить их расшифровку. Подобные троянцы пока что встречались, по большей части, в России. Однако в прошлый четверг мы обнаружили нового червя с немецкими корнями, Email-Worm.Win32.Skowor.b. У этой программы нет функции размножения по email, но поскольку она очень похожа на Email-Worm.Win32.Skowor.a, мы решили присвоить ей такой же класс.

В отличие от программ типа GPCode, Skowor пытается размножаться самостоятельно через создаваемые ею же расшаренные ресурсы. После своего запуска червь демонстрирует пользователю сообщение, в котором утверждается, что для получения пароля, который позволит удалить червя необходимо 5 раз перезапустить компьютер. Если пользователь этого не делает, то червь шифрует ряд важных файлов и меняет пароли администратора и текущего пользователя.

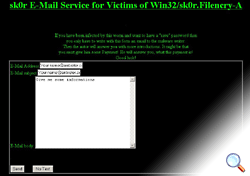

Червь также изменяет стартовую страницу IE на веб-сайт своего автора:

К счастью, код червя содержит множество ошибок, и нормально работает лишь небольшая часть функций. В проведенных нами тестах червь не смог зашифровать файлы, изменить пароли, отобразить предупреждение и даже заменить стартовую страницу IE. Не менее положительной новостью является то, что веб-сайт автора червя был отключен еще в среду вечером. Но как бы там ни было, это — признак грядущих перемен.

Шифровальщики файлов идут на запад