26 октября 2009 года известный хостинг geocties.com закончит свою работу. Регистрация новых аккаунтов больше не производится. Однако именно сейчас, после закрытия регистрации на хостинге, мы видим, пожалуй, самую крупную рассылку со ссылками на geocities.com за последние полгода.

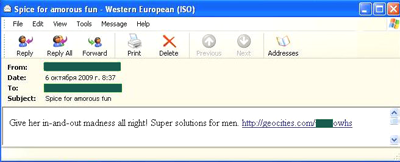

По ссылке, понятно что, правда? Если все-таки непонятно, поясняю:

Письма были разнообразны — и на русском, и на английском; и с виагрой, и с магом, и с чародеем Ильей Германом. В общем, полный набор спамера-любителя.

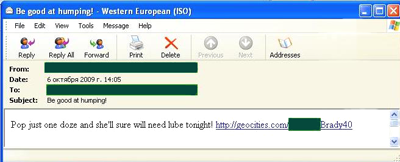

Не обошлось и без курьезов. Например, в этом письме, явно рекламирующем виагру:

По ссылке открывалась вовсе не реклама виагры:

Создавалось ощущение, что спамеры, пока еще есть такая возможность, спешат вовсю использовать полюбившийся им в свое время ресурс. Наблюдая все это, я задалась вопросом: а откуда, собственно, спамеры взяли такое количество свежих непропаленных доменов, если регистрация на geocities уже прекратилась? Ответ оказался прост: умельцы – авторегистраторы аккаунтов — оказались запасливы, как хомяки. И теперь они, как горячие пирожки, распродают домены на закрывающемся хостинге:

Хочу заметить, что тысяча аккаунтов, судя по сайту, была продана только сегодняшней ночью – вчера вечером аккаунтов geocities.com предлагалась 10к, а сегодня уже только 9к.

Мы наблюдаем за ситуацией вокруг спама со ссылками на детище Yahoo и предполагаем, что до 26 октября они еще не раз будут замечены в наших потоках. По тем или иным причинам нераспроданные аккаунты будут сливаться всем желающим, да и желающих, очевидно, найдется немало — все-таки, последний шанс использовать geocities в своих интересах.

Последние ласточки с geocities.com.