Сервис Kaspersky Managed Detection and Response (MDR) включает круглосуточный мониторинг информационных систем заказчика и выявление угроз как при помощи технологий «Лаборатории Касперского», так и вручную. В ежегодном аналитическом отчете эксперты команды SOC делятся наблюдениями, основанными на анализе инцидентов в 2024 году. В частности, он содержит информацию о наиболее распространенных тактиках, техниках и инструментах злоумышленников, особенностях обнаруженных инцидентов и их распределении по регионам и отраслям.

Отчет поможет вам ответить на следующие вопросы:

- Кто может вас атаковать?

- Какими методами они пользуются сейчас?

- Как их эффективно обнаруживать?

Статистика по инцидентам безопасности за 2024 год

В 2024 году сервис MDR получал в среднем 15 тысяч событий с одного хоста в сутки. На основе этих событий формировались оповещения безопасности. Около 26% из них были в дальнейшем обработаны технологиями машинного обучения, а все остальное проанализировали специалисты SOC. В среднем сервис выявлял два серьезных инцидента в день, о которых заказчиков уведомляли через портал MDR.

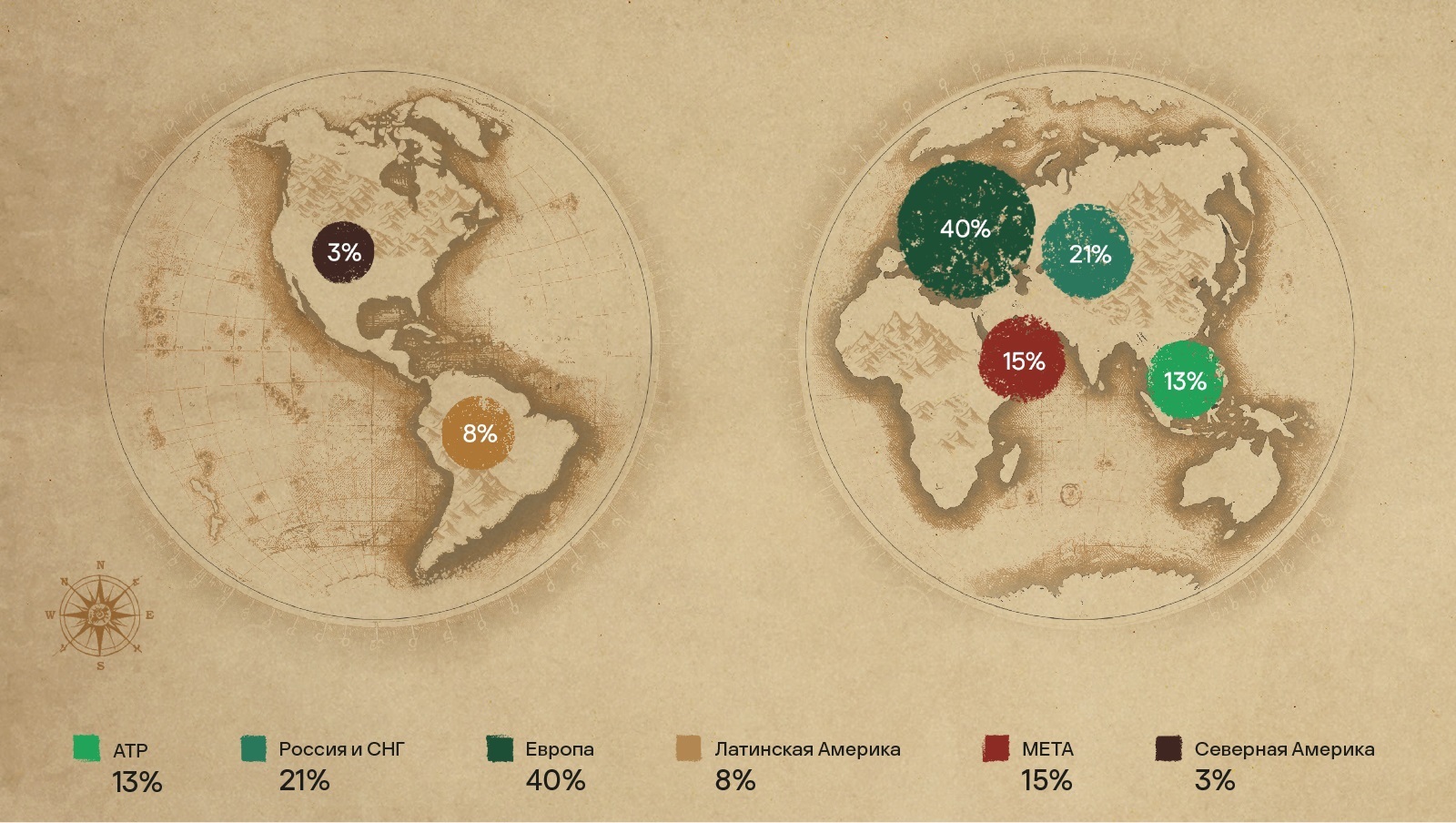

География пользователей сервиса MDR

Сервис Kaspersky MDR защищает клиентов по всему миру, что позволяет нам видеть региональные особенности атак. Больше всего заказчиков находится в Европе, странах СНГ, на Ближнем Востоке и в Африке.

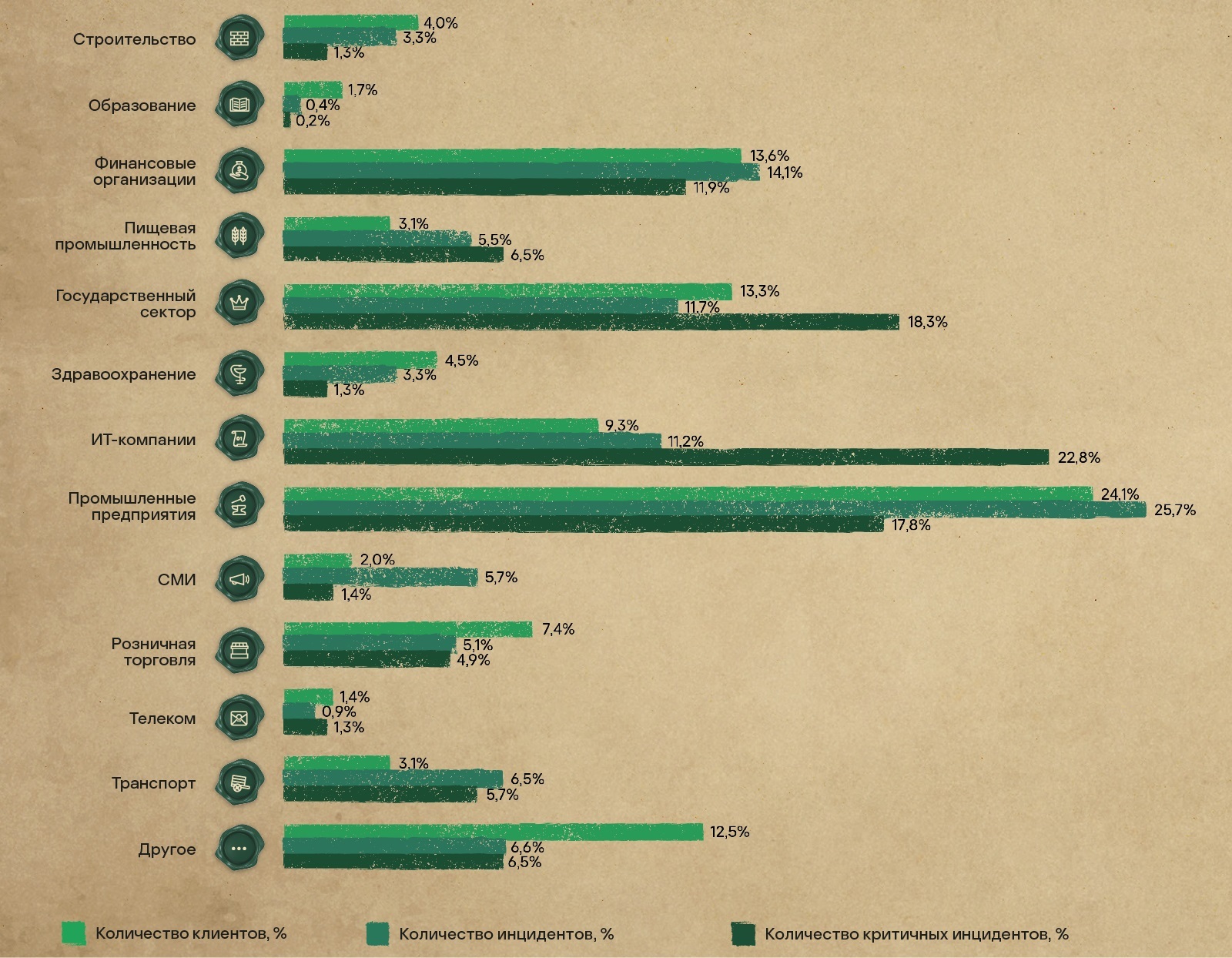

Распределение инцидентов по отраслям

В 2024 году больше всего инцидентов команда сервиса MDR наблюдала в промышленном (25,7%), финансовом (14,1%) и государственном (11,7%) секторах. Однако если рассматривать только серьезные инциденты, картина несколько меняется: 22,8% приходится на IT-сектор, 18,3% — на госорганизации, 17,8% затронули промышленные предприятия и только 11,9% — финансовую отрасль.

Общие наблюдения и рекомендации

В 2024 году в обнаруженных инцидентах мы наблюдали следующие тенденции:

- Число серьезных инцидентов снизилось, но возросла их сложность. В 2024 году серьезных инцидентов было на 34% меньше, чем в 2023-м. Однако среднее время расследования и реагирования на такие атаки выросло на 48%, что указывает на значительный рост их сложности. Это подтверждает и тот факт, что большинство срабатываний детектирующих правил и обнаруженных индикаторов атаки (IoA) исходило от XDR-систем, тогда как в 2023 году значительную роль в выявлении инцидентов играл анализ логов операционных систем. Учитывая эту тенденцию, мы рекомендуем использовать специализированные инструменты, такие как XDR, для своевременного обнаружения и расследования инцидентов.

- Выросло число целевых атак, управляемых человеком. В 2024 году 43% серьезных инцидентов были связаны с атаками, управляемыми человеком. Это на 74% больше, чем в 2023 году, и на 43% больше, чем в 2022 году. Несмотря на то что автоматизированные инструменты обнаружения атак постоянно развиваются, злоумышленники продолжают находить способы их обойти. Чтобы бороться с подобными угрозами, необходимы сервисы, включающие работу экспертов, такие как MDR. Если же у вас есть собственный SOC, внутренние процессы и технологии должны быть рассчитаны на обнаружение современных угроз и реагирование на них. Достичь необходимого уровня зрелости поможет сервис консультирования SOC.

- Злоумышленники часто возвращаются после успешного взлома. Как показывает наша статистика, после первой успешной атаки злоумышленники часто возвращаются в организацию-жертву. Это особенно верно для государственного сектора, где атакующие заинтересованы в долгосрочном кибершпионаже. В такой ситуации стоит сочетать внутренний SOC c XDR или внешний MDR-сервис с услугами по оценке компрометации (Compromise Assessment), чтобы иметь возможность обнаруживать исторические инциденты, которые по той или иной причине не были выявлены своевременно.

- Техника Living off the Land преобладает в атаках. Злоумышленники часто используют методы Living off the Land в инфраструктурах, где не хватает инструментов контроля конфигурации. Значительное число инцидентов связано с неавторизованными изменениями в системе, такими как добавление аккаунтов в привилегированные группы или ослабление настроек безопасности. Чтобы избежать ложноположительных срабатываний в подобных сценариях, необходимы формальные процедуры для внедрения изменений и управления доступами, а также эффективное управление конфигурацией систем.

- Основными техниками остаются User Execution и фишинг. Манипуляция пользователем (User Execution) и фишинг (Phishing) снова оказались в числе трех самых распространенных угроз. Около 5% серьезных инцидентов в 2024 году были связаны с успешной социальной инженерией. Поскольку пользователи остаются самым слабым звеном, важно повышать их осведомленность в вопросах информационной безопасности.

Подробнее про эти и другие тенденции можно узнать из полного текста отчета (PDF).

Managed Detection and Response — отчет за 2024 год

Игорь

Полный текст отчета недоступен 🙁 ссылка битая

Securelist

Добрый день, Игорь!

Можете сделать скриншот ошибки, которая у вас возникает?