Фальшивые антивирусные программы существуют уже давно. С их помощью злоумышленники пытаются запугать пользователей и заставить купить нелицензированный продукт. В этот раз речь пойдет о Desktop Security 2010, фальшивом антивирусе, который использует новую уловку, для того чтобы нас напугать.

Основной компонент фальшивки создает удаленный поток в Диспетчере задач, в котором вызывает функцию LoadLibrary из своего dll компонента: taskmgr.dll. Эта Динамическая библиотека является частью тактики запугивания.

Как видно из скриншота, процессы в Диспетчере задач помечаются словами «вирусов нет» и «заражение»:

Динамическая библиотека упакована с помощью специального упаковщика. После ее распаковки можно легко понять, как происходит заражение.

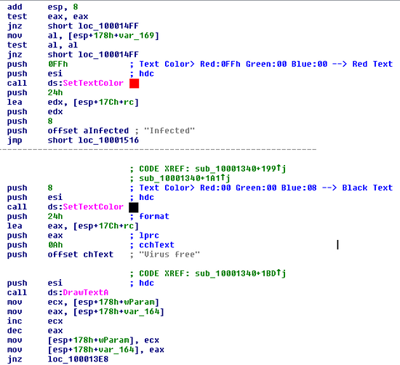

Вот небольшой фрагмент распакованной Динамической библиотеки, который дает представление о том, как она манипулирует Диспетчером задач.

Для изменения цвета текста использована функция SetColorText API. В цветовой параметр добавлен комментарий. И, наконец, для добавления текста использована функция DrawTextA API.

Это простой, но эффективный способ запугать тех, кто пользуется Диспетчером задач для обнаружения и удаления вредоносных программ.

Фальшивый антивирус: пугаем народ Диспетчером задач