Сегодня мы заметили, что наш компонент «Родительский контроль» детектирует страницу http://technet.microsoft.com/en-us/edge/windows-vista-sp1-uac-improvements.aspx как имеющую порнографическое содержание.

Оказалось, что данная страница активно используется для раскрутки посторонних сайтов. В частности, ее посетители оставляют весьма своеобразные комментарии:

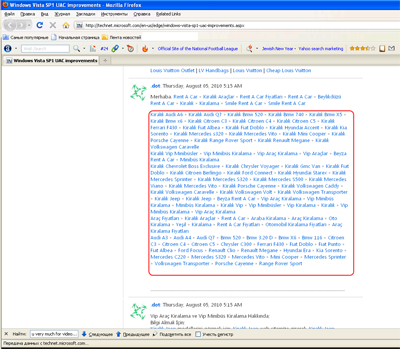

Однако мы не сразу поняли, почему на странице срабатывает «Родительский контроль» — все видимые ссылки ведут на безобидные ресурсы. Только после детального исследования оказалось, что комментарии содержат и скрытые ссылки:

Например, в этот комментарий добавлено много пустых изображений в формате gif со ссылками на ресурсы для взрослых. В явном виде ссылки на странице http://technet.microsoft.com не присутствуют, т.е. пользователь их увидеть не может, а вот для поисковых роботов они намного заметнее.

Если перейти по выделенной ссылке, попадаем на сайт, который занимается продажей товаров для взрослых:

Вполне вероятно, что такой прием раскрутки используется не только на портале Microsoft. Возможно, администрации этого портала (да и многих других) следует задуматься о премодерации сообщений в комментариях?

А не использовать ли Microsoft для раскрутки порно-сайтов?