Иногда создатели программ-вымогателей допускают ошибки в коде. Эти ошибки могут помочь пострадавшим вновь получить доступ к своим файлам после заражения. В нашей статье кратко описываются несколько ошибок, допущенных разработчиками вымогателя WannaCry.

Ошибки в логике удаления файла

Когда Wannacry шифрует файлы на компьютере жертвы, он читает содержимое оригинального файла, шифрует его и сохраняет в файл с расширением «.WNCRYT». После окончания процесса шифрования он перемещает файл с расширением «.WNCRYT» в файл «.WNCRY» и удаляет оригинальный файл. Логика этого удаления может меняться в зависимости от расположения и свойств оригинальных файлов.

При расположении файлов на системном диске:

Если файл находится в «важной» папке (с точки зрения разработчиков вымогателя, например на рабочем столе или в папке «Документы»), то перед его удалением, поверх него будут записаны случайные данные. В этом случае способов восстановить содержимое исходного файла нет.

Если файл хранится вне «важных» папок, то оригинальный файл будет перемещен в папку %TEMP%\%d.WNCRYT (где %d – это числовое значение). Такой файл содержит первоначальные данные, поверх которых ничего не пишется, – он просто удаляется с диска. Поэтому существует высокая вероятность, что его можно будет восстановить при помощи программ восстановления данных.

Переименованные оригинальные файлы, которые можно восстановить из директории %TEMP%

При расположении файлов на прочих (несистемных) дисках:

- Вымогатель создает папку «$RECYCLE» и задает ей атрибуты «скрытая» и «системная». В результате папка становится невидимой в Проводнике Windows, если конфигурация Проводника задана по умолчанию. По плану оригинальные файлы после шифрования будут перемещены в эту папку.

Процедура, определяющая временную директорию для хранения оригинальных файлов перед удалением

- Однако из-за ошибок синхронизации в коде вымогателя оригинальные файлы во многих случаях остаются в той же директории и не перемещаются в папку $RECYCLE.

- Оригинальные файлы удаляются небезопасно. Этот факт делает возможным восстановление удаленных файлов при помощи программ восстановления данных.

Оригинальные файлы, которые можно восстановить с несистемного диска

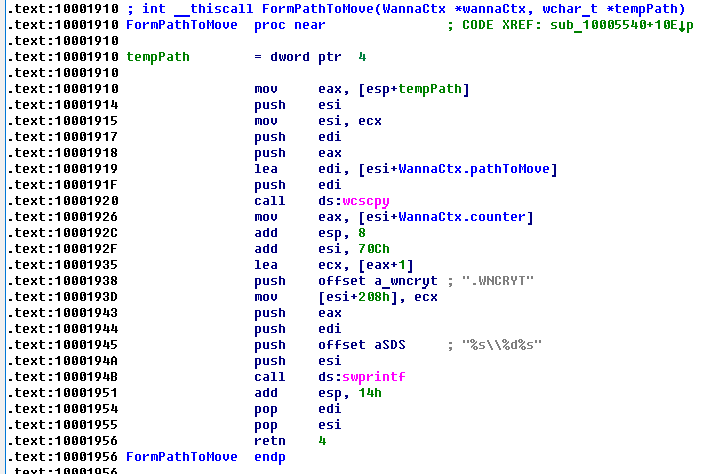

Процедура, генерирующая временный путь для оригинального файла

Участок кода, вызывающий описанные выше процедуры

Ошибка обработки файлов с защитой от записи

Анализируя WannaCry, мы также обнаружили, что в вымогателе допущена ошибка в обработке файлов с защитой от записи. Если на зараженном компьютере есть такие файлы, то вымогатель их не зашифрует вообще: будут созданы зашифрованные копии каждого такого файла, а сами оригинальные файлы только получат атрибут «скрытый». В таком случае их легко найти и восстановить их нормальные атрибуты.

Оригинальные файлы с защитой от записи не зашифровываются и никуда не перемещаются

Выводы

В результате проведенного нами глубокого исследования данного вымогателя становится понятно, что его разработчики допустили множество ошибок, а качество кода довольно низкое, как мы отметили выше.

Если ваш компьютер был заражен вымогателем WannaCry, существует большая вероятность, что вы сможете восстановить многие из зашифрованных файлов. Для этого можно воспользоваться бесплатными утилитами для восстановления файлов. Мы советуем организациям поделиться этой статьей с системными администраторами – чтобы те могли использовать такие утилиты для восстановления файлов на компьютерах корпоративной сети, подвергшихся атаке WannaCry.

Ошибки в WannaCry, которые помогут восстановить файлы после заражения

Денис

Ни одна программа (ни теневые копии ни восстановление удаленных файлов) не помогла в теневых копиях сидели уже зашифрованные файлы, а программы показывали уже битые файлы

WannaCry

Я не робот )))

Алекс

А известно, какие первые 4 слова кодирует вирус алгоритмом Salsa20? Теоретически, при наличии этих 4-х слов до кодирования и после кодирования можно декодировать все остальное подобрав закрытый ключ с помощью генетического алгоритма. Генетическому алгоритму для работы нужна оценочная функция. Оценочной функцией может послужить количество совпавших бит в этих четырех словах.