Введение

9 апреля 2026 года веб-сайт cpuid[.]com, на котором размещались установщики популярного программного обеспечения для системного администрирования CPU-Z, HWMonitor (HWMonitor Pro) и Perfmonitor 2, был скомпрометирован. Мы обнаружили, что в период примерно с 15:00 UTC 9 апреля и до 10:00 UTC 10 апреля легитимные URL-адреса для загрузки установщиков этого программного обеспечения были заменены на URL-адреса, ведущие на следующие вредоносные веб-сайты:

- cahayailmukreatif.web[.]id;

- pub-45c2577dbd174292a02137c18e7b1b5a.r2[.]dev;

- transitopalermo[.]com;

- vatrobran[.]hr.

В разделе индикаторов компрометации (IoC) мы предоставили полный список хэшей файлов, которые, как мы выявили, были загружены с этих веб-сайтов.

Цепочка атаки

Нами было обнаружено, что злоумышленники распространяли вредоносные дистрибутивы популярного программного обеспечения для системного администрирования, опубликованного на веб-сайте cpuid[.]com. Ниже приведён список этого ПО:

- CPU-Z (version 2.19)

- HWMonitor Pro (version 1.57)

- HWMonitor (version 1.63)

- PerfMonitor (version 2.04)

Зараженное программное обеспечение распространялось как в виде ZIP-архивов, так и в виде автономных установщиков для вышеупомянутых продуктов. Эти файлы содержат легитимный подписанный исполняемый файл соответствующего продукта и вредоносную DLL с именем «CRYPTBASE.dll», использующую технику подгрузки DLL (DLL Sideloading).

Вредоносная DLL отвечает за соединение с сервером управления (C2) и дальнейшее выполнение вредоносной нагрузки. Перед этим она также выполняет набор проверок на наличие песочницы (anti-sandbox checks), и если все проверки пройдены, устанавливает соединение с сервером C2. Интересный момент здесь заключается в том, что злоумышленники повторно использовали как адрес C2, так и конфигурацию соединения из кампании марта 2026 года, в рамках которой атакующие разместили поддельный сайт FileZilla (FTP-клиент с открытым исходным кодом), распространяющий вредоносные загрузки.

Конфигурация, встроенная в DLL, представлена ниже. Поле «referrer» в конфигурации имеет значение «cpz», что, по-видимому, является сокращением от «CPU-Z».

|

1 2 3 4 5 6 7 |

{ "hello": { "tag":"tbs", "referrer":"cpz", "callback":"hxxps://welcome.supp0v3[.]com/d/callback } } |

Этот загрузчик также содержит огромный массив MAC-адресов (представленных в виде строк), которые впоследствии формируют вредоносную нагрузку следующего этапа путем преобразования шестнадцатеричных символов в MAC-адресах в их байтовые значения. После набора вспомогательных загрузчиков цепочка выполнения приводит к троянцу удаленного доступа (RAT).

Скопированные вредоносные модули

Финальный этап RAT, однако, не является новым. Злоумышленник решил повторно использовать так называемый «STX RAT», о котором сообщала компания Esentire, тем самым совершив еще одну ошибку. Мы отметили, что финальный этап полностью детектируется правилами YARA, приведенными в статье eSentire. Как можно наблюдать, злоумышленники приложили усилия для компрометации популярного веб-сайта с программным обеспечением, но не смогли избежать обнаружения по известным индикаторам компрометации.

Жертвы

На основе нашей телеметрии мы выявили более 150 жертв, большинство из которых являются частными лицами. Однако несколько организаций из различных секторов, включая розничную торговлю, производство, консалтинг, телекоммуникации и сельское хозяйство, также были затронуты, причем большинство заражений зафиксировано в Бразилии, России и Китае.

Рекомендации

Несмотря на то, что атака типа watering hole произошла в течение короткого промежутка времени — менее 24 часов, важно проверить, могла ли ваша организация быть затронута. Лучший способ сделать это — изучить журналы DNS на предмет наличия вредоносных веб-сайтов, с которых были загружены зараженные установщики. Также крайне важно проверить файловые системы на наличие следов вредоносных архивов и исполняемых файлов, связанных с этой атакой.

Детектирование продуктами «Лаборатории Касперского»

Kaspersky Endpoint Detection and Response Expert эффективно обнаруживает поведение описываемой вредоносной активности на каждом этапе. В этом разделе представлены возможные сценарии обнаружения.

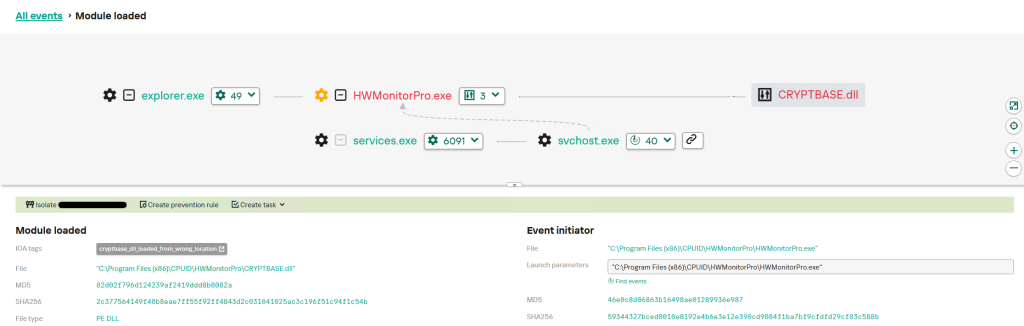

Во время загрузки библиотеки cryptbase.dll срабатывает правило cryptbase_dll_loaded_from_wrong_location, предназначенное для выявления загрузки неподписанных библиотек, расположенных вне системного каталога. В данном случае библиотека находится в одной директории с исполняемым файлом и подгружается в процессе его выполнения.

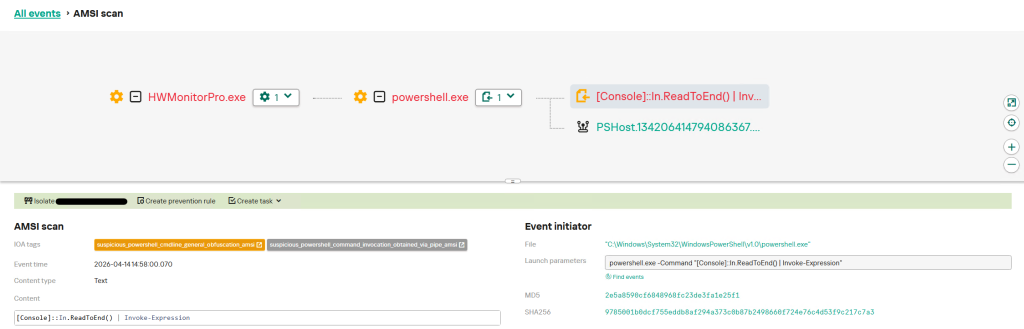

В процессе создания дочернего процесса PowerShell и перенаправления его вывода в канал для записи полезной нагрузки срабатывает несколько правил на типы событий AMSI и process started, которые отслеживают использование pipe и исполнение подозрительных команд:

suspicious_powershell_command_invocation_obtained_via_pipe_amsi

suspicious_powershell_cmdline_general_obfuscation_amsi

suspicious_powershell_command_invocation_obtained_via_pipe

suspicious_powershell_cmdline_general_obfuscation

Попытка доступа к данным веб браузеров детектится несколькими правилами, например credentials_from_web_browsers, которое отслеживает подозрительный доступ к файлам, в которых хранятся секреты пользователей.

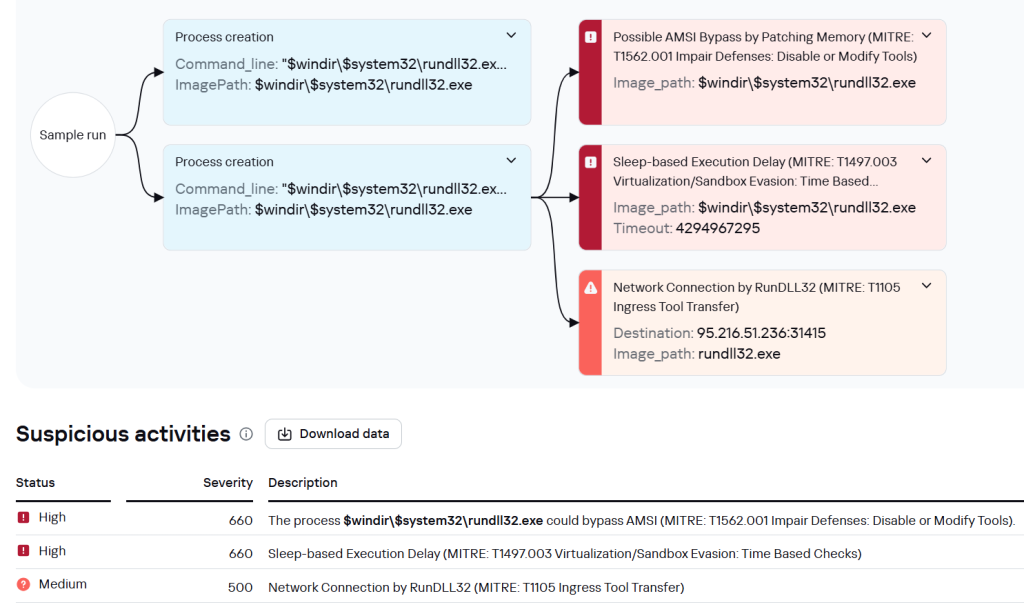

Для комплексного анализа описанной вредоносной активности может быть использовано решение Kaspersky Cloud Sandbox, входящее в состав Kaspersky Threat Analysis, которое предоставляет детальную информацию о поведении исследуемых вредоносных файлов. В частности, данный инструмент позволяет выявлять индикаторы компрометации на основе поведенческого анализа.

На рисунке ниже представлен интерфейс Kaspersky Threat Analysis, демонстрирующий результаты динамического анализа одного из образцов STX RAT:

По результатам динамического анализа установлено, что исследуемый образец осуществляет следующие вредоносные действия:

- модифицирует AMSI с целью обхода антивирусной защиты (патчинг AMSI);

- устанавливает сетевое соединение с C2-сервером;

- вводит временную задержку для отложенного выполнения полезной нагрузки.

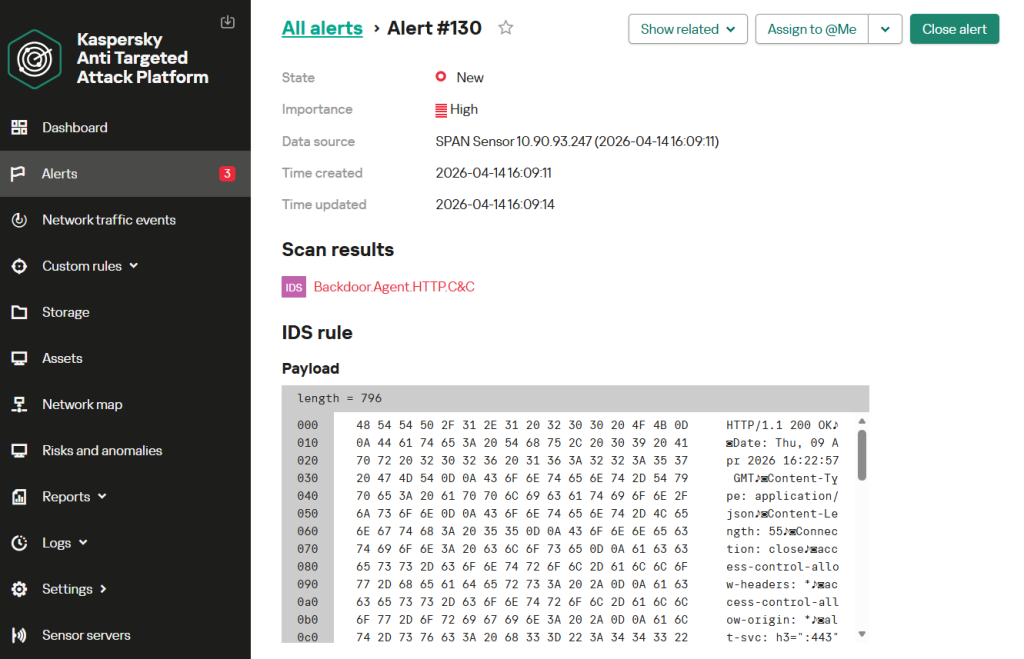

Также надежным способом обнаружения подобных атак остается мониторинг сетевого трафика с целью выявления характерных аномалий. Вредоносная активность в нем может быть обнаружена с помощью Kaspersky Anti Targeted Attack (KATA) с модулем NDR

Ниже показан интерфейс KATA NDR c оповещением об обнаружении C2-коммуникации загрузчика по протоколу HTTP. В данном случае сработало правило Backdoor.Agent.HTTP.C&C, которое обнаруживает характерную для данной кампании сетевую коммуникацию.

Заключение

В сравнении с недавними инцидентами типа watering hole и атаками на цепочку поставок (например, на Notepad++), компрометация сайта cpuid[.]com была организована довольно некачественно. Самой серьезной ошибкой злоумышленников стало повторное использование той же цепочки заражения с участием STX RAT и тех же доменных имен для связи с C2, что и в предыдущей атаке, связанной с поддельными установщиками FileZilla. Общие возможности злоумышленника, стоящего за этой атакой, в области разработки/развертывания вредоносного ПО и обеспечения операционной безопасности довольно низки, что, в свою очередь, сделало возможным обнаружение компрометации типа watering hole сразу же после ее начала.

Индикаторы компрометации

Хэши загруженных вредоносных файлов

d0568eaa55f495fd756fa205997ae8d93588d2a2 cpu-z_2.19-en.zip

02a53d660332c25af623bbb7df57c2aad1b0b91b hwinfo_monitor_setup.exe

9253111b359c610b5f95ef33c2d1c06795ab01e9 HWMonitorPro_1.57_Setup.exe

2f717a77780b8f6b2d853dc4df5ed2b90a3a349a hwmonitor-pro_1.57.zip

7c615ce495ac5be1b64604a7c145347adbcd900c hwmonitor_1.63.zip

c417c3a4b094646d06a06103639a5c9faabc9ba4 hwmonitor_1.63.zip

8351a43a0c0455e4b0793d841fe12625f072f9b4 PerfMonitor2_Setup.exe

6a71656c289201f742787f48398056fcd2aa7274 perfmonitor-2_2.04.zip

Хэши вредоносных DLL

24bbfcfea0c79f640a4eec99ffdae3ccd315786 CRYPTBASE.dll

c65e515b9c9655c651c939b94574cf39b40a8be2 CRYPTBASE.dll.bin

3041a4e2bc5ccefbfd2222a9e23614fb79d6db63 CRYPTBASE.dll

4e3195399a9135247e55781ad13226c6b0e86c0d CRYPTBASE.dll

4597f546a622ae55e0775cbcc416b3f1dfd096ce CRYPTBASE.dll

a06955d253711385eaa6f5af76fa9fa47bdeb1e9 CRYPTBASE.dll

6b49823483889bc1ad152a1be52d1385c4e0affb CRYPTBASE.dll

3041a4e2bc5ccefbfd2222a9e23614fb79d6db63 CRYPTBASE.dll

c65e515b9c9655c651c939b94574cf39b40a8be2 CRYPTBASE.dll

4f3d8c47239bd1585488ce431d931457f101104c CRYPTBASE.dll

ba19e03ca03785e89010672d7e273ac343e4699a CRYPTBASE.dll

e2464454017cd02a8bc6744596c384cf91cdd67e CRYPTBASE.dll CRYPTBASE.dll

URL-адреса

hxxps://welcome.supp0v3[.]com

hxxps://cahayailmukreatif.web[.]id/sw-content/template/hwmonitor/hwinfo_monitor_setup.exe

hxxps://pub-45c2577dbd174292a02137c18e7b1b5a.r2[.]dev/perfmonitor/perfmonitor-2_2.04.zip

hxxps://pub-45c2577dbd174292a02137c18e7b1b5a.r2[.]dev/perfmonitor/PerfMonitor2_Setup.exe

hxxps://pub-45c2577dbd174292a02137c18e7b1b5a.r2[.]dev/hwmonitor-pro/hwmonitor-pro_1.57.zip

hxxps://pub-45c2577dbd174292a02137c18e7b1b5a.r2[.]dev/hwmonitor_1.63.zip

hxxps://pub-45c2577dbd174292a02137c18e7b1b5a.r2[.]dev/hwmonitor/hwinfo_monitor_setup.exe

hxxps://pub-45c2577dbd174292a02137c18e7b1b5a.r2[.]dev/cpu-z_2.19-en.zip

hxxps://pub-45c2577dbd174292a02137c18e7b1b5a.r2[.]dev/hwmonitor-pro/hwmonitorpro_1.57_setup.exe

hxxps://transitopalermo[.]com/config/hwmonitor/hwmonitor_1.63.zip

hxxps://transitopalermo[.]com/config/hwmonitor-pro/hwmonitorpro_1.57_setup.exe

hxxps://transitopalermo[.]com/config/hwmonitor/HWiNFO_Monitor_Setup.exe

hxxps://vatrobran[.]hr/en-GB/info/hwmonitor/hwmonitor_1.63.zip

hxxps://vatrobran[.]hr/en-GB/info/cpu-z/cpu-z_2.19-en.zip

hxxps://vatrobran[.]hr/en-gb/info/hwmonitor/hwinfo_monitor_setup.exe

hxxps://vatrobran[.]hr/en-GB/info/hwmonitor-pro/HWMonitorPro_1.57_Setup.exe

CPU-Z / HWMonitor: атака типа watering hole — метод копипаста