Сегодня мы публикуем первую часть отчета о нашем исследовании «Red October». В ближайшие дни будет опубликована и вторая часть, содержащая детальное техническое описание всех известных модулей Sputnik. Следите за новостями!

На протяжении последних пяти лет против дипломатических ведомств, государственных структур и научно-исследовательских организаций разных стран мира проводилась операция кибершпионажа, во время которой собирались данные и секретная информация с мобильных устройств, компьютеров и сетевого оборудования атакованных организаций.

Несколько месяцев эксперты ‘Лаборатории Касперского’ анализировали вредоносные файлы, использованные в атаке, которая была нацелена на конкретные организации в Восточной Европе, странах бывшего Советского Союза и Центральной Азии, а также Западной Европы и Северной Америки.

Эта операция, которую мы назвали ‘Red October’ (в сокращении ‘Rocra’) продолжает оставаться в активной фазе даже сейчас: украденные данные отсылаются на несколько серверов управления, конфигурация сети которых не уступает по своей сложности инфраструктуре Flame. Регистрационные данные, использованные при покупке доменных имен C&C-серверов, а также информация о датах создания файлов, указывают на то, что эти атаки проводились еще в мае 2007 года.

Несколько ключевых фактов, обнаруженных в ходе нашего расследования:

- Атакующие были активны на протяжении последних пяти лет, фокусируясь на дипломатических и государственных ведомствах в разных странах мира.

- Информация, собранная из зараженных сетей, использовалась в последующих атаках. Например, украденные учетные данные были собраны в специальный список и использовались, когда атакующим требовалось подобрать логины и пароли в других сетях.

- Для контроля и управления сетью зараженных систем атакующие создали более 60 различных доменных имен и несколько серверов, размещенных на хостингах в разных странах (в основном в Германии и России).

- Инфраструктура серверов управления представляет собой цепочку прокси-серверов и скрывает местоположение реального финального сервера, где собираются данные.

- Многофункциональная платформа позволяет быстро применять новые расширенные модули для сбора информации (детектируются ‘Лабораторией Касперсого’ как Backdoor.Win32.Sputnik). Система также имеет механизм противодействия закрытию серверов управления и позволяет атакующим восстановить доступ к зараженным системам, используя альтернативные каналы связи.

- Помимо традиционных целей атак (рабочие станции) система способна красть данные с мобильных устройств, таких как смартфоны (iPhone, Nokia, Windows Mobile); собирать информацию с сетевого оборудования (Cisco); осуществлять сбор файлов с USB-дисков (включая ранее удаленные файлы, для чего использует собственную технологию восстановления файлов); красть почтовые базы данных из локального хранилища Outlook или с удаленного POP/IMAP сервера, а также извлекать файлы с локальных FTP-серверов в сети.

- Мы обнаружили использование как минимум трех различных эксплойтов к уже известным уязвимостям: CVE-2009-3129 (MS Excel), CVE-2010-3333 (MS Word) and CVE-2012-0158 (MS Word). В 2010-2011 годах в известных нам атаках использовались эксплойты для MS Excel, с лета 2012 года начались атаки с использованием уязвимости в MS Word.

- Эксплойты, которые использовались в документах, рассылаемых в ходе целевых фишинговых атак, были созданы другими людьми и изначально использовались в атаках, направленных на тибетских активистов, а также на военные структуры и энергетические компании азиатских стран. Организаторы Red October только заменяли исполняемые файлы в документах на свои.

- В ходе последовательного распространения в локальной сети жертвы, атакующие внедряли модуль для сканирования сети с целью поиска станций, уязвимых для эксплойта к MS08-067 (уязвимость, использованная червем Conficker) или доступных при помощи администраторского аккаунта и собственной базы паролей. Отдельный модуль использовался для сбора информации для заражения серверов в той же сети.

- Регистрационные данные серверов управления и различные ‘артефакты’, оставленные в исполняемых файлах, дают веские основания для предположения, что атакующие — русскоязычные.

- Эта группа атакующих и используемые ими файлы были неизвестны ранее, и они никак не связаны с какими-либо другими известными нам целевыми атаками. Примечательно, что одна из команд в троянском модуле инсталляции переключает кодовую страницу инфицируемой системы на 1251. Это требуется для того, чтобы иметь возможность обращаться к файлам и каталогам, содержащим кириллические символы.

FAQ:

Что такое Red October?

Red October — это серия целевых атак, которые происходили как минимум на протяжении последних пяти лет. В ходе этой операции по всему миру были атакованы сотни жертв. Атакованные организации относятся к 8 категориям:

- Правительственные структуры

- Дипломатические ведомства/посольства

- Исследовательские институты

- Торговые и коммерческие структуры

- Ядерные/энергетические исследования

- Нефтяные и газовые компании

- Аэрокосмическая отрасль

- Военные ведомства и компании, связанные с созданием вооружений

Весьма возможно, что существуют и другие категории организаций-мишеней, которые еще не были нами выявлены или были атакованы в прошлом.

Как и когда эта операция была обнаружена?

Мы начали наше исследование атак в октябре 2012 года по просьбе одного из наших партнеров. В ходе анализа атаки, писем и вредоносных модулей, мы обнаружили истинные размеры кампании и начали её полномасштабное расследование.

Кто предоставил вам вредоносные файлы?

Мы получили их от нашего партнера, который и был заказчиком исследования. Он предпочитает оставаться анонимным.

Как много зараженных систем было обнаружено ‘Лабораторией Касперского’? Сколько всего может быть жертв? Каков размах операции Red October в глобальном масштабе?

За последние месяцы мы обнаружили несколько сотен заражений по всему миру — все жертвы относятся к организациям высокого ранга, таким, например, как правительственные сети и дипломатические структуры. Заражения мы идентифицировали, в основном, в Восточной Европе и странах бывшего СССР, однако есть жертвы в Средней Азии, Северной Америке и в странах Западной Европы, например, в Люксембурге и Швейцарии.

Основываясь на данных, полученных при помощи Kaspersky Security Network (KSN), мы составили список стран с наибольшим количеством заражений Backdoor.Win32.Sputnik (включены страны с 5 и более заражениями):

Страна |

Число заражений |

|---|---|

| Россия | 38 |

| Казахстан | 21 |

| Азербайджан | 15 |

| Бельгия | 15 |

| Индия | 14 |

| Афганистан | 10 |

| Армения | 10 |

| Иран | 7 |

| Туркменистан | 7 |

| Украина | 6 |

| США | 6 |

| Вьетнам | 6 |

| Беларусь | 5 |

| Греция | 5 |

| Италия | 5 |

| Марокко | 5 |

| Пакистан | 5 |

| Швейцария | 5 |

| Уганда | 5 |

| Объединенные Арабские Эмираты | 5 |

Статистика, собранная при помощи технологии sinkhole, приведена ниже.

Кто скрывается за этой атакой? Эти атаки были организованы при поддержке какого-то государства?

Информация, которой мы обладаем, не дает возможности прямого определения какого-либо специфического источника атаки, однако мы выделяем два важных факта:

- Используемые эксплойты изначально были созданы китайскими хакерами.

- Вредоносные модули Red October были созданы русскоязычными специалистами.

В настоящий момент у нас нет фактов, свидетельствующих о прямом участии в этой атаке какого-либо государства. Информация, украденная атакующими, очевидно является крайне конфиденциальной и включает в себя, в частности, различные геополитические данные, которые могут быть использованы на государственном уровне. Такая информация может быть выставлена на торги на ‘черном рынке’ и продана любому, кто предложит наиболее высокую цену.

Есть какие-нибудь интересные тексты в файлах, на основании которых можно предположить происхождение атакующих?

Несколько модулей содержат интересные опечатки и ошибки:

- network_scanner: «SUCCESSED», «Error_massage», «natrive_os», «natrive_lan»

- imapispool: «UNLNOWN_PC_NAME», «WinMain: error CreateThred stop»

- mapi_client: «Default Messanger», «BUFEER IS FULL»

- msoffice_plugin: «my_encode my_dencode»

- winmobile: «Zakladka injected», «Cannot inject zakladka, Error: %u»

- PswSuperMailRu: «——-PROGA START——«, «——-PROGA END——«

Использованное здесь слово PROGA, возможно, является транслитерацией русского слова ПРОГА, которое на жаргоне русскоговорящих программистов означает буквально приложение или программу.

Слово ‘Zakladka’ имеет два значения в русском языке:

- Книжная закладка

- Специфический термин в отношении скрытого функционала в программе или устройстве. Так же можно назвать микрофон, спрятанный внутри кирпича в стене посольства.

C++ class, который содержит конфигурацию параметров для C&C, называется «MPTraitor», и соответствующая конфигурационная секция в ресурсах называется «conn_a». Несколько примеров:

- conn_a.D_CONN

- conn_a.J_CONN

- conn_a.D_CONN

- conn_a.J_CONN

Какая информация похищается из зараженных систем?

Информация включает в себя документы с расширениями:

|

1 2 3 |

txt, csv, eml, doc, vsd, sxw, odt, docx, rtf, pdf, mdb, xls, wab, rst, xps, iau, cif, key, crt, cer, hse, pgp, gpg, xia, xiu, xis, xio, xig, acidcsa, acidsca, aciddsk, acidpvr, acidppr, acidssa. |

В частности, расширение «acid*» принадлежит секретному программному обеспечению для шифрования «Acid Cryptofiler», которое используется в некоторых структурах Евросоюза и NATO.

Что является целью операции? Что они искали, проводя эти атаки так много лет?

Основной целью операции, как представляется, является сбор секретной информации и геополитических данных, хотя, по-видимому, информация собирается достаточно разнообразная. За последние пять лет атакующие украли данные у сотен организаций высокого ранга, и неизвестно, как эта информация была использована.

Каков механизм заражения? Имеется ли функционал самораспространения? Как это работает?

Основной модуль вредоносного комплекса выполняет функцию ‘точки входа’ в систему и позволяет загрузить дополнительные модули для следующих стадий атаки. После начального заражения сам по себе вредоносный модуль в сети не распространяется. Обычно атакующие несколько дней собирают информацию, определяют ключевые системы и затем устанавливают дополнительные модули, которые могут заражать другие компьютеры в сети разными методами, например, используя эксплойт MS08-067.

В общем, платформа создана для выполнения ‘задач’, которые поступают от серверов управления. Большинство таких ‘задач’ представляют собой PE DLL библиотеки, которые загружаются с сервера, исполняются в памяти компьютера без создания файлов на диске и ‘исчезают’ после выполнения работы.

Некоторые задачи, впрочем, требуют постоянного наличия в системе файлов, которые, например, ожидают подключения телефонов iPhone или Nokia. Такие задачи выполняются при помощи PE EXE файлов, установленных в систему.

Примеры постоянных задач

- При подключении USB диска найти и извлечь с него файлы по маске/формату, включая удаленные ранее файлы. Удаленные файлы восстанавливаются при помощи специального файлового обработчика.

- Ожидать подключения мобильного телефона iPhone/Nokia. После подключения собрать информацию об устройстве, скопировать его адресную книгу, список контактов, историю звонков, SMS сообщения, данные календаря, историю браузера

- Ожидать подключения телефона на базе Windows Mobile. После подключения заразить телефон мобильным вариантом основного компонента бэкдора

- Ожидать открытия специального документа Microsoft Office или PDF и выполнить вредоносные инструкции, содержащиеся в таком документе, — реализуя таким образом односторонний скрытый канал коммуникации, который может быть использован для восстановления контроля за системой, например в случае отключения используемых серверов управления

- Запись всех вводимых данных с клавиатуры, снятие скриншотов.

- Исполнение дополнительных зашифрованных модулей согласно предопределенному расписанию

- Сбор почтовых сообщений и вложенных файлов из Microsoft Outlook, а также их доступных почтовых серверов (используются ранее полученные учетные данные)

Примеры одноразовых задач

- Сбор общей информации о системе и устройствах окружения.

- Сбор информации о файловой системе и сетевом окружении, составление списка каталогов, поиск и извлечение файлов по маске по команде сервера управления.

- Сбор информации об установленных программах, особенно об Oracle DB, RAdmin, IM software включая Mail.Ru agent, драйверах и приложениях для Windows Mobile, телефонах Nokia, SonyEricsson, HTC, Android, USB дисках

- Извлечение истории из браузеров Chrome, Firefox, Internet Explorer, Opera

- Извлечение сохраненных паролей к Web-сайтам, FTP-серверам, почтовым и IM аккаунтам.

- Извлечение хешей аккаунтов Windows, вероятно, для их последующего подбора-взлома.

- Извлечение аккаунтов Outlook.

- Определение внешнего IP-адреса зараженной системы.

- Загрузка файлов с FTP-серверов, которые доступны с зараженной системы (включая те, которые находятся в локальной сети), с использованием полученных ранее (например в ходе других атак) данных авторизации.

- Запись и/или исполнение произвольного кода.

- Осуществление сетевого сканирования, доступ и сбор конфигурационных данных с сетевых устройств Cisco.

- Осуществление сетевого сканирования предопределенного диапазона и заражение систем, уязвимых для MS08-067.

- Распространение по локальной сети (используются ранее полученные административные привилегии).

Платформа была разработана атакующими с нуля и не использовалась в каких-либо других известных нам операциях.

Известно несколько модулей, которые созданы для кражи данных с нескольких типов устройств/операционных систем:

- Windows Mobile

- iPhone

- Nokia

Эти модули устанавливаются в систему и ожидают подключения к ней мобильного устройства. После подключения устройств модули начинают сбор данных с мобильных телефонов.

Мы не исключаем существования модулей для устройств на базе Android или телефонов BlackBerry, но в настоящий момент нами они не обнаружены.

Сколько вариантов модулей и вредоносных файлов было обнаружено в ходе расследования операции Red October?

В ходе расследования мы обнаружили более 1000 файлов, относящихся к 30 различным группам модулей. Все они были созданы в период с 2007 года по начало 2013, а самые свежие датированы 8 января 2013 года.

Вот полный список известных модулей Backdoor.Win32.Sputnik и их категорий:

Эти атаки осуществлялись точечно против избранных целей высокого ранга, или они были рассчитаны на широкий круг организаций/жертв?

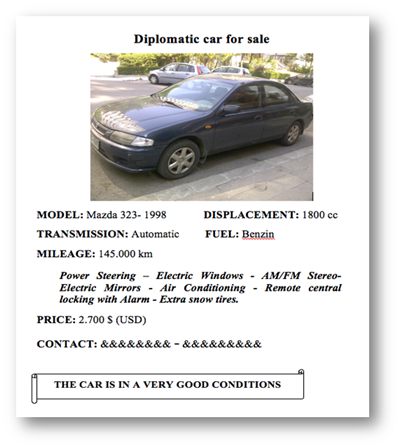

Все атаки были тщательно подготовлены со знанием специфики целей. Например, все исходные файлы документов были модифицированы и снабжены уникальными модулями, скомпилированными с уникальным ID цели.

Далее, использовался высокий уровень взаимодействия между атакующими и зараженным объектом — операция разворачивалась в зависимости от того, какая конфигурация на компьютере и в сети жертвы, какие типы документов используются, какие установлены приложения на рабочей станции, какой родной язык жертвы и так далее.

В сравнении с кампаниями кибершпионажа Flame или Gauss, которые были значительно автоматизированы, атаки Red October более ‘персональные’ и ориентированы на конкретных жертв.

Это как-то связано с вредоносными программами Duqu, Flame и Gauss?

Говоря кратко, мы не обнаружили никаких связей между Red October и Flame/Tilded платформами.

Можно как-то сравнить операцию Red October c похожими кибершпионскими операциями, такими как Aurora или Night Dragon? Есть значительные отличия или сходство?

В сравнении с Aurora и Night Dragon, Red October гораздо более сложная и комплексная операция. В ходе расследования мы обнаружили более 1000 уникальных файлов из 30 различных групп модулей Backdoor.Win32.Sputnik. Aurora и Night Dragon использовали более простые вредоносные программы для кражи информации, чем Red October.

Кроме того, в ходе операции Red October атакующие умудрились оставаться ‘в игре’ больше 5 лет, избегая детектирования со стороны большинства антивирусных решений и, по нашей оценке, похитив к настоящему времени сотни терабайт информации.

Как много серверов управления использовалось? Провели ли вы их исследования?

В ходе расследования мы обнаружили более 60 доменных имен, использованных атакующими для контроля и получения данных жертв. Домены размещались на нескольких десятках IP-адресов, расположенных в основном в Германии и России.

Это схема инфраструктуры операции, которую мы наблюдали в ходе нашего анализа в конце 2012 года:

Более детальная информация о серверах управления будет опубликована нами позднее.

Осуществляли ли вы sinkhole каких-нибудь Command & Control серверов?

Да, нам удалось ‘перехватить’ шесть из более чем 60 доменов, использованных в разных вариантах бэкдора. В ходе мониторинга в период со 2 ноября 2012 по 10 января 2013 года мы зарегистрировали более 55 000 подключений к нашему sinkhole. Общее количество различных IP-адресов, с которых происходили сеансы подключений, составляет 250.

С точки зрения географического распространения этих подключений мы установили 39 стран. Наибольшее количество IP-адресов было в Швейцарии. Казахстан и Греция на втором и третьем местах.

Статистика Sinkhole — 02.11.2012 — 10.01.2013В ходе этого расследования взаимодействует ли ‘Лаборатория Касперского’ с правительственными организациями, Computer Emergency Response Teams (CERTs), правоохранительными органами или компаниями по безопасности?

‘Лаборатория Касперского’, в сотрудничестве с международными организациями, правоохранительными органами, национальными Computer Emergency Response Teams (CERTs) и другими IT security компаниями, продолжает расследование операции Red October, предоставляя техническую экспертизу и ресурсы для информирования и проведения мероприятий по лечению зараженных систем.

‘Лаборатория Касперского’ выражает благодарность US-CERT, CERT Румынии и CERT Беларуси (Оперативно-аналитический центр при Президенте Республики Беларусь) за их помощь в этом расследовании.

Операция ‘Red October’ — обширная сеть кибершпионажа против дипломатических и государственных структур