Особенности квартала

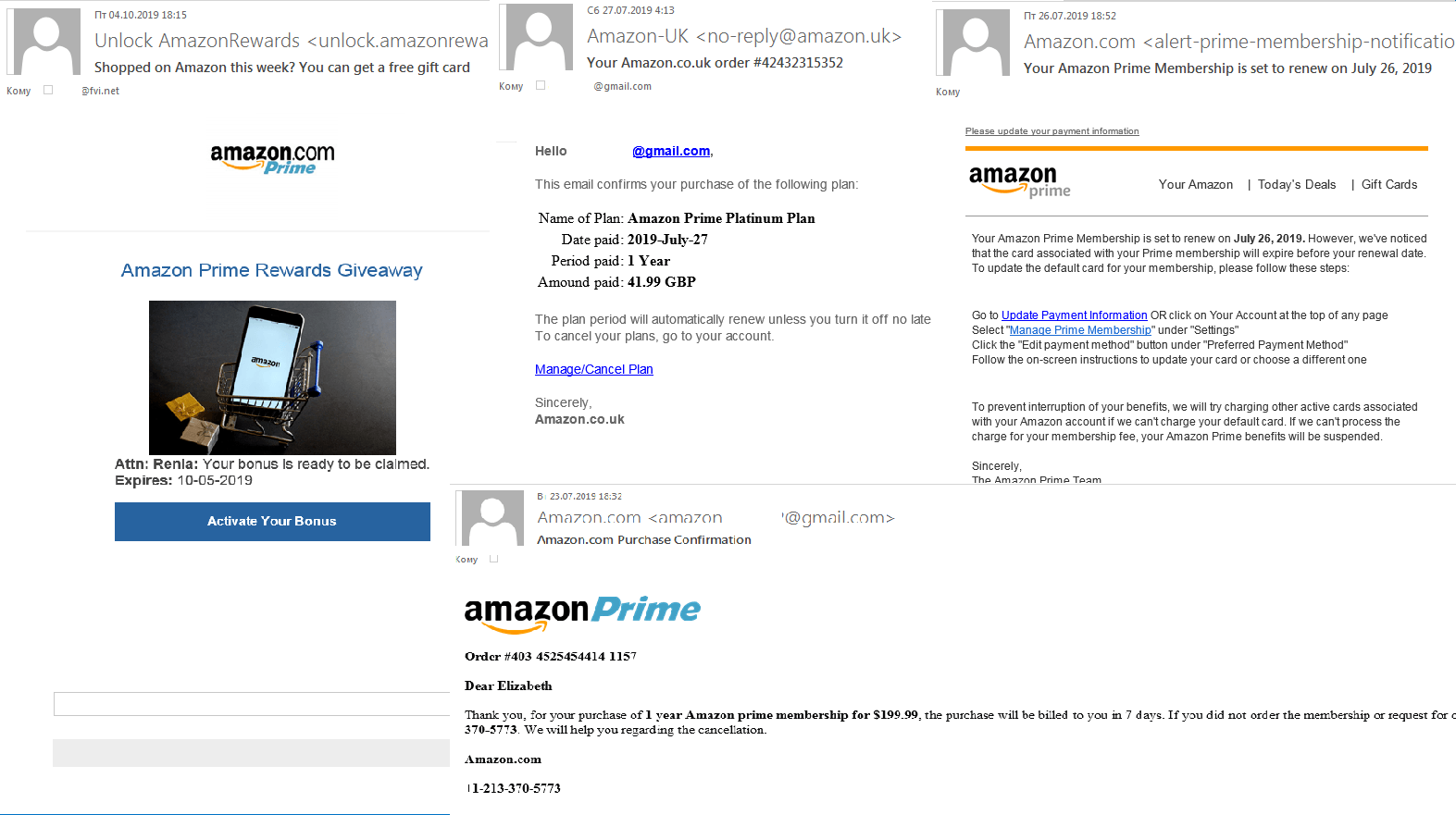

Amazon Prime

В третьем квартале мы зафиксировали многочисленные мошеннические рассылки с упоминанием программы Amazon Prime. В большинстве фишинговых писем со ссылкой на поддельную страницу авторизации Amazon пользователю предлагали новые тарифы, сообщали о начислении бонусов за покупки, проблемах с участием в программе Amazon Prime и т. п. На фоне сентябрьской распродажи Prime Day подобные сообщения выглядели довольно актуально и правдоподобно.

Мошенники использовали еще одну схему обмана: в письме жертве сообщалось, что ее желание отказаться от участия в Amazon Prime удовлетворено, но если она захочет все «переиграть», нужно позвонить по номеру, указанному в письме. В подобных разводах мошенники в телефонном разговоре могут выманивать конфиденциальные данные или же номер оказывается платным.

Мошенники собирают фото документов и селфи

В этом квартале мы выявили всплеск мошенничества, связанного с выманиваем у пользователя фотографий его документов и селфи с ними (такие фотографии часто требуют различные сервисы для регистрации или идентификации пользователя). В фишинговых письмах, отправленных якобы от имени платежных систем и банков, пользователям предлагалось под тем или иным предлогом подтвердить свою личность, перейдя на специальную страницу, где нужно было загрузить свое селфи с документом. Поддельные сайты выглядели вполне правдоподобно: на них содержался список необходимых документов, требования к загружаемым файлам, ссылки на политику конфиденциальности, пользовательское соглашение и т. д.

Иной раз мошенники обходились и без фейковых страничек. Так, итальянские пользователи летом подверглись спам-атаке, в рамках которой рассылались уведомления о выигрыше смартфона. Для получения приза требовалось отправить на указанный электронный адрес фотографию документа, удостоверяющего личность и свое селфи. Чтобы подстегнуть пользователей, мошенники указывали очень короткие сроки проведения своих «акций».

Для получения копий документов мошенники также рассылали поддельные сообщения от имени Facebook, в которых пользователю сообщали, что из-за жалоб на содержимое постов доступ к его аккаунту был ограничен. Чтобы предотвратить удаление аккаунта, необходимо прислать не только фото или скан водительских прав и других документов, удостоверяющих личность, но и селфи с вышеперечисленными документами и данные медстраховки.

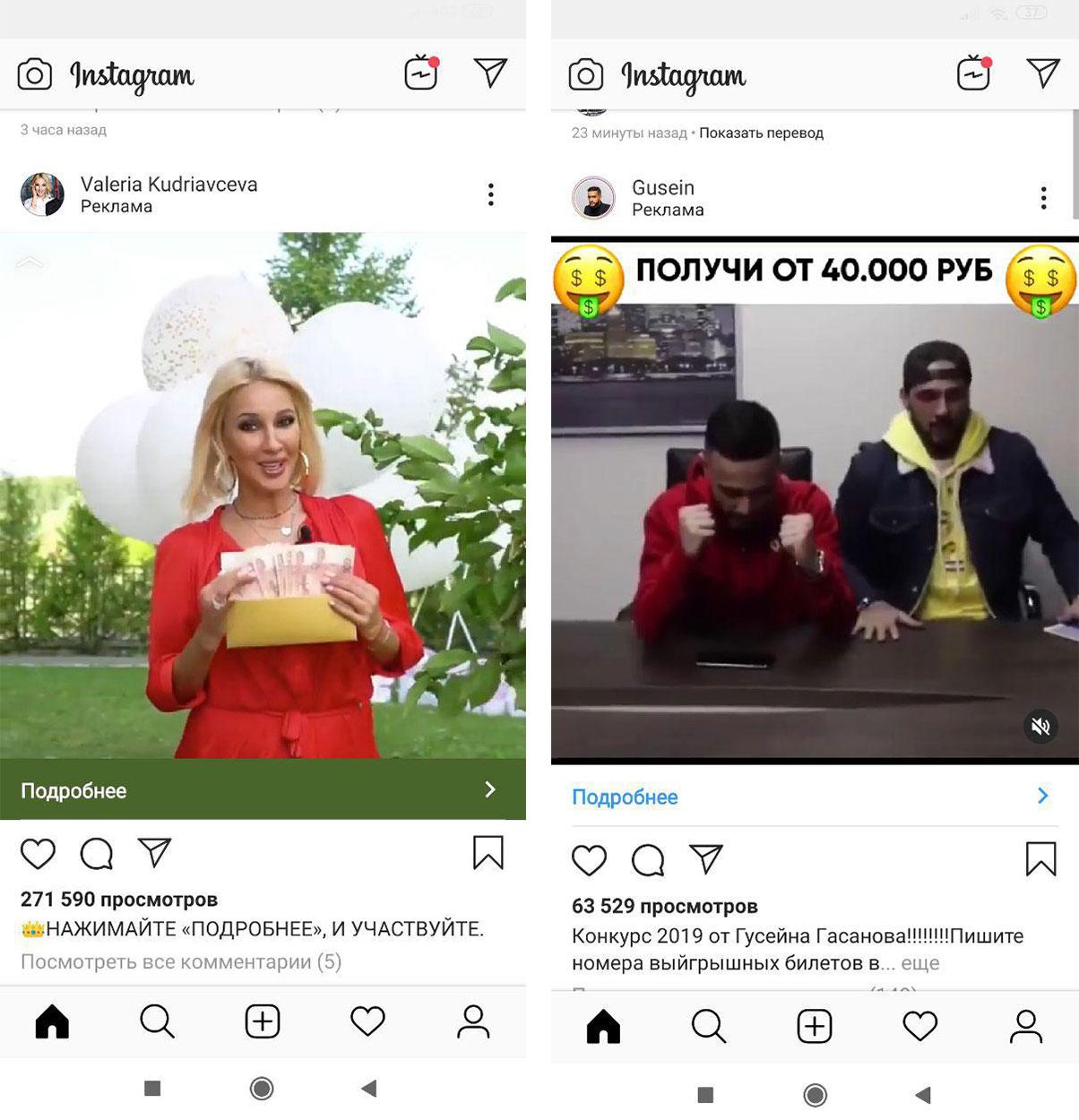

YouTube и Instagram

Мошенники продолжают активно использовать новые платформы в традиционных схемах и в третьем квартале особенно в этом преуспели. Так, в YouTube активно продвигались рекламные ролики, которые объединяла общая идея: зрителю предлагалось получить много денег минимальными усилиями за короткое время. В самом ролике детально описывалось, что именно нужно сделать: пройти опрос, оставить данные о себе и получить благотворительную выплату, подарок от крупной компании и т. п. Для придания «акции» достоверности под видео добавлялись фейковые отзывы от пользователей, которые якобы уже получили деньги. При этом восторженные комментарии появлялись не единовременно: ботов «нагоняли» постепенно, чтобы создать видимость живого общения.

Все, что нужно сделать пользователю — перейти на сайт по ссылке под видео и выполнить действия из видеоинструкции. Разумеется, чтобы получить «заработанное», необходимо совершить небольшой платеж для «подтверждения счета» или «оплаты комиссии».

Аналогичные схемы продвигались и через социальную сеть Instagram. В качестве наживки часто использовались рекламные посты от имени разных знаменитостей (фейковый аккаунт легко отличить от настоящего по отсутствию «галочки верификации»), которые якобы решили порадовать поклонников розыгрышем призов или вознаградить их за прохождение платного опроса. Как и в случае с видеосервисом, под каждым из таких постов можно было видеть множество хвалебных фейковых комментариев. Учитывая, что подобные розыгрыши от звезд — не редкость, невнимательный пользователь может легко попасться на удочку.

Back to school

В третьем квартале мы зафиксировали ряд атак, так или иначе связанных с образованием. Фишеры собирали логины и пароли от личных кабинетов студентов и преподавателей университетов при помощи поддельных страниц, имитирующих форму входа в личный кабинет на сайте университета.

Мошенники охотятся не за финансовыми данными, а за данными исследований, которые проводит университет, а также за любой персональной информацией, которая может храниться на серверах высших учебных заведений. Данные подобного рода очень востребованы в даркнете. Отметим, что любая информация, кажущаяся неважной, может быть использована в качестве первого шага мошеннической атаки.

Одним из способов создания фишинговых страниц является взлом легитимных ресурсов и размещение на них мошеннического контента. В третьем квартале фишеры взламывали сайты школ и размещали на них поддельные страницы, имитирующих формы входа на известные ресурсы.

Мошенники также пытались украсть логины и пароли от почтовых серверов компаний, предлагающих услуги в сфере образования. Для этого они рассылали фишинговые письма, маскирующиеся под уведомления от службы поддержки, с требованием подтвердить, что почтовый аккаунт принадлежит получателю.

В спам-трафике рунета мы зафиксировали рассылку, направленную на кражу логинов и паролей от почтовых ящиков пользователей, работающих в сфере образования. В мошеннических письмах, которые были отправлены от имени системы «СтатГрад» (всероссийские проверочные работы), сообщалось о переходе на «АИС — Олимпиада», для авторизации в которой необходимо перейти по ссылке и ввести логин и пароль.

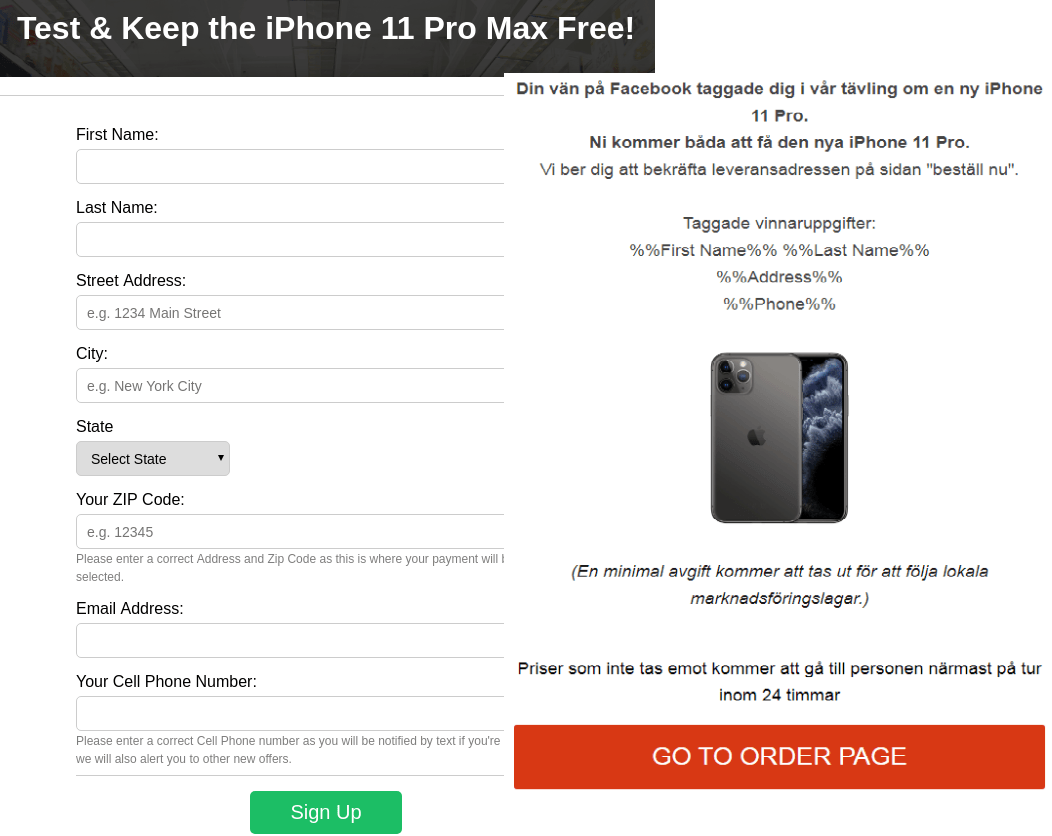

Презентация Apple

В сентябре состоялась презентация новой продукции компании Apple, и, как обычно, за новинками следили не только поклонники бренда, но и мошенники: в почтовом трафике мы обнаружили фишинговые письма, целью которых была кража аутентификационных данных Apple ID.

Также мошенники собирали персональные данные пользователей, рассылая спам-сообщения с предложением бесплатного тестирования новинок.

Количество попыток перехода наших пользователей на мошеннические страницы с упоминанием бренда Apple начало расти в преддверии презентации новой продуктовой линейки и достигло пика в день ее проведения:

Количество попыток перехода пользователей на фишинговые страницы с упоминанием Apple, сентябрь 2019 г. (скачать)

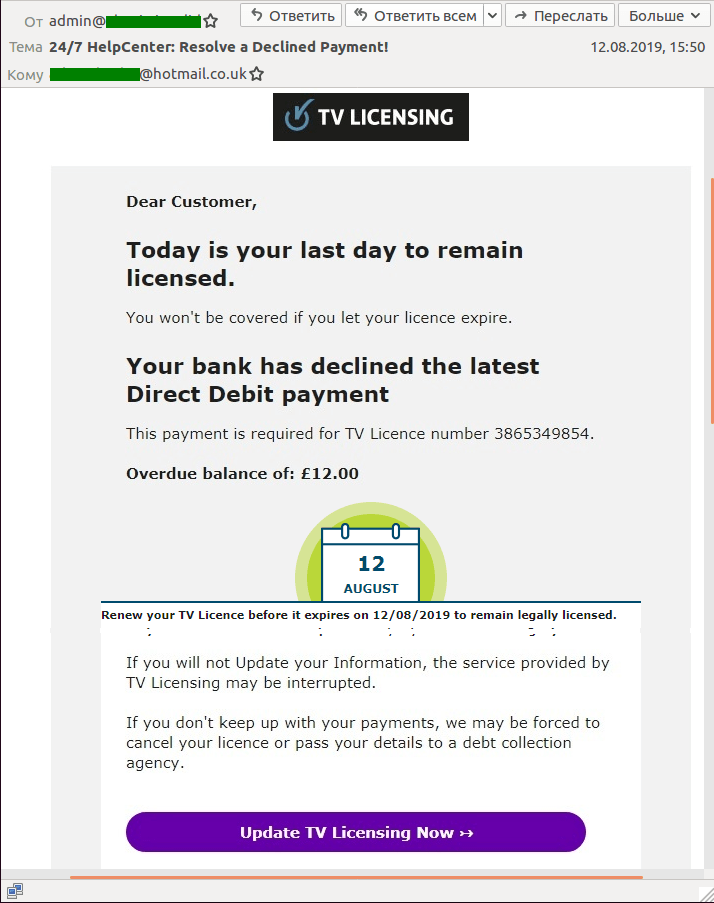

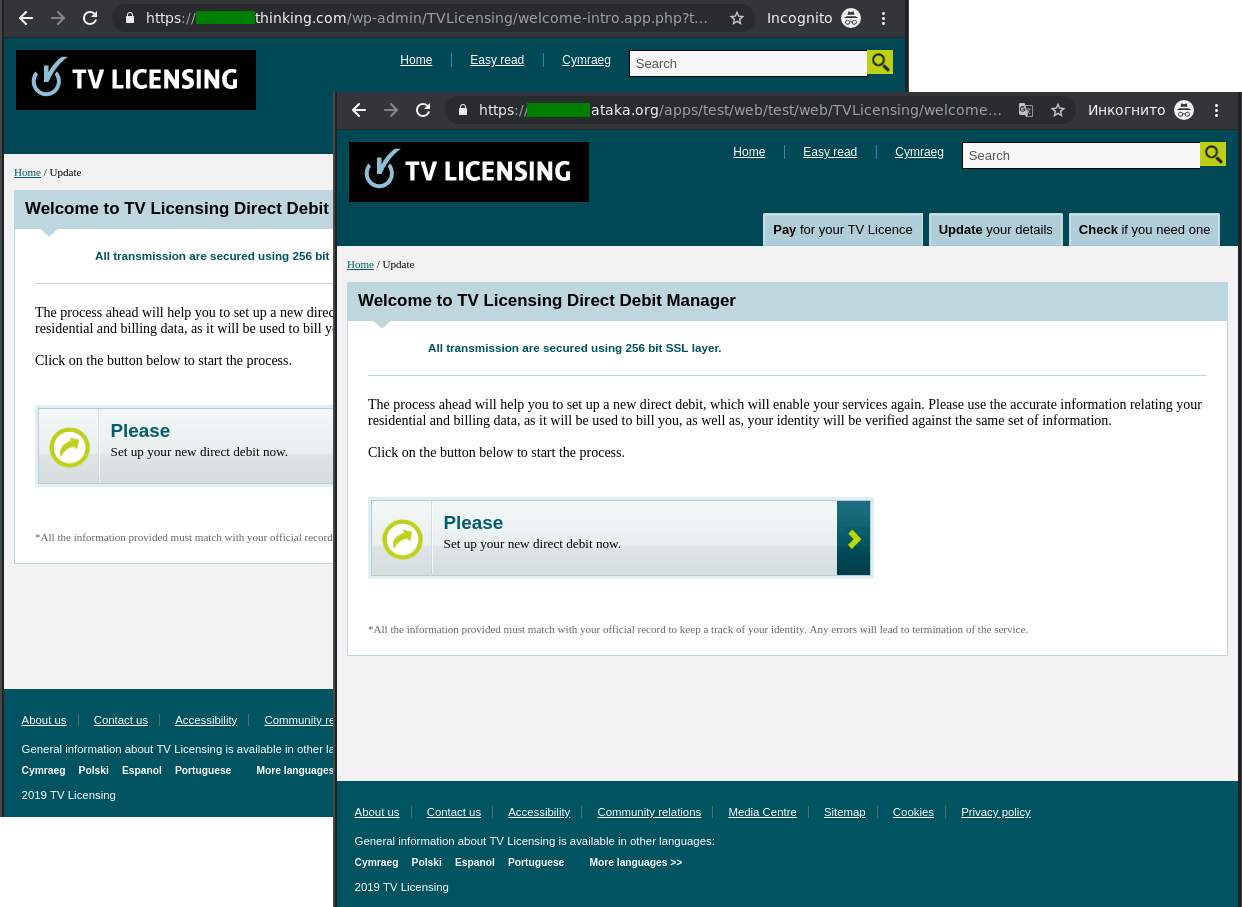

Атаки на пользователей платного телевидения

В Великобритании для просмотра телевидения (или записи эфира) необходимо оплатить лицензионный сбор с помощью специального сервиса. От имени таких сервисов спамеры массово рассылали поддельные сообщения об истечении срока действия лицензии и необходимости ее продления. При этом нередко они использовали шаблоны сообщений, в которых утверждалось, что лицензию не удалось продлить из-за того, что банк отклонил платеж.

Получателю предлагалось проверить (или обновить) свои персональные и платежные данные, перейдя по ссылкам, ведущим на поддельные странички ввода данных и оплаты.

Спам через формы обратной связи на сайтах

Сайт каждой крупной компании, как правило, имеет одну или даже несколько форм обратной связи. С их помощью пользователи могут задавать вопросы, оставлять пожелания, регистрироваться на мероприятия или подписываться на информационные рассылки. Но зачастую сообщения через такие формы отправляют не только клиенты компании или заинтересованные гости сайта, но и мошенники.

Само по себе это явление не новое, но интересно то, как эволюционировал механизм отправки спама с помощью форм: если раньше целью спамеров были ящики компаний, «привязанные» к формам, то сейчас мошенники активно используют их для отправки спама посторонним людям.

Происходит это благодаря тому, что некоторые компании не уделяют должного внимания безопасности сайтов, и в итоге злоумышленники получают возможность, обходя с помощью скриптов несложные CAPTCHA-тесты, массово регистрировать пользователей с помощью форм обратной связи. При этом в поле «имя пользователя», например, они могут использовать любой текст или ссылку (еще один просчет). В результате жертве, чей почтовый адрес был использован, отправляется письмо с подтверждением регистрации (от легитимного отправителя), содержащее послание от мошенников. Сама компания при этом не получает никакого сообщения.

Волна подобного спама началась несколько лет назад. Однако в последнее время этот метод становится все более популярным, и в третьем квартале услугу доставки рекламных сообщений посредством форм обратной связи начали активно рекламировать в спам-рассылках.

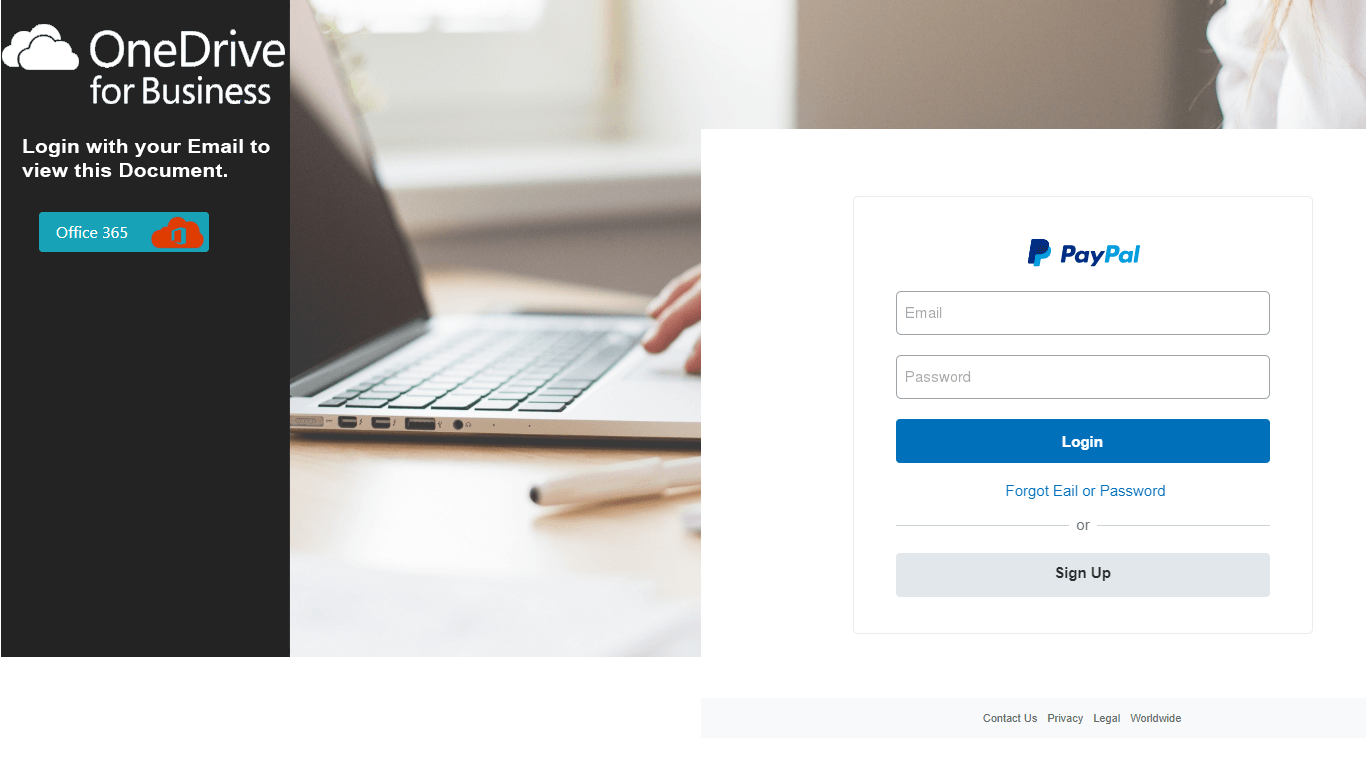

Атаки на корпоративную почту

В прошедшем квартале мы наблюдали масштабную спам-кампанию, в рамках которой мошенники рассылали электронные письма под видом уведомлений о новых голосовых сообщениях. Чтобы прослушать это сообщение, получателю предлагается перейти по ссылке, которая ведет на сайт, имитирующий страницу авторизации одного из популярных сервисов Microsoft. Это может быть страничка входа в почтовый клиент Outlook или же непосредственно в аккаунт Microsoft.

Данная атака направлена именно на пользователей корпоративной почты: ряд программных бизнес-продуктов позволяет обмениваться голосовыми сообщениями и информирует получателя об их поступлении с помощью электронной почты.

Стоит отметить, что в последнее время вообще значительно увеличилось количество спам-атак именно на корпоративный сектор. Охотятся злоумышленники за доступом к почте сотрудников.

Еще одна популярная уловка — сообщение о входящих письмах, застрявших в очереди на доставку. Для того чтобы получить эти якобы недоставленные сообщения, жертва должна перейти по ссылке и ввести данные от корпоративного аккаунта в форме на очередной имитации странички аутентификации, откуда они утекают прямиком к мошенникам. В прошлом квартале наши продукты заблокировали множество масштабных спам-кампаний, маскировавшихся под такие уведомления.

Статистика: спам

Доля спама в почтовом трафике

Доля спама в мировом почтовом трафике, второй и третий кварталы 2019 г. (скачать)

Доля спама в почтовом трафике Рунета, второй и третий кварталы 2019 г. (скачать)

Страны — источники спама

Страны — источники спама в мире, третий квартал 2019 г. (скачать)

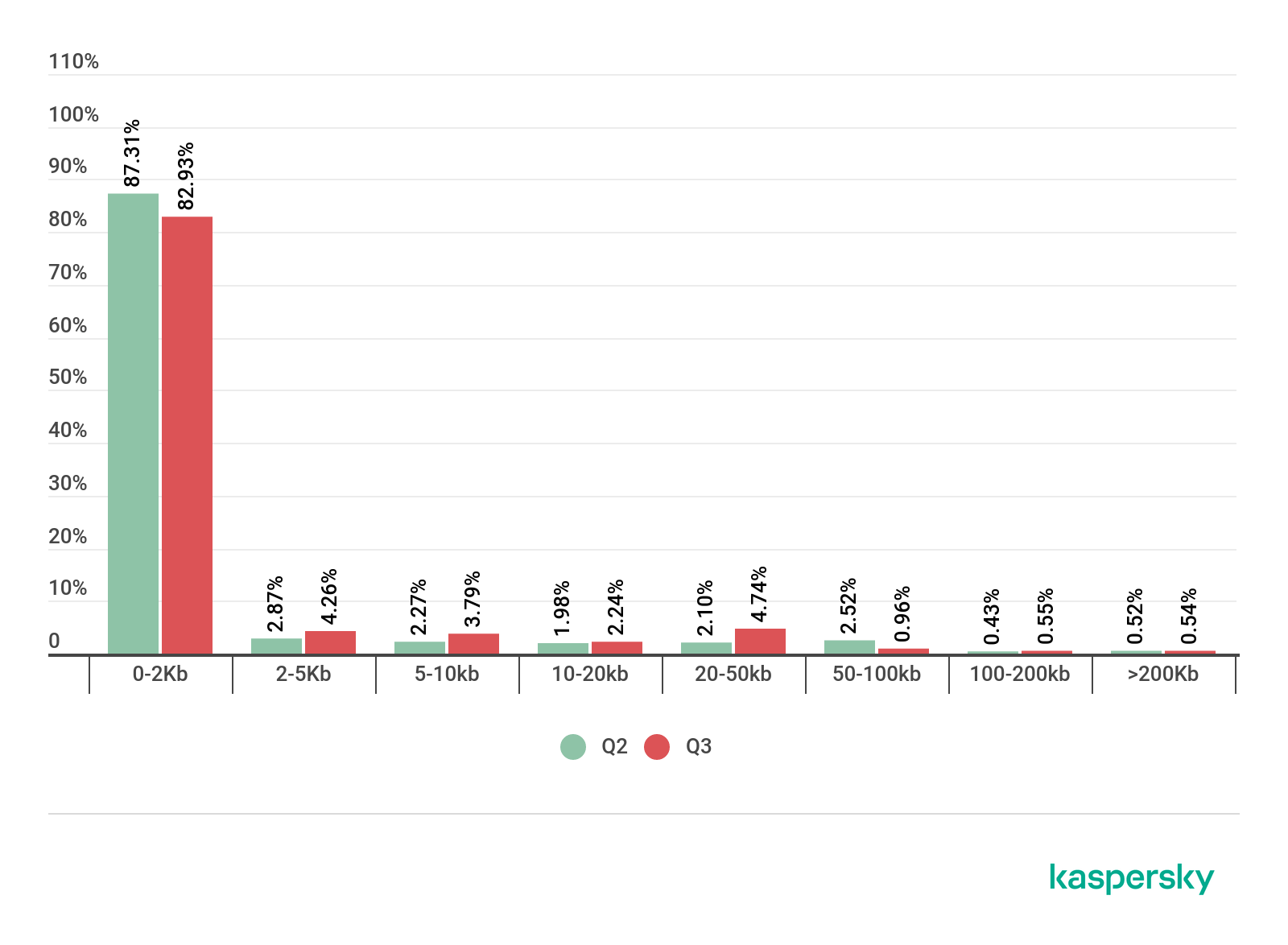

Размеры спамовых писем

Размеры спамовых писем, второй и третий кварталы 2019 г. (скачать)

Доля писем размером от 10 до 20 Кбайт увеличилась всего на 0,26 п. п. и составила 2,24%. Что касается количества писем от 20 до 50 Кбайт, то их доля изменилась более значительно, увеличившись на 2,64 п. п. (до 4,74%) по сравнению с прошлым отчетным периодом.

Вредоносные вложения: семейства вредоносных программ

Количество срабатываний почтового антивируса, второй и третий кварталы 2019 г. (скачать)

TOP 10 вредоносных вложений в почтовом трафике, третий квартал 2019 г. (скачать)

ТОР 10 вредоносных семейств, третий квартал 2019 г. (скачать)

Страны — мишени вредоносных рассылок

Распределение срабатываний почтового антивируса по странам, третий квартал 2019 г. (скачать)

Статистика: фишинг

В третьем квартале 2019 года с помощью системы «Антифишинг» предотвращено 105 220 094 попытки перехода пользователя на мошеннические страницы. Процент уникальных атакованных пользователей составил 11,28% от общего количества пользователей продуктов «Лаборатории Касперского» в мире.

География атак

Страной с набольшей долей атакованных фишерами пользователей в третьем квартале 2019 года стала Венесуэла (30,96%), ранее находившаяся на втором месте и набравшая со второго квартала 5,29 п. п.

Греция же, потеряв 3,53 п. п., оказалась на втором месте (22,67%). Третье место, как и в прошлом квартале, осталось за Бразилией (19,70%).

| Страна | %* |

| Венесуэла | 30,96 |

| Греция | 22,67 |

| Бразилия | 19,70 |

| Гондурас | 17,58 |

| Гватемала | 16,80 |

| Панама | 16,70 |

| Австралия | 16,18 |

| Чили | 15,98 |

| Эквадор | 15,64 |

| Португалия | 15,61 |

* Доля пользователей, на компьютерах которых сработала система «Антифишинг», от всех пользователей продуктов «Лаборатории Касперского» в стране

Организации — мишени атак

Рейтинг категорий атакованных фишерами организаций основывается на срабатываниях компонента системы «Антифишинг» на компьютерах пользователей. Этот компонент детектирует страницы с фишинговым контентом, на которые пользователь пытался перейти по ссылкам из письма или из интернета. При этом неважно, каким образом совершается данный переход: в результате нажатия на ссылку в фишинговом письме, в сообщении в социальной сети или в результате действия вредоносной программы. После срабатывания компонента пользователь видит в браузере предупреждающий баннер о возможной угрозе.

Впервые в этом году доля атак на организации категории «Глобальные интернет-порталы» (23,81%) превысила долю атак на кредитные организации (22,46%). На третье место вышли социальные сети, чья доля увеличилась на 11,40 п. п. и составила 20,48%.

Распределение организаций, чьи пользователи были атакованы фишерами, по категориям, третий квартал 2019 г. (скачать)

Заключение

Средняя доля спама в мировом почтовом трафике (56,26%) в этом квартале уменьшилась на 1,38 п. п. по сравнению с прошлым отчетным периодом, а количество попыток перехода на фишинговые страницы по сравнению со вторым кварталом 2019 года сократилось на 25 млн и составило чуть более 105 миллионов.

В этом квартале первое место в списке стран — источников спама, как и ранее, занял Китай с долей 20,43%. Наши защитные решения заблокировали 48 089 352 вредоносных почтовых вложения, при этом самым популярным «почтовым» вредоносным семейством стало Backdoor.Win32.Androm — его доля в почтовом трафике составила 7,49%.

Спам и фишинг в третьем квартале 2019 года