Особенности квартала

Персональные данные в спаме

Мы уже не раз говорили, что персональные данные являются лакомым куском для мошенников и к их сохранности надо относиться очень внимательно (и не указывать их на сомнительных страницах и ресурсах). Они могут использоваться для получения доступа к аккаунтам, в таргетированных атаках и схемах с вымогательством.

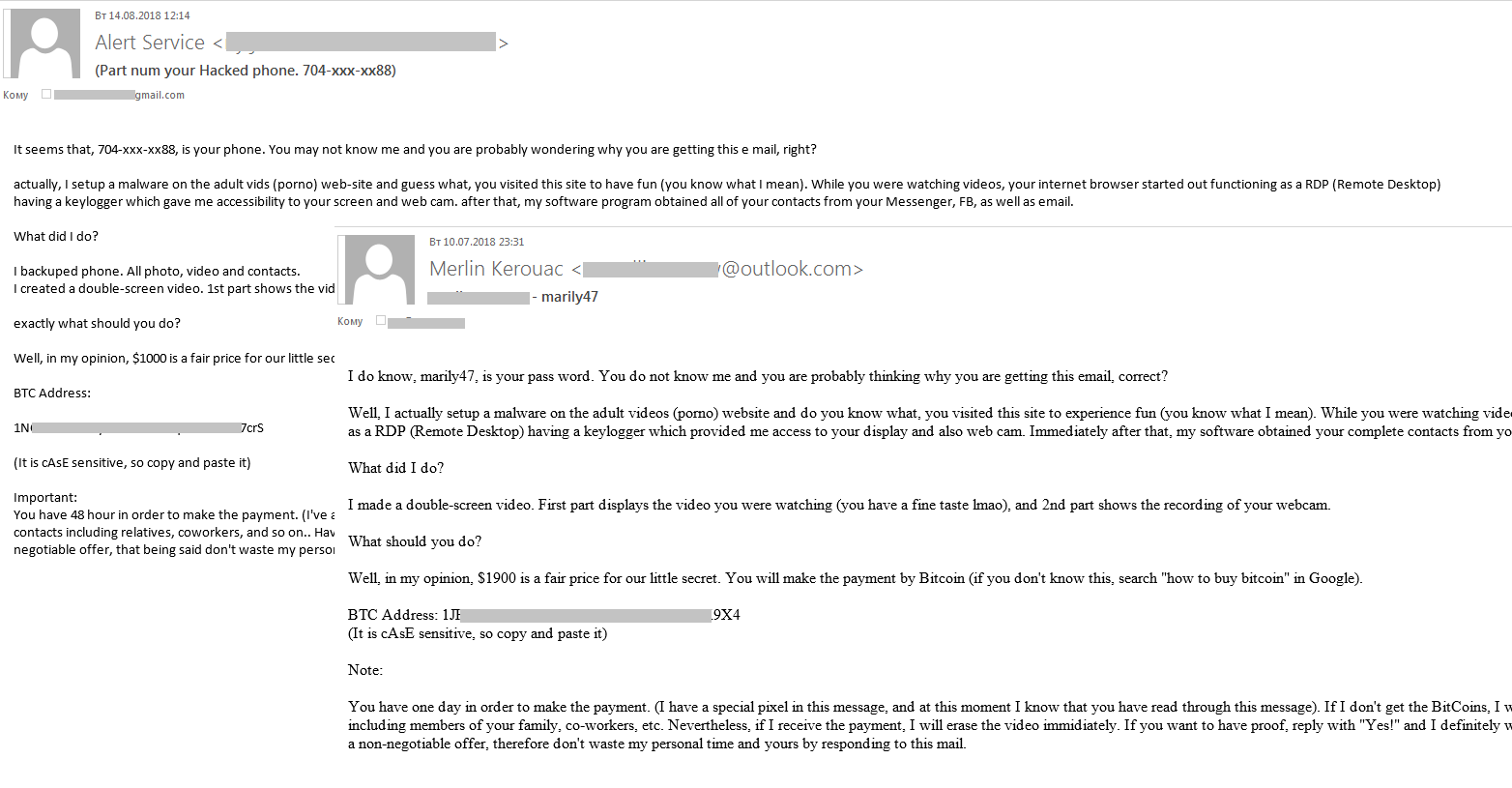

В третьем квартале мы зафиксировали в спам-трафике всплеск мошеннических рассылок, о которых мы сообщали в начале года: от получателей требуют выкуп (в биткойнах) за неразглашение собранного на них «компромата». Новая волна писем содержала реальные персональные данные пользователей (имена, пароли, номера телефонов). Таким образом мошенники пытались убедить жертв, что действительно обладают информацией, о которой идет речь в письме. Спам-кампания проводилась в несколько этапов, и, скорее всего, мошенники использовали разные базы персональных данных, о чем говорит, к примеру, формат телефонных номеров, меняющийся от этапа к этапу.

Если раньше «аудитория» мошенников была англоговорящей, то в сентябре мы заметили волну рассылок на других языках. Нам встретились письма на немецком, итальянском, арабском, японском и др.

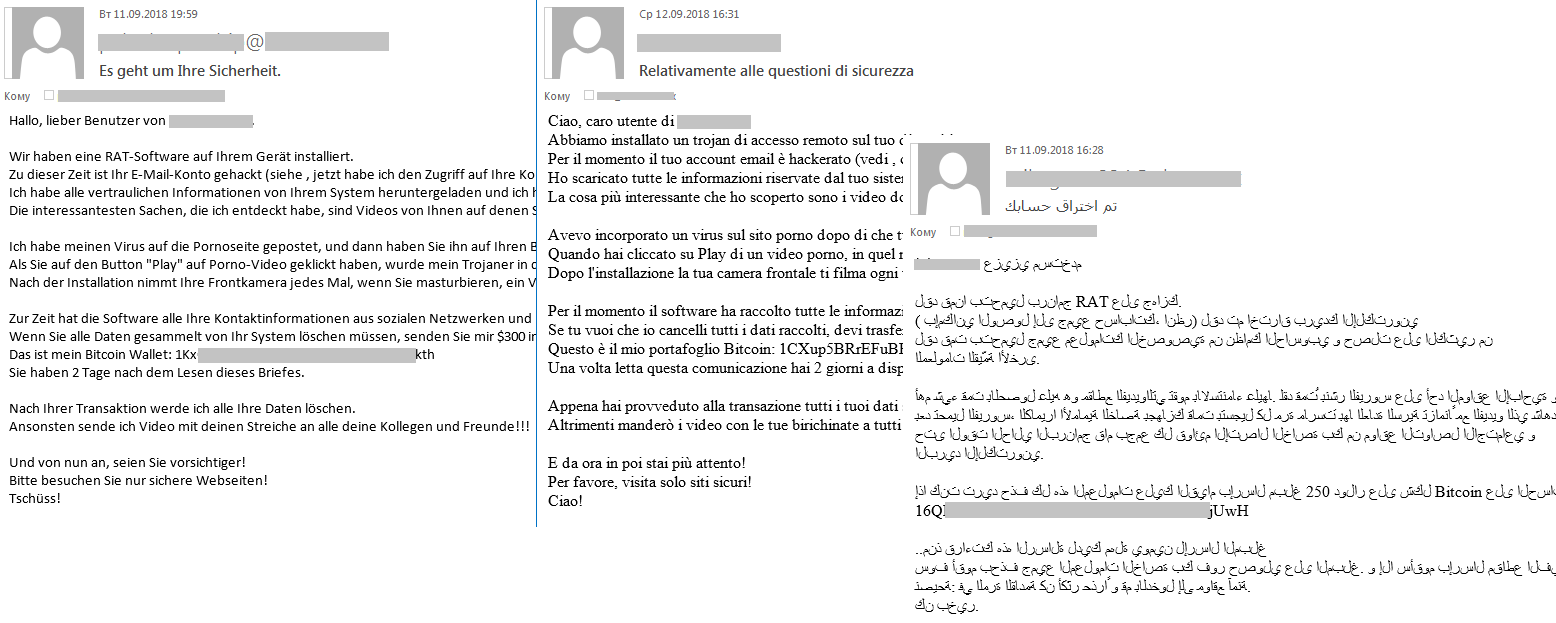

Сумма, которую требовали вымогатели, варьировалась от нескольких сотен до нескольких тысяч долларов. Для получения средств использовались разные биткойн-кошельки, меняющиеся от рассылки к рассылке. В июле только на один такой кошелек было сделано 17 трансакций на сумму более 3 биткойнов (по курсу на тот момент — 18 тысяч долларов).

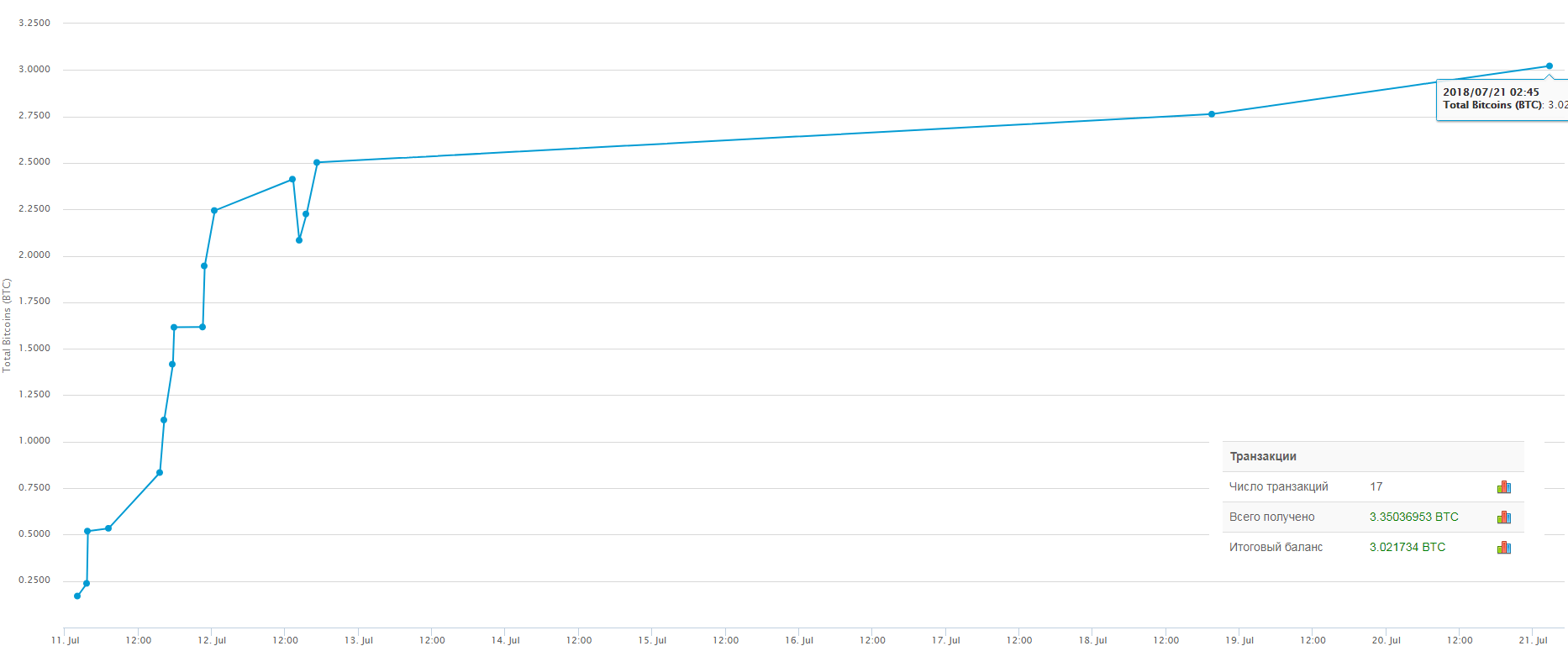

В третьем квартале мы также зафиксировали вредоносную спам-кампанию, ориентированную на корпоративных пользователей. Главной целью злоумышленников были пароли — от браузеров, мессенджеров, почтовых и FTP-клиентов, криптовалютных кошельков и т. д. Киберпреступники пытались установить на компьютеры жертв зловред Loki Bot, пряча его во вложениях формата ISO, прикрепленных к письмам, которые якобы являлись частью деловой переписки или уведомлениями от известных компаний.

Вредоносные спам-атаки на банковский сектор

Владельцы ботнета Necurs, который во втором квартале был замечен за рассылкой вредоносных писем с вложениями формата IQY (Microsoft Excel Web Query), обратили внимание на банковский сектор и, как и во втором квартале, использовали в атаках формат файлов, нетипичный для спама, — PUB (Microsoft Publisher). Письма рассылались на электронные адреса кредитных организаций разных стран, а PUB-файлы содержали троянцы-загрузчики, скачивающие на компьютер жертвы исполняемые файлы, детектируемые как Backdoor.Win32.RA-based.

Отметим, что владельцы Necurs все чаще используют различные приемы, направленные на обход защитных решений, и рассылают вредоносный спам, содержащий вложения с нетипичными расширениями, которые не должны вызвать у пользователей подозрений.

Актуальный спам в Рунете

Одна из самых горячих тем квартала — пенсионная реформа — не осталась незамеченной спамерами: мы зафиксировали мошеннические рассылки с предложениями проверить сумму пенсионных накоплений в негосударственных фондах и вывести деньги «с пенсии». Чтобы убедить получателя в легитимности писем, злоумышленники ссылались на несуществующие законы и структуры (например, на «Национальный отдел возврата пенсионных накоплений»). За вывод несуществующих накоплений и «доступ» к базе данных с пенсионными начислениями предлагалось заплатить небольшую пошлину, которая шла в карман мошенников.

Отметим, что количество похожих писем в спам-трафике российского сегмента сети в третьем квартале увеличилось. Темы их могут быть разными (часто встречаются предложения пройти опрос за вознаграждение), но суть неизменна: для получения некой крупной суммы пользователю нужно заплатить небольшую комиссию.

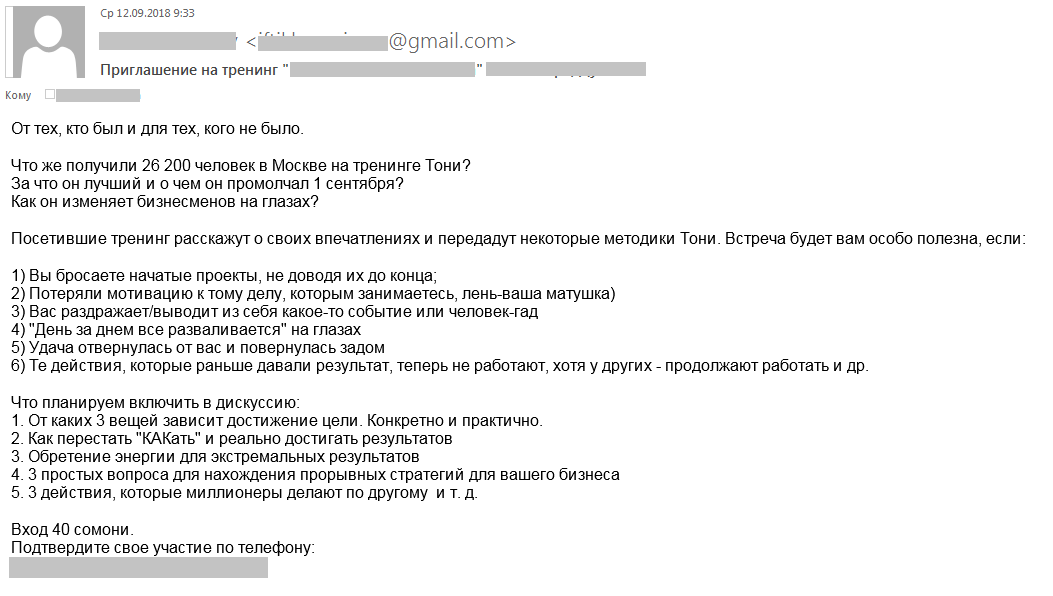

Громким событием сентября, растиражированным в СМИ и привлекшим всеобщее внимание, стал семинар известного бизнес-тренера Тони Роббинса. Эта тема была подхвачена спамерами и использовалась в рассылках, рекламирующих тренинги и семинары.

Выход нового iPhone

В конце третьего квартала публике традиционно был представлен новый гаджет от Apple. И так же традиционно мы зафиксировали в почтовом трафике спам от китайских фабрик с предложениями аксессуаров для «яблочной» техники, а также реплик самих гаджетов. Ссылки в таких сообщениях ведут, как правило, на типовой, недавно созданный интернет-магазин. Не нужно напоминать, что после перечисления средств таким сайтам-однодневкам вы не увидите ни денег, ни товара.

Одновременно с презентацией незначительно увеличилось количество фишинга от имени Apple (и ее сервисов) и сообщений с вредоносными вложениями:

Классический «фарма-спам» в новой обертке

Спамеры постоянно ищут способы обхода почтовых фильтров и повышения «доставляемости» своих предложений. Для этого они стараются подделать письма (как их «техническую часть», так и содержимое) под корреспонденцию известных компаний и сервисов. Например, копируют оформление банковских и других уведомлений, прописывают легальные заголовки в полях, которые точно увидит пользователь.

Такие приемы, характерные для фишинговых и вредоносных кампаний, все чаще используются в «классическом спаме», например в письмах с предложением запрещенных медикаментов. Так, в прошедшем квартале мы фиксировали сообщения, оформленные под уведомления крупных социальных сетей, в том числе LinkedIn. Письма содержали мошенническую ссылку, при переходе по которой мы ожидали увидеть фишинговую форму для ввода персональных данных, но попадали в магазин медикаментов.

Данная тенденция связана с тем, что в классическом виде этот тип спама уже давно и хорошо ловится антиспам-решениями, поэтому спамерам приходится использовать «маскировку». Мы предполагаем, что этот тренд будет набирать обороты.

Университеты

С началом учебного года также возросла активность мошенников, стремящихся получить доступ к аккаунтам на сайтах университетов. Мы зафиксировали атаки на 131 университет в 16 странах мира. Интерес у мошенников вызывает как персональная информация из учетных записей, так и доступ к научным исследованиям.

Поиск работы

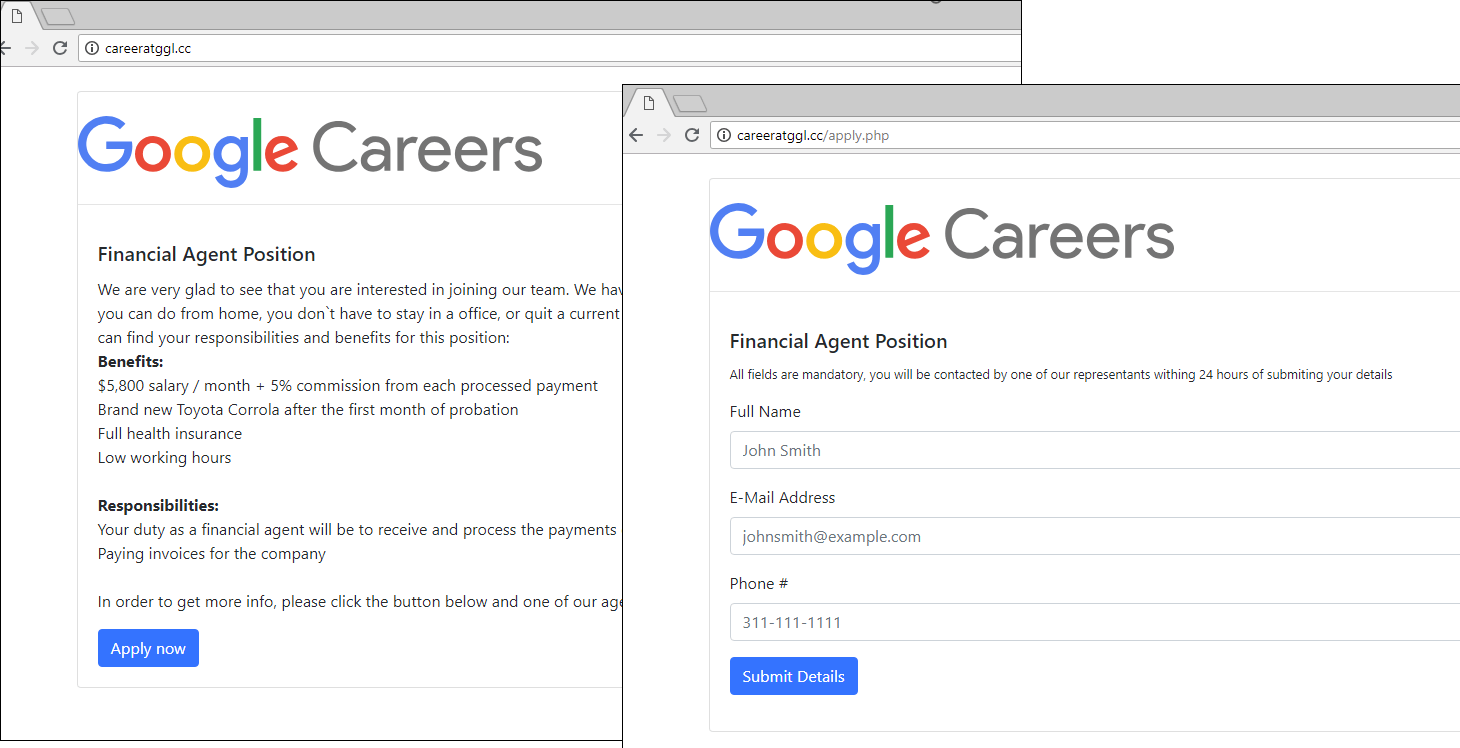

Для сбора персональной информации злоумышленники эксплуатируют и тему поиска работы. На страницу с анкетой жертва завлекается соблазнительными предложениями сделать карьеру в крупных, известных компаниях, получать большой оклад и т. д.

Способы распространения

Уже не первый квартал мы делаем акцент на способах распространения фишинга и другого нелегитимного контента, используемых злоумышленниками. В этот раз мы также хотим обратить внимание на методы, которые в последнее время получили популярность у злоумышленников и активно ими эксплуатируются.

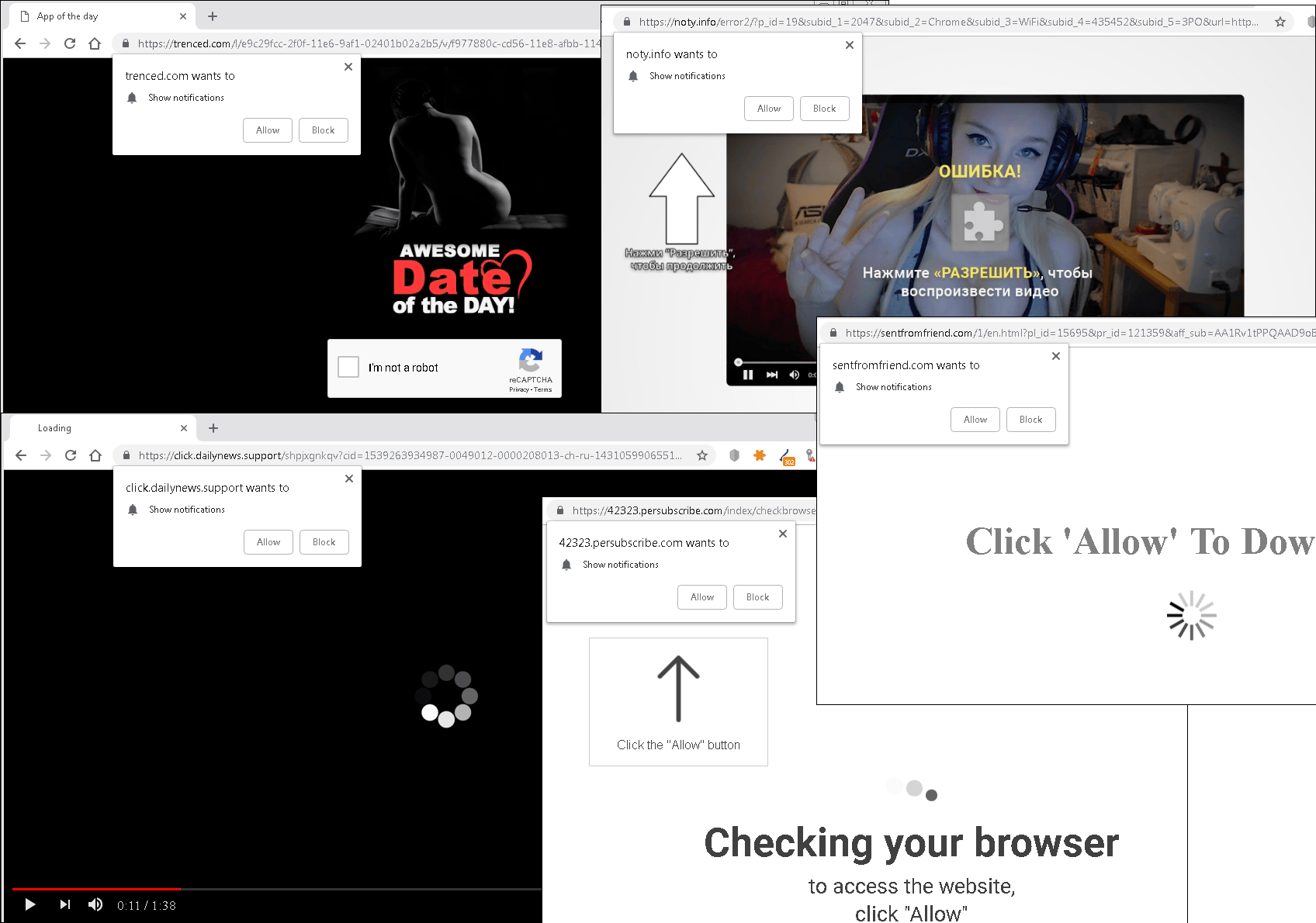

Скам-уведомления

Некоторые браузеры предоставляют возможность сайтам отправлять пользователям уведомления (например, Push API в Chrome), и эта технология не осталась без внимания злоумышленников. В основном ее применяют сайты, сотрудничающие с различными партнерскими сетями. С помощью всплывающих уведомлений пользователя заманивают на сайты «партнерок», где ему предлагается оставить, например, свои персональные данные. За каждого пользователя владельцы такого ресурса получают вознаграждение.

По умолчанию Chrome запрашивает разрешение на включение уведомлений для каждого сайта, и чтобы подтолкнуть пользователя к принятию положительного решения, злоумышленники сообщают ему, например, что дальнейшая загрузка страницы невозможна без нажатия на кнопку «Разрешить».

Дав сайту разрешение на отображение уведомлений, многие просто забывают об этом, и когда на экране появляется всплывающее сообщение, не всегда понимают, откуда именно оно взялось.

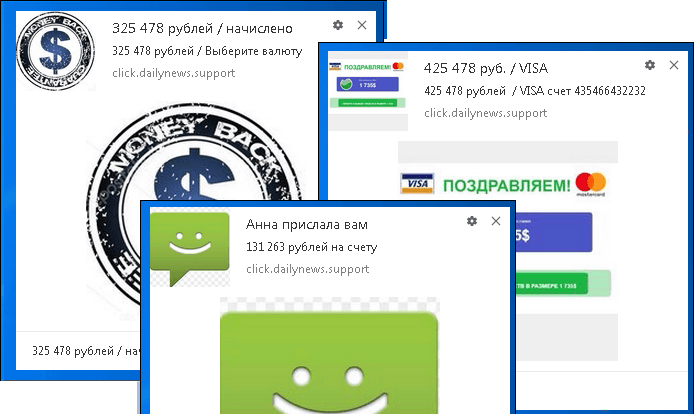

Опасность заключается в том, что уведомления могут появляться в тот момент, когда пользователь находится на доверенном ресурсе. Таким образом жертву можно ввести в заблуждение относительно «источника» сообщения: изначально все говорит о том, что оно исходит от сайта, открытого в данный момент. Так, пользователю могут показать «уведомление» о зачислении средств, выигрыше, каком-либо щедром предложении. Как правило, все они ведут на фишинговые сайты, сайты с поддельными лотереями, онлайн-казино, платными подписками:

Часто, кликнув по уведомлению, можно попасть на сайты — генераторы подарочных карт, о которых мы писали в начале квартала (работает это и в обратную сторону: зайдя на такой сайт, можно в результате оказаться на ресурсе, который предложит включить push-уведомления), где посетителям предоставляется возможность бесплатно сгенерировать себе коды подарочных карт популярных онлайн-магазинов. Есть только одно «но»: чтобы получить сгенерированные коды, нужно доказать, что посетитель является человеком, и перейти для этого по специальной ссылке. Вместо получения кода пользователя отправляют «в путешествие» по длинной цепочке партнерских сайтов, предлагающих сыграть в лотерею, заполнить анкету, что-нибудь скачать, подписаться на платную SMS-рассылку и многое другое.

Медиа

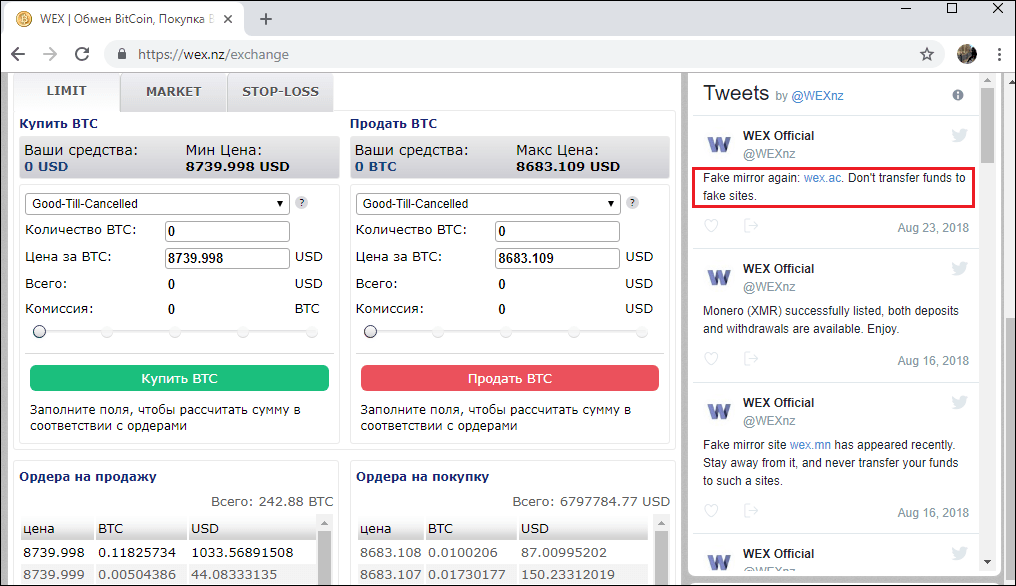

Использование медиаресурсов — довольно редкий, но при этом эффективный способ распространения мошеннического контента. В качестве иллюстрации можно привести историю довольно известной криптовалютной биржи WEX, носившей ранее (до 2017 года) название BTC-E. В августе 2018 года в тематические российские медиа (тематические новостные ресурсы «третьего эшелона») была вброшена фальшивая новость о том, что в связи с внутренними проблемами биржа меняет свое доменное имя на wex.ac:

Спустя некоторое время администрация wex.nz отреагировала в Twitter (твиты транслируются на главную страницу биржи), сообщив о том, что wex.ac — очередная копия, и предостерегла пользователей от перевода средств:

Но мошенники не остановились и выпустили очередную новость о переезде биржи на новый домен. На этот раз в зоне .SC:

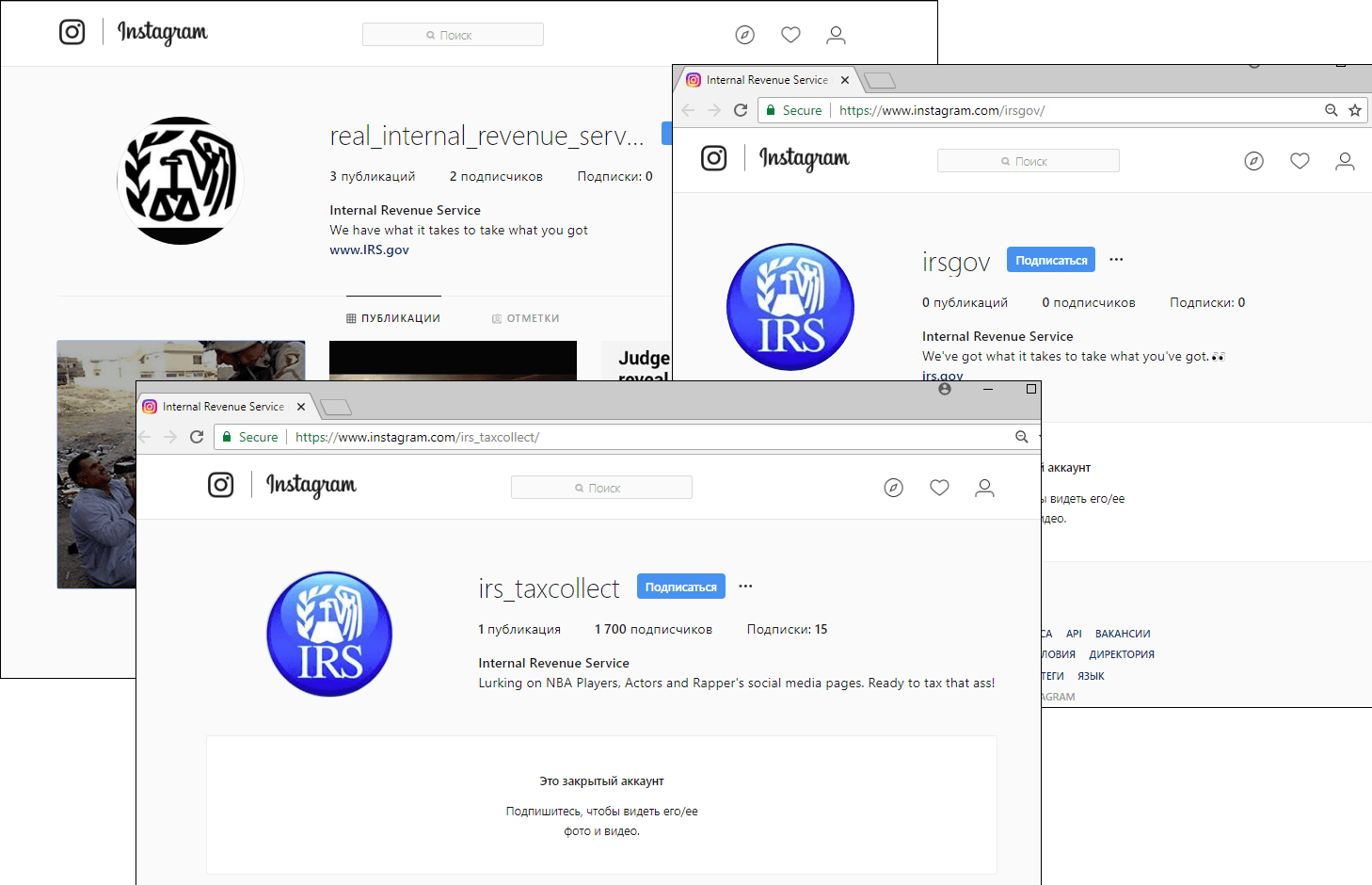

Среди всех социальных сетей, которые используются мошенниками для распространения контента, отдельно хочется выделить Instagram, на который злоумышленники обратили внимание относительно недавно. В третьем квартале 2018 года в этой социальной сети нам встретилось множество поддельных аккаунтов Налоговой службы США (Internal Revenue Service, «Служба внутренних доходов») и множество учетных записей, выдающих себя за официальный аккаунт одного из популярных бразильских банков.

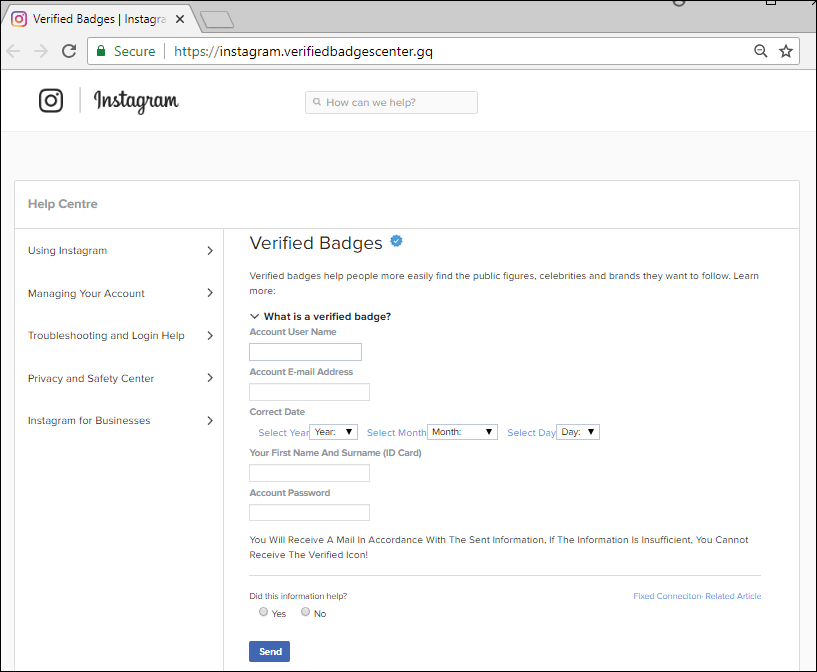

Мошенники не только создают подделки, но и охотятся за доступом к популярным учетным записям: в августе этого года по социальной сети прокатилась волна взломов аккаунтов. По нашим наблюдениям, «учетки» меняли владельцев в результате фишинговых атак с предложением «верификации аккаунта» — пользователи сами передавали данные для входа в аккаунт злоумышленникам в надежде получить заветную синюю галочку.

В то время, когда мошенники предлагали «верифицировать» свой аккаунт, в социальной сети отсутствовала подобная функция: администрация сама решала, кому выдать «бейдж». Сейчас заявку на его получение можно отправить через настройки аккаунта.

Статистика: спам

Доля спама в почтовом трафике

Доля спама в мировом почтовом трафике, Q2 — Q3 2018

В третьем квартале 2018 года наибольшая доля спама была зафиксирована в августе — 53,54%. Средний процент спама в мировом почтовом трафике составил 52,54%, что на 2,88 п. п. выше показателя предыдущего отчетного периода.

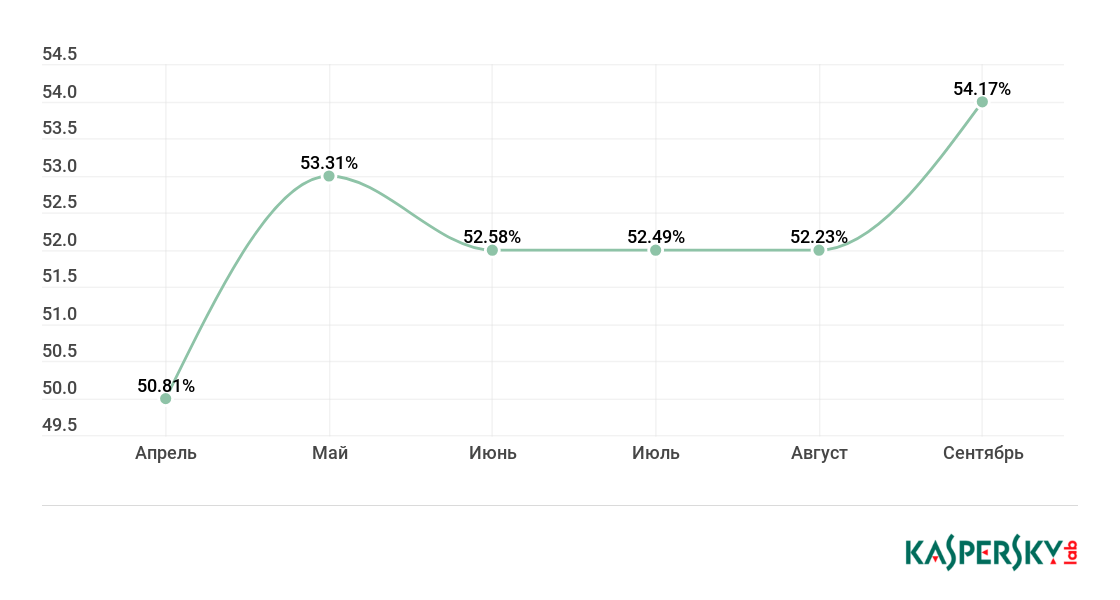

Доля спама в почтовом трафике Рунета, Q2 — Q3 2018

В третьем квартале доля спама в трафике российского сегмента интернета достигла максимума в сентябре — 54,17%. При этом средний показатель, как и в прошлом квартале, остается выше общемирового, но на этот раз опережение крайне незначительное: всего на 0,42 п. п.

Страны — источники спама

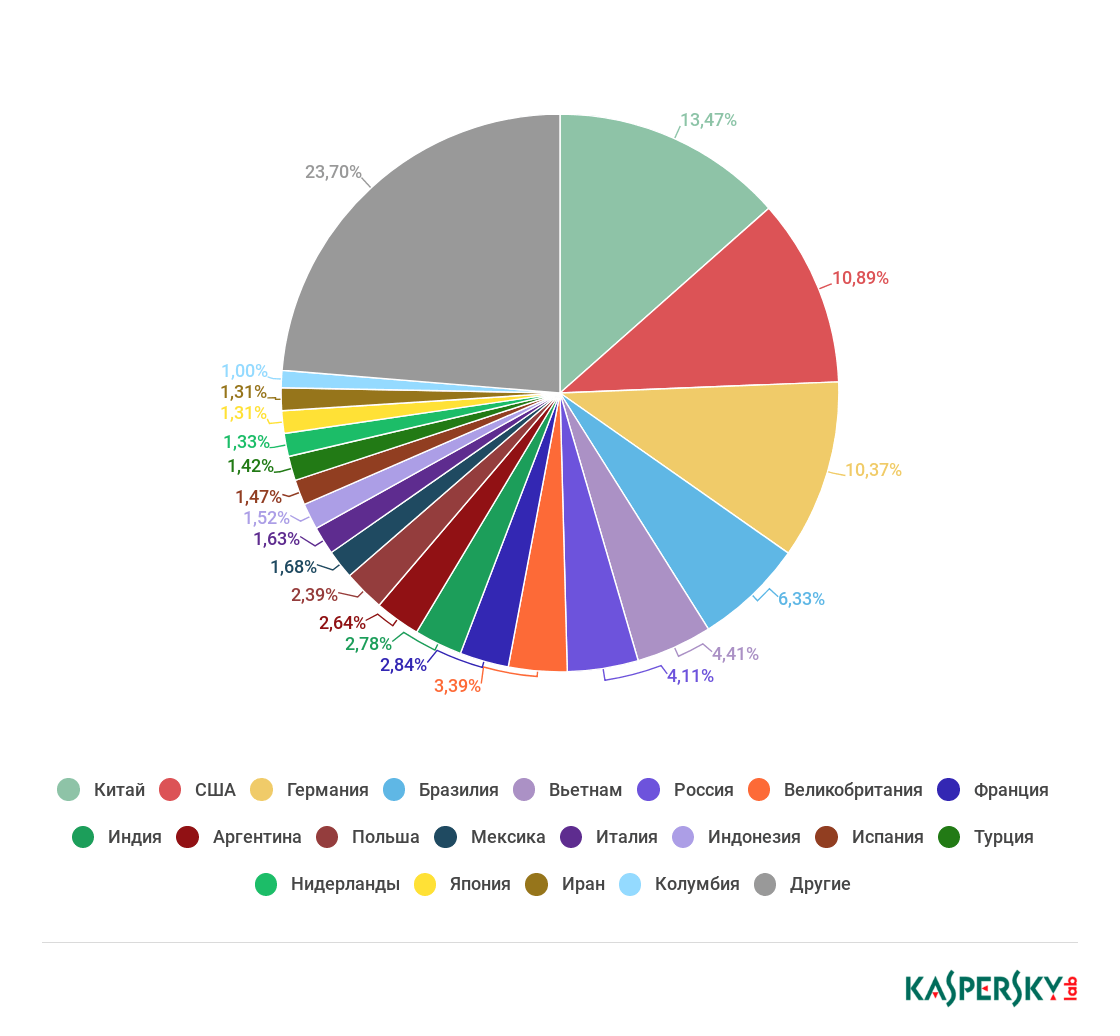

Страны — источники спама, Q3 2018

Первая тройка стран — источников спама в третьем квартале осталась такой же, как и во втором квартале 2018 года: на первом месте находится Китай (13,47%), за ним следуют США (10,89%) и Германия (10,37%). Четвертое место заняла Бразилия (6,33%), а пятое — Вьетнам (4,41%). Россия в этом квартале оказалась на шестом месте (4,11%). Замыкает десятку Аргентина (2,64%).

Размеры спамовых писем

Размеры спам-писем, Q2 — Q3 2018

По итогам третьего квартала 2018 года доля очень маленьких писем (до 2 Кбайт) в спаме уменьшилась на 5,81 п. п. и составила 73,36%. Процент писем размером от 5 до 10 Кбайт подрос по сравнению со вторым кварталом еще немного (на 0,76 п. п.) и составил 6,32%. Доля писем размером от 10 до 20 Кбайт уменьшилась на 1,21 п. п. и составила 2,47%. Практически без изменений осталась доля писем размера от 20 до 50 Кбайт, она немного увеличилась (0,49 п. п.), составив 3,17%.

Вредоносные вложения: семейства вредоносных программ

TOP 10 вредоносных семейств в почтовом трафике, Q3 2018

По итогам третьего квартала 2018 года самыми популярными зловредами в почтовом трафике остались объекты, объединенные вердиктом Exploit.Win32.CVE-2017-11882, прибавившие с прошлого квартала 0,76 п. п. (11,11%). Бот Backdoor.Win32.Androm встречался чаще, чем в прошлом квартале, и занял второе место в рейтинге (7,85%), а Trojan-PSW.Win32.Farei опустился на третье место (5,77%). Четвертое и пятое места занимают Worm.Win32.WBVB и Backdoor.Java.QRat.

Страны — мишени вредоносных рассылок

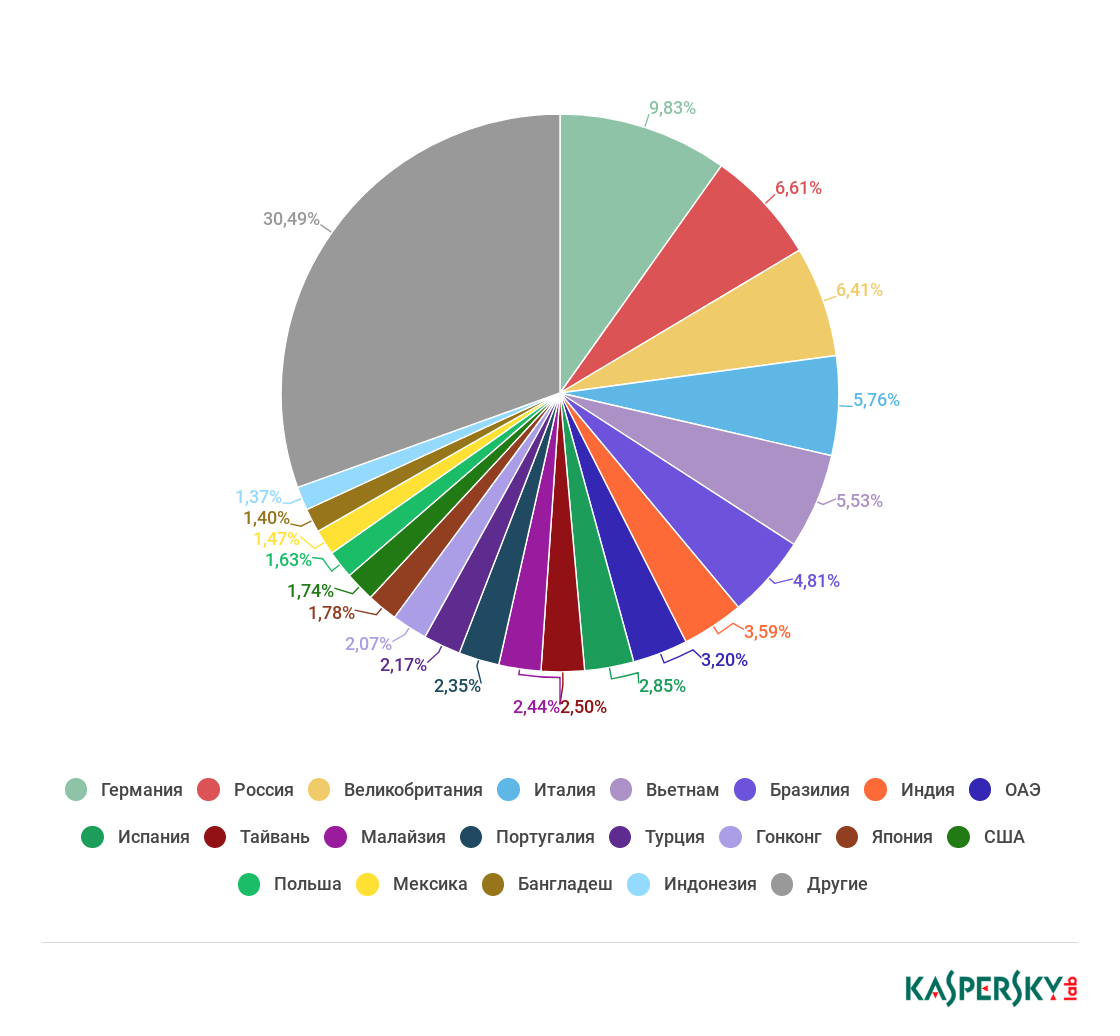

Страны — мишени вредоносных рассылок, Q3 2018

Первая тройка стран по количеству срабатываний почтового антивируса в третьем квартале остается неизменной с начала года: на первом месте Германия (9,83%), на втором — Россия (6,61%), а на третьем — Великобритания (6,41%). Четвертое и пятое места занимают Италия и Вьетнам (5,76% и 5,53% соответственно).

Статистика: фишинг

В третьем квартале 2018 года с помощью системы Антифишинг предотвращено 137 382 124 попытки перехода пользователя на мошеннические страницы. Процент уникальных атакованных пользователей составил 12,1% от общего количества пользователей продуктов «Лаборатории Касперского» в мире.

География атак

Страной с наибольшей долей атакованных фишерами пользователей в третьем квартале 2018 года стала Гватемала — 18,97% (плюс 8,56 п. п.).

Лидер второго квартала Бразилия опустилась на второе место, доля атакованных пользователей в этой стране составила в этом отчетном периоде 18,62%, что больше показателя второго квартала на 3,11 п. п. На третьем месте оказалась Испания (17,51%), на четвертом — Венесуэла (16,75%), а замыкает пятерку Португалия (16,01).

| Страна | %* |

| Гватемала | 18,97 |

| Бразилия | 18,62 |

| Испания | 17,51 |

| Венесуэла | 16,75 |

| Португалия | 16,01 |

| Китай | 15,99 |

| Австралия | 15,65 |

| Панама | 15,33 |

| Грузия | 15,10 |

| Эквадор | 15,03 |

* Доля пользователей, на компьютерах которых сработала система Антифишинг, от всех пользователей продуктов «Лаборатории Касперского» в стране

Организации — мишени атак

Рейтинг категорий атакованных фишерами организаций основывается на срабатываниях компонента системы Антифишинг на компьютерах пользователей. Этот компонент детектирует страницы с фишинговым контентом, на которые пользователь пытался пройти по ссылкам в письме или в Интернете. При этом неважно, каким образом совершается данный переход: в результате нажатия на ссылку в фишинговом письме, в сообщении в социальной сети или в результате действия вредоносной программы. После срабатывания компонента пользователь видит в браузере предупреждающий баннер о возможной угрозе.

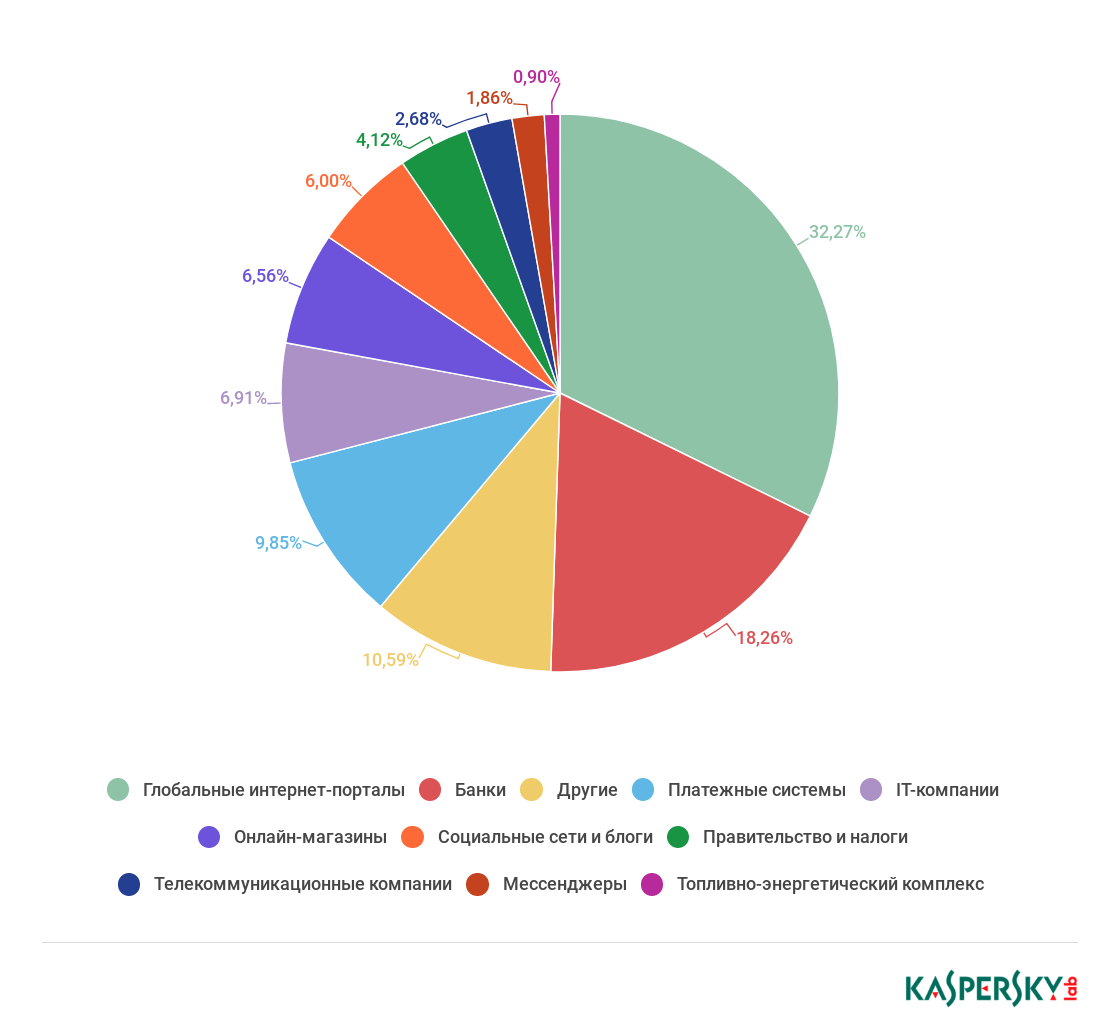

Как и в прошлом квартале, на первом месте находится категория «Глобальные интернет-порталы», ее доля выросла на 7,27 п. п. и составила 32,27%.

Распределение организаций, чьи пользователи были атакованных фишерами, по категориям, Q3 2018

Больше, чем «Глобальные порталы», атаковали только организации, которые можно объединить в категорию «Финансы». На долю этой условной категории пришлось 34,67% всех атак (-1,03 п. п.): доли банков и платежных систем составили 18,26% и 9,85%, и только онлайн-магазины (6,56%) уступили четвертое место IT-компаниям (6,91%).

Заключение

В третьем квартале 2018 года средняя доля спама в мировом почтовом трафике увеличилась на 2,88 п. п. и составила 52,54%, а система Антифишинг предотвратила более 137 миллионов переходов на фишинговые страницы, что на 30 млн больше, чем в прошлом отчетном периоде.

Спамеры и фишеры продолжают использовать громкие инфоповоды в своих схемах. В этом квартале, к примеру, был «обыгран» выход нового iPhone. Кроме этого, ими продолжаются поиски каналов распространения мошеннического контента, и наряду с наращиванием активности в Instagram нами были замечены поддельные уведомления от сайтов и вбросы фальшивых новостей с помощью медиаресурсов.

Отдельно стоит упомянуть расширяющий географию спам с вымогательством, использующий реальные персональные данные жертв.

Спам и фишинг в третьем квартале 2018 года