- Развитие информационных угроз во втором квартале 2022 года

- Развитие информационных угроз во втором квартале 2022 года. Статистика по ПК

- Развитие информационных угроз во втором квартале 2022 года. Мобильная статистика

Представленная статистика основана на детектирующих вердиктах продуктов «Лаборатории Касперского», которые были предоставлены пользователями, подтвердившими свое согласие на передачу статистических данных.

Цифры квартала

По данным Kaspersky Security Network, во втором квартале 2022 года:

- Предотвращено 5 520 908 атак с использованием вредоносного, рекламного или нежелательного мобильного ПО.

- Самой распространенной угрозой для мобильных устройств стало рекламное ПО (Adware) — 25,28% от всех обнаруженных угроз.

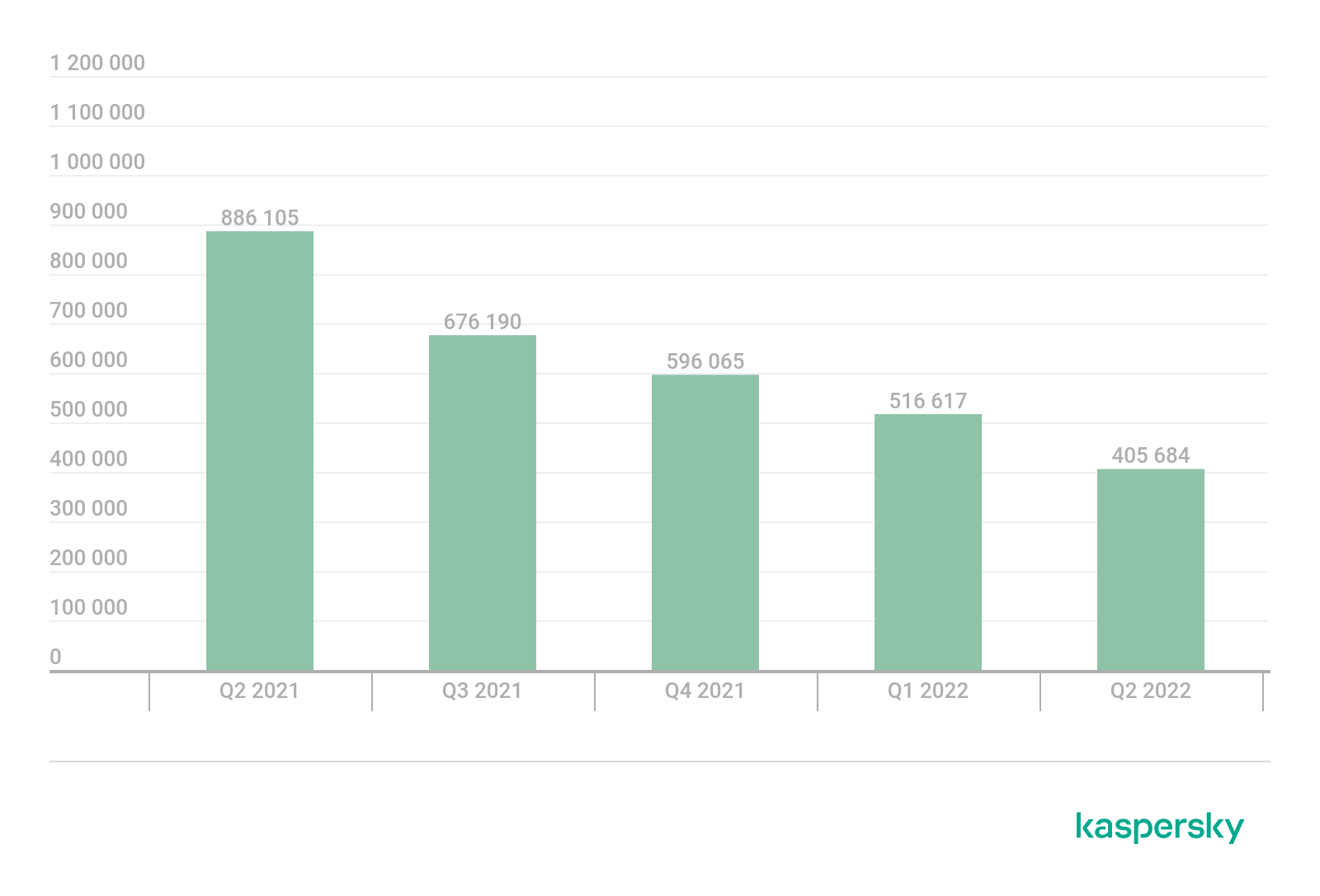

- Было обнаружено 405 684 вредоносных установочных пакета, из которых

- 55 614 пакета относились к мобильным банковским троянцам;

- 3821 пакет — к мобильным троянцам-вымогателям.

Особенности квартала

Во втором квартале 2022 года активность злоумышленников, занятых атаками на мобильные устройства, продолжила идти на спад.

Количество атак на пользователей мобильных решений «Лаборатории Касперского», Q1 2020 — Q2 2022 (скачать)

Любопытно, что некоторые авторы мошеннических приложений целились в пользователей сразу из нескольких стран. Например, разработчик J-Lightning Application создал приложения якобы для инвестиций в польскую нефтеперерабатывающую компанию, российскую энергетическую компанию, китайскую криптовалютную биржу и американский инвестиционный фонд.

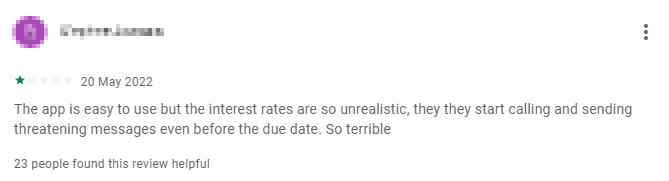

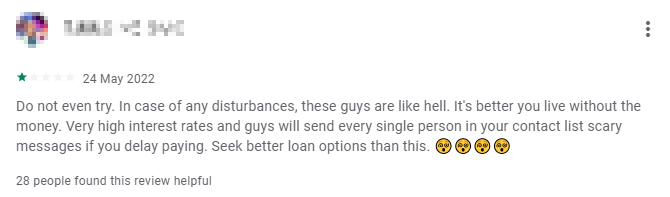

Число атак семейства потенциально нежелательного ПО RiskTool.AndroidOS.SpyLoan (приложения для оформления кредита, получающие доступ к SMS, списку контактов и фотографиям пользователя), напротив, выросло с первого квартала более чем в четыре раза. Большинство пользователей, на устройствах которых было обнаружено это ПО, — из Мексики (треть от общего числа атакованных). Далее следуют Индия и Колумбия. В TOP 10 пострадавших также входят пользователи из Кении, Бразилии, Перу, Пакистана, Нигерии, Уганды и Филиппин.

Еще из примечательного за второй квартал: Европол ликвидировал инфраструктуру мобильного ботнета FluBot (он же Polph или Cabassous). Этот агрессивно распространяющийся банковский троянец атаковал преимущественно пользователей из Европы и Австралии.

Статистика мобильных угроз

Во втором квартале 2022 года «Лаборатория Касперского» обнаружила 405 684 вредоносных установочных пакета, что на 110 933 пакета меньше, чем в предыдущем квартале, и на 480 421 меньше, чем во втором квартале 2021 года.

Количество обнаруженных вредоносных установочных пакетов, Q2 2021 — Q2 2022 (скачать)

Распределение детектируемых мобильных программ по типам

Распределение новых детектируемых мобильных программ по типам, Q1 и Q2 2022 (скачать)

Предыдущий лидер рейтинга — потенциально нежелательные приложения RiskTool — потерял более чем вдвое, 27,94 п.п., и переместился на второе место: 20,81% от всех обнаруженных угроз. Больше половины обнаруженных приложений этого типа относится к семейству Robtes (60,16%).

С небольшим отставанием расположились различные троянцы (тип Trojan) — по сравнению с предыдущим кварталом они прибавили 5,81 п. п. и теперь занимают третье место с 20,49%. Наибольший вклад внесли объекты семейств Mobtes (38,75%), Boogr (21,12%) и Agent (18,98%).

TOP 20 мобильных вредоносных программ

В приведенный ниже рейтинг вредоносных программ не входят потенциально опасные или нежелательные программы, такие как RiskTool и Adware.

| Вердикт | %* | |

| 1 | DangerousObject.Multi.Generic | 21,90 |

| 2 | Trojan-SMS.AndroidOS.Fakeapp.d | 10,71 |

| 3 | Trojan.AndroidOS.Generic | 10,55 |

| 4 | Trojan.AndroidOS.GriftHorse.ah | 6,07 |

| 5 | Trojan-Spy.AndroidOS.Agent.aas | 5,40 |

| 6 | Trojan.AndroidOS.GriftHorse.l | 3,43 |

| 7 | DangerousObject.AndroidOS.GenericML | 3,21 |

| 8 | Trojan-Dropper.AndroidOS.Agent.sl | 2,82 |

| 9 | Trojan.AndroidOS.Fakemoney.d | 2,33 |

| 10 | Trojan.AndroidOS.Fakeapp.ed | 1,82 |

| 11 | Trojan.AndroidOS.Fakeapp.dw | 1,68 |

| 12 | Trojan.AndroidOS.Fakemoney.i | 1,62 |

| 13 | Trojan.AndroidOS.Soceng.f | 1,59 |

| 14 | Trojan-Ransom.AndroidOS.Pigetrl.a | 1,59 |

| 15 | Trojan.AndroidOS.Boogr.gsh | 1,56 |

| 16 | Trojan-Downloader.AndroidOS.Necro.d | 1,56 |

| 17 | Trojan-SMS.AndroidOS.Agent.ado | 1,54 |

| 18 | Trojan-Dropper.AndroidOS.Hqwar.gen | 1,54 |

| 19 | Trojan.AndroidOS.Fakemoney.n | 1,52 |

| 20 | Trojan-Downloader.AndroidOS.Agent.kx | 1,45 |

* Доля уникальных пользователей, атакованных данным зловредом, от всех атакованных пользователей мобильных решений «Лаборатории Касперского».

Первое и третье места заняли вердикты DangerousObject.Multi.Generic (21,90%) и Trojan.AndroidOS.Generic (10,55%), которые мы используем для вредоносных программ, обнаруженных с помощью облачных технологий. Они срабатывают, когда в антивирусных базах еще нет данных для детектирования вредоносной программы, но в облаке антивирусной компании уже есть информация об объекте. По сути, так детектируются самые новые вредоносные программы.

Троянец Trojan-SMS.AndroidOS.Fakeapp.d поднялся с третьего места на второе (10,71%). Этот зловред способен отправлять SMS и звонить на заданные номера, демонстрировать рекламу, а также скрывать свою иконку на устройстве.

Троянцы семейства Trojan.AndroidOS.GriftHorse заняли четвертое и шестое места (6,07% и 3,43%). К этому семейству относятся мошеннические приложения, которые оформляют на пользователя платные подписки.

Пятую позицию сохранил троянец Trojan-Spy.AndroidOS.Agent.aas (5,40%) — модификация WhatsApp со шпионским модулем.

Седьмое место занял вердикт DangerousObject.AndroidOS.GenericML (3,21%). Такие вердикты вредоносные файлы получают от наших систем, основанных на машинном обучении.

На восьмом месте остался Trojan-Dropper.AndroidOS.Agent.sl (2,82%) — дроппер, который распаковывает и запускает на устройстве банковский троянец. Большинство атакованных пользователей — из России и Германии.

Троянец Trojan.AndroidOS.Fakemoney.d опустился со второго места на девятое (2,33%). Другие представители этого семейства также заняли двенадцатое и девятнадцатое места рейтинга. В этих приложениях афера совершается под видом оформления заявок на получение социальных выплат.

На десятое место с шестого опустился Trojan.AndroidOS.Fakeapp.ed (1,82%) — под этим вердиктом скрываются мошеннические приложения якобы для инвестиций в газ, нацеленные на пользователей из России.

Trojan.AndroidOS.Fakeapp.dw опустился с десятого места на одиннадцатое (1,68%). Этот вердикт получают различные поддельные приложения — например, те, что предлагают дополнительный заработок.

С двенадцатого на тринадцатое место опустился троянец Trojan.AndroidOS.Soceng.f (1,59%), который рассылает SMS по списку контактов, удаляет файлы с карты памяти и перекрывает своим окном популярные приложения.

Троянец Trojan-Ransom.AndroidOS.Pigetrl.a опустился с одиннадцатого места на четырнадцатое (1,59%). Этот зловред блокирует экран устройства с предложением ввести код для разблокировки. При этом никаких инструкций о том, как его получить, троянец не дает, а сам код зашит в теле зловреда.

На пятнадцатом месте расположился вердикт Trojan.AndroidOS.Boogr.gsh (1,56%). Как и DangerousObject.AndroidOS.GenericML, это результат работы системы, основанной на машинном обучении.

На шестнадцатое место с семнадцатого поднялся троянец Trojan-Downloader.AndroidOS.Necro.d (1,56%), чья задача состоит в скачивании и запуске других вредоносных программ на зараженном устройстве.

Троянец Trojan-SMS.AndroidOS.Agent.ado опустился с пятнадцатого места на семнадцатое (1,54%). Этот вредонос отправляет SMS на короткие премиальные номера.

Зловред Trojan-Dropper.AndroidOS.Hqwar.gen, который распаковывает и запускает на устройстве различные банковские троянцы, сохранил восемнадцатое место (1,54%).

На последнюю строчку рейтинга опустился троянец Trojan-Downloader.AndroidOS.Agent.kx (1,45%), подгружающий рекламные приложения.

География мобильных угроз

TOP 10 стран и территорий по доле пользователей, атакованных мобильными угрозами

| Страны и территории* | %** | |

| 1 | Иран | 26,91% |

| 2 | Йемен | 17,97% |

| 3 | Саудовская Аравия | 12,63% |

| 4 | Оман | 12,01% |

| 5 | Алжир | 11,49% |

| 6 | Египет | 10,48% |

| 7 | Марокко | 7,88% |

| 8 | Кения | 7,58% |

| 9 | Эквадор | 7,19% |

| 10 | Индонезия | 6,91% |

* Из рейтинга мы исключили страны и территории, где количество пользователей мобильных защитных решений «Лаборатории Касперского» относительно мало (менее 10 000).

** Доля уникальных пользователей, атакованных в стране, по отношению ко всем пользователям мобильных защитных решений «Лаборатории Касперского» в стране.

Во втором квартале 2022 года лидер рейтинга по доле заражения среди стран не изменился — им остался Иран (26,91%), в котором из всех угроз, как и в прошлом квартале, чаще всего встречались назойливые рекламные модули семейств AdWare.AndroidOS.Notifyer и AdWare.AndroidOS.Fyben. На второе место поднялся Йемен (17,97%) — в этой стране пользователи из всех угроз чаще всего сталкивались со шпионом Trojan-Spy.AndroidOS.Agent.aas. На третьем месте Саудовская Аравия (12,63%), где самыми распространенными были рекламные приложения семейств AdWare.AndroidOS.Adlo и AdWare.AndroidOS.Fyben.

Мобильные банковские троянцы

Число обнаруженных установочных пакетов мобильных банковских троянцев незначительно выросло относительно прошлого отчетного периода: всего 55 614 пакета. Это на 1667 больше, чем в первом квартале 2022 года, и на 31 010 больше, чем во втором квартале 2021 года.

Почти половина от обнаруженных установочных пакетов принадлежит троянцам семейства Trojan-Banker.AndroidOS.Bray — 49,28%. На втором месте Trojan-Banker.AndroidOS.Wroba (5,54%), Trojan-Banker.AndroidOS.Fakecalls (4,83%) — на третьем.

Количество установочных пакетов мобильных банковских троянцев, обнаруженных «Лабораторией Касперского», Q2 2021 – Q2 2022 (скачать)

| Вердикт | %* | |

| 1 | Trojan-Banker.AndroidOS.Bian.h | 23,22 |

| 2 | Trojan-Banker.AndroidOS.Anubis.t | 10,48 |

| 3 | Trojan-Banker.AndroidOS.Svpeng.q | 7,88 |

| 4 | Trojan-Banker.AndroidOS.Asacub.ce | 4,48 |

| 5 | Trojan-Banker.AndroidOS.Sova.g | 4,32 |

| 6 | Trojan-Banker.AndroidOS.Gustuff.d | 4,04 |

| 7 | Trojan-Banker.AndroidOS.Ermak.a | 4,00 |

| 8 | Trojan-Banker.AndroidOS.Agent.ep | 3,66 |

| 9 | Trojan-Banker.AndroidOS.Agent.eq | 3,58 |

| 10 | Trojan-Banker.AndroidOS.Faketoken.z | 2,51 |

* Доля уникальных пользователей, атакованных данным зловредом, от всех атакованных банковскими угрозами пользователей мобильных защитных решений «Лаборатории Касперского».

TOP 10 стран и территорий по доле пользователей, атакованных мобильными банковскими троянцами

| Страны и территории* | %** | |

| 1 | Испания | 1,04 |

| 2 | Турция | 0,71 |

| 3 | Австралия | 0,67 |

| 4 | Саудовская Аравия | 0,64 |

| 5 | Швейцария | 0,38 |

| 6 | ОАЭ | 0,23 |

| 7 | Япония | 0,14 |

| 8 | Колумбия | 0,14 |

| 9 | Италия | 0,10 |

| 10 | Португалия | 0,09 |

* Из рейтинга мы исключили страны и территории, где количество пользователей мобильных защитных решений «Лаборатории Касперского» относительно мало (менее 10 000).

** Доля в стране уникальных пользователей, атакованных мобильными банковскими троянцами, по отношению ко всем пользователям мобильных защитных решений «Лаборатории Касперского» в этой стране.

Во втором квартале 2022 года по доле уникальных пользователей, атакованных мобильными финансовыми угрозами, на первом месте осталась Испания (1,04%). Абсолютное большинство атак на пользователей из этой страны совершил троянец Trojan-Banker.AndroidOS.Bian.h (89,95%). Второе место у Турции (0,71%), где было больше разнообразия, но чаще других встречался Trojan-Banker.AndroidOS.Ermak.a (41,38%). На третьем месте Австралия (0,67%), где в роли единоличного лидера выступил троянец Trojan-Banker.AndroidOS.Gustuff.d (96,55%).

Мобильные троянцы-вымогатели

Во втором квартале 2022 года мы обнаружили 3821 установочный пакет мобильных троянцев-вымогателей, это почти в два раза (на 1879 единиц) больше показателя предыдущего квартала и на 198 пакетов больше, чем во втором квартале 2021 года.

Количество установочных пакетов мобильных троянцев-вымогателей, обнаруженных «Лабораторией Касперского», Q2 2021 – Q2 2022 (скачать)

| Вердикт | %* | |

| 1 | Trojan-Ransom.AndroidOS.Pigetrl.a | 76,81 |

| 2 | Trojan-Ransom.AndroidOS.Rkor.ch | 2,66 |

| 3 | Trojan-Ransom.AndroidOS.Small.as | 2,51 |

| 4 | Trojan-Ransom.AndroidOS.Rkor.br | 1,46 |

| 5 | Trojan-Ransom.AndroidOS.Rkor.bi | 1,40 |

| 6 | Trojan-Ransom.AndroidOS.Svpeng.ah | 1,29 |

| 7 | Trojan-Ransom.AndroidOS.Congur.cw | 1,23 |

| 8 | Trojan-Ransom.AndroidOS.Small.cj | 1,14 |

| 9 | Trojan-Ransom.AndroidOS.Svpeng.ac | 1,14 |

| 10 | Trojan-Ransom.AndroidOS.Congur.bf | 1,07 |

* Доля уникальных пользователей, атакованных данным зловредом, от всех атакованных троянцами-вымогателями пользователей мобильных решений «Лаборатории Касперского».

TOP 10 стран и территорий по доле пользователей, атакованных мобильными троянцами-вымогателями

| Страны и территории* | %** | |

| 1 | Йемен | 0,30% |

| 2 | Казахстан | 0,19% |

| 3 | Азербайджан | 0,06% |

| 4 | Киргизия | 0,04% |

| 5 | Швейцария | 0,04% |

| 6 | Египет | 0,03% |

| 7 | Саудовская Аравия | 0,03% |

| 8 | Узбекистан | 0,02% |

| 9 | Россия | 0,02% |

| 10 | Марокко | 0,02% |

* Из рейтинга мы исключили страны и территории, где количество пользователей мобильных решений «Лаборатории Касперского» относительно мало (менее 10 000).

** Доля в стране/территории уникальных пользователей, атакованных мобильными троянцами-вымогателями, по отношению ко всем пользователям мобильных защитных решений «Лаборатории Касперского» в стране.

Лидеры среди стран по доле атакованных мобильными троянцами-вымогателями пользователей: Йемен (0,30%), Казахстан (0,19%) и Азербайджан (0,06%). В Йемене пользователи чаще всего сталкивались с троянцем Trojan-Ransom.AndroidOS.Pigetrl.a, а в Казахстане и Азербайджане — с представителями семейства Trojan-Ransom.AndroidOS.Rkor.

Развитие информационных угроз во втором квартале 2022 года. Мобильная статистика