Что такое ГНСС?

Спутниковые системы навигации (ГНСС) — это группировки спутников и сопутствующее наземное оборудование, предназначенные для определения местоположения. Сейчас действуют несколько ГНСС, принадлежащих разным странам: GPS (США), ГЛОНАСС (Россия), Galileo (ЕС), BeiDou (BDS, Китай), Navigation with Indian Constellation (NavIC, Индия) и Quazi-Zenith (QZSS, Япония). Эти системы используются для позиционирования, навигации и синхронизации времени (PNT) в таких отраслях, как сельское хозяйство, финансы, транспорт, мобильная связь, банковское дело и другие.

Функционирование ГНСС полагается на три основных сегмента.

- Космический сегмент — спутниковые группировки, вращающиеся вокруг Земли на высоте 19–36 тысяч километров.

- Сегмент управления и контроля — наземные станции управления, станции мониторинга и наземные антенны для передачи данных. Станции мониторинга отслеживают положение спутников и собирают различные данные, такие как навигационные сигналы и измерения диапазонов и несущих частот. Затем они передают собранные данные на станции управления. Станции управления при необходимости корректируют параметры орбит спутников, посылая на них команды через станции передачи данных.

- Пользовательский сегмент — различные потребительские устройства, такие как мобильные телефоны и транспортные средства, которые принимают спутниковые сигналы и используют их для определения местоположения и времени.

И станции мониторинга, и пользовательские устройства оснащены приемниками ГНСС, но первые гораздо более продвинутые. Для обслуживания приемника предусмотрен интерфейс управления, который позволяет их настраивать и устранять неполадки. Если злоумышленник получит доступ к приемнику, это может представлять серьезную угрозу для таких важных операций, как управление воздушным движением и морская навигация, которые от него зависят. В этой статье мы обсудим безопасность ГНСС-приемников по состоянию на 2024 год.

Угрозы для систем ГНСС

Существует несколько потенциальных векторов атак на системы ГНСС. Во-первых, злоумышленники могут заглушить спутниковый сигнал. К тому моменту когда он достигает наземного приемника, его мощность угасает до относительно низкого уровня. Если в эфире появится достаточно мощный сигнал другого устройства в том же или соседнем диапазоне частот, приемник может не обнаружить сигнал ГНСС. Подобные помехи могут возникать как случайно, так и создаваться намеренно. Существует множество готовых и недорогих подавителей сигналов ГНСС, которые можно заказать через интернет.

Во-вторых, сигнал ГНСС может перекрываться большими конструкциями, такими как небоскребы и другие высотные здания. Хотя это вряд ли поможет в организации преднамеренной атаки, с ростом высотности городов будет увеличиваться и площадь таких территорий.

В-третьих, сигнал ГНСС может быть подделан (спуфинг). В отличие от подавления сигнала, спуфинг бывает только преднамеренным. Злоумышленник использует наземную аппаратуру, имитирующую спутник, чтобы передавать приемнику ГНСС ложную информацию. В результате приемник определяет неправильное местоположение.

В-четвертых, нельзя исключать физические атаки на спутники, хотя они маловероятны. И, наконец, что не менее важно, злоумышленники могут атаковать уязвимые приемники ГНСС.

Приемники ГНСС с доступом через интернет и атаки на них

В 2023 году как минимум две группы злоумышленников совершили ряд атак на приемники ГНСС. В мае хактивистская киберпреступная группа SiegedSec получила доступ к спутниковым приемникам в Колумбии в ответ на арест хакера властями страны. В середине 2023 года эта группа атаковала устройства нескольких организаций в США и заявила о получении доступа к спутниковым приемникам в Румынии. Хотя они не причинили никакого вреда, кроме доступа к конфиденциальным данным и публикации снимков экрана в своих каналах, несанкционированный доступ злоумышленников к ГНСС-приемникам может иметь более разрушительные последствия.

Еще одной группой, активно атакующей спутниковые приемники в 2023 году, была GhostSec. В течение года они атаковали множество ГНСС-приемников в разных странах, включая Россию и Израиль. В некоторых атаках они утверждали, что не только получили доступ, но и удалили данные со скомпрометированных спутниковых приемников, что дает представление о потенциальном ущербе от таких инцидентов.

Компания Cyble, специализирующаяся на кибербезопасности, проанализировала атаки на спутниковые приемники пяти крупных поставщиков и обнаружила, что по состоянию на март 2023 года тысячи из них были доступны из сети. Если разделить по поставщикам, цифры были следующими:

| Поставщик | Приемников с открытым доступом | Основные затронутые страны |

| GNSS-1 | 3641 | США Япония Канада |

| GNSS-2 | 4864 | Австралия Греция Италия |

| GNSS-3 | 899 | Россия Польша США |

| GNSS-4 | 343 | Южная Корея США Франция |

| GNSS-5 | 28 | Китай Таиланд США |

ГНСС-приемники с доступом через интернет в 2024 году

Спустя год мы решили посмотреть, как изменилась ситуация. В своем исследовании мы анализировали данные об уязвимых ГНСС-приемниках, доступные онлайн. Мы не использовали решения «Лаборатории Касперского» для сбора данных. Напротив, все данные собраны при помощи сторонних поисковых систем, предназначенных для сбора и анализа данных о подключенных к сети устройствах и ПО.

Сначала мы провели исследование, похожее на исследование Cyble (насколько нам удалось понять их методологию): искали все доступные из сети экземпляры, произведенные пятью основными поставщиками ГНСС-приемников, не обозначая при поиске тип устройства. Наше расследование показало, что в июле 2024 года через интернет было доступно 10 128 экземпляров по всему миру, что даже больше, чем в марте 2023 года.

| Поставщик | Приемников с открытым доступом | Основные страны |

| GNSS-1 | 5858 | США Эквадор Ямайка |

| GNSS-2 | 2094 | Австралия Таиланд Россия |

| GNSS-3 | 901 | США Германия Россия |

| GNSS-4 | 890 | Австрия США Франция |

| GNSS-5 | 385 | Таиланд США Китай |

После этого мы провели более обширное исследование с участием 70 поставщиков ГНСС-приемников, используемых по всему миру. В этот раз мы сузили поиск экземпляров, указав не только имя поставщика, но и то, что устройства должны иметь отношение к ГНСС.

Наше исследование показало, что 3028 таких приемников уязвимы для атак через интернет.

TOP 5 производителей уязвимых ГНСС-приемников (скачать)

На основе собранной информации мы составили список стран, которые чаще всего попадали в число стран с наибольшим количеством уязвимых приемников конкретного производителя. По этому показателю лидируют США, Германии, Австралии, России и Японии.

TOP 5 стран по количеству незащищенных приемников отдельных поставщиков (скачать)

В рамках глобального анализа, который не ограничивался конкретными поставщиками, в июле 2024 года мы обнаружили почти 3937 экземпляров ГНСС, доступных через интернет. С географической точки зрения большая часть выявленных приемников — более 700 экземпляров — находилась в Эквадоре. Ямайка была второй (около 500 экземпляров), за ней следовали США. Примерно 400 незащищенных приемников были обнаружены в Чехии и Китае, а почти 300 — в Бразилии. Япония, Россия, Канада и Германия также вошли в число наиболее уязвимых стран.

TOP 10 стран по количеству незащищенных приемников (скачать)

Изучив анонимизированные данные об организациях, использующих незащищенные экземпляры, мы пришли к выводу, что большинство уязвимых приемников принадлежат компаниям из отраслей телекоммуникаций, облачных вычислений и энергетики. Однако по крайней мере одна компания из отрасли электронной коммерции также применяет незащищенные приемники ГНСС.

TOP 10 компаний, использующих доступные из интернета приемники (скачать)

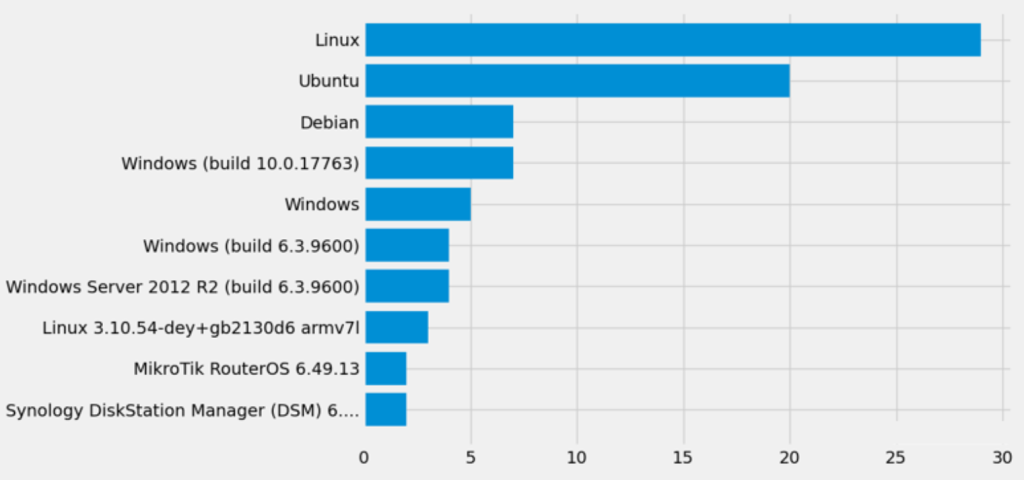

Большинство обнаруженных экземпляров работали под управлением операционных систем на базе Linux, как с открытым исходным кодом, так и проприетарных. Однако мы также обнаружили уязвимые приемники на базе Windows. Кроме того, на разных устройствах были установлены различные версии операционных систем, что еще больше увеличивает поверхность атаки на уязвимые ГНСС-приемники.

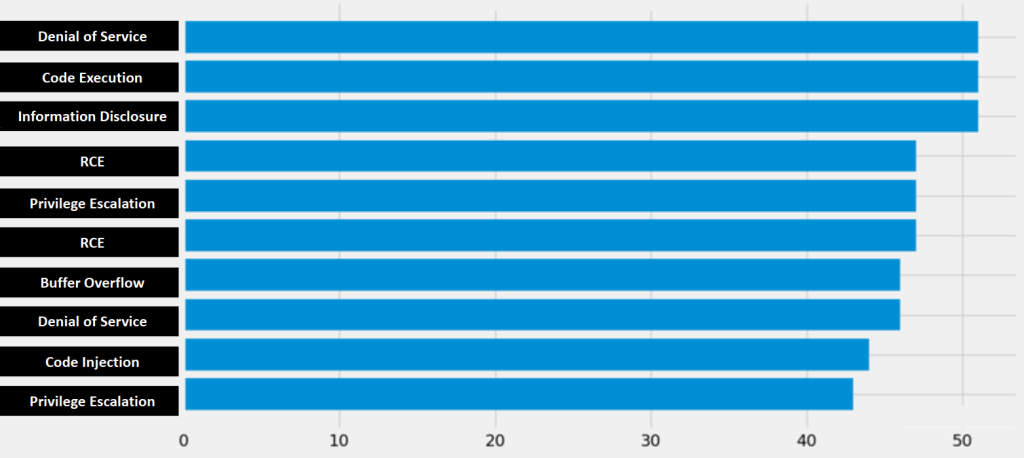

Обнаруженные устройства имели ряд уязвимостей, которые могли нанести различный ущерб системе. В числе наиболее распространенных были уязвимости к атакам типа «отказ в обслуживании», которые могут сделать устройство бесполезным; уязвимости, связанные с раскрытием информации, что может привести к утечке конфиденциальных данных; повышение привилегий; переполнение буфера; а также несколько уязвимостей, связанных с внедрением или выполнением кода, которые могут дать злоумышленнику контроль над приемником.

В ноябре 2024 года мы повторили глобальное исследование и обнаружили, что число доступных из интернета ГНСС-приемников выросло до 4183. По сравнению с июльскими данными, географическое распределение уязвимых устройств незначительно изменилось. В частности, хотя на первом месте остался Эквадор, такие страны, как Ямайка, Чехия и Россия выбыли из TOP 10, тогда как Германия поднялась на второе место, а Иран вошел в список наиболее затронутых стран сразу на четвертом месте.

TOP 10 стран с наибольшим числом уязвимых приемников ГНСС, ноябрь 2024 г. (скачать)

Защита от космических угроз

Помимо основных правил кибербезопасности, которые применимы ко всем компьютерным системам, существуют специализированные инструменты для борьбы с космическими угрозами. Например, для улучшения выявления угроз и обмена информацией в этой области была создана матрица Space Attack Research and Tactic Analysis (SPARTA), в которой формализованы техники, тактики и процедуры злоумышленников, эксплуатирующих космические угрозы.

Проект SPARTA также предлагает сопоставление с матрицей MITRE D3FEND, которая описывает возможные контрмеры и тактику защиты от космических угроз. Благодаря этому организации могут выстроить надежную защиту для своих космических систем.

Выводы

Системы ГНСС играют критическую роль во многих отраслях, которые полагаются на спутниковое позиционирование и синхронизацию времени. Атака на такую систему может причинить серьезный ущерб организации. Злоумышленник может нарушить работу ГНСС разными способами. Некоторые из них, например физические атаки на спутники, довольно дороги и маловероятны, тогда как другие вполне осуществимы. Один из таких векторов — эксплуатация наземных ГНСС-приемников, доступных через интернет и содержащих известные или новые уязвимости. Так, в 2023 году различные группы хактивистов провели серию атак на ГНСС-приемники.

Наше исследование показало, что по состоянию на ноябрь 2024 года все еще существует более четырех тысяч уязвимых устройств, которые могут скомпрометировать злоумышленники. Чтобы защитить свои системы от атак, организациям следует закрыть доступ к ГНСС-приемникам из интернета. Если обойтись без доступа через интернет невозможно, рекомендуется защитить оборудование с помощью надежных механизмов аутентификации.

Космические угрозы на Земле: ГНСС-приемники с доступом через интернет