UPD 20.03.2026: добавили примеры обнаружения атаки в Kaspersky Endpoint Detection and Response Expert, детектирующую логику и дополнительные индикаторы компрометации.

UPD 23.03.2026: добавили рекомендации по использованию правил корреляции в KUMA.

Вредоносная кампания

В феврале 2026 года нами была обнаружена вредоносная кампания группировки Head Mare, нацеленная на образовательные и научные учреждения, а также организации энергетического сектора в России. Кампания была активна как минимум с декабря 2025 года. Жертвы получали ссылку — приглашение на видеоконференцию. После перехода по ссылке пользователю предлагалось установить сервис для подключения к видеозвонку. В процессе установки происходило заражение системы — на устройство устанавливался ранее неизвестный бэкдор, который мы назвали PhantomPxPigeon.

В настоящее время мы наблюдаем новую волну схожей активности, в частности мы обнаружили целый ряд скомпрометированных серверов TrueConf у различных организаций из области транспорта, а также у научных и образовательных учреждений. Дистрибутивы клиентского приложения TrueConf, которое скачивается с этих серверов, были подменены на вредоносные. Таким образом могли быть скомпрометированы другие организации, сотрудники которых могли установить вредоносные версии клиентского приложения.

Вектор атаки, приводящий к подмене клиентского приложения, на текущий момент неизвестен, но злоумышленники предположительно могли использовать уже известную уязвимость BDU:2025-10116, которая была выявлена исследователями и исправлена вендором в августе 2025 года. В связи с этим мы рекомендуем всем организациям, использующим ПО TrueConf, установить актуальную версию сервера в соответствии с рекомендациями вендора.

Также мы рекомендуем убедиться, что клиентские дистрибутивы, загружающиеся с сервера TrueConf, используемого в организации, имеют действительную цифровую подпись TrueConf и не подменены. Обнаруженные нами вредоносные дистрибутивы не имеют действительной цифровой подписи. Проверить подлинность можно также на сайте производителя.

Детектирование решениями «Лаборатории Касперского»

Для того чтобы проверить в своей инфраструктуре наличие попыток эксплуатации упомянутой уязвимости и связанной с ней вредоносной активности, можно использовать защитные решения «Лаборатории Касперского», такие как Kaspersky Endpoint Detection and Response Expert.

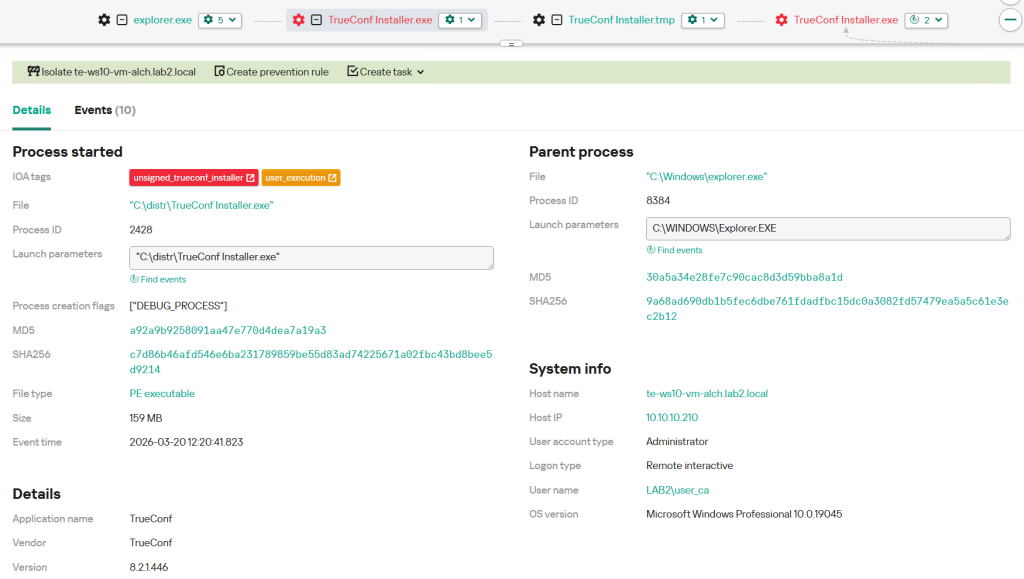

Явным индикатором эксплуатации уязвимости будет являться использование неподписанного установочного файла TrueConf, поскольку легитимные дистрибутивы этого ПО распространяются с корректной цифровой подписью разработчика. Отсутствие подписи или наличие недоверенной подписи может указывать на подмену установочного пакета, его модификацию или использование специально подготовленного файла для эксплуатации уязвимости. Решение KEDR Expert детектирует эту активность с помощью правила unsigned_trueconf_installer.

В рамках сервиса Kaspersky Managed Detection and Response вредоносная активность также обнаруживается.

Правила обнаружения такой атаки для EDR и SIEM можно построить на следующих логиках:

- Подмена файлов-клиентов приложения TrueConf на сервере TrueConf в директории C:\Program Files\TrueConf Server\ClientInstFiles\;

- Обращения к подозрительным доменам от процесса клиентского приложения C:\Program Files\TrueConf\Client\TrueConf.exe;

- Загрузка подозрительных библиотек процессом клиентского приложения C:\Program Files\TrueConf\Client\TrueConf.exe;

- Обращения процесса C:\Program Files\TrueConf\Client\TrueConf.exe к IP-адресам из необычных регионов;

- Создание подозрительных файлов и процессов клиентским приложением C:\Program Files\TrueConf\Client\TrueConf.exe;

- В случае эксплуатации уязвимостей сервера TrueConf необходимо следить за активностью серверного процесса tc_webmgr.exe, такой как создание подозрительных процессов и файлов.

Для защиты компаний, использующих нашу SIEM-систему Kaspersky Unified Monitoring and Analysis Platform (KUMA), мы подготовили пакет правил корреляции, которые помогают обнаружить подобную вредоносную активность. Правила уже доступны клиентам для скачивания в репозитории KUMA; название пакета: [OOTB] TrueConf. Head Mare campaign package — RU.

Этот пакет содержит правила, которые обнаруживают подозрительную активность (создание процессов, загрузка неподписанных модулей, сетевое взаимодействие и создание файлов) от имени процессов TrueConf, а также известные индикаторы компрометации.

Некоторые правила могут потребовать корректировки в случае срабатывания на легитимную активность, например, подключение к серверам за пределами России.

Мы также рекомендуем использовать правила из пакета TrueConf. Head Mare campaign для ретроспективного анализа (threat hunting). Рекомендуемый срок для анализа: с декабря 2025 года.

Для корректной работы правил обнаружения необходимо убедиться, что события с Windows-систем поступают в полном объеме, включая события 4688, 5156 (фильтрация пакетов), 4663 (доступ к объектам, в особенности к файлам), Sysmon (Event ID: 1, 7, 11).

Индикаторы компрометации

Зараженные установочные файлы TrueConf

a92a9b9258091aa47e770d4dea7a19a3

3af8b18ca909072dd08b8603105593fe

51b2e4bb58e7d31101cbb389fda5ea34

419e57227affbed899e7e8388995b956

6ff6b3b56602451486ec46aaf3baf50f

1561054283df80dade88b6366f6a94b2

83d4552f5b03cbad798ddb5ecef73d75

3244e1ba4c477da4d56267efc6ae77eb

1eab157b9a32c75fbac1dbb6475d51b5

Вредоносная нагрузка

bcf39d3ed3110fa2b1c13bb1192a4d31

577713df800f6ac690cb2189a4b036e9

2e0be66779b6fbd103f525e6e773a3b8

b83c970bb871b56ed6746c757700d92e

8a1e4537ff319920602a2642083eb2ab

5c82f1363fd8805875eb2a9c3d0a5dec

ea5f0bab47e33e63d8894ea4154491d2

a8d26d296100342d0c9e0b688c607d73

aa9722e369ea0be406494101e5d240de

Кампания Head Mare с бэкдором PhantomPxPigeon и зараженными установочными файлами ПО TrueConf